Saia na frente, pague só pelo que usa, e deixe a manutenção com outra pessoa. Esse argumento ainda funciona. Mas a lua de mel acaba quando faturas gigantes de armazenamento chegam ou uma política de S3 esquecida deixa um bucket exposto. Pela experiência, vejo os mesmos desafios maiores de computação em nuvem se repetirem em diferentes stacks e indústrias. Identificando-os cedo, a gente evita a maioria dos problemas e mantém o time focado em entregar features em vez de apagar incêndios.

Por que Essas Dores Não Go Desaparecem

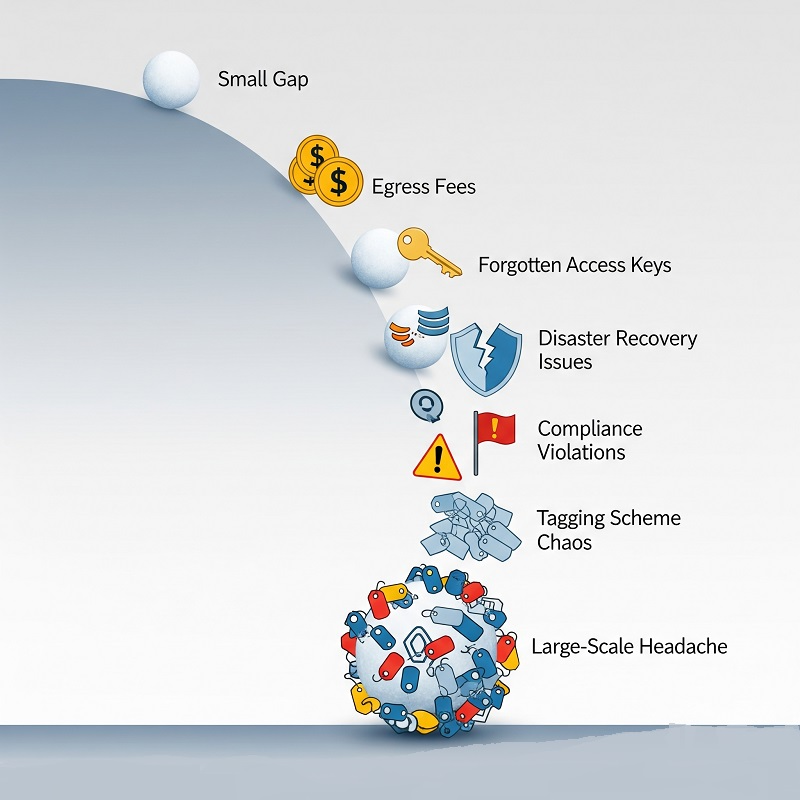

Falhas em nuvem raramente vêm de um único bug catastrófico. Elas crescem a partir de pequenas lacunas que se acumulam na arquitetura, processo e pessoas. Antes de a gente mergulhar em cada categoria, aqui está um resumo de sinais que mostram algo mais profundo está errado:

- Um salto repentino em taxas de egresso apaga dois meses de margem.

- Uma chave de acesso esquecida alimenta uma mineração de criptografia da noite para o dia.

- Uma queda regional testa um plano de recuperação de desastre que ninguém treinou.

- Uma auditoria de conformidade sinaliza dados sensíveis sem rótulo estacionados no armazenamento de objetos.

- Dez times adotam dez esquemas de marcação, então relatórios de repasse ficam como hieróglifos.

Cada sintoma volta a um ou mais riscos principais. Guarde esse mapa perto; ele orienta cada passo de mitigação depois.

Riscos da Computação em Nuvem

Estudos do setor indicam consistentemente sete categorias principais de risco que explicam a maioria dos incidentes em todos os setores. Embora essas categorias se sobreponham, juntas mapeiam os desafios principais para computação em nuvem que as equipes enfrentam no dia a dia, desde estouros de orçamento até exfiltração de dados:

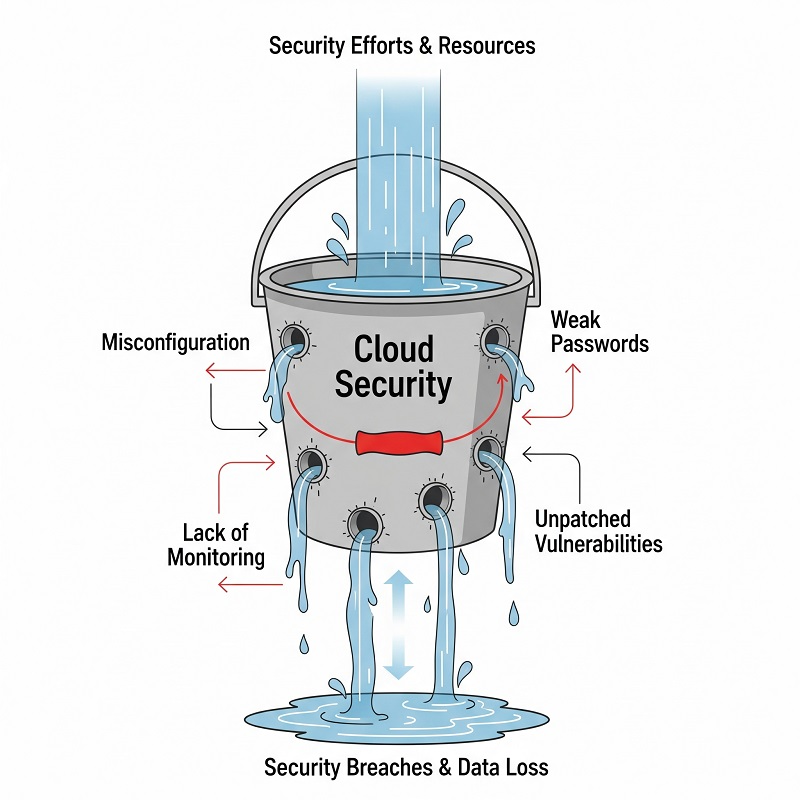

Configuração Incorreta e Privilégios Excessivos

Até engenheiros experientes clicam errado em um toggle do console de vez em quando. Um grupo de segurança excessivamente permissivo ou um bucket de armazenamento público transforma uma ferramenta interna em um passivo acessível pela internet.

Erros comuns

- Curinga 0.0.0.0/0 regras em portas administrativas.

- Funções IAM que concedem acesso total muito depois que uma migração é concluída.

Vazamento de Dados e Exposição de Informações

Quando configurações incorretas abrem a porta, os dados vazam. Violações de Dados são um problema recorrente em segurança na nuvem, e raramente começam com zero-days sofisticados; fluem por endpoints expostos ou credenciais desatualizadas.

Ameaça Interna e Administradores Paralelos

Nem todo risco vem de fora da empresa. Contratados com privilégios retidos ou funcionários que iniciam serviços não autorizados criam pontos cegos que o monitoramento padrão não consegue detectar.

APIs Inseguros e Exposição da Cadeia de Suprimentos

Toda aplicação nativa da nuvem depende de SDKs e APIs de terceiros. Limites de taxa ausentes ou bibliotecas sem patches abrem espaço para abuso, transformando um recurso inofensivo em uma superfície de ataque.

Visibilidade Limitada e Lacunas de Monitoramento

Se os logs vivem em uma conta e os alertas em outra, os incidentes se estendem enquanto as equipes correm atrás de contexto. Pontos cegos ocultam tanto a degradação de desempenho quanto intrusões ativas.

Preocupações de Segurança Que Tiram o Sono das Equipes

Os princípios expostos em nosso artigo sobre o que é segurança na nuvem fornecem uma base sólida, mas atacantes sofisticados ainda conseguem passar a menos que as empresas automatizem revisão de logs, MFA e design de privilégio mínimo. Sem esses mecanismos de proteção, os principais problemas de segurança em computação em nuvem deixam de ser abstratos e se tornam urgentes. Moderno Ferramentas de segurança em nuvem ajudam a reduzir o tempo de detecção, mas apenas quando as equipes os integram ao fluxo de trabalho diário.

Principais pontos:

- Mapeie todos os endpoints externos; escaneie exposições não intencionais semanalmente.

- Revogue chaves automaticamente; trate credenciais de longa duração como débito técnico.

- Envie logs de auditoria para um SIEM central e dispare alertas sobre anomalias, não erros brutos.

Surpresas Operacionais e Financeiras

Alta disponibilidade parece simples até um cluster de banco de dados multi-AZ começar a dobrar sua conta. Entre os desafios principais para computação em nuvem problemas escondidos à vista, desvio de custo figura entre os principais. Tickets de suporte se acumulam quando famílias de instâncias são descontinuadas, ou quando limites de capacidade estrangulam eventos de scale-up.

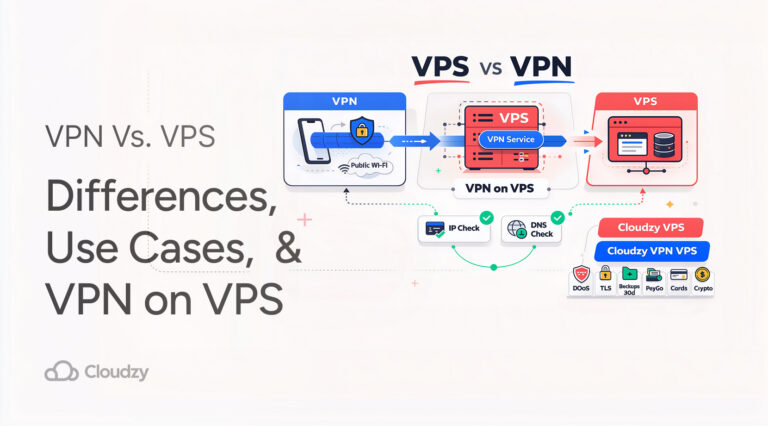

Times que precisam de controle granular às vezes movem serviços sensíveis a latência para uma infraestrutura mais leve. VPS Cloud Ao fixar cargas de trabalho em vCPUs garantidos, eles evitam efeitos de vizinho barulhento enquanto mantêm flexibilidade de provedor.

Problemas Comuns de Cloud no Lado Operacional

- Limites subprovisionados bloqueando picos de tráfego repentinos.

- Vendor lock-in tornando mudanças no plano de dados lentas e caras.

- Taxas de transferência entre regiões inesperadas durante testes de failover.

GoGovernança e Armadilhas de Conformidade

Auditores falam seu próprio dialeto, e a cloud adiciona jargão novo por cima. Quando tagging, retenção e políticas de criptografia divergem, achados se multiplicam rapidamente. A tabela abaixo destaca quatro lacunas frequentes que encontro durante revisões de prontidão:

| Lacuna de Conformidade | Gatilho Típico | Probabilidade | Impacto nos Negócios |

| Dados pessoais não classificados armazenados em object storage | Inventário de dados ausente | Médio | Multas, dano à marca |

| Sem MFA em contas privilegiadas | Velocidade acima de processo | Alto | Apropriação de conta |

| Plano de recuperação de desastre nunca testado | Pressão de recursos | Médio | Tempo de inatividade prolongado |

| Recursos proprietários profundamente integrados | Conveniência no tempo de build | Baixo | Saída cara, migração lenta |

Observe como cada linha se conecta a um dos desafios computacionais acima. Visibilidade, menor privilégio e testes repetíveis formam a base de qualquer ciclo de auditoria bem-sucedido.

Abordando os Pontos Críticos

Não existe bala de prata, mas uma abordagem em camadas reduz riscos rapidamente. Agrupo táticas em três categorias:

- Fortaleça a Fundação

- Estabeleça linha de base em cada conta com infraestrutura como código; alertas de desvio capturam mudanças não autorizadas.

- Imponha MFA no nível do provedor de identidade, não por aplicação.

- Automatize Detecção e Resposta

- Centralize logs e agrupe por tags de recurso para que alertas expliquem a causa real o que o que falhou, não apenas onde quebrou.

- Crie cópias de sandbox semanalmente para testar pacotes de patches antes que chegem à produção.

- Prepare-se para o Inevitável

- Execute simulações de dia de jogo: desligue um serviço e observe os dashboards reagirem; essas lições fixam melhor que qualquer apresentação.

- Mantenha uma imagem limpa e portável em standby; uma opção de um clique Compre Cloud Server funciona como válvula de segurança quando regiões inteiras caem.

Adote primeiro as peças que se encaixam no seu stack, depois amplie a cobertura. Pequenas vitórias, como auto-tagging ou rotação diária de chaves, têm efeito composto ao longo do tempo.

Pensamentos Finais

A adoção da cloud segue uma tendência crescente, então ignorar seus pontos fracos não é opção. Ao mapear seu ambiente contra o desafios principais para computação em nuvem descrito aqui, você identifica vulnerabilidades cedo, mantém gastos previsíveis e permite que desenvolvedores lancem features com confiança. A jornada nunca termina de verdade, mas com visão clara, ferramentas sólidas e revisões regulares, a cloud permanece um acelerador em vez de geradora de alertas à noite.

Velocidade, consistência e proteção impecável são características nativas do portfólio VPS Cloudde Cloudzy. Cada instância usa armazenamento NVMe, XQNTs CPU de alta frequência e rotas Tier-1 redundantes, o que significa que workloads iniciam rapidamente e mantêm responsividade mesmo sob picos de volume. Firewalls de nível enterprise, tenants isolados e patches contínuos blindam o stack sem sacrificar performance. Se você quer Servidor em Nuvem que atenda a todos os requisitos de segurança e confiabilidade, não procure mais.