التحرك بسرعة، والدفع مقابل ما تستخدمه فقط، وإسناد إدارة التحديثات لطرف آخر، هذا العرض لا يزال مُقنعًا. غير أن شهر العسل ينتهي حين تصل فواتير التخزين المتصاعدة أو حين تترك سياسة S3 مهملة حاوية مكشوفة للعالم. من خبرة مكتسبة بالممارسة، ألاحظ أن التحديات الكبرى ذاتها في الحوسبة السحابية تطفو مرارًا عبر مختلف البنى والصناعات. رصدها مبكرًا يجنبنا معظم المشكلات، ويبقي الفريق منصبًّا على إطلاق الميزات بدلًا من إخماد الحرائق.

لماذا لا تختفي هذه المشكلات؟ Go

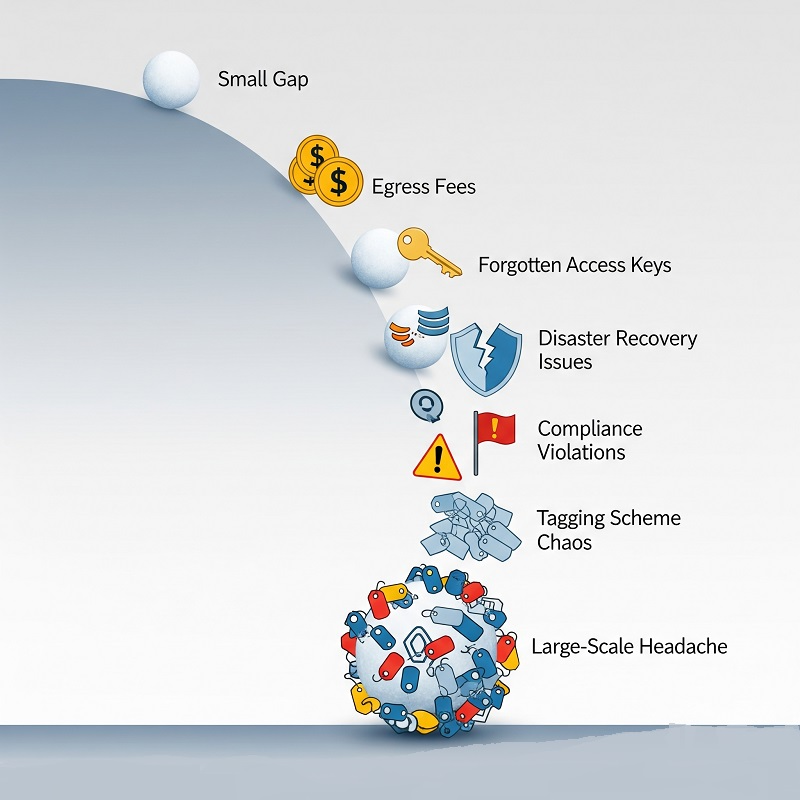

نادرًا ما تنشأ أعطال السحابة من خطأ واحد كارثي، بل تتراكم من ثغرات صغيرة تتقاطع في البنية والعمليات والأفراد. قبل أن نتناول كل فئة بالتفصيل، إليك لمحة عن الأعراض التي تشير إلى خلل أعمق:

- ارتفاع مفاجئ في رسوم نقل البيانات الخارجي يمحو هامش ربح شهرين.

- مفتاح وصول منسي يُغذي عملية تعدين للعملات المشفرة تمتد طوال الليل.

- انقطاع على مستوى منطقة كاملة يكشف هشاشة خطة التعافي من الكوارث التي لم يتدرب عليها أحد.

- مراجعة الامتثال ترصد بيانات حساسة غير موسومة مُخزَّنة في object storage.

- عشر فرق تعتمد عشرة مخططات وسوم مختلفة، فتصبح تقارير توزيع التكاليف أشبه بالرموز الطلاسم.

كل عرض من هذه الأعراض يعود إلى واحد أو أكثر من فئات المخاطر الجوهرية. احتفظ بهذه الخريطة في ذهنك، فهي ستوجهك في كل خطوة للتخفيف من المخاطر لاحقًا.

مخاطر الحوسبة السحابية

تشير دراسات القطاع باستمرار إلى سبع فئات رئيسية للمخاطر تمثل الجزء الأكبر من الحوادث عبر مختلف القطاعات. وعلى الرغم من تداخل هذه الفئات مع بعضها، فإنها مجتمعةً ترسم صورة واضحة لـ أبرز تحديات الحوسبة السحابية التي تواجهها الفرق يومياً، من تضخم التكاليف إلى سرقة البيانات:

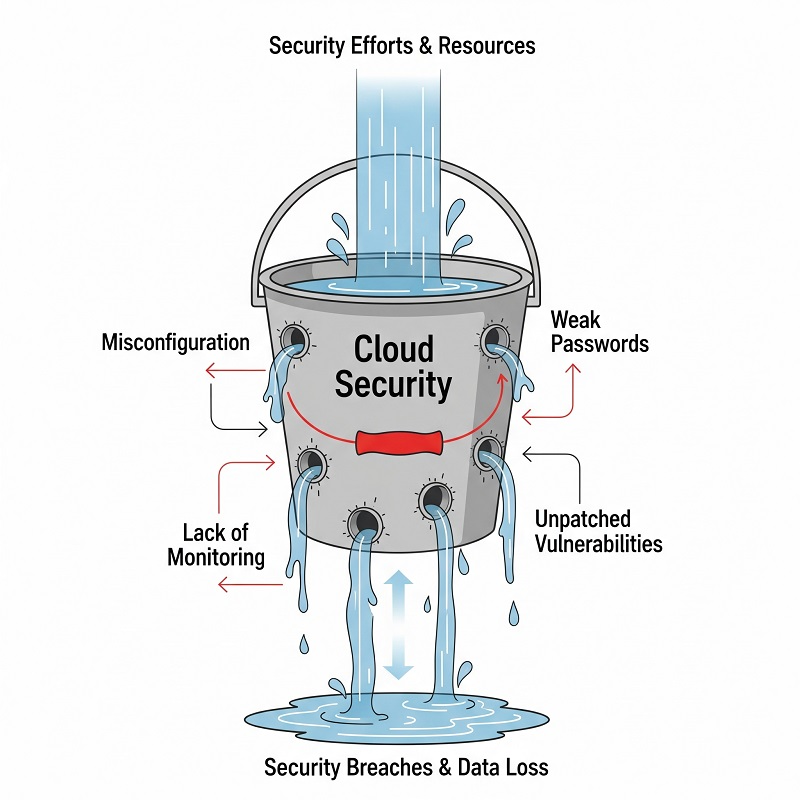

الإعداد الخاطئ وصلاحيات أكثر من اللازم

حتى المهندسون المخضرمون يقعون أحياناً في خطأ نقرة واحدة. مجموعة أمان متساهلة أو حاوية تخزين مكشوفة للعموم تحول أداة داخلية إلى ثغرة مواجهة للإنترنت.

أخطاء شائعة

- قواعد بصلاحيات مفتوحة 0.0.0.0/0 على منافذ الإدارة.

- أدوار IAM تمنح صلاحيات كاملة بعد الانتهاء من الترحيل بفترة طويلة.

اختراق البيانات وتسريبها

حين تفتح الأخطاء في الإعداد الباب، تخرج البيانات. اختراقات البيانات مشكلة متكررة في أمن السحابة، وهي نادراً ما تبدأ بثغرات معقدة من نوع zero-day، بل تسلك طريقها عبر نقاط الاتصال المكشوفة أو بيانات الاعتماد المنتهية.

التهديد الداخلي والمشرفون الخفيون

ليست كل المخاطر خارجية. موظفو العقود الذين يحتفظون بصلاحيات منتهية، أو الموظفون الذين يشغّلون خدمات غير مرخصة، يخلقون نقاطاً عمياء تفوت أنظمة المراقبة المعتادة.

APIs غير الآمنة والتعرض عبر سلسلة التوريد

كل تطبيق سحابي يعتمد على مكتبات وحزم APIs من أطراف خارجية. غياب حدود معدل الطلبات أو المكتبات غير المُرقَّعة يفتح الباب للاستغلال، ويحول ميزة بسيطة إلى سطح هجوم.

محدودية الرؤية وثغرات المراقبة

حين تكون السجلات في حساب والتنبيهات في حساب آخر، تمتد الحوادث بينما تتخبط الفرق بحثاً عن السياق. النقاط العمياء تخفي كلاً من تراجع الأداء والاختراقات النشطة.

مخاوف أمنية تُقلق الفرق ليلاً ونهاراً

المبادئ الواردة في مقالتنا حول ما هو أمان السحابة توفر أساساً متيناً، غير أن المهاجمين المتمرسين يجدون طريقهم دائماً ما لم تعتمد الشركات على أتمتة مراجعة السجلات، و MFA، والتصميم وفق مبدأ الحد الأدنى من الصلاحيات. بدون هذه الضمانات، تظل أبرز إشكاليات الأمن في الحوسبة السحابية الانتقال من المجرد إلى العاجل. الحديثة أدوات أمان السحابة تساعد في تقليص وقت الكشف، لكن فقط حين تدمجها الفرق في سير العمل اليومي.

النقاط الرئيسية:

- رصّد كل نقطة وصول خارجية، وافحص التعرض غير المقصود أسبوعياً.

- أتمت تدوير المفاتيح، وتعامل مع بيانات الاعتماد طويلة الأمد باعتبارها ديناً تقنياً.

- أدخل سجلات التدقيق في SIEM مركزي، ثم أنشئ تنبيهات على الحالات الشاذة بدلاً من الأخطاء الخام.

المفاجآت التشغيلية والمالية

تبدو قدرة التوفر العالي بسيطة، حتى يبدأ كلستر قاعدة بيانات متعدد مناطق التوافر في مضاعفة فاتورتك. ومن بين أبرز تحديات الحوسبة السحابية التكاليف الخفية في مرمى البصر، يتصدر الانجراف في التكلفة قائمة المشكلات. تتراكم تذاكر الدعم كلما أُهملت عائلات الـ instance أو حين تُقيّد حدود السعة أحداث التوسع.

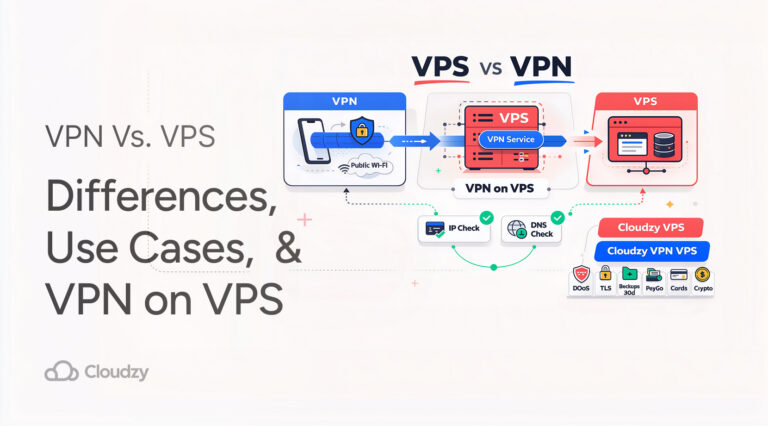

الفرق التي تحتاج إلى تحكم دقيق تلجأ أحياناً إلى نقل الخدمات الحساسة للزمن إلى VPS Cloud خفيف. وبتثبيت الأحمال على vCPUs مضمونة، تتجنب هذه الفرق تأثير الجار المزعج مع الإبقاء على مرونة اختيار المزوّد.

أبرز مشكلات السحابة على صعيد العمليات

- حدود غير كافية تعيق الارتفاعات المفاجئة في حركة المرور.

- الارتباط بمزوّد واحد يجعل تغييرات مستوى البيانات بطيئة ومكلفة.

- رسوم نقل غير متوقعة بين المناطق أثناء اختبارات التعافي من الكوارث.

Governance ومزالق الامتثال

يتحدث المدققون بلغتهم الخاصة، وتضيف السحابة مصطلحات جديدة فوقها. حين تنحرف سياسات الوسوم والاحتفاظ بالبيانات والتشفير، تتكاثر الملاحظات بسرعة. يوضح الجدول أدناه أربعة ثغرات شائعة أصادفها في مراجعات الاستعداد:

| ثغرة الامتثال | المحفز المعتاد | الاحتمالية | الأثر على الأعمال |

| بيانات شخصية غير مصنّفة مخزّنة في مستودع الكائنات | غياب جرد البيانات | متوسط | غرامات مالية وأضرار بالسمعة |

| لا يوجد MFA على الحسابات ذات الصلاحيات العالية | السرعة على حساب العملية | عالية | الاستيلاء على الحسابات |

| خطة التعافي من الكوارث لم تُختبر قط | ضغط الموارد | متوسط | توقف مطوّل |

| ميزات احتكارية متجذّرة في البنية | الراحة أثناء البناء | منخفض | تكلفة خروج باهظة وهجرة بطيئة |

لاحظ كيف يرتبط كل صف بأحد تحديات الحوسبة المذكورة أعلاه. الرؤية الكاملة، ومبدأ الصلاحية الأدنى، والاختبار المتكرر: هذه هي ركائز أي دورة تدقيق ناجحة.

معالجة نقاط الألم

لا يوجد حل سحري، لكن نهجاً متعدد الطبقات يُقلّص المخاطر بسرعة. أُصنّف التكتيكات في ثلاث مجموعات:

- تعزيز الأساس

- أنشئ خط أساس لكل حساب باستخدام البنية التحتية كأكواد برمجية، وستكتشف تنبيهات الانحراف أي تغييرات غير مصرّح بها.

- طبّق MFA على مستوى موفر الهوية، لا على مستوى كل تطبيق على حدة.

- أتمتة الكشف والاستجابة

- مركز السجلات، ثم اجمعها مع وسوم الموارد حتى تُوضح التنبيهات ماذا تعطّل، وليس فقط أين وقع العطل.

- شغّل نسخاً تجريبية أسبوعياً لاختبار مجموعات التحديثات قبل تطبيقها في بيئة الإنتاج.

- التخطيط للأمر الحتمي

- نفّذ سيناريوهات يوم الاختبار: أوقف خدمة وراقب كيف تتغير لوحات المعلومات، فالدروس المستفادة من التجربة العملية أعمق أثراً من العروض التقديمية.

- احتفظ بصورة نظيفة وقابلة للنقل جاهزة للنشر؛ بنقرة واحدة شراء خادم سحابي يعمل هذا الخيار كصمام أمان عند تعطل المناطق.

ابدأ بتطبيق الأجزاء التي تناسب بنيتك أولاً، ثم وسّع النطاق تدريجياً. المكاسب الصغيرة، كالوسم التلقائي أو التدوير اليومي للمفاتيح، تتراكم وتؤتي ثمارها مع الوقت.

الخاتمة

يواصل اعتماد السحابة منحناه التصاعدي، لذا تجاهل نقاط الضعف فيه ليس خياراً مطروحاً. حين تقيس بيئتك مقابل أبرز تحديات الحوسبة السحابية المذكورة هنا، تكتشف نقاط الضعف مبكراً، وتُبقي الإنفاق متوقعاً، وتمنح المطورين الثقة اللازمة لإطلاق الميزات. الرحلة لا تنتهي حقاً، لكن بنظرة واضحة وأدوات متينة وعادة المراجعة الدورية، تظل السحابة عاملاً مُسرِّعاً لا مصدراً للتنبيهات في منتصف الليل.

السرعة والاتساق والحماية المحكمة متوفرة بشكل افتراضي في محفظة VPS السحابية. تعمل كل نسخة على تخزين NVMe، ووحدات CPU عالية التردد، ومسارات Tier-1 متكررة، مما يعني أن أعباء العمل تنطلق بسرعة وتحافظ على استجابتها حتى في أوقات الذروة. جدران الحماية على مستوى المؤسسات، والمستأجرون المعزولون، والتصحيح المستمر، كل ذلك يُحكم قفل البنية دون أن يُبطئ أي شيء. إن كنت تريد شراء خادم سحابي يستوفي جميع متطلبات الأمان والموثوقية، فلا تبحث أبعد من هنا.