يُعدّ بروتوكول سطح المكتب البعيد (RDP) أداة محورية في

إدارة الأنظمة عن بُعد، إذ يتيح للمستخدمين التحكم في الأجهزة من أي مكان. غير أن

انتشاره الواسع جعله هدفاً رئيسياً لهجمات القوة الغاشمة.

تستغل هذه الهجمات كلمات المرور الضعيفة في محاولة للوصول غير المصرح به

إلى الأنظمة. مع تزايد العمل عن بُعد، أصبح تأمين RDP أمرًا لا يمكن

التهاون فيه.

شامل

دليل تعزيز أمان RDP

باتباع التوصيات الواردة أدناه، ستُحكم

تأمين بيئة سطح المكتب البعيد لديك في مواجهة الوصول غير المصرح به

والتهديدات الإلكترونية.

إعادة تسمية

حساب المسؤول وتأمين وصول المستخدمين

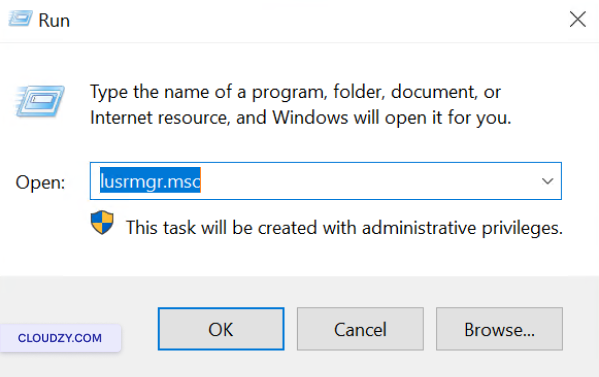

اضغط مفتاح Windows + R، اكتب

lusrmgr.msc، ثم اضغط Enter لفتح

مدير المستخدمين والمجموعات المحلية.

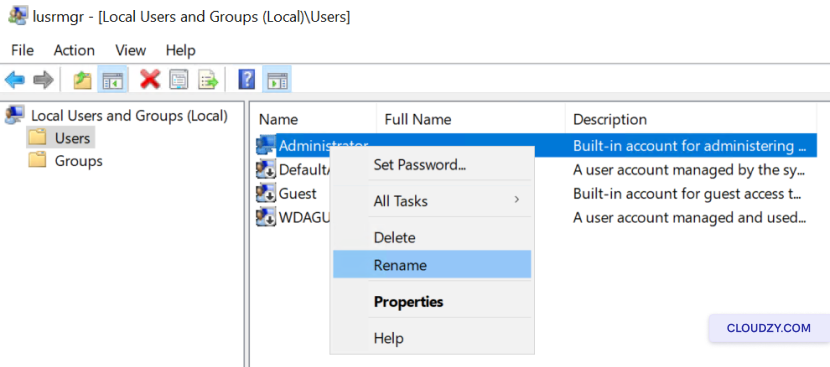

لإعادة تسمية حساب المسؤول:

- في الجزء الأوسط، انقر بزر الماوس الأيمن على

Administrator الحساب واختر

إعادة تسمية.

- أدخل الاسم الجديد لحساب المسؤول ثم اضغط

Enter.

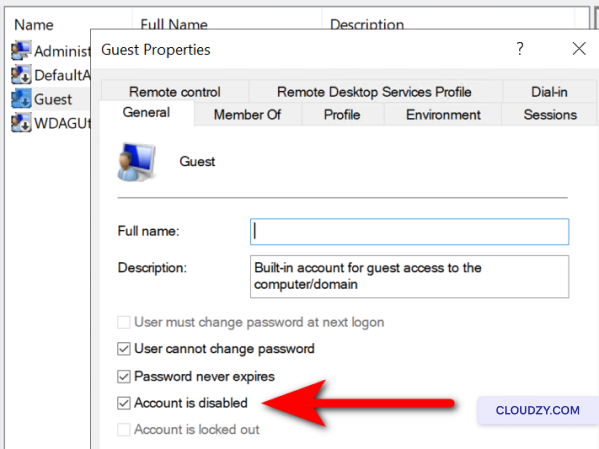

لتعطيل حساب الضيف:

-

ابحث عن حساب الضيف وانقر عليه نقرًا مزدوجًا.

-

ضع علامة على الحساب معطّل وانقر على

on OK.

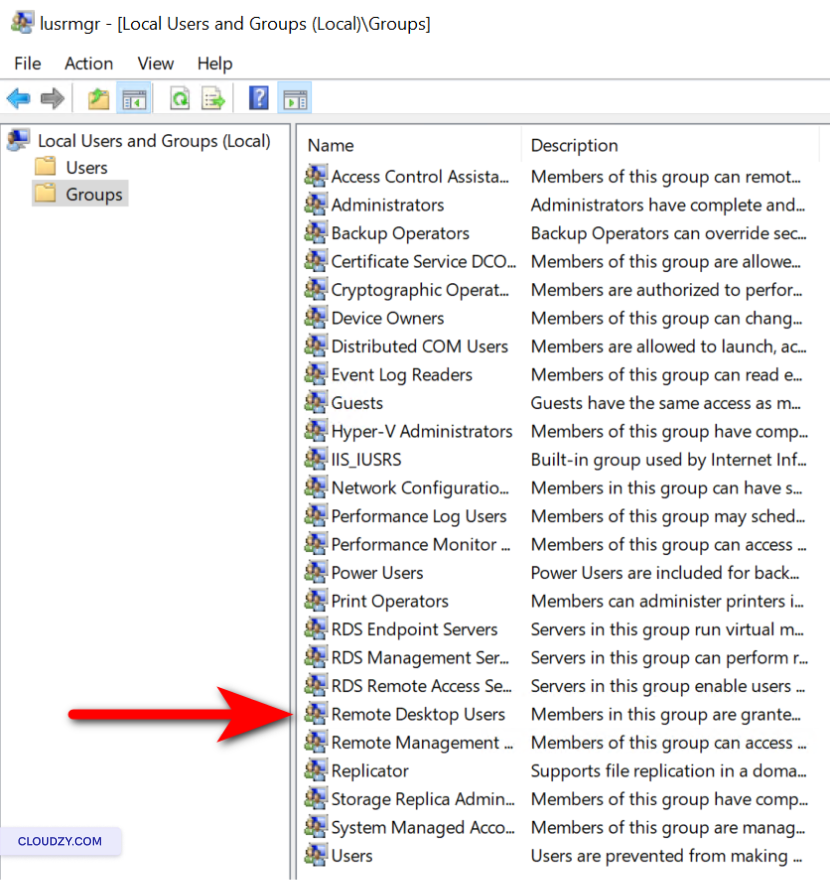

للتحقق بصفة منتظمة من صلاحيات الوصول إلى RDP:

-

انقر على المجموعات في الجزء الأيسر.

-

انقر نقراً مزدوجاً على مستخدمو سطح المكتب البعيد

المجموعة. -

راجع قائمة المستخدمين المصرح لهم. لإزالة مستخدم، حدده وانقر

ثم انقر إزالة. لإضافة مستخدم، انقر

أضف توجيه وأدخل التفاصيل المطلوبة. -

انقر على تطبيق ثم OK to

قم بتأكيد أي تغييرات.

تطبيق

سياسة كلمات مرور قوية

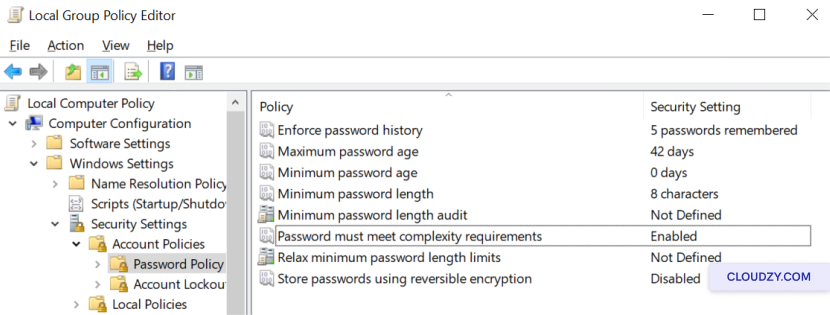

-

افتح محرر نهج المجموعة بالضغط على مفتاح Windows +

R، ثم اكتب gpedit.msc في مربع حوار تشغيل

. -

انتقل إلى تكوين الكمبيوتر > إعدادات Windows >

إعدادات الأمان > سياسات الحسابات > نهج كلمة المرور. -

حدد الحد الأدنى لطول كلمة المرور ومتطلبات التعقيد لتعزيز الأمان.

تعزيز الأمان. -

فرض محفوظات كلمة المرور للحد من إعادة استخدام كلمات المرور الأخيرة.

كلمات المرور.

تقييد

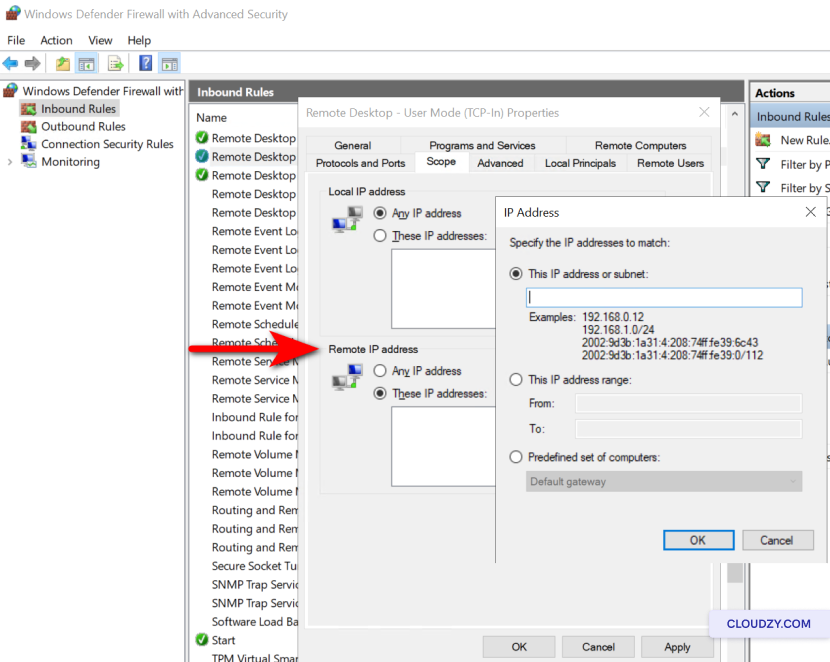

وصول RDP عبر إعداد جدار الحماية

-

افتح جدار حماية Windows مع الأمان المتقدم by

كتابة wf.msc في مربع حوار التشغيل (مفتاح Windows +

R). -

انقر على القواعد الواردة في الجزء

الأيسر. -

حدد قواعد سطح المكتب البعيد – وضع المستخدم

(TCP-In) و سطح المكتب البعيد – وضع المستخدم

(UDP-In). -

انقر بزر الماوس الأيمن على كل قاعدة واختر

الخصائص. -

تحت تبويب النطاق ، انقر على عناوين IP هذه

العناوين في عنوان IP البعيد

. -

انقر على أضف توجيه وحدد عناوين IP المسموح لها بإنشاء اتصالات RDP.

المسموح لها بإنشاء اتصالات RDP. -

أكد التغييرات بالنقر على OK وتأكد من أن

القواعد مفعّلة.

إعداد

المصادقة متعددة العوامل

-

اختر حلاً MFA متوافقاً مع إعداد RDP لديك (مثلاً، أمان ثنائي, Microsoft

Entra). -

اتبع دليل التثبيت والإعداد الخاص بمزوّد MFA لدمجه مع بيئة RDP لديك.

اتبع دليل التثبيت والإعداد الخاص بمزوّد MFA لدمجه مع بيئة RDP لديك. -

تسجيل المستخدمين وإعداد وسائل المصادقة الثانوية مثل

تطبيقات الهاتف أو مفاتيح الأمان المادية.

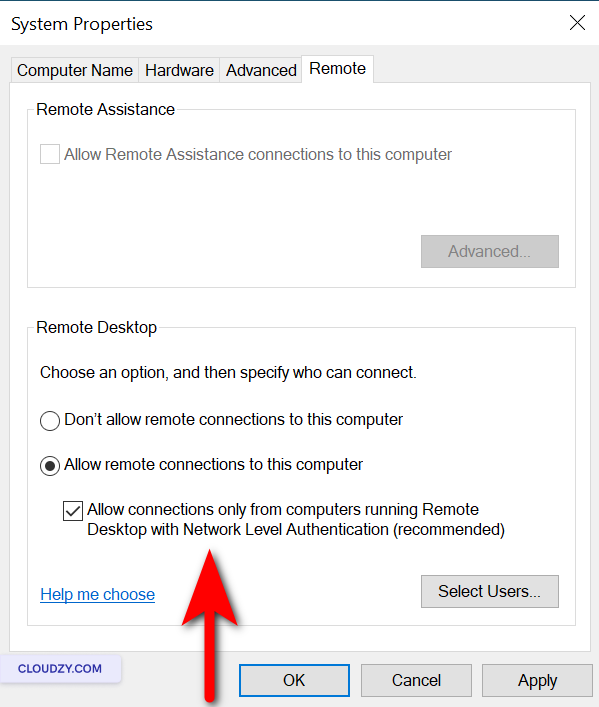

تفعيل المصادقة على مستوى

الشبكة

- انقر بزر الفأرة الأيمن على هذا الكمبيوتر ثم اختر

الخصائص.

-

انقر على إعدادات بعيدة.

-

ضمن سطح المكتب البعيد، تأكد من السماح

قبول الاتصالات فقط من الأجهزة التي تعمل بسطح المكتب البعيد مع الشبكة

الشبكة محددة.

تغيير RDP الافتراضي

Port

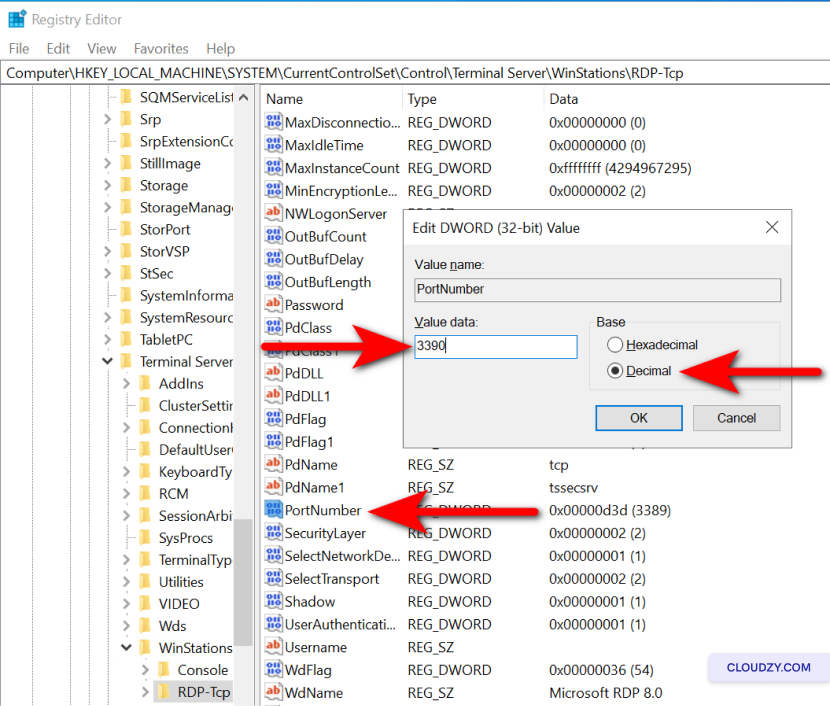

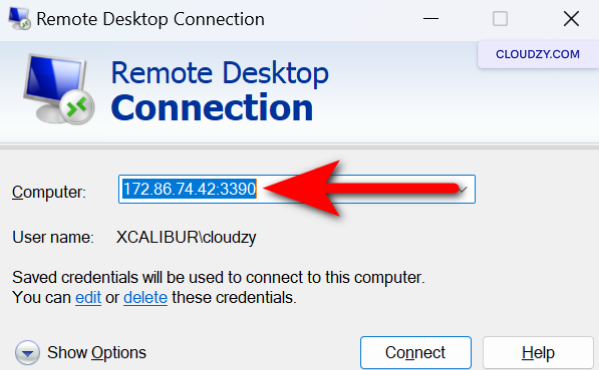

-

اضغط مفتاح Windows + R لفتح نافذة التشغيل

. -

النوع regedit واضغط Enter to

افتح محرر التسجيل. -

انتقل إلى HKEY_LOCAL_MACHINEServer-Tcp.

-

ابحث عن قسم PortNumber المفتاح الفرعي، انقر عليه نقراً مزدوجاً،

اختر عشري، وأدخل رقم منفذ جديداً.

- انقر على OK، أغلق محرر التسجيل، وحدّث

قواعد جدار الحماية لديك وفقاً لذلك.

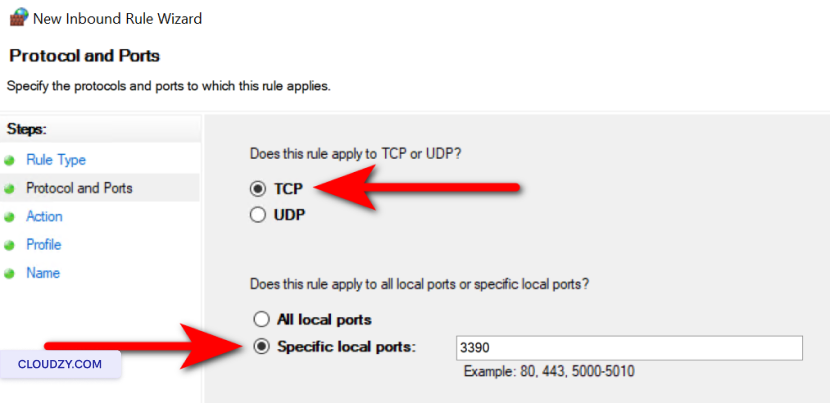

الآن، للسماح بالمنفذ الجديد عبر Windows

جدار الحماية:

-

افتح جدار الحماية Windows بالضغط على مفتاح Windows +

R، ثم اكتب wf.msc. -

في الجزء الأيسر، انقر على الواردة

القواعد. -

انقر على قاعدة جديدة في اللوحة اليمنى.

-

اختر Port ثم انقر على

التالي. -

اختر TCP وحدد رقم المنفذ الجديد الذي

قمت بتعيينه في محرر التسجيل، ثم انقر على التالي.

-

اختر السماح بالاتصال ثم انقر على

التالي. -

تأكد من المجال, خاص، و

عام محددة لتحديد نطاق القاعدة حسب

الحاجة، ثم انقر على التالي. -

أعطِ القاعدة اسمًا، مثل منفذ RDP المخصص,

ثم انقر على انتهِ. -

أعد تشغيل النظام ثم تأكد من الاتصال عبر المنفذ الجديد

.

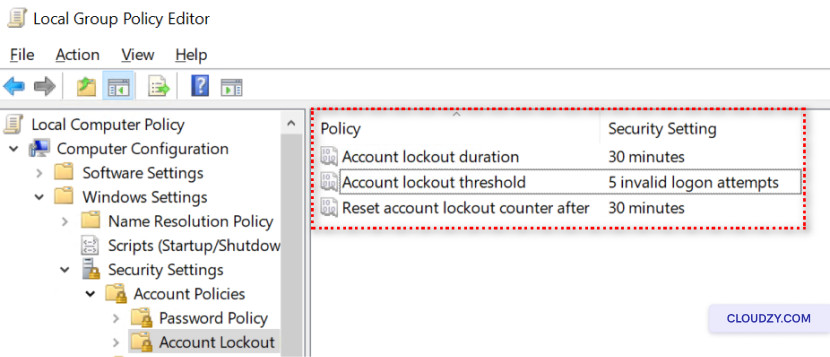

ضبط إعدادات

سياسات تأمين الحسابات

-

افتح محرر نهج المجموعة بالضغط على مفتاح Windows +

R وكتابة gpedit.msc. -

انتقل إلى تكوين الكمبيوتر > إعدادات Windows >

إعدادات الأمان > سياسات الحساب > قفل الحساب

السياسة -

اضبط حد قفل الحساب، قفل الحساب

مدة، و إعادة تعيين عداد قفل الحساب

بعدعلى القيم المناسبة.

تحديث الأنظمة و

البرامج

-

فعّل التحديثات التلقائية في إعدادات التحديث Windows.

-

تحقق بانتظام من التحديثات المتاحة لجميع البرامج المستخدمة

مع RDP. -

طبّق التحديثات خلال نوافذ الصيانة المجدولة للحد من

الانقطاعات.

نشر

حلول مكافحة الفيروسات والبرامج الضارة

-

اختر برنامجاً موثوقاً لمكافحة الفيروسات والبرامج الضارة.

-

ثبّت البرنامج وفق تعليمات

الشركة المصنّعة. -

اضبط البرنامج على التحديث التلقائي وإجراء عمليات فحص

دورية.

إجراء

مراجعات أمنية دورية وإعداد التنبيهات

-

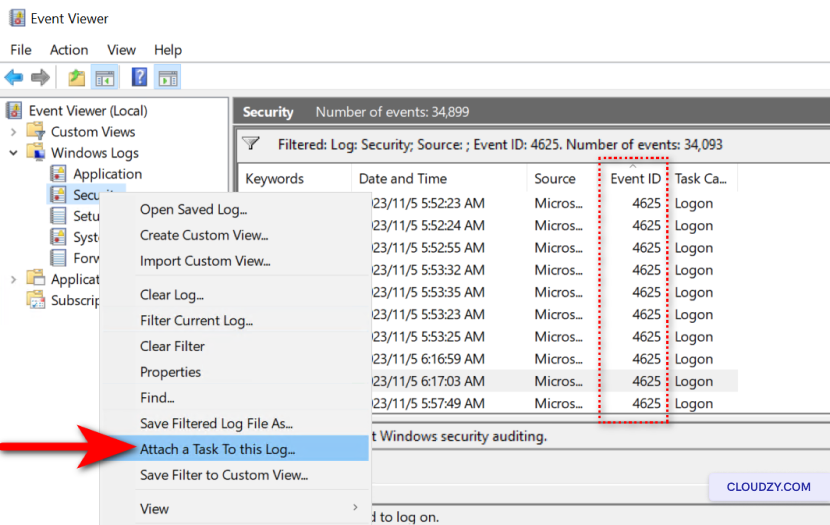

افتح Event Viewer بكتابة eventvwr.msc in

مربع حوار التشغيل (مفتاح Windows + R). -

انتقل إلى Windows Logs > Security وابحث عن معرّف الحدث

4625. -

لإعداد التنبيهات، انقر بزر الماوس الأيمن على الأمان و

اختر إرفاق مهمة بهذا السجل…. -

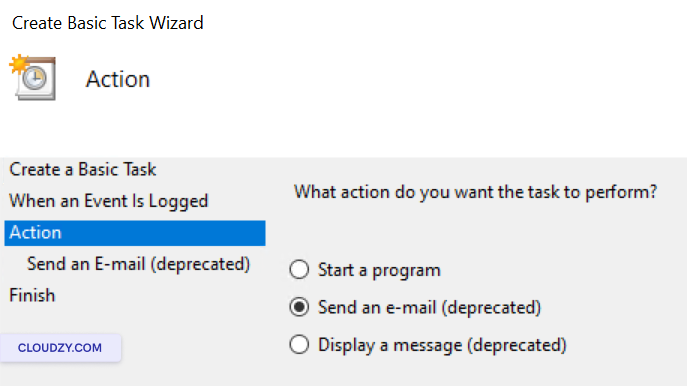

اتبع المعالج لإنشاء مهمة تُشغَّل عند تكرار

معرّف الحدث 4625 مرات متعددة.

- اختر إجراءً كإرسال بريد إلكتروني أو عرض رسالة عند

تم تشغيل المهمة.

- أكمل المعالج وأدخل اسماً للمهمة لتسهيل التعرف عليها.

استخدام VPN لـ

أمان إضافي

-

حدد الحاجة إلى VPN بناءً على متطلبات الأمان لديك

ودرجة حساسية البيانات التي يتم الوصول إليها عبر RDP. -

اختر مزود خدمة VPN موثوقاً، أو أنشئ خادم VPN خاصاً بك إذا

كانت لديك الإمكانية. -

ثبّت برنامج عميل VPN وهيّئه على جميع الأجهزة التي

ستستخدم RDP. -

درّب المستخدمين على الاتصال بـ VPN قبل بدء جلسة RDP

لضمان تشفير حركة بيانات سطح المكتب البعيد و

تأمينها. -

حدّث بنية VPN التحتية وصنها بانتظام لمعالجة

أي ثغرات أمنية، والتأكد من أنها تظل صامدة في وجه

التهديدات.

حصّن RDP الخاص بك كما تحصّن قلعة رقمية. التحديثات المنتظمة والممارسات الصحيحة

هي خط دفاعك الأول، وتكفل بقاء شبكتك

محمية ومنيعة. ابقَ يقظاً واستباقياً، فأمانك الإلكتروني يعتمد على ذلك.

إن كان لديك أي استفسار، لا تتردد في التواصل مع فريق الدعم

عبر تقديم

تذكرة دعم.

في قسم الأمان أيضاً

أدلة ذات صلة.

هل تحتاج مساعدة في شيء آخر؟

متوسط وقت الاستجابة أقل من ساعة. بشر حقيقيون، لا روبوتات.