O monitoramento de segurança na nuvem coleta logs, métricas e eventos de toda a sua infraestrutura, incluindo máquinas virtuais, contêineres, sistemas de identidade, fluxos de rede e aplicações, para criar uma visão em tempo real de como seu ambiente se comporta.

Ao supervisionar e analisar continuamente esses dados, as equipes detectam acessos não autorizados ou configurações incorretas antes que brechas ocorram. Com fluxos de alerta claros e playbooks automatizados em vigor, o monitoramento de segurança passa a fazer parte das operações diárias em vez de ser um apagador de incêndios de fim de semana.

O que é Monitoramento de Segurança na Nuvem?

O monitoramento de segurança na nuvem é a prática de observar e analisar continuamente recursos nativos da nuvem, como instâncias de computação, buckets de armazenamento, funções serverless e controles de rede, para detectar ameaças, vulnerabilidades ou lacunas de conformidade em tempo real.

Funciona agregando telemetria de rede de firewalls e grupos de segurança e implantando coletores de dados leves em máquinas virtuais e contêineres, rastreando:

- Logs de máquinas virtuais e contêineres

- Requisições API e eventos de autenticação

- Fluxos de rede, consultas DNS e conexões de endpoints

- Métricas de saúde do sistema e estatísticas de desempenho

- Comportamento de usuários entre ambientes

Esses fluxos de dados alimentam um mecanismo de análise centralizado, geralmente uma plataforma SIEM ou XDR, que normaliza formatos de log, aplica regras de correlação e executa análise comportamental para destacar anomalias. Em vez de gerenciar consoles separados, as equipes ganham uma visão única onde alertas são priorizados, tickets abrem automaticamente e scripts de remediação podem ser executados sem etapas manuais.

Quais são os Componentes Principais do Monitoramento de Segurança na Nuvem?

Toda configuração de segurança depende de alguns blocos de construção fundamentais. Em um ambiente de nuvem, esses elementos funcionam como sensores, filtros e alarmes: coletam dados, destacam comportamentos anormais e disparam respostas rápidas.

- Coletores de dados e agentes em VMs, contêineres e workloads serverless

- Pipelines de agregação de logs que suportam múltiplas nuvens com esquemas normalizados

- Mecanismos de detecção de anomalias usando machine learning para identificar desvios no uso

- Fluxos de alerta integrados em plataformas de ticketing e automação

Em conjunto, essas peças entregam cobertura completa: a telemetria bruta é coletada, normalizada, analisada em busca de anomalias e transformada em itens de ação claros. Essa abordagem permite que sua equipe se concentre em ameaças reais em vez de se perder em ruído infinito.

Importância do Monitoramento de Segurança na Nuvem

O monitoramento de segurança na nuvem desempenha um papel crucial na proteção de operações digitais, e em 2025, os ataques na nuvem são mais rápidos, mais sorrateiros e melhor financiados do que nunca. É por isso que o monitoramento de segurança na nuvem é tão importante:

- Sem pontos cegos: De infraestrutura local para múltiplas nuvens, você mantém visibilidade de ponta a ponta.

- Detecção de ameaças internas: Rastrear ações de usuários privilegiados revela abuso antes que ele escale.

- Insights baseados em dados: A análise de tendências históricas expõe lacunas de política ou recursos de TI na sombra.

- Habilitação de DevSecOps: Detecte configurações inadequadas em pipelines CI/CD antes que cheguem à produção.

- Proteção de reputação: Detecção rápida e divulgação mantêm clientes confiantes e reguladores satisfeitos.

Mas com a complexidade crescente de ataques cibernéticos, você precisará de mais que apenas monitoramento de segurança na nuvem; você também precisará de software de cibersegurança.

Benefícios do Monitoramento de Segurança na Nuvem

Monitorar sua nuvem sem segurança é como trancar a porta da frente mas deixar as janelas abertas. Combinar segurança e monitoramento é como times modernos se mantêm seguros, e aqui está o porquê:

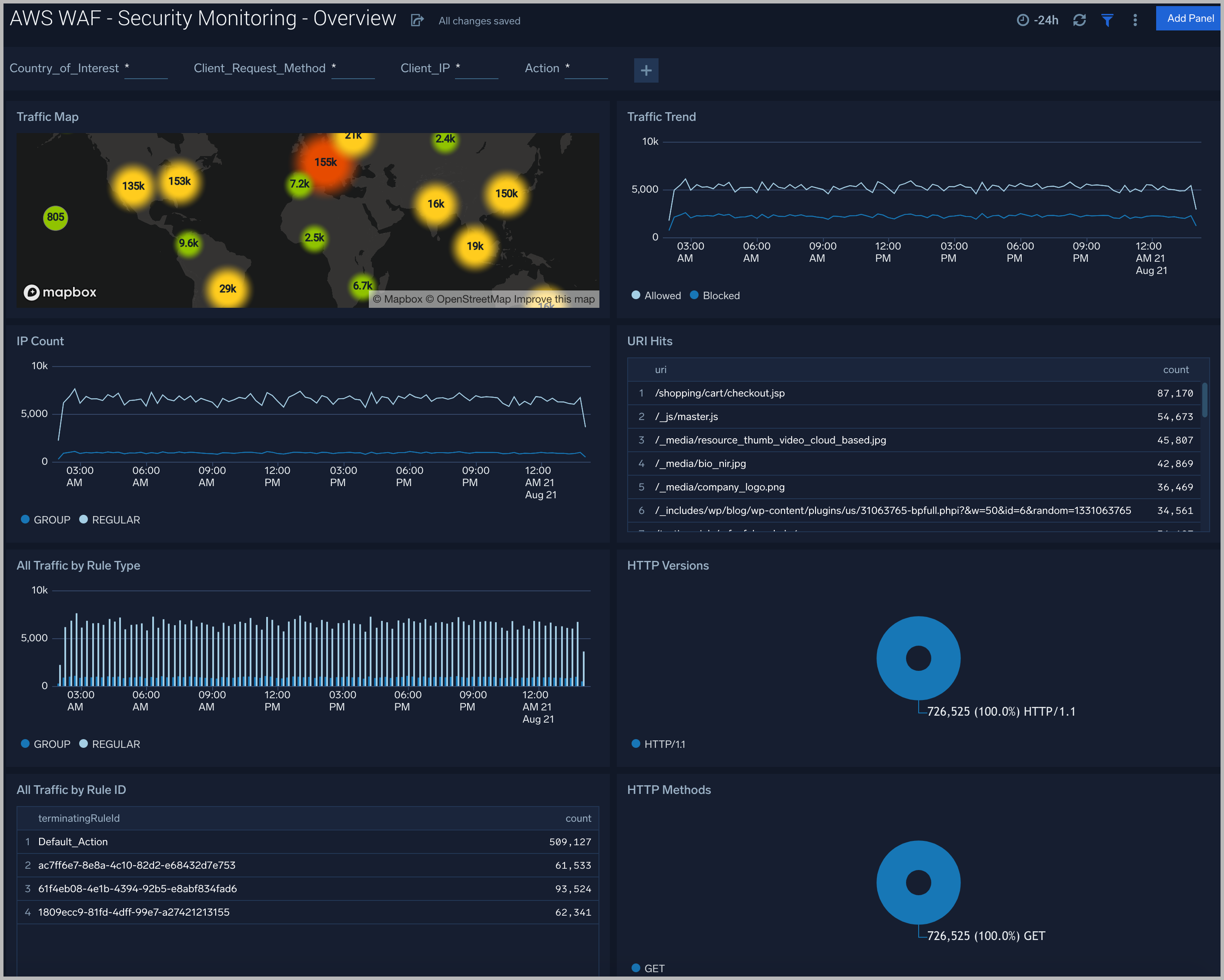

- Detecção proativa de ameaças: Picos repentinos de tráfego? Horários de login incomuns? Endereços IP desconhecidos? Regras automatizadas sinalizam picos de tráfego anormais ou tentativas de login fora do horário comercial para você detectar ataques cedo.

- Resposta mais rápida a incidentes: Integrar alertas em chatops ou ticketing reduz significativamente o tempo médio de detecção, já que analistas não precisam perseguir logs entre múltiplos consoles, e alertas se conectam direto aos seus automadores. Quando seu time é notificado, a instância maliciosa já está isolada.

- Conformidade simplificada: O monitoramento de conformidade na nuvem coleta logs de auditoria (incluindo tudo desde mudanças de privilégio até eventos API) em relatórios unificados e prontos para usar, para padrões como PCI-DSS ou HIPAA, economizando horas de trabalho manual.

- Economia de custos Alertas antecipados sobre buckets de armazenamento abertos ou papéis excessivamente permissivos previnem investigações caras de violação e multas.

- Supervisão escalável: Software de monitoramento baseado em nuvem processa métricas de dezenas de contas sem aumentar headcount, rastreando centenas de recursos com a mesma visibilidade que você tinha com dez.

- Detecção de padrões de ameaça: Monitoramento contínuo de segurança revela ataques lentos e silenciosos - escalações sutis de permissão, movimento lateral, abuso interno.

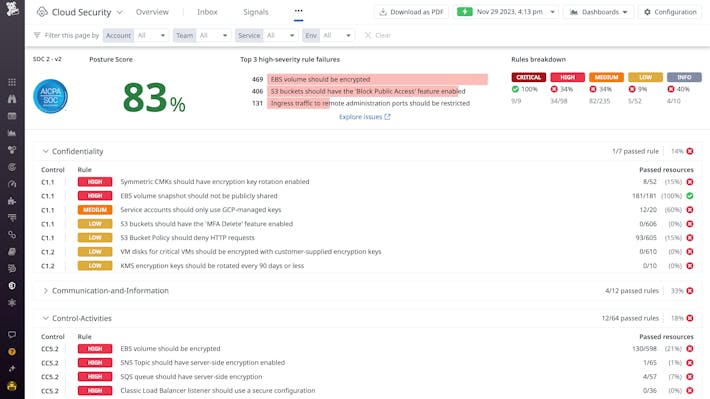

- Visualização unificada: Um único dashboard aplica políticas consistentes de segurança e monitoramento entre AWS, Azure, GCP e nuvens privadas.

Recursos-Chave de Soluções Avançadas de Monitoramento na Nuvem

Essas soluções de monitoramento na nuvem equilibram métricas de desempenho (CPU, memória, rede) e eventos de segurança (logins falhados, violações de política), oferecendo uma visão de 360° de risco.

- Ferramentas de monitoramento de segurança na nuvem com conectores pré-construídos para AWS, Azure e GCP, reduzindo substancialmente o tempo de integração.

- Monitoramento contínuo de segurança captura eventos 24/7 sem etapas manuais.

- Análise comportamental que aprende padrões normais e reduz falsos positivos focando em anomalias reais.

- Scripts de remediação automatizados ou funções serverless para isolar recursos comprometidos e desabilitar contas em segundos.

- Dashboards personalizados para executivos, times de conformidade e analistas de segurança, cada um com visualizações sob medida, drill-downs e para sinalizar comportamentos específicos do seu caso de uso.

- Hubs de integração que conectam scanners de vulnerabilidade, feeds de inteligência de ameaças e ferramentas de service desk para visibilidade holística.

- Relatórios de conformidade com dashboards pré-construídos (HIPAA, GDPR, PCI-DSS).

Esses recursos fazem com que o monitoramento de segurança na nuvem seja mais que um add-on de firewall ou antivírus; ele se torna uma camada de controle ativa sobre toda sua nuvem e vulnerabilidades na nuvem.

Desafios do monitoramento de segurança na nuvem

Estes são os problemas mais comuns que equipes enfrentam, independentemente de quão boas sejam suas ferramentas:

- Sobrecarga de volume de dados: Capturar cada log de dezenas de serviços sobrecarrega armazenamento e pipelines de análise. Implemente amostragem e filtragem para reduzir ruído.

- Fadiga de alertas Notificações em excesso de baixa severidade podem ofuscar ameaças críticas. Ajuste regularmente limites e regras de supressão para manter o ruído baixo.

- Complexidade multi-nuvem: Cada provedor usa formatos de log únicos. Adotar um esquema comum como OpenTelemetry ajuda a normalizar dados entre AWS, Azure e GCP.

- Lacunas de conhecimento: Escrever regras de correlação eficazes e otimizar mecanismos de análise exigem conhecimento que é escasso. Serviços gerenciados ou programas de treinamento podem ajudar a preencher essa lacuna.

- Preocupações com latência: Uploads em lote de logs podem atrasar alertas. Arquiteturas de ingestão em tempo real oferecem latência menor para resposta mais rápida.

Superando Obstáculos

- Use padrões abertos como OpenTelemetry para logging unificado

- Aplique limite de taxa ou amostragem a fontes de alto volume na borda

- Documente runbooks que vinculem alertas a etapas de contenção automatizadas

Essas táticas ajudam a evoluir seu ecossistema de segurança e monitoramento para uma postura de defesa proativa. Para configurações privadas, você pode querer um nuvem privada.

Melhores práticas para monitoramento de segurança na nuvem

Mesmo com o melhor sistema, você ainda precisa seguir as melhores práticas de monitoramento na nuvem. A boa notícia é que são bem fáceis de repetir:

- Defina playbooks claros: Mapeie cada alerta para uma resposta (notificar, isolar ou escalar) para que sua equipe saiba exatamente o que fazer.

- Automatizar remediação: Integre com infraestrutura como código ou funções serverless para bloquear IPs maliciosos ou rotacionar credenciais comprometidas automaticamente.

- Implemente menor privilégio: Restrinja quem pode modificar regras de segurança de monitoramento ou acessar logs brutos, reduzindo risco interno.

- Revise regras regularmente: Conforme sua pegada na nuvem evolui, remova alertas desatualizados e ajuste limites para corresponder a novas linhas de base.

- Integre gerenciamento de postura: Vincule verificações de conformidade de monitoramento na nuvem com monitoramento de segurança contínuo para cobertura de ponta a ponta.

- Adote as melhores práticas de monitoramento na nuvem: Consolide dados de desempenho e segurança em painéis unificados para oferecer ao DevOps e ao SecOps uma visão compartilhada.

Lista de Verificação de Integração

- Ativar o registro padrão em cada nova VM ou contêiner

- Criptografe fluxos de log em trânsito para seu SIEM/XDR

- Agendar auditorias trimestrais de regras de correlação

- Alimente os alertas do scanner de vulnerabilidades em seus fluxos de trabalho de monitoramento

Ao codificar essas etapas, as equipes conseguem integrar novas cargas de trabalho sem abrir mão da visibilidade ou do controle. Tudo isso resulta em um processo de segurança e monitoramento mais rigoroso em todo o seu ambiente, seja ele público, privado ou híbrido.

Soluções de Monitoramento de Segurança em Nuvem – Tipos e Exemplos

Choosing the right cloud security monitoring solution depends on your environment, skill set, and scale. Below are five solution types (cloud-native, third-party SaaS, open-source stacks, CSPM & XDR hybrids, and unified dashboards), each with two recommended tools.

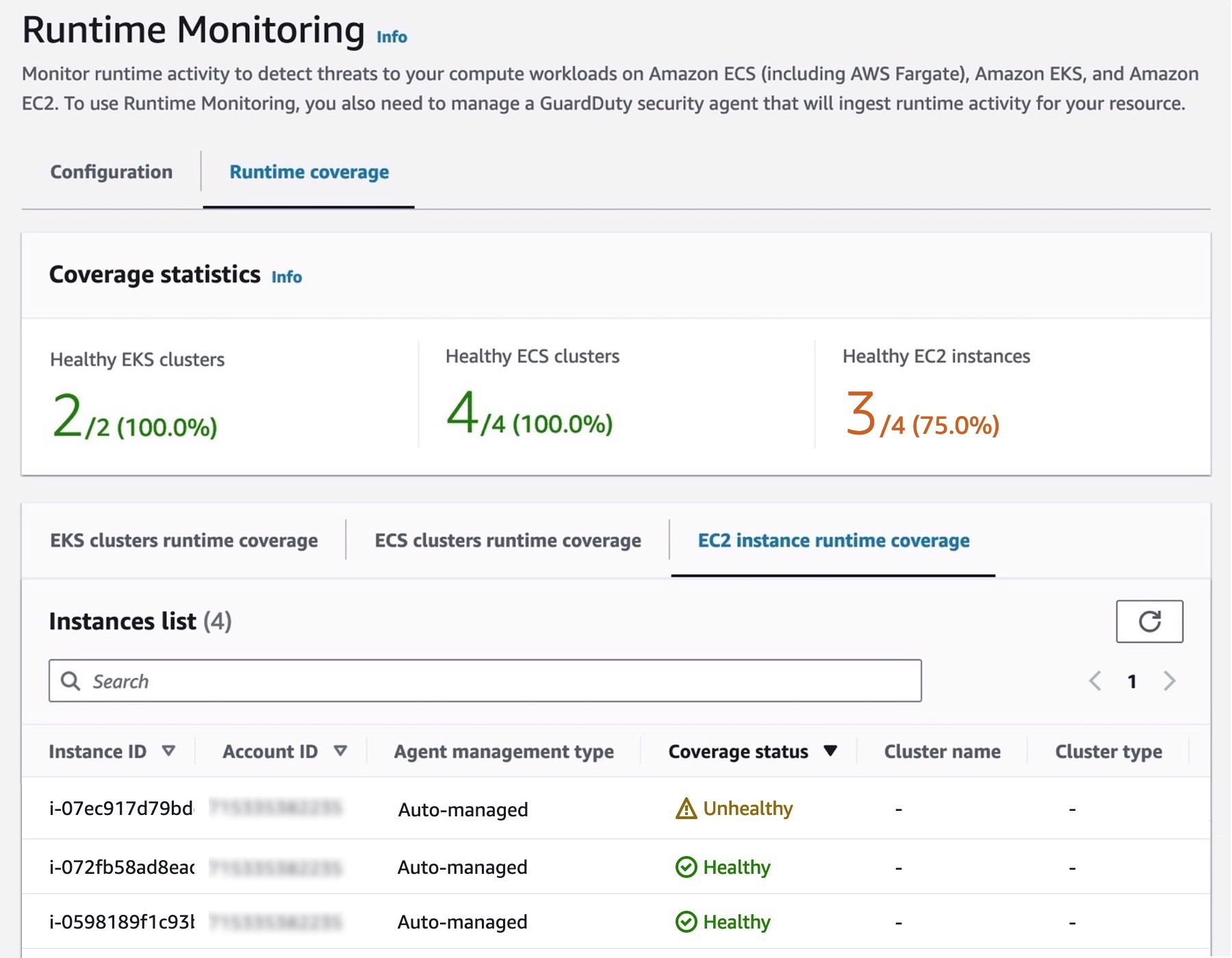

Cloud-Native Monitoring

Integrados às principais plataformas de nuvem, esses serviços oferecem detecção de ameaças pronta para uso e integração com os recursos nativos do provedor APIs.

-

AWS GuardDuty:

Fully managed threat detection that analyzes VPC flow logs, DNS logs, and CloudTrail events with pay-as-you-go pricing; limited to AWS environments and can generate false positives that require tuning.

-

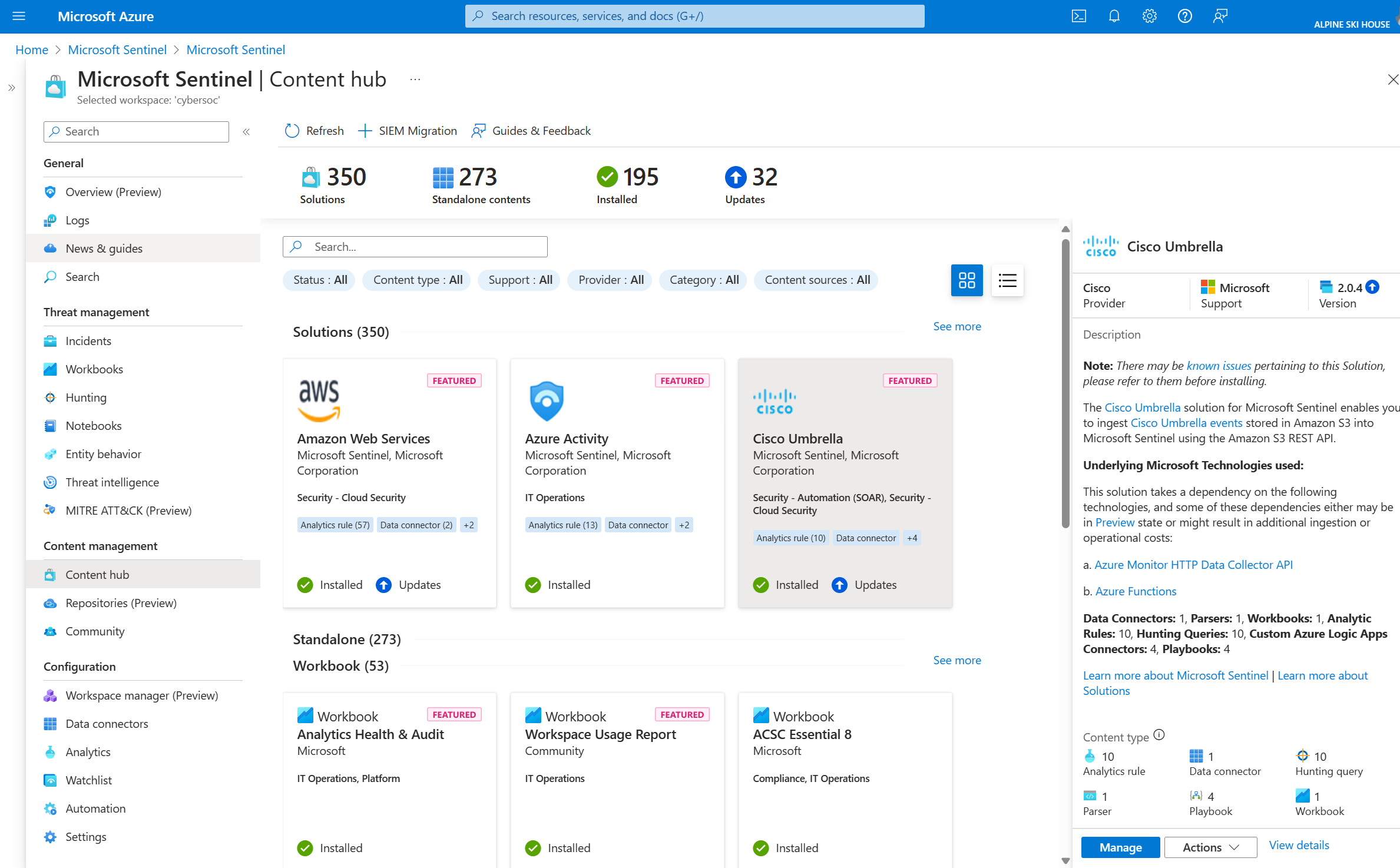

Azure Sentinel:

Cloud-native SIEM/XDR with built-in connectors for Microsoft services and AI-driven analytics; unpredictable ingestion costs at scale and a learning curve to fine-tune alerts.

Third-Party SaaS

Plataformas independentes que fornecem análises profundas, rastreamento de comportamento e resposta automatizada, frequentemente em múltiplas nuvens.

-

Sumo Logic

SaaS analytics that ingests cloud-scale logs and metrics, offering real-time security insights and compliance dashboards; advanced rule configuration can be complex for new teams.

-

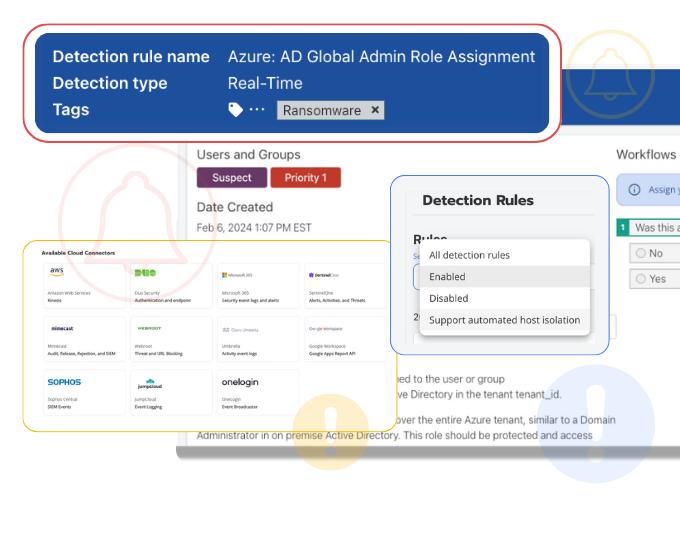

Blumira:

Hosted detection & response with pre-built playbooks and automated investigation workflows; smaller vendor ecosystem means fewer community integrations and less mature feature breadth.

Open-Source Stacks

Community-driven solutions providing full control over data pipelines and analysis, which better suits teams with strong in-house expertise.

-

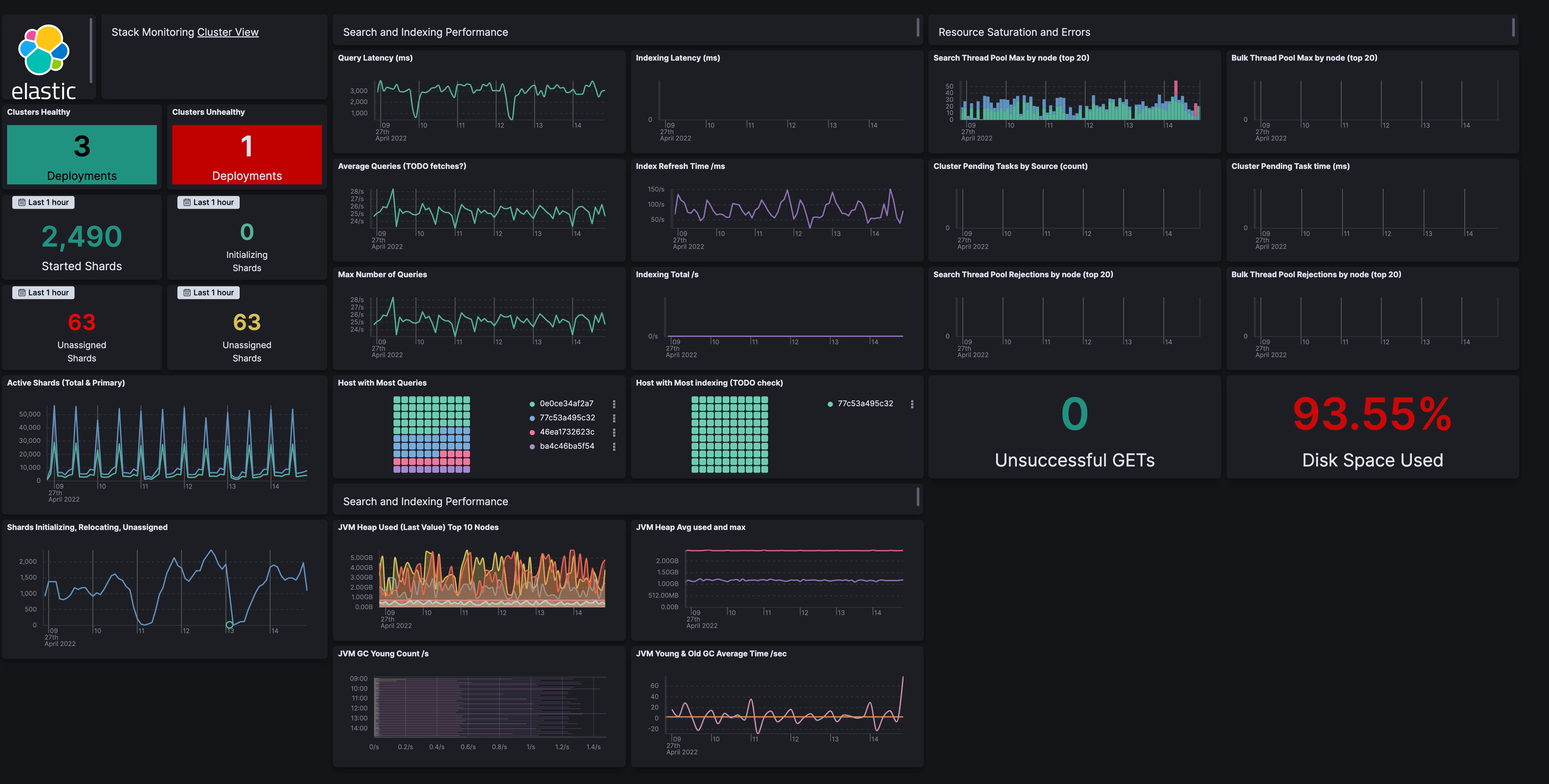

Stack ELK:

Comprehensive log collection, parsing, and visualization with real-time dashboards; requires significant setup effort and ongoing maintenance to scale indexing pipelines.

-

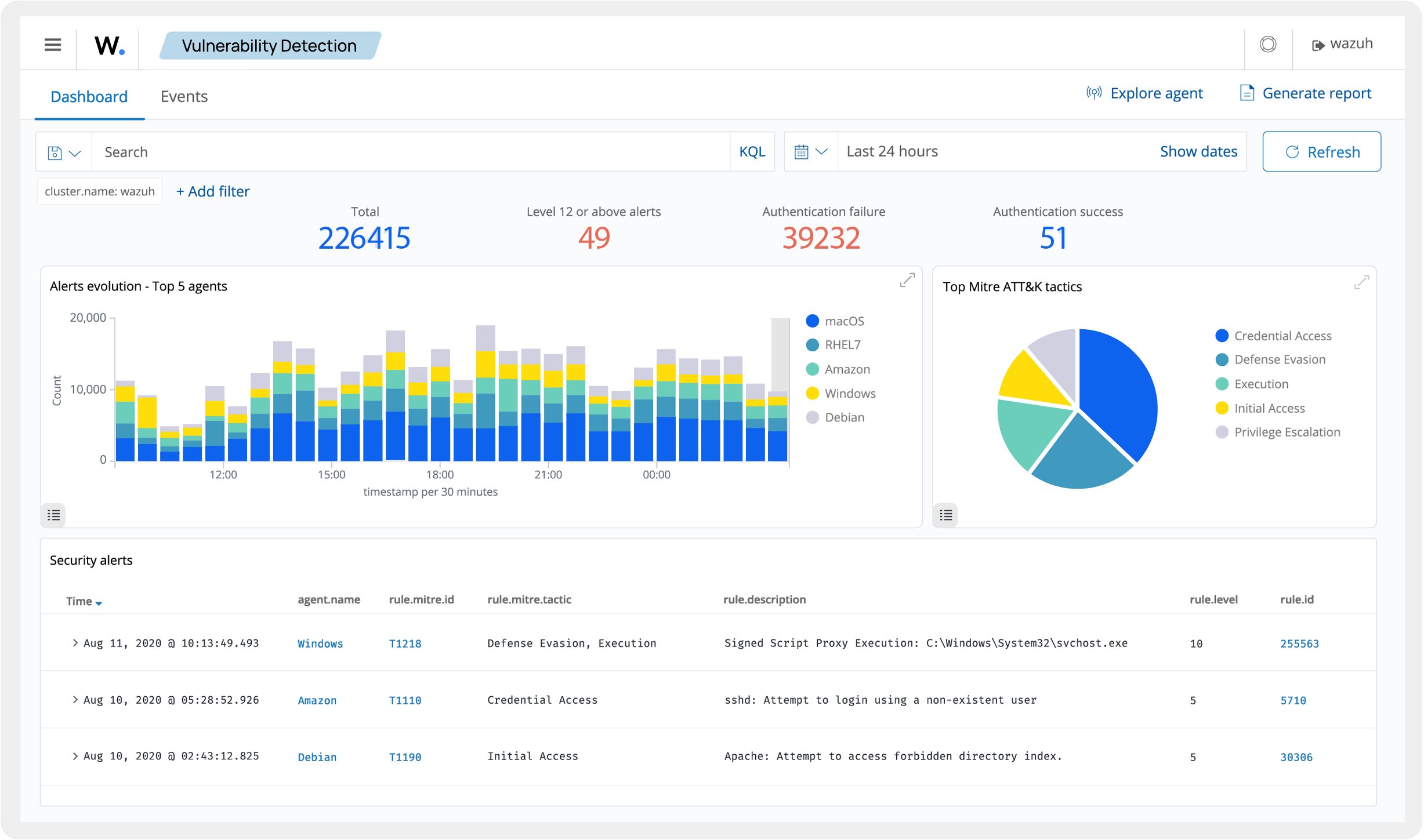

Wazuh:

Plataforma de código aberto que estende o ELK com detecção de intrusão baseada em host e relatórios de conformidade. Curva de aprendizado íngreme e canais de suporte oficial limitados.

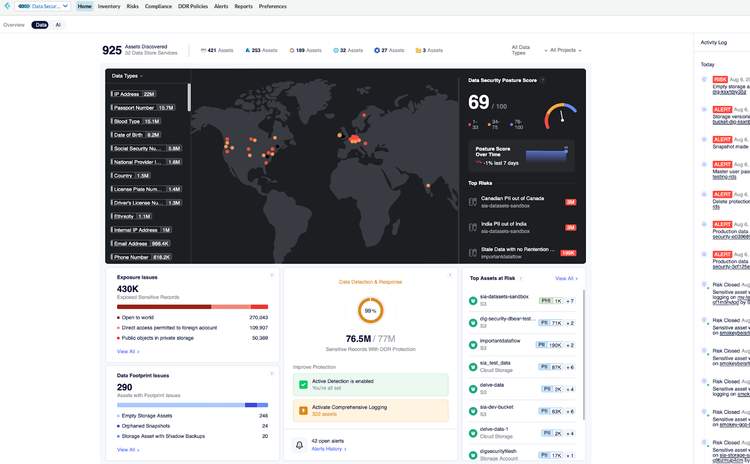

CSPM & Híbridos XDR

Plataformas que unem gerenciamento contínuo de postura com detecção de ameaças em tempo de execução, oferecendo insights tanto de configuração quanto de comportamento.

-

Prisma Cloud:

CSPM, CIEM e defesa em tempo de execução unificados com suporte a containers e serverless. A complexidade da configuração inicial e a curva de aprendizado íngreme retardam o tempo até o valor.

-

CrowdStrike Falcon:

XDR completo com proteção de endpoints, gerenciamento de vulnerabilidades e inteligência de ameaças integrada. Sobrecarga de desempenho nos endpoints e requer conhecimento especializado para ajuste ideal.

Painéis Unificados

Soluções que consolidam eventos de segurança, logs e métricas de desempenho em uma única visão, conectando DevOps e SecOps.

-

Datadog:

Combina logs, métricas, rastreamentos e módulos de monitoramento de segurança em uma interface única, com alertas prontos para uso em serviços na nuvem. Configuração complexa de ingestão de logs e potencial de custos altos de retenção de dados.

-

Splunk Enterprise Security:

Correlação de nível empresarial, integração de inteligência de ameaças e painéis de segurança personalizáveis. Licenciamento premium caro e alta curva de aprendizado para novos usuários.

Cada categoria tem suas desvantagens, seja a facilidade de implantações nativas de nuvem, a customização de código aberto ou a profundidade das plataformas híbridas. Alinhe sua escolha com a experiência da sua equipe, orçamento e requisitos regulatórios para obter o máximo da sua configuração de monitoramento de segurança na nuvem e arquitetura de segurança na nuvem como um todo.

Pensamentos Finais

Enquanto um confiável segurança em nuvem a configuração fica incompleta sem segurança da infraestrutura em nuvem, ao incorporar ferramentas de monitoramento de segurança na nuvem, práticas recomendadas de monitoramento de segurança e monitoramento contínuo de segurança nas operações diárias, você transformará a perseguição reativa de logs em defesa proativa, mantendo os atacantes afastados e sua nuvem segura ao longo de 2025.