Nesta configuração MikroTik L2TP VPN, o L2TP cuida do tunelamento enquanto o IPsec cuida da criptografia e integridade. Combiná-los oferece compatibilidade nativa com clientes sem agentes de terceiros. Validar seus limites de hardware criptográfico é absolutamente essencial.

Ignorar a sobrecarga de encapsulamento que essa pilha de protocolo duplo introduz sufoca silenciosamente as implantações antes delas processarem um único megabyte.

O que é MikroTik L2TP VPN?

Por seu design fundamental, o L2TP funciona puramente como uma ponte de transporte vazia. Fornece absolutamente zero de criptografia inerente para seu tráfego em movimento redes hostis.

Para adicionar criptografia e integridade, arquitetos de rede combinam L2TP com IPsec. O resultado é uma pilha de protocolo duplo onde o L2TP envolve o túnel e o IPsec protege a carga útil. Essa arquitetura híbrida continua sendo a melhor escolha para compatibilidade com sistemas antigos sem implantação de agentes invasivos de terceiros.

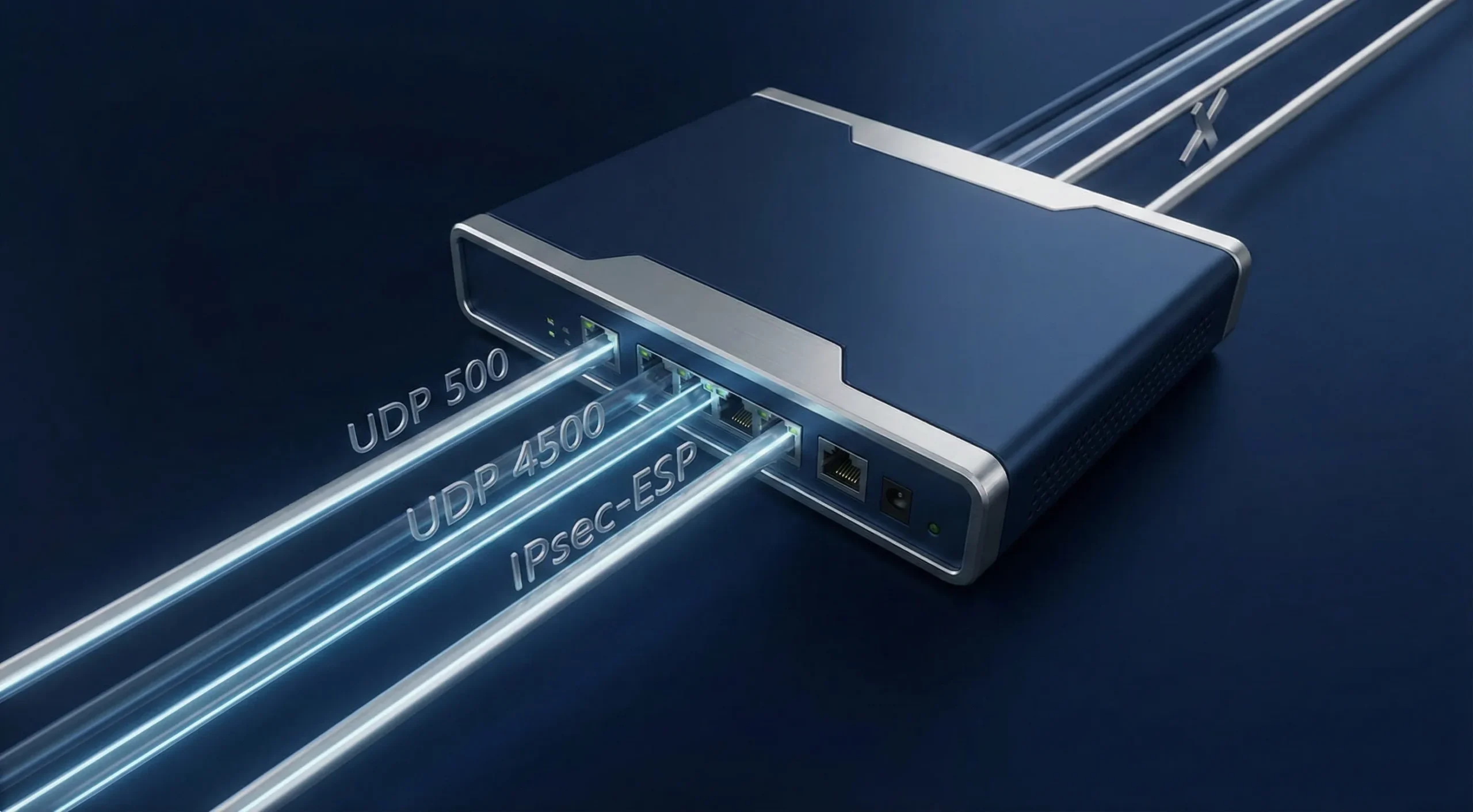

Entender essa dependência de protocolo duplo determina rigorosamente como você constrói exceções de firewall. Sua configuração MikroTik VPN se quebrará instantaneamente se o roteamento UDP ou o processo de encapsulamento IPsec subjacente falhar.

Como Funciona

Estabelecer essa conexão segura exige um handshake de rede preciso e em duas etapas. A Fase 1 do IKE primeiro arbitra a associação de segurança criptográfica usando sua Chave Pré-Compartilhada.

Uma vez que essa barreira invisível está estabelecida, a Fase 2 constrói o túnel L2TP diretamente dentro da carga útil criptografada. Se qualquer fase falhar devido a incompatibilidade de PSK, incompatibilidade de proposta, portas UDP 500/4500 bloqueadas ou problemas de manipulação NAT, o túnel não será estabelecido. Em alguns casos extremos NAT-T Windows, uma alteração de registro também pode ser necessária.

O Processo de Duplo Encapsulamento

Os dados em trânsito em uma configuração MikroTik L2TP VPN sofrem um processo de empacotamento rigoroso. Entram em um Quadro PPP, são envolvidos pelo protocolo L2TP e são protegidos pelo IPsec ESP.

Essa sobrecarga agravada inflaciona agressivamente as dimensões dos pacotes, empurrando-os muito além do padrão de rede Unidade Máxima de Transmissão limites. Essa inflação repentina inevitavelmente causa fragmentação violenta de pacotes em ambientes de alta latência.

Se sua empresa prioriza velocidade pura em detrimento de tunelamento profundo, consulte nosso guia sobre Configuração Shadowsocks, que oferece uma alternativa com baixo overhead e resultados comprovados. Meu ponto é que tunelamento pesado costuma ser excessivo para aplicações empresariais simples baseadas na web.

Como Configurar MikroTik L2TP VPN?

Implantar um servidor reforçado em RouterOS v7 exige precisão absoluta. Para a configuração mais limpa, atribua ao roteador um endereço publicamente acessível ou um nome DNS estável. Um IP público estático é preferível, mas não obrigatório em todas as implantações.

Você deve fazer backup da configuração imediatamente, pois políticas IPsec quebradas o deixarão bloqueado. Revise nosso guia sobre Encaminhamento de Porta Mikrotik documentação antes de manipular cadeias de tráfego criptográfico. Siga esta configuração MikroTik L2TP VPN com precisão. Improvisar regras de firewall em um roteador de produção ativo é desastre garantido.

Etapa 1: Criar o Pool de IP e Perfil PPP

Você deve definir endereços IP locais. Seus clientes conectados recebem esses IPs.

- Abra o menu IP. Clique na opção Pool.

- Clique no botão Adicionar. Nomeie o pool como vpn-pool.

- Defina seu intervalo de IP específico.

- Abra o menu PPP. Clique na opção Perfis.

- Clique no botão Adicionar. Nomeie o perfil como l2tp-profile.

- Atribua o Endereço Local ao gateway do seu roteador.

- Defina o Endereço Remoto como vpn-pool.

Etapa 2: Ativar o Servidor Global e IPsec

Esta etapa ativa o listener L2TP global na sua configuração MikroTik L2TP VPN. RouterOS anexa a criptografia IPsec dinamicamente assim que você a ativa.

- Abra o menu PPP. Clique na opção Interface.

- Clique no botão Servidor L2TP.

- Marque a caixa Ativado.

- Selecione o L2TP-Profile como Perfil Padrão.

- Selecione Obrigatório em Usar IPsec, a menos que você intencionalmente precise de um fallback sem IPsec para um caso de laboratório ou migração.

- Digite uma string complexa no campo Segredo IPsec.

Etapa 3: Adicionar Usuários PPP (Segredos)

Seu servidor requer contas de usuário. Você deve criar credenciais de autenticação para clientes remotos. A próxima etapa da configuração do MikroTik L2TP VPN passa para o perfil PPP.

- Abra o menu PPP. Clique em Secrets.

- Clique em Add.

- Digite um Nome único. Digite uma Senha segura.

- Defina o Service como L2TP.

- Defina o Profile como l2tp-profile.

Etapa 4: Configure as Regras de Firewall (Prioridade)

Seu firewall bloqueia a negociação IPsec. Você deve colocar essas regras na sua cadeia Input.

- Aceite a porta UDP 500. Ela gerencia as associações de segurança da Fase 1.

- Aceite a porta UDP 4500. Ela processa NAT Traversal.

- Aceite a porta UDP 1701 para estabelecimento de link L2TP. Após a configuração, o tráfego relacionado pode usar outras portas UDP conforme negociado.

- Aceite o protocolo IPsec-ESP. Ele permite cargas criptografadas do Protocolo 50.

Se clientes VPN precisam de acesso roteado a subredes internas, adicione também regras de correspondência de política IPsec na cadeia forward e isente o tráfego correspondente de srcnat/masquerade. FastTrack bypass isoladamente não é suficiente para todos os casos de IPsec roteado.

Etapas 5 e 6: Otimize Políticas Padrão e Perfis de Peer

RouterOS usa modelos dinâmicos padrão. Você deve protegê-los manualmente.

- Abra o menu IP. Clique em IPsec. Clique na aba Proposals.

- Verifique o parâmetro hash sha256. Verifique a criptografia AES-256 CBC.

- Defina o PFS Group como modp2048 no mínimo, ou um grupo mais forte se todas as plataformas cliente dentro do escopo o suportarem. Não use modp1024; a RFC 8247 a marca como SHOULD NOT.

- Clique na aba Profiles. Defina Hash como sha256. Defina Encryption como aes-256.

- Marque NAT Traversal se clientes ou o servidor possam estar atrás de NAT. Isso permite que IPsec funcione corretamente sobre UDP 4500 em caminhos com NAT.

Todos os valores de proposal, incluindo o grupo PFS, algoritmo hash e cifra de criptografia, devem corresponder ao que suas plataformas cliente realmente suportam. Incompatibilidades causarão falhas silenciosas na Fase 2.

Otimização Avançada (Bypass de FastTrack)

A regra padrão IPv4 FastTrack acelera artificialmente o encaminhamento de pacotes. Ela rotineiramente quebra túneis IPsec porque faz fast-track de pacotes antes do ciclo de criptografia.

Você precisa contornar explicitamente o FastTrack para todo o tráfego criptográfico. Crie uma regra Accept usando IPsec Policy=in,ipsec matchers. Coloque esta regra acima do FastTrack. Sua configuração MikroTik VPN se estabilizará quando isto estiver em vigor.

Se clientes VPN precisam de acesso roteado a subredes internas, adicione também regras de correspondência de política IPsec na cadeia forward e isente o tráfego correspondente de srcnat/masquerade. FastTrack bypass isoladamente não é suficiente para todos os casos de IPsec roteado.

Principais Características e Benefícios

Muitos times ainda preferem uma configuração MikroTik L2TP VPN em vez de modelos zero-trust para manter compatibilidade nativa do SO e evitar agentes de terceiros. Porém, sysadmins experientes continuam adotando essa sobrecarga pesada de IPsec simplesmente para manter a conveniência administrativa absoluta. A integração nativa do sistema operacional elimina cirurgicamente agentes de terceiros conflitantes de seus terminais.

Frequentemente observo que as ferramentas nativas do SO superam agentes de terceiros em tendência todas as vezes. Pular esses rollouts de cliente obrigatórios economiza facilmente centenas de horas desperdiçadas nos departamentos de helpdesk anualmente. Finalizar esta configuração MikroTik L2TP VPN impõe realidades severas de hardware, detalhadas abaixo.

| Área de Recursos | Impacto RouterOS |

| Padrão de Segurança | A criptografia IPsec AES-256 protege contra ataques Man-in-the-Middle. |

| Compatibilidade | Suporte nativo abrangente nas plataformas Windows e Apple, com suporte específico de plataforma e versão em outros sistemas. |

| Sobrecarga de CPU | A throughput do IPsec depende do modelo do roteador, CPU, padrão de tráfego, suite de cifra e suporte de offload. Em hardware suportado, RouterOS pode usar aceleração IPsec como AES-NI. |

| Complexidade do Firewall | As regras de firewall variam por topologia, mas L2TP/IPsec comumente envolve UDP 500, UDP 4500, tráfego de controle L2TP e tratamento de políticas IPsec. |

Segurança e Compatibilidade Nativa

A vantagem de segurança definidora desta configuração MikroTik L2TP VPN é a suite criptográfica AES-256. A matemática é sólida. Ainda assim, gateways edge expostos continuam atuando como alvos massivos para arrays de scanning automatizado. Um recente Relatório CISA 2024 confirmou que gateways VPN expostos impulsionam aproximadamente 22% dos vetores de acesso inicial de ransomware globalmente.

A filtragem rigorosa de listas de endereços é uma prioridade inegociável. Confiar em uma porta exposta sem filtragem de endereços é negligência operacional. Se você enfrenta inspeção profunda de pacotes, confira nosso artigo sobre como implantar um VPN Ofuscada para contornar censura ativa.

Considerações de Performance (Hardware Offloading)

Sem aceleração de hardware, o CPU trata toda a criptografia inline, o que pode impulsionar o uso de um único núcleo ao limite e arrastar a throughput bem abaixo da sua velocidade de linha; a própria documentação MikroTik de aceleração de hardware IPsec confirma isto diretamente.

Para manter seus túneis IPsec executando na velocidade total da linha sem gargalos CPU, você precisa de hardware que consiga lidar com a carga. Na Cloudzy, nossa MikroTik VPS oferece Ryzen 9 CPUs de alta frequência, armazenamento NVMe e rede 40 Gbps; construído especificamente para exatamente este tipo de carga criptográfica.

Casos de Uso Típicos

L2TP/IPsec domina seguramente cenários de transporte altamente isolados em vez de roteamento web geral. Um Análise Gartner 2025 revelou que 41% das redes edge corporativas ainda dependem fortemente de protocolos nativos para evitar licenciamento caro de terceiros.

Esses protocolos legados permanecem profundamente incorporados em bilhões de dispositivos globais. Essa configuração MikroTik L2TP VPN funciona bem quando você impõe limites de firewall rigorosos que restringem acesso exclusivamente a sub-redes internas da empresa. Usar este protocolo para navegação web em túnel completo é um desperdício fundamental de recursos.

Acesso de Trabalho Remoto e Restrições Site-to-Site

Essa configuração de protocolo específica funciona bem para conectar funcionários remotos individuais a um LAN do escritório central. Além disso, o encapsulamento L2TP adiciona latência desnecessária e pesada aos roteadores de branch estáticos.

Minha avaliação é que é extremamente ineficiente para conectar permanentemente dois escritórios físicos distintos. Para vincular locais permanentes de branch corporativo, confira nosso artigo sobre VPN de Site para Site guia.

Conclusão

Uma configuração MikroTik L2TP VPN bem planejada fornece à sua força de trabalho remota acesso nativo, evitando software desnecessário. Protocolos modernos dominam as manchetes de rede atualmente, mas a criptografia AES-256 IPsec torna esta arquitetura uma solução empresarial comprovada.

As configurações NAT-T corretas ajudam a evitar algumas falhas de Fase 2 em caminhos com NAT, mas incompatibilidades de PSK, incompatibilidades de propostas e problemas de firewall ainda podem quebrar a negociação. Lembre-se que L2TP e IPsec juntos adicionam sobrecarga de encapsulamento e reduzem seu MTU efetivo. O custo de desempenho vem do empacotamento adicional de pacotes, não de uma segunda camada de criptografia.

próprio da MikroTik Documentação do IPsec confirma que a aceleração de hardware usa um mecanismo de criptografia integrado dentro do CPU para acelerar o processo de criptografia. Sem ela, todo o trabalho criptográfico recai sobre o CPU principal e a taxa de transferência cai consideravelmente.

Implantar sua arquitetura em roteadores equipados com aceleradores criptográficos nativos evita gargalos de CPU e mantém sua rede funcionando em velocidade máxima.