WireGuard com Um Clique

Se você não tem experiência técnica ou prefere não configurar você mesmo, oferecemos um serviço WireGuard VPN fácil e com um clique.

- Faça login no painel de controle Cloudzy

- Selecione "WireGuard" na lista de aplicativos

- Crie um VPS na localização desejada com o plano de sua escolha. Uma máquina Ubuntu com especificações básicas será suficiente.

Depois que seu VPS estiver pronto,

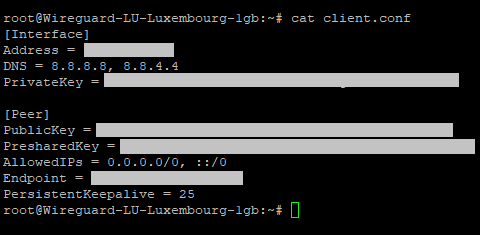

Etapa 1: Faça login e execute o seguinte comando para exibir sua configuração:

cat client.conf

Você verá algo assim:

Etapa 2: Use essa configuração para criar um novo túnel no seu cliente WireGuard no seu PC e você estará pronto para desfrutar de uma conexão VPN segura.

A tecnologia VPS em si é mais ou menos eficiente em fornecer aos usuários um endereço IP novo, mascarando seu endereço IP local original. Ainda assim, certos usuários buscam ainda mais segurança e anonimato no mundo online, e com razão. Não é segredo que a privacidade online está desaparecendo cada vez mais. Por isso, muitos usuários começaram a usar VPS e VPN em conjunto. Alguns usam servidores VPS como servidores VPN, enquanto outros usam VPN on no seu servidor VPS, significando que instalam e operam seu VPS com um VPN ativo. WireGuard, junto com outras opções populares como OpenVPN e Cisco variantes, é uma escolha muito popular, principalmente porque é inerentemente configurável e adaptável ao SO que você vai usar e pode até ser usado para operações de proxy reverso. Isso deu origem a servidores VPS que alguns chamam de WireGuard VPS.

Neste artigo, vamos nos familiarizar com WireGuard VPN, suas vantagens e recursos, bem como como instalá-lo no nosso servidor Ubuntu VPSTambém vamos explorar o famoso recurso de proxy reverso do WireGuard VPN!

- WireGuard com Um Clique

- O que é WireGuard VPN?

- Vantagens do WireGuard VPN

- Configuração do WireGuard VPS (Ubuntu 🐧)

- Pré-requisitos

- Passo 1: Atualize seu repositório

- Passo 2: Obtenha os arquivos do WireGuard VPN

- Passo 3: Obtenha as chaves privada e pública

- Passo 4: Configure o IPv4 e IPv6

- Passo 5: Configure o redirecionamento de porta e o arquivo /etc/sysctl.conf

- Passo 6: Ajuste o firewall (opcional)

- Passo 7: Configure o servidor

- Proxy reverso WireGuard

- Melhor forma de conectar VPS à rede doméstica

- Conclusão

- Perguntas Frequentes

O que é WireGuard VPN?

WireGuard VPN é um cliente e serviço VPN inovador que funciona principalmente como um protocolo de comunicação. Originalmente escrito por Jason A. Donenfeld em 2015, evoluiu para um software VPN de código aberto. Apesar de sua pouca idade, WireGuard VPN é conhecido por sua flexibilidade e vasta gama de recursos. WireGuard continua em desenvolvimento ativo e visa adicionar cada vez mais funcionalidades. Wireguad transmite dados através do Protocolo UDP como seu protocolo VPN primário. Uma das principais propostas do WireGuard VPN é melhorar o desempenho a ponto de superar protocolos concorrentes confiáveis como OpenVPN e IPsec.

WireGuard também é conhecido por sua abordagem minimalista e facilidade de uso, priorizando o utilizador final. Configurar outros clientes VPN pode ser complicado — há simplesmente demasiadas opções e botões para clicar. WireGuard usa apenas o protocolo UDP, então você não se confundirá com muitas opções diferentes, e o processo de instalação também é bastante simples. Em resumo, é fácil dizer que WireGuard pretende ser o pacote VPN tudo-em-um definitivo para utilizadores avançados e iniciantes. Mas quais são as principais vantagens do WireGuard?

Vantagens do WireGuard VPN

WireGuard VPN possui várias vantagens únicas que o tornaram confiável e popular o suficiente para ser usado no que muitos descrevem como WireGuard VPS. Essas vantagens incluem:

- Criptografia avançada com protocolos como Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2 e SipHash24.

- Segurança clara e fácil de entender, facilmente ajustável e configurável com algumas linhas de código.

- Implementação de proxy reverso

- Instalação fácil e interface amigável

- Esquema de desenvolvimento de código aberto que permite alterar o programa conforme necessário ou contribuir para seu desenvolvimento.

- Criptografia AED-256 avançada oferece segurança completa de dados.

- Configuração de roaming integrada permite alocação eficiente de dados por usuário.

- Programa leve que funciona em qualquer dispositivo

- O protocolo UDP oferece velocidade extremamente alta e opções VPN com latência muito baixa.

- Suporte a um grande número de plataformas, incluindo Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, versões macOS e Windows a partir da versão 7.

Leia Também: Como instalar o servidor PPTP VPN no seu VPS

A alta configurabilidade do WireGuard e a quantidade de recursos que ele suporta o tornam ideal para usuários VPS que podem alternar entre dispositivos e opções de SO conforme necessário. Agora vamos ao processo de instalação. Começamos com Ubuntu como representante do Linux.

Configuração do WireGuard VPS (Ubuntu 🐧)

Instalar Wireguard VPS em um Ubuntu VPS não é diferente de instalar em um sistema local, com a diferença notável de que você precisa fazer login na sua conta VPS primeiro. Portanto, antes de qualquer coisa, certifique-se de estar logado com o protocolo que você usa para seu servidor VPS. Normalmente (mas não necessariamente), o protocolo para Ubuntu é SSH, e para Windows, é RDP.

Pré-requisitos

Você precisa de um usuário não-root com acesso sudo para executar os comandos que vamos usar para instalar WireGuard no VPS. Se pretende hospedar WireGuard VPN no seu WireGuard VPS, também precisa de dois servidores Ubuntu separados com versões e patches correspondentes, um para hospedagem e outro para funcionar como cliente; se não desejar hospedar, pule esta etapa opcional e apenas acesso sudo é suficiente.

Passo 1: Atualize seu repositório

Instalar qualquer programa em Ubuntu começa atualizando o repositório e os pacotes do sistema. Então digite o comando a seguir para atualizá-los:

$ sudo apt updatePasso 2: Obtenha os arquivos do WireGuard VPN

Agora execute o comando a seguir para baixar e instalar WireGuard VPN:

$ sudo apt install wireguard -yAguarde o download e a instalação dos arquivos.

Passo 3: Obtenha as chaves privada e pública

Você precisará dessas chaves para executar WireGuard VPN no seu Ubuntu. Digite o comando a seguir para obter a chave privada:

$ wg genkey | sudo tee /etc/wireguard/private.keyE então o comando a seguir para obter a chave pública:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyPasso 4: Configure o IPv4 e IPv6

Agora precisamos configurar um intervalo de endereços IP como parte do seu servidor WireGuard VPS. Vou usar um intervalo IP aleatório, mas você pode substituir o endereço na linha de comando para criar seu próprio intervalo. Use nano no comando a seguir:

$ sudo nano /etc/wireguard/wg0.confDepois insira as linhas a seguir para configurar o intervalo de IP

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueNo prompt, salve o arquivo resultante.

Passo 5: Configure o redirecionamento de porta e o arquivo /etc/sysctl.conf

Aqui precisamos alterar a linha na pasta mencionada para permitir a conexão posteriormente. Digite o primeiro comando para abrir o arquivo /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confDepois adicione as linhas a seguir uma por uma para habilitar o encaminhamento:

net.ipv4.ip_forward=1

Depois esta linha, se você vai usar IPv6:

net.ipv6.conf.all.forwarding=1

Abra o terminal e digite os próximos comandos para ler os valores de entrada e saída:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

E o seguinte para IPv6:

net.ipv6.conf.all.forwarding = 1

Passo 6: Ajuste o firewall (opcional)

Nesta etapa, precisamos configurar o firewall conforme necessário para muitos programas de rede instalados no Ubuntu. Primeiro, encontre a interface de rede pública do seu servidor com este comando:

$ ip route list defaultDepois procure por esta linha na saída:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 identifica a interface de rede pública. Você precisa adicioná-la à sua tabela IP. Abra o arquivo de configuração:

$ sudo nano /etc/wireguard/wg0.confVá até o final do arquivo e adicione o seguinte bloco de texto. Basta copiar e colar:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADERemova as linhas dependendo se você vai usar IPv4 ou IPv6. Agora vamos à parte importante: criar uma exceção para as portas UDP em que WireGuard é executado. Por padrão, essa porta é 51820. Portanto, esta é a porta que precisamos abrir. Digite o comando:

$ sudo ufw allow 51280/udpAgora ative e desative rapidamente o UFW para carregar as alterações que você fez:

$ sudo ufw disable

$ sudo ufw enableAgora verifique as regras do UFW com o seguinte comando:

$ sudo ufw statusA saída deve ser assim:

Para Ação De

— —— —-

51820/udp PERMITIR De Qualquer Lugar

OpenSSH PERMITIR Em Qualquer Lugar

51820/udp (v6) PERMITIR De qualquer lugar (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Passo 7: Configure o servidor

Agora você tem o cliente WireGuard instalado e pronto para conectar. Você pode usar qualquer servidor que tenha criado ou adquirido para se conectar. Se quiser criar seu próprio servidor WireGuard VPS para usar como VPN, pode seguir esta etapa.

Vamos usar uma sequência de comando com três linhas para fazer isso acontecer. O primeiro comando ativa WireGuard para iniciar com cada boot e reinicialização. A segunda linha inicia o serviço e a terceira o mantém em execução. Digite os comandos um de cada vez:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Parabéns, você finalmente tem o cliente e seu próprio servidor em execução. Você pode usar o cliente para se conectar a outro servidor, ou pode iniciar o cliente WireGuard em outro sistema e conectar-se ao seu próprio host WireGuard VPS que funciona como VPN.

Leia também : Melhor VPS para VPN em 2022

Proxy reverso WireGuard

Um dos recursos mais importantes do WireGuard VPS é sua capacidade de ser usado em operações de proxy reverso em conjunto com ferramentas como Nginx. Proxies reversos são úteis para contornar Censura na internet. Eles também são bastante úteis para facilitar um fluxo de dados mais eficiente de certos programas e aplicações para o host de destino. Aqui está um guia rápido para utilizar WireGuard proxy reverso com Nginx.

Passo 1: Instale Nginx

Digite o seguinte comando para instalar Nginx:

sudo apt update -y && sudo apt install -y nginxDepois digite esta linha para manter o servidor web Nginx em execução:

sudo systemctl start nginxPasso 2: Configure Nginx

Abra o seguinte arquivo de configuração usando acesso de superusuário:

/etc/nginx/nginx.conf

Agora procure a parte que diz "stream{" e adicione estas linhas:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Saia do nano e execute o próximo comando para testar a configuração do Nginx:

sudo nginx -tCom estas linhas, você habilitou a porta 80, necessária para executar um proxy reverso.

Passo 3: Conecte via porta HTTP 80

Agora é hora de colocar tudo em funcionamento e conectar o proxy reverso, que permitirá que múltiplos dispositivos se conectem ao VPN em uma rede bloqueada e obtenham muito melhor desempenho. Primeiro, abra o arquivo de configuração do túnel do computador para ativar a porta 80 do HTTP em vez da 51820. Em seguida, execute WireGuard e conecte-o, o que criará um proxy reverso na rede usando a porta 80. Parabéns!

Melhor forma de conectar VPS à rede doméstica

Muitos profissionais que viajam frequentemente e precisam de um IP estático de sua rede corporativa ou residencial para executar certas tarefas podem usar WireGuard VPN em um servidor VPS para se conectar via VPS às suas redes residencial e corporativa. Para isso, você precisa de um servidor VPS e VPN instalado nele. WireGuard possui um recurso integrado para fazer isso. Por isso, é uma das plataformas mais eficientes para conectar seu VPN à sua rede residencial. Esta implantação de um VPS Ubuntu oferece uma experiência única e satisfatória com WireGuard VPN.

A Escolha Óbvia

A Escolha Óbvia

A maioria dos servidores que rodam Linux usam Ubuntu; por que não você? Descubra por que todos adoram Ubuntu, obtenha um VPS Ubuntu otimizado

Contrate seu VPS UbuntuConclusão

Se você precisa de um servidor VPS para executar seu WireGuard VPN, pode optar pelos servidores Ubuntu Linux VPS de elite da Cloudzy. Vêm com as atualizações mais recentes e mais de 12 data centers diferentes à sua escolha. Possuem excelente compatibilidade com diversos serviços VPN, incluindo WireGuard, e ajudam você a executar operações como proxies reversos, além de conectar o VPS à sua rede corporativa ou residencial. Os servidores Ubuntu da Cloudzy oferecem segurança sólida, faturamento flexível, diferentes opções de pagamento e garantia de reembolso de 14 dias!

Perguntas Frequentes

OpenVPN versus WireGuard: qual é mais rápido?

O protocolo UDP do Wireguard o torna um dos serviços VPN mais rápidos do mundo, acima até do OpenVPN. Porém, existem certas desvantagens nisso, mas nada sério.

WireGuard VPN é gratuito?

Sim. Wireguard é gratuito e de código aberto. Você pode instalar facilmente o cliente gratuitamente e configurar seu próprio servidor ou comprar um se quiser recursos dedicados. Mas o cliente e os serviços são gratuitos.

Preciso de redirecionamento de porta para WireGuard?

Você pode precisar redirecionar algumas portas para que WireGuard funcione em Linux. Neste guia, usamos a porta 80 para fins de proxy reverso e a porta 51820 para uso normal de VPN.