Você procurou por Chrome Remote Desktop e encontrou a frase "risco de segurança" associada a ele. É uma pergunta justa de se fazer, e merece uma resposta precisa em vez de tranquilizações vagas ou uma lista de avisos sem contexto.

Este artigo cobre as preocupações reais de segurança do Chrome Remote Desktop: o que a ferramenta protege bem, onde estão as lacunas reais, e os passos concretos que as fecham. Seja um usuário doméstico ou um profissional de TI, os riscos são idênticos; o que muda é o impacto.

Quão Seguro É o Chrome Remote Desktop?

Chrome Remote Desktop é mantido sob os padrões de infraestrutura do Google, e suas proteções padrão são reais, não cosméticas. A falha de segurança do Chrome Remote Desktop que a maioria dos usuários encontra não fica na camada de criptografia; está na configuração da conta e no setup da rede.

Fazer uma revisão de segurança do Chrome Remote Desktop significa examinar tanto o que vem por padrão quanto o que você configura depois. Os pontos fortes da ferramenta merecem uma análise justa antes que as lacunas ganhem foco, já que rejeitá-la completamente leva a decisões ruins nos dois sentidos.

Criptografia: TLS/SSL e AES

Cada transmissão do CRD passa por um túnel criptografado com TLS/SSL com criptografia AES em camadas. Dados movendo entre seu dispositivo e a máquina remota não podem ser lidos por nenhuma terceira parte em trânsito, incluindo o operador de rede ou seu provedor de internet.

O PIN e os códigos únicos são verificados no lado do cliente e nunca são enviados aos servidores do Google de forma legível. O conteúdo da sessão viaja por caminho direto, STUN ou TURN/relay dependendo das condições da rede; todas as sessões remotas estão completamente criptografadas em todos os três modos, conforme documentação do Google.

Para uso pessoal em uma rede confiável, a segurança do Chrome Remote Desktop atende ao mesmo padrão de criptografia aplicado em transações financeiras online. A maioria dos usuários subestima como sólida é essa linha de base antes que as lacunas de configuração começarem a importar.

Autenticação da Conta Google e Verificação de Dois Fatores

O acesso ao CRD requer uma conta ativa e autenticada do Google respaldada por proteções contra força bruta, detecção de login suspeito e alertas de comprometimento de conta no nível da plataforma. Essa fundação de autenticação é genuinamente forte, diferenciando CRD de ferramentas que dependem apenas de senhas independentes.

Ativar a Verificação em 2 Etapas reduz significativamente o risco de sequestro de conta baseado em senha em qualquer implantação de CRD. Não remove ameaças pós-autenticação, como tokens de sessão roubados, então funciona melhor como uma camada em uma abordagem mais ampla de proteção de acesso.

Nossa análise sobre O que é Chrome Remote Desktop? percorre o modelo de acesso completo e o processo de configuração em detalhes. As preocupações de segurança do Chrome Remote Desktop ficam muito mais específicas quando você entende como funciona a camada de conta, e é exatamente onde a próxima seção começa.

Riscos de Segurança do Chrome Remote Desktop

As preocupações de segurança com Chrome Remote Desktop correspondem diretamente aos padrões de violação documentados na indústria. De acordo com o Relatório de Adversários Ativos da Sophos para 1S 2024, criminosos cibernéticos abusaram do Remote Desktop Protocol em 90% dos ataques tratados pela resposta a incidentes da Sophos em 2023.

Serviços remotos externos foram o principal método de acesso inicial em 65% desses casos, em investigações com mais de 150 cobertas em 23 países. Esses números cobrem ferramentas de desktop remoto em geral; as seções abaixo identificam onde esses padrões se aplicam ao CRD em particular.

Preocupações com Privacidade

CRD está integrado no ecossistema de conta Google. Timestamps de conexão, identificadores de dispositivo e frequência de acesso estão todos vinculados a essa conta. O problema de segurança do Chrome Remote Desktop Google aqui é estrutural: o modelo de identidade inteiro da ferramenta vive dentro de uma única conta Google.

Uma conta comprometida por phishing ou sequestro de token do navegador dá a um atacante visibilidade direta de todos os dispositivos remotos registrados. Não é uma violação de acesso remoto isolada; é um comprometimento completo da conta Google, significando que a exposição se estende a cada serviço vinculado, documento e contato armazenado nessa conta.

Vulnerabilidade de WiFi Público

Chrome Remote Desktop usa WebRTC para seu caminho de conexão, com negociação inicial tratada através de serviços Google antes que uma sessão Direct, STUN ou TURN/relay seja estabelecida. Em redes não confiáveis ou públicas, as condições de roteamento de tráfego e visibilidade de rede introduzem riscos que uma rede privada controlada não teria.

Essas condições importam porque ambientes de WiFi público estão fora do seu controle. Usar CRD sem precauções adicionais em uma rede compartilhada expande sua superfície de exposição além do que a camada de criptografia cobre sozinha.

Um VPN pode reduzir exposição em redes não confiáveis, mas é uma camada extra, não uma solução para todos os riscos relacionados a CRD.

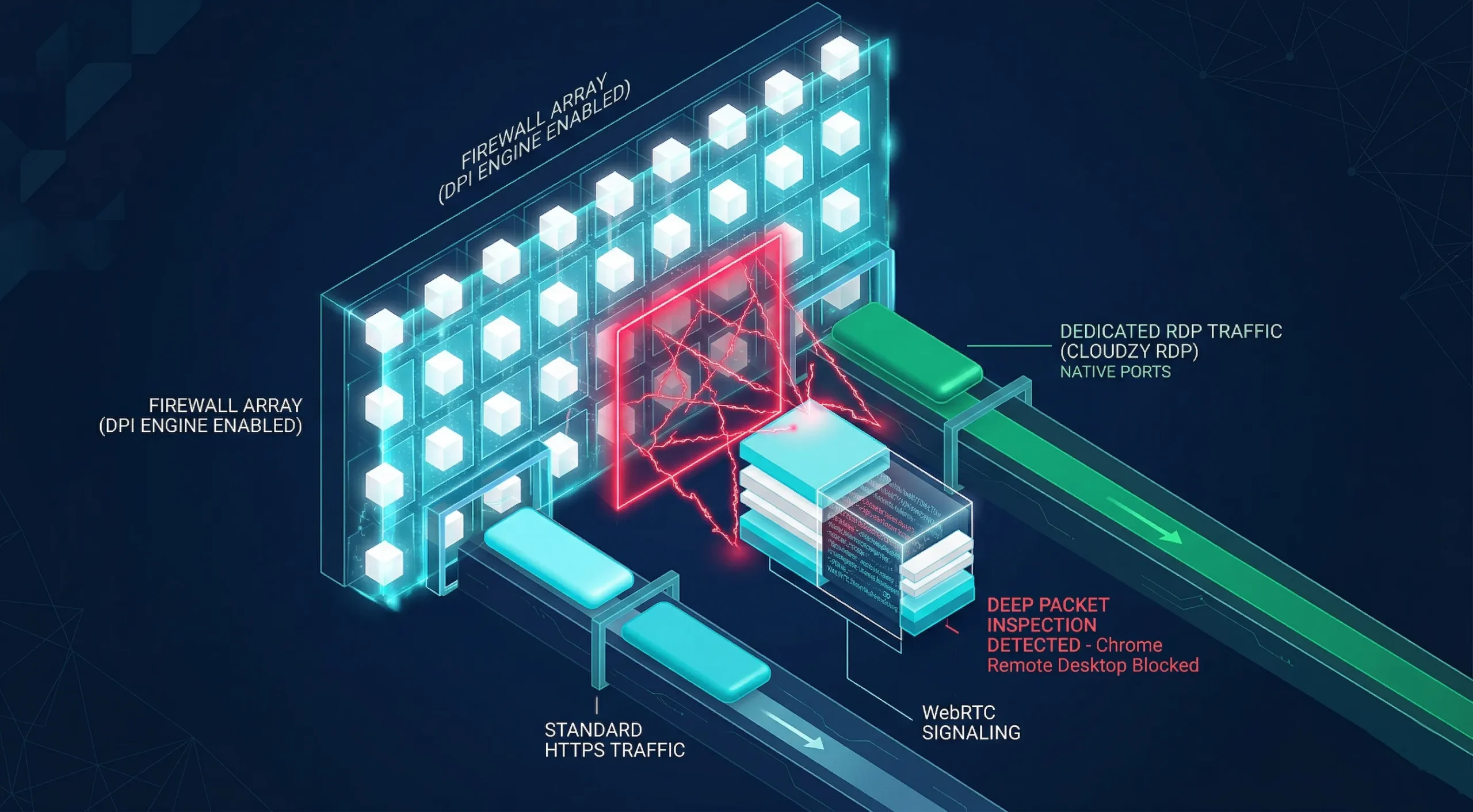

Problemas de Firewall e Compatibilidade

A maioria dos roteadores residenciais passa tráfego CRD sem qualquer configuração. Redes corporativas executando Inspeção Profunda de Pacotes podem sinalizar o componente de signaling WebRTC e descartá-lo sem qualquer notificação ao usuário. Em redes restritivas, administradores podem precisar permitir serviços URL de Chrome Remote Desktop mais tráfego em TCP/UDP 443 e 3478.

Da perspectiva do usuário, a conexão simplesmente falha, sem mensagem de erro indicando a causa real. Rastreei esse padrão de falha em ambientes corporativos; é consistentemente diagnosticado incorretamente como uma falha da aplicação CRD em vez de um conflito de política de firewall.

Se erros de certificado SSL estão aparecendo na mesma rede, Como corrigir a mensagem "Não é seguro" do HTTPS no Chrome cobre solução de problemas de nível de porta relacionada que se aplica no mesmo ambiente de firewall e frequentemente resolve ambos os problemas de uma vez.

Credenciais Potencialmente Fracas

O PIN mínimo de CRD é seis dígitos numéricos. Esse limite não é suficiente para nada além de uso pessoal ocasional. A maioria dos usuários seleciona padrões previsíveis, o que reduz o espaço de busca prático e torna tentativas de força bruta muito mais viáveis do que a contagem de dígitos sugere.

A reutilização de senha no nível da conta Google piora isso. Uma violação em qualquer serviço não relacionado pode fornecer aos atacantes uma credencial testada para aplicar contra a conta Google que controla acesso a todos os dispositivos CRD registrados.

De acordo com Relatório IBM sobre o Custo de uma Violação de Dados 2024, credenciais roubadas foram o principal vetor de ataque inicial em 2024, representando 16% de todas as violações analisadas em 604 organizações estudadas em 12 locais.

Essas violações baseadas em credenciais levaram em média 292 dias para serem detectadas e contidas, o maior ciclo de vida de qualquer tipo de ataque no estudo. Os riscos de segurança da área de trabalho remota do Chrome ligados a credenciais fracas seguem esse padrão exato na prática.

Desvantagens do Chrome Remote Desktop

Dito isso, as preocupações de segurança da área de trabalho remota do Google vão além de ameaças ativas. O CRD foi desenvolvido especificamente para uso pessoal e suporte remoto básico. As limitações abaixo são escolhas de design deliberadas e se tornam fatores decisivos em qualquer implantação profissional.

Sem Controles Empresariais

Para implantações padrão do CRD no Windows, Mac ou Linux, não há gravação de conexão e sem controles de acesso baseados em funções. Ambientes ChromeOS gerenciados oferecem acesso ao console de administração e registro de auditoria no nível de sessão por meio do Chrome Enterprise, mas esses controles estão ausentes fora desse contexto gerenciado.

Observamos que este é o ponto em que os avaliadores de TI consistentemente desqualificam o CRD para uso organizacional. Uma única conexão não registrada a dados regulados pode representar uma falha de conformidade sem caminho de remediação, mesmo quando todas as outras medidas de endurecimento estão em vigor.

Dependência de Conta e Limites de Desempenho

Se a conta do Google vinculada ao CRD ficar inacessível, o acesso remoto pode ser interrompido, então é uma má ideia tornar uma conta de consumidor seu único caminho para uma máquina crítica. Avaliar essa dependência antes da implantação é essencial para qualquer equipe executando CRD em sistemas de produção ou críticos para os negócios.

Códigos de acesso de suporte são códigos de uso único, e durante uma sessão de compartilhamento ativo, o host é solicitado a cada 30 minutos a confirmar o compartilhamento contínuo. Transferência de arquivo está disponível em sessões remotas ChromeOS gerenciadas, mas ausente em implantações padrão do Windows, Mac e Linux.

Além das lacunas de recursos, a pegada de memória do Chrome combinada com uma conexão remota ativa coloca uma carga mensurável no hardware do host, degradando o desempenho em máquinas mais antigas na prática.

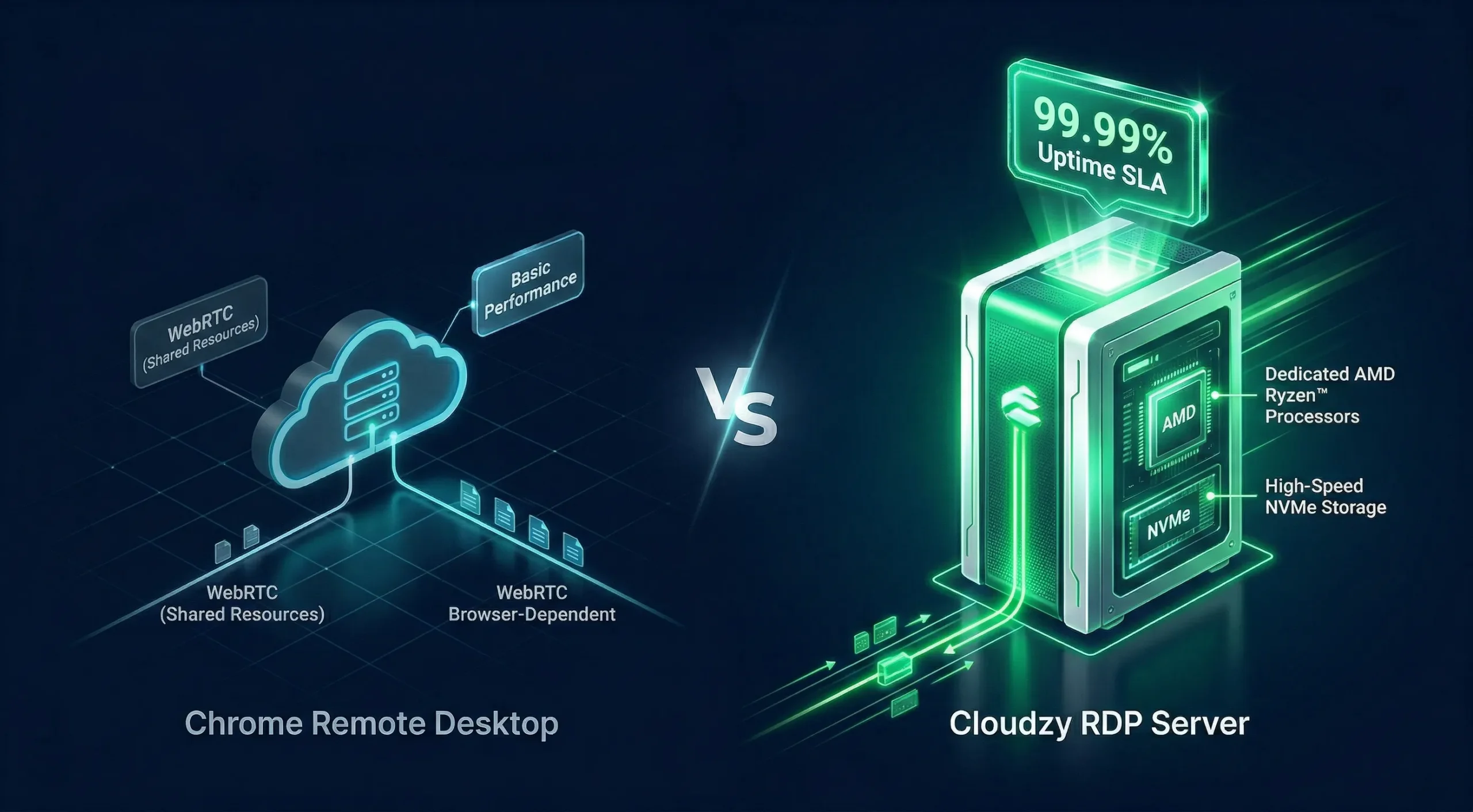

Para desenvolvimento, gerenciamento de servidor ou fluxos de trabalho profissionais, um Servidor RDP elimina esses limites. Na Cloudzy, nossos servidores rodam em processadores AMD Ryzen 9 com 4.2+ GHz, até 40 Gbps de rede e 99,95% de tempo de atividade SLA.

Chrome Remote Desktop vs. Servidor RDP Cloudzy

| Recurso | Chrome Área de Trabalho Remota | Servidor Cloudzy RDP |

| Velocidade de Rede | Variável, roteamento WebRTC | Até 40 Gbps dedicados |

| Processador | Dependente do hardware do host | AMD Ryzen 9, aceleração 4.2+ GHz |

| Proteção DDoS | Nenhum | Proteção FreeDDoS |

| Protocolo | WebRTC sobre HTTPS | RDP em uma instância isolada por KVM |

| Registros de Auditoria | Não disponível | Registro de eventos de conexão no nível do SO via Visualizador de Eventos Windows |

| Tempo de funcionamento SLA | Nenhum | 99.95% |

| Transferência de Arquivo | Limitado; disponível apenas em ChromeOS gerenciado | Suporte nativo a RDP |

| Dependência de Conta | Conta única Google | Credenciais Windows independentes |

Google Remote Desktop é seguro?

"Google Remote Desktop" e "Chrome Remote Desktop" são o mesmo produto, por isso as preocupações de segurança do Google Remote Desktop e os problemas de segurança aparecem sob ambos os nomes em fóruns e documentação. A arquitetura, riscos e etapas de hardening são idênticas.

Google Remote Desktop é seguro para uso pessoal quando configurado corretamente. TLS/SSL mais criptografia AES atendem ao padrão da indústria; com 2FA ativo, a camada de autenticação lida com os tipos de ameaça mais comuns em implementações pessoais e de pequenos times.

Para times com requisitos de conformidade, trilhas de auditoria ou necessidades de redundância de acesso, CRD fica aquém como ferramenta isolada. O risco de segurança do Google remote desktop cresce proporcionalmente com a sensibilidade dos sistemas acessados e o número de usuários envolvidos.

Como deixar Chrome Remote Desktop mais seguro?

Todo risco de segurança do Chrome remote desktop identificado acima tem uma solução direta listada abaixo. As etapas estão ordenadas por impacto; siga-as de cima para baixo para a atualização mais rápida e significativa do seu setup, sem complexidade técnica desnecessária.

Ative a Verificação em Duas Etapas na sua Conta Google

Abra myaccount.google.com, selecione Segurança, depois Verificação em 2 Etapas. Escolha um app autenticador ou uma chave de segurança de hardware como seu segundo fator. Esta ação única fecha o tipo de violação baseada em credenciais que dados da IBM de 2024 mostram que passa despercebida por uma média de 292 dias.

A chave de segurança de hardware oferece a proteção mais forte contra phishing; o app autenticador é a opção mais prática para a maioria dos usuários. Observamos que times que ativam essa etapa reduzem significativamente sua exposição a ataques baseados em credenciais, embora ameaças pós-autenticação como sequestro de cookies de sessão permaneçam como risco separado a gerenciar.

Defina um PIN longo e complexo

Use pelo menos 8 caracteres, misture letras e números, e evite qualquer sequência vinculada a dados pessoais. Para atualizar um PIN existente, abra remotedesktop.google.com/access, encontre o dispositivo no painel Dispositivos Remotos e selecione o ícone de lápis.

Trocar o PIN periodicamente importa, particularmente após qualquer acesso temporário compartilhado ou depois que uma conta Google mostrar atividade de login suspeita. PINs numéricos curtos estão entre as fraquezas mais consistentemente exploradas em implementações de CRD que revisamos.

Use uma VPN em qualquer rede pública ou compartilhada

Conecte-se à sua VPN antes de abrir CRD em qualquer rede que você não controla pessoalmente. Escolha um provedor com política verificada de no-logs e um kill switch que corte o acesso à internet se a VPN cair inesperadamente, fechando a janela de exposição breve.

A maioria dos usuários que pula a VPN em redes públicas nunca encontrou um incidente visível, o que cria uma falsa sensação de que o risco no nível de rede é puramente teórico. Trate a etapa da VPN como inegociável em qualquer subnet compartilhada.

Ative o Modo de Cortina no Windows

O Modo de Cortina bloqueia a tela física da máquina host de exibir atividade remota durante uma conexão CRD ativa. Qualquer pessoa no host vê apenas uma tela bloqueada, independentemente do que o usuário remoto está fazendo. Requer Windows Professional, Ultimate, Enterprise ou Server.

Configuração completa do Modo de Cortina do Google requer quatro chaves de registro no Windows. Defina RemoteAccessHostRequireCurtain para 1 sob HKLM\Software\Policies\Google\Chrome, fDenyTSConnections para 0 e UserAuthentication para 0 sob o caminho Terminal Server, e no Windows 10 também defina SecurityLayer para 1 sob o caminho RDP-Tcp.

Google avisa que pular uma etapa encerra a sessão imediatamente. Depois de definir todas as chaves, reinicie o serviço do host CRD para aplicar a alteração.

Esta configuração é frequentemente negligenciada em implantações compartilhadas em escritórios, e a maioria das equipes de TI a configura em menos de cinco minutos.

Mantenha o Chrome Sempre Atualizado

O CRD funciona na infraestrutura do Chrome, então um navegador desatualizado significa um host CRD desatualizado. Em 2025, Chrome registrou 205 CVEs publicadas com uma pontuação CVSS média de 7,9; várias envolviam falhas de execução remota de código que afetavam diretamente hosts CRD ativos.

Abra o Chrome, vá para Ajuda, depois Sobre Google Chrome e confirme o status da versão atual. Google recomenda manter as atualizações automáticas ativadas para que os patches de segurança sejam aplicados assim que estiverem disponíveis. Atrasar ou bloquear atualizações do Chrome deixa vulnerabilidades conhecidas abertas em qualquer host CRD ativo.

Conclusão

Chrome Remote Desktop vem com proteções reais: criptografia TLS/SSL, acesso baseado em PIN e um modelo de autenticação compatível com 2FA. Para uso pessoal com os passos de endurecimento aplicados, é uma escolha sólida para necessidades cotidianas de acesso remoto em redes confiáveis.

O limite estrutural é que todo o modelo de acesso depende de uma única conta Google. Seja consistência de desempenho, registro de conformidade ou confiabilidade da infraestrutura, as preocupações de segurança em ambientes profissionais apontam consistentemente para uma solução dedicada. Para equipes que superaram o CRD, os servidores baseados em KVM do Cloudzy oferecem uma base mais confiável.

A ferramenta certa depende do seu contexto. O CRD resolve bem o problema de acesso pessoal. Quando conformidade, tempo de atividade ou acesso multiusuário entram em jogo, a arquitetura precisa estar à altura dos riscos.