Senhas continuam sendo a barreira principal entre hackers e suas contas, ainda assim 81% das violações de dados resultam de credenciais fracas ou roubadas. Apenas um terço dos americanos usa gerenciadores de senhas, deixando milhões expostos a roubo de credenciais e sequestro de contas. A questão real é se você pode confiar em outra pessoa com seu cofre.

Este guia mostra como auto-hospedar o gerenciador de senhas Bitwarden em seu próprio VPS para controle total. Você aprenderá instalação passo a passo para Windows Server 2025 e Ubuntu 24.04 LTS, mais endurecimento de segurança que mantém seu cofre acessível apenas para você.

O Que Você Vai Construir (e Por Que um VPS)?

Quando você hospeda o Bitwarden, um gerenciador de senhas, em seus próprios servidores, você cria uma infraestrutura privada de gestão de senhas. Essa configuração oferece controle total sobre onde as credenciais são armazenadas, como são feitas backup e quem pode acessá-las.

Por que escolher um VPS para o Bitwarden?

Um Virtual Private Server oferece o equilíbrio ideal entre controle, desempenho e custo-benefício para gerenciamento de senhas.

Soberania Total dos Dados

Seu cofre de senhas nunca sai da infraestrutura sob seu controle. Diferente de serviços em nuvem, seus dados criptografados residem em servidores que você escolhe, em locais que você especifica.

Acessibilidade Sempre Ativa

Um VPS funciona continuamente, tornando seu cofre de senhas acessível de qualquer lugar e a qualquer hora. Você não precisa manter computadores pessoais ligados 24 horas por dia.

Recursos Dedicados

Os planos VPS oferecem CPU, RAM e armazenamento garantidos que não são compartilhados com as cargas de trabalho de outros usuários. O desempenho permanece consistente independentemente do que outros clientes estão fazendo.

Escalabilidade

Conforme suas necessidades de gerenciamento de senhas crescem, de uso pessoal até implantação em equipe ou corporativa, os planos VPS podem escalar para acompanhar. Comece pequeno e atualize conforme necessário.

Rentável

O custo de hospedagem VPS é muito menor que manter hardware físico dedicado. Você obtém os mesmos benefícios de isolamento e controle sem o investimento inicial.

Segurança Profissional

Provedores VPS respeitáveis oferecem proteção DDoS, backups regulares e segurança de rede de nível corporativo. Implementar isso independentemente seria caro e demorado.

Quais são os Requisitos para Auto-Hospedagem?

Você precisa conhecer as especificações de hardware para auto-hospedar o gerenciador de senhas Bitwarden. Isso ajuda você a escolher o plano VPS correto e evita problemas de desempenho mais tarde.

Requisitos de Hardware para Servidor Windows

Para uma implantação bem-sucedida no Servidor Windows 2025, você precisa destas especificações mínimas.

Processador: x64, CPU de 1,4GHz mínimo; x64, dual-core de 2GHz recomendado

RAM: 6GB minimum; 8GB or more recommended for production use.

Armazenamento: 76GB minimum; 90GB recommended for production deployments.

Docker: Docker Desktop com Engine 26.0+ (27.x recomendado) e Compose; suporte Hyper-V (não WSL2)

Windows Server 2025 requer suporte de virtualização aninhada. Usuários Azure devem usar Máquinas Virtuais Standard D2s v3 com o Tipo de Segurança definido como Standard, não Trusted launch.

Requisitos de Hardware para Linux

Distribuições Linux precisam de menos recursos. Para auto-hospedar o gerenciador de senhas Bitwarden no Ubuntu 24.04 LTS, Debian 12 ou Rocky Linux 9, aqui está o que você precisa.

Processador: x64, CPU de 1,4GHz mínimo; x64, dual-core de 2GHz recomendado

RAM: 2GB minimum; 4GB or more recommended for multiple users

Armazenamento: 12GB minimum; 25GB recommended for production

Docker: Docker Engine 26.0+ (27.x recomendado) e Docker Compose

Linux é a escolha mais eficiente. Ele usa aproximadamente um terço do RAM de implantações do Windows Server enquanto oferece funcionalidade idêntica.

Comparação de Desempenho:

| Métrico | Linux (Ubuntu 24.04) | Servidor Windows 2025 |

| RAM mínima | 2GB | 6GB |

| Armazenamento Mínimo | 12GB | 76GB |

| Sobrecarga do Docker | Inferior | Superior (Hyper-V) |

| Atualizar Complexidade | Simples | Moderado |

| Recursos da Comunidade | Extensivo | Moderado |

| Tempo de Configuração Inicial | 15-30 minutos | 30-60 minutos |

Escolhendo seu Provedor VPS

Para auto-hospedar o Bitwarden, você precisa de um VPS com acesso total de root, suporte a Docker e um endereço IP público estável. Você também precisa de alta taxa de transferência de rede e confiabilidade de uptime para que seu cofre de senhas sincronize instantaneamente em todos os seus dispositivos.

Na Cloudzy, fornecemos a infraestrutura de alto desempenho que essa carga de trabalho exige. Nossos planos de hospedagem Docker VPS rodam em processadores AMD Ryzen 9 (até 5,7 GHz) com armazenamento NVMe. Isso entrega a velocidade de single-thread necessária para operações de banco de dados criptografado.

Apoiamos isso com conexões de rede de até 40 Gbps e uptime de 99,95% SLA, para que seu cofre esteja sempre acessível. Além disso, oferecemos localizações em 12 cidades globais, permitindo que você hospede seus dados onde quiser.

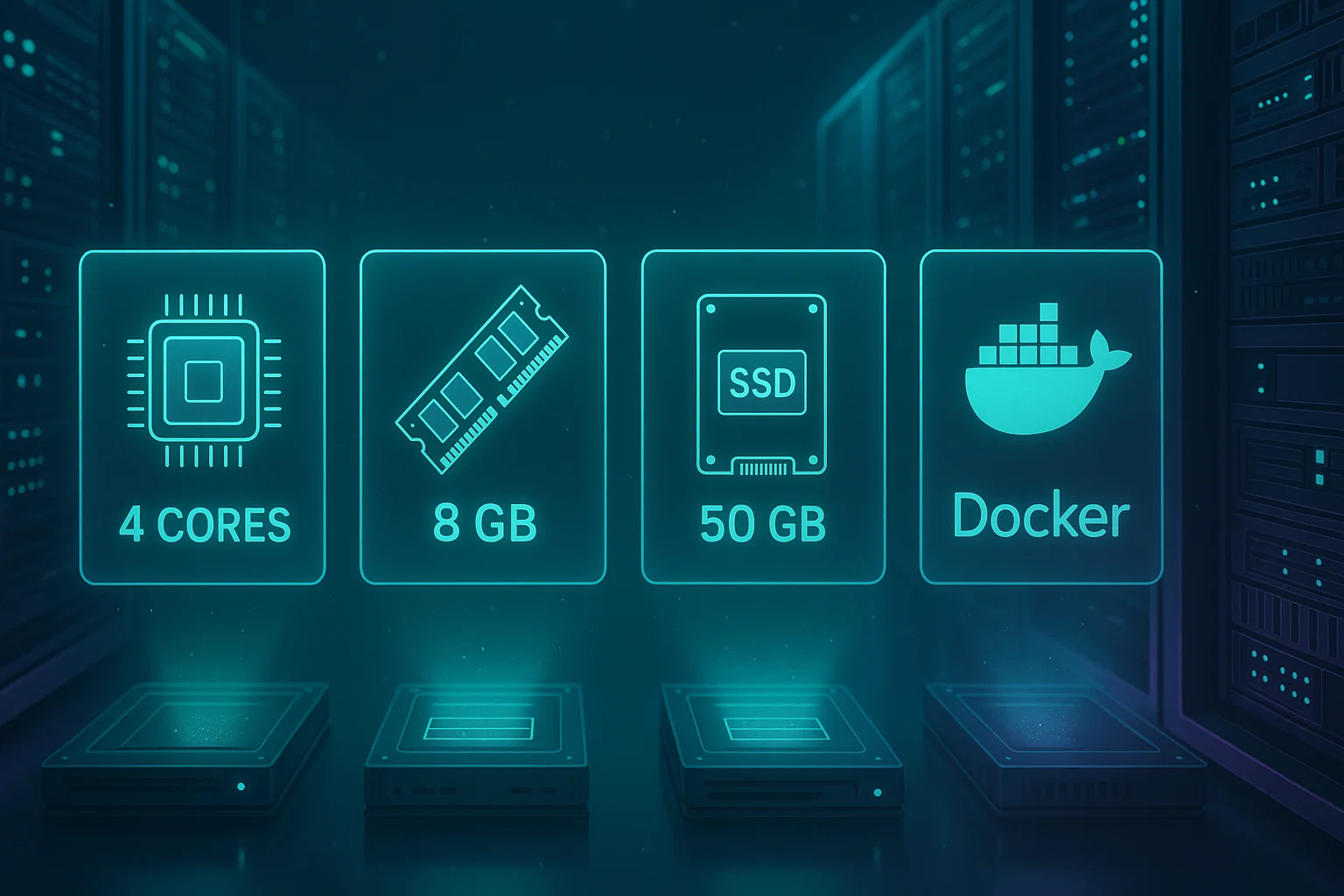

Configurações Recomendadas:

- Para uso pessoal (menos de 10 usuários): 2 núcleos CPU, 4GB RAM, 25GB de armazenamento NVMe.

- Para equipes (10–50 usuários): 4 núcleos CPU, 8GB RAM, 50GB de armazenamento NVMe.

O que você deve preparar antes de instalar?

Antes de começar a instalação, reúna esses itens para facilitar o processo.

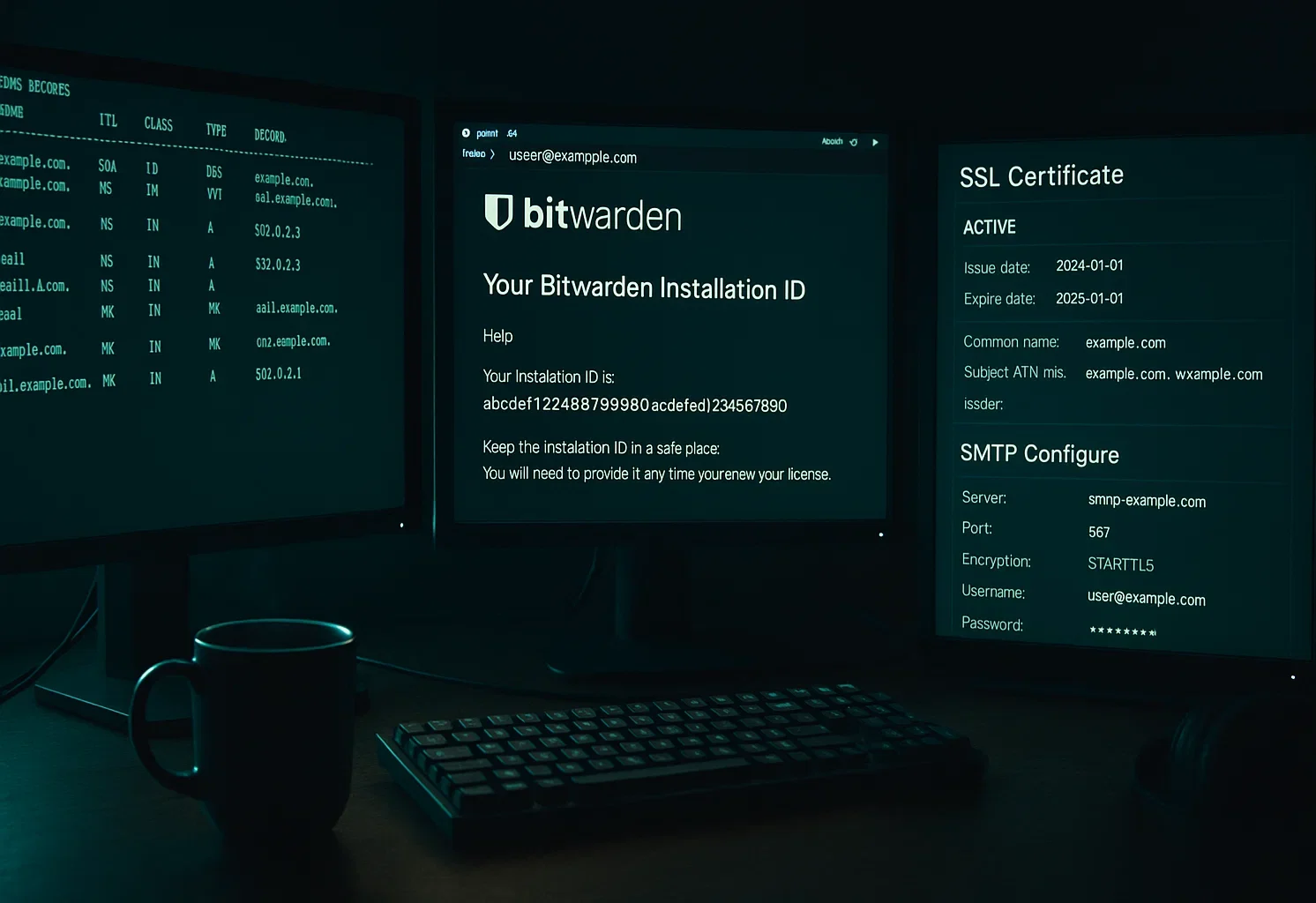

1. Nome de domínio e registros DNS

Configure um nome de domínio (como vault.seudominio.com) com registros DNS A apontando para o endereço IP do seu VPS. O Bitwarden funciona melhor com um nome de domínio. Usar apenas um endereço IP limita suas opções de SSL e dificulta o gerenciamento de certificados.

2. ID e chave de instalação do Bitwarden

Visite o Portal de hospedagem do Bitwarden e forneça um endereço de email válido. Você receberá seu ID de instalação e chave de instalação por email. Salve ambos os valores com segurança, pois você precisará deles durante a configuração.

3. Credenciais de acesso VPS

Confirme que você tem os seguintes itens prontos:

- Credenciais de acesso SSH para servidores Linux

- Acesso a Remote Desktop (RDP) para servidores Windows

- Permissões de administrador ou nível root

4. Plano de certificado SSL

Decida como você tratará a criptografia SSL/TLS:

- Geração automática de certificado Let's Encrypt durante a instalação

- Certificados SSL pré-obtidos de uma autoridade certificadora

- Certificados auto-assinados apenas para ambientes de teste

5. Detalhes do Servidor SMTP

Para convites de usuários e verificação de email, você precisa das credenciais do servidor SMTP:

- Nome do host e porta do SMTP

- Nome de usuário e senha de autenticação

- Endereço de email do remetente

Sem a configuração do SMTP, você não consegue convidar usuários ou verificar endereços de email. Porém, o sistema continua funcionando para a conta do admin inicial.

Como Instalar no Linux (Ubuntu/Debian/Rocky)?

Este guia usa Ubuntu 24.04 LTS. As etapas funcionam de forma idêntica no Debian 12 e Rocky Linux 9 com ajustes apropriados do gerenciador de pacotes. Seguindo estas etapas, você consegue auto-hospedar o gerenciador de senhas Bitwarden em qualquer uma dessas distribuições Linux.

Etapa 1: Configuração Inicial do Servidor

Conecte-se ao seu VPS Linux via SSH e atualize o sistema:

sudo apt update && sudo apt upgrade -yVerifique se as portas 80 (HTTP) e 443 (HTTPS) estão abertas no seu firewall. Para UFW no Ubuntu:

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw reloadEtapa 2: Instalar o Docker Engine

Bitwarden funciona dentro de containers Docker. O Docker Engine forma a base da sua instalação. Instale o Docker Engine 26.0+ e o plugin Docker Compose V2:

sudo apt install docker.io docker-compose-plugin -y

sudo systemctl enable --now docker

sudo systemctl status dockerO ativar –agora O comando inicia o Docker imediatamente e garante que ele seja iniciado após a reinicialização do servidor.

Verifique se a instalação foi bem-sucedida:

docker --version

docker compose version

Both commands should return version numbers. Docker Engine should be 26.0 or higher, Docker Compose should be 2.0 or higher.Etapa 3: Criar Usuário e Diretório do Bitwarden

Executar Bitwarden com um usuário não-root dedicado segue as melhores práticas de segurança. Isso limita danos em potencial se o aplicativo for comprometido. Crie esta conta de usuário dedicada:

sudo adduser bitwardenDefina uma senha forte quando solicitado. Essa senha protege o acesso ao SSH se você precisar fazer login como usuário do Bitwarden diretamente.

Crie um grupo Docker se ele não existir (a maioria dos sistemas já possui):

sudo groupadd dockerAdicione o usuário do Bitwarden ao grupo Docker. Isso concede permissão para executar comandos Docker sem sudo:

sudo usermod -aG docker bitwardenCrie o diretório de instalação do Bitwarden com permissões restritas:

sudo mkdir /opt/bitwarden

sudo chmod -R 700 /opt/bitwarden

sudo chown -R bitwarden:bitwarden /opt/bitwardenO 700 A permissão significa que apenas o usuário do Bitwarden pode ler, escrever ou executar arquivos neste diretório. Isso protege seu banco de dados de senhas de outros usuários do sistema.

Mude para o usuário Bitwarden para todas as etapas restantes da instalação:

sudo su - bitwarden

cd /opt/bitwardenEtapa 4: Baixe e execute o script de instalação

Baixe o script de instalação do Bitwarden:

curl -Lso bitwarden.sh "https://func.bitwarden.com/api/dl/?app=self-host&platform=linux" && chmod 700 bitwarden.shInicie a instalação:

./bitwarden.sh installEtapa 5: Configure os prompts de instalação

O instalador solicitará vários valores:

Nome do Domínio: Digite seu registro DNS configurado (vault.yourdomain.com)

Certificado SSL: Tipo Y se deseja que o Let's Encrypt gere um certificado, ou N se você já tem um

ID de Instalação: Digite o ID de https://bitwarden.com/host/

Chave de Instalação: Digite a chave de https://bitwarden.com/host/

Siga os prompts restantes de acordo com sua escolha de certificado SSL. O processo de instalação baixará as imagens Docker e configurará o ambiente.

Etapa 6: Configure as definições de email

Edite o arquivo de ambiente:

nano ./bwdata/env/global.override.envDefina suas credenciais SMTP:

globalSettings__mail__smtp__host=smtp.yourprovider.com

globalSettings__mail__smtp__port=587

globalSettings__mail__smtp__ssl=false

globalSettings__mail__smtp__startTls=true

[email protected]

globalSettings__mail__smtp__password=yourpasswordSalve o arquivo (Ctrl+X, depois Y, depois Enter).

Etapa 7: Inicie o Bitwarden

Execute sua instância do Bitwarden:

./bitwarden.sh startA primeira inicialização baixa todas as imagens Docker do registro de contêineres GitHub. Isso pode levar vários minutos. Verifique se todos os contêineres estão em execução:

docker psVocê deverá ver vários contêineres do Bitwarden listados como "Em execução".

Visite seu domínio configurado (https://vault.yourdomain.com) em um navegador web. Você deverá ver a página de login do Bitwarden web vault. Crie sua conta mestre para começar a usar seu gerenciador de senhas.

Como instalar em Windows Server (PowerShell)?

Esta seção cobre a instalação no Windows Server 2025 usando PowerShell. O processo é semelhante à instalação Linux mas usa comandos específicos Windows para hospedar automaticamente o gerenciador de senhas Bitwarden em seu Windows VPS.

Etapa 1: Configuração inicial do Windows

Conecte ao seu Windows VPS usando Remote Desktop Protocol (RDP). RDP oferece a experiência gráfica completa necessária para configurar Docker Desktop.

Confirme que o Firewall do Windows permite tráfego nas portas 80 e 443. Abra o PowerShell como Administrador e execute:

New-NetFirewallRule -DisplayName "Allow HTTP" -Direction Inbound -Protocol TCP -LocalPort 80 -Action Allow

New-NetFirewallRule -DisplayName "Allow HTTPS" -Direction Inbound -Protocol TCP -LocalPort 443 -Action AllowEtapa 2: Instalar Docker Desktop

Docker Desktop não suporta oficialmente Windows Server. Você pode enfrentar problemas de estabilidade. Recomendamos Linux para uma experiência mais estável.

Baixe e instale Docker Desktop para Windows em https://www.docker.com/products/docker-desktop/. Durante a instalação, desmarque "Usar WSL2 em vez de Hyper-V". Bitwarden precisa do modo Hyper-V para funcionar.

Após a instalação, abra Docker Desktop e acesse Configurações → Recursos. Defina a alocação de RAM para pelo menos 4GB. Isso fornece RAM do Windows para Docker.

Etapa 3: Criar Usuário e Diretório do Bitwarden

Abra o PowerShell com privilégios de Administrador e crie o usuário Bitwarden:

$Password = Read-Host -AsSecureStringDigite uma senha segura quando solicitado. Em seguida, crie a conta de usuário:

New-LocalUser "Bitwarden" -Password $Password -Description "Bitwarden Local Admin"Adicione o usuário Bitwarden ao grupo docker-users:

Add-LocalGroupMember -Group "docker-users" -Member "Bitwarden"Crie o diretório de instalação do Bitwarden:

mkdir C:\BitwardenNo Docker Desktop, acesse Configurações → Recursos → Compartilhamento de Arquivos. Adicione C:\Bitwarden à lista de Recursos. Clique em Aplicar e Reiniciar.

Etapa 4: Baixar o Script de Instalação do Bitwarden

Navegue até o diretório Bitwarden:

cd C:\BitwardenBaixe o script de instalação:

Invoke-RestMethod -OutFile bitwarden.ps1 -Uri "https://func.bitwarden.com/api/dl/?app=self-host&platform=windows"Execute o instalador:

.\bitwarden.ps1 -installEtapa 5: Configure os prompts de instalação

Os prompts do instalador refletem a instalação de Linux:

Nome do Domínio: Digite o nome de domínio configurado em DNS

Certificado SSL: Enter Y para certificado Let's Encrypt ou N se estiver fornecendo seu próprio

ID de Instalação: De https://bitwarden.com/host/

Chave de Instalação: De https://bitwarden.com/host/

Conclua os prompts restantes com base na sua escolha de configuração de SSL.

Etapa 6: Configurar Email e Iniciar

Editar C:\Bitwarden\bwdata\env\global.override.env com suas configurações SMTP, depois reinicie o Bitwarden:

.\bitwarden.ps1 -restartAcesse seu cofre do Bitwarden no domínio configurado para criar sua conta principal.

Qual é a forma mais rápida de verificar e reforçar a segurança?

Depois de hospedar o Bitwarden localmente, verifique se sua instância funciona antes de adicionar usuários ou importar senhas.

Etapas de Verificação

Verificação de Certificado SSL: Abra seu domínio Bitwarden em um navegador web (https://vault.yourdomain.com). Você deve ver a tela de login do cofre web do Bitwarden, um ícone de cadeado na barra de endereços e nenhum aviso "Não seguro".

Se vir avisos de certificado, revise a seção de configuração SSL.

Criação de Conta de Administrador: Clique em "Criar Conta" na tela de login. Use uma senha principal forte com pelo menos 12 caracteres contendo letras maiúsculas, minúsculas, números e símbolos. Anote esta senha e guarde-a com segurança offline.

O Bitwarden não consegue recuperar senhas principais perdidas.

Teste de Aplicação Cliente: Instale a extensão do navegador Bitwarden ou o aplicativo móvel. Antes de fazer login, toque no ícone de configurações/engrenagem, mude "Servidor URL" para seu domínio auto-hospedado, salve e volte ao login.

Digite suas credenciais e verifique se consegue adicionar uma nova entrada de senha, vê-la sincronizar com o cofre web e recuperá-la da extensão do navegador.

Saúde do Container Docker: Verifique se todos os containers estão em execução.

Linux:

cd /opt/bitwarden

docker psWindows:

cd C:\Bitwarden

docker psSaída esperada: 5-7 containers listados, todos mostrando "Up" na coluna STATUS. Os nomes dos containers incluem: bitwarden-web, bitwarden-api, bitwarden-identity, bitwarden-attachments, bitwarden-icons, bitwarden-mssql, bitwarden-nginx.

Se algum container mostrar "Exited" ou estiver faltando, verifique os logs: docker compose logs [nome-do-contêiner]

Lista de Verificação de Reforço de Segurança

Ativar Autenticação de Dois Fatores: Configure 2FA para sua conta de administrador imediatamente. O Bitwarden suporta aplicativos autenticadores, email e chaves de hardware para verificação de segundo fator.

Configurar Regras de Firewall: Restrinja SSH (porta 22 em Linux) ou RDP (porta 3389 em Windows) a endereços IP conhecidos. Considere usar fail2ban em Linux para bloquear tentativas de força bruta.

Configurar Backups Regulares: Fazer cópia de segurança /opt/bitwarden/bwdata (Linux) ou C:\Bitwarden\bwdata (Windows) em um cronograma. Este diretório contém seu banco de dados e configurações. Armazene backups fora do servidor para recuperação de desastres real.

Atualizar Renovação de Certificado: Se usar Let's Encrypt, verifique se a renovação está configurada. Teste a renovação com o comando: ./bitwarden.sh renewcert em Linux.

Desabilitar Registro de Usuário: Depois de criar as contas necessárias, desabilite o registro de novos usuários para evitar inscrições não autorizadas. Edite global.override.env e adicionar: globalSettings__disableUserRegistration=true e reinicie Bitwarden.

Configurar Acesso ao Portal de Administração: Autorize endereços de email específicos para acessar o Portal do Administrador do Sistema. Adicione [email protected] ao seu arquivo de configurações.

Revisar Logs de Acesso: Monitor /opt/bitwarden/bwdata/logs (Linux) ou C:\Bitwarden\bwdata\logs (Windows) semanalmente para padrões de atividade suspeita.

Como Você Mantém e Atualiza Bitwarden com Segurança?

A manutenção contínua mantém sua instância segura e funcionando bem. Práticas adequadas de manutenção ajudam você a auto-hospedar o gerenciador de senhas Bitwarden de forma confiável por anos.

Procedimento de Atualização

Bitwarden lança atualizações com patches de segurança e novos recursos. Atualize sua instância mensalmente ou quando atualizações de segurança forem anunciadas por canais oficiais.

Processo de Atualização Linux:

cd /opt/bitwarden

./bitwarden.sh updateself

./bitwarden.sh update

./bitwarden.sh startO updateself command atualiza o próprio script de instalação, enquanto atualização extrai novas imagens Docker.

Processo de Atualização Windows:

cd C:\Bitwarden

.\bitwarden.ps1 -updateself

.\bitwarden.ps1 -update

.\bitwarden.ps1 -startEstratégia de Backup

Seu bwdata diretório contém tudo: o banco de dados, arquivos de configuração, certificados SSL e logs. Backups automatizados são uma etapa de segurança obrigatória ao auto-hospedar o gerenciador de senhas Bitwarden.

O que fazer backup:

Base de dados: O Linux usa bwdata/mssql/data (SQL Server), Windows usa bwdata/mssql/data.

Configuração: O bwdata/env diretório contém variáveis de ambiente, configurações SMTP e detalhes de setup de domínio.

Certificados SSL: Localizado em bwdata/ssl se estiver usando certificados personalizados em vez de Let's Encrypt.

Script de Backup Automatizado (Linux):

#!/bin/bash

# Save as /home/bitwarden/backup-bitwarden.sh

BACKUP_DIR="/home/bitwarden/backups"

DATE=$(date +%Y%m%d-%H%M%S)

# Create backup directory if it doesn't exist

mkdir -p $BACKUP_DIR

# Create compressed backup

cd /opt/bitwarden

tar -czf $BACKUP_DIR/bitwarden-backup-$DATE.tar.gz bwdata/

# Keep only last 30 days of backups

find $BACKUP_DIR -name "bitwarden-backup-*.tar.gz" -mtime +30 -delete

# Optional: Copy to remote storage

# rsync -az $BACKUP_DIR/ user@remoteserver:/backups/bitwarden/Torne o script executável e adicione ao crontab:

chmod +x /home/bitwarden/backup-bitwarden.sh

# Run daily at 2 AM

crontab -e

# Add this line:

0 2 * * * /home/bitwarden/backup-bitwarden.shBackup Windows (PowerShell):

# Run as scheduled task

$Date = Get-Date -Format "yyyyMMdd-HHmmss"

$BackupPath = "C:\Backups\Bitwarden"

New-Item -ItemType Directory -Force -Path $BackupPath

Compress-Archive -Path "C:\Bitwarden\bwdata" -DestinationPath "$BackupPath\bitwarden-backup-$Date.zip"

# Clean old backups (older than 30 days)

Get-ChildItem -Path $BackupPath -Filter "*.zip" |

Where-Object {$_.LastWriteTime -lt (Get-Date).AddDays(-30)} |

Remove-ItemArmazene backups fora do servidor usando rsync, armazenamento em nuvem criptografado ou um VPS de backup separado. Backups no servidor não protegem contra falha de hardware. Para transferência de arquivo segura de backups para locais remotos, considere protocolos criptografados como SFTP ou FTPS.

Monitoramento

Configure monitoramento básico para detectar problemas antes que afetem os usuários:

Status do Container: Verifique que todos os contêineres Docker continuam rodando o dia todo.

Espaço em Disco: Monitore o armazenamento disponível no diretório bwdata para evitar corrupção de banco de dados por disco cheio.

Expiração do Certificado SSL: Verifique se os certificados são renovados conforme agendado e não expiraram inesperadamente.

Análise de Logs Revise os logs de erro semanalmente para detectar atividade incomum ou falhas de autenticação.

Teste de Recuperação

Teste seu processo de restauração de backup trimestralmente para poder recuperar-se de perda de dados:

- Parar Bitwarden

- Renomeie o diretório bwdata atual

- Restaure do backup

- Inicie o Bitwarden e verifique a funcionalidade

- Se bem-sucedido, delete o diretório antigo

Linux vs. Windows: Qual Você Deve Escolher?

Ambas as plataformas permitem que você auto-hospede o gerenciador de senhas Bitwarden com sucesso. Cada uma tem vantagens e trade-offs distintos que merecem consideração.

Vantagens do Linux

Eficiência de Recursos: Linux precisa de aproximadamente 2GB de RAM no mínimo versus 4GB mínimo do Windows. Isso se traduz em menores custos de hospedagem mês a mês.

Menor Overhead Operacional: Linux dedica mais recursos para executar o Bitwarden do que para o próprio sistema operacional.

Atualizações Mais Simples: Gerenciadores de pacotes simplificam as atualizações do sistema. A integração Docker é nativa e direta, sem camadas extras.

Suporte Comunitário: A comunidade de auto-hospedagem usa predominantly Linux. Você encontrará mais guias da comunidade e recursos de solução de problemas disponíveis online.

Custo: A maioria das distribuições Linux é gratuita, eliminando custos de licença do SO.

Vantagens do Windows Server

Familiaridade: Administradores de sistema experientes com Windows Server podem aplicar conhecimento existente imediatamente.

Integração: Melhor integração com infraestrutura baseada em Windows e ambientes Active Directory.

Ferramentas de Gerenciamento: Ferramentas de gerenciamento Windows Server podem ser preferidas em ambientes organizacionais com forte uso de Windows.

Suporte: Opções de suporte comercial da Microsoft para solução de problemas e assistência.

Comparação de Desempenho

| Métrico | Linux (Ubuntu 24.04) | Servidor Windows 2025 |

| RAM mínima | 2GB | 6GB |

| Armazenamento Mínimo | 12GB | 76GB |

| Sobrecarga do Docker | Inferior | Superior (Hyper-V) |

| Atualizar Complexidade | Simples | Moderado |

| Recursos da Comunidade | Extensivo | Moderado |

| Tempo de Configuração Inicial | 15-30 minutos | 30-60 minutos |

Recomendação

Escolha Linux a menos que você tenha requisitos específicos de Windows Server. Ubuntu 24.04 LTS oferece o melhor equilíbrio entre estabilidade, eficiência de recursos e suporte da comunidade. O período de suporte de cinco anos se alinha bem com ciclos de vida típicos de implantação VPS.

Solução de Problemas (Respostas Rápidas)

Bitwarden Não Inicia: Se os containers falharem ou o vault ficar inacessível, verifique o status do serviço Docker primeiro. No Linux, execute sudo systemctl status docker. No Windows, confirme que Docker Desktop está ativo. Inspecione logs de erro com registros docker compose para encontrar conflitos de porta ou problemas de permissão de arquivo que impeçam a inicialização.

Domínio Inacessível: Se você vê erros de timeout de conexão, verifique se seus registros DNS A apontam para o IP VPS. Certifique-se de que seu firewall permite as portas 80 e 443. Execute docker ps para confirmar que todos os containers mostram "Up". Se algum mostrar "Exited", verifique os logs daquele container específico.

Falhas de Email: Se os usuários não recebem convites, verifique as configurações SMTP em bwdata/env/global.override.env. A maioria dos provedores precisa da porta 587 com StartTLS. Teste SMTP independentemente para descartar problemas de credenciais, ou verifique identity.txt logs para erros de rejeição do lado do servidor.

Erros de Certificado SSL: Avisos do navegador geralmente significam que a validação do Let's Encrypt falhou. Confirme que a porta 80 está aberta para a internet pública. Para corrigir certificados expirados, force uma renovação com ./bitwarden.sh renewcert (Linux) ou .\bitwarden.ps1 -renewcert (Windows).

Alto Uso de Memória: Se o VPS ficar lento, use estatísticas docker para identificar containers que consomem muitos recursos. Reiniciar o Bitwarden pode limpar temporariamente vazamentos de memória. Porém, problemas persistentes geralmente exigem upgrade para um plano com 4GB+ RAM.

Atualização quebra a instalação: Sempre faça backup do seu bwdata diretório antes de atualizar. Se uma atualização falhar, restaure este diretório e reverta para a versão anterior. Verifique as notas de lançamento oficiais para mudanças que quebram compatibilidade antes de tentar a atualização novamente.

Verifique as notas de lançamento em https://github.com/bitwarden/server/releases para mudanças que quebram compatibilidade antes de atualizar.

Alternativa: Vaultwarden para implantações leves

Para quem procura uma opção mais eficiente em recursos, Vaultwarden é uma alternativa interessante. Vaultwarden é um servidor compatível com Bitwarden não oficial escrito em Rust que consome menos recursos.

Vantagens do Vaultwarden

Requisitos mínimos de recursos: Vaultwarden funciona tranquilamente com apenas 512MB RAM. Isso o torna adequado para dispositivos de baixa potência como Raspberry Pi.

Compatível com clientes Bitwarden: Você usa os mesmos apps oficiais Bitwarden, extensões e clientes móveis. Simplesmente aponte-os para seu servidor Vaultwarden URL.

Recursos premium inclusos: Vaultwarden oferece recursos premium como geração TOTP e anexos de arquivo sem precisar de uma licença Bitwarden paga.

Implantação Mais Rápida: A instalação normalmente é concluída em menos de 10 minutos em sistemas Linux sem etapas complexas de configuração.

Quando escolher Vaultwarden

Vaultwarden funciona melhor para:

- Uso pessoal ou pequenos times (menos de 10 usuários)

- Planos VPS com recursos limitados com RAM reduzido

- Usuários confortáveis com software apoiado pela comunidade

- Ambientes que priorizam eficiência de recursos sobre suporte comercial

Quando escolher Bitwarden oficial

Mantenha o Bitwarden oficial para:

- Implantações empresariais que requerem contratos de suporte comercial

- Organizações que necessitam de auditorias de segurança oficiais e certificações

- Implantações com mais de 50 usuários e uso concorrente intenso

- Ambientes que precisam de garantias de suporte para integrações de terceiros

Ambas as opções oferecem gerenciamento de senhas confiável. A escolha depende das suas limitações de recursos, requisitos de suporte e necessidades de escala.

Conclusão

Auto-hospedar Bitwarden oferece segurança de nível empresarial e soberania de dados em menos de uma hora. Com custo médio de violação em 2025 chegando a $4,44 milhões, controlar suas credenciais reduz riscos mantendo a conveniência de um gerenciador de senhas moderno. custos médios de $4,44 milhões, controlar suas credenciais reduz riscos mantendo a conveniência de um gerenciador de senhas moderno.

Para proteger sua instância, ative autenticação de dois fatores imediatamente e configure backups automáticos fora do servidor. Lembre-se de que sua senha mestra é irrecuperável por design, então guarde-a fisicamente offline em vez de digitalmente.

Por fim, garanta resiliência de longo prazo se inscrevendo em atualizações de segurança e testando a restauração de seus backups trimestralmente. Esses hábitos de manutenção simples mantêm seu cofre acessível e protegido contra perda de dados.