Bạn tìm kiếm Chrome Remote Desktop và tìm thấy cụm từ "rủi ro bảo mật" được gắn kèm với nó. Đó là một câu hỏi hợp lý, và nó xứng đáng nhận được một câu trả lời chính xác thay vì những lời đảm bảo mơ hồ hoặc danh sách cảnh báo không có bối cảnh.

Bài viết này bao gồm các vấn đề bảo mật Chrome remote desktop thực tế: những gì công cụ bảo vệ tốt, những chỗ có khoảng trống thực sự, và các bước cụ thể để khắc phục. Cho dù bạn là người dùng gia đình hay chuyên gia CNTT, những rủi ro đều giống nhau; chỉ có mức độ nghiêm trọng là khác.

Chrome Remote Desktop an toàn như thế nào?

Chrome Remote Desktop được duy trì theo tiêu chuẩn cơ sở hạ tầng của Google, và những bảo vệ mặc định của nó là thực tế chứ không phải có vẻ. Lỗi bảo mật Chrome remote desktop mà hầu hết người dùng gặp phải không nằm trong lớp mã hóa; nó nằm trong cấu hình tài khoản và thiết lập mạng.

Chạy đánh giá bảo mật Chrome remote desktop có nghĩa là kiểm tra cả những gì có sẵn theo mặc định và những gì bạn định cấu hình sau đó. Những điểm mạnh của công cụ xứng đáng được xem xét công bằng trước khi những khoảng trống đến, vì bác bỏ nó hoàn toàn dẫn đến những quyết định kém trong cả hai hướng.

Mã hóa: TLS/SSL và AES

Mọi truyền dữ liệu CRD đều chạy qua đường hầm được mã hóa TLS/SSL với mã hóa AES xếp chồng lên trên. Dữ liệu di chuyển giữa thiết bị của bạn và máy từ xa không thể bị bất kỳ bên thứ ba nào đọc được trong quá trình chuyển giao, kể cả nhà cung cấp mạng hoặc ISP của bạn.

PIN và các mã một lần được xác minh phía máy khách và không bao giờ được gửi tới máy chủ của Google dưới dạng có thể đọc được. Nội dung phiên truyền qua Đường dẫn trực tiếp, STUN hoặc TURN/relay tùy thuộc vào điều kiện mạng; tất cả các phiên remote desktop đều được mã hóa hoàn toàn trên cả ba chế độ, theo tài liệu của Google.

Để sử dụng cá nhân trên mạng đáng tin cậy, bảo mật của Chrome Remote Desktop đáp ứng tiêu chuẩn mã hóa tương tự được áp dụng trong các giao dịch tài chính trực tuyến. Hầu hết người dùng đánh giá thấp mức độ vững chắc của đường cơ sở này trước khi những khoảng trống cấu hình bắt đầu có ý nghĩa.

Xác thực tài khoản Google và xác minh hai yếu tố

Truy cập CRD yêu cầu một tài khoản Google đang hoạt động được xác thực, hỗ trợ bảo vệ brute-force, phát hiện đăng nhập đáng ngờ và cảnh báo chiếm quyền tài khoản ở cấp nền tảng. Nền tảng xác thực này thực sự mạnh mẽ, tách biệt CRD với các công cụ chỉ dựa vào mật khẩu độc lập.

Bật Xác minh 2 bước làm giảm đáng kể rủi ro bị chiếm tài khoản dựa trên mật khẩu trên bất kỳ triển khai CRD nào. Nó không loại bỏ các mối đe dọa sau xác thực như token phiên bị đánh cắp, vì vậy nó hoạt động tốt nhất như một lớp trong cách tiếp cận bảo vệ quyền truy cập rộng hơn.

Bài viết của chúng tôi về Chrome Remote Desktop là gì? hướng dẫn đầy đủ mô hình quyền truy cập và quy trình thiết lập chi tiết. Các lo ngại bảo mật Chrome Remote Desktop trở nên cụ thể hơn khi bạn hiểu cách hoạt động của lớp tài khoản, và đó chính xác là nơi phần tiếp theo bắt đầu.

Rủi Ro Bảo Mật của Chrome Remote Desktop

Các lo ngại bảo mật với Chrome Remote Desktop ánh xạ trực tiếp đến các mô hình vi phạm được ghi chép trên toàn ngành. Theo Báo cáo Đối thủ Hoạt động của Sophos cho nửa đầu năm 2024, những kẻ tội phạm mạng đã lạm dụng Giao thức Remote Desktop trong 90% các cuộc tấn công được Sophos xử lý phản ứng sự cố vào năm 2023.

Các dịch vụ truy cập từ xa bên ngoài đóng vai trò là phương pháp truy cập ban đầu hàng đầu trong 65% những trường hợp đó, trên hơn 150 cuộc điều tra trên 23 quốc gia. Những con số này bao gồm các công cụ remote desktop rộng rãi; các phần dưới xác định nơi những mô hình đó áp dụng cho CRD cụ thể.

Mối Quan Tâm Về Bảo Mật

CRD được nhúng trong hệ sinh thái tài khoản Google. Dấu thời gian kết nối, định danh thiết bị và tần suất truy cập đều được liên kết với tài khoản đó. Lo ngại bảo mật Chrome Remote Desktop Google ở đây là có cấu trúc: toàn bộ mô hình danh tính của công cụ nằm bên trong một tài khoản Google.

Tài khoản bị xâm phạm thông qua lừa phishing hoặc việc chiếm lấy token trình duyệt cho phép kẻ tấn công nhìn thấy trực tiếp tất cả các thiết bị từ xa được đăng ký. Đây không phải là một vi phạm truy cập từ xa độc lập; đó là sự xâm phạm toàn bộ tài khoản Google, có nghĩa là sự phơi bày mở rộng đến mọi dịch vụ, tài liệu và danh bạ được liên kết trong tài khoản đó.

Lỗ hổng WiFi Công cộng

Chrome Remote Desktop sử dụng WebRTC cho đường dẫn kết nối của nó, với thương lượng ban đầu được xử lý thông qua dịch vụ Google trước khi phiên Direct, STUN hoặc TURN/relay được thiết lập. Trên các mạng không tin cậy hoặc công cộng, định tuyến lưu lượng và các điều kiện nhìn thấy mạng giới thiệu những rủi ro mà một mạng riêng được kiểm soát sẽ không làm.

Những điều kiện đó quan trọng vì môi trường WiFi công cộng nằm ngoài tầm kiểm soát của bạn. Sử dụng CRD mà không có các biện pháp phòng ngừa bổ sung trên mạng được chia sẻ mở rộng bề mặt phơi bày của bạn vượt quá những gì lớp mã hóa đơn độc bao gồm.

VPN có thể giảm sự phơi bày trên các mạng không tin cậy, nhưng đó là một lớp bổ sung, không phải là giải pháp cho mọi rủi ro liên quan đến CRD.

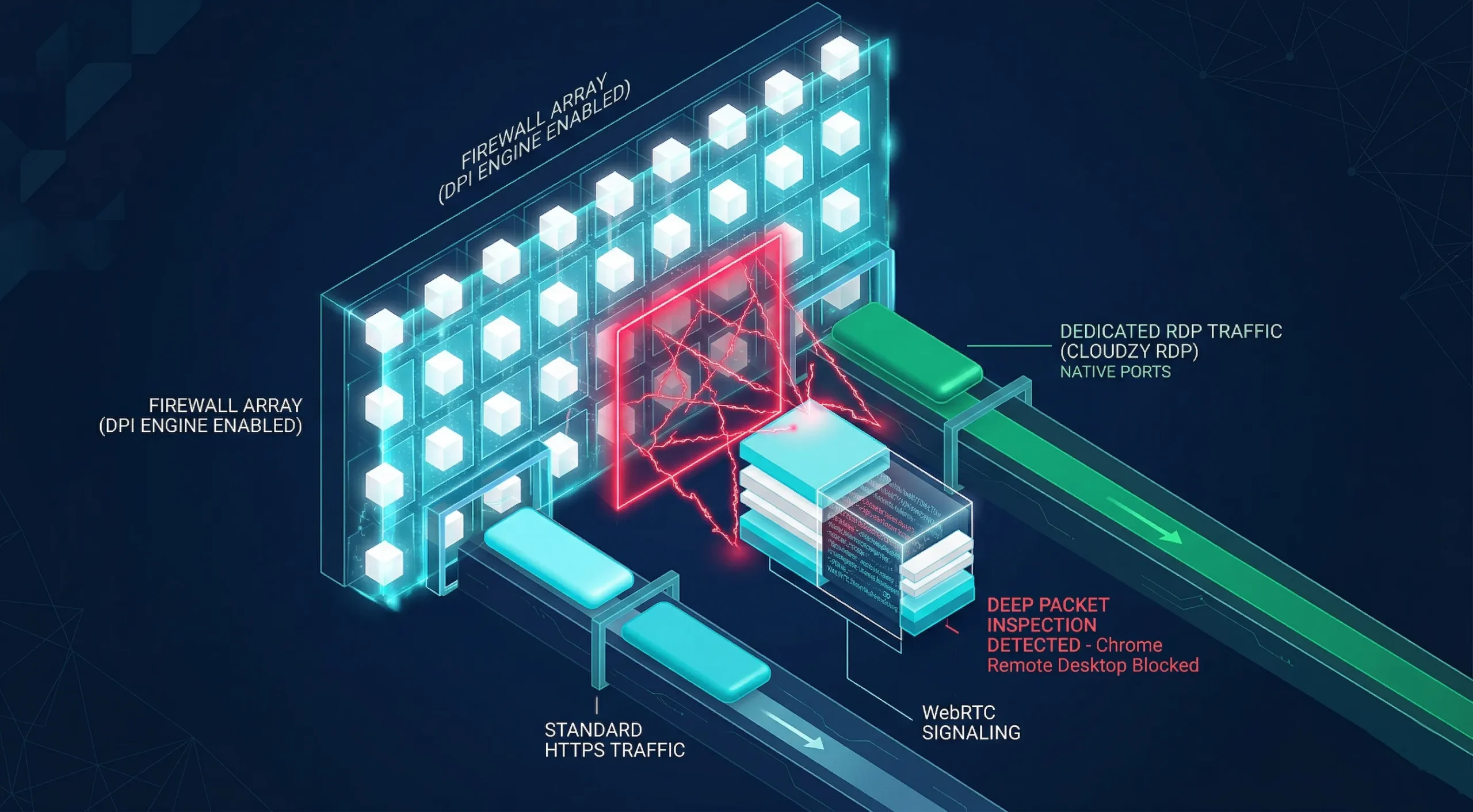

Sự cố Tường lửa và Tương thích

Hầu hết các bộ định tuyến nhà đều chuyển lưu lượng CRD mà không cần cấu hình. Các mạng doanh nghiệp chạy Kiểm tra Gói Sâu có thể gắn cờ thành phần tín hiệu WebRTC và bỏ nó mà không có thông báo nào cho người dùng. Trên các mạng hạn chế, quản trị viên có thể cần cho phép dịch vụ URLs cộng với lưu lượng trên TCP/UDP 443 và 3478.

Từ quan điểm của người dùng, kết nối đơn giản là không thành công, không có thông báo lỗi chỉ ra nguyên nhân thực tế. Tôi đã theo dõi mô hình lỗi này trên các môi trường doanh nghiệp; nó luôn bị chẩn đoán sai là một lỗi ứng dụng CRD chứ không phải là xung đột chính sách tường lửa.

Nếu các lỗi chứng chỉ SSL đang xuất hiện trên cùng một mạng, Cách khắc phục thông báo Không an toàn trong Chrome cho HTTPS bao gồm khắc phục sự cố liên quan đến cấp độ cổng áp dụng trong cùng một môi trường tường lửa và thường giải quyết cả hai vấn đề trong một lần.

Thông tin Xác thực Có thể Yếu

Số PIN tối thiểu của CRD là sáu chữ số số. Ngưỡng đó không đủ cho bất cứ điều gì ngoài việc sử dụng cá nhân bình thường. Hầu hết người dùng chọn các mô hình có thể dự đoán, điều này làm suy yếu không gian tìm kiếm thực tế và làm cho các nỗ lực brute-force khả thi hơn nhiều so với số chữ số gợi ý.

Tái sử dụng mật khẩu ở cấp độ tài khoản Google làm trầm trọng thêm vấn đề này. Một vi phạm tại bất kỳ dịch vụ không liên quan nào có thể đưa cho những kẻ tấn công một thông tin xác thực đã kiểm tra để áp dụng trên tài khoản Google mở khóa quyền truy cập vào tất cả các thiết bị CRD đã đăng ký.

Theo Báo cáo Chi phí vi phạm dữ liệu của IBM 2024, thông tin đăng nhập bị đánh cắp là vectơ tấn công ban đầu hàng đầu năm 2024, chiếm 16% tất cả các vi phạm được phân tích trên 604 tổ chức được nghiên cứu tại 12 địa điểm.

Những vi phạm dựa trên thông tin đăng nhập này mất trung bình 292 ngày để phát hiện và chứa đựng, là chu kỳ tấn công dài nhất trong nghiên cứu. Những rủi ro bảo mật Chrome Remote Desktop liên quan đến thông tin đăng nhập yếu tuân theo mẫu chính xác này trong thực tế.

Nhược điểm của Chrome Remote Desktop

Ngoài ra, các mối quan tâm bảo mật Chrome Remote Desktop vượt quá những mối đe dọa hoạt động. CRD được xây dựng nhằm sử dụng cá nhân và hỗ trợ từ xa cơ bản; những hạn chế dưới đây là những lựa chọn thiết kế có ý định, và chúng trở thành những yếu tố quyết định cho bất kỳ triển khai chuyên nghiệp nào.

Không có Kiểm soát Doanh nghiệp

Đối với triển khai CRD tiêu chuẩn trên Windows, Mac, hoặc Linux, không có ghi lại kết nối và không có kiểm soát truy cập dựa trên vai trò. Các môi trường ChromeOS được quản lý cung cấp Truy cập bảng điều khiển quản trị và ghi nhật ký kiểm toán cấp phiên thông qua Chrome Enterprise, nhưng những điều khiển đó không có ở bên ngoài ngữ cảnh được quản lý.

Chúng tôi thấy rằng đây là điểm mà các nhà đánh giá CNTT liên tục loại bỏ CRD cho việc sử dụng tổ chức. Một kết nối không được ghi nhật ký duy nhất đến dữ liệu được quy định có thể đại diện cho một lỗi tuân thủ mà không có con đường khắc phục, ngay cả khi mọi bước cứng hóa khác đều sẵn sàng.

Sự phụ thuộc tài khoản và giới hạn hiệu suất

Nếu tài khoản Google được liên kết với CRD trở nên không thể truy cập được, truy cập từ xa có thể bị gián đoạn, vì vậy đó là một ý tưởng tồi để chỉ tạo một tài khoản người dùng làm đường duy nhất vào một máy quan trọng. Đánh giá sự phụ thuộc này trước khi triển khai là điều bắt buộc đối với bất kỳ nhóm nào chạy CRD trên hệ thống sản xuất hoặc quan trọng cho kinh doanh.

Mã truy cập hỗ trợ là mã một lần, và trong phiên chia sẻ trực tiếp, máy chủ được yêu cầu mỗi 30 phút để xác nhận chia sẻ tiếp tục. Chuyển tệp có sẵn trong các phiên từ xa ChromeOS được quản lý nhưng không có trong triển khai Windows, Mac, và Linux tiêu chuẩn.

Ngoài những khoảng trống tính năng, lượng bộ nhớ của Chrome kết hợp với kết nối từ xa hoạt động tạo ra một tải có thể đo lường trên phần cứng máy chủ, giảm hiệu suất trên các máy cũ trong thực tế.

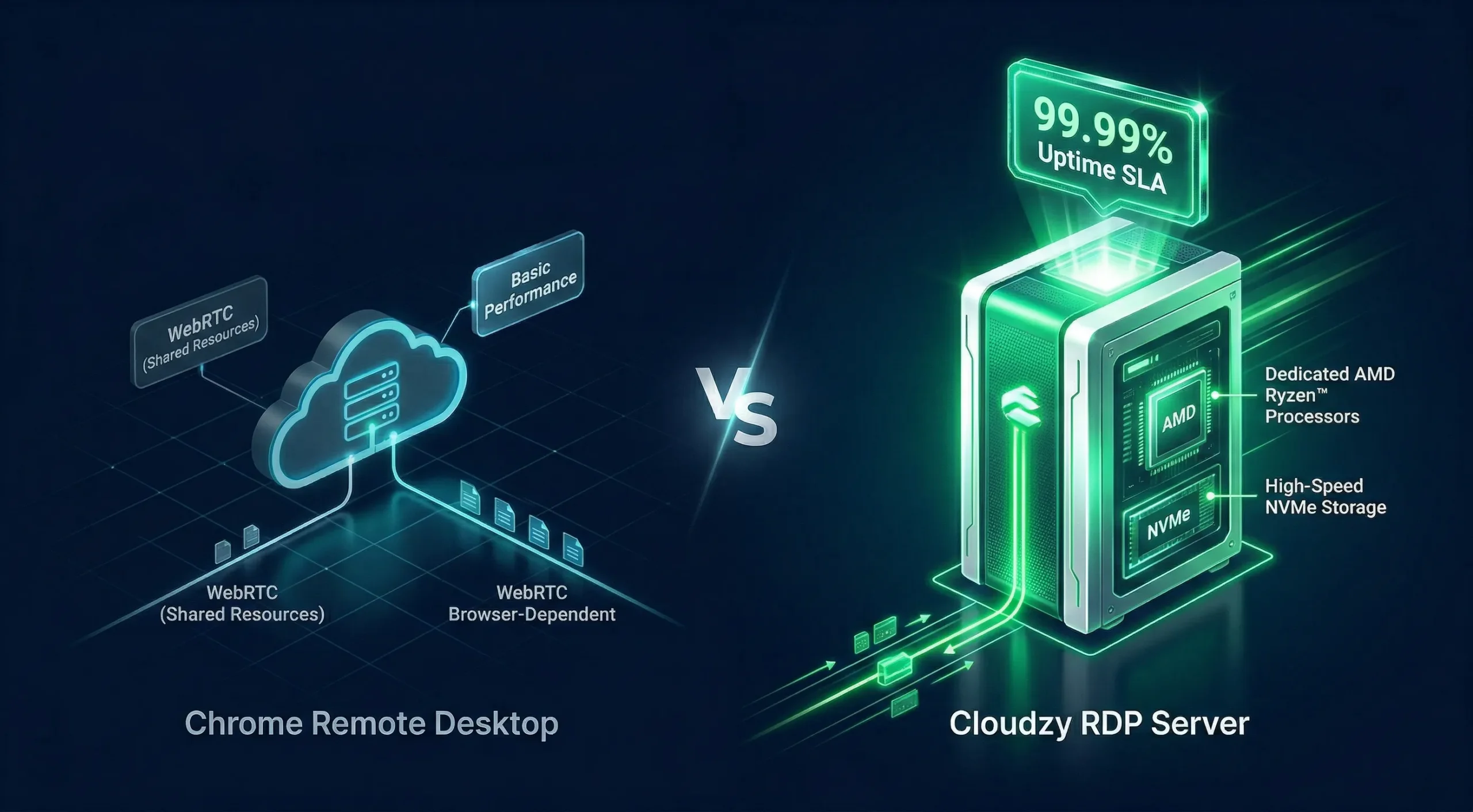

Đối với phát triển, quản lý máy chủ, hoặc quy trình làm việc chuyên nghiệp, một Máy chủ RDP loại bỏ những giới hạn này. Tại Cloudzy, các máy chủ của chúng tôi chạy AMD EPYC Ryzen 9 ở 4.2+ GHz, với tối đa 40 Gbps mạng, và thời gian hoạt động 99.95%.

Chrome Remote Desktop so với máy chủ Cloudzy VPS

| Tính năng | Chrome Remote Desktop | Máy chủ Cloudzy VPS |

| Tốc độ mạng | Thay đổi, định tuyến WebRTC | Lên đến 40 Gbps dành riêng |

| Bộ xử lý | Phụ thuộc vào phần cứng máy chủ | AMD EPYC Ryzen 9, tăng tốc 4.2+ GHz |

| Bảo vệ DDoS | Không có | Bảo vệ DDoS miễn phí |

| Giao thức | WebRTC qua HTTPS | VPS trên một thể hiện cô lập KVM |

| Nhật ký kiểm toán | Không có sẵn | Ghi nhật ký sự kiện kết nối ở mức hệ điều hành thông qua Event Viewer Windows |

| Thời gian hoạt động SLA | Không có | 99.95% |

| Chuyển tệp | Có hạn chế; chỉ khả dụng trên ChromeOS được quản lý | Hỗ trợ RDP gốc |

| Phụ Thuộc Tài Khoản | Một tài khoản Google | Thông tin xác thực Windows độc lập |

Google Remote Desktop có an toàn không?

"Google Remote Desktop" và "Chrome Remote Desktop" là cùng một sản phẩm, vì vậy các vấn đề bảo mật của Google Remote Desktop xuất hiện dưới cả hai tên trên các diễn đàn và tài liệu sản phẩm. Kiến trúc, rủi ro và các bước cứng hóa đều giống hệt nhau.

Google Remote Desktop an toàn cho mục đích cá nhân khi được cấu hình đúng. TLS/SSL kết hợp với mã hóa AES đáp ứng tiêu chuẩn ngành; khi 2FA hoạt động, lớp xác thực xử lý các loại mối đe dọa phổ biến nhất nhắm vào triển khai cá nhân và nhóm nhỏ.

Đối với các nhóm có yêu cầu tuân thủ, dấu vết kiểm toán hoặc nhu cầu dự phòng truy cập, CRD tự nó là không đủ. Rủi ro bảo mật của Google Remote Desktop tăng theo tính nhạy cảm của các hệ thống được truy cập và số lượng người dùng liên quan.

Làm cách nào để Chrome Remote Desktop an toàn hơn?

Mọi rủi ro bảo mật Chrome Remote Desktop được xác định ở trên đều có cách khắc phục trực tiếp dưới đây. Các bước được sắp xếp theo tác động; thực hiện từ trên xuống dưới để nâng cấp nhanh nhất và hiệu quả nhất cho thiết lập của bạn mà không có yêu cầu kỹ thuật không cần thiết.

Kích hoạt Xác minh Hai bước trên Tài khoản Google của bạn

Mở myaccount.google.com, chọn Bảo mật, rồi Xác minh Hai bước. Chọn một ứng dụng xác thực hoặc khóa bảo mật phần cứng làm yếu tố thứ hai. Bước duy nhất này đóng loại vi phạm dựa trên thông tin xác thực mà dữ liệu IBM 2024 cho thấy trung bình không được phát hiện trong 292 ngày.

Khóa bảo mật phần cứng cung cấp bảo vệ mạnh nhất chống lại lừa đảo; ứng dụng xác thực là lựa chọn thực tế nhất cho hầu hết người dùng. Chúng tôi thấy rằng các nhóm kích hoạt bước này giảm đáng kể tiếp xúc với các cuộc tấn công dựa trên thông tin xác thực, mặc dù các mối đe dọa sau khi xác thực như việc chiếm đoạt cookie phiên vẫn là rủi ro riêng cần quản lý.

Đặt PIN dài và phức tạp

Sử dụng ít nhất 8 ký tự, kết hợp chữ cái và số, và tránh bất kỳ chuỗi nào liên quan đến dữ liệu cá nhân. Để cập nhật PIN hiện có, mở remotedesktop.google.com/access, tìm thiết bị trong bảng Remote Devices, và chọn biểu tượng bút chì.

Xoay vòng PIN định kỳ rất quan trọng, đặc biệt sau bất kỳ truy cập tạm thời được chia sẻ nào hoặc sau khi tài khoản Google hiển thị hoạt động đăng nhập đáng ngờ. PIN chỉ số ngắn là những điểm yếu được khai thác nhất trong các triển khai CRD mà chúng tôi xem xét.

Sử dụng VPN trên bất kỳ mạng công cộng hoặc chia sẻ

Kết nối với VPN của bạn trước khi mở CRD trên bất kỳ mạng nào bạn không kiểm soát trực tiếp. Chọn một nhà cung cấp có chính sách không ghi nhật ký được xác minh và công tắc tắt kết nối sẽ cắt quyền truy cập internet nếu VPN bị ngắt kết nối bất ngờ, đóng cửa sổ tiếp xúc ngắn.

Hầu hết người dùng bỏ qua VPN trên mạng công cộng chưa bao giờ gặp phải sự cố rõ ràng, điều này tạo ra cảm giác sai lầm rằng rủi ro ở tầng mạng thuần túy là lý thuyết. Coi bước VPN là bắt buộc trên bất kỳ mạng con chia sẻ nào.

Kích hoạt Chế độ Rèm trên Windows

Chế độ Rèm chặn màn hình vật lý của máy chủ khỏi hiển thị hoạt động từ xa trong khi kết nối CRD hoạt động. Bất kỳ ai ở máy chủ chỉ thấy màn hình bị khóa, bất kể người dùng từ xa đang làm gì. Nó yêu cầu Windows Professional, Ultimate, Enterprise hoặc Server.

Thiết lập Chế độ Rèm đầy đủ của Google yêu cầu bốn khóa đăng ký trên Windows. Đặt RemoteAccessHostRequireCurtain tới 1 dưới HKLM\Software\Policies\Google\Chrome, fDenyTSConnections đến 0 và UserAuthentication thành 0 trong đường dẫn Terminal Server, và trên Windows 10 cũng đặt SecurityLayer thành 1 trong đường dẫn RDP-Tcp.

Google cảnh báo rằng bỏ sót một bước sẽ làm phiên kết thúc ngay lập tức. Sau khi đặt tất cả các khóa, khởi động lại dịch vụ máy chủ CRD để áp dụng thay đổi.

Cài đặt này thường bị bỏ qua trong các triển khai văn phòng chia sẻ, và hầu hết các đội IT cấu hình nó trong vòng năm phút.

Luôn Cập Nhật Chrome

CRD chạy trên cơ sở hạ tầng của Chrome, vì vậy trình duyệt chưa được vá nghĩa là máy chủ CRD chưa được vá. Vào năm 2025, Chrome ghi nhận 205 CVE công khai với điểm CVSS trung bình 7,9; một số liên quan đến lỗ hổng thực thi mã từ xa ảnh hưởng trực tiếp đến các máy chủ CRD đang hoạt động.

Mở Chrome, vào Help, rồi chọn About Google Chrome và xác nhận trạng thái phiên bản hiện tại. Google khuyên bạn nên bật tự động cập nhật để các bản vá bảo mật được áp dụng ngay khi chúng có sẵn. Trì hoãn hoặc chặn cập nhật Chrome để lại các lỗ hổng đã biết trên bất kỳ máy chủ CRD nào đang hoạt động.

Kết luận

Chrome Remote Desktop được trang bị các biện pháp bảo vệ thực: mã hóa TLS/SSL, truy cập dựa trên PIN và mô hình xác thực hỗ trợ 2FA. Đối với sử dụng cá nhân với các bước cứng hóa được áp dụng, nó là lựa chọn vững chắc cho nhu cầu truy cập từ xa hàng ngày trên các mạng đáng tin cây.

Giới hạn cấu trúc là toàn bộ mô hình truy cập phụ thuộc vào một tài khoản Google. Dù là tính nhất quán hiệu suất, ghi nhật ký tuân thủ hay độ tin cậy cơ sở hạ tầng, các mối quan tâm bảo mật trong các môi trường chuyên nghiệp liên tục chỉ toward một giải pháp chuyên dụng. Đối với các đội đã vượt qua CRD, các máy chủ dựa trên KVM của Cloudzy cung cấp nền tảng đáng tin cậy hơn.

Công cụ phù hợp phụ thuộc vào bối cảnh của bạn. CRD giải quyết tốt vấn đề truy cập cá nhân. Khi tuân thủ, thời gian hoạt động hoặc truy cập nhiều người dùng xuất hiện, kiến trúc cần phải phù hợp với mức độ quan trọng.