أمان الشبكة لم يعد مجرد تقنيات متطورة. إنه يتعلق بالبقاء في عالم لا ينام فيه المخترقون. فهم الفرق بين جدران الحماية البرمجية والمادية يساعدك على اتخاذ قرارات سليمة لحماية أصولك الرقمية.

كلا النوعين يعملان حاجزًا أمام الوصول غير المصرح به، غير أن آلية عمل كلٍّ منهما تختلف عن الأخرى. والحقيقة أن معظم الناس يختارون النوع الخطأ لاحتياجاتهم.

ما هو جدار الحماية؟

تخيَّل جدار الحماية حارسًا رقميًا على الباب. يراقب من يدخل ومن يُطرد بناءً على قواعد الأمان التي تحددها. يعمل حاجزًا بين الشبكات الداخلية الموثوقة والفوضى التي يمثلها الإنترنت، ويفحص حزم البيانات باستخدام تصفية الحزم وفحص الحالة والفحص العميق للحزم.

لكن هذا ليس كل شيء. جدران الحماية الحديثة لم تعد مجرد حُرَّاس بسيطين عند الأبواب.

جدران الحماية من الجيل التالي (NGFW) اليوم تحمل ميزات جدية: منع الاختراق (IPS)، وتصفية URL، وفحص طبقة التطبيقات. توفر هذه الأنظمة حماية على محيط الشبكة مع دعمها لبنية الثقة المعدومة التي تشكك في كل محاولة اتصال. تشير أبحاث الحكومة البريطانية إلى أن جدران حماية الشبكات يستخدمها ما لا يقل عن سبعة من كل عشرة شركات.

هذا ليس مصادفة.

ما هو جدار الحماية المادي؟

تخيَّل حارسًا أمنيًا يقف عند مدخل مبناك. هذا تمامًا ما يفعله جدار الحماية المادي لشبكتك. إنه جهاز مادي مخصص يجلس بين شبكتك والإنترنت، ويفحص كل قطعة بيانات تحاول العبور.

تعمل هذه الأجهزة المستقلة بمعزل عن أنظمة الحاسوب لديك، دون أي استنزاف لأداء أجهزتك. وتوفر حماية شاملة للشبكة عبر أجهزة متخصصة مصممة أصلًا لعمليات الأمان.

تُنشَر جدران الحماية المادية عادةً على حدود الشبكة، حيث تفحص جميع حركة المرور العابرة. أجهزة NGFW الحديثة تقدم قدرات واسعة: إنهاء VPN، ومنع الاختراق، والفحص العميق للحزم، والإدارة المركزية عبر مواقع متعددة.

فكِّر فيها كحارس شخصي لشبكتك.

جدران الحماية المادية للمؤسسات تدعم عمليات النطاق الترددي العالي وتتعامل مع آلاف الاتصالات المتزامنة دون أي إشكالية. وكثيرًا ما تتضمن ميزات التكرار لضمان استمرارية الحماية حتى خلال الصيانة أو في حال الأعطال المفاجئة.

ما هو جدار الحماية البرمجي؟

هنا يبدأ الأمر بالمرونة الحقيقية. جدار الحماية البرمجي هو تطبيق يُثبَّت مباشرةً على الأجهزة أو الخوادم الفردية. على عكس جدران الحماية المادية التي تحمي شبكات بأكملها، يعمل جدار الحماية البرمجي على مستوى المضيف. جهاز واحد، حماية واحدة.

تتفوق جدران الحماية البرمجية في بيئات السحابة حيث يصعب نشر الحلول المادية التقليدية. تدعم هذه الحلول بنى جدران الحماية السحابية، وتوفر الحماية عبر عمليات النشر الهجينة ومتعددة السحابة. تشتمل كثير من أنظمة التشغيل على جدران حماية برمجية مدمجة، توفر حماية أساسية لمحطات العمل الفردية والأجهزة المحمولة. أبحاث Gartner تتوقع أن ٨٠٪ من المؤسسات ستعتمد استراتيجيات موحدة للوصول إلى الويب والخدمات السحابية والتطبيقات الخاصة بحلول عام ٢٠٢٥.

الاتجاه واضح.

توفر حلول جدران الحماية البرمجية المتقدمة تحكماً دقيقاً على مستوى التطبيقات. يمكنك تحديد قواعد مخصصة لكل برنامج على حدة. تراقب هذه الحلول حركة البيانات الواردة والصادرة، مما يساعد على منع سرقة البيانات والاتصالات الشبكية غير المصرح بها الناجمة عن التطبيقات المخترَقة.

الأمر أشبه بوجود حارس أمن شخصي لكل جهاز.

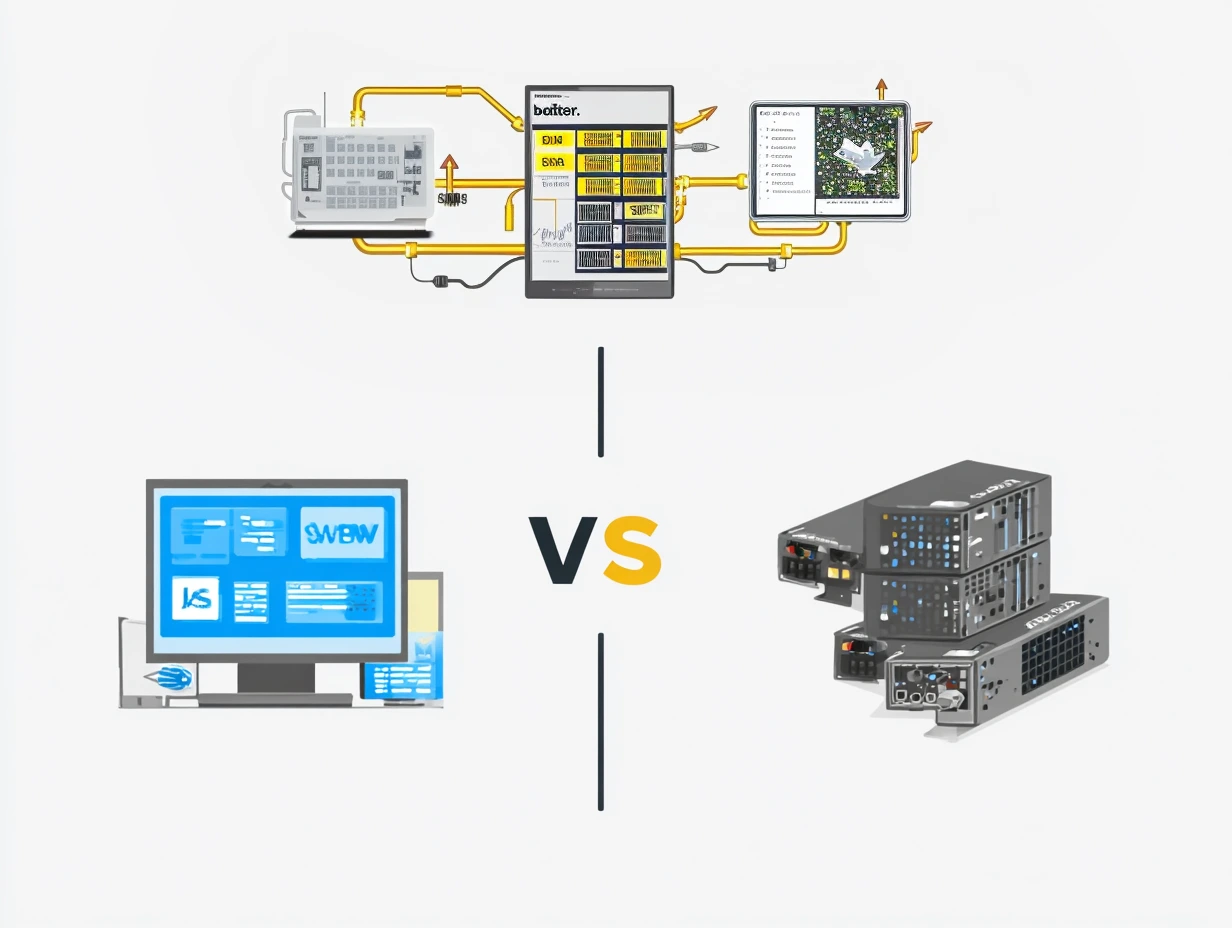

جدار الحماية المادي مقابل البرمجي: الفروقات الجوهرية

هنا تتضح الصورة. يكمن الفرق الجوهري بين جدار الحماية البرمجي والمادي في طريقة النشر ونطاق الحماية. فهم هذه الفروقات يساعدك على اختيار الحل الأنسب لمتطلبات أمنية بعينها.

لنبسّط الأمر:

| الجانب | جدار الحماية المادي | جدار الحماية البرمجي |

| طريقة النشر | جهاز مادي يقع بين الشبكة والإنترنت | تطبيق مُثبَّت على أجهزة فردية |

| نطاق الحماية | الشبكة بالكامل في آنٍ واحد | جهاز واحد أو خادم واحد |

| التأثير على الأداء | لا تأثير على الأجهزة المحمية | يستهلك موارد النظام المضيف |

| قابلية التوسع | يتعامل مع أحجام حركة البيانات العالية بكفاءة | مقيَّد بإمكانيات النظام المضيف |

| الإدارة | إدارة مركزية لكل الشبكة | إعداد مخصص لكل جهاز |

| هيكل التكاليف | تكلفة أولية أعلى، نفقات تشغيل أقل | تكلفة أولية أقل، تراخيص متكررة |

| الحماية عن بُعد | مقيّدة بمحيط الشبكة | تعمل مع الأجهزة المحمولة أينما كانت |

| التحديثات | تحديث مركزي واحد يشمل الشبكة بأكملها | يتطلب تحديث كل جهاز على حدة |

توفر جدران الحماية المادية مزايا الإدارة المركزية؛ تغيير إعداد واحد يؤثر على الشبكة بأكملها. أما جدران الحماية البرمجية فتوفر مرونة أكبر للعاملين عن بُعد والبيئات الموزعة، حيث لا يكون استخدام حماية مادية مركزية ممكناً.

لكل مهمة أداتها المناسبة.

جدار الحماية المادي مقابل البرمجي: المزايا والعيوب

لكل نوع من جدران الحماية نقاط قوة ونقاط ضعف. والحقيقة أن الاختيار يعتمد في الغالب على احتياجاتك الفعلية، لا على أيهما "أفضل" بشكل مطلق.

مزايا جدار الحماية المادي:

- حماية شاملة للشبكة عبر جهاز واحد

- أداء أفضل في البيئات ذات حركة المرور العالية

- الإدارة المركزية تقلل من تعقيدات الإدارة

- ميزات متقدمة تشمل منع التطفل وتصفية URL

- لا تأثير على أداء الأجهزة المحمية

- سياسات أمان موحدة على جميع أجهزة الشبكة

عيوب جدار الحماية المادي:

- تكلفة أولية مرتفعة

- يتطلب مساحة فعلية وبنية تحتية للطاقة

- حماية محدودة للعاملين عن بُعد والمستخدمين المتنقلين

- كوادر تقنية متخصصة مطلوبة للإعداد والصيانة

مزايا جدار الحماية البرمجي:

- تكاليف نشر أولية منخفضة

- تحكم دقيق على مستوى التطبيقات

- الحماية تتنقل مع الأجهزة المحمولة

- نشر سهل عبر أنظمة إدارة الأجهزة الموجودة

- خيارات مرنة للترخيص والتوسع

- تصفية الاتصالات الصادرة للحماية من سرقة البيانات

عيوب جدار الحماية البرمجي:

- استهلاك موارد الأجهزة المضيفة

- تعقيد إدارة كل جهاز على حدة

- حماية غير متسقة إذا أوقف المستخدمون ميزات الأمان

- فاعلية محدودة في مواجهة الهجمات على مستوى الشبكة

الواقع؟ معظم الشركات تحتاج في النهاية إلى الاثنين معاً.

أي نوع من جدران الحماية يناسب شركتك؟

الاختيار بين جدار الحماية المادي والبرمجي يعتمد على عدة عوامل: حجم المؤسسة، ومتطلبات الأمان، والميزانية المتاحة، وبنية البنية التحتية. لكن دعنا نتجاوز الضجيج ونصل إلى ما يهم فعلاً.

جدران الحماية المادية هي الأنسب للمؤسسات التي:

- تدير شبكات مركزية ذات حجم حركة مرور عالٍ

- تتطلب سياسات أمان موحدة عبر أجهزة متعددة

- تتعامل مع بيانات حساسة تستلزم حماية قوية على مستوى المحيط

- تمتلك فريق تقنية معلومات متخصصاً لإدارة جدران الحماية

- تحتاج إلى ميزات متقدمة كإنهاء اتصالات VPN والحماية من الاختراق

جدران الحماية البرمجية هي الأنسب لـ:

- الشركات الصغيرة ذات البنية التحتية التقنية المحدودة

- المؤسسات التي تعتمد بشكل رئيسي على فرق العمل عن بُعد

- الشركات التي تُقدّم السحابة أولاً وتعتمد بنى موزّعة

- البيئات التي تتطلب تحكماً دقيقاً في التطبيقات

- بيئات النشر المحدودة الميزانية التي تُولي المرونة أولوية

في بيئات VPS، غالباً ما تُوفر جدران الحماية البرمجية الحماية المثلى، إذ تستطيع التكيّف مع البنى السحابية الديناميكية مع تقديم توسّع فعّال من حيث التكلفة. حلول VPS المحمية بـ DDoS تجمع بين طبقات أمان متعددة، تشمل إمكانيات جدار الحماية البرمجي، لتوفير الحماية من ناقلات الهجوم المختلفة. ومع الإقبال المتسارع من الشركات على التقنيات الجديدة، ومع أبحاث IBM التي تُظهر أن 72% من الشركات باتت تدمج الذكاء الاصطناعي في وظائف أعمالها، تتزايد قيمة مرونة جدران الحماية البرمجية في حماية البيئات الديناميكية القائمة على التقنية.

خلاصة القول: اختر الأداة التي تناسب احتياجاتك الفعلية، لا ما يبدو مثيراً للإعجاب.

هل يمكن استخدام جدار الحماية المادي والبرمجي معاً؟

بالتأكيد. والمؤسسات الذكية تفعل ذلك باستمرار. فهي تنشر جداري الحماية المادي والبرمجي في آنٍ واحد، مما يُنشئ بنى أمان متعددة الطبقات تُعظّم فاعلية الحماية. يُعالج هذا النهج الدفاعي المتعمق ناقلات هجوم مختلفة، ويوفر تكراراً احتياطياً في حال فشل إحدى طبقات الأمان.

إليك كيف يعمل ذلك على أرض الواقع.

تتميّز جدران الحماية المادية في حماية محيط الشبكة وصدّ التهديدات قبل وصولها إلى الأنظمة الداخلية. أما جدران الحماية البرمجية، فتُضيف تحكماً دقيقاً على مستوى الأجهزة، وتراقب سلوك التطبيقات وتمنع الانتشار الجانبي للتهديدات أثناء الحوادث الأمنية.

تتكامل مزايا جدار الحماية المادي مع البرمجي في بيئات النشر المشتركة. فجدران الحماية المادية تتولى التهديدات على مستوى الشبكة بكفاءة، بينما توفر جدران الحماية البرمجية حماية خاصة بالتطبيقات وإمكانيات تصفية حركة البيانات الصادرة.

تعتمد كثير من المؤسسات هذا النهج المزدوج: جدران حماية مادية لأمن المحيط، وجدران حماية برمجية لحماية نقاط النهاية. يُعالج هذا المزيج التهديدات الخارجية والمخاطر الأمنية الداخلية على حدٍّ سواء، بما فيها الأجهزة المخترقة وأنشطة المطلعين الخبيثة.

الأمر أشبه بامتلاك سياج أمني وأقفال للأبواب في آنٍ واحد: طبقات مختلفة وحماية أفضل.

خلاصة

يعتمد الاختيار بين جدار الحماية المادي والبرمجي في نهاية المطاف على متطلبات الأمان الخاصة بك، وبنية البنية التحتية، والقيود التشغيلية. تتفوق جدران الحماية المادية في البيئات المركزية التي تتطلب أمان محيطاً قوياً ومعالجة حركة بيانات عالية الأداء. أما جدران الحماية البرمجية فتوفر مرونة للفرق الموزعة والبنى السحابية أولاً مع تحكم دقيق في التطبيقات.

تستفيد معظم المؤسسات من تطبيق كلا النوعين. فلماذا تختار أحدهما حين تستطيع الحصول على حماية متعددة الطبقات؟

من المنطقي بناء بنى أمان تُعالج التهديدات على مستوى الشبكة والأجهزة معاً. وبالنسبة للشركات التي تُفكر في البنية التحتية السحابية،اشترِ VPS الحلول المزودة بميزات أمان متكاملة قادرة على توفير حماية على مستوى المؤسسات مع الحفاظ على فعالية التكلفة والمرونة التشغيلية.

إدراك الفرق بين جدار الحماية البرمجي والمادي يُمكّنك من اتخاذ قرارات أمنية مدروسة، قرارات تحمي أصولك الرقمية القيّمة وتدعم أهداف أعمالك ومتطلبات نموّها.

الأمان لا يعني الحلول المثالية، بل يعني الخيارات الذكية.