في إعداد MikroTik L2TP VPN هذا، يتولى L2TP مهمة إنشاء النفق بينما يتولى IPsec التشفير وضمان سلامة البيانات؛ وهذا الجمع بينهما يتيح توافقاً أصلياً مع العملاء دون الحاجة إلى وكلاء خارجيين. يبقى التحقق من حدود أجهزة التشفير لديك أولويةً لا يمكن تجاهلها.

تجاهل العبء الإضافي الناجم عن التغليف المزدوج الذي تفرضه هذه البنية الثنائية البروتوكول كفيل بإخماد عمليات النشر قبل أن تعالج حتى ميغابايتاً واحداً.

ما هو MikroTik L2TP VPN؟

بتصميمه الأساسي، يعمل L2TP كجسر نقل مجوّف فحسب. فهو لا يوفر أي تشفير ذاتي للبيانات المتنقلة عبر الشبكات غير الآمنة.

لإضافة التشفير وضمان السلامة، يقرن مصممو الشبكات L2TP بـ IPsec، مما ينتج عنه بنية ثنائية البروتوكول يُغلّف فيها L2TP النفقَ ويُؤمّن IPsec الحمولة. تظل هذه البنية الهجينة الخيار الأول لضمان التوافق مع الأنظمة القديمة دون اللجوء إلى وكلاء خارجيين.

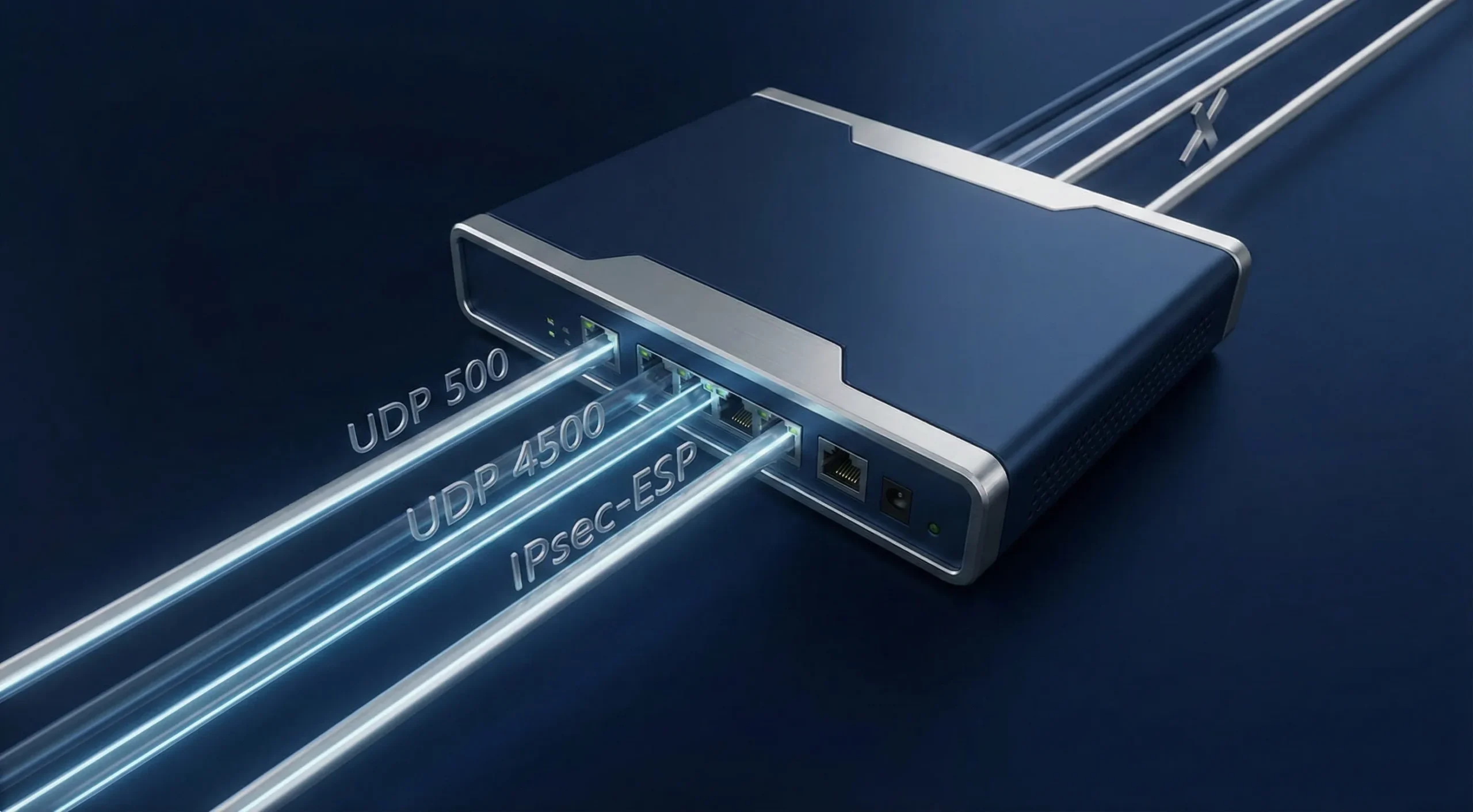

إدراك هذا الاعتماد على البروتوكول المزدوج يحدد بدقة كيفية بناء استثناءات جدار الحماية. سينهار إعداد MikroTik VPN فوراً إذا فشل توجيه UDP أو عملية تغليف IPsec الأساسية.

كيف يعمل

يستلزم تأسيس هذا الاتصال الآمن مصافحة شبكية دقيقة من مرحلتين. تتفاوض IKE Phase 1 أولاً على رابطة الأمان التشفيرية باستخدام المفتاح المشترك المسبق.

بعد إرساء هذا الجدار غير المرئي، تبني Phase 2 نفق L2TP مباشرةً داخل الحمولة المشفرة. إذا فشلت إحدى المرحلتين بسبب عدم تطابق PSK أو عدم تطابق المقترحات أو حجب UDP 500/4500 أو مشكلات معالجة NAT، فلن يرتفع النفق. في بعض الحالات الحدية لـ Windows NAT-T، قد يلزم أيضاً تعديل في سجل النظام.

عملية التغليف المزدوج

تمر البيانات أثناء انتقالها في إعداد MikroTik L2TP VPN بعملية تعبئة متعددة الطبقات. فهي تدخل في إطار إطار PPP، ثم يُغلّفها بروتوكول L2TP، وتُدرَّع بواسطة IPsec ESP.

يُضخّم هذا العبء التراكمي أبعاد الحزم بصورة ملحوظة، متجاوزاً المعايير الافتراضية للشبكات وحدة الإرسال القصوى الحدود. هذه الزيادة المفاجئة تُفضي حتماً إلى تجزئة عنيفة للحزم عبر البيئات ذات زمن الاستجابة العالي.

إذا كانت أولويتك السرعة على حساب التنفيق العميق، فراجع دليلنا حول إعداد Shadowsocks، الذي يُقدّم بديلاً منخفض التكلفة ومقنعاً. أرى أن التنفيق الثقيل غالباً ما يكون مبالغاً فيه لتطبيقات الويب البسيطة.

كيفية إعداد MikroTik L2TP VPN؟

يتطلب نشر خادم مُحصَّن على RouterOS v7 دقةً تامة. للحصول على إعداد نظيف، امنح الراوتر عنوان IP عاماً يمكن الوصول إليه، أو اسم DNS ثابتاً. يُفضَّل استخدام عنوان IP عام ثابت، وإن لم يكن إلزامياً في كل حالة.

يجب أن تحتفظ بنسخة احتياطية من الإعدادات فوراً، إذ إن سياسات IPsec المعطوبة ستحجب وصولك. راجع دليلنا حول المعيار توجيه المنافذ على Mikrotik قبل التعامل مع سلاسل حركة المرور المشفرة. اتبع خطوات إعداد MikroTik L2TP VPN بدقة. التسرع في ضبط قواعد الجدار الناري على راوتر في بيئة إنتاج حية كفيل بتسبّب كارثة.

الخطوة الأولى: إنشاء تجمع IP وملف تعريف PPP

يجب تحديد عناوين IP المحلية. سيحصل العملاء المتصلون على هذه العناوين.

- افتح قائمة IP. انقر على خيار Pool.

- انقر على زر Add. سمِّ التجمع vpn-pool.

- حدد نطاق IP المطلوب.

- افتح قائمة PPP. انقر على خيار Profiles.

- انقر على زر Add. سمِّ الملف الشخصي l2tp-profile.

- عيّن Local Address إلى بوابة الراوتر.

- عيّن Remote Address إلى vpn-pool.

الخطوة الثانية: تفعيل الخادم العام و IPsec

تُفعّل هذه الخطوة مستمع L2TP العام في إعداد MikroTik L2TP VPN. يرفق RouterOS تشفير IPsec تلقائياً بمجرد تفعيله.

- افتح قائمة PPP. انقر على خيار Interface.

- انقر على زر L2TP Server.

- ضع علامة في مربع الاختيار Enabled.

- اختر L2TP-Profile كملف تعريف افتراضي.

- اختر Require تحت Use IPsec، إلا إذا كنت تحتاج عمداً إلى خيار احتياطي بدون IPsec لبيئة مختبرية أو سيناريو ترحيل.

- أدخل سلسلة نصية معقدة في حقل IPsec Secret.

الخطوة 3: إضافة مستخدمي PPP (Secrets)

يتطلب الخادم حسابات مستخدمين. يجب عليك إنشاء بيانات اعتماد لمصادقة العملاء البعيدين. تنتقل المرحلة التالية من إعداد MikroTik L2TP VPN إلى ملف تعريف PPP.

- افتح قائمة PPP، ثم انقر على خيار Secrets.

- انقر على زر Add.

- أدخل اسماً فريداً وكلمة مرور قوية.

- اضبط الخدمة (Service) على L2TP.

- اضبط الملف الشخصي (Profile) على l2tp-profile.

الخطوة 4: ضبط قواعد جدار الحماية (الأولوية)

يحجب جدار الحماية عملية تفاوض IPsec. يجب وضع هذه القواعد في سلسلة Input.

- اقبل UDP على المنفذ 500. يتولى هذا المنفذ إدارة ارتباطات الأمان في المرحلة الأولى.

- اقبل UDP على المنفذ 4500. يعالج هذا المنفذ اجتياز NAT.

- اقبل UDP على المنفذ 1701 لإنشاء اتصال L2TP. بعد الإعداد، قد يستخدم حركة المرور المرتبطة منافذ UDP أخرى وفقاً للتفاوض.

- اقبل بروتوكول IPsec-ESP. يتيح ذلك الحزم المشفرة وفق البروتوكول 50.

إذا احتاج عملاء VPN إلى وصول موجَّه لشبكات داخلية فرعية، أضف أيضاً قواعد مطابقة لسياسة IPsec في سلسلة forward، واستثنِ حركة المرور المطابقة من srcnat/masquerade. تجاوز FastTrack وحده لا يكفي في جميع حالات IPsec الموجَّهة.

الخطوتان 5 و6: تحسين السياسات الافتراضية وملفات تعريف الأقران

يعتمد RouterOS على قوالب ديناميكية افتراضية. يجب تأمينها يدوياً.

- افتح قائمة IP، ثم انقر على خيار IPsec، ثم انقر على تبويب Proposals.

- تحقق من معامل الدالة التجزيئية sha256، وتحقق من تشفير AES-256 CBC.

- اضبط مجموعة PFS على modp2048 كحد أدنى، أو مجموعة أقوى إن كانت جميع منصات العملاء المستهدفة تدعمها. لا تستخدم modp1024، فقد صنّفها RFC 8247 ضمن فئة SHOULD NOT.

- انقر على تبويب Profiles. اضبط Hash على sha256. اضبط Encryption على aes-256.

- فعِّل NAT Traversal إذا كان العملاء أو الخادم خلف NAT. يتيح ذلك لـ IPsec العمل بشكل صحيح عبر UDP 4500 في المسارات التي تعتمد NAT.

يجب أن تتطابق جميع قيم الاقتراح، بما فيها مجموعة PFS وخوارزمية الدالة التجزيئية وبروتوكول التشفير، مع ما تدعمه منصات عملائك فعلياً. أي تعارض سيؤدي إلى فشل المرحلة الثانية بصمت دون إشعار.

تحسين متقدم (تجاوز FastTrack)

تُسرِّع قاعدة IPv4 FastTrack الافتراضية توجيه الحزم بصورة اصطناعية. يؤدي ذلك في الغالب إلى تعطل أنفاق IPsec، إذ تُعالَج الحزم عبر المسار السريع قبل أن تمر بدورة التشفير.

يجب تجاوز FastTrack صراحةً لجميع حركة المرور المشفرة. أنشئ قاعدة Accept باستخدام مُطابِقات IPsec Policy=in,ipsec، ثم اسحب هذه القاعدة لتضعها فوق FastTrack. سيستقر إعداد MikroTik VPN بمجرد تطبيق ذلك.

إذا احتاج عملاء VPN إلى وصول موجَّه لشبكات داخلية فرعية، أضف أيضاً قواعد مطابقة لسياسة IPsec في سلسلة forward، واستثنِ حركة المرور المطابقة من srcnat/masquerade. تجاوز FastTrack وحده لا يكفي في جميع حالات IPsec الموجَّهة.

الميزات الرئيسية والفوائد

لا تزال كثير من الفرق تفضل إعداد MikroTik L2TP VPN على نماذج Zero-Trust، للحفاظ على التوافق الأصلي مع أنظمة التشغيل وتفادي تثبيت وكلاء طرف ثالث. ومع ذلك، يواصل مديرو الأنظمة المخضرمون اعتماد هذا الحمل الزائد من IPsec، وذلك لما يوفره من مرونة إدارية كاملة. فالتكامل الأصلي مع نظام التشغيل يُلغي تعارض برمجيات الوكلاء الخارجية من نقاط النهاية بدقة عالية.

من تجربتي، تثبت الأدوات الأصلية لأنظمة التشغيل أنها أكثر ديمومة من وكلاء الطرف الثالث في كل مرة. تجنُّب نشر هذه الحلول للعملاء يوفر على أقسام الدعم الفني مئات الساعات المهدرة سنوياً. غير أن إتمام إعداد MikroTik L2TP VPN يفرض قيوداً حقيقية على مستوى الأجهزة، موضحة بالتفصيل أدناه.

| مجال الميزة | تأثير RouterOS |

| معيار الأمان | تشفير AES-256 عبر IPsec يحمي من هجمات Man-in-the-Middle. |

| التوافق | دعم مدمج واسع على منصات Windows وApple، مع دعم يتفاوت حسب المنصة والإصدار على الأنظمة الأخرى. |

| عبء CPU | تعتمد سرعة نقل البيانات عبر IPsec على طراز الراوتر، و CPU، ونمط حركة المرور، ومجموعة التشفير المستخدمة، ودعم التسريع. على الأجهزة المدعومة، يمكن لـ RouterOS الاستفادة من تسريع IPsec كـ AES-NI. |

| تعقيد جدار الحماية | تختلف قواعد جدار الحماية باختلاف بنية الشبكة، لكن L2TP/IPsec يتطلب في الغالب معالجة UDP 500، وUDP 4500، وحركة تحكم L2TP، وسياسات IPsec. |

الأمان والتوافق الأصلي

الميزة الأمنية الجوهرية في إعداد MikroTik L2TP VPN هي مجموعة التشفير AES-256. الأساس الرياضي متين. ومع ذلك، تبقى بوابات الحافة المكشوفة هدفاً رئيسياً لعمليات المسح الآلي. وقد أكد تقرير CISA لعام 2024 أن بوابات VPN المكشوفة تمثل ما يقارب ٢٢٪ من نقاط الدخول الأولية لبرامج الفدية على مستوى العالم.

تصفية قوائم العناوين بصرامة أمر غير قابل للتفاوض. الوثوق بمنفذ مكشوف دون تصفية العناوين إهمال تشغيلي. إن كنت تواجه فحصاً عميقاً للحزم، اطلع على مقالتنا حول نشر VPN مُعتَّم للتحايل على الرقابة النشطة.

اعتبارات الأداء (تسريع الأجهزة)

بدون تسريع الأجهزة، يتولى CPU معالجة جميع عمليات التشفير بشكل متزامن، مما قد يرفع استخدام النواة الواحدة إلى حدودها القصوى ويخفض سرعة نقل البيانات بشكل ملحوظ عن سرعة الخط الفعلية. وقد وثّقت MikroTik ذلك في توثيق تسريع IPsec على مستوى الأجهزة تأكيد ذلك مباشرةً.

لضمان عمل أنفاق IPsec بأقصى سرعة ممكنة دون اختناقات في CPU، تحتاج إلى عتاد قادر فعلياً على تحمّل هذا الحمل. في Cloudzy، يمنحك MikroTik VPS معالجات Ryzen 9 CPU ذات التردد العالي، وتخزين NVMe، وشبكات بسرعة 40 Gbps؛ مُصمَّمة خصيصاً لأحمال العمل التشفيرية من هذا النوع.

حالات الاستخدام الشائعة

يتفوق L2TP/IPsec في سيناريوهات النقل عالية العزل بدلاً من التوجيه العام للويب. كشف تحليل Gartner لعام 2025 أن 41% من شبكات الحافة المؤسسية لا تزال تعتمد اعتماداً كبيراً على البروتوكولات الأصلية لتفادي تكاليف ترخيص الجهات الخارجية.

هذه البروتوكولات الكلاسيكية راسخة في مليارات الأجهزة حول العالم. يبرز إعداد MikroTik L2TP VPN بشكل خاص حين تفرض حدود جدار حماية صارمة تقصر الوصول على الشبكات الداخلية للشركة حصراً. استخدام هذا البروتوكول لتصفح الويب بالنفق الكامل هو توظيف خاطئ للموارد.

وصول العمال عن بُعد وقيود الربط بين المواقع

يؤدي هذا الإعداد البروتوكولي أداءً ممتازاً في تمكين الموظفين الفرديين من الاتصال بشبكة LAN للمكتب المركزي عن بُعد. غير أن غلاف L2TP يُضيف تأخيراً زائداً وغير ضروري على أجهزة التوجيه الفرعية الثابتة.

بتقديري، هو غير فعّال بالمرة لربط مكتبين فيزيائيين مستقلين بصفة دائمة. لربط فروع الشركة الدائمة، اطّلع على مقالتنا حول VPN بين المواقع .

خلاصة

يُسلّح إعداد MikroTik L2TP VPN المُهندَس بشكل صحيح فريقَك العامل عن بُعد بوصول أصلي دون الحاجة إلى برامج خارجية مُضخَّمة. البروتوكولات الحديثة تتصدر المشهد الشبكي اليوم، إلا أن تشفير AES-256 IPsec يجعل هذه البنية خياراً لا يُنازَع في البيئات المؤسسية.

تساعد إعدادات NAT-T الصحيحة على تفادي بعض أعطال المرحلة الثانية في المسارات المُترجَمة عنوانياً، لكن عدم التطابق في PSK أو في المقترحات، إضافةً إلى مشكلات جدار الحماية، قد تُعطّل التفاوض. ضع في حسبانك أن L2TP وIPsec معاً يُضيفان حمل التغليف ويُقلّصان MTU الفعلي. تكلفة الأداء مصدرها التغليف الإضافي للحزم، لا طبقة تشفير ثانية.

توثيق IPsec الخاص بـ MikroTik يؤكد أن تسريع العتاد يستخدم محرك تشفير مدمج داخل CPU لتسريع عملية التشفير؛ وبدونه، يقع كل العمل التشفيري على عاتق CPU الرئيسي وتنخفض الإنتاجية بشكل ملحوظ.

نشر بنيتك على أجهزة توجيه مزودة بمعالجات تشفير أصلية يمنع الاختناقات في CPU ويُبقي شبكتك تعمل بأقصى سرعة.