SSH بروتوكول شبكة آمن ينشئ نفقاً مشفراً بين الأنظمة. لا يزال يحظى بشعبية واسعة بين المطورين الذين يحتاجون إلى الوصول عن بُعد إلى الأجهزة دون الحاجة إلى واجهة رسومية. وعلى الرغم من أن SSH موجود منذ عقود وأثبت موثوقيته لدى عدد كبير من المستخدمين، إلا أنه قد يتأثر ببعض الأخطاء في حالات معينة.

أصبحت كثير من هذه الأخطاء معروفة على نطاق واسع في مجتمع SSH، وحلولها موثقة بشكل جيد. وتشمل هذه الأخطاء تعارض جدار الحماية, مشكلات حقن المفتاح العام في SSH, مشكلات وضع مفتاح الملف في SSH، وخطأ "تحذير: تغيّر هوية المضيف البعيد".

يظهر هذا الخطأ على جميع أنظمة التشغيل الرئيسية، بما فيها Windows وLinux وmacOS. قد يكون مصدر المشكلة تهديداً أمنياً حقيقياً لا مجرد خلل تقني بسيط. في هذا المقال، نشرح لماذا يحدث ذلك، وما يعنيه لأمان اتصال SSH الخاص بك، وكيفية حله على كل نظام تشغيل رئيسي.

ما الذي يُسبب تحذير "تغيّر هوية المضيف البعيد"؟ وهل تستدعي المشكلة القلق؟

يظهر تحذير "تغيّر هوية المضيف البعيد" حين لا يتطابق المفتاح العام لـ SSH المخزَّن في ملف known_hosts مع المفتاح الذي يقدمه الخادم حالياً. يؤدي هذا التعارض إلى تفعيل آلية الأمان المدمجة في SSH لحمايتك من التهديدات المحتملة.

أسباب مشروعة لتغيّر مفتاح المضيف

ثمة أسباب عادية تفسر تغيّر مفتاح المضيف الخاص بالخادم. وقد تظهر أحياناً رسائل مختلفة مثل "تغيّر مفتاح RSA للمضيف"، تبعاً لنوع المفتاح المستخدم.

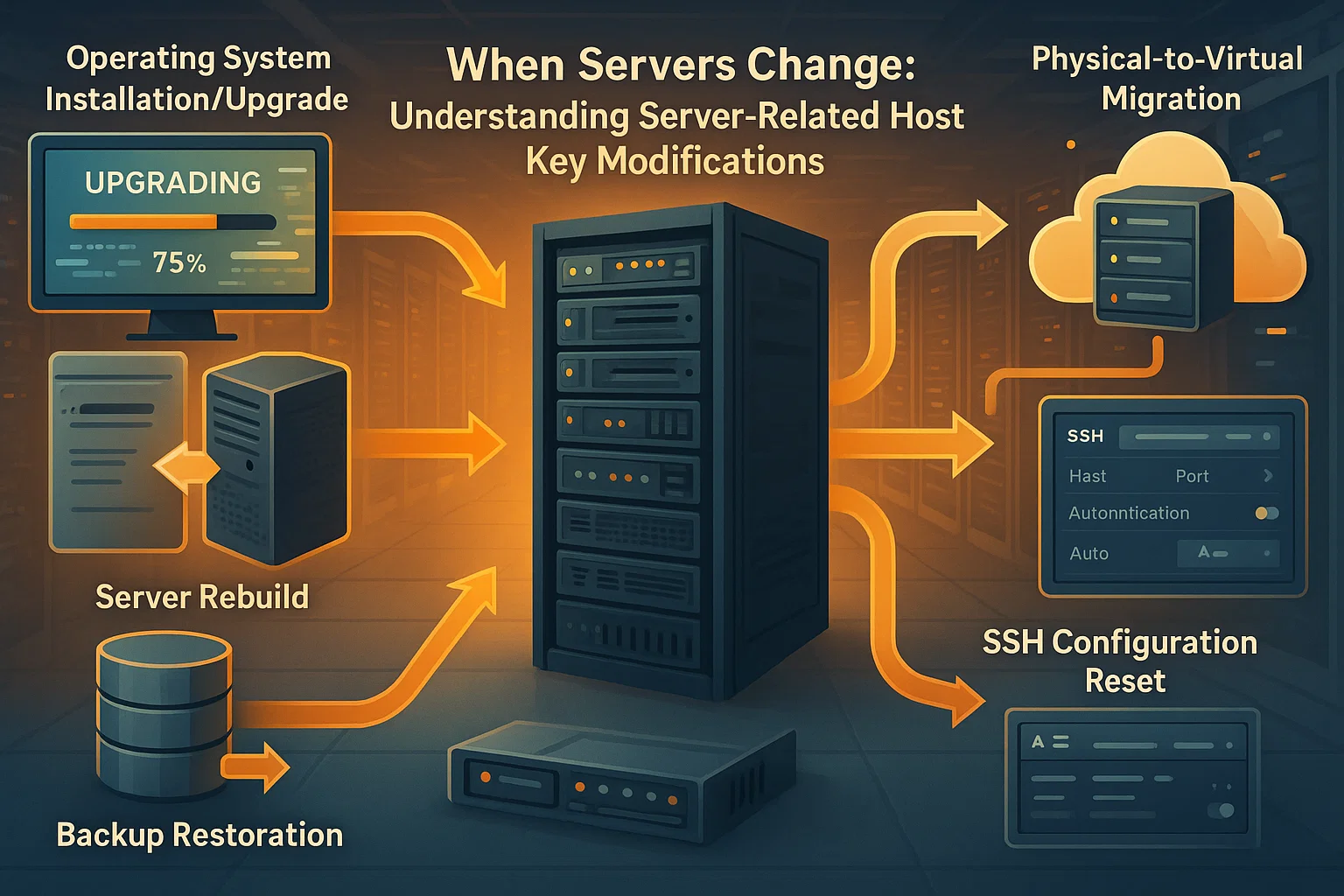

تغييرات على الخادم:

- أُعيد تثبيت نظام تشغيل الخادم أو ترقيته

- أُعيد بناء الخادم أو استعادته من نسخة احتياطية

- أُعيدت ضبط إعدادات SSH على الخادم

- استُبدل الجهاز المادي أو الافتراضي

- ترحيل الخادم إلى أجهزة جديدة

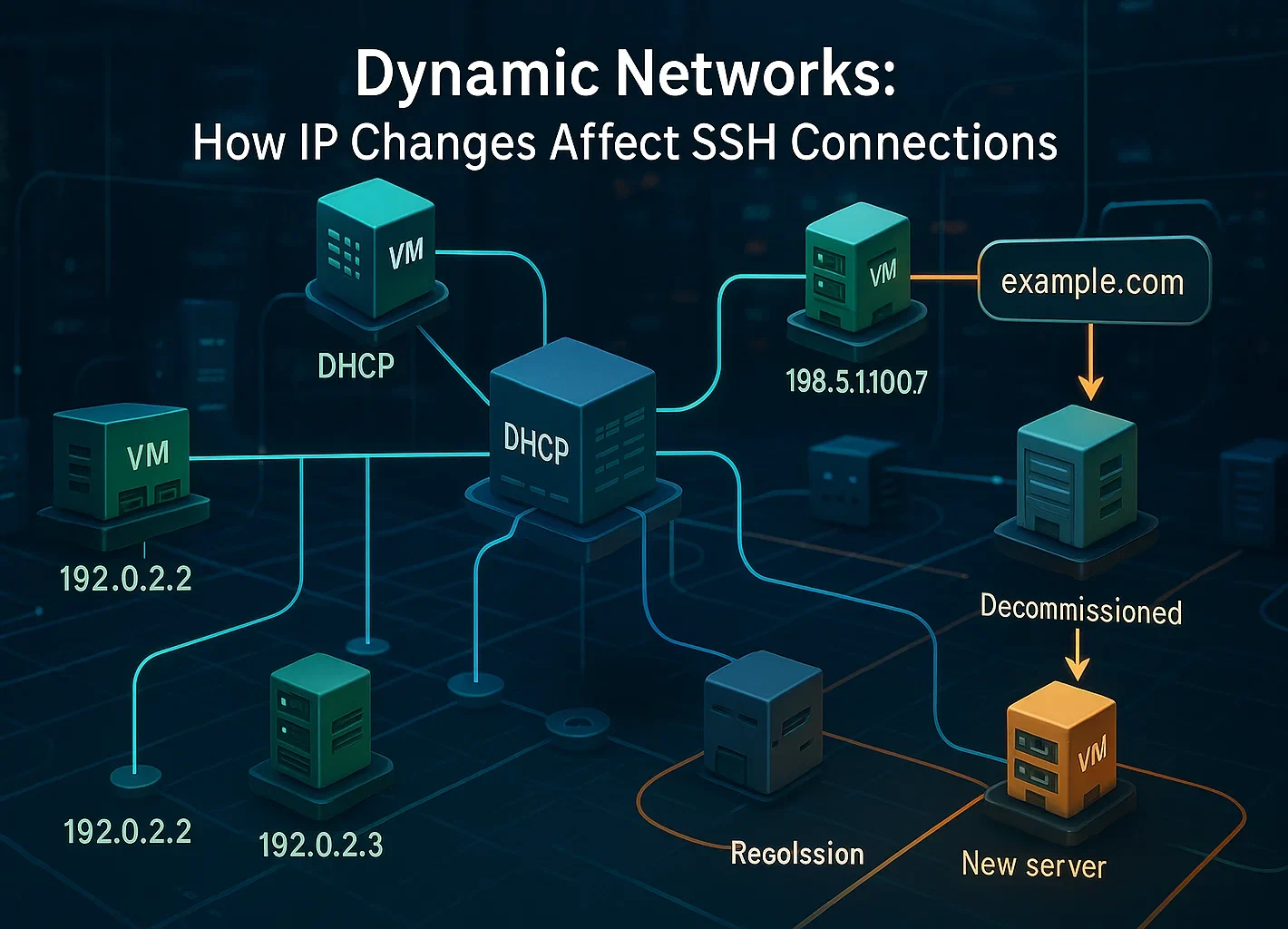

تغييرات إعدادات الشبكة:

- تُعيد مزودات الخدمة السحابية استخدام عناوين IP بمرور الوقت، أو يمر اتصالك عبر موزع أحمال.

- أعاد DHCP تعيين عنوان IP لجهاز مختلف

- جرى تعيين عنوان IP لخادم سبق إيقافه لنظام جديد

- جرى تحديث سجلات DNS للإشارة إلى خادم مختلف

الإجراءات الرئيسية لإدارة المفاتيح:

- قام مسؤولو النظام بتجديد مفاتيح المضيف يدوياً لأغراض أمنية

- تمت إعادة تثبيت برنامج الخادم SSH

- تطلّبت سياسات الأمان تدوير المفاتيح

من المهم أن تعرف أن تغيير كلمة مرور المستخدم لا يؤثر على مفاتيح المضيف، إذ يمثّل كلٌّ منهما آلية مصادقة مستقلة. لا تتغير مفاتيح المضيف إلا عند تعديل الخادم نفسه أو إعداداته الخاصة بـ SSH.

متى يجب أخذ التحذير بجدية

على الرغم من أن كثيراً من تغييرات مفاتيح المضيف تكون مشروعة، قد يُشير التغيير أحياناً إلى تهديد أمني حقيقي. عليك أن تكون حذراً في الحالات التالية:

- لم تُجرِ أي تغييرات على الخادم ولم تكن على علم بأي صيانة مجدولة

- لا تستطيع التحقق من سبب تغيير المفتاح مع مسؤول الخادم

- يُتاح الوصول إلى الخادم عبر شبكات عامة أو اتصالات غير موثوقة

- تتصل بأنظمة إنتاج أو خوادم تحتوي على بيانات حساسة

هجمات الوسيط، رغم ندرتها النسبية، واقعة بالفعل. في مثل هذه الهجمات، يضع المهاجم نفسه بين جهازك والخادم الحقيقي، فيعترض كل حركة البيانات.

الخطأ البشري والهندسة الاجتماعية مسؤولان عن 68% من اختراقات الأمن، مما يجعل اليقظة أمراً بالغ الأهمية. يمكنك تعزيز حماية أنظمتك بالتعرف على الوقاية من هجمات القوة الغاشمة.

تُظهر إحصاءات IBM الحديثة أن متوسط التكلفة العالمية لـ اختراق البيانات بلغ ٤٫٤٤ مليون دولار في عام ٢٠٢٥، فيما بلغ متوسط وقت الكشف ثمانية أشهر. يوضح ذلك سبب وجود آلية التحقق من مفتاح المضيف في SSH، ولماذا لا ينبغي لك أبداً تجاهل هذه التحذيرات دون تحقيق.

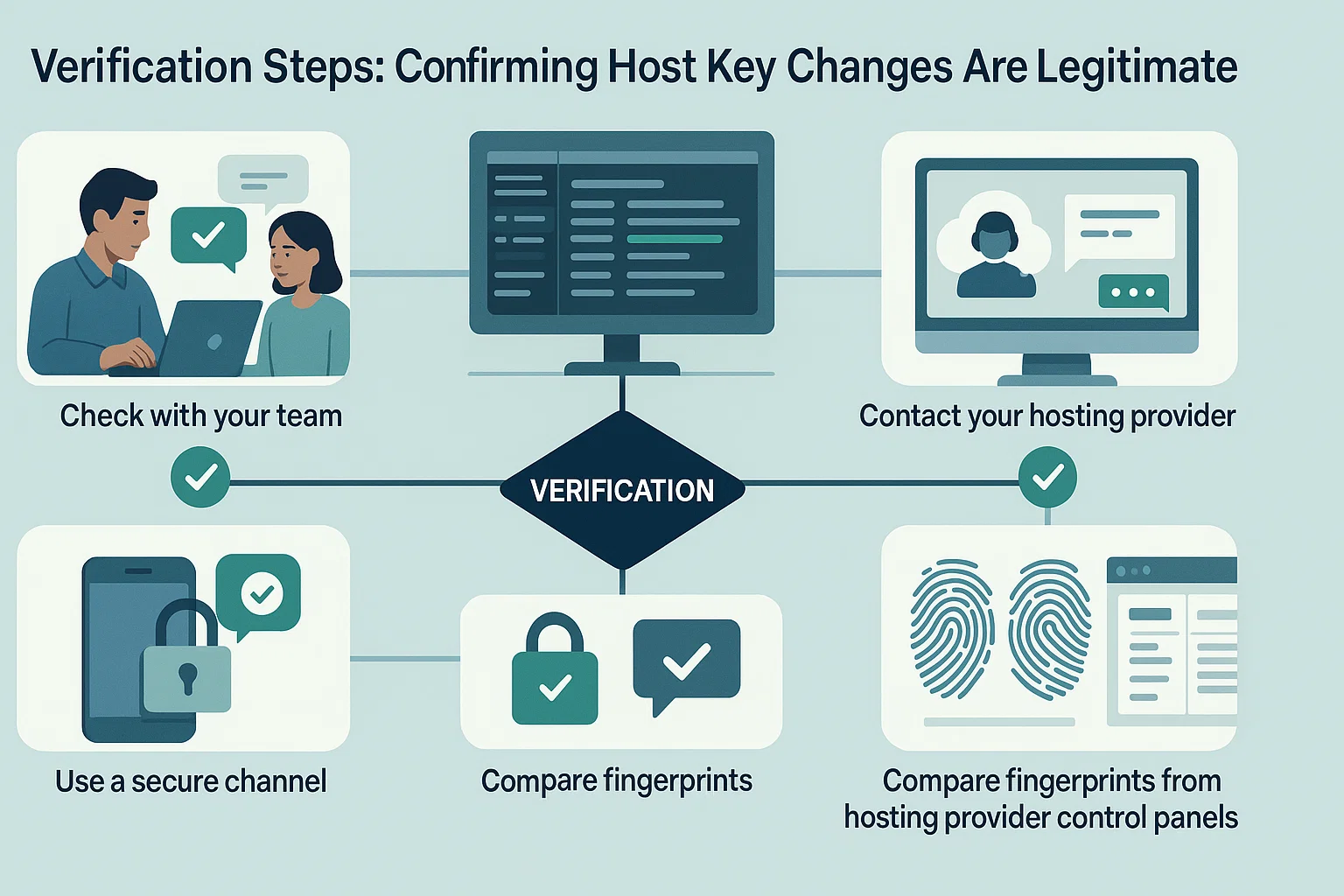

كيفية التحقق من أن التحذير آمن

قبل المضي في حل المشكلة، اتخذ خطوات التحقق التالية:

- تحقق مع فريقك: إذا كنت تشارك وصول الخادم مع آخرين، فاسأل زملاءك إن كانوا قد أجروا أي تغييرات

- راجع سجلات الخادم: تحقق من سجلات الصيانة أو سجلات التغييرات للاطلاع على أي نشاط حديث

- تواصل مع مزود الاستضافة: إن كنت تستخدم خدمات سحابية، تحقق مما إذا كانت هناك عملية صيانة قد جرت

- استخدم قناة آمنة: إن أمكن، اتصل عبر شبكة موثوقة للتحقق من البصمة

- قارن البصمات: يعرض بعض مزودي الاستضافة بصمات SSH الحالية مباشرةً في لوحات التحكم لديهم

إذا تأكدت من أن تغيير المفتاح كان مشروعاً، يمكنك المضي قدماً بأمان: احذف المفتاح القديم واقبل الجديد.

إذا أردت تفادي إعادة تعيين IP الديناميكي أو تعارضات مفاتيح المضيف، فإن البنية التحتية التي تختارها تؤدي دوراً محورياً في ذلك.

تقدم Cloudzy استضافة SSH VPS مع عناوين IP ثابتة مخصصة. تعمل على معالجات AMD Ryzen 9 مع تخزين NVMe لتنفيذ الأوامر فورياً. تصل سرعة شبكتنا إلى 40 Gbps عبر 12 موقعاً حول العالم، مع حماية DDoS مجانية لتأمين اتصالك.

كيفية إصلاح خطأ «Remote Host Identification Has Changed»

الحل بسيط: احذف سجل المفتاح القديم من نظامك. هذا يزيل التعارض ويتيح لك حفظ المفتاح الجديد في المرة القادمة التي تتصل فيها. اطلع على دليلنا حول عملاء SSH للمزيد من الأدوات.

بالإضافة إلى ذلك، يمكنك إجراء ذلك بأمر واحد أو بتعديل الملف يدوياً.

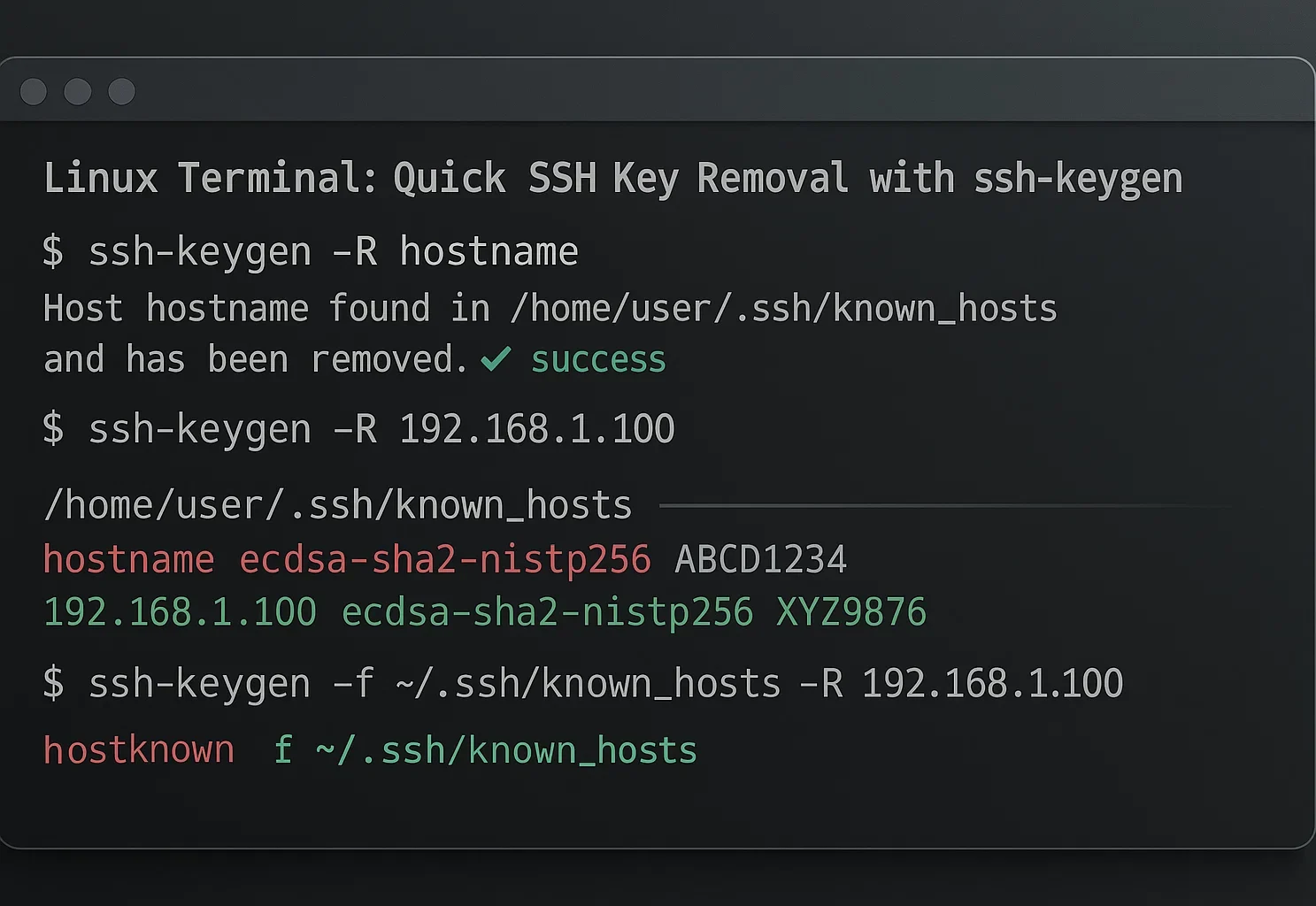

الطريقة الأولى: سطر الأوامر (الأسرع)

تعمل هذه الطريقة مع macOS وLinux وWindows 10 فما فوق (باستخدام OpenSSH)، وهي الأسرع لحل هذا الخطأ. لمزيد من التفاصيل، يمكنك قراءة صفحة دليل ssh-keygen.

- افتح الطرفية.

- شغّل هذا الأمر (استبدل hostname بعنوان IP الخاص بخادمك أو اسم النطاق):

ssh-keygen -R hostnameإذا كنت تفضل محرر مرئي، يمكنك حذف المفتاح بنفسك. تحدد رسالة الخطأ عادةً رقم السطر الذي يجب إزالته بالضبط.

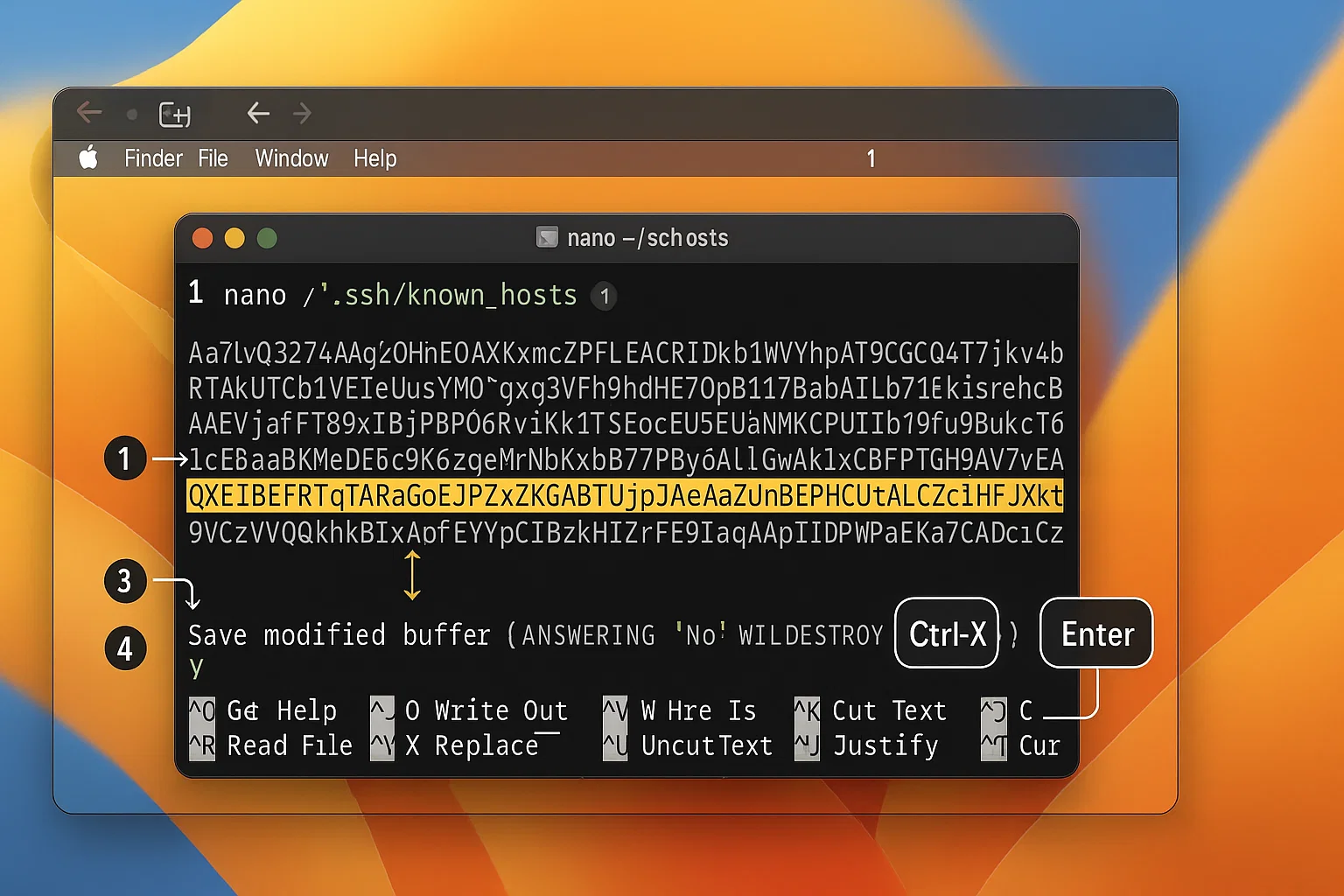

افتح الطرفية وعدّل الملف باستخدام Nano:

nano ~/.ssh/known_hosts

ابحث عن السطر الوارد في رسالة الخطأ. احذفه، ثم اضغط Ctrl + X و Y للحفظ.

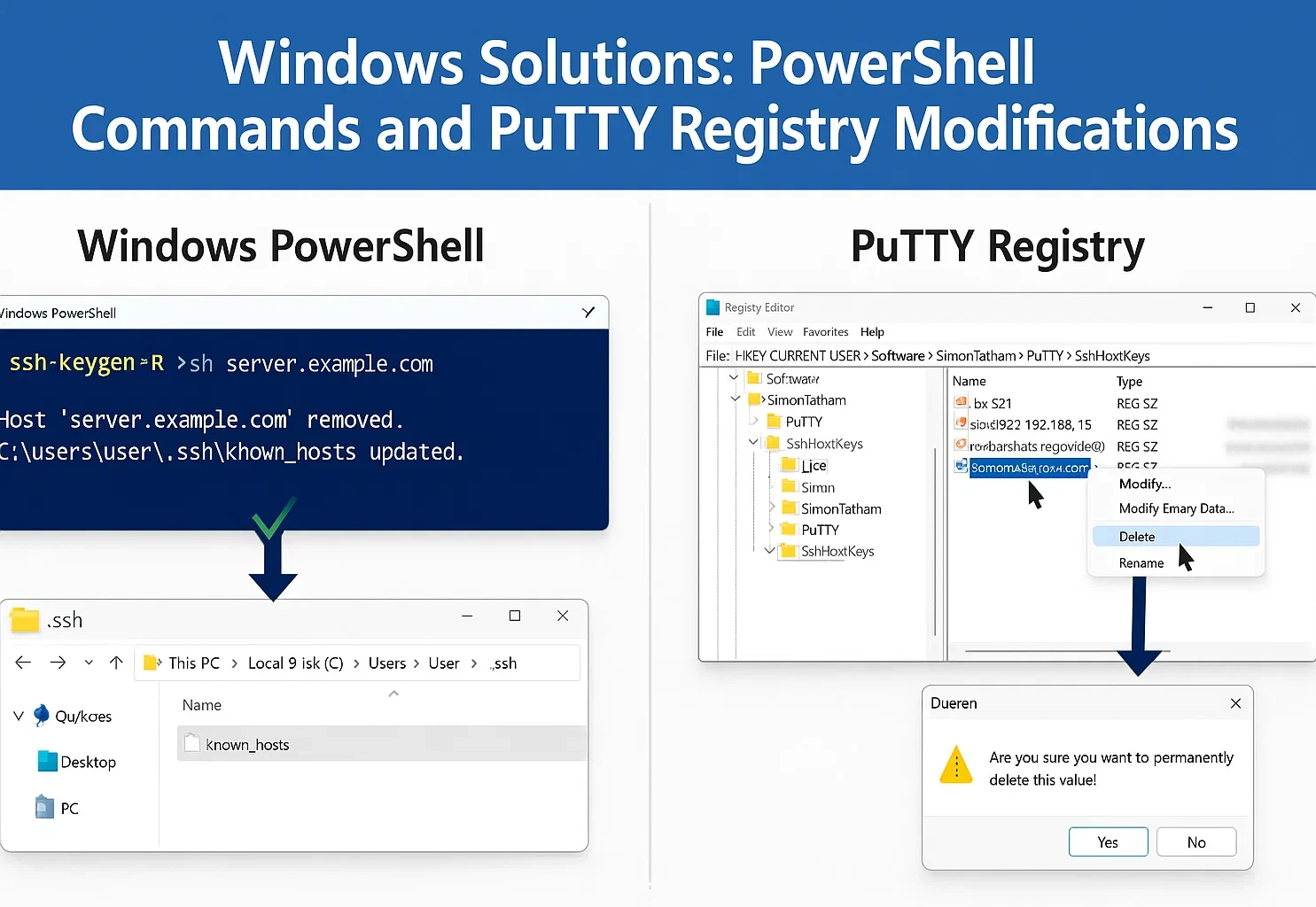

الحل لـ Windows

يستخدم مستخدمو Windows عادةً إما عميل OpenSSH المدمج أو PuTTY.

الخيار الأول: Windows OpenSSH (Windows 10/11)

في Windows 10 و11، يُعدّ OpenSSH ميزة اختيارية. أضفه عبر الإعدادات > التطبيقات > الميزات الاختيارية. يتضمن Server 2025 العميل، لكن يجب تفعيله يدوياً.

إن كنت تستخدم PowerShell أو موجّه الأوامر، فإن أمر ssh-keygen من الطريقة الأولى يعمل هنا أيضاً.

لتعديل الملف يدوياً بدلاً من ذلك:

- اضغط مفتاح Windows + R.

- النوع %USERPROFILE%\.ssh واضغط Enter.

- افتح ملف known_hosts الملف باستخدام Notepad.

- احذف السطر المسبّب للخطأ واحفظ الملف.

للتعامل الصحيح مع المفاتيح، راجع دليلنا حول إنشاء مفاتيح SSH في Windows.

الخيار الثاني: استخدام PuTTY

يخزّن PuTTY المفاتيح في سجل Windows Registry بدلاً من ملف.

- افتح محرر السجل (اضغط مفتاح Windows + R، اكتب regedit، ثم اضغط Enter).

- انتقل إلى: HKEY_CURRENT_USER\Software\SimonTatham\PuTTY\SshHostKeys\

- ابحث عن المدخل الذي يطابق اسم مضيف الخادم أو عنوان IP الخاص به.

- انقر عليه بزر الماوس الأيمن واختر حذف.

الحل على Linux

الـ ssh-keygen الأمر الذي تناولناه في الطريقة الأولى هو الطريقة القياسية لإصلاح هذه المشكلة على Linux. سريع ومدعوم بشكل مباشر.

التعديل اليدوي

إن كنت تفضّل رؤية محتوى الملف، يمكنك تعديله باستخدام محرر نصوص مثل Nano.

- افتح الطرفية.

- النوع nano ~/.ssh/known_hosts واضغط Enter.

- ابحث عن رقم السطر المذكور في رسالة الخطأ.

- احذف السطر، ثم اضغط Ctrl + X و Y للحفظ.

يمكنك أيضاً استخدام Vim (vim ~/.ssh/known_hosts) إن كنت معتاداً على استخدامه.

تحذير بشأن تعطيل التحقق

يمكنك إجبار SSH على الاتصال دون تحقق، لكن هذا ينطوي على مخاطر. فهو يتجاوز الحماية من هجمات الوسيط.

استخدم هذا الأسلوب فقط للاختبار المحلي على شبكات موثوقة. على macOS و Linux، اكتب الأمر التالي:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null [email protected]إن كنت على Windows، فإن مسار Unix لن يعمل. يجب عليك استخدام NUL لتفعيل التجاوز:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=NUL [email protected]لا تُشغّل هذه الأوامر على اتصالات عامة أو خوادم في بيئة الإنتاج.

إصلاح تعارض المفاتيح إجراء صيانة اعتيادي، لكن يمكنك اتخاذ خطوات إضافية لتأمين اتصالك. كثيراً ما تستهدف البوتات المنفذ الافتراضي 22 بهجمات القوة الغاشمة. يمكنك تجنب معظم هذه الضجيج الخلفي عبر تغيير منافذ SSH في Linux إلى منفذ أقل قابلية للتنبؤ.

لا تستخدم هذه الطريقة أبدًا على خوادم الإنتاج أو عبر شبكات غير موثوقة.

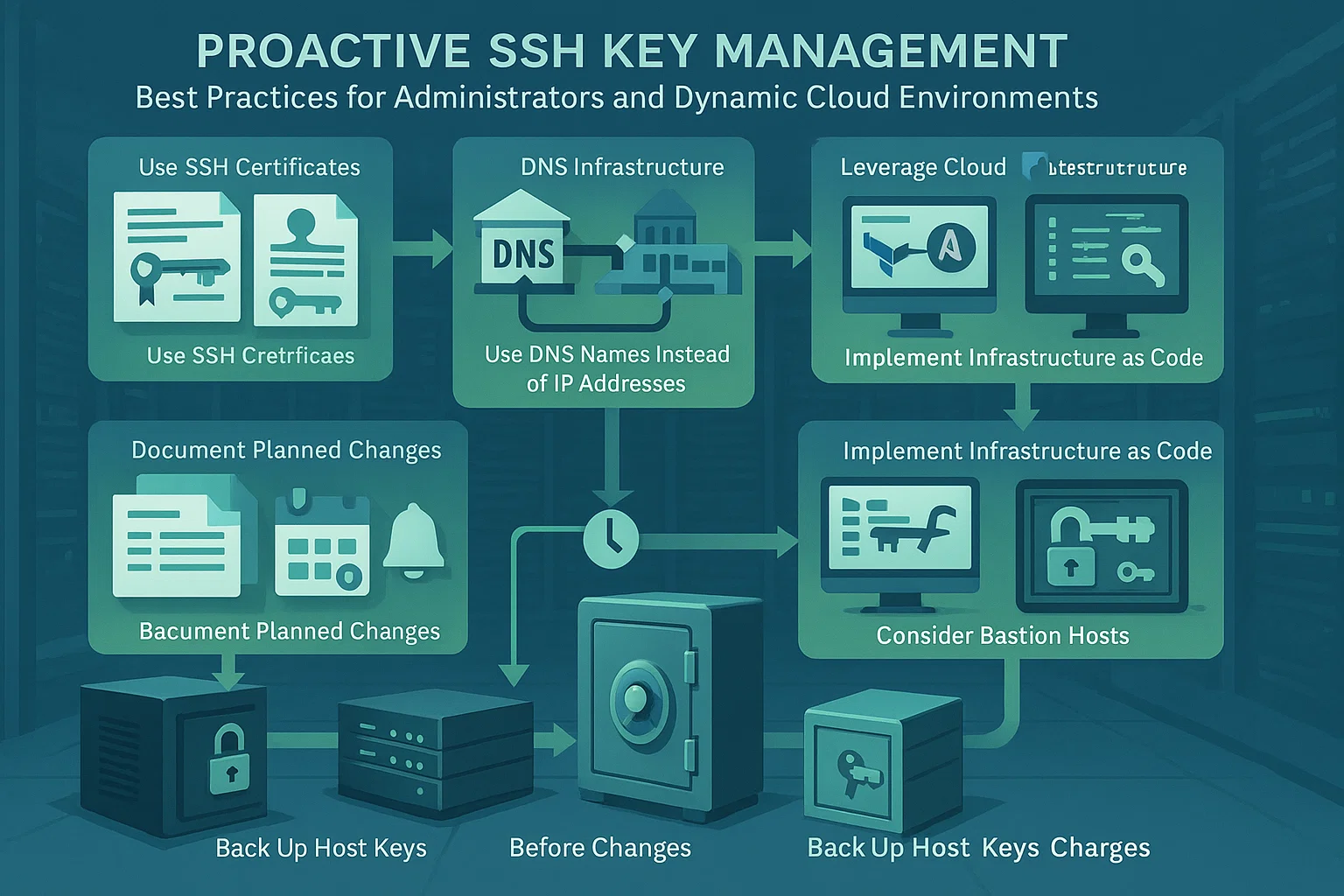

كيف تتجنب رسالة "تغيّر التعرف على المضيف البعيد" في المستقبل

لا يمكنك دائمًا منع تغييرات مفتاح المضيف المشروعة، لكن يمكنك تقليل الاضطرابات والحفاظ على ممارسات أمان أفضل.

دليل مرجعي سريع

| دورك | الاستراتيجيات الأساسية |

| مديرو الأنظمة | احتفظ بنسخ احتياطية من المفاتيح، ووثّق التغييرات، واستخدم الشهادات، وجدّد المفاتيح بانتظام |

| المستخدمون العاديون | احتفظ بسجل للمفاتيح، وتحقق منها عبر قنوات آمنة، وراقب السجلات |

| البيئة السحابية

المستخدمون |

استخدم أسماء DNS، واعتمد أدوات المزوّد، ونفّذ البنية التحتية بوصفها كودًا |

لمديري الأنظمة

احتفظ بنسخة احتياطية من مفاتيح المضيف: احفظ المفاتيح من /etc/ssh/ قبل إعادة تثبيت نظام التشغيل، ثم استعدها بعد ذلك لتفادي ظهور تحذيرات للمستخدمين.

وثّق التغييرات المخطط لها: أبلغ المستخدمين قبل تغيير المفاتيح وشارك بصمات المفاتيح الجديدة عبر قناة آمنة، حتى يتمكنوا من التحقق من الاتصال.

استخدم شهادات SSH: تحتاج الفرق الكبيرة إلى جهة إصدار شهادات مركزية، تتولى التوقيع على مفاتيح المضيف وتُغني عن التحقق اليدوي.

نفّذ دورة تجديد المفاتيح: جدوِل تغييرات مفاتيح المضيف بانتظام. التحديثات المتوقعة أسهل على فريقك من التغييرات المفاجئة.

للمستخدمين العاديين

الاحتفاظ بسجل للمخزون: احتفظ بسجل شخصي لبصمات الخوادم، أو استخدم توثيقاً آمناً مشتركاً مع فريقك.

التحقق عبر قناة خارجية: تحقق من المفاتيح عبر مصدر موثوق كلوحة تحكم السحابة، لا عبر رسائل غير رسمية.

مراقبة السجلات: راجع سجلات SSH المحلية بانتظام للكشف عن أنماط اتصال غير معتادة أو أخطاء متكررة.

استخدام إدارة الإعدادات: استخدم ملفات إعداد SSH للتعامل مع بيئات التطوير الديناميكية دون تخفيض مستوى الحماية.

للبيئات السحابية الديناميكية

استخدام أسماء DNS: اتصل بالخوادم باستخدام أسماء المضيف بدلاً من عناوين IP. هذا يحافظ على الاتساق عند تغيير العنوان الفعلي.

استخدام أدوات المزود السحابي: استرجع بصمات الخادم الحالية عبر لوحة تحكم المزود. تحقق من المفاتيح بواسطة هذه الأدوات قبل قبول أي تغييرات.

البنية التحتية كرمز: أتمت عملية التحقق من المفاتيح باستخدام أدوات مثل Terraform. وللإعدادات المتقدمة، يمكنك أيضاً استخدام وكلاء SOCKS5 مع SSH.

خوادم الوصول الآمن (Bastion Hosts): أنشئ خوادم وصط بمفاتيح ثابتة. تعمل هذه الخوادم كنقاط دخول آمنة إلى بنيتك التحتية الديناميكية.

خلاصة

تُعدّ رسالة "Warning: Remote Host Identification Has Changed" ميزة أمنية مهمة في SSH، لا ثغرة يمكن تجاهلها. وعلى الرغم من أن هذا التحذير يظهر في أغلب الأحيان لأسباب مشروعة كصيانة الخادم أو تغييرات الإعداد، فإنه يؤدي دوراً محورياً في الحماية من هجمات الوسيط (man-in-the-middle) والوصول غير المصرح به.

حين تواجه هذا التحذير، تحقق من السبب قبل المتابعة. في معظم الحالات، الحل بسيط: احذف مفتاح المضيف القديم باتباع الخطوات المناسبة لنظام تشغيلك، ثم اقبل المفتاح الجديد عند الاتصال التالي.

بفهم آلية عمل مفاتيح المضيف في SSH واتباع أفضل الممارسات، يمكنك الجمع بين الأمان والسهولة في سير عمل الوصول عن بُعد. لمزيد من المعلومات حول نقل الملفات بأمان، راجع نسخ الملفات عبر SSH.