WireGuard بنقرة واحدة

إذا لم يكن لديك خلفية تقنية أو كنت تفضّل عدم التعامل مع الإعداد بنفسك، فنحن نوفر خدمة WireGuard VPN بنقرة واحدة سهلة الاستخدام.

- سجّل الدخول إلى لوحة تحكم Cloudzy

- اختر "WireGuard" من قائمة التطبيقات

- أنشئ VPS في الموقع الذي تريده مع الخطة التي تناسبك. جهاز Ubuntu بمواصفات أساسية سيكون كافياً.

بمجرد أن يصبح VPS جاهزاً،

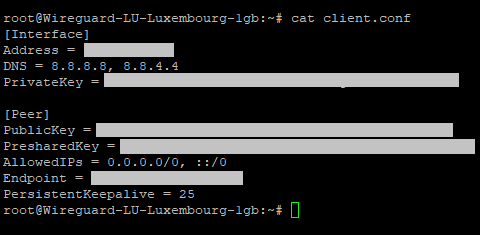

الخطوة الأولى: سجّل الدخول ونفّذ الأمر التالي لعرض الإعدادات:

cat client.conf

ستظهر لك نتيجة مشابهة لهذه:

الخطوة الثانية: استخدم هذه الإعدادات لإنشاء نفق جديد في عميل WireGuard على جهازك، وستكون جاهزاً للاستمتاع باتصال VPN آمن.

تقنية VPS بحد ذاتها فعّالة إلى حد بعيد في منح المستخدمين عنوان IP جديداً وإخفاء عنوان IP المحلي الأصلي. غير أن بعض المستخدمين يبحثون عن مستوى أعلى من الأمان وإخفاء الهوية على الإنترنت، ولأسباب وجيهة. لا يخفى على أحد أن الخصوصية الرقمية في تراجع مستمر. لذا، بدأ كثير من المستخدمين بالجمع بين VPS وVPN معاً. يستخدم بعضهم خوادم VPS كخوادم VPN، بينما يُشغّل آخرون VPN على on خادم VPS الخاص بهم، أي أنهم يثبّتون VPS ويديرونه مع اتصال VPN نشط. يُعدّ WireGuard، إلى جانب خيارات شائعة أخرى مثل OpenVPN و Cisco خياراً شائعاً جداً، ويعود ذلك أساساً إلى قابليته العالية للتخصيص وتكيّفه مع نظام التشغيل الذي تستخدمه، فضلاً عن إمكانية توظيفه في عمليات الوكيل العكسي. وقد أفرز هذا واقعاً جديداً من خوادم VPS التي يُطلق عليها البعض اسم WireGuard VPS.

في هذا المقال، سنتعرف على WireGuard VPN ومزاياه وميزاته، وكذلك طريقة تثبيته على خادم Ubuntu VPSكما سنستعرض ميزة الوكيل العكسي المعروفة في WireGuard VPN!

ما هو WireGuard VPN؟

WireGuard VPN عميل وخدمة VPN مبتكرة، تعمل أساساً كبروتوكول اتصال. كتبه Jason A. Donenfeld في البداية عام 2015، ثم تطوّر ليصبح برنامج VPN مفتوح المصدر. على الرغم من حداثة عهده، اشتُهر WireGuard VPN بمرونته وثراء ميزاته. لا يزال WireGuard يخضع لتطوير نشط، ويسعى باستمرار إلى إضافة مزيد من الإمكانات. يرسل Wireguard البيانات عبر بروتوكول UDP بوصفه بروتوكول VPN الأساسي. من أبرز ما يتميز به WireGuard VPN تحقيق أداء يفوق بروتوكولات منافسة موثوقة كـ OpenVPN و IPsec.

يتميز WireGuard أيضاً بواجهة مستخدم مبسّطة وسهولة في الاستخدام، مع تركيز واضح على تجربة المستخدم النهائي. إعداد عملاء VPN الأخرى كثيراً ما يكون أمراً مرهقاً، إذ تمتلئ بخيارات وأزرار يصعب الإلمام بها جميعاً. يعتمد WireGuard حصراً على بروتوكول UDP، مما يجنّبك التشتت بين خيارات متعددة، فضلاً عن أن عملية التثبيت سهلة ومباشرة. خلاصة القول، يسعى WireGuard ليكون الحل الشامل لـ VPN، مناسباً للمستخدمين المتقدمين والمبتدئين على حدٍّ سواء. فما أبرز مزاياه؟

مزايا WireGuard VPN

ثمة مزايا عديدة تميّز WireGuard VPN، جعلته موثوقاً وشائعاً لدرجة أن كثيرين يصفون بيئته بـ WireGuard VPS. تشمل هذه المزايا، على سبيل المثال لا الحصر:

- تشفير متقدم يستخدم بروتوكولات من بينها Poly1305 وCurve25519 وHKDF وإطار بروتوكول Noise وChaCha20 وBLAKE2 وSipHash24.

- أمان واضح وسهل الفهم، قابل للضبط والتهيئة بأسطر قليلة من الكود.

- تطبيق Reverse Proxy

- واجهة مستخدم سهلة الاستخدام وعملية تثبيت مبسّطة

- نموذج تطوير مفتوح المصدر، يتيح لك تعديل البرنامج ليناسب احتياجاتك أو المساهمة في تطويره.

- يوفر تشفير AED-256 المتقدم حماية كاملة للبيانات.

- يتيح إعداد التجوال المدمج توزيعاً فعّالاً لحركة البيانات لكل مستخدم نهائي.

- برنامج خفيف الحجم يعمل على أي جهاز.

- يتيح بروتوكول UDP خيارات VPN فائقة السرعة مع زمن استجابة منخفض للغاية.

- العدد الكبير جداً من المنصات المدعومة، بما فيها Android وiOS وLinux وFreeBSD وNetBSD وOpenBSD وmacOS وإصدارات Windows من الإصدار 7 فصاعداً.

اقرأ أيضاً: كيفية تثبيت خادم PPTP VPN على VPS الخاص بك

تتيح قابلية التهيئة العالية لـ WireGuard وكمية الموارد التي يدعمها جعله خياراً مثالياً لمستخدمي VPS الذين قد يتنقلون بين الأجهزة وأنظمة التشغيل في أي وقت. لنبدأ الآن بعملية التثبيت، وسنأخذ Ubuntu ممثلاً لـ Linux.

إعداد WireGuard VPS (Ubuntu 🐧)

إعداد Wireguard على VPS يعمل بنظام Ubuntu لا يختلف عن تثبيته على نظام محلي، باستثناء أنك تحتاج أولاً إلى تسجيل الدخول إلى حساب VPS الخاص بك. لذا تأكد من تسجيل الدخول قبل أي شيء، باستخدام أي بروتوكول تعتمده مع خادم VPS الخاص بك. في الغالب، وليس بالضرورة دائماً، يكون بروتوكول Ubuntu هو SSH، وبروتوكول Windows هو RDP.

المتطلبات الأساسية

ستحتاج إلى مستخدم غير جذري يمتلك صلاحيات sudo لتنفيذ الأوامر التي سنستخدمها لتثبيت WireGuard على VPS. إذا كنت تنوي استضافة WireGuard VPN على VPS الخاص بـ WireGuard، فستحتاج أيضاً إلى خادمَي Ubuntu منفصلَين بإصدارات متطابقة من حيث التصحيحات، أحدهما للاستضافة والآخر كعميل. أما إذا لم تكن تنوي الاستضافة، فتجاوز هذه الخطوة الاختيارية، ويكفيك حساب واحد بصلاحيات sudo.

الخطوة ١: تحديث المستودع

تبدأ عملية تثبيت أي برنامج على Ubuntu بتحديث المستودع وحزم النظام. أدخل الأمر التالي لتحديثها:

$ sudo apt updateالخطوة ٢: الحصول على ملفات WireGuard VPN

ننتقل الآن مباشرةً إلى الأمر التالي لتنزيل WireGuard VPN وتثبيته:

$ sudo apt install wireguard -yانتظر حتى تكتمل عملية التنزيل والتثبيت.

الخطوة ٣: الحصول على المفاتيح الخاصة والعامة

ستحتاج إلى هذه المفاتيح لتشغيل WireGuard VPN على Ubuntu الخاص بك. أدخل الأمر التالي للحصول على المفتاح الخاص:

$ wg genkey | sudo tee /etc/wireguard/private.keyثم الأمر التالي للحصول على المفتاح العام:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyالخطوة ٤: إعداد إعدادات IPv4 وIPv6

نحتاج الآن إلى تحديد نطاق عناوين IP، وذلك بوصفه جزءاً من إعداد خادم WireGuard VPS. سأستخدم نطاق IP عشوائياً، لكن يمكنك استبدال العنوان في سطر الأوامر بنطاقك الخاص. استخدم nano في الأمر التالي:

$ sudo nano /etc/wireguard/wg0.confثم أدخل الأسطر التالية لضبط نطاق IP:

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueاحفظ الملف الناتج عند المطالبة بذلك.

الخطوة ٥: ضبط إعادة توجيه المنافذ وملف /etc/ sysctl.conf

نحتاج هنا إلى تعديل السطر في المجلد المذكور آنفاً لإتاحة الاتصال لاحقاً. أدخل الأمر الأول لفتح ملف /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confثم أضف الأسطر التالية واحداً تلو الآخر لتفعيل التوجيه:

net.ipv4.ip_forward=1

ثم هذا السطر إذا كنت ستستخدم IPv6:

net.ipv6.conf.all.forwarding=1

افتح الطرفية وأدخل الأوامر التالية لقراءة قيم الإدخال والإخراج:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

والأمر التالي لـ IPv6:

net.ipv6.conf.all.forwarding = 1

الخطوة السادسة: ضبط جدار الحماية (اختياري)

في هذه الخطوة، نحتاج إلى ضبط إعدادات جدار الحماية، وهو أمر مطلوب للكثير من البرامج الشبكية المثبتة على Ubuntu. أولاً، ابحث عن واجهة الشبكة العامة لخادمك بهذا الأمر:

$ ip route list defaultثم ابحث عن هذا السطر في الناتج:

default via XXX.XXX.XXX.XXX dev eth0 onlink

يشير eth0 إلى واجهة الشبكة العامة. تحتاج إلى إضافتها إلى جدول IP الخاص بك. افتح ملف الإعداد:

$ sudo nano /etc/wireguard/wg0.confانتقل إلى نهاية الملف وأضف كتلة النص التالية، بالنسخ واللصق مباشرةً:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEاحذف الأسطر وفقاً لما إذا كنت ستستخدم IPv4 أو IPv6. لننتقل الآن إلى الجزء الأساسي، وهو إضافة استثناء لمنافذ UDP التي يعمل عليها WireGuard. المنفذ الافتراضي هو ٥١٨٢٠، وهو المنفذ الذي نحتاج إلى فتحه. أدخل الأمر:

$ sudo ufw allow 51280/udpالآن قم بتفعيل UFW وتعطيله بسرعة لتطبيق التغييرات التي أجريتها:

$ sudo ufw disable

$ sudo ufw enableتحقق الآن من قواعد UFW بالأمر التالي:

$ sudo ufw statusيجب أن يبدو الناتج كما يلي:

إلى الإجراء من

— —— —-

51820/udp السماح من أي مكان

OpenSSH السماح في أي مكان

51820/udp (v6) السماح من أي مكان (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

الخطوة السابعة: إعداد الخادم

لديك الآن عميل WireGuard مثبتاً وجاهزاً للاتصال. يمكنك الاتصال عبره بأي خادم أنشأته أو اشتريته. إن أردت إنشاء خادم WireGuard VPS خاص بك ليعمل بوصفه VPN، فاتبع هذه الخطوة.

سنستخدم سلسلة من ثلاثة أوامر لإتمام ذلك. الأمر الأول يُفعّل WireGuard تلقائياً عند كل إقلاع أو إعادة تشغيل. الأمر الثاني يُشغّل الخدمة، والثالث يُبقيها تعمل. أدخل الأوامر واحداً تلو الآخر:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]تهانينا، أصبح العميل وخادمك الخاص يعملان معاً. يمكنك استخدام العميل للاتصال بخادم آخر، أو تشغيل عميل WireGuard على جهاز مختلف والاتصال بمضيف WireGuard VPS الخاص بك الذي يعمل بوصفه VPN.

اقرأ أيضاً: أفضل VPS لـ VPN في ٢٠٢٢

WireGuard وكيل عكسي

من أبرز مزايا WireGuard VPS قدرته على العمل في إعداد بروكسي عكسي بالتكامل مع أدوات مثل Nginx. تُفيد البروكسيات العكسية في تجاوز حجب الإنترنت. كما تُسهم في تحسين تدفق البيانات من بعض البرامج والتطبيقات إلى المضيف الوجهة. فيما يلي دليل موجز للاستفادة من البروكسي العكسي لـ WireGuard مع Nginx.

الخطوة الأولى: تثبيت NGINX

أدخل الأمر التالي لتثبيت Nginx:

sudo apt update -y && sudo apt install -y nginxثم أدخل هذا الأمر للإبقاء على خادم Nginx يعمل:

sudo systemctl start nginxالخطوة الثانية: إعداد NGINX

افتح ملف الإعداد التالي بصلاحيات المستخدم الجذر:

/etc/nginx/nginx.conf

ابحث الآن عن القسم الذي يحتوي على "stream{" وأضف إليه الأسطر التالية:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}اخرج من nano ثم شغّل الأمر التالي لاختبار ملف إعداد Nginx:

sudo nginx -tبهذه الأسطر، قمتَ الآن بتفعيل المنفذ 80، وهو ضروري لتشغيل الوكيل العكسي.

الخطوة الثالثة: الاتصال عبر HTTP على المنفذ 80

حان الوقت الآن لتشغيل كل شيء وربط الوكيل العكسي، مما سيتيح لأجهزة متعددة الاتصال بـ VPN عبر شبكة محجوبة بأداء أفضل بكثير. أولاً، افتح ملف إعداد النفق على جهاز الكمبيوتر لتغيير منفذ HTTP النشط من 51820 إلى 80. ثم شغّل WireGuard واربطه، وهو ما سينشئ وكيلاً عكسياً عبر الشبكة باستخدام المنفذ 80. تهانينا!

أفضل طريقة لتوصيل VPS بالشبكة المنزلية

يُكثر بعض المسافرين التنقل، ويحتاجون في الوقت ذاته إلى عنوان IP ثابت لشبكة منزلهم أو عملهم لإنجاز مهام معينة. يمكن لهؤلاء استخدام WireGuard VPN على خادم VPS للاتصال بشبكاتهم المنزلية وشبكات العمل عبر VPS. يتطلب ذلك خادم VPS مع VPN مثبّتاً عليه. يوفر WireGuard هذه الميزة بشكل مدمج، مما يجعله من أكثر المنصات كفاءةً لربط VPN بشبكتك المنزلية. يمنحك نشر VPS من نوع Ubuntu تجربة WireGuard VPN متميزة وفعّالة.

الخيار الواضح

الخيار الواضح

غالبية خوادم Linux تعمل بـUbuntu، فلماذا لا تفعل الأمر نفسه؟ اكتشف ما يجعل الجميع يختارون Ubuntu واحصل على VPS Ubuntu مُحسَّن.

احصل على Ubuntu VPSخلاصة

إن كنتَ بحاجة إلى خادم VPS لتشغيل WireGuard VPN عليه، يمكنك الاختيار من خوادم VPS من نوع Ubuntu Linux المتميزة من Cloudzy. تأتي بأحدث التحديثات وأكثر من 12 مركز بيانات مختلفاً للاختيار من بينها. تتميز بتوافق ممتاز مع خدمات VPN المختلفة، بما فيها WireGuard، وتدعم عمليات مثل الوكيل العكسي وربط VPS بشبكة العمل أو المنزل. تتضمن خوادم Ubuntu من Cloudzy أماناً محكماً، وفوترة مرنة، وخيارات دفع متعددة، وضماناً باسترداد الأموال لمدة 14 يوماً.

الأسئلة الشائعة

OpenVPN مقابل WireGuard، أيهما أسرع؟

يجعل بروتوكول UDP الخاص بـ Wireguard من أسرع خدمات VPN في العالم، متفوقاً حتى على OpenVPN. ثمة بعض القيود، لكنها ليست ذات أثر كبير.

هل WireGuard VPN مجاني؟

نعم. Wireguard مجاني ومفتوح المصدر. يمكنك تثبيت العميل مجاناً وضبط خادمك الخاص، أو شراء خادم إن أردتَ موارد مخصصة. العميل والخدمات الأساسية مجانية في جميع الأحوال.

هل أحتاج إلى إعادة توجيه المنافذ مع WireGuard؟

قد تحتاج إلى إعادة توجيه بعض المنافذ لتشغيل WireGuard على Linux. في هذا الدليل، استخدمنا المنفذ 80 لأغراض الوكيل العكسي، والمنفذ 51820 للاستخدام العادي لـ VPN.