بحثتَ عن Chrome Remote Desktop فوجدتَ عبارة "خطر أمني" مرتبطة به. هذا سؤال مشروع تماماً، ويستحق إجابة دقيقة لا طمأنة مبهمة ولا قائمة من التحذيرات المجردة من السياق.

تتناول هذه المقالة المخاوف الفعلية المتعلقة بأمان Chrome Remote Desktop: ما الذي تحميه الأداة بشكل جيد، وأين تكمن الثغرات الحقيقية، والخطوات العملية لسدّها. سواء كنت مستخدمًا عاديًا أو متخصصًا في تقنية المعلومات، فالمخاطر واحدة؛ ما يختلف هو حجم التداعيات.

ما مدى أمان Chrome Remote Desktop؟

تُطبَّق على Chrome Remote Desktop معايير البنية التحتية لـ Google، وحمايات الإعداد الافتراضي فيه حقيقية لا شكلية. معظم المستخدمين لا يصطدمون بثغرات Chrome Remote Desktop الأمنية في طبقة التشفير، بل تكمن هذه الثغرات في إعداد الحساب وضبط الشبكة.

إجراء مراجعة أمنية لـ Chrome Remote Desktop يعني فحص ما يأتي مفعّلًا افتراضيًا وما تضيفه من إعدادات بعد ذلك. نقاط قوة الأداة تستحق تقييمًا موضوعيًا قبل الحديث عن الثغرات، لأن رفضها كليًا قد يقود إلى قرارات خاطئة في كلا الاتجاهين.

التشفير: TLS/SSL وAES

تمر جميع بيانات CRD عبر نفق مشفر بـ TLS/SSL مع طبقة إضافية من تشفير AES. البيانات المنقولة بين جهازك والجهاز البعيد لا يمكن لأي طرف ثالث اعتراضها أثناء النقل، بما في ذلك مشغل الشبكة أو مزود خدمة الإنترنت.

يُتحقَّق من رمز PIN والرموز أحادية الاستخدام على جانب العميل، ولا تُرسَل إلى خوادم Google بصيغة مقروءة. يسلك محتوى الجلسة إحدى مسارات الاتصال المباشر أو عبر STUN أو عبر TURN/الترحيل بحسب ظروف الشبكة؛ جميع جلسات سطح المكتب البعيد مشفرة بالكامل في الأنماط الثلاثة، وفق توثيق Google الرسمي.

للاستخدام الشخصي على شبكة موثوقة، يلتزم أمان Chrome Remote Desktop بمعيار التشفير ذاته المعتمد في المعاملات المالية عبر الإنترنت. كثير من المستخدمين يستهينون بمتانة هذا المستوى الأساسي قبل أن تبدأ ثغرات الإعداد في الظهور.

مصادقة حساب Google والتحقق بخطوتين

يشترط CRD حسابًا نشطًا موثَّقًا على Google، مدعومًا بحماية من هجمات القوة الغاشمة، وكشف محاولات تسجيل الدخول المشبوهة، وتنبيهات الاستيلاء على الحساب على مستوى المنصة. هذا الأساس في المصادقة قوي فعلًا، ويميّز CRD عن الأدوات التي تعتمد على كلمات المرور المستقلة وحدها.

تفعيل التحقق بخطوتين يقلص بشكل ملحوظ خطر الاستيلاء على الحساب عبر كلمة المرور في أي بيئة CRD. لكنه لا يلغي التهديدات اللاحقة للمصادقة كسرقة رموز الجلسة، لذا يعمل بأفضل صورة حين يكون طبقة ضمن نهج أشمل لتعزيز الوصول الآمن.

مقالتنا بعنوان ما هو Chrome Remote Desktop؟ تشرح نموذج الوصول الكامل وخطوات الإعداد بالتفصيل. تصبح المخاوف الأمنية لـ Chrome Remote Desktop أكثر تحديدًا بمجرد أن تفهم كيف تعمل طبقة الحساب، وهذا بالضبط ما يتناوله القسم التالي.

مخاطر أمان Chrome Remote Desktop

المخاوف الأمنية المرتبطة بـ Chrome Remote Desktop تتطابق مع أنماط الاختراق الموثقة في الصناعة. وفقًا لتقرير تقرير Sophos للخصم النشط للنصف الأول من 2024، استغل مجرمو الإنترنت بروتوكول سطح المكتب البعيد في 90% من الهجمات التي تعاملت معها فرقة الاستجابة للحوادث في Sophos خلال عام 2023.

شكّلت الخدمات البعيدة الخارجية أبرز وسيلة للوصول الأولي في 65% من تلك الحالات، عبر أكثر من 150 تحقيقًا في 23 دولة. هذه الأرقام تشمل أدوات سطح المكتب البعيد بوجه عام؛ والأقسام التالية تحدد أين تنطبق هذه الأنماط على CRD تحديدًا.

مخاوف الخصوصية

CRD مدمج في منظومة حساب Google. طوابع وقت الاتصال ومعرّفات الأجهزة وتكرار الوصول، كلها مرتبطة بذلك الحساب. المشكلة الهيكلية في أمان Chrome Remote Desktop هنا واضحة: نموذج الهوية الكامل للأداة يقع داخل حساب Google واحد.

يمنح اختراق الحساب عبر التصيد الاحتيالي أو سرقة رمز المتصفح المهاجمَ رؤية مباشرة لجميع الأجهزة البعيدة المسجّلة. لا يقتصر الأمر على اختراق الوصول عن بُعد وحده، بل يمتد إلى اختراق حساب Google بالكامل، مما يعني أن كل خدمة ومستند وجهة اتصال مرتبطة بذلك الحساب باتت مكشوفة.

مخاطر شبكات WiFi العامة

يعتمد Chrome Remote Desktop على WebRTC لتوفير مسار الاتصال، إذ تتولى خدمات Google التفاوضَ الأولي قبل إنشاء جلسة Direct أو STUN أو TURN/relay. في الشبكات غير الموثوقة أو العامة، تُفرز ظروف توجيه حركة البيانات ورؤية الشبكة مخاطر لا توجد في الشبكات الخاصة الخاضعة للسيطرة.

تكتسب هذه الظروف أهميتها من كون بيئات WiFi العامة خارج نطاق سيطرتك. استخدام CRD دون احتياطات إضافية على شبكة مشتركة يوسّع سطح التعرض للمخاطر إلى ما هو أبعد مما توفره طبقة التشفير وحدها.

يمكن لـ VPN تقليص التعرض في الشبكات غير الموثوقة، غير أنه طبقة حماية إضافية فحسب، وليس حلاً لجميع المخاطر المرتبطة بـ CRD.

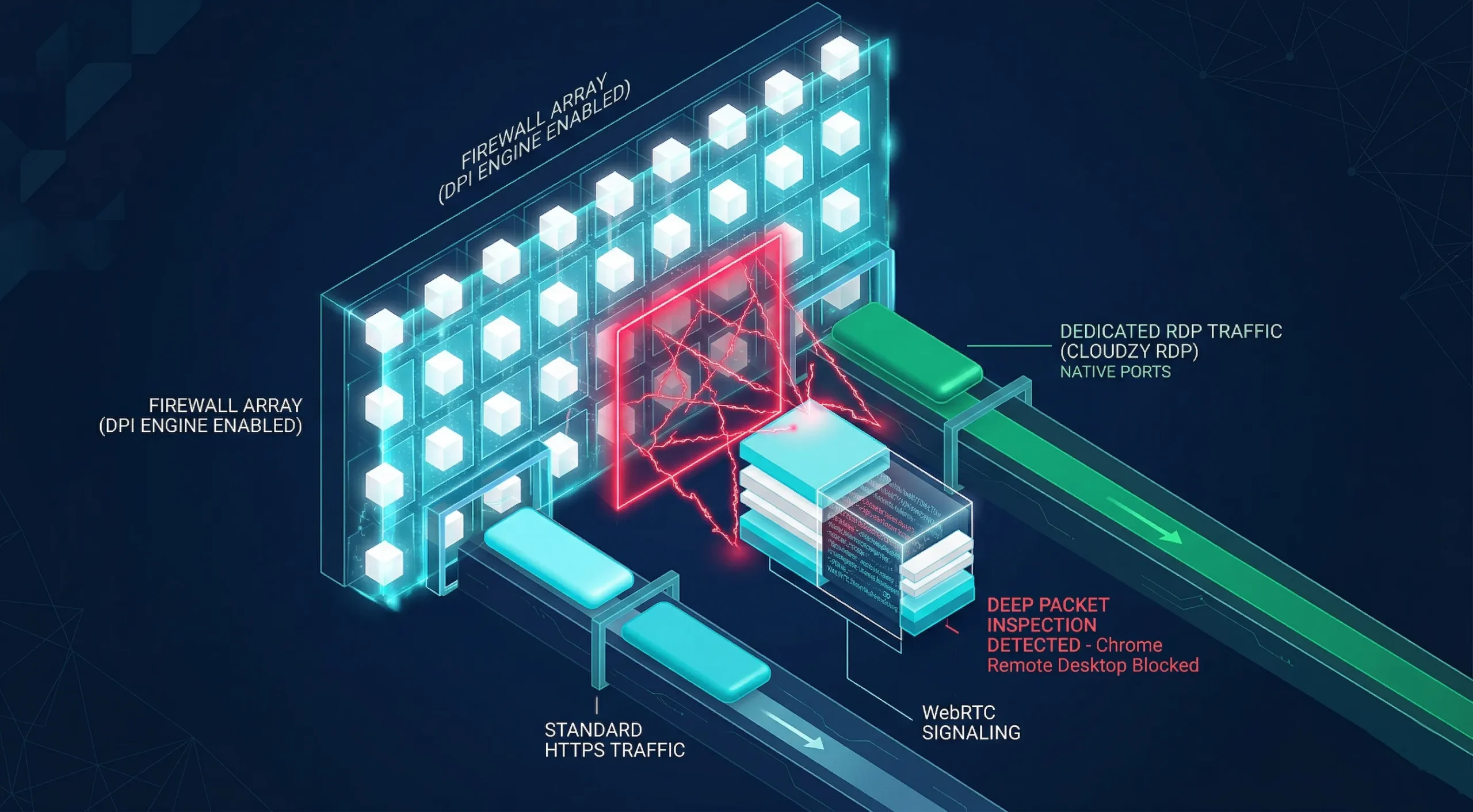

مشكلات جدار الحماية والتوافق

تمرّر معظم أجهزة التوجيه المنزلية حركة بيانات CRD دون أي تهيئة مسبقة. أما الشبكات المؤسسية التي تشغّل الفحص العميق للحزم (Deep Packet Inspection)، فقد تحجب مكوّن إشارات WebRTC وتتجاهله دون إخطار المستخدم. في الشبكات المقيّدة، قد يحتاج المسؤولون إلى السماح بـ URLs الخدمة، إضافةً إلى حركة البيانات على TCP/UDP 443 و3478.

من منظور المستخدم، ينقطع الاتصال ببساطة دون أي رسالة خطأ تُشير إلى السبب الحقيقي. رصدتُ هذا النمط من الأعطال في بيئات مؤسسية متعددة، وهو يُشخَّص باستمرار خطأً على أنه عطل في تطبيق CRD، في حين أن السبب الفعلي هو تعارض مع سياسة جدار الحماية.

إذا كانت أخطاء شهادات SSL تظهر على الشبكة نفسها، كيفية إصلاح رسالة "غير آمن" في Chrome على HTTPS يغطي استكشاف أخطاء المنافذ ذات الصلة وإصلاحها، وهو ينطبق على بيئة جدار الحماية ذاتها وكثيراً ما يحل المشكلتين معاً في مرور واحد.

بيانات الاعتماد الضعيفة

يبلغ الحد الأدنى لرمز PIN في CRD ستة أرقام فقط، وهو عتبة غير كافية لأي استخدام يتجاوز الاستخدام الشخصي العادي. يميل معظم المستخدمين إلى اختيار أنماط متوقعة، مما يُضيّق الفضاء الفعلي للبحث ويجعل هجمات القوة الغاشمة أكثر جدوى مما يوحي به عدد الأرقام.

يُفاقم إعادة استخدام كلمات المرور على مستوى حساب Google هذه المشكلة. أي اختراق في خدمة أخرى غير مرتبطة قد يمنح المهاجمين بيانات اعتماد جاهزة لاختبارها على حساب Google الذي يُتيح الوصول إلى جميع أجهزة CRD المسجّلة.

وفقاً لـ تقرير IBM لتكلفة اختراق البيانات 2024، كانت بيانات الاعتماد المسروقة أبرز ناقل هجوم أولي في 2024، إذ أسهمت في 16% من إجمالي الاختراقات المحللة عبر 604 منظمات شملتها الدراسة في 12 موقعاً.

استغرقت الاختراقات المستندة إلى بيانات الاعتماد في المتوسط 292 يوماً للكشف عنها واحتوائها، وهو أطول دورة حياة بين جميع أنواع الهجمات في الدراسة. تتبع مخاطر أمان Chrome Remote Desktop المرتبطة ببيانات الاعتماد الضعيفة هذا النمط ذاته في الواقع العملي.

عيوب Chrome Remote Desktop

مع كل ذلك، تتخطى المخاوف الأمنية لـ Google Remote Desktop حدود التهديدات النشطة. صُمّم CRD في الأصل للاستخدام الشخصي والدعم عن بُعد الأساسي؛ والقيود التالية خيارات تصميمية مقصودة، وتغدو عوامل حاسمة عند النظر في أي نشر احترافي.

غياب ضوابط المؤسسات

في عمليات نشر CRD القياسية على Windows أو Mac أو Linux، لا يتوفر تسجيل للجلسات ولا ضوابط وصول مبنية على الأدوار. تُتيح بيئات ChromeOS المُدارة الوصول إلى وحدة تحكم المسؤول وسجلات التدقيق على مستوى الجلسة عبر Chrome Enterprise، غير أن هذه الضوابط غير متوفرة خارج بيئة الإدارة المركزية.

هذه هي النقطة التي يستبعد عندها المقيّمون التقنيون CRD باستمرار من الاستخدام المؤسسي. اتصال واحد غير مسجّل ببيانات خاضعة للتنظيم قد يُشكّل إخفاقاً في الامتثال لا مسار لمعالجته، حتى لو كانت جميع إجراءات التصليب الأخرى مطبّقة.

الاعتماد على الحساب وحدود الأداء

إذا أصبح حساب Google المرتبط بـ CRD غير قابل للوصول، فقد ينقطع الوصول عن بُعد. لهذا، لا يُنصح بجعل حساب مستخدم واحد المسار الوحيد إلى جهاز حيوي. تقييم هذه التبعية قبل النشر أمر لا غنى عنه لأي فريق يشغّل CRD على أنظمة إنتاجية أو أعمال.

رموز الوصول للدعم هي رموز أحادية الاستخدام، وخلال جلسات المشاركة المباشرة يُطلب من المضيف كل ٣٠ دقيقة تأكيد استمرار المشاركة. نقل الملفات متاح في جلسات ChromeOS المُدارة عن بُعد، لكنه غير متوفر في إعدادات Windows وMac وLinux القياسية.

إلى جانب الميزات المفقودة، يُضاف استهلاك Chrome للذاكرة إلى حمل الاتصال عن بُعد النشط، مما يُلقي ضغطاً ملموساً على أجهزة المضيف ويُدهور الأداء على الأجهزة القديمة في الواقع العملي.

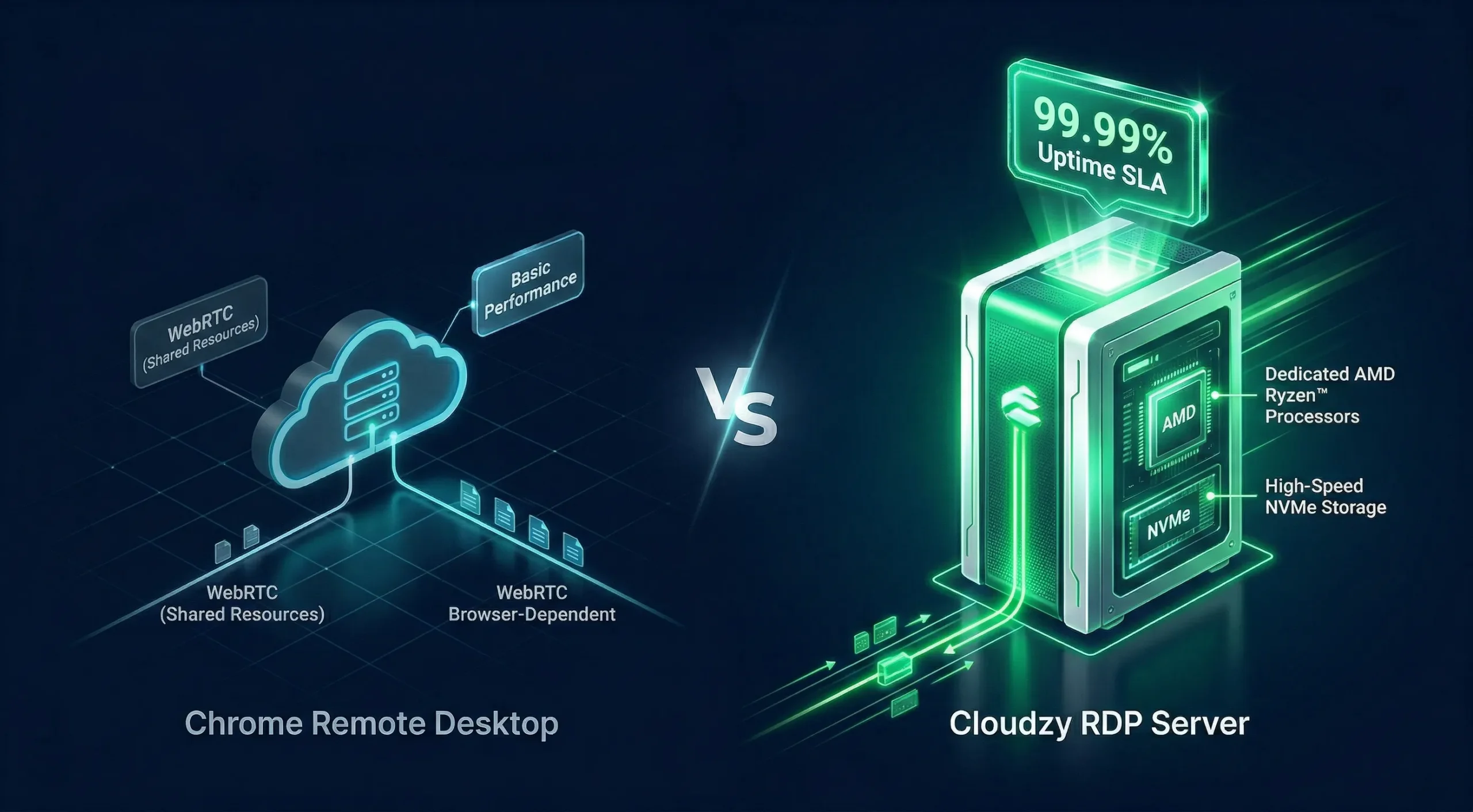

للتطوير أو إدارة الخوادم أو سير العمل الاحترافي، خادم خادم RDP يُزيل هذه القيود. في Cloudzy، تعمل خوادمنا على معالجات AMD Ryzen 9 بسرعة ٤٫٢ GHz فأكثر، مع شبكة تصل إلى 40 Gbps، وضمان وقت تشغيل SLA بنسبة ٩٩٫٩٥٪.

Chrome Remote Desktop مقابل خادم Cloudzy RDP

| الميزة | سطح مكتب Chrome البعيد | خادم Cloudzy RDP |

| سرعة الشبكة | متغيرة، توجيه WebRTC | حتى 40 Gbps مخصصة |

| المعالج | تعتمد على أجهزة المضيف | AMD Ryzen 9، تعزيز ٤٫٢+ GHz |

| حماية DDoS | لا يوجد | حماية DDoS مجانية |

| البروتوكول | WebRTC عبر HTTPS | RDP على نسخة معزولة بـ KVM |

| سجلات التدقيق | غير متاح | تسجيل أحداث الاتصال على مستوى نظام التشغيل عبر Windows Event Viewer |

| وقت التشغيل SLA | لا يوجد | 99.95% |

| نقل الملفات | محدود؛ متاح في ChromeOS المُدار فقط | دعم RDP الأصلي |

| الاعتماد على حساب خارجي | حساب Google واحد | بيانات اعتماد Windows مستقلة |

هل Google Remote Desktop آمن؟

«Google Remote Desktop» و«Chrome Remote Desktop» منتج واحد، ولهذا تظهر مخاوف أمان Google Remote Desktop ومشكلاته تحت الاسمين معًا في المنتديات وتوثيق المنتج. البنية والمخاطر وخطوات التقوية متطابقة في الحالتين.

Google Remote Desktop آمن للاستخدام الشخصي عند ضبطه بشكل صحيح. تشفير 2FA/TLS/SSL بـ AES يستوفي المعيار المعتمد في الصناعة، وحين يكون 2FA مفعَّلاً، تتولى طبقة المصادقة التعامل مع أكثر أنواع التهديدات شيوعًا التي تستهدف عمليات النشر الشخصية وعمليات الفرق الصغيرة على حدٍّ سواء.

بالنسبة للفرق ذات متطلبات الامتثال، أو التي تحتاج إلى سجلات تدقيق أو تكرار في الوصول، فإن CRD غير كافٍ كأداة مستقلة. يزداد خطر أمان Google Remote Desktop بالتناسب مع حساسية الأنظمة التي يُصل إليها وعدد المستخدمين المعنيين.

كيف تجعل Chrome Remote Desktop أكثر أمانًا؟

لكل خطر من مخاطر أمان Chrome Remote Desktop المحددة أعلاه حلٌّ مباشر في القائمة أدناه. الخطوات مرتبة حسب الأثر، فاعمل عليها من الأعلى إلى الأسفل للحصول على أسرع تحسين فعلي لإعدادك دون تعقيدات تقنية غير ضرورية.

فعِّل التحقق بخطوتين على حساب Google الخاص بك

افتح myaccount.google.com، واختر «الأمان»، ثم «التحقق بخطوتين». اختر تطبيق مصادقة أو مفتاح أمان مادي ثانيًا. هذه الخطوة وحدها تغلق ثغرة الاختراق القائمة على بيانات الاعتماد، التي تُظهر بيانات IBM لعام 2024 أنها تمر دون اكتشاف ٢٩٢ يومًا في المتوسط.

يوفر مفتاح الأمان المادي أقوى حماية ضد التصيد الاحتيالي، في حين يُعدّ تطبيق المصادقة الخيار الأكثر عملية لمعظم المستخدمين. نجد أن الفرق التي تفعِّل هذه الخطوة تقلل تعرضها للهجمات القائمة على بيانات الاعتماد بشكل ملحوظ، وإن كانت التهديدات التي تلي المصادقة، كاختطاف ملفات تعريف ارتباط الجلسة، تظل خطرًا مستقلًا يستوجب الإدارة.

عيِّن رمز PIN طويلًا ومعقدًا

استخدم ٨ أحرف على الأقل، مزج الحروف والأرقام، وتجنب أي تسلسل مرتبط بمعلوماتك الشخصية. لتحديث رمز PIN موجود، افتح remotedesktop.google.com/access، وابحث عن الجهاز في لوحة «Remote Devices»، ثم اختر أيقونة القلم.

يُهمّ تغيير رمز PIN بصفة دورية، لا سيما بعد أي وصول مؤقت مشترك أو بعد ظهور نشاط تسجيل دخول مشبوه على حساب Google. تُعدّ أرقام PIN القصيرة ذات الأرقام فقط من أكثر نقاط الضعف استغلالًا في عمليات نشر CRD التي نراجعها.

استخدم VPN على أي شبكة عامة أو مشتركة

اتصل بـ VPN الخاص بك قبل فتح CRD على أي شبكة لا تتحكم فيها شخصيًا. اختر مزودًا يعتمد سياسة موثَّقة بعدم الاحتفاظ بالسجلات، ومفتاح إيقاف يقطع الاتصال بالإنترنت إذا انقطع VPN فجأة، مما يُغلق نافذة الكشف القصيرة.

معظم المستخدمين الذين يتجاهلون VPN على الشبكات العامة لم يواجهوا قط حادثة واضحة، مما يولد شعورًا زائفًا بأن خطر طبقة الشبكة نظري بحت. عامِل خطوة VPN باعتبارها غير قابلة للتفاوض على أي شبكة مشتركة.

فعِّل وضع الستارة على Windows

يمنع وضع الستارة شاشة الجهاز المضيف الفعلية من عرض نشاط الجلسة عن بُعد أثناء اتصال CRD النشط. يرى أي شخص أمام الجهاز المضيف شاشة مقفلة فحسب، بصرف النظر عما يفعله المستخدم البعيد. يتطلب هذا الوضع Windows Professional أو Ultimate أو Enterprise أو Server.

إعداد وضع الستارة الكامل من Google يتطلب أربعة مفاتيح تسجيل على Windows. اضبط RemoteAccessHostRequireCurtain على القيمة 1 تحت HKLM\Software\Policies\Google\Chrome, fDenyTSConnections إلى 0 و UserAuthentication إلى 0 ضمن مسار Terminal Server، وعلى Windows 10 اضبط أيضاً SecurityLayer إلى 1 ضمن مسار RDP-Tcp.

يحذّر Google من أن أي خطوة مفقودة ستؤدي إلى إنهاء الجلسة فوراً. بعد ضبط جميع المفاتيح، أعد تشغيل خدمة مضيف CRD لتطبيق التغيير.

هذا الإعداد نادراً ما يُفعَّل في بيئات المكاتب المشتركة، ومعظم فرق تقنية المعلومات تنجز تهيئته في أقل من خمس دقائق.

حافظ على تحديث Chrome في جميع الأوقات

يعمل CRD على بنية Chrome التحتية، لذا فإن أي متصفح غير محدَّث يعني مضيف CRD غير محمي. في عام 2025، سجّل Chrome ما يزيد على 205 ثغرة CVE منشورة بمتوسط درجة CVSS بلغ 7.9؛ وتضمّنت عدة ثغرات تنفيذ أكواد عن بُعد أثّرت مباشرةً في مضيفات CRD النشطة.

افتح Chrome، ثم انتقل إلى المساعدة، ثم حول Google Chrome، وتحقق من حالة الإصدار الحالي. توصي Google بإبقاء التحديثات التلقائية مفعَّلة حتى تُطبَّق تصحيحات الأمان فور توفرها. تأخير تحديثات Chrome أو حجبها يُبقي ثغرات معروفة مفتوحة على أي مضيف CRD نشط.

خلاصة

يأتي Chrome Remote Desktop بحمايات حقيقية: تشفير TLS/SSL، ودخول قائم على رمز PIN، ونموذج مصادقة يدعم 2FA. للاستخدام الشخصي مع تطبيق خطوات التصليب الأمني، يُعدّ خياراً متيناً لاحتياجات الوصول عن بُعد اليومية على الشبكات الموثوقة.

القيد الجوهري هو أن نموذج الوصول بأكمله يعتمد على حساب Google واحد. سواء تعلّق الأمر باتساق الأداء، أو سجلات الامتثال، أو موثوقية البنية التحتية، فإن المخاوف الأمنية في البيئات الاحترافية تشير باستمرار إلى الحاجة لحل مخصص. للفرق التي تجاوزت حدود CRD، توفر خوادم Cloudzy المستندة إلى KVM أساساً أكثر موثوقية.

الأداة المناسبة تعتمد على سياقك. يحل CRD مشكلة الوصول الشخصي بشكل جيد. حين يدخل الامتثال أو وقت التشغيل أو الوصول متعدد المستخدمين في المعادلة، يجب أن تتلاءم البنية مع حجم المتطلبات.