À medida que a tecnologia avança em ritmo acelerado, melhora a qualidade de vida e as possibilidades que temos na internet. Mas ao mesmo tempo, como em qualquer outro período da história humana, a tecnologia é como uma moeda de dois lados. Um lado produtivo e outro destrutivo. Ataques online e hacking malicioso são um aspecto destrutivo da web que experimentou um aumento massivo na última década. A metodologia também está ficando mais sofisticada. Um dos ataques online mais comumente usados é o ataque de negação de serviço distribuído, conhecido abreviadamente como DDoS. O DDoS é uma forma evoluída e mais avançada do ataque DoS (denial of service). Enquanto muitos métodos de ataque online diferentes, como o notório vírus Trojan, foram temidos e agora se tornaram obsoletos, o ataque DDoS resistiu ao teste do tempo e continua sendo usado com grande sucesso até hoje. Claro, existem métodos para combatê-lo e medidas preventivas a considerar. Mas o que fazer quando sua rede doméstica está sob ataque? Neste artigo, vou cobrir dez soluções e métodos de prevenção contra DDoS para redes domésticas. Mas antes de prosseguir, vamos esclarecer as definições.

O que é um ataque DDoS?

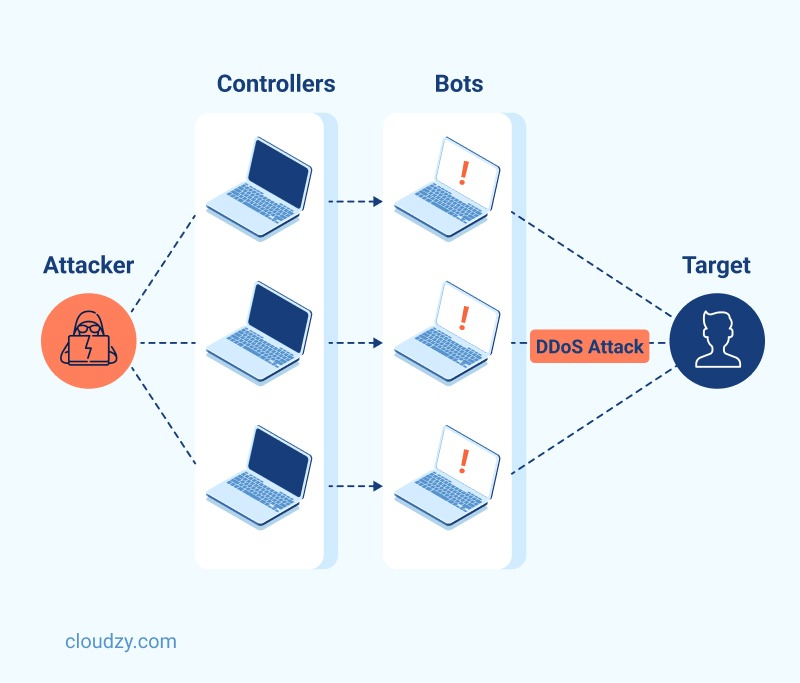

Ao contrário do que a imaginação popular sugere, DDoS é um ataque e não uma operação de hacking. Isso significa que o atacante por trás do DDoS não está tentando tomar controle de sua rede ou servidor. Em vez disso, quer derrubá-lo e deixá-lo fora de operação. Embora existam vários métodos diferentes de ataque DDoS que se enquadram em três categorias gerais, o esquema geral de todos eles segue mais ou menos o mesmo padrão. Em um ataque DDoS, o atacante sobrecarrega a rede ou servidor com uma onda massiva de solicitações de rede ilegítimas.

A velocidade e o volume brutos dessas solicitações falsas são tão altos que tomam conta da largura de banda de sua rede ou servidor e o forçam a dedicar todos os seus recursos para processar essas solicitações. Portanto, o servidor não responderá a outras tarefas e solicitações devido à falta de recursos de processamento, ou simplesmente travar completamente. O atacante geralmente lança esses ataques através de vários dispositivos que foram programados para enviar spam; esses dispositivos fazem parte de uma rede de "botnet". Como as redes domésticas funcionam com largura de banda alocada de um servidor central do seu ISP, derrubá-las com DDoS é relativamente mais fácil do que um servidor que você administra. Isso torna necessária a proteção contra DDoS no roteador.

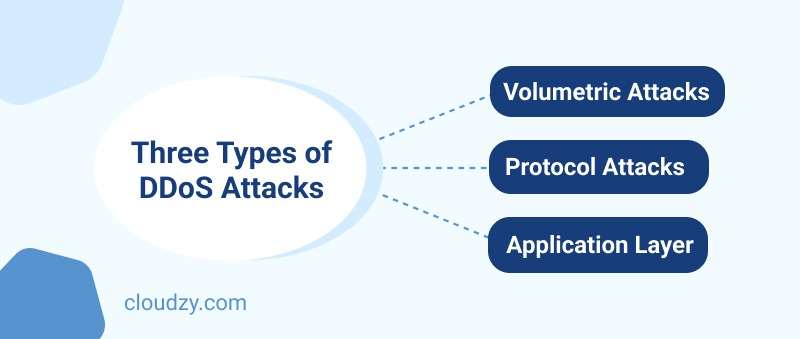

Os três tipos de ataques DDoS

É importante que você conheça as três categorias gerais que um atacante DDoS pode usar para danificar sua rede doméstica. Essas três categorias não são métodos de ataque em si, mas esquemas de ataque que cada um contém vários métodos de ataque DDoS diferentes. Vamos avaliá-los rapidamente.

Ataques Volumétricos

Como o nome sugere, os ataques da categoria volumétrica dependem de puro volume para fazer acontecer um ataque. Por isso, também são o tipo mais comum de ataque DDoS que ocorre. O processo é bem direto. O atacante simplesmente confia na quantidade e envia o máximo de tráfego ilegítimo possível para derrubar o servidor. O hacker visará seu DNS. Se a primeira onda de solicitações e tráfego indesejado não foi suficiente, pode simplesmente enviá-lo novamente e novamente. Ataques volumétricos são comuns porque são fáceis de executar para quase qualquer pessoa. Felizmente, isso também significa que a proteção contra DDoS para redes domésticas é mais fácil contra esse método.

Ataques de Protocolo

Ataques baseados em protocolo requerem um pouco mais de esforço para serem executados, mas em troca, seus efeitos também são muito mais devastadores em uma rede doméstica. O atacante nesse método precisa estabelecer um nível básico de comunicação entre sua rede e a dele. Portanto, enviará o que é conhecido como aperto de mão "TCP". Aceitar esse aperto de mão troca um conjunto de dados iniciais, incluindo endereços IP e DNS. O hacker então não completa a solicitação de aperto de mão. Em vez disso, usa os dados recém-adquiridos para continuar fazendo solicitações de aperto de mão TCP com endereços IP falsos após endereços IP falsos. Essas solicitações precisam de largura de banda para processar e até rejeitar. Portanto, o servidor será sobrecarregado e desabará.

Camada de Aplicação

Ataques DDoS da camada de aplicação são o método de ataque mais inteligente, pois usam um aplicativo ou os próprios recursos de um servidor contra si mesmo. O nome também implica que, em vez de atacar a infraestrutura básica do servidor, o ataque ocorre na "camada de aplicação" dos dados hospedados em um servidor. Se for um site, o hacker solicitará continuamente que uma subseção ilegítima desse site seja carregada. Quando isso acontece, a página precisa informar que nenhuma subseção existe com um pacote de resposta. O atacante continuará solicitando a página até que o servidor seja sobrecarregado e não possa mais responder às suas solicitações ou de ninguém mais, legítimas ou ilegítimas.

Zero Day e outras metodologias de ataque DDoS

Agora, cada uma das três categorias de ataque DDoS mencionadas anteriormente também tem vários métodos de ataque que se enquadram em seu guarda-chuva. Os métodos de ataque mais comuns na categoria de ataque baseada em protocolo são Ataque TCP flood e Inundação SYN. Com ataques volumétricos, temos o Inundação ICMP, ping da morte, e Inundação UDP. Finalmente, com a camada de aplicação, temos o método slowloris. Todos esses métodos são bem documentados e existem formas de combatê-los tanto em redes domésticas quanto em servidores independentes. Mas há também outra categoria de ataques DDoS conhecida como ataques Zero Day. Como o nome sugere, esses ataques são métodos ainda não descobertos e sua existência só vem à tona quando são usados pela primeira vez contra uma nova vítima. A fluidez do conceito envolvendo ataques DDoS significa que existem muitos ataques zero-day diferentes usando métodos de ataque novos e inovadores. Ataques zero-day são considerados valiosos porque seu protocolo ainda não foi descoberto. Portanto, hipotetiza-se que esses métodos estão sendo reservados para não serem usados contra grandes alvos. Todos os diferentes métodos que mencionei anteriormente também foram uma vez chamados de ataques zero-day. Geralmente, porém, esses ataques são a última coisa de que você precisa se preocupar em relação à proteção DDoS para sua rede doméstica.

A inundação HTTP também é um ataque DDoS proeminente. Para se proteger de ser exposto a ela, é altamente aconselhável que você proteja seu HTTP ao navegar online em navegadores como Chrome.

Motivações por Trás de um Ataque DDoS

Cada ataque DDoS tem suas próprias motivações. Porém, em geral, existe um padrão nos fatores que originam esses ataques. Os ataques DDoS em larga escala acontecem principalmente por duas razões. A primeira é extorsão. Quando um grupo de hackers consegue desabilitar o acesso online de uma empresa, prejudica severamente sua capacidade de marketing e operações. Por isso, muitas vítimas acham mais fácil pagar aos atacantes para encerrar o ataque DDoS. A segunda razão para ataques DDoS em larga escala é transmitir uma mensagem política ou participar de ativismo social.

Porém, quando um ataque DDoS ocorre contra uma rede doméstica, as razões podem ser diferentes. Quando uma rede doméstica é alvo de DDoS, geralmente as motivações são pessoais. Se não for, você ou seu ISP provavelmente foram vítimas de um esquema de extorsão. Sabe-se que alguns jogadores também usam DDoS contra outros em sessões multiplayer para criar lag nos adversários e ganhar vantagem. No geral, a chance de ser atacado pessoalmente em sua rede doméstica é baixa, mas o que fazer quando isso acontece? Aqui estão dez soluções para proteger sua rede doméstica contra DDoS.

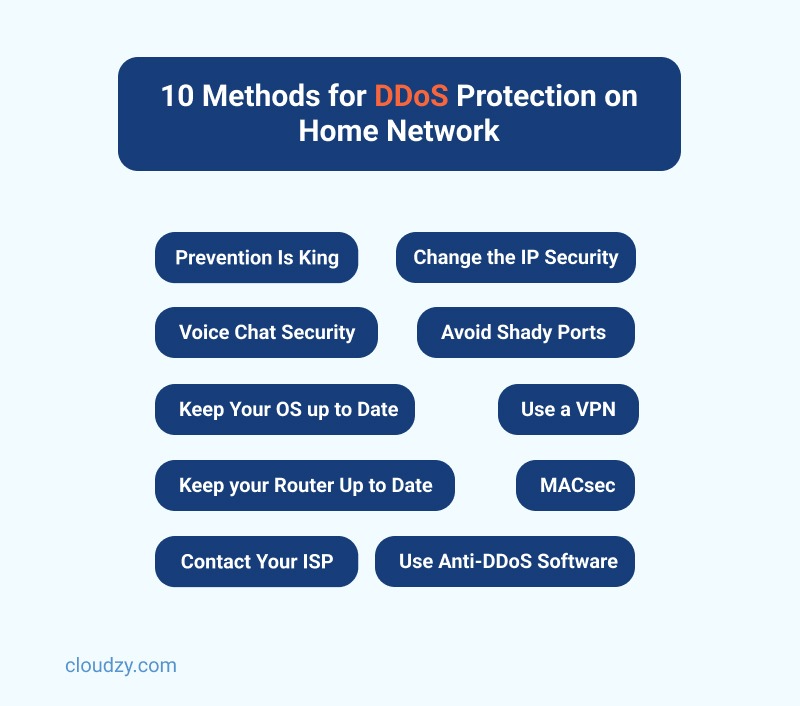

10 Métodos para Proteger sua Rede Doméstica contra DDoS

Antes de explicar cada método, é importante notar que nenhuma dessas soluções é infalível contra um ataque DDoS. Elas devem ser usadas em conjunto para prevenir DDoS em sua rede doméstica.

1. A Prevenção é Fundamental

Este não é um método técnico para combater ataques DDoS. É mais uma questão de mentalidade. Ataques DDoS são o tipo mais comum de atividade maliciosa online. Por isso, mesmo que a chance de sua rede doméstica sofrer um ataque DDoS seja baixa, é altamente recomendado que você faça sua própria pesquisa e implemente todas as medidas preventivas e cautelares que conseguir. Nenhuma vítima de um ataque DDoS bem-sucedido estava preparada. Isso mostra claramente que algumas das opções que exploraremos adiante precisam ser implementadas agora, antes que um ataque realmente aconteça em sua rede doméstica.

2. Altere a Segurança do IP

Seu endereço IP é sua identidade online e é o principal meio de identificar você, seus dispositivos e sua rede no mundo digital. Por isso, também é a principal via pela qual ataques serão constantemente lançados contra você em um cenário de ataque hipotético. É aconselhável que durante atividades online arriscadas você mascare seu endereço IP. Melhor ainda, você pode usar uma estratégia de IP dinâmico solicitando ao seu ISP que altere seu endereço IP de tempos em tempos. Isso tornará muito mais difícil ser alvo de ataques.

3. Use a VPN

Muitos atacantes DDoS costumam alvejar uma longa lista de endereços IP que coletam de domínios públicos. Há sempre a chance de seu endereço IP estar em uma dessas listas. Portanto, em linha com a segurança de IP mencionada acima, uma boa solução é usar uma rede privada virtual. Este VPN não apenas mascarará completamente seu endereço IP real, mas também criptografará seus dados. Isso tornará muito mais difícil executar um ataque DDoS bem-sucedido contra sua rede doméstica. Essa é outra razão para usar um VPN.

4. MACsec

IEEE 802.1AE, também conhecido como MACsec, é um protocolo de rede que tornará certos aspectos de sua conexão, como Ethernet e VLAN, à prova de qualquer ataque DDoS avassalador. Configurar MACsec para proteger uma rede doméstica contra DDoS é um método bastante complexo. Apesar disso, permanece como um dos métodos mais eficazes para prevenir ataques como man-in-the-middle e DDoS. Se sua rede doméstica sofre constantemente com DDoS, implementar MACsec ajudará muito na proteção.

5. Use Software Anti-DDoS

Essa é a solução mais direta possível. Um software anti-DDoS é desenvolvido especificamente para reconhecer os padrões usados pelos diferentes tipos de ataque DDoS. Após detectar o tráfego de entrada como malicioso, ele simplesmente bloqueia a comunicação ou sever completamente a ligação entre o dispositivo malicioso e sua rede bloqueando seu IP. Existem muitas opções confiáveis de programas anti-DDoS, como SolarWinds' Security Event Manager, que também protege você contra ataques que exploram protocolos de acesso remoto como SSH.

6. Mantenha seu Sistema Operacional Atualizado

Não consigo enfatizar o suficiente a importância de manter seu sistema operacional atualizado. Isso se estende a todos os dispositivos conectados à sua rede doméstica. Seja Linux, macOS ou Windows em seus desktops, ou se você tiver Android ou iOS em seus celulares, é imperativo que todos estejam atualizados para a versão mais recente. Versões antigas de sistemas operacionais são um dos pontos fracos de segurança mais explorados, facilitando todo tipo de ataque ao permitir que o hacker primeiro infiltre o dispositivo desatualizado antes de lançar um ataque contra a rede.

7. Evite Portas Suspeitas

Muitos de nós usamos diariamente diferentes softwares de entretenimento e comunicação que utilizam certos portas de transmissão para transferir dados entre nosso dispositivo e seus serviços. Os exemplos mais comuns são Steam, Netflix, Discord, Skype, Spotify, Xbox Live, etc. Enquanto existem portas oficiais que são seguras, também há portas alternativas que podem ser usadas para contornar bugs ou acessar novos conteúdos. Porém, não vale a pena arriscar a segurança de sua rede e aconselho que você jamais use essas portas suspeitas. Sempre use as portas oficialmente indicadas para cada serviço. Caso contrário, ataques como flood TCP ficam muito mais fáceis de executar para um atacante.

8. Mantenha seu Roteador Atualizado

Esse é outro aspecto crucial da segurança geral de sua rede doméstica. Não apenas previne DDoS em sua rede doméstica, mas também é muito útil contra todo tipo de atividade maliciosa online direcionada a você. Assim como os dispositivos conectados à rede, modems e roteadores também recebem atualizações de software focadas em melhorar a segurança. Versões mais antigas têm segurança enfraquecida em comparação com versões mais recentes. Ter seu roteador infiltrado é o pior cenário possível, pois ele atuará tanto como alvo central do ataque quanto como meio para o atacante, já que a parte maliciosa usará o próprio roteador para sobrecarregar a rede. Mantenha seus roteadores atualizados.

9. Segurança de Bate-Papo de Voz

Também é sabido que serviços como Skype e similares podem ter níveis de segurança comprometidos. Isso permite que um atacante malicioso carregue uma simples solicitação de chat de áudio ou videochamada com um pacote para estabelecer um aperto de mão e depois prosseguir com um ataque completo. Portanto, como regra geral, nunca aceite solicitações de chats de áudio ou videochamadas de pessoas que você não conhece na web. Isso está alinhado com a primeira dica do artigo de sempre ter uma mentalidade defensiva para prevenir ataques em vez de resolvê-los quando ocorrem. Também é melhor usar software de comunicação que não o exponha.

10. Entre em contato com seu ISP

Se você simplesmente não tiver conhecimento suficiente em informática para executar as diferentes soluções desta lista, ou se um ataque completo já tiver acontecido contra você a ponto de a rede estar completamente inoperante, então sua única solução é entrar em contato com seu provedor de internet. Como administradores do servidor, eles podem alterar seu endereço IP para encerrar o ataque em andamento e bloquear o endereço IP responsável pelo ataque contra você. Muitas opções de ISP também oferecem proteção básica, então escolher uma delas também ajuda muito!

Conclusão

Os ataques são de longe o tipo mais incômodo de atividade maliciosa online com a qual uma pessoa tem que lidar. Embora os danos não sejam direcionados às suas informações pessoais, a dificuldade em rastrear o atacante e encerrar o ataque torna isso extremamente irritante. Os ataques não se limitam a um tipo específico de servidor e hospedagem. Eles também podem acontecer quando você está usando serviços de acesso remoto. Portanto, é altamente recomendado que você opte por um provedor que não apenas tenha altos níveis de segurança básica, mas que possa encerrar imediatamente o ataque caso realmente aconteça. A Cloudzy oferece serviços premier VPS protegido contra DDoS que vão aliviar suas preocupações para sempre. A Cloudzy também oferece mais de 12 localizações, pacotes personalizados, excelente conectividade, taxa de uptime de 99,95% e até garantia de reembolso de sete dias!

Hospedagem VPS de alto desempenho com preços acessíveis

Hospedagem VPS de alto desempenho com preços acessíveis

Aproveite nossa hospedagem VPS acessível para vários usos: hospedagem de sites ou games, negociação, servidor de desktop remoto e desenvolvimento e testes de aplicativos.

Obtenha um VPS EficientePerguntas Frequentes

Uma rede doméstica pode sofrer um ataque?

Sim. Não apenas é possível, mas como as redes domésticas recebem uma certa quantidade de recursos de um servidor central, elas são especialmente vulneráveis a falhas sob o peso de um ataque capaz.

Existem roteadores com proteção?

Sim. E é altamente recomendado que você os use. Como vêm em forma de software, alguns dos roteadores mais antigos que originalmente não tinham proteção podem adicioná-la com atualizações. Daí a importância de atualizar seu roteador.

Como detectar um ataque na minha rede doméstica?

Existem vários sinais de que um ataque está acontecendo contra você. Estes incluem uma redução severa na velocidade de rede e erros de time-out. Picos de tráfego que seguem um padrão também são um indicador claro.