Vou descrever uma fantasia infantil que todos compartilhávamos quando crianças. Imagine que você tem um par de óculos mágicos que permitem encontrar tesouro escondido em uma biblioteca. É uma experiência totalmente nova. Esses óculos mágicos permitem que você veja o invisível, o imperceptível. Agora, imagine ter esse superpoder para descobrir conteúdo oculto na Internet. Imagine ter palavras-chave secretas especiais que fazem esses óculos mágicos funcionarem ainda melhor. Essas palavras secretas ajudam você a encontrar coisas muito específicas, como tesouros escondidos, que você não encontraria apenas olhando ao redor normalmente. Não dá para negar que esse não é o superpoder mais legal de todos. Afinal, quem quer voar quando pode ver os conteúdos mais raros, certo?

Se você tem curiosidade em aprender mais sobre esse superpoder, bem-vindo ao Google Dorking! Neste artigo, vamos aprender como acessar os cantos escondidos da Internet.

O que é Google Dorking?

Google Dorking utiliza sintaxe avançada de busca no Google para encontrar informações específicas disponíveis publicamente na internet. Essas informações existem, mas não aparecem nos resultados convencionais. Acessá-las requer um pouco de investigação. Google Dorking faz isso usando operadores especiais e comandos que refinam as buscas. Isso permite aos usuários localizar informações sensíveis, detectar vulnerabilidades de segurança e coletar dados que não seriam encontrados em buscas comuns.

Operadores como site:, filetype:, e inurl: são usados para restringir resultados de busca a sites específicos, tipos de arquivo ou XQNT0037Xs. Por exemplo, usando site:example.com filetype:pdf retornaria arquivos PDF hospedados em example.com. Google Dorking pode descobrir diretórios, documentos confidenciais e mensagens de erro detalhadas que revelam fraquezas na segurança de um site.

Casos de Uso para Google Dorking

Google Dorking não é apenas uma ferramenta para curiosos. É um ativo poderoso que pode ser usado em muitos cenários profissionais e educacionais. Aqui estão alguns dos casos de uso mais comuns para Google Dorking:

Avaliações de Segurança e Testes de Vulnerabilidade

Como expliquei anteriormente, comandos de Google Dorking conseguem encontrar informações normalmente inacessíveis. Imagine que você publicou dados confidenciais por acidente. E se alguém usar comandos de Google Dorking para descobrir esses dados expostos? A solução é agir primeiro e usar comandos de Google Dorking para encontrar vulnerabilidades no seu sistema.

Coleta de Inteligência Competitiva

Se você é desenvolvedor de negócios ou especialista em marketing, manter conhecimento atualizado é um dos seus principais diferenciais. Google Dorking oferece a oportunidade de coletar inteligência competitiva. Profissionais de marketing e analistas de negócios usam Google Dorking para descobrir estruturas de sites concorrentes, estratégias online e documentos públicos que possam revelar planos estratégicos ou lançamentos de produtos. Você pode usar essas informações para comparar o desempenho da sua empresa, antecipar movimentos de mercado e desenvolver contra-estratégias.

Pesquisa Acadêmica e Coleta de Dados

Se você é pesquisador ou profissional acadêmico, Google Dorking pode ajudá-lo a refinar suas buscas e extrair conjuntos de dados precisos do vasto volume de informações online. A capacidade de encontrar papers, datasets, estudos de caso e artigos não acessíveis através de métodos de busca padrão acelera sua pesquisa. E o que importa mais para um doutorando com prazos apertados do que eficiência e velocidade?

Identificação de Vulnerabilidades em Software e Sistemas

Se você é um hacker ético ou testador de penetração que quer identificar vulnerabilidades de software e configurações incorretas, Google Dorking torna esse processo mais eficiente. Google Dorking permite criar buscas especializadas. Você pode usá-las para localizar sistemas rodando versões de software conhecidamente vulneráveis, dispositivos de rede mal configurados ou interfaces administrativas expostas. Esse tipo de identificação possibilita corrigir vulnerabilidades rapidamente e fortalecer a postura de segurança contra ataques potenciais.

Localização de Cópias Não Autorizadas de Materiais Protegidos

Se você é detentor de direitos autorais ou criador de conteúdo, pode usar Google Dorking para encontrar reproduções não autorizadas do seu trabalho. Com comandos de busca específicos, você localiza sites que hospedam cópias pirateadas de livros, músicas, filmes e software. Esse aspecto do Google Dorking ajuda na proteção da propriedade intelectual e em ações legais contra violação de direitos autorais.

Entendo que muitos desses casos de uso atendem grupos específicos de pessoas. Porém, você também pode usar Google Dorking para fins cotidianos. Mesmo sendo um usuário comum da internet curioso sobre a profundidade dos dados online, Google Dorking pode melhorar sua experiência de busca.

Comandos e Exemplos de Google Dorking

Google Dorking encontra resultados que você nunca obteria com buscas comuns. Faz isso implementando operadores avançados de busca. Esses operadores funcionam de uma forma nova, dizendo ao algoritmo do Google o que procurar. Vamos ver o que esses operadores conseguem fazer:

Inurl: Esse operador encontra palavras-chave específicas em uma XQNT0037X. Por exemplo, inurl:admin retorna páginas que têm "admin" na XQNT0037X.

Filetype: O operador filetype retorna todos os arquivos do tipo específico que você solicitou. Por exemplo, 'filetype:pdf site:example.com' procura por arquivos PDF dentro do domínio example.com.

Notexto: Esse operador busca palavras ou frases específicas no conteúdo de uma página web. 'intext:"confidential" filetype:pdf' procura por PDFs que contenham a palavra "confidential".

Link: Se você quer saber quais páginas apontam para um URL específico, pode pesquisar o URL usando o operador de busca de links. Por exemplo, 'link: https://example.com/webpage' mostra quais páginas apontam para um artigo específico do seu site.

Website: Este operador de site restringe os resultados da busca e mostra apenas resultados de um site específico. Por exemplo, 'site:example.com' retorna páginas web apenas de example.com.

Intitle: O operador intitle pesquisa páginas com palavras específicas em seus títulos. Por exemplo, 'intitle:"index of" "password"' ajuda a encontrar páginas que podem listar senhas.

Cache: Este operador exibe a versão em cache do Google de uma página web. Por exemplo, 'cache:example.com' mostra a página em cache mais recente de 'example.com' pelo Google.

Google Dorking em Ação: Exemplos Práticos

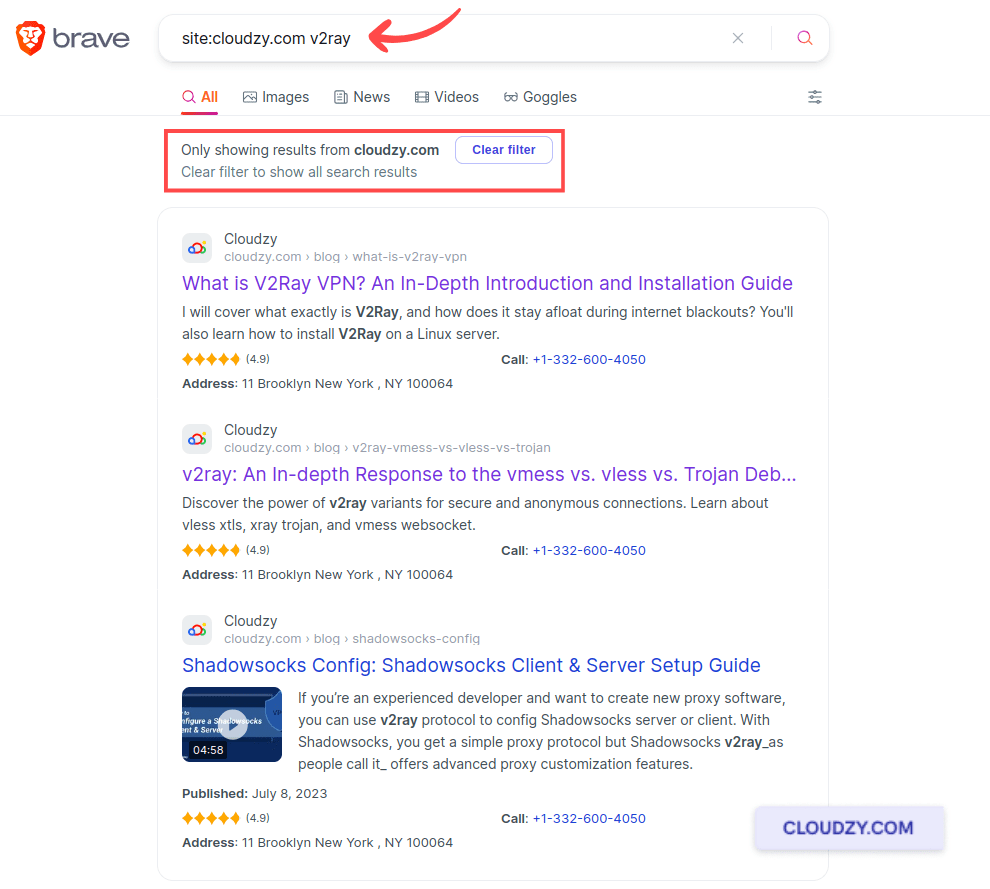

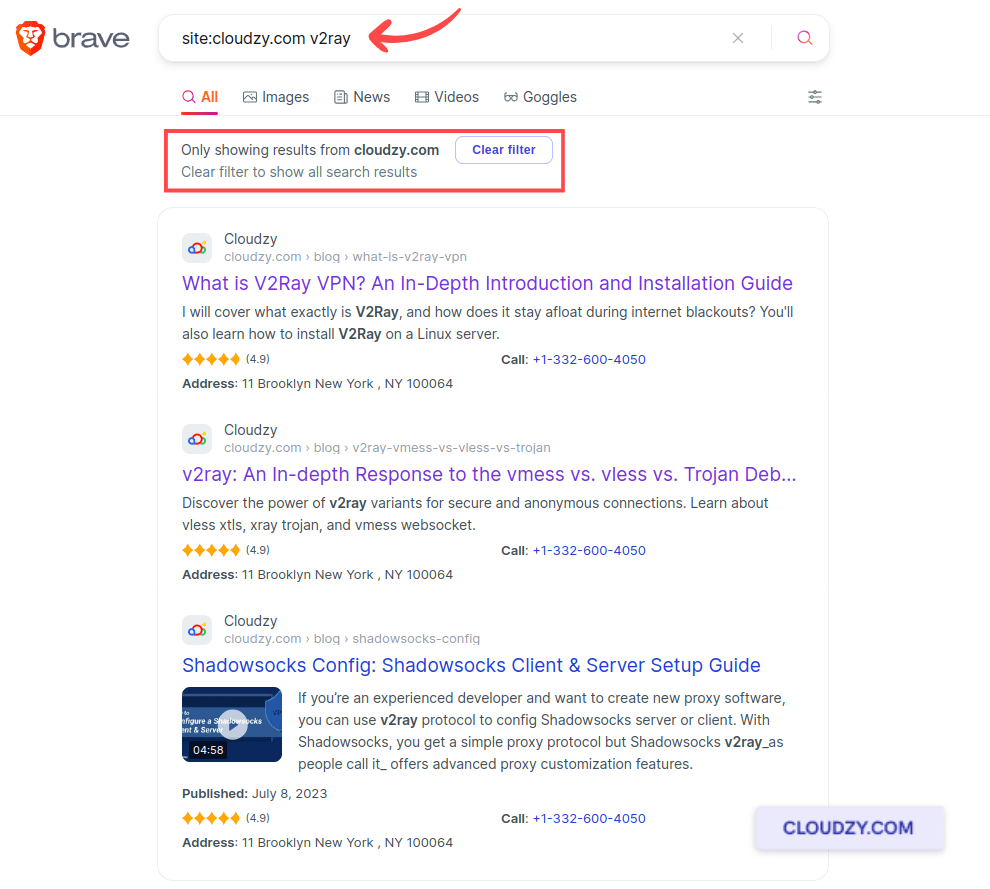

Para aprofundar nossa conversa sobre Google Dorking, quero adicionar detalhes a dois desses operadores. O primeiro comando útil de Google Dorking é site:. Você já desejou poder filtrar a internet inteira para encontrar conteúdo de um único site?

O operador site foca em um domínio específico e permite que você explore o conteúdo de um único site diretamente na barra de pesquisa do Google. Imagine que você está procurando por todos os blogs sobre V2Ray no site de Cloudzy. Tudo que você precisa fazer é digitar 'site:cloudzy.com v2ray'. Esta consulta retorna todas as páginas sobre V2ray em Cloudzy.

O próximo comando útil de Google Dorking que quero explicar em detalhe é o filetype: operador. Se você está procurando por tipos de documento específicos, o operador filetype: pode ser muito útil. Se você está procurando por PDFs, PPTs ou planilhas, este operador filtra os resultados de busca para mostrar apenas os tipos de arquivo que você precisa. Você está em busca de artigos de pesquisa sobre energia renovável. Em vez de vasculhar páginas web, você quer fontes diretas, preferencialmente em formato PDF. Veja como você poderia usar Google:

Como você pode ver neste exemplo, cada resultado nesta página é um arquivo PDF. Desta forma, fica muito mais fácil para você encontrar artigos acadêmicos, relatórios e papers.

Agora que revisamos todos os comandos importantes de google dorking e fizemos dois exemplos práticos, vamos prosseguir para a próxima seção para aprender como proteger nossos dados contra comandos de google dork.

Como Proteger seus Ativos Digitais contra Google Dorking

A era da internet tem algumas características que atuam como uma faca de dois gumes. Por exemplo, a internet permite que a informação flua como água e penetre em todos os cantos. Na maioria dos casos, isso é um aspecto positivo que torna a informação acessível a todos. Mas em alguns casos, pode ser complicado. Assim que você coloca algo online, deve esperar por todos os tipos de atividade maliciosa e exploração. Embora Google Dorking seja uma ferramenta poderosa para profissionais de cibersegurança e pesquisadores, também apresenta riscos significativos quando usada por um agente malicioso. Nesta seção, você aprenderá como proteger suas informações e defendê-las contra tentativas maliciosas de Google Dorking.

1. Atualize e Corrija seus Sistemas Regularmente

Hackers frequentemente usam comandos de Google Dorking para encontrar alvo exploráveis que executam software desatualizado. Uma das maneiras mais eficazes de proteger seus sistemas contra Google Dorking é manter seu software e sistemas atualizados. Portanto, aplique patches de segurança e atualizações assim que ficarem disponíveis para minimizar riscos.

2. Reforce as Configurações do Seu Servidor Web

Servidores web que não estão adequadamente configurados são alvos fáceis para Google Dorking. Se você quer proteger seus ativos digitais, precisa garantir que as configurações do seu servidor não exponham informações sensíveis. Uma forma de fazer isso é desabilitando listagens de diretório e garantindo que arquivos como .git ou backup.zip não sejam acessíveis pela web. Além disso, consulte regularmente o Google Hacking Database para conhecer novas exposições potenciais e como protegê-las contra técnicas de Google Dorking.

3. Monitorar e Analisar Logs Web

Monitorar seus logs web pode ajudá-lo a detectar possível atividade de Dorking. Procure por padrões incomuns ou um número maior de requisições que envolvam comandos de Google dork. Se você fizer esse monitoramento regularmente, pode detectar essas atividades e prevenir violações de dados.

4. Uso de Robots.txt e Firewalls de Aplicação Web

Para explicar Robots.txt, precisamos explorar um cenário familiar. Imagine que você leva seu sanduíche favorito para o escritório. Para garantir que seus colegas não toquem naquele sanduíche delicioso, você coloca uma placa dizendo "Não Toque!". Essa placa funciona como um arquivo robots.txt em um site. Ela instrui mecanismos de busca como Google a não exibir certas partes do seu site nos resultados de pesquisa. Mas e se aquele colega chato e atrevido ignorar a placa e comer seu sanduíche mesmo assim? De forma similar, alguns usuários maliciosos podem ignorar o arquivo robots.txt e tentar encontrar conteúdo oculto em um site. Agora imagine tendo um superheroí de guarda chamado WAF (Firewall de Aplicação Web) que vigia sua caixa de brinquedos. Mesmo que alguém ignore a placa e tente espreitar, o superheroí intervém e os impede. Portanto, combinar Robots.txt e Web Application Firewalls é uma excelente estratégia para detectar e bloquear tentativas de exploração que usam técnicas de Google hacking.

Essas medidas permitem proteger seus ativos digitais contra ameaças de Google Dorking. Revisar e atualizar regularmente suas práticas de segurança de acordo com os últimos desenvolvimentos no Google Hacking Database ajudará a manter suas defesas fortes e resilientes.

Guia Prático de Google Dorking

Este guia rápido de Google dorks fornece uma referência para alguns dos comandos de Google Dorking mais eficazes. Você pode usar esta tabela para encontrar facilmente comandos de Google dork.

| Comando | Propósito | Exemplo |

| site: | Busca conteúdo específico dentro de um site particular. | site:example.com |

| filetype: | Procura arquivos de um tipo específico. | filetype:pdf |

| intitle: | Encontra páginas que incluem palavras específicas em seus títulos. | intitle:"login page" |

| inurl: | Busca páginas que contêm uma palavra em particular. | inurl:"admin" |

| cache: | Exibe a versão em cache de uma página web. | cache:example.com |

| informações: | Fornece informações resumidas sobre um site. | info:example.com |

| relacionado: | Encontra sites relacionados ao site especificado. | related:example.com |

| intext: | Procura texto em qualquer lugar de uma página web. | intext:"confidencial" |

Dicas para usar este guia rápido de Google Dorking:

- Combinar Comandos: Você pode aumentar a precisão de suas buscas combinando comandos. Por exemplo, usar site: junto com filetype: pode ajudar a localizar documentos específicos.

- Verificações Regulares: Use estes comandos regularmente para verificar seus próprios sites em busca de exposições ou vazamentos accidentais de informações.

- Mantenha-se Atualizado: Conforme novos comandos são desenvolvidos e compartilhados no Google Hacking Database (GHDB), mantenha seu guia rápido atualizado com esses avanços.

Pegue um Linux VPS econômico ou premium para hospedar seu site ou desktop remoto, com o preço mais barato disponível. VPS Executando em Linux KVM para maior eficiência e funcionando em hardware poderoso com armazenamento NVMe SSD para maior velocidade.

Ler maisConclusão

Aprender Google Dorking traz muitos benefícios e casos de uso. Você pode usá-lo para melhorar suas medidas de segurança cibernética ou para encontrar informações valiosas online. Sempre lembre-se de usar essas ferramentas poderosas com responsabilidade e ética. Embora Google Dorking não seja ilegal, você deve estar atento a como as usa devido a considerações éticas.

Perguntas Frequentes

Quais são os benefícios do Google Dorking?

Google Dorks ajudam a refinar buscas para encontrar informações específicas rapidamente. Isso permite que profissionais de segurança cibernética protejam sistemas de forma mais eficaz. Além disso, Google Dorks são ótimos para pesquisa porque podem fornecer dados precisos usados para inteligência competitiva ou fins acadêmicos.

O que é banco de dados de Google Dorking?

O Banco de Dados Google Hacking (GHDB) é um repositório de comandos de busca Google usados para encontrar falhas de segurança em sites e servidores. Funciona como um recurso para profissionais de segurança entenderem e anteciparem os métodos que hackers podem usar para explorar vulnerabilidades descobertas através de buscas Google.