Giám sát bảo mật đám mây thu thập nhật ký, chỉ số và sự kiện từ toàn bộ cơ sở hạ tầng đám mây của bạn, bao gồm máy ảo, container, hệ thống nhận dạng, luồng mạng và các ứng dụng, để tạo ra bức tranh thời gian thực về cách môi trường của bạn hoạt động.

Bằng cách liên tục giám sát và phân tích dữ liệu đó, các nhóm có thể phát hiện truy cập trái phép hoặc cấu hình sai trước khi vi phạm xảy ra. Với quy trình cảnh báo rõ ràng và playbook tự động hoạt động, giám sát bảo mật trở thành một phần của hoạt động hàng ngày thay vì những cuộc chữa cháy vào cuối tuần.

Cloud Security Monitoring là gì?

Giám sát bảo mật đám mây là quá trình liên tục quan sát và phân tích các tài nguyên trên đám mây như máy chủ ảo, kho lưu trữ, hàm serverless và kiểm soát mạng để phát hiện mối đe dọa, lỗ hổng bảo mật hoặc khoảng cách tuân thủ theo thời gian thực.

Nó hoạt động bằng cách tập hợp dữ liệu mạng từ tường lửa và nhóm bảo mật, triển khai các bộ thu thập dữ liệu nhẹ trên máy ảo và container, theo dõi:

- Nhật ký từ các máy ảo và container

- API yêu cầu và sự kiện xác thực

- Lưu lượng mạng, truy vấn DNS và kết nối điểm cuối

- Chỉ số sức khỏe hệ thống và thống kê hiệu năng

- Hành động người dùng trên các môi trường

Những luồng dữ liệu này đổ vào một engine phân tích tập trung, thường là nền tảng SIEM hoặc XDR, để chuẩn hóa định dạng log, áp dụng các quy tắc tương quan, và chạy phân tích hành vi nhằm phát hiện các ngoại lệ. Thay vì phải quản lý nhiều bảng điều khiển riêng biệt, các đội có được một giao diện thống nhất nơi các cảnh báo được ưu tiên, ticket mở tự động, và các script khắc phục có thể chạy mà không cần can thiệp thủ công.

Những Thành Phần Cốt Lõi của Giám Sát Bảo Mật Cloud Là Gì?

Mọi thiết lập bảo mật đều dựa trên một vài khối xây dựng cơ bản. Trong môi trường cloud, các thành phần này hoạt động như cảm biến, bộ lọc, và báo động; chúng thu thập dữ liệu, phát hiện hoạt động bất thường, và kích hoạt phản ứng nhanh chóng.

- Các bộ sưu tập dữ liệu và agent chạy trên VMs, container và workload không máy chủ

- Quy trình tập hợp nhật ký hỗ trợ nhiều nền tảng đám mây với các lược đồ được chuẩn hóa

- Công cụ phát hiện bất thường sử dụng học máy để nhận diện những biến động trong mức sử dụng

- Quy trình cảnh báo tích hợp sẵn với các nền tảng quản lý vé và tự động hóa

Các thành phần này hoạt động liên kết để cung cấp giám sát toàn diện: dữ liệu thô được thu thập, chuẩn hóa, phân tích để phát hiện bất thường, và chuyển thành các nhiệm vụ cụ thể. Cách tiếp cận này giúp team tập trung vào các mối đe dọa thực sự thay vì phải lọc qua vô số cảnh báo vô ích.

Tại sao Giám sát Bảo mật Đám mây Lại Quan trọng

Giám sát bảo mật đám mây đóng vai trò then chốt trong việc bảo vệ hoạt động số hóa. Năm 2025, các cuộc tấn công đám mây diễn ra nhanh hơn, tinh vi hơn và được tài trợ dồi dào hơn bao giờ hết. Đó là lý do tại sao giám sát bảo mật đám mây lại quan trọng đến vậy:

- Không có điểm mù: Từ hạ tầng tại chỗ đến đa-cloud, bạn nắm toàn bộ tình hình.

- Phát hiện mối đe dọa từ bên trong: Theo dõi hoạt động của người dùng có quyền cao giúp phát hiện lạm dụng trước khi tình hình trở nên tồi tệ.

- Insights dựa trên dữ liệu: Phân tích xu hướng lịch sử giúp phát hiện những khoảng trống trong chính sách hoặc tài nguyên IT không được quản lý.

- Hỗ trợ DevSecOps: Phát hiện các cấu hình sai trong CI/CD pipeline trước khi chúng ảnh hưởng đến production.

- Bảo vệ danh tiếng: Phát hiện nhanh và công khai kịp thời giúp khách hàng yên tâm và cơ quan quản lý hài lòng.

Nhưng khi các cuộc tấn công mạng ngày càng phức tạp, bạn cần nhiều hơn chỉ theo dõi bảo mật cloud; bạn cũng cần phần mềm an ninh mạng.

Lợi ích của Theo dõi Bảo mật Cloud

Theo dõi cloud của bạn mà không có bảo mật giống như khóa cửa trước nhưng để cửa sổ rộng mở. Kết hợp bảo mật và theo dõi là cách các đội hiện đại giữ an toàn, và dưới đây là lý do:

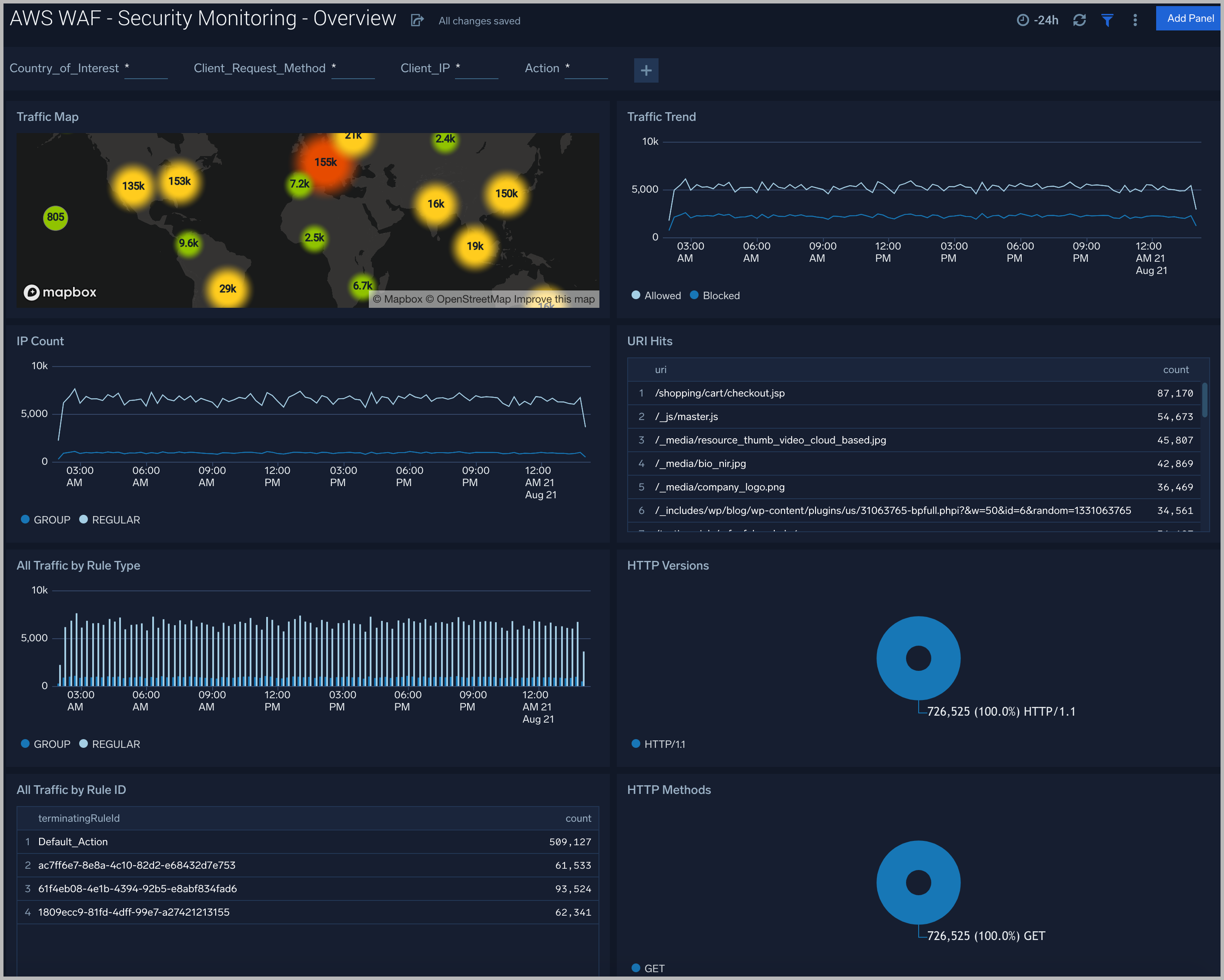

- Phát hiện mối đe dọa chủ động: Lưu lượng truy cập tăng đột ngột? Thời gian đăng nhập lạ? Địa chỉ IP không quen? Các quy tắc tự động sẽ gắn cờ các spike lưu lượng bất thường hoặc các nỗ lực đăng nhập ngoài giờ hành chính để bạn phát hiện tấn công sớm.

- Phản ứng sự cố nhanh hơn: Tích hợp cảnh báo vào chatops hoặc ticketing giảm đáng kể thời gian phát hiện, vì các nhà phân tích không còn phải tìm kiếm log trên nhiều bảng điều khiển, và cảnh báo kết nối trực tiếp với các công cụ tự động hóa của bạn. Khi đội của bạn được thông báo, instance độc hại đã bị cô lập.

- Tuân thủ đơn giản hóa: Theo dõi tuân thủ cloud đưa audit log (bao gồm mọi thứ từ thay đổi đặc quyền đến các sự kiện API) vào các báo cáo thống nhất, đã được chuẩn bị sẵn cho các tiêu chuẩn như PCI-DSS hoặc HIPAA, tiết kiệm hàng giờ công việc thủ công.

- Tránh chi phí: Cảnh báo sớm về các bucket lưu trữ mở hoặc các vai trò quá cấp quyền ngăn chặn các cuộc điều tra vi phạm và phạt tốn kém.

- Giám sát có thể mở rộng: Phần mềm theo dõi dựa trên cloud xử lý các chỉ số từ hàng chục tài khoản mà không cần nhân viên bổ sung, theo dõi hàng trăm tài nguyên với cùng mức độ hiển thị mà bạn có ở mức mười.

- Phát hiện mẫu mối đe dọa: Theo dõi bảo mật liên tục phát hiện các cuộc tấn công chậm, im lặng - nâng cấp quyền tinh tế, di chuyển ngang, lạm dụng nội bộ.

- Chế độ xem thống nhất: Một bảng điều khiển duy nhất thi hành các chính sách bảo mật và theo dõi nhất quán trên AWS, Azure, GCP và các cloud riêng tư.

Các Tính năng Chính của Giải pháp Theo dõi Cloud Nâng cao

Các giải pháp theo dõi cloud này kết hợp cân bằng các chỉ số hiệu suất (CPU, bộ nhớ, mạng) và các sự kiện bảo mật (đăng nhập thất bại, vi phạm chính sách), cung cấp cho bạn khả năng hiển thị 360° về rủi ro.

- Các công cụ theo dõi bảo mật cloud với các connector được xây dựng sẵn cho AWS, Azure và GCP, giảm đáng kể thời gian tích hợp.

- Theo dõi bảo mật liên tục ghi lại các sự kiện 24/7 mà không cần các bước thủ công.

- Phân tích hành vi học các mẫu bình thường và giảm báo động giả bằng cách tập trung vào các dị thường thực sự.

- Các script khắc phục tự động hoặc các hàm serverless để cô lập các tài nguyên bị xâm phạm và vô hiệu hóa tài khoản trong vài giây.

- Bảng điều khiển tùy chỉnh cho các quản lý điều hành, đội tuân thủ và các nhà phân tích bảo mật, mỗi cái có các chế độ xem được điều chỉnh, chi tiết tìm hiểu sâu và để gắn cờ hành vi cụ thể cho từng trường hợp sử dụng của bạn.

- Các trung tâm tích hợp kết nối các trình quét lỗ hổng, nguồn cấp dữ liệu tình báo mối đe dọa và các công cụ helpdesk để có cái nhìn toàn diện.

- Báo cáo tuân thủ với các bảng điều khiển được xây dựng sẵn (HIPAA, GDPR, PCI-DSS).

Các tính năng này là những gì làm cho theo dõi bảo mật cloud nhiều hơn chỉ là tường lửa hoặc tiện ích bổ sung antivirus; nó trở thành một lớp điều khiển hoạt động trên toàn bộ cloud của bạn và lỗ hổng đám mây.

Những Thách Thức trong Giám Sát Bảo Mật Cloud

Đây là những vấn đề phổ biến nhất mà các team gặp phải, dù công cụ họ có tốt đến đâu:

- Quá tải dữ liệu: Thu thập mọi log từ hàng chục dịch vụ sẽ làm căng log storage và pipeline phân tích. Sử dụng sampling và filtering để giảm nhiễu.

- Mệt mỏi cảnh báo Quá nhiều cảnh báo mức độ thấp có thể che khuất các mối đe dọa nghiêm trọng. Tinh chỉnh thường xuyên ngưỡng và quy tắc loại bỏ để kiểm soát nhiễu.

- Độ phức tạp của multi-cloud: Mỗi provider sử dụng định dạng log khác nhau. Áp dụng một schema chung như OpenTelemetry giúp chuẩn hóa dữ liệu trên AWS, Azure, và GCP.

- Khoảng trống kỹ năng: Viết quy tắc tương quan hiệu quả và tinh chỉnh engine phân tích đòi hỏi chuyên môn khan hiếm. Các dịch vụ được quản lý hoặc chương trình đào tạo có thể giúp lấp đầy khoảng trống đó.

- Những lo ngại về độ trễ: Upload log theo batch có thể làm trễ cảnh báo. Kiến trúc streaming ingestion cung cấp độ trễ thấp hơn để phản ứng nhanh hơn.

Vượt Qua Những Trở Ngại

- Sử dụng các tiêu chuẩn mở như OpenTelemetry cho logging thống nhất

- Rate-limit hoặc sample các nguồn có volume cao tại edge

- Tài liệu các runbook liên kết cảnh báo với các bước containment tự động

Những chiến lược này giúp nâng cấp hệ thống bảo mật và giám sát của bạn thành một tư thế phòng chống chủ động. Đối với các thiết lập private, bạn có thể muốn một đám mây riêng.

Các Best Practice cho Giám Sát Bảo Mật Cloud

Thậm chí với hệ thống tốt nhất, bạn vẫn cần tuân theo các best practice cho cloud monitoring. Tin tốt là chúng khá dễ áp dụng:

- Xác định các playbook rõ ràng: Gán mỗi cảnh báo với một phản ứng (thông báo, cách ly, hoặc xếp hạng) để team bạn biết chính xác phải làm gì.

- Tự động hóa xử lý sự cố: Tích hợp với infrastructure-as-code hoặc serverless functions để chặn các IP độc hại hoặc xoay vòng thông tin đăng nhập bị xâm phạm tự động.

- Thực thi nguyên tắc least privilege: Hạn chế ai có thể sửa đổi quy tắc bảo mật giám sát hoặc truy cập raw logs, giảm rủi ro từ bên trong.

- Kiểm tra lại quy tắc thường xuyên: Khi footprint cloud của bạn phát triển, loại bỏ các cảnh báo lỗi thời và điều chỉnh ngưỡng để phù hợp với baseline mới.

- Tích hợp quản lý posture: Liên kết các kiểm tra compliance monitoring cloud với continuous security monitoring để có độ bao phủ từ đầu đến cuối.

- Áp dụng các best practice cho cloud monitoring: Kết hợp dữ liệu về hiệu suất và bảo mật thành các bảng điều khiển thống nhất để DevOps và SecOps có cái nhìn chung.

Danh sách kiểm tra Onboarding mẫu

- Bật ghi nhật ký mặc định trên mọi VM hoặc container mới

- Mã hóa các luồng nhật ký khi truyền tới SIEM/XDR của bạn

- Lên lịch kiểm toán định kỳ hàng quý các quy tắc tương quan

- Đưa các cảnh báo từ trình quét lỗ hổng vào các quy trình giám sát của bạn

Bằng cách chuẩn hóa các bước này, các đội có thể onboard các workload mới mà không ảnh hưởng đến tính hiển thị hoặc kiểm soát. Tất cả điều này tạo ra một quy trình bảo mật và giám sát chặt chẽ hơn trên toàn môi trường của bạn, dù là công khai, riêng tư hay lai tạp.

Các giải pháp giám sát bảo mật đám mây. Loại và ví dụ

Việc chọn giải pháp giám sát bảo mật đám mây phù hợp phụ thuộc vào môi trường, kỹ năng và quy mô của bạn. Dưới đây là năm loại giải pháp (giám sát native đám mây, SaaS của bên thứ ba, stack mã mở, lai tạp CSPM và XDR, và bảng điều khiển thống nhất), mỗi loại có hai công cụ được khuyến nghị.

Giám sát Native đám mây

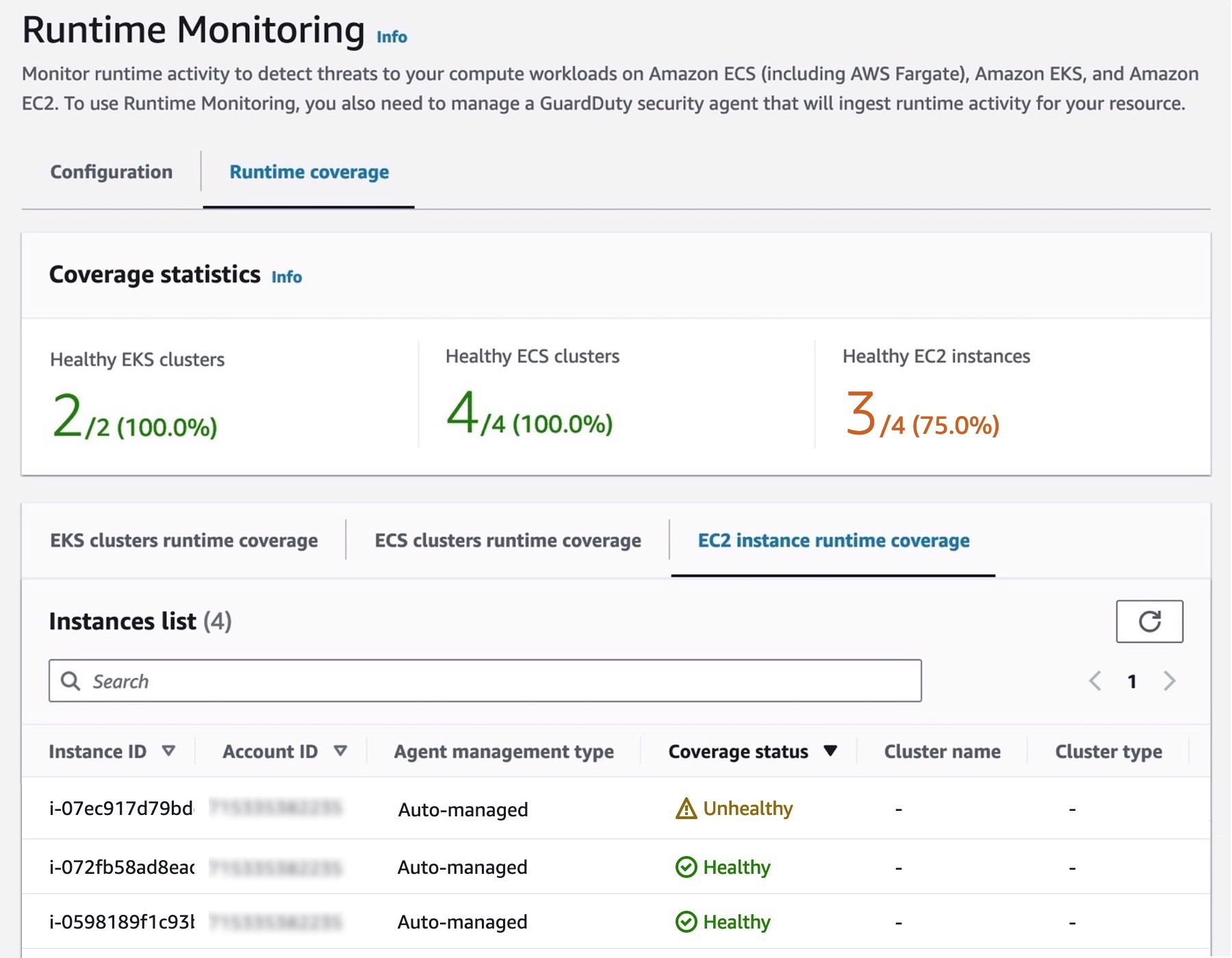

Được tích hợp sẵn trong các nền tảng đám mây chính, những dịch vụ này cung cấp phát hiện mối đe dọa ngay lập tức và tích hợp với các API của nhà cung cấp.

-

AWS GuardDuty:

Phát hiện mối đe dọa được quản lý hoàn toàn, phân tích nhật ký dòng VPC, nhật ký DNS và các sự kiện CloudTrail với mô hình thanh toán theo mức sử dụng; giới hạn ở các môi trường AWS và có thể tạo ra dương tính giả cần điều chỉnh.

-

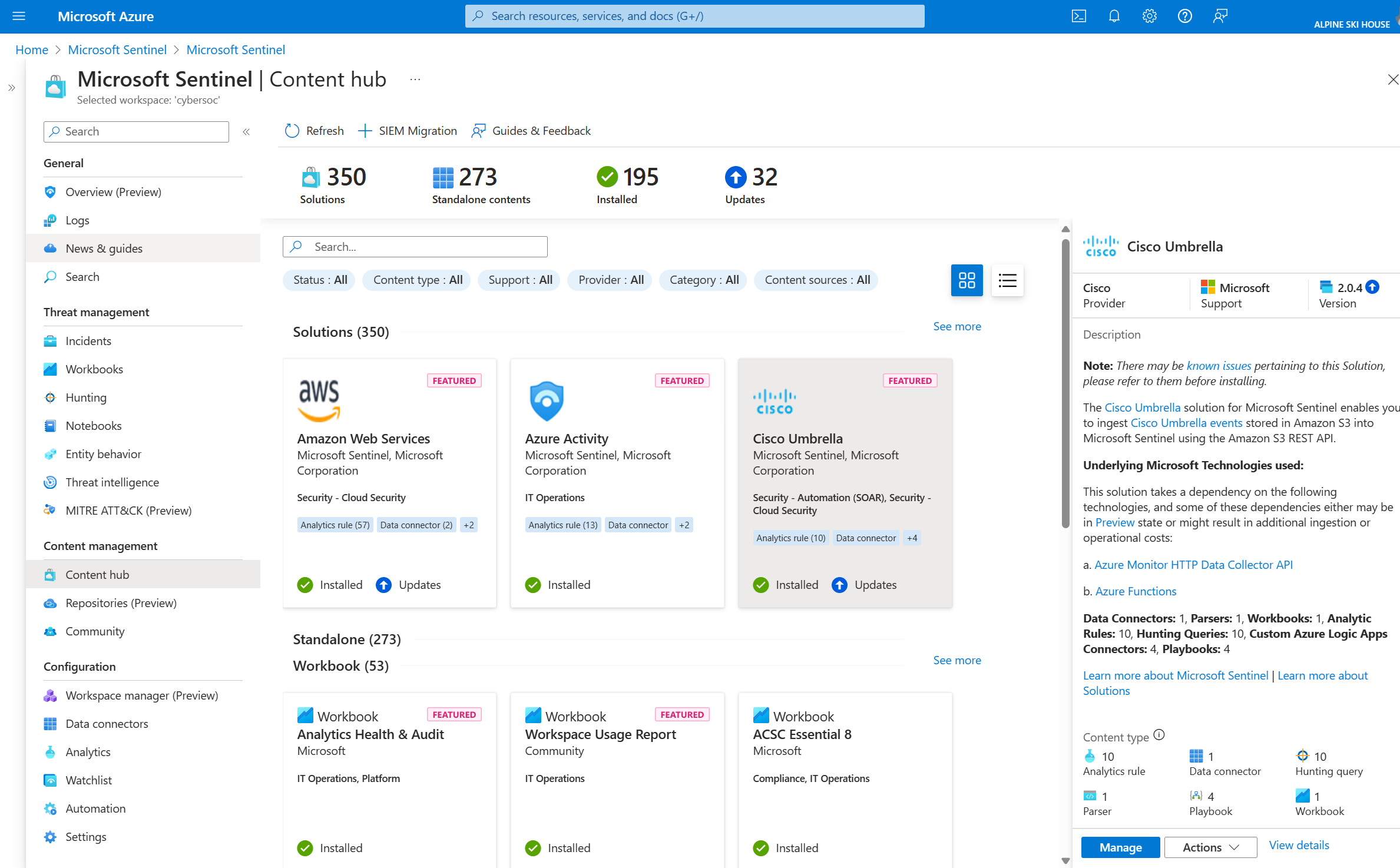

Azure Sentinel:

SIEM/XDR native đám mây với các trình kết nối tích hợp cho các dịch vụ Microsoft và phân tích do AI điều khiển; chi phí tiếp nhận không thể dự đoán khi mở rộng quy mô và đường cong học tập để tinh chỉnh cảnh báo.

SaaS của bên thứ ba

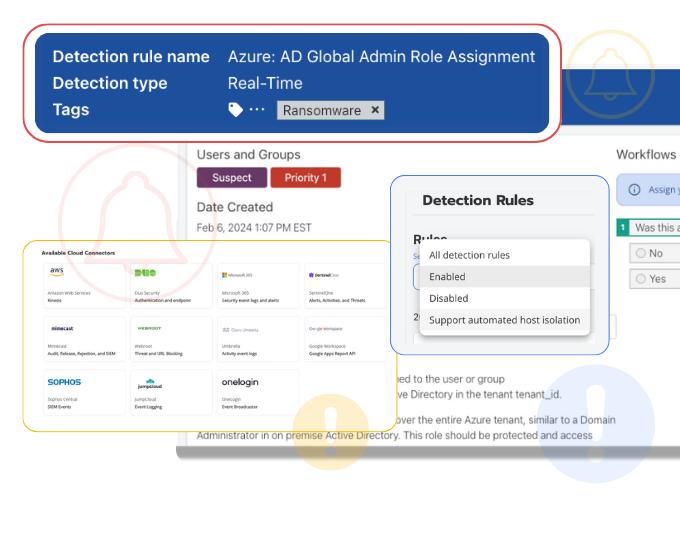

Các nền tảng độc lập cung cấp phân tích sâu, theo dõi hành vi và phản ứng tự động, thường trải dài trên nhiều đám mây.

-

Sumo Logic

Phân tích SaaS nhập các nhật ký và số liệu ở quy mô đám mây, cung cấp thông tin chi tiết về bảo mật theo thời gian thực và bảng điều khiển tuân thủ; cấu hình quy tắc nâng cao có thể phức tạp đối với các đội mới.

-

Blumira:

Phát hiện và phản ứng được lưu trữ với các sổ tay được xây dựng sẵn và các quy trình điều tra tự động; hệ sinh thái nhà cung cấp nhỏ hơn có nghĩa là ít tích hợp cộng đồng hơn và phạm vi tính năng kém trưởng thành hơn.

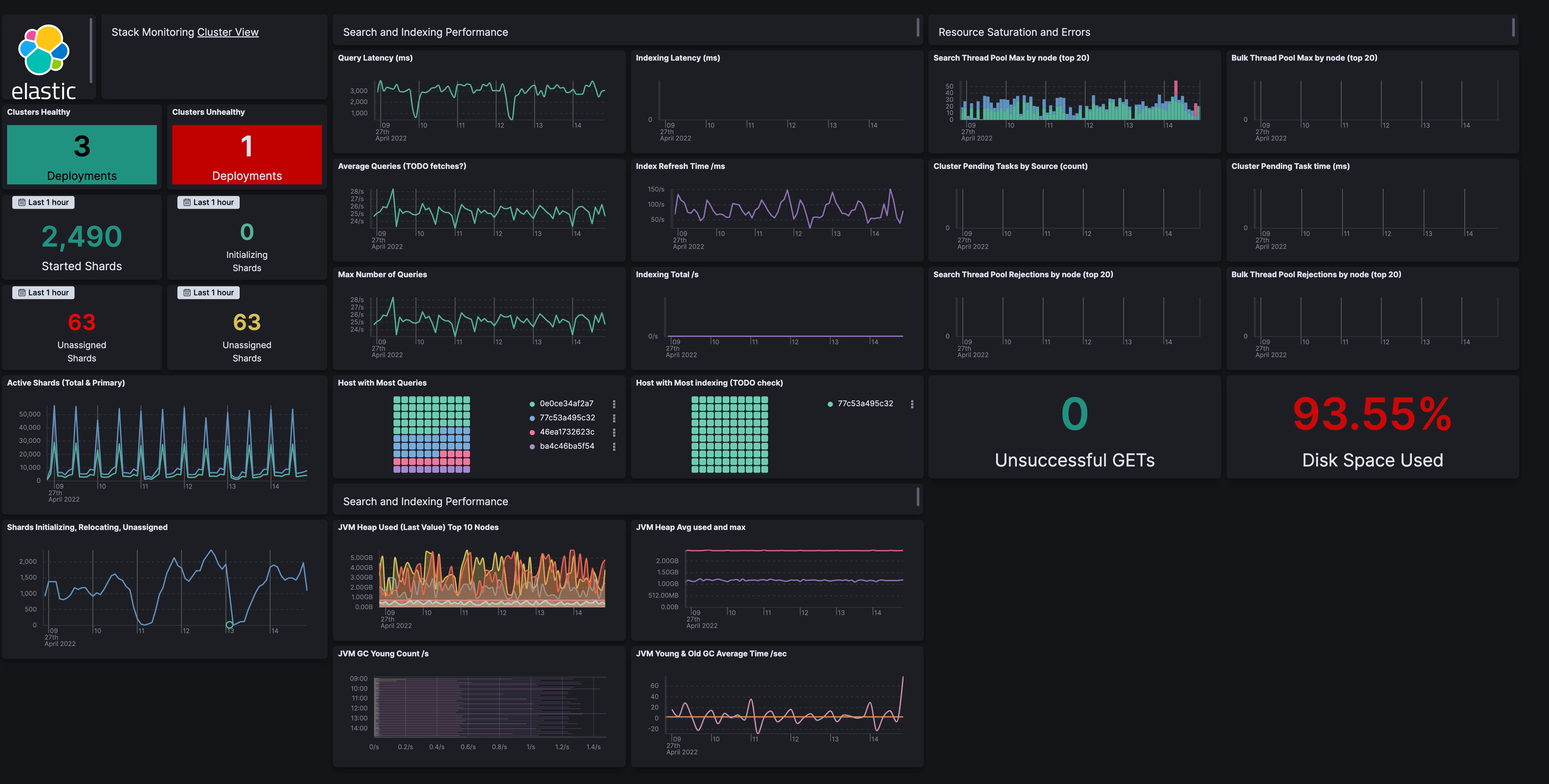

Stack mã mở

Các giải pháp do cộng đồng điều khiển, cung cấp toàn quyền kiểm soát các đường ống dữ liệu và phân tích, phù hợp hơn với các đội có chuyên môn mạnh mẽ trong nội bộ.

-

Ngăn xếp ELK:

Tập hợp nhật ký, phân tích cú pháp và trực quan hóa toàn diện với các bảng điều khiển theo thời gian thực; yêu cầu nỗ lực thiết lập đáng kể và bảo trì liên tục để mở rộng quy mô các đường ống lập chỉ mục.

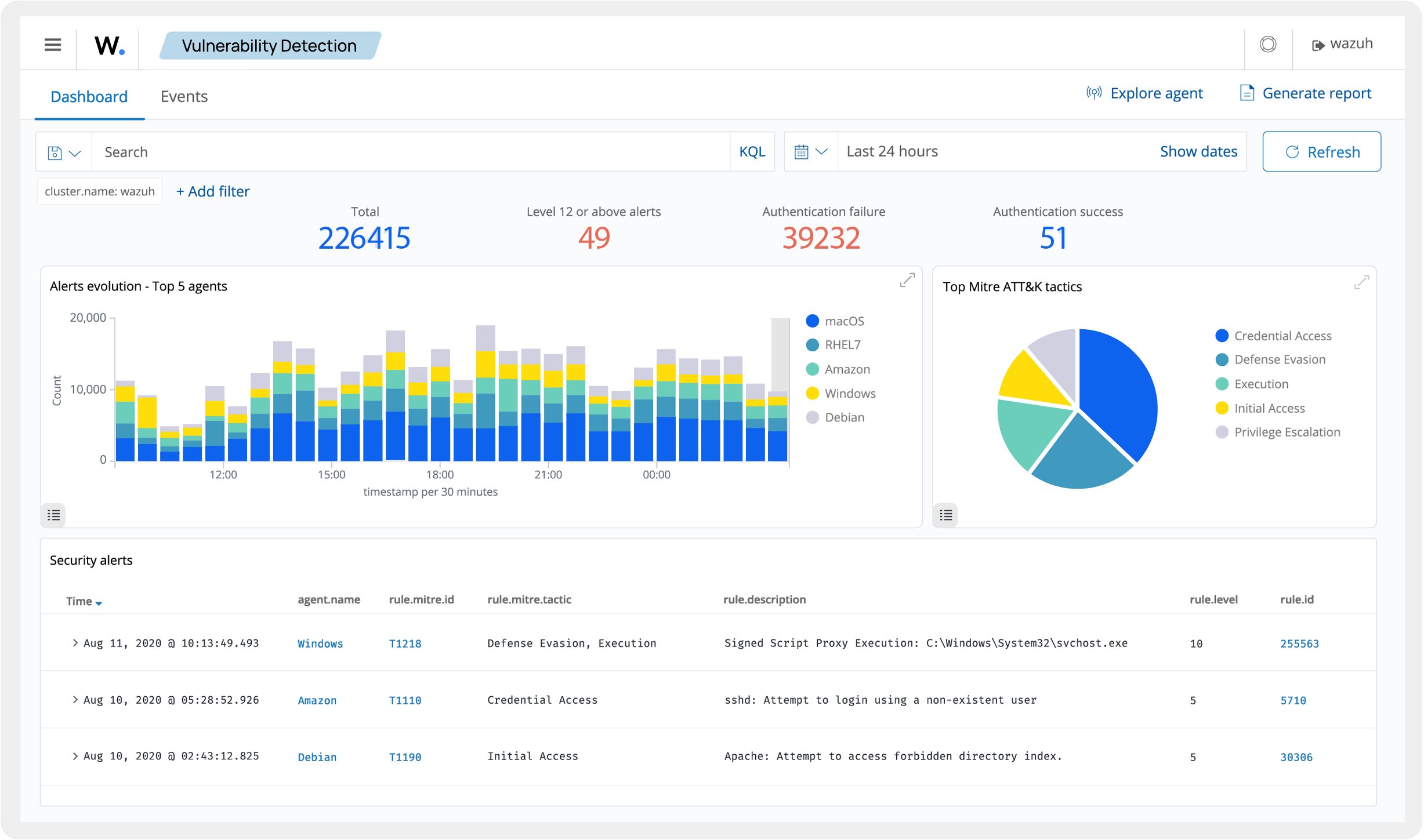

-

Wazuh:

Nền tảng mã nguồn mở mở rộng ELK với phát hiện xâm nhập dựa trên máy chủ và báo cáo tuân thủ; có đường cong học tập dốc và các kênh hỗ trợ chính thức hạn chế.

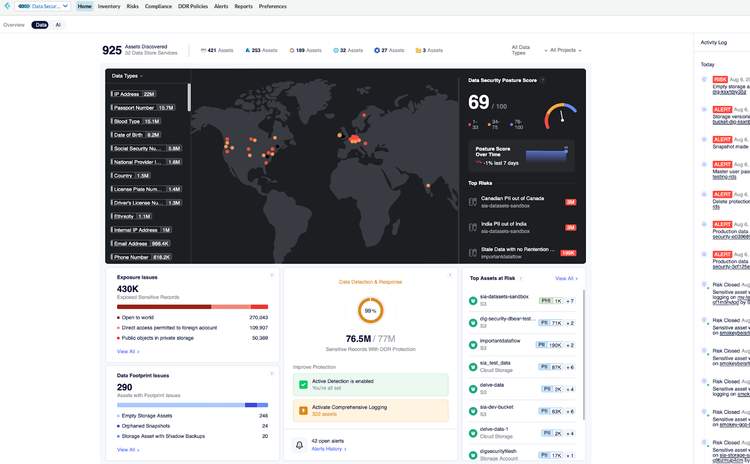

Nền tảng CSPM và XDR Hybrid

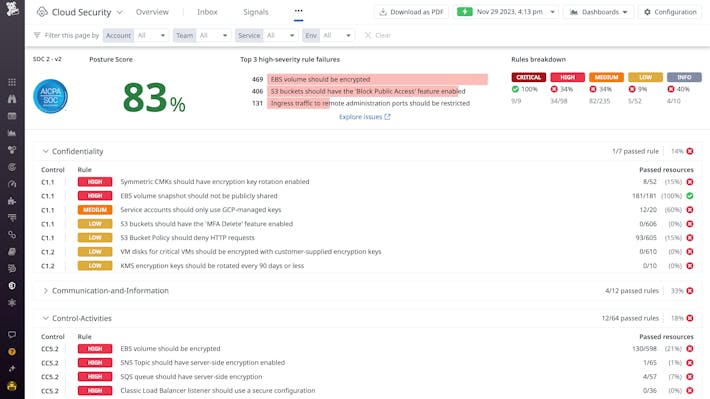

Các nền tảng kết hợp quản lý trạng thái liên tục với phát hiện mối đe dọa khi chạy, giúp bạn hiểu rõ cả cấu hình và hành vi.

-

Prisma Cloud

CSPM, CIEM và phòng thủ khi chạy thống nhất với hỗ trợ container và serverless; độ phức tạp thiết lập ban đầu và đường cong học tập dốc làm chậm thời gian đạt giá trị.

-

Falcon của CrowdStrike

XDR toàn diện với bảo vệ điểm cuối, quản lý lỗ bảo mật và tích hợp thông tin đe dọa; chi phí hiệu suất trên điểm cuối và cần kỹ năng chuyên môn để điều chỉnh tối ưu.

Bảng điều khiển thống nhất

Giải pháp đưa sự kiện bảo mật, nhật ký và chỉ số hiệu suất vào một giao diện duy nhất, kết nối DevOps và SecOps.

-

Datadog:

Kết hợp nhật ký, chỉ số, dấu vết và mô-đun giám sát bảo mật trong một giao diện, với cảnh báo sẵn sàng cho các dịch vụ đám mây; thiết lập liên hệ nhật ký phức tạp và khả năng chi phí lưu giữ dữ liệu cao.

-

Splunk Enterprise Security:

Tương quan cấp doanh nghiệp, tích hợp thông tin đe dọa và bảy điều khiển bảo mật tùy chỉnh; chi phí cấp phép cao và đường cong học tập cao cho người dùng mới.

Mỗi danh mục có những sự cân bằng riêng, có thể là sự dễ dàng của triển khai hỗ trợ đám mây, tùy chỉnh của mã nguồn mở hoặc độ sâu của các nền tảng hybrid. Kết hợp lựa chọn của bạn với chuyên môn, ngân sách và nhu cầu quy định của nhóm để tận dụng tối đa thiết lập giám sát bảo mật đám mây và kiến trúc bảo mật đám mây của bạn.

Suy nghĩ cuối cùng

Trong khi một cái bảo mật đám mây thiết lập không hoàn tất nếu không có bảo mật cơ sở hạ tầng đám mây, bằng cách kết hợp các công cụ giám sát bảo mật đám mây, theo dõi các thực tiễn tốt nhất về bảo mật và giám sát bảo mật liên tục vào hoạt động hàng ngày, bạn sẽ chuyển đổi việc truy bắt nhật ký thụ động thành phòng thủ chủ động, giữ những kẻ tấn công ở ngoài và đám mây của bạn an toàn xuyên suốt năm 2025.