Trong cài đặt Mikrotik L2TP VPN này, L2TP xử lý tạo đường hầm còn IPsec xử lý mã hóa và toàn vẹn. Kết hợp chúng lại cho bạn khả năng tương thích với ứng dụng khách native mà không cần phần mềm của bên thứ ba. Xác thực giới hạn phần cứng mã hóa của bạn là ưu tiên tuyệt đối.

Bỏ qua chi phí đóng gói mà ngăn xếp hai giao thức này gây ra sẽ làm chết dần các triển khai trước khi chúng xử lý được dù chỉ một megabyte.

MikroTik L2TP VPN là gì?

Theo thiết kế nền tảng của nó, L2TP hoạt động hoàn toàn như một cầu nối truyền tải. Nó cung cấp hoàn toàn không mã hóa cho lưu lượng truyền qua mạng lưới thù địch.

Để thêm mã hóa và toàn vẹn, các kiến trúc sư mạng kết hợp L2TP với IPsec. Kết quả là một ngăn xếp hai giao thức nơi L2TP bao bọc đường hầm và IPsec bảo vệ dữ liệu. Kiến trúc lai này vẫn là lựa chọn hàng đầu cho tương thích với các hệ thống cũ mà không cần triển khai phần mềm của bên thứ ba.

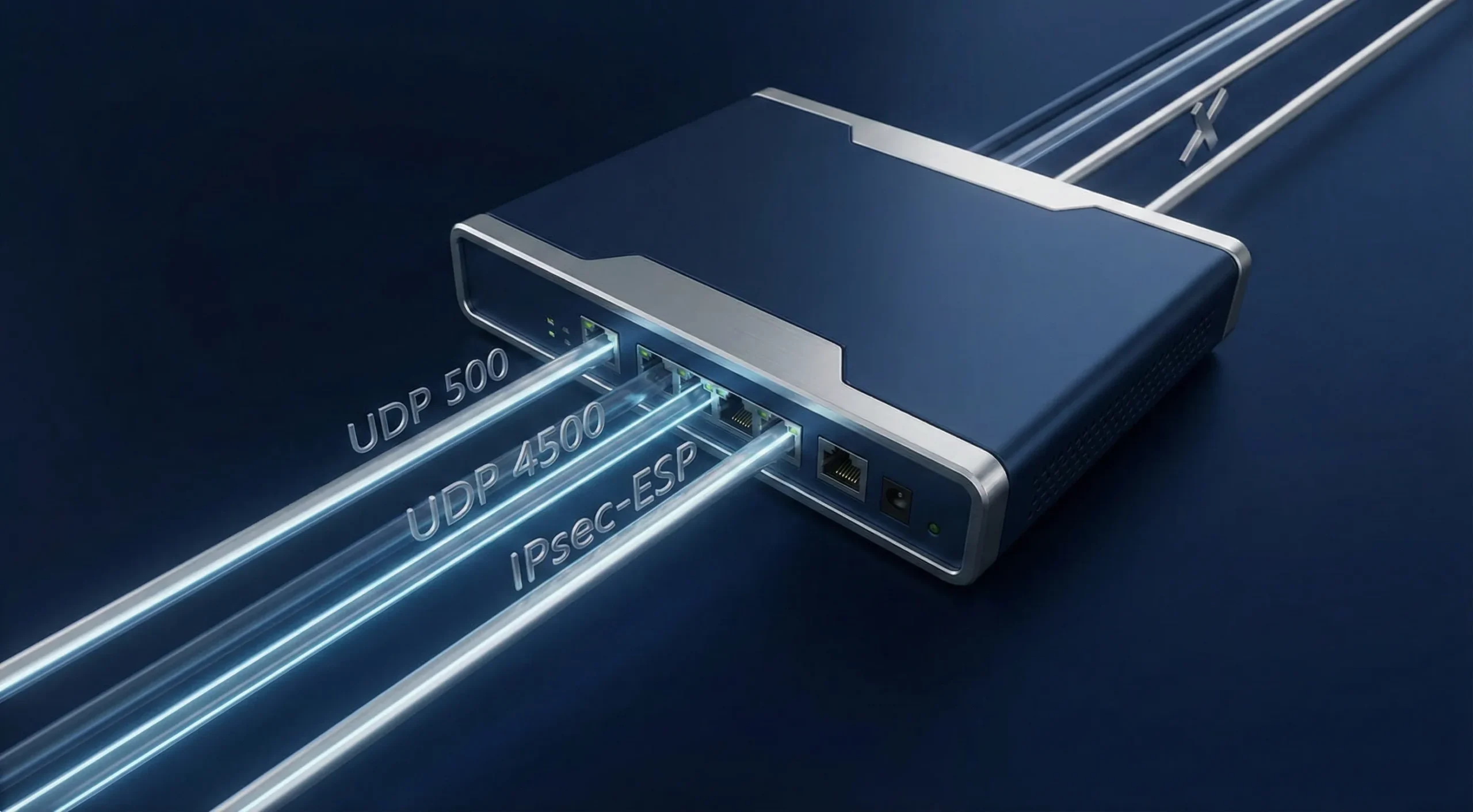

Hiểu được sự phụ thuộc hai giao thức này quyết định cách bạn xây dựng ngoại lệ tường lửa. Cài đặt MikroTik VPN của bạn sẽ gặp lỗi ngay lập tức nếu bất kỳ định tuyến UDP hay quy trình đóng gói IPsec nằm dưới đó gặp sự cố.

Cách hoạt động

Thiết lập kết nối an toàn này đòi hỏi bắt tay mạng hai giai đoạn chính xác. IKE Phase 1 trước tiên thương lượng hiệp hội bảo mật mã hóa bằng Khóa Chia Sẻ Trước.

Sau khi bức tường vô hình này được thiết lập, Phase 2 xây dựng đường hầm L2TP trực tiếp bên trong dữ liệu mã hóa. Nếu bất kỳ giai đoạn nào gặp sự cố vì PSK không khớp, đề xuất không khớp, cổng UDP 500/4500 bị chặn, hay vấn đề xử lý NAT, đường hầm sẽ không bật được. Trong một số trường hợp NAT-T biên Windows, thay đổi sổ đăng ký cũng có thể cần thiết.

Quy Trình Đóng Gói Kép

Dữ liệu đang truyền trong cài đặt Mikrotik L2TP VPN trải qua quy trình đóng gói phức tạp. Nó vào một Khung PPP, được bao bọc bởi giao thức L2TP, và được bảo vệ bởi IPsec ESP.

Chi phí này đơm đo tăng kích thước gói mạnh mẽ, đẩy chúng xa vượt quá Đơn Vị Truyền Tối Đa giới hạn. Sự tăng đột ngột này chắc chắn gây ra phân mảnh gói tin nghiêm trọng trong môi trường độ trễ cao.

Nếu doanh nghiệp của bạn ưu tiên tốc độ cao hơn là đường hầm phức tạp, hãy xem hướng dẫn của chúng tôi về Cấu hình Shadowsocks, cung cấp một giải pháp thay thế hiệu quả với chi phí thấp. Tôi cho rằng đường hầm nặng thường là quá mức cần thiết cho các ứng dụng doanh nghiệp đơn giản dựa trên web.

Cách Thiết Lập MikroTik L2TP VPN?

Triển khai máy chủ bảo vệ trên RouterOS v7 yêu cầu độ chính xác tuyệt đối. Để thiết lập sạch sẽ nhất, hãy cấp cho bộ định tuyến một địa chỉ có thể truy cập công khai hoặc tên DNS ổn định. IP công khai tĩnh được ưu tiên, nhưng không bắt buộc trong mọi triển khai.

Bạn phải sao lưu cấu hình ngay lập tức, vì các chính sách IPsec bị hỏng sẽ khóa bạn khỏi hệ thống. Xem lại hướng dẫn của chúng tôi về tiêu chuẩn Chuyển Tiếp Cổng Mikrotik tài liệu trước khi thao tác với các chuỗi lưu thông mã hóa. Thực hiện chính xác thiết lập MikroTik L2TP VPN này. Vội vàng với các quy tắc tường lửa trên bộ định tuyến production trực tiếp là thảm họa chắc chắn.

Bước 1: Tạo Nhóm IP và Hồ Sơ PPP

Bạn phải định nghĩa các địa chỉ IP cục bộ. Các máy khách kết nối của bạn nhận các IP này.

- Mở menu IP. Nhấp vào tùy chọn Pool.

- Nhấp nút Add. Đặt tên nhóm là vpn-pool.

- Đặt phạm vi IP cụ thể của bạn.

- Mở menu PPP. Nhấp vào tùy chọn Profiles.

- Nhấp nút Add. Đặt tên hồ sơ là l2tp-profile.

- Gán Local Address cho gateway bộ định tuyến của bạn.

- Đặt Remote Address thành vpn-pool.

Bước 2: Kích Hoạt Máy Chủ Toàn Cầu và IPsec

Bước này kích hoạt máy nghe L2TP toàn cầu trong thiết lập MikroTik L2TP VPN của bạn. RouterOS gắn kèm mã hóa IPsec một cách động khi bạn kích hoạt nó.

- Mở menu PPP. Nhấp vào tùy chọn Interface.

- Nhấp nút L2TP Server.

- Đánh dấu hộp kiểm Enabled.

- Chọn L2TP-Profile làm Default Profile.

- Chọn Require dưới Use IPsec, trừ khi bạn có ý định cần một fallback không IPsec cho trường hợp phòng thí nghiệm hoặc di chuyển.

- Nhập một chuỗi phức tạp vào trường IPsec Secret.

Bước 3: Thêm Người Dùng PPP (Secrets)

Máy chủ của bạn yêu cầu tài khoản người dùng. Bạn phải tạo thông tin xác thực xác thực khách hàng từ xa. Phần tiếp theo của thiết lập MikroTik L2TP VPN chuyển sang hồ sơ PPP.

- Mở menu PPP. Nhấp vào tùy chọn Secrets.

- Nhấp nút Add.

- Nhập một Name duy nhất. Nhập một Password an toàn.

- Đặt Service thành L2TP.

- Đặt Profile thành l2tp-profile.

Bước 4: Cấu hình Quy tắc Tường lửa (Ưu tiên)

Tường lửa của bạn chặn thương lượng IPsec. Bạn phải đặt các quy tắc này trong chuỗi Input của mình.

- Chấp nhận cổng UDP 500. Điều này xử lý các liên kết bảo mật Giai đoạn 1.

- Chấp nhận cổng UDP 4500. Điều này xử lý NAT Traversal.

- Chấp nhận cổng UDP 1701 cho thiết lập liên kết L2TP. Sau khi thiết lập, lưu lượng liên quan có thể sử dụng các cổng UDP khác được thương lượng.

- Chấp nhận giao thức IPsec-ESP. Điều này cho phép các tải trọng được mã hóa Protocol 50.

Nếu khách hàng VPN cần truy cập được định tuyến vào các mạng con nội bộ, hãy thêm các quy tắc khớp chính sách IPsec trong chuỗi forward và loại trừ lưu lượng khớp khỏi srcnat/masquerade. Bỏ qua FastTrack riêng lẻ không đủ cho tất cả các trường hợp IPsec được định tuyến.

Bước 5 & 6: Tối ưu hóa Chính sách Mặc định và Hồ sơ Ngang hàng

RouterOS sử dụng các mẫu động mặc định. Bạn phải bảo mật chúng theo cách thủ công.

- Mở menu IP. Nhấp vào tùy chọn IPsec. Nhấp vào tab Proposals.

- Xác minh tham số hash sha256. Xác minh mã hóa AES-256 CBC.

- Đặt Nhóm PFS thành modp2048 ở mức tối thiểu, hoặc một nhóm mạnh hơn nếu tất cả các nền tảng khách hàng trong phạm vi hỗ trợ nó. Không sử dụng modp1024; RFC 8247 đánh dấu nó là SHOULD NOT.

- Nhấp vào tab Profiles. Đặt Hash thành sha256. Đặt Encryption thành aes-256.

- Kiểm tra NAT Traversal nếu các khách hàng hoặc máy chủ có thể nằm đằng sau NAT. Điều này cho phép IPsec hoạt động chính xác qua UDP 4500 trong các đường dẫn NATed.

Tất cả các giá trị đề xuất, bao gồm nhóm PFS, thuật toán hash và mật mã mã hóa, phải khớp với những gì các nền tảng khách hàng của bạn thực sự hỗ trợ; sự không phù hợp sẽ khiến Giai đoạn 2 thất bại một cách âm thầm.

Tối ưu hóa Nâng cao (Bỏ qua FastTrack)

Quy tắc FastTrack IPv4 mặc định tăng tốc độ chuyển tiếp gói một cách nhân tạo. Điều này thường xuyên phá vỡ các đường hầm IPsec vì nó nhanh chóng các gói trước khi chu kỳ mã hóa xảy ra.

Bạn phải buộc vô hiệu hóa FastTrack cho tất cả lưu lượng mã hóa. Tạo quy tắc Accept bằng IPsec Policy=in,ipsec matchers. Kéo quy tắc này lên trên FastTrack. Cấu hình MikroTik VPN của bạn sẽ ổn định khi điều này được áp dụng.

Nếu khách hàng VPN cần truy cập được định tuyến vào các mạng con nội bộ, hãy thêm các quy tắc khớp chính sách IPsec trong chuỗi forward và loại trừ lưu lượng khớp khỏi srcnat/masquerade. Bỏ qua FastTrack riêng lẻ không đủ cho tất cả các trường hợp IPsec được định tuyến.

Tính năng chính và Lợi ích

Nhiều nhóm vẫn chọn thiết lập MikroTik L2TP VPN thay vì các mô hình zero-trust để duy trì tương thích hệ điều hành gốc và tránh các agent của bên thứ ba. Tuy nhiên, các quản trị viên hệ thống dày dặn tiếp tục áp dụng chi phí IPsec nặng nề này chỉ để giữ lại sự tiện lợi hành chính tuyệt đối. Tích hợp hệ điều hành gốc loại bỏ hoàn toàn các agent phần mềm bên thứ ba xung đột khỏi các điểm cuối của bạn.

Tôi thường nhận thấy rằng các công cụ hệ điều hành gốc luôn tồn tại lâu hơn các agent bên thứ ba theo xu hướng. Bỏ qua các bản cập nhật client bắt buộc này dễ dàng tiết kiệm hàng trăm giờ lãng phí hàng năm cho các bộ phận helpdesk. Hoàn thiện thiết lập MikroTik L2TP VPN này thực sự áp đặt những hạn chế phần cứng khắc nghiệt, được chi tiết hóa dưới đây.

| Khu vực tính năng | Tác động của RouterOS |

| Tiêu chuẩn Bảo mật | Mã hóa IPsec AES-256 bảo vệ chống lại các cuộc tấn công Man-in-the-Middle. |

| Khả năng tương thích | Hỗ trợ tích hợp rộng rãi trên các nền tảng Windows và Apple, với hỗ trợ cụ thể theo nền tảng và phiên bản trên các hệ thống khác. |

| Chi phí CPU | Thông lượng IPsec phụ thuộc vào mô hình router, CPU, mẫu lưu lượng, bộ mã hóa và hỗ trợ tăng tốc. Trên phần cứng được hỗ trợ, RouterOS có thể sử dụng tăng tốc IPsec như AES-NI. |

| Độ phức tạp của tường lửa | Quy tắc tường lửa khác nhau tùy theo cấu trúc, nhưng L2TP/IPsec thường liên quan đến UDP 500, UDP 4500, lưu lượng điều khiển L2TP và xử lý chính sách IPsec. |

Bảo mật và Tương thích gốc

Lợi thế bảo mật xác định của thiết lập MikroTik L2TP VPN này là bộ mã hóa AES-256. Toán học chứng minh điều đó là vững chắc. Tuy nhiên, các cổng edge bị lộ tiếp tục hoạt động như những mục tiêu khổng lồ cho các mảng quét tự động. Một bài nghiên cứu gần đây Báo cáo CISA năm 2024 xác nhận rằng các cổng VPN bị lộ chiếm khoảng 22% của các vectơ truy cập ransomware ban đầu trên toàn cầu.

Lọc danh sách địa chỉ nghiêm ngặt là ưu tiên không thể thương lượng. Tin tưởng một cổng bị lộ mà không lọc địa chỉ là sơ suất hoạt động. Nếu bạn phải đối mặt với kiểm tra gói chi tiết, hãy xem bài viết của chúng tôi về việc triển khai một VPN Bị Che Giấu để vượt qua kiểm duyệt chủ động.

Những cân nhắc về hiệu năng (Tăng tốc phần cứng)

Không có tăng tốc phần cứng, CPU xử lý tất cả mã hóa nội tuyến, điều này có thể đẩy sử dụng lõi đơn đến giới hạn và kéo thông lượng xuống dưới tốc độ đường của bạn; bài viết chính thức tài liệu tăng tốc IPsec phần cứng xác nhận điều này trực tiếp.

Để giữ cho các đường hầm IPsec của bạn chạy ở tốc độ đường tối đa mà không có tắc nghẽn CPU, bạn cần phần cứng thực sự có thể xử lý tải. Tại Cloudzy, dịch vụ của chúng tôi MikroTik VPS cung cấp cho bạn các CPU Ryzen 9 CPU tần số cao, lưu trữ NVMe và kết nối mạng 40 Gbps; được thiết kế đặc biệt cho loại khối lượng công việc mã hóa này.

Các trường hợp sử dụng điển hình

L2TP/IPsec thống trị an toàn các kịch bản vận chuyển cách ly cao hơn là định tuyến web chung. Một Phân tích Gartner năm 2025 tiết lộ rằng 41% các mạng edge doanh nghiệp vẫn dựa nhiều vào các giao thức gốc để tránh chi phí cấp phép bên thứ ba đắt đỏ.

Các giao thức cũ này vẫn còn sâu trong hàng tỷ thiết bị toàn cầu. Cấu hình MikroTik L2TP VPN này hoạt động rất tốt khi bạn thực thi các giới hạn tường lửa nghiêm ngặt mà chỉ cho phép truy cập vào các mạng con công ty nội bộ. Sử dụng giao thức này cho duyệt web toàn hầm là một sự lãng phí tài nguyên cơ bản.

Truy cập người dùng từ xa và Ràng buộc từ địa điểm đến địa điểm

Cấu hình giao thức cụ thể này hoạt động tốt nhất khi cho phép các nhân viên làm việc từ xa quay số vào LAN văn phòng trung tâm. Thêm vào đó, lớp L2TP bổ sung độ trễ không cần thiết và nặng cho các bộ định tuyến nhánh tĩnh.

Tôi cho rằng nó cực kỳ không hiệu quả để kết nối vĩnh viễn hai văn phòng vật lý khác nhau. Để liên kết các vị trí nhánh công ty vĩnh viễn, hãy xem bài viết của chúng tôi về L2TP từ địa điểm đến địa điểm VPN hướng dẫn

Kết luận

Một cấu hình MikroTik L2TP VPN được thiết kế đúng cách cung cấp cho lực lượng lao động từ xa quyền truy cập gốc, tránh khối lượng phần mềm bên thứ ba. Các giao thức hiện đại hiện đang thống trị các tiêu đề mạng, nhưng mã hóa AES-256 IPsec làm cho kiến trúc này trở thành một ông hoàng công ty không thể bị phá vỡ.

Các cài đặt NAT-T chính xác giúp tránh một số lỗi Giai đoạn 2 trong các đường dẫn NATed, nhưng không khớp PSK, không khớp đề xuất và các vấn đề tường lửa vẫn có thể phá vỡ thương lượng. Hãy nhớ rằng L2TP và IPsec cùng nhau tạo thêm chi phí đóng gói và giảm MTU hiệu quả của bạn. Chi phí hiệu suất xuất phát từ việc thêm gói bao bọc, không phải từ lớp mã hóa thứ hai.

Của riêng MikroTik Tài liệu IPsec xác nhận rằng tăng tốc phần cứng sử dụng công cơ mã hóa tích hợp bên trong CPU để tăng tốc độ quá trình mã hóa; nếu không có nó, tất cả công việc mã hóa sẽ rơi vào CPU chính và thông lượng giảm đáng kể.

Triển khai kiến trúc của bạn trên các bộ định tuyến được trang bị các accelerator mã hóa gốc ngăn ngừa tình trạng sẽ xảy ra với CPU và giữ mạng của bạn chạy ở tốc độ dòng đầy đủ.