Cài Đặt Bằng Một Cú Nhấp WireGuard

Nếu bạn không có nền tảng kỹ thuật hoặc muốn không tự xử lý quá trình cài đặt, chúng tôi cung cấp dịch vụ WireGuard VPN bằng một cú nhấp đơn giản.

- Đăng nhập vào bảng điều khiển Cloudzy

- Chọn "WireGuard" từ danh sách các ứng dụng

- Tạo VPS ở vị trí mong muốn với gói tùy chọn của bạn. Máy Ubuntu với các thông số kỹ thuật cơ bản là đủ.

Khi VPS của bạn đã sẵn sàng,

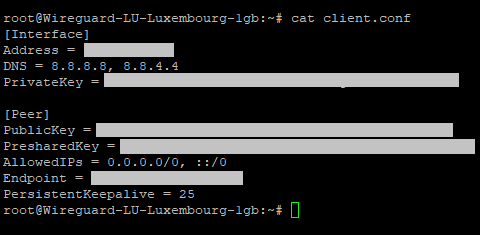

Bước 1: Đăng nhập và chạy lệnh sau để hiển thị cấu hình của bạn:

cat client.conf

Bạn sẽ thấy một cái gì đó giống như thế này:

Bước 2: Sử dụng cấu hình này để tạo một đường hầm mới trong máy khách WireGuard của bạn trên máy tính, và bạn đã sẵn sàng để tận hưởng kết nối VPN an toàn.

Công nghệ VPS này tự nó ít nhiều hiệu quả trong việc cấp cho người dùng một địa chỉ IP mới, che giấu địa chỉ IP cục bộ gốc của họ. Tuy nhiên, một số người dùng tìm kiếm bảo mật và tính ẩn danh cao hơn trong thế giới trực tuyến, và cũng có lý do chính đáng. Không phải là bí mật rằng quyền riêng tư trực tuyến đang ngày càng suy giảm. Do đó, nhiều người dùng đã bắt đầu sử dụng VPS và VPN cùng nhau. Một số sử dụng máy chủ VPS làm máy chủ VPN, trong khi những người khác sử dụng VPN on máy chủ VPS của họ, nghĩa là họ cài đặt và vận hành VPS của họ với VPN hoạt động. WireGuard, cùng với các tùy chọn phổ biến khác như OpenVPN và Cisco các biến thể, là một lựa chọn rất phổ biến, phần lớn vì nó vốn có thể cấu hình và thích ứng với hệ điều hành mà bạn sắp sử dụng và thậm chí có thể được sử dụng cho các hoạt động proxy ngược. Điều này đã dẫn đến những máy chủ VPS mà một số người gọi là WireGuard VPS.

Trong bài viết này, chúng ta sẽ làm quen với WireGuard VPN, những ưu điểm và tính năng của nó, cũng như cách cài đặt nó trên máy chủ Ubuntu VPS. Chúng tôi cũng sẽ khám phá tính năng reverse proxy nổi tiếng của WireGuard VPN!

WireGuard VPN là gì?

WireGuard VPN là một ứng dụng khách và dịch vụ VPN được thiết kế sáng tạo, hoạt động chủ yếu như một giao thức truyền thông. Ban đầu được viết bởi Jason A. Donenfeld vào năm 2015, nó đã phát triển thành phần mềm VPN mã nguồn mở. Mặc dù còn trẻ, WireGuard VPN nổi tiếng về tính linh hoạt và nhiều tính năng. WireGuard vẫn được phát triển tích cực và hướng tới thêm nhiều tính năng mới. Wireguad truyền dữ liệu qua Giao thức UDP như giao thức VPN chính của nó. Một trong những lợi thế chính của WireGuard VPN là cải thiện hiệu suất đến mức có thể vượt trội so với các giao thức đối thủ đáng tin cậy như OpenVPN và IPsec.

WireGuard cũng được biết đến vì cách tiếp cận tối giản giao diện người dùng và dễ sử dụng, ưu tiên cho người dùng cuối. Cấu hình các ứng dụng khách VPN khác thường gây khó chịu; có quá nhiều tùy chọn và nút để nhấp. WireGuard chỉ sử dụng giao thức UDP, vì vậy bạn sẽ không bị nhầm lẫn với nhiều tùy chọn khác nhau, và quá trình cài đặt cũng khá dễ dàng. Nhìn chung, có thể nói WireGuard đang hướng tới trở thành gói VPN toàn diện cho cả người dùng nâng cao lẫn người mới bắt đầu. Nhưng những ưu điểm chính của WireGuard là gì?

Ưu điểm của WireGuard VPN

WireGuard VPN có một số ưu điểm độc đáo khiến nó đáng tin cậy và được sử dụng rộng rãi trong những gì nhiều người gọi là WireGuard VPS. Những ưu điểm này bao gồm, nhưng không giới hạn ở:

- Mã hóa nâng cao với các giao thức như Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2, và SipHash24.

- Bảo mật rõ ràng và dễ hiểu, có thể điều chỉnh và cấu hình dễ dàng chỉ với vài dòng mã.

- Triển khai reverse proxy

- Cài đặt dễ dàng và giao diện thân thiện với người dùng

- Sơ đồ phát triển mã nguồn mở cho phép bạn tùy chỉnh chương trình theo nhu cầu hoặc đóng góp cho dự án.

- Mã hóa AED-256 nâng cao cung cấp bảo mật dữ liệu đầy đủ.

- Cấu hình roaming tích hợp cho phép phân bổ dữ liệu hiệu quả cho từng người dùng.

- Chương trình nhẹ có thể chạy trên bất kỳ thiết bị nào

- Giao thức UDP cho phép các tùy chọn VPN với tốc độ cực nhanh và độ trễ cực thấp.

- Hỗ trợ một số lượng lớn các nền tảng, bao gồm Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS và Windows phiên bản 7 trở lên.

WireGuard có khả năng cấu hình cao và hỗ trợ nhiều tài nguyên, lý tưởng cho người dùng VPS có thể chuyển đổi giữa các thiết bị và tùy chọn hệ điều hành bất cứ lúc nào. Bây giờ chúng ta bắt đầu quá trình cài đặt. Chúng tôi sử dụng Ubuntu đại diện cho Linux.

Cài đặt WireGuard VPS (Ubuntu 🐧)

Cài đặt Wireguard VPS trên Ubuntu VPS không khác gì so với cài đặt trên hệ thống cục bộ, ngoại trừ điều là bạn cần đăng nhập vào tài khoản VPS của mình trước tiên. Vì vậy trước tiên, hãy đảm bảo bạn đã đăng nhập bằng bất kỳ giao thức nào bạn sử dụng cho máy chủ VPS của mình. Thường thì, nhưng không nhất thiết phải, giao thức Ubuntu là SSH và đối với Windows, đó là RDP.

Điều kiện tiên quyết

Bạn sẽ cần một người dùng không phải root với quyền sudo để thực thi các lệnh mà chúng tôi sẽ sử dụng để cài đặt WireGuard trên VPS. Nếu bạn định lưu trữ WireGuard VPN trên WireGuard VPS của mình, bạn cũng sẽ cần hai máy chủ Ubuntu riêng biệt và các phiên bản có bản vá phù hợp, một để lưu trữ và một để hoạt động như máy khách. Nếu bạn không muốn lưu trữ, hãy bỏ qua bước tùy chọn này và một tài khoản có quyền sudo là đủ.

Bước 1: Cập nhật Repository

Cài đặt bất kỳ chương trình nào trên Ubuntu bắt đầu bằng cách cập nhật kho lưu trữ và các gói hệ thống. Vì vậy hãy nhập lệnh sau để cập nhật chúng:

$ sudo apt updateBước 2: Tải tệp WireGuard VPN

Bây giờ chúng ta chuyển sang lệnh sau để tải xuống và cài đặt WireGuard VPN:

$ sudo apt install wireguard -yChờ các tệp tải xuống và cài đặt.

Bước 3: Lấy khóa Private và Public

Bạn sẽ cần những khóa này để chạy WireGuard VPN trên Ubuntu của mình. Nhập lệnh sau để lấy khóa riêng tư:

$ wg genkey | sudo tee /etc/wireguard/private.keyVà sau đó lệnh sau để lấy khóa công khai:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyBước 4: Cấu hình IPv4 và IPv6

Bây giờ chúng ta cần thiết lập một dải địa chỉ IP để làm phần của máy chủ WireGuard VPS của bạn. Tôi sẽ sử dụng một dải IP ngẫu nhiên, nhưng bạn có thể thay thế địa chỉ trong dòng lệnh để tạo dải IP của riêng mình. Sử dụng nano trong lệnh sau:

$ sudo nano /etc/wireguard/wg0.confSau đó nhập các dòng sau để cấu hình dải IP

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueTrong lời nhắc, lưu tệp kết quả.

Bước 5: Cấu hình Port Forwarding và tệp /etc/sysctl.conf

Ở đây chúng ta cần thay đổi dòng trong thư mục nói trên để kết nối sẽ xảy ra sau. Nhập lệnh đầu tiên để mở tệp /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confSau đó thêm các dòng sau lần lượt để bật chuyển tiếp:

net.ipv4.ip_forward=1

Rồi dòng này nếu bạn định sử dụng IPv6:

net.ipv6.conf.all.forwarding=1

Mở terminal và nhập một vài lệnh tiếp theo để đọc các giá trị cho đầu vào và đầu ra của bạn:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

Và các lệnh sau cho IPv6:

net.ipv6.conf.all.forwarding = 1

Bước 6: Điều chỉnh Firewall (Tùy chọn)

Trong bước này, chúng ta cần cấu hình tường lửa theo yêu cầu của nhiều chương trình mạng được cài đặt trên Ubuntu. Trước tiên, tìm giao diện mạng công cộng của máy chủ của bạn bằng lệnh này:

$ ip route list defaultSau đó tìm dòng này trong kết quả:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 chỉ định giao diện mạng công cộng. Bạn cần thêm cái này vào bảng IP của mình. Mở tệp cấu hình:

$ sudo nano /etc/wireguard/wg0.confCuộn xuống cuối tệp và thêm khối văn bản sau, chỉ cần sao chép và dán:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEXóa các dòng tùy thuộc vào việc bạn sẽ sử dụng IPv4 hoặc IPv6. Bây giờ chúng ta đến phần quan trọng là tạo một ngoại lệ cho các cổng UDP mà WireGuard chạy. Theo mặc định, cổng này là 51820. Vì vậy đây là cổng mà chúng ta cần mở. Nhập lệnh:

$ sudo ufw allow 51280/udpBây giờ nhanh chóng bật và tắt UFW để tải những thay đổi bạn đã thực hiện:

$ sudo ufw disable

$ sudo ufw enableBây giờ kiểm tra các quy tắc UFW bằng lệnh sau:

$ sudo ufw statusKết quả sẽ trông như thế này:

Để Hành động Từ

— —— —-

51820/udp CHO PHÉP Ở bất kỳ đâu

OpenSSH CHO PHÉP Bất cứ đâu

51820/udp (v6) ALLOW Bất kỳ đâu (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Bước 7: Cấu hình Server

Bây giờ bạn đã cài đặt máy khách WireGuard và sẵn sàng kết nối. Bạn có thể sử dụng bất kỳ máy chủ nào mà bạn đã tạo hoặc mua để kết nối bằng nó. Nếu bạn muốn tạo máy chủ WireGuard VPS của riêng mình để sử dụng làm VPN, bạn có thể làm theo bước này.

Chúng ta sẽ sử dụng một chuỗi lệnh ba dòng để thực hiện điều này. Lệnh đầu tiên sẽ cho phép WireGuard khởi động cùng với mỗi lần khởi động lại. Dòng thứ hai khởi động dịch vụ và dòng thứ ba sẽ giữ nó chạy. Nhập các lệnh một lần:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Chúc mừng, bạn cuối cùng đã có máy khách và máy chủ của riêng mình chạy. Bạn có thể sử dụng máy khách để kết nối với máy chủ khác, hoặc bạn có thể khởi động máy khách WireGuard trên một hệ thống khác và kết nối với máy chủ WireGuard VPS riêng của mình hoạt động như VPN.

Đọc thêm: VPS tốt nhất cho VPN vào năm 2022

WireGuard Reverse Proxy

Một trong những tính năng quan trọng nhất của WireGuard VPS là khả năng sử dụng nó trong một hoạt động máy chủ đảo ngược kết hợp với các công cụ như Nginx. Máy chủ đảo ngược rất hữu ích trong việc vượt qua Kiểm duyệt Internet. Chúng cũng rất hữu ích trong việc tạo điều kiện cho luồng dữ liệu hiệu quả hơn từ các chương trình và ứng dụng nhất định đến máy chủ đích. Đây là hướng dẫn ngắn để sử dụng máy chủ đảo ngược WireGuard với Nginx.

Bước 1: Cài đặt Nginx

Nhập lệnh sau để cài đặt Nginx:

sudo apt update -y && sudo apt install -y nginxSau đó nhập dòng này để giữ máy chủ web Nginx hoạt động:

sudo systemctl start nginxBước 2: Cấu hình Nginx

Mở tệp cấu hình sau bằng quyền truy cập siêu người dùng:

/etc/nginx/nginx.conf

Bây giờ hãy tìm phần ghistream{và thêm các dòng sau vào đó:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Thoát nano và chạy lệnh tiếp theo để kiểm tra tệp cấu hình Nginx:

sudo nginx -tVới những dòng này, bạn đã bật cổng 80, cần thiết để chạy reverse proxy.

Bước 3: Kết nối qua HTTP Port 80

Bây giờ là lúc để kích hoạt mọi thứ và kết nối reverse proxy, cho phép nhiều thiết bị kết nối với VPN qua mạng bị chặn và hoạt động hiệu quả hơn nhiều. Trước tiên, mở tệp cấu hình tunnel của máy tính để sử dụng cổng 80 của HTTP thay vì 51820. Sau đó chạy WireGuard và kết nối nó, điều này sẽ tạo một reverse proxy trên mạng sử dụng cổng 80. Chúc mừng!

Cách tốt nhất để kết nối VPS với mạng gia đình

Rất nhiều người thường xuyên di chuyển và cần IP tĩnh của mạng công việc hoặc nhà riêng để thực hiện các tác vụ nhất định có thể sử dụng WireGuard VPN trên máy chủ VPS của họ để kết nối qua VPS tới mạng nhà và nơi làm việc. Để làm điều này, bạn cần một máy chủ VPS và VPN được cài đặt trên máy chủ đó. WireGuard có tính năng tích hợp để thực hiện việc này. Do đó, nó là một trong những nền tảng tốt nhất và hiệu quả nhất để kết nối VPN của bạn với mạng nhà. Triển khai Ubuntu VPS này tạo ra một trải nghiệm WireGuard VPN độc đáo và thỏa mãn.

Lựa chọn Hiển nhiên

Lựa chọn Hiển nhiên

Phần lớn các máy chủ chạy Linux đang sử dụng Ubuntu; tại sao không bạn? Khám phá lý do tại sao mọi người yêu thích Ubuntu, nhận lưu trữ Ubuntu VPS được tối ưu hóa

Nhận Ubuntu VPS của bạnKết luận

Nếu bạn cần một máy chủ VPS để chạy WireGuard VPN, bạn có thể chọn máy chủ Ubuntu Linux VPS của Cloudzy. Nó đi kèm với các bản cập nhật mới nhất và hơn 12 trung tâm dữ liệu khác nhau để lựa chọn. Nó có khả năng tương thích tuyệt vời với các dịch vụ VPN khác nhau, bao gồm WireGuard, và sẽ giúp bạn chạy các hoạt động như reverse proxy cũng như kết nối VPS tới nơi làm việc hoặc mạng nhà. Các máy chủ Ubuntu của Cloudzy còn có bảo mật chắc chắn, thanh toán linh hoạt, nhiều tùy chọn thanh toán và bảo đảm hoàn tiền 14 ngày!

Câu hỏi thường gặp

OpenVPN hay WireGuard, cái nào nhanh hơn?

Giao thức UDP của Wireguard làm cho nó trở thành một trong những dịch vụ VPN nhanh nhất trên thế giới, thậm chí vượt cả OpenVPN. Tuy nhiên, có những nhược điểm nhất định, nhưng không nghiêm trọng.

WireGuard VPN có miễn phí không?

Có. Wireguard miễn phí và mã nguồn mở. Bạn có thể dễ dàng cài đặt ứng dụng khách miễn phí và cấu hình máy chủ của riêng mình hoặc mua một cái nếu bạn muốn có tài nguyên chuyên dụng. Nhưng ứng dụng khách và dịch vụ đều miễn phí.

Tôi có cần Port Forwarding cho WireGuard không?

Bạn có thể cần chuyển tiếp một số cổng để WireGuard hoạt động trên Linux. Trong hướng dẫn này, chúng tôi sử dụng cổng 80 cho mục đích reverse proxy và cổng 51820 cho việc sử dụng VPN thông thường.