إذا كنت تبحث عن كيفية تأمين Windows VPS دون تعقيد الأمور، فهذه قائمة تحقق واضحة تناسب الاستخدام الفعلي. سواء كنت تؤمّن خادم VPS للعمل عن بُعد أو لاستضافة مواقع أو تطبيقات، فالهدف واضح: قلّص سطح الهجوم، وعزّز التحقق من الهوية، وراقب السجلات. استخدم هذا الدليل مرجعًا سريعًا لتصليب النظام ومراجعة أفضل الممارسات لتأمين Windows VPS بالطريقة الصحيحة في ٢٠٢٥.

البداية بالتحديثات: التحديثات والبرامج التشغيلية والأدوار

قبل أي شيء آخر، طبّق التحديثات. الخوادم غير المُحدَّثة المكشوفة على الإنترنت هي الهدف الأسهل، وأغلب عمليات الاختراق تبدأ من هناك. حافظ على تدفق تحديثات الأمان، وأزل أدوار Windows غير المستخدمة، وخطط لإعادة التشغيل وفق جدول زمني يناسب فريقك. هذا العمل الروتيني هو ما يوقف المشكلات الكبيرة.

- اضبط Windows Update على تثبيت تحديثات الأمان بانتظام، وزامن نوافذ الصيانة مع أوقات العمل التي تناسبك.

- أزل الأدوار والميزات غير الضرورية، كوحدات IIS القديمة أو مكونات SMB 1.0.

- طبّق تحديثات برامج التشغيل والبرامج الثابتة والتطبيقات بانتظام، ثم أعد تشغيل الخادم وفق الجدول المحدد دون تأخير لأشهر.

- إذا كان الخادم VPS يعمل على IP عام، فراجع نقاط الكشف في بوابة السحابة الخاصة بك وأغلق ما لا حاجة له.

إن كنت تبحث عن أسرع طريقة لتأمين نظام Windows، فابدأ من هنا واحتفظ بسجل تغييرات بسيط شهريًا. هذا يُمهّد الطريق للخطوة التالية: إدارة الهوية، وهي المرحلة التي تتحقق فيها أكبر المكاسب.

أساسيات الهوية: كلمات مرور قوية ومسارات MFA

الهوية هي بابك الأمامي. عبارات المرور الطويلة والتحقق الثنائي يصدّان أغلب الهجمات الشائعة، وتطبيقهما سهل حتى على خادم Windows Server صغير.

- استخدم عبارات مرور تتراوح بين ١٤ و٢٠ حرفاً، وامنع كلمات المرور الشائعة والمسرَّبة.

- أضف MFA إلى سطح المكتب البعيد عبر RDP Gateway أو VPN أو موفر اعتمادات خارجي.

- استخدم حسابات مسؤول مسمّاة منفصلة، وأنجز عملك اليومي من حساب مستخدم عادي.

- راجع من يملك صلاحية تسجيل الدخول عبر RDP، وقلّص تلك القائمة، والتزم بمبدأ الصلاحية الدنيا.

هذه الأساسيات تجعل تأمين Windows VPS مسألة اتساق لا حيلاً، وهو ما يقودنا مباشرةً إلى الحسابات. إن كنت تُهيّئ VPS لعميل، فأدرج هذه الفحوصات في ملاحظات التسليم حتى يلتزم المسؤول التالي بالخطة.

تعطيل حساب 'Administrator' الافتراضي وتطبيق سياسة قفل الحساب

يستهدف المهاجمون حساب Administrator المدمج بشكل متكرر. عطّله، وأنشئ حساب مسؤول مسمّى، وفعّل قفل الحساب حتى تتباطأ محاولات القوة الغاشمة إلى أدنى حدٍّ.

- عطّل حساب Administrator المدمج أو أعِد تسميته، واحتفظ بحساب مسؤول مسمّى منفصل للاستخدام في حالات الطوارئ.

- اضبط قفل الحساب على ١٠ محاولات، مع فترة قفل مدتها ١٥ دقيقة وإعادة ضبط بعد ١٥ دقيقة، لتحقيق توازن عملي.

- وثّق مسار فتح القفل بسرعة حتى لا يتعطل الدعم الفني عندما يُخطئ أحدهم في إدخال كلمة المرور.

لمعرفة الإعدادات الأساسية والمقايضات، راجع صفحة Microsoft حول حد قفل الحساب .

تغييرات بسيطة كهذه تُحدث فرقاً كبيراً في أمان استضافة الخادم، وتُعطي نتائج سريعة على الأجهزة الافتراضية العامة. بعد إغلاق الباب الافتراضي وتفعيل قفل الحسابات، تأتي الطبقة التالية: سطح RDP.

استضافة Windows 10 VPS

استضافة Windows 10 VPS

احصل على Windows 10 VPS لسطح المكتب البعيد بأفضل سعر متاح. Windows 10 مجاناً يعمل على تخزين NVMe SSD وإنترنت عالي السرعة.

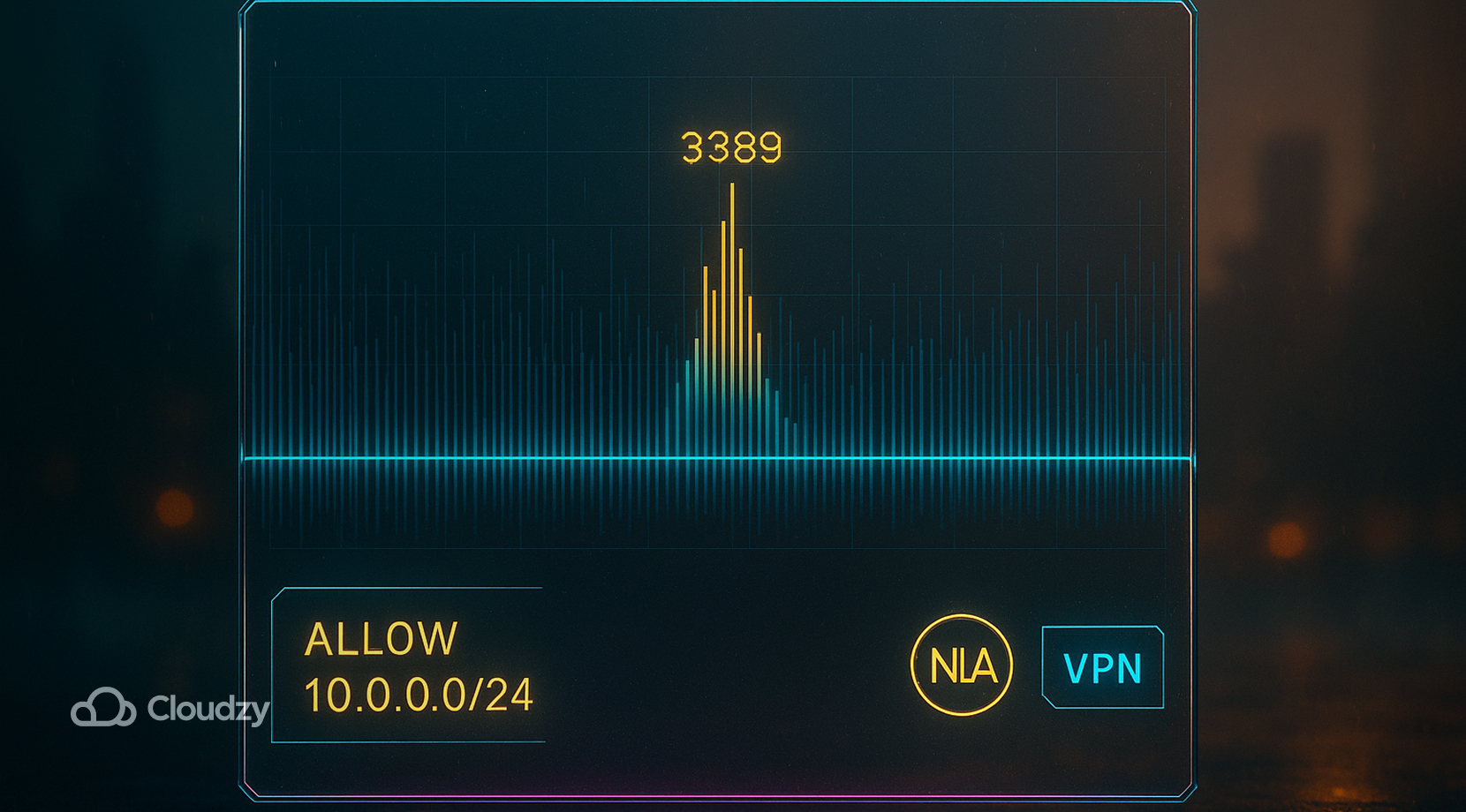

اطّلع على خطط Windows 10 VPSتأمين RDP: NLA والمنافذ وقوائم السماح

سطح المكتب البعيد هدف مفضّل للمهاجمين، لذا شدّد إعداداته. فعّل مصادقة مستوى الشبكة NLA، وقيّد الوصول بقوائم السماح، وقلّل الضجيج الآلي على المنفذ 3389. تغيير المنفذ وحده ليس تحكماً أمنياً؛ فهو فقط يُبعد الماسحات الضوئية التلقائية.

- اشترط NLA على الخادم؛ العملاء القدامى الذين لا يدعمونها لا ينبغي أن يتصلوا أصلاً.

- أضف عناوين IP المصدر إلى قائمة السماح للمنفذ TCP 3389 أو المنفذ الجديد؛ والأفضل وضع RDP خلف VPN أو RDP Gateway.

- غيّر منفذ RDP الافتراضي لتقليل الضجيج من الماسحات التلقائية، لكن لا تعتبر هذا إجراءً أمنياً بحد ذاته.

- عطّل إعادة توجيه محركات الأقراص والحافظة إن لم تكن بحاجة إليها، واضبط مهلة الجلسات الخاملة مع إلزامية إعادة المصادقة.

تأمين RDP يصدّ معظم الهجمات الآلية، ويعمل بشكل جيد مع قواعد جدار الحماية المدروسة. وهذا ما سنتناوله في القسم التالي.

قواعد جدار الحماية التي Actually تُحدث فارقاً

يجب أن تكون قواعد جدار الحماية على المضيف بسيطة: الرفض افتراضياً، ثم فتح المنافذ التي تستخدمها فقط. اربط قواعد RDP بعناوين IP معروفة المصدر، سجّل الحزم المرفوضة، وأبقِ البروتوكولات القديمة خارج الشبكة. إن كان نظامك يحتاج إلى حماية أعمق، اختر أحد الخيارات من قائمة أفضل جدران الحماية لـ Windows 10 وابنِ عليها.

- ابدأ بحظر جميع الاتصالات الواردة افتراضياً، ثم اسمح فقط بالمنافذ والبروتوكولات الضرورية.

- اربط قواعد RDP بعناوين IP محددة وليس بـ 0.0.0.0/0، وسجّل حركة المرور المحظورة لمراجعتها لاحقاً.

- استخدم TLS 1.2 أو أحدث، وعطّل SMBv1 بالكامل.

- أضف قواعد للاتصالات الصادرة نحو الوجهات عالية الخطورة للحد من اتصالات البرمجيات الخبيثة.

هذا أيضاً وقت مناسب لتقرر ما إذا كانت حالة استخدامك تستدعي جدار حماية من أحد الموردين الواردين في قائمة أفضل جدران الحماية لـ Windows 10. بعد ذلك، نتحدث عن تنظيف الخدمات.

استضافة Windows VPS

استضافة Windows VPS

اطّلع على خطط Windows VPS لدينا بأسعار معقولة، مع أجهزة قوية وزمن استجابة منخفض ونسخة مجانية من Windows بحسب اختيارك!

احصل على Windows المجانيتنظيف الخدمات: احذف ما لا تستخدمه

كل خدمة إضافية تفتح نقطة دخول محتملة للمهاجمين. أوقف ما لا تحتاجه، ثم راجع الوضع بعد شهر لترى ما عاد منها تلقائياً.

- أوقف خدمة Print Spooler وعطّلها إن لم يكن الخادم مخصصاً للطباعة.

- عطّل Remote Registry والبروتوكولات القديمة التي لا تستخدمها.

- أزل أدوار الويب والملفات و FTP غير المرتبطة بعملك الفعلي.

- راجع العناصر التي تعمل عند بدء التشغيل والمهام المجدولة، ثم احذف كل ما لا تعرفه.

بعد تنظيف النظام، أضف حماية أساسية عبر Defender وإعدادات EDR خفيفة. هذا إجراء بسيط ينقل تأمين Windows VPS من مجال النظرية إلى الممارسة اليومية.

Defender وEDR والفحص المجدول

يعمل Microsoft Defender بكفاءة جيدة على إصدارات Windows Server الحالية دون أي ضبط إضافي؛ فعّل Tamper Protection، وأبقِ الحماية المستندة إلى السحابة نشطة، وجدوِل عمليات الفحص السريع. أجرِ الفحص الكامل فقط عند استقبال خوادم جديدة أو أثناء التحقيق في حادثة أمنية.

- فعّل Tamper Protection لمنع البرمجيات الخبيثة من تعطيل الحماية.

- أبقِ الحماية الفورية والمستندة إلى السحابة نشطتين، وجدوِل فحصاً أسبوعياً سريعاً في وقت انخفاض الاستخدام.

- احتفظ بعمليات الفحص الكاملة للإعداد الأولي أو حالات البحث عن التهديدات.

هذه الإعدادات توفر لك تغطية يومية، وتعمل بشكل أفضل إلى جانب نسخ احتياطية يمكنك استعادتها فعلاً. إذا سألك العملاء عن كيفية تأمين أنظمة Windows دون أدوات خارجية، فهذا القسم هو أقصر إجابة.

النسخ الاحتياطية والنقاط الزمنية واختبارات الاستعادة

Windows VPS الذي لا يمكن استعادته هو نقطة فشل واحدة. خذ نقاط زمنية يومية، واحتفظ بنسخ احتياطية خارج الجهاز، واختبر عمليات الاستعادة للتحقق من أن الخطة تعمل.

- نقاط زمنية آلية يومية مع احتفاظ لمدة سبعة إلى أربعة عشر يوماً، وأطول من ذلك لمتطلبات الامتثال.

- نسخ احتياطية خارج الجهاز إلى مزود أو منطقة أو bucket يستخدم بيانات اعتماد مختلفة.

- اختبارات استعادة شهرية، وخطوات موثقة، وقائمة جهات اتصال لتحديد وقت الاستعادة.

يرتبط هذا القسم باختيار المنصة؛ إذا كنت تريد سلوكاً متوقعاً للتخزين والنقاط الزمنية، فقارن بين المزودين والخطط لـ استضافة Windows 10 VPS التي تناسبك.

إذا كنت لا تريد الإجهاد في البحث عن مضيف جيد لـ Windows 10 VPS، فلا تبحث أكثر:

لماذا Cloudzy لـ Windows VPS

إذا كنت تفضل تطبيق هذه القائمة على Windows VPS، يمنحك Cloudzy أساساً نظيفاً يناسب معايير الأمان الصارمة وأعمال الإدارة اليومية، دون تعقيد الإعداد.

- أداء ثابت، معالجات 4.2+ GHz vCPU, DDR5 خيارات ذاكرة، و تخزين NVMe SSD تخزين يصل إلى مساحات كبيرة؛ سرعة I/O العالية تُسهّل التحديثات والنسخ الاحتياطية وفحوصات مكافحة الفيروسات.

- شبكة سريعة وذات زمن استجابة منخفض, تصل إلى 40 Gbps اتصالات في الخطط المختارة؛ إنتاجية قوية لـ RDP ومزامنة الملفات وسحب التحديثات.

- حضور عالمي، مراكز بيانات في أمريكا الشمالية, أوروبا، و آسيا؛ اختر المناطق الأقرب إلى فريقك أو مستخدميك لتقليل زمن الاستجابة.

- مرونة نظام التشغيل، مثبَّت مسبقاً Windows Server 2012 R2, 2016, 2019, أو 2022؛ صلاحيات إدارية كاملة منذ اليوم الأول.

- الموثوقية, وقت تشغيل ٩٩٫٩٥٪ مدعوم بدعم فني على مدار الساعة؛ حافظ على نوافذ الصيانة منتظمة ومتوقعة.

- شبكات الأمان, DDoS حماية، والنسخ الاحتياطية الفورية، وتخزين يدعم النسخ الاحتياطية، حتى تبقى عمليات الاسترداد بسيطة.

- بداية بلا مخاطر, ضمان استرداد المبلغ خلال ١٤ يوماً، و أسعار معقولة خطط متعددة؛ ادفع بالبطاقات، أو PayPal، أو Alipay، أو العملات المشفرة.

استخدم استضافة Windows 10 VPS مع خطوات التصليب الواردة في هذا الدليل، وطبّق التحديثات وفق جدول محدد، وأبقِ NLA مفعّلاً، وأضف RDP إلى القائمة المسموح بها، وشدّد جدار حماية المضيف، واترك Defender مع حماية التلاعب مفعّلة، وخذ نسخاً احتياطية دورية مع اختبار الاستعادة. شغّل الجهاز الافتراضي، ونشر أحمال عملك، والتزم بقائمة المراجعة كل شهر للحفاظ على مستوى منخفض من المخاطر. بعد الانتهاء من ذلك، تأتي الخطوة التالية: المراقبة اليومية.

المراقبة والتسجيل: RDP، الأمان، PowerShell

لا تحتاج إلى نظام SIEM للاستفادة من سجلات Windows. ابدأ بمحاولات تسجيل الدخول الفاشلة، وجلسات RDP الناجحة، وتسجيل نصوص PowerShell. التنبيهات على هذه الثلاثة وحدها كافية لرصد معظم الأنشطة المريبة على خادم صغير.

- فعّل تدقيق تسجيلات الدخول الفاشلة وراقب ارتفاعات Event ID 4625 .

- تتبّع تسجيلات الدخول الناجحة لجلسات RDP عبر Event ID 4624، وتسجيلات الخروج عبر 4634.

- فعّل تسجيل نصوص PowerShell بالسياسة حتى تبقى إجراءات المسؤول موثّقة.

مع توفر الرؤية الكاملة، اطبع ملخص التصليب في صفحة واحدة واحتفظ به في متناول يدك. هنا يلتقي تصليب VPS بعمليات اليوم الثاني، إذ تقود التنبيهات عمليات التحديث والتنظيف.

Windows VPS جدول التقوية

ملخص سريع يمكنك مراجعته قبل نوافذ الصيانة أو بعد إعادة البناء.

| التحكم | الإعداد | السبب في أهميته |

| تحديث Windows | التثبيت التلقائي لتحديثات الأمان | يُغلق الثغرات العامة بسرعة |

| حساب المسؤول | تعطيل الحساب المدمج واستخدام مسؤول مُسمَّى | يُزيل هدفاً معروفاً للمهاجمين |

| قفل الحساب | ١٠ محاولات، قفل لمدة ١٥ دقيقة | يُبطئ هجمات القوة الغاشمة |

| NLA | مُفعَّل | يمنع اتصالات RDP غير الموثَّقة |

| منفذ RDP | غير افتراضي | يُقلل ضجيج أدوات الفحص |

| قائمة IP المسموح بها | تقييد نطاق RDP | يُقلص مساحة الهجوم |

| الجدار الناري | رفض الاتصالات الواردة افتراضياً | المنافذ الضرورية فقط |

| SMBv1 | معطّل | يزيل المخاطر الموروثة من الإصدارات القديمة |

| Defender | الحماية الفورية + الحماية من التلاعب | دفاع أساسي ضد البرمجيات الخبيثة |

| النسخ الاحتياطية | يومية + اختبار الاستعادة | شبكة أمان للاسترداد |

هذه اللقطة تمنحك نظرة سريعة وشاملة؛ الجزء التالي يقارن نفس المفاهيم على Linux، مما يساعد الفرق على التدريب المشترك.

إضافة: مقارنة مع تقوية Linux

بعض الفرق تعمل على منصات متعددة. نفس المكاسب الكبرى تظهر على الجانبين: التحديثات الدورية المجدولة، وحسابات المسؤول بأسماء صريحة، وكلمات مرور قوية لـ SSH أو RDP، وجدران حماية تعتمد الرفض افتراضياً. إذا كانت بنيتك تتضمن أجهزة Linux، فإن خطة Windows هذه تتوافق جيداً مع Linux VPS الآمنة كخط أساسي، لتبدو أدلة التشغيل مألوفة على مختلف الأنظمة.

هذه النظرة متعددة المنصات تهيئك لاتخاذ خيارات عملية حسب حالة الاستخدام. كما تساعد في شرح كيفية تأمين Windows VPS لزملائك من غير مستخدمي Windows الذين يديرون مفاتيح SSH وiptables يومياً.

اختيارات سريعة حسب حالة الاستخدام

قائمتك يجب أن تعكس طبيعة عملك. إليك مصفوفة مختصرة تربط الضوابط بالإعدادات الشائعة.

- جهاز تطوير فردي، غيّر منفذ RDP لتقليل الضجيج، اشترط NLA، أضف نطاق IP الحالي إلى القائمة البيضاء، وشغّل فحوصات سريعة أسبوعية. احتفظ بلقطات يومية واختبر الاستعادة مرة في الشهر.

- خادم تطبيقات SMB لأنظمة ERP أو المحاسبة، ضع RDP خلف VPN أو RDP Gateway، وقيّد صلاحيات المسؤول، وعطّل البروتوكولات القديمة، وأضف تنبيهات عند ارتفاع أخطاء 4625.

- مزرعة سطح مكتب بعيد لفريق صغير، مركز الوصول عبر بوابة، أضف MFA، جدّد كلمات مرور مستخدمي RDP دورياً، وحافظ على قواعد جدار الحماية محكمة للاتصالات الواردة والصادرة.

هذه الاختيارات تختتم قائمة التحقق الخاصة بتأمين Windows VPS، والقسم الأخير يجيب على أكثر الأسئلة شيوعاً في نتائج البحث.

الخاتمة

لديك الآن خطة عملية لتأمين Windows VPS، تبدأ من خادم واحد وتمتد إلى مجموعة صغيرة من الخوادم. حافظ على إيقاع منتظم للتحديثات، وعزّز RDP بتفعيل NLA وقوائم السماح، وادعم ذلك بالتسجيل والنسخ الاحتياطية القابلة للاسترداد. إن كنت تبحث عن نقطة انطلاق موثوقة، اختر Windows VPS خطة تناسب ميزانيتك ومنطقتك، ثم طبّق هذه القائمة من اليوم الأول.