تتمتع خوادم Linux VPS بمستوى أمان أعلى من أنظمة Windows بفضل نموذج الأمان المدمج في Linux. غير أن لا يوجد نظام محصّن تماماً. يفحص المهاجمون ملايين الخوادم يومياً بحثاً عن ثغرات لاستغلال البيانات الحساسة أو توظيف الخوادم في هجمات واسعة النطاق.

تأمين خادم Linux يتطلب ضبطاً مقصوداً للإعدادات. تأتي تثبيتات VPS الجديدة بإعدادات افتراضية تُقدّم سهولة الوصول على حساب الأمان. فهم كيفية تأمين خوادم Linux يحمي من التهديدات المتطورة مع الحفاظ على عمل النظام. يستعرض هذا الدليل ٢٠ خطوة أساسية لتأمين بنية خوادم Linux وتحويل نظامك المكشوف إلى حصن يصدّ الهجمات الشائعة.

ما هو Linux VPS؟

يعمل Linux VPS (الخادم الافتراضي الخاص) على منصات سحابية بموارد مخصصة معزولة عن المستخدمين الآخرين. على عكس الاستضافة المشتركة التي يمكن فيها لحساب واحد مخترق أن يؤثر على البقية، توفر استضافة VPS الآمنة بيئة معزولة تماماً. ومع ذلك، يستهدف المهاجمون خوادم VPS غير المؤمَّنة لسرقة البيانات، أو زرع البرمجيات الخبيثة، أو شن هجمات على أنظمة أخرى.

عند الاشتراك في استضافة Linux VPS تأتي الاستضافة مع نظام تشغيل مثبت مسبقاً بإعدادات أساسية. هذه الإعدادات الافتراضية تُعطي الأولوية لسهولة الاستخدام على حساب الأمان، مما يجعل خادمك عرضة للهجمات الآلية التي تبحث عن الثغرات الشائعة. تأمين البيانات على خوادم VPS يستلزم اتخاذ تدابير استباقية تتجاوز مجرد التثبيت الأساسي.

لماذا يجب عليك تأمين Linux VPS الخاص بك

تصبح الخوادم غير المؤمَّنة هدفاً للمهاجمين في غضون ساعات من اتصالها بالإنترنت. تواجه المؤسسات اليوم ما متوسطه ١٬٨٧٦ هجوماً إلكترونياً أسبوعياً، مما يمثل ارتفاعاً بنسبة 75% مقارنةً بالعام السابق. إن فهم كيفية تأمين بنية خوادم Linux يحمي من هذه التهديدات المستمرة التي قد تُعرّض أنظمتك للخطر.

الجانب الأكثر خطورة هو أن الهجمات المتطورة كثيراً ما تمرّ دون أن يُكشف أمرها. قد يصل المهاجمون إلى بياناتك، أو يراقبون اتصالاتك، أو يستغلون موارد خادمك دون أي مؤشرات واضحة على الاختراق. استضافة VPS الآمنة تستلزم اتخاذ تدابير استباقية، إذ لا يُعلن المهاجمون عن وجودهم - وحين تلاحظ نشاطاً غير اعتيادي، قد يكون الضرر قد وقع بالفعل.

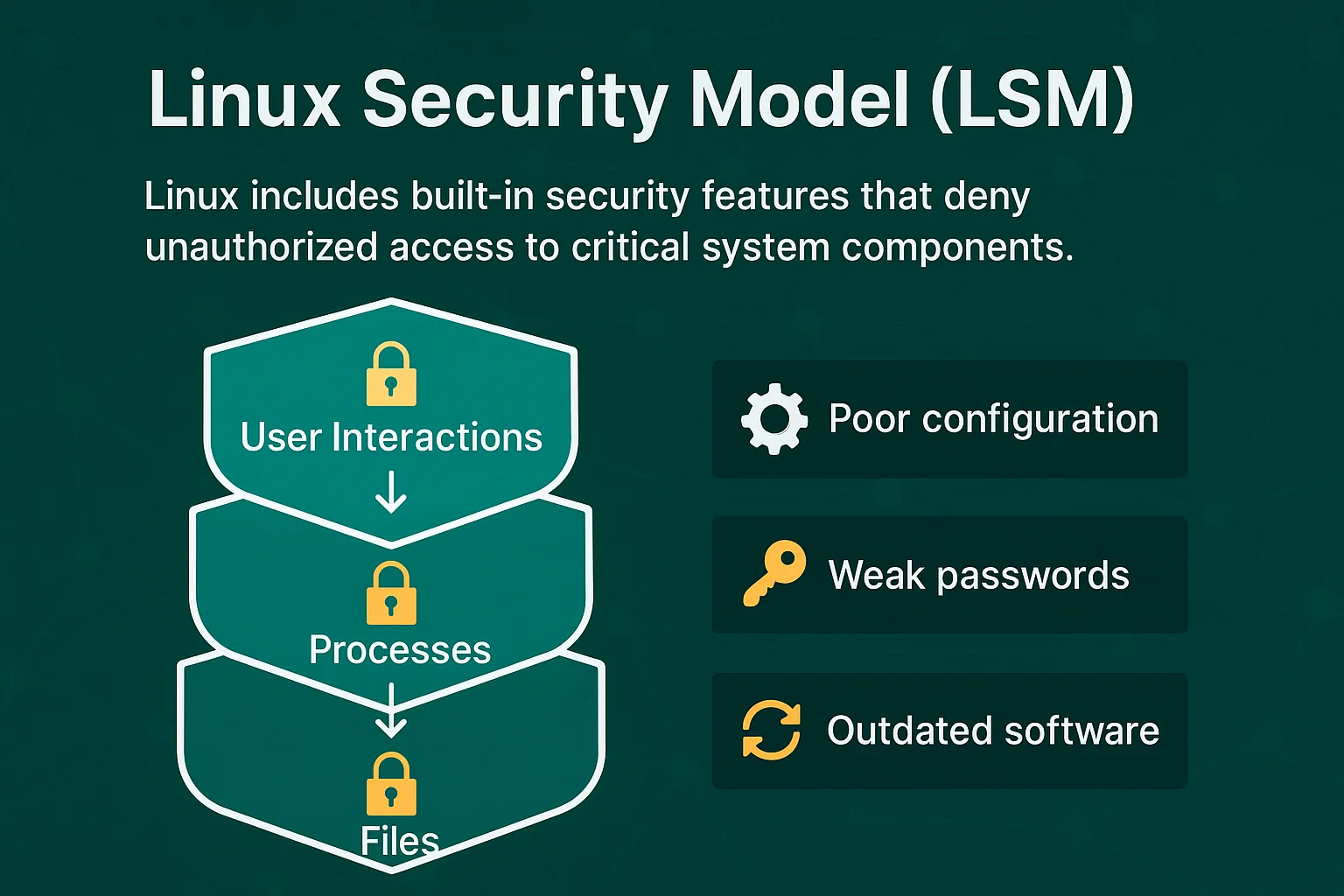

نموذج أمان Linux (LSM)

يتضمن Linux ميزات أمان مدمجة تحول دون وصول غير المخوّلين إلى مكونات النظام الحساسة. يوضح نموذج أمان Linux مع المخطط التوضيحي كيف تحمي ضوابط الوصول الملفاتِ والعمليات وتفاعلات المستخدمين. يُنشئ هذا طبقات أمان متعددة تجعل الاستغلال أصعب مقارنةً بأنظمة التشغيل الأخرى.

غير أن LSMs لا تستطيع منع الهجمات الناجمة عن ضعف الإعدادات أو كلمات المرور الهشة أو البرامج القديمة. فهي تُرسي الأساس لتأمين خادم Linux، لكنها تستلزم تطبيقاً صحيحاً لتكون فعّالة في حالة استضافة Ubuntu VPS وسائر توزيعات Linux.

٢٠ طريقة لتأمين Linux VPS

تتدرج إجراءات الأمان هذه من تغييرات الإعدادات الأساسية إلى أنظمة المراقبة المتقدمة. إتقان تأمين بيئات خوادم Linux يتطلب تطبيق هذه الخطوات بصورة منهجية لبناء خادم Linux يصمد أمام ناقلات الهجوم الشائعة.

تعالج كل تقنية ثغرات بعينها يستغلها المهاجمون باستمرار. تتراوح الأساليب بين الإعدادات الجوهرية التي يحتاجها كل خادم وأنظمة المراقبة المتطورة للكشف عن التهديدات المتقدمة. بعض الإجراءات توفر حماية فورية، بينما تُرسّخ أخرى المرونة الأمنية على المدى البعيد. ترتيب التطبيق مهم - ينبغي البدء بخطوات التصليب الأساسية قبل الانتقال إلى أدوات المراقبة المتقدمة. تُشكّل هذه الاستراتيجيات العشرون مجتمعةً طبقات أمان متداخلة تقلص سطح الهجوم على خادمك تقليصاً ملموساً.

١. حافظ على تحديث البرامج

البرامج القديمة تحتوي على ثغرات أمنية معروفة يستغلها المهاجمون. يُصدر مطورو البرامج تصحيحات دورية لسد هذه الثغرات، مما يجعل التحديثات خط دفاعك الأول لتأمين أنظمة خوادم Linux.

اضبط التحديثات التلقائية لتصحيحات الأمان الحرجة:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yفعّل إشعارات البريد الإلكتروني للتحديثات المتاحة لتبقى على اطلاع بتصحيحات الأمان التي تستدعي مراجعة يدوية.

٢. عطّل تسجيل الدخول بحساب Root

يتضمن كل خادم Linux حساب مستخدم «root» بصلاحيات كاملة على النظام. ولأن المخترقين يعلمون بوجود هذا الحساب دائماً، فإنهم يستهدفونه بـ هجمات القوة العمياء لتخمين كلمات المرور والسيطرة الكاملة على الخادم.

أنشئ مستخدماً إدارياً جديداً قبل تعطيل وصول root:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdهذا يُلزم المهاجمين بتخمين اسم المستخدم وكلمة المرور معاً، مما يرفع مستوى الأمان بصورة ملحوظة.

٣. أنشئ زوج مفاتيح SSH

تسجيل الدخول بكلمات المرور، ولا سيما الضعيفة منها، قد يشكّل ثغرة أمنية. توفر مصادقة مفاتيح SSH بديلاً أكثر أماناً. باستخدام المفاتيح التشفيرية عوضاً عن كلمات المرور، تحصل على أسلوب مصادقة يصعب اختراقه.

هذا الإجراء الأمني بالغ الأهمية، خاصةً في ضوء أن بيانات الاعتماد المسروقة تمثل نقطة الدخول الأولى في 24% من حالات اختراق البيانات وفقًا لأبحاث الأمن السيبراني، تستغرق هذه الهجمات وقتًا أطول في الاكتشاف والاحتواء مقارنةً بأي أسلوب آخر، مما يجعل الوقاية باستخدام مفاتيح SSH أمرًا ضروريًا.

إنشاء أزواج مفاتيح SSH للمصادقة الآمنة:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipيمكن أن يصل طول مفاتيح SSH إلى 4096 بت، مما يجعلها أكثر أمانًا بمراحل حتى من كلمات المرور المعقدة.

٤. تفعيل المصادقة الثنائية

تضيف المصادقة الثنائية خطوة تحقق إضافية تتجاوز كلمة المرور. حتى إذا حصل المهاجمون على كلمة مرورك، فلن يتمكنوا من الوصول إلى خادمك دون عامل المصادقة الثاني.

تثبيت المصادقة الثنائية وإعدادها:

sudo apt install libpam-google-authenticator

google-authenticatorقم بإعداد تطبيق المصادقة على هاتفك المحمول لتوليد رموز مؤقتة للوصول إلى الخادم.

٥. تغيير منفذ SSH

يتلقى منفذ SSH الافتراضي (22) محاولات هجوم متواصلة من أدوات الفحص الآلي. يؤدي التغيير إلى منفذ مخصص إلى تقليل التعرض لهذه الهجمات الآلية. وبالنظر إلى أن متوسط تكلفة اختراق البيانات على مستوى العالم بلغ ٤٫٨٨ مليون دولار في عام ٢٠٢٤، فإن حتى الإجراءات الأمنية البسيطة كتغيير المنفذ توفر حماية فعلية من التهديدات الآلية.

لمعظم توزيعات Linux:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdلإصدار Ubuntu 23.04 وما بعده:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceمهم: اختبر المنفذ الجديد قبل إغلاق جلستك الحالية:

# Test connection in a new terminal

ssh username@server-ip -p 2222حدّث قواعد جدار الحماية للسماح بالمنفذ الجديد:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingتذكر تحديد المنفذ الجديد عند الاتصال: ssh اسم_المستخدم@عنوان_الخادم -p 2222

٦. تعطيل منافذ الشبكة غير المستخدمة وخدمات IPv6

توفر منافذ الشبكة المفتوحة نقاط دخول للمهاجمين. كل خدمة تعمل تُشكّل ثغرة محتملة، لذا عطّل الخدمات غير الضرورية والمنافذ المرتبطة بها.

عرض المنافذ المفتوحة حاليًا:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnاستخدم iptables لإدارة قواعد جدار الحماية وإغلاق المنافذ غير الضرورية.

تعطيل IPv6 إذا لم تكن هناك حاجة إليها:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1تحديث إعدادات الشبكة (حدد ملف netplan الفعلي لديك):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply٧. إعداد جدار الحماية

تتحكم جدران الحماية في حركة الشبكة التي يمكنها الوصول إلى خادمك، إذ تحجب الاتصالات غير المصرح بها وتسمح بمرور حركة المرور المشروعة عبر المنافذ المحددة.

الإعداد السريع لـ UFW:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableقواعد جدار الحماية الأساسية:

| الغرض | الأمر | النتيجة |

| السماح بـ HTTP | sudo ufw allow 80 | تم السماح بحركة مرور الويب |

| السماح بـ HTTPS | sudo ufw allow 443 | حركة مرور الويب الآمنة |

| السماح بمنفذ SSH مخصص | sudo ufw allow 2222 | SSH على منفذ مخصص |

| حجب عنوان IP محدد | sudo ufw deny from 192.168.1.100 | تم حجب عنوان IP بالكامل |

التحقق من حالة جدار الحماية:

sudo ufw status verboseيحجب هذا الإعداد جميع حركة المرور الواردة باستثناء اتصالات SSH.

٨. تثبيت تطبيقات مكافحة البرمجيات الخبيثة والفيروسات

يمكن إصابة أنظمة Linux ببرمجيات خبيثة تسرق البيانات، أو تعمل على تعدين العملات الرقمية، أو تفتح أبواباً خلفية للمهاجمين. تكتشف برامج مكافحة البرمجيات الخبيثة هذه التهديدات وتزيلها قبل أن تُعرّض نظامك للخطر.

تثبيت ClamAV لإجراء فحص شامل للفيروسات:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamتشغيل فحص يدوي على المجلدات الحساسة:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeللحصول على حماية أقوى، ثبّت Maldet إلى جانب ClamAV:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useجدولة عمليات فحص يومية تلقائية باستخدام cron:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove٩. تثبيت ماسح للـ Rootkit

برامج الـ Rootkit هي برمجيات خبيثة تختبئ في أعماق نظام التشغيل، وغالباً لا تكتشفها برامج مكافحة الفيروسات التقليدية. يمكنها منح المهاجمين وصولاً مستمراً إلى نظامك دون أن تكشفها أساليب الكشف المعتادة.

تثبيت Chkrootkit وإعداده للكشف عن برامج الجذر الخفية:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDثبّت RKHunter للحصول على حماية إضافية من الـ rootkit:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkإنشاء فحوصات أسبوعية آلية للجذور الخفية:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logإذا اكتُشفت برامج rootkit، فعزل الخادم فوراً وفكّر في إعادة تثبيت نظام التشغيل بالكامل، إذ يكاد يكون من المستحيل إزالتها تماماً مع الحفاظ على سلامة النظام.

١٠. استخدام Fail2Ban للحماية من الاختراق

يراقب Fail2Ban محاولات تسجيل الدخول ويحجب تلقائياً عناوين IP التي تُظهر سلوكاً ضاراً، كتكرار محاولات الدخول الفاشلة.

التثبيت السريع:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localإعدادات الحماية الأساسية لـ SSH:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600القيم الرئيسية للإعدادات:

| الإعداد | القيمة | المعنى |

| maxretry | 3 | عدد المحاولات الفاشلة قبل الحظر |

| مدة الحظر | 3600 | مدة الحظر (ساعة واحدة) |

| مدة البحث | 600 | النافذة الزمنية (١٠ دقائق) |

البدء والتفعيل:

sudo systemctl start fail2ban

sudo systemctl enable fail2banتحقق من عناوين IP المحظورة:

sudo fail2ban-client status sshd١١. تشغيل SELinux

Linux المُعزَّز أمنيًا (SELinux) يفرض ضوابط وصول إلزامية تُقيِّد ما يمكن للبرامج فعله، حتى في حال اختراقها. وهذا يُضيف طبقة حماية إضافية تتجاوز أذونات Linux الاعتيادية.

تحقق من SELinux وقم بتفعيله:

sestatus

sudo setenforce enforcingسياسات SELinux تمنع التطبيقات المخترقة من الوصول إلى موارد النظام غير المصرح بها. اتبع هذه تعليمات موجزة للاستفادة القصوى من SELinux للحصول على الإعداد الأمثل.

١٢. حماية الملفات والمجلدات والبريد الإلكتروني

شفّر الملفات الحساسة لحمايتها من الوصول غير المصرح به، حتى لو تمكّن المهاجمون من الدخول إلى النظام. هذا أمر ضروري في إعدادات خادم الملفات الآمن Linux التي تتعامل مع بيانات حساسة.

استخدم GPG لتشفير الملفات:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameعيّن صلاحيات الملفات المناسبة لتقييد الوصول:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only١٣. إنشاء نسخ احتياطية بانتظام

تضمن النسخ الاحتياطية المنتظمة قدرتك على الاسترداد بعد الحوادث الأمنية أو أعطال الأجهزة أو فقدان البيانات غير المقصود. تقلل النسخ الاحتياطية الآلية من مخاطر الخطأ البشري، وتشكّل ركيزة أساسية في استراتيجيات الاستضافة الآمنة VPS.

أنشئ سكريبتات نسخ احتياطي آلية:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logاحفظ النسخ الاحتياطية في أماكن متعددة، بما فيها التخزين خارج الموقع، وفق قاعدة النسخ الاحتياطي ٣-٢-١.

١٤. إعداد تقسيم الأقراص

يفصل تقسيم الأقراص ملفات النظام عن بيانات المستخدمين، مما يحدّ من الضرر في حال اختراق أحد الأقسام. كما يمنع نفاد مساحة القرص في منطقة معينة من التأثير على النظام بأكمله.

مخطط التقسيم الموصى به:

/boot – ٥٠٠MB (ملفات الإقلاع)

/ – ٢٠GB (ملفات النظام)

/home – ٥٠GB (بيانات المستخدمين)

/var – ١٠GB (السجلات وقواعد البيانات)

/tmp – ٢GB (الملفات المؤقتة)

swap – ٢GB (الذاكرة الافتراضية)

ثبّت الأقسام المؤقتة مع قيود أمنية:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# التطبيق الفوري

sudo mount -aتحقق من أمان الأقسام:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionالـ noexec يمنع تشغيل الملفات التنفيذية الخبيثة، nosuid يُعطّل بتات set-user-ID، و nodev يمنع إنشاء ملفات الأجهزة في الدلائل المؤقتة.

15. مراقبة سجلات الخادم

تُسجّل سجلات الخادم جميع أنشطة النظام، وتوفر إنذارات مبكرة بالحوادث الأمنية. تساعد المراقبة المنتظمة للسجلات على رصد الأنماط غير الاعتيادية قبل أن تتحول إلى تهديدات جدية.

السجلات الأساسية للمراقبة:

| ملف السجل | الغرض | الأمر |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | محاولات تسجيل الدخول | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | رسائل النظام | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | حركة مرور الويب | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | عناوين IP المحظورة | sudo tail -f /var/log/fail2ban.log |

أوامر سريعة لتحليل السجلات:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10المراقبة التلقائية للسجلات:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service Allاضبط تدوير السجلات لمنع ملفاتها من استهلاك مساحة تخزينية كبيرة على القرص.

١٦. استخدم كلمات مرور قوية

كلمات المرور القوية تصمد أمام هجمات القوة الغاشمة وهجمات القواميس. أما كلمات المرور الضعيفة، فيمكن كسرها في دقائق باستخدام الأجهزة الحديثة.

متطلبات كلمة المرور:

- ١٢ حرفًا على الأقل

- مزيج من الأحرف الكبيرة والصغيرة والأرقام والرموز

- لا تتضمن كلمات من القاموس أو معلومات شخصية

- فريدة لكل حساب

استخدم مديري كلمات المرور لإنشاء كلمات مرور معقدة وتخزينها بأمان. إلى جانب مبادئ نموذج الأمان Linux المرفق بالمخطط التوضيحي، تُشكّل كلمات المرور القوية طبقات دفاعية متعددة تحمي من الوصول غير المصرح به.

١٧. افضل SFTP على FTP

يرسل FTP القياسي البيانات وبيانات الاعتماد بنص واضح، مما يجعلها مكشوفة لمن يتنصتون على الشبكة. أما SFTP فيشفر جميع البيانات المنقولة، ويحمي المعلومات الحساسة، ويدعم بنية خادم الملفات الآمنة Linux.

ضبط الوصول عبر SFTP حصرًا:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpعطّل خدمات FTP القياسية للقضاء على مخاطر الأمان:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd١٨. فعّل التحديثات التلقائية لنظام إدارة المحتوى

تُصدر أنظمة إدارة المحتوى (WordPress وDrupal وJoomla) تحديثات أمنية بصفة منتظمة. تفعيل التحديثات التلقائية يضمن تصحيح الثغرات الحرجة فور إصدار الترقيعات.

لإضافة الإعداد في WordPress إلى ملف wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');راقب سجلات التحديثات للتحقق من التوافق وسلامة الوظائف.

١٩. تعطيل رفع الملفات عبر FTP بشكل مجهول

الوصول المجهول في FTP يتيح لأي شخص رفع الملفات إلى خادمك دون الحاجة إلى مصادقة. قد يؤدي ذلك إلى استضافة محتوى غير قانوني أو برمجيات خبيثة، أو تحويل خادمك إلى نقطة توزيع للهجمات.

اضبط إعدادات vsftpd لإلزام المصادقة:

sudo nano /etc/vsftpd.conf# تعطيل الوصول المجهول

anonymous_enable=NO# تفعيل مصادقة المستخدمين المحليين

local_enable=YES

write_enable=YES

local_umask=022# حصر المستخدمين في مجلداتهم الرئيسية

chroot_local_user=YES

allow_writeable_chroot=YES# إعدادات الأمان

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOأعد تشغيل خدمة FTP:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdأنشئ حسابات مستخدمين لـ FTP بصلاحيات مقيدة:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsراقب سجلات الوصول في FTP بحثًا عن أي نشاط مشبوه:

sudo tail -f /var/log/vsftpd.log٢٠. ضبط الحماية من هجمات القوة الغاشمة

أضف طبقات حماية متعددة ضد هجمات القوة الغاشمة، بما يتجاوز Fail2Ban، للتصدي للهجمات الآلية المتطورة.

اضبط طبقات الحماية الإضافية:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2استخدم أدوات مثل DenyHosts إلى جانب Fail2Ban لتحقيق حماية شاملة.

خلاصة

تأمين خادم Linux VPS يتطلب تطبيق طبقات دفاع متعددة، من تغييرات الإعداد الأساسية إلى أنظمة المراقبة المتقدمة. ابدأ بالتدابير الأمنية الجوهرية، كتحديث البرمجيات وضبط جدار الحماية وتصليب SSH، قبل الانتقال إلى أدوات متقدمة مثل كشف التسلل والمراقبة الآلية.

تأمين خادم Linux لا يكتفي بالإعداد الأولي، بل يستلزم صيانة دورية مستمرة. راجع السجلات بانتظام، وحدّث البرمجيات، وطوّر إجراءات الأمان بما يواكب التهديدات المتطورة. الاستثمار في الإعداد الأمني الصحيح يحميك من اختراقات مكلفة ويحافظ على استقرار النظام.

هذه الإجراءات الأمنية تعمل معًا بصورة متكاملة، إذ لا تكفي أي تقنية منفردة لتوفير حماية كاملة. تطبيق جميع الاستراتيجيات العشرين يُنشئ طبقات أمان متداخلة تُقلص بشكل ملحوظ نقاط الضعف أمام الهجمات الشائعة. سواء كنت تحتاج إلى إعداد Linux لخادم ملفات آمن، أو حماية استضافة VPS بشكل عام، فإن هذه الخطوات الأساسية توفر الأمان الضروري.