تجمع مراقبة أمان السحابة السجلات والمقاييس والأحداث من كل ركن في بنيتك التحتية السحابية، بما في ذلك الأجهزة الافتراضية والحاويات وأنظمة الهوية وتدفقات الشبكة والتطبيقات، لتكوين صورة فورية عن سلوك بيئتك.

من خلال الإشراف المستمر على هذه البيانات وتحليلها، تستطيع الفرق رصد الوصول غير المصرح به أو الإعدادات الخاطئة قبل وقوع الاختراقات. مع وضع سير عمل تنبيهات واضحة وأدلة تشغيل آلية، تصبح مراقبة الأمان جزءًا من العمليات اليومية لا معركة طارئة في نهاية الأسبوع.

ما هي مراقبة أمان السحابة؟

مراقبة أمان السحابة هي ممارسة المراقبة والتحليل المستمرَّين للموارد السحابية الأصيلة، كمثيلات الحوسبة وحاويات التخزين والوظائف بدون خادم وضوابط الشبكة، للكشف عن التهديدات والثغرات وفجوات الامتثال في الوقت الفعلي.

يعمل ذلك عبر تجميع بيانات قياس الشبكة من جدران الحماية ومجموعات الأمان، ونشر أدوات جمع بيانات خفيفة على الأجهزة الافتراضية والحاويات، مع تتبع:

- سجلات الأجهزة الافتراضية والحاويات

- طلبات API وأحداث المصادقة

- تدفقات الشبكة واستعلامات DNS واتصالات نقاط النهاية

- مقاييس صحة النظام وإحصاءات الأداء

- سلوك المستخدمين عبر البيئات المختلفة

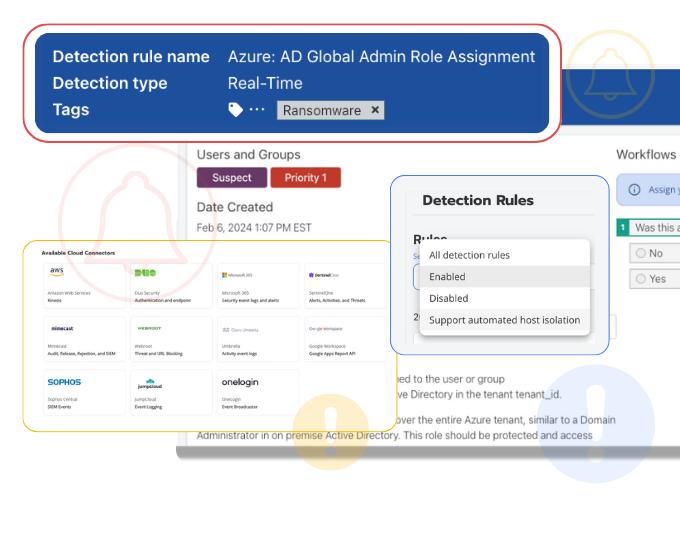

تُغذي هذه التدفقات محركَ تحليلات مركزيًا، في الغالب منصة SIEM أو XDR، يُوحِّد صيغ السجلات ويطبق قواعد الارتباط ويُشغِّل تحليلات سلوكية للكشف عن الحالات الشاذة. بدلًا من إدارة وحدات تحكم منفصلة، تحصل الفرق على واجهة موحدة تُرتَّب فيها التنبيهات حسب الأولوية، وتُفتح التذاكر تلقائيًا، وتعمل نصوص المعالجة دون أي تدخل يدوي.

ما هي المكونات الأساسية لمراقبة أمان السحابة؟

يرتكز كل إعداد أمني على عدد من اللبنات الأساسية. في البيئة السحابية، تعمل هذه العناصر كمستشعرات ومرشحات وأجراس إنذار؛ تجمع البيانات، وتُبرز السلوك غير المعتاد، وتُطلق استجابات سريعة.

- أدوات جمع البيانات والوكلاء على الأجهزة الافتراضية والحاويات وأعباء العمل بدون خادم

- خطوط أنابيب تجميع السجلات تدعم السحابات المتعددة بمخططات موحدة

- محركات اكتشاف الشذوذات تستخدم تعلم الآلة لرصد الانحرافات في الاستخدام

- سير عمل التنبيهات مُدمَج مع منصات إصدار التذاكر والأتمتة

تُحقق هذه العناصر مجتمعةً تغطية شاملة: تُجمَع بيانات القياس الخام، وتُوحَّد، وتُحلَّل بحثًا عن الشذوذات، ثم تتحول إلى إجراءات واضحة. يتيح هذا النهج لفريقك التركيز على التهديدات الحقيقية بدلًا من الغرق في الضجيج المستمر.

أهمية مراقبة أمان السحابة

تؤدي مراقبة أمان السحابة دورًا محوريًا في حماية العمليات الرقمية، وفي ٢٠٢٥ باتت هجمات السحابة أسرع وأكثر تخفيًا وأوفر تمويلًا من أي وقت مضى. لهذا السبب تكتسب مراقبة أمان السحابة هذه الأهمية البالغة:

- لا نقاط عمياء: من البنية التحتية المحلية إلى السحابة المتعددة، تحتفظ برؤية كاملة من البداية إلى النهاية.

- الكشف عن التهديدات الداخلية: تتبع إجراءات المستخدمين ذوي الصلاحيات يكشف عن أي إساءة في الاستخدام قبل أن تتفاقم.

- رؤى مبنية على البيانات: تحليل الاتجاهات التاريخية يكشف الثغرات في السياسات أو موارد تقنية المعلومات غير الرسمية.

- تمكين DevSecOps: اكتشف الأخطاء في الإعدادات داخل pipelines الخاصة بـ CI/CD بدلاً من اكتشافها في بيئة الإنتاج.

- حماية السمعة: الكشف السريع والإفصاح الفوري يحافظان على ثقة العملاء ويُرضيان الجهات التنظيمية.

مع تزايد تعقيد الهجمات الإلكترونية، ستحتاج إلى أكثر من مجرد مراقبة أمان السحابة؛ ستحتاج أيضاً إلى برامج الأمن السيبراني.

فوائد مراقبة أمان السحابة

مراقبة سحابتك دون أمان تشبه إغلاق الباب الأمامي مع ترك النوافذ مفتوحة على مصراعيها. الجمع بين الأمان والمراقبة هو ما تعتمد عليه الفرق الحديثة للبقاء بأمان، وإليك السبب:

- الكشف الاستباقي عن التهديدات: ارتفاع مفاجئ في حركة المرور؟ أوقات تسجيل دخول غريبة؟ عناوين IP غير مألوفة؟ تُنبّه القواعد الآلية إلى الارتفاعات غير الاعتيادية أو محاولات تسجيل الدخول خارج ساعات العمل، فتكتشف الهجمات مبكراً.

- استجابة أسرع للحوادث: دمج التنبيهات في أدوات chatops أو أنظمة تذاكر الدعم يُقلّص متوسط وقت الاكتشاف بشكل ملحوظ، إذ لم يعد المحللون بحاجة إلى البحث في السجلات عبر وحدات تحكم متعددة، والتنبيهات تتصل مباشرة بأدوات الأتمتة لديك. بحلول الوقت الذي يتلقى فيه فريقك الإشعار، يكون المثيل الضار قد عُزل بالفعل.

- تبسيط الامتثال: تجمع مراقبة الامتثال السحابية سجلات التدقيق (بما يشمل كل شيء من تغييرات الصلاحيات إلى أحداث API) في تقارير موحدة وجاهزة للاستخدام وفق معايير مثل PCI-DSS أو HIPAA، مما يوفر ساعات من العمل اليدوي.

- تجنب التكاليف: التنبيهات المبكرة بشأن حاويات التخزين المفتوحة أو الأدوار ذات الصلاحيات المفرطة تمنع التحقيقات المكلفة في الاختراقات والغرامات.

- إشراف قابل للتوسع: تتعامل برامج المراقبة السحابية مع المقاييس الواردة من عشرات الحسابات دون الحاجة إلى موظفين إضافيين، وتتابع مئات الموارد بالرؤية ذاتها التي كانت لديك عند عشرة.

- الكشف عن أنماط التهديدات: المراقبة الأمنية المستمرة تكشف الهجمات البطيئة والصامتة: التصعيد التدريجي للصلاحيات، والتحرك الجانبي، وإساءة استخدام الصلاحيات الداخلية.

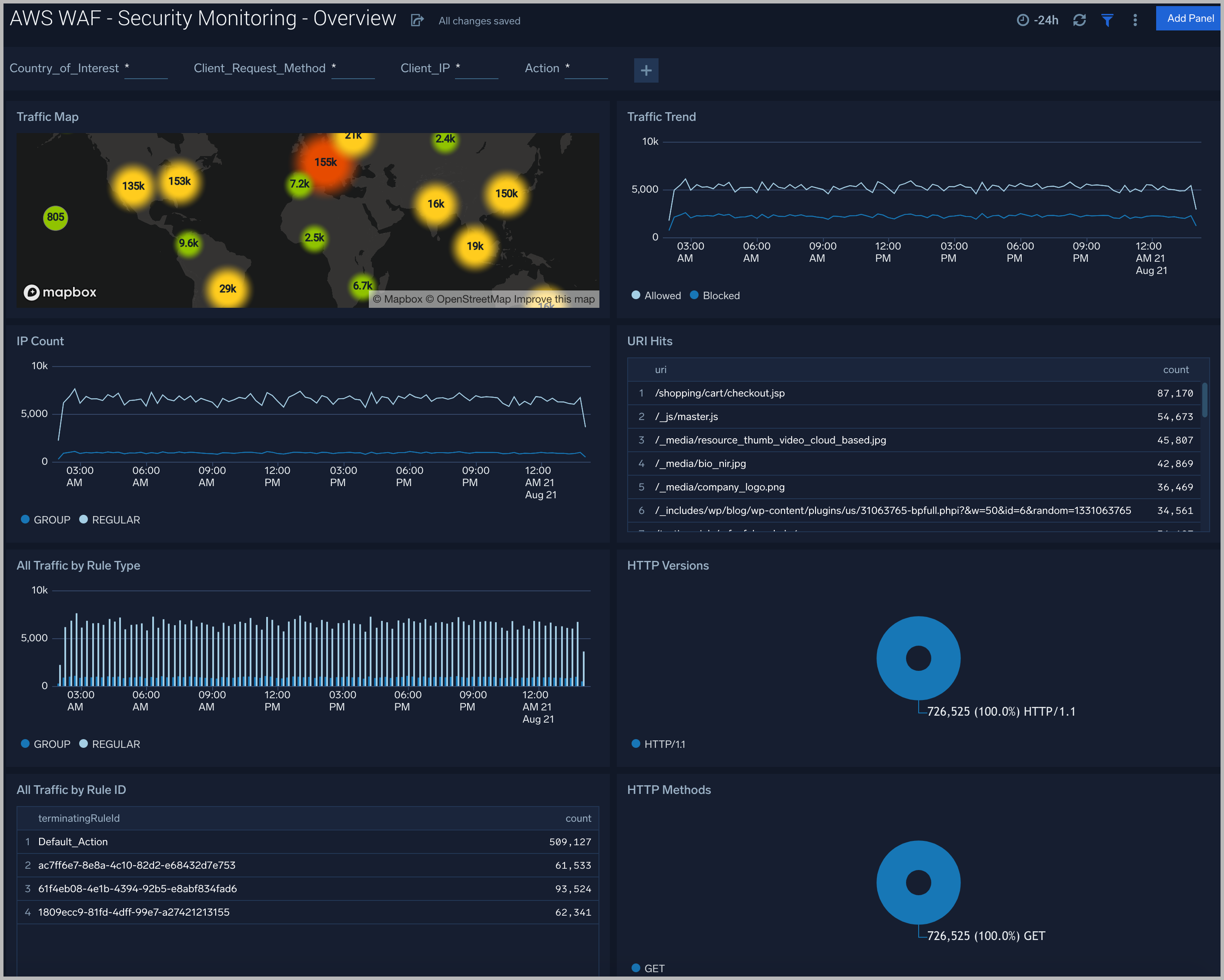

- عرض موحد: لوحة تحكم واحدة تفرض سياسات أمان ومراقبة موحدة عبر AWS وAzure وGCP والسحابات الخاصة.

أبرز مزايا حلول مراقبة السحابة المتقدمة

تجمع هذه الحلول بين مقاييس الأداء (CPU، الذاكرة، الشبكة) وأحداث الأمان (محاولات تسجيل الدخول الفاشلة، انتهاكات السياسات)، لتمنحك رؤية شاملة بزاوية 360° على المخاطر.

- أدوات مراقبة أمان السحابة مزودة بموصلات جاهزة لـ AWS وAzure وGCP، مما يقلل وقت التكامل بشكل ملحوظ.

- تلتقط المراقبة الأمنية المستمرة الأحداث على مدار الساعة طوال أيام الأسبوع دون أي تدخل يدوي.

- تحليلات سلوكية تتعلم الأنماط الطبيعية وتقلل التنبيهات الزائفة بالتركيز على الشذوذات الحقيقية.

- نصوص معالجة آلية أو دوال بدون خادم لعزل الموارد المخترقة وتعطيل الحسابات في ثوانٍ.

- لوحات تحكم مخصصة للمديرين التنفيذيين وفرق الامتثال ومحللي الأمان، مع عروض مفصلة وإمكانية التعمق في التفاصيل وتمييز السلوكيات الخاصة بحالة الاستخدام لديك.

- مراكز تكامل تربط أدوات فحص الثغرات وموجزات معلومات التهديدات وأدوات مكتب الخدمة لرؤية شاملة ومتكاملة.

- تقارير الامتثال مع لوحات تحكم جاهزة (HIPAA, GDPR, PCI-DSS).

هذه المزايا هي ما يجعل مراقبة أمان السحابة أكثر من مجرد جدار حماية أو إضافة لمكافحة الفيروسات؛ إذ تتحول إلى طبقة تحكم فعّالة على بيئتك السحابية بأكملها و ثغرات السحابة.

تحديات مراقبة أمان السحابة

هذه أبرز المشكلات التي تواجهها الفرق بصرف النظر عن جودة الأدوات المستخدمة:

- فيض البيانات: تسجيل كل حدث من عشرات الخدمات يضغط على خطوط أنابيب التخزين والتحليل. استخدم أساليب أخذ العينات والتصفية للحد من الضوضاء.

- إجهاد التنبيهات: كثرة الإشعارات منخفضة الخطورة قد تطغى على التهديدات الحرجة. اضبط حدود التنبيه وقواعد الإسكات بانتظام للحد من الضوضاء.

- تعقيد البيئات متعددة السحابة: يستخدم كل مزود تنسيقات سجلات مختلفة. اعتماد مخطط موحد مثل OpenTelemetry يساعد على توحيد البيانات عبر AWS وAzure وGCP.

- فجوات المهارات: كتابة قواعد الارتباط الفعّالة وضبط محركات التحليل يتطلبان خبرة نادرة. يمكن للخدمات المُدارة أو برامج التدريب المساعدة في سد هذه الفجوة.

- مخاوف زمن الاستجابة: قد يؤخر رفع السجلات على دفعات وصول التنبيهات. تقدم معماريات الاستيعاب المتدفق زمن استجابة أقل لاستجابة أسرع.

تجاوز العقبات

- استخدم معايير مفتوحة مثل OpenTelemetry لتوحيد التسجيل

- قيّد معدل الطلبات أو نمّذج المصادر ذات الحجم الكبير عند الحافة

- وثّق كتيبات التشغيل التي تربط التنبيهات بخطوات الاحتواء الآلي

تساعد هذه الأساليب على تطوير منظومة الأمان والمراقبة لديك نحو وضع دفاعي استباقي. بالنسبة للإعدادات الخاصة، قد تحتاج إلى السحابة الخاصة.

أفضل ممارسات مراقبة أمان السحابة

حتى مع أفضل الأنظمة، لا بد من اتباع أفضل ممارسات مراقبة السحابة. والخبر الجيد أنها سهلة التطبيق والتكرار:

- حدد كتيبات تشغيل واضحة: اربط كل تنبيه باستجابة محددة (إشعار، أو عزل، أو تصعيد) حتى يعرف فريقك بالضبط ما يجب فعله.

- أتمت المعالجة: ادمج مع البنية التحتية كرمز أو الدوال بدون خادم لحظر عناوين IP الخبيثة أو تدوير بيانات الاعتماد المخترقة تلقائياً.

- طبق مبدأ الصلاحية الدنيا: قيّد من يمكنه تعديل قواعد أمان المراقبة أو الوصول إلى السجلات الخام، للحد من مخاطر التهديدات الداخلية.

- راجع القواعد بانتظام: مع تطور بنيتك السحابية، احذف التنبيهات القديمة واضبط الحدود لتتوافق مع الخطوط الأساسية الجديدة.

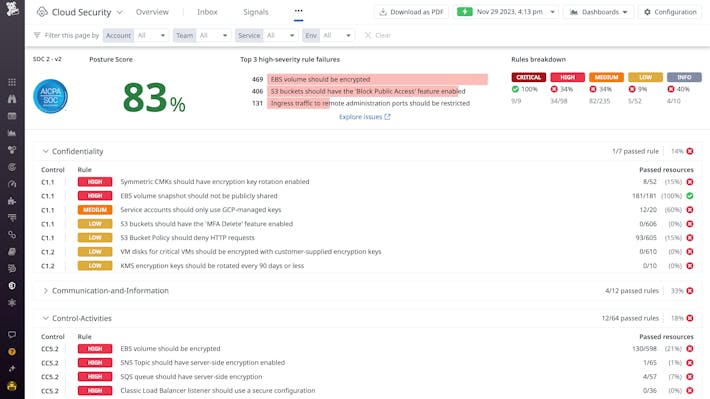

- ادمج إدارة الوضع الأمني: اربط فحوصات مراقبة الامتثال السحابية بالمراقبة الأمنية المستمرة لتغطية شاملة من البداية إلى النهاية.

- اعتمد أفضل ممارسات مراقبة السحابة: ادمج بيانات الأداء والأمان في لوحات معلومات موحدة لمنح فريقي DevOps وSecOps رؤية مشتركة.

قائمة تحقق نموذجية للإعداد

- فعّل التسجيل الافتراضي على كل VM أو حاوية جديدة

- شفّر تدفقات السجلات أثناء النقل إلى SIEM/XDR

- جدول مراجعات ربع سنوية لقواعد الترابط

- أدرج تنبيهات ماسح الثغرات في مسارات عمل المراقبة لديك

بتوثيق هذه الخطوات في إجراءات واضحة، تستطيع الفرق استيعاب الأعباء الجديدة دون التنازل عن الرؤية أو التحكم. كل هذا يُفضي إلى عمليات أمان ومراقبة أكثر صرامة عبر بيئتك، سواء كانت عامة أو خاصة أو هجينة.

حلول مراقبة أمان السحابة - الأنواع والأمثلة

يعتمد اختيار حل مراقبة أمان السحابة المناسب على بيئتك ومستوى خبرتك وحجم عملك. فيما يلي خمسة أنواع من الحلول (السحابية الأصيلة، وأدوات SaaS من جهات خارجية، وحزم المصدر المفتوح، وأنظمة CSPM و XDR الهجينة، ولوحات المعلومات الموحدة)، مع أداتين موصى بهما لكل نوع.

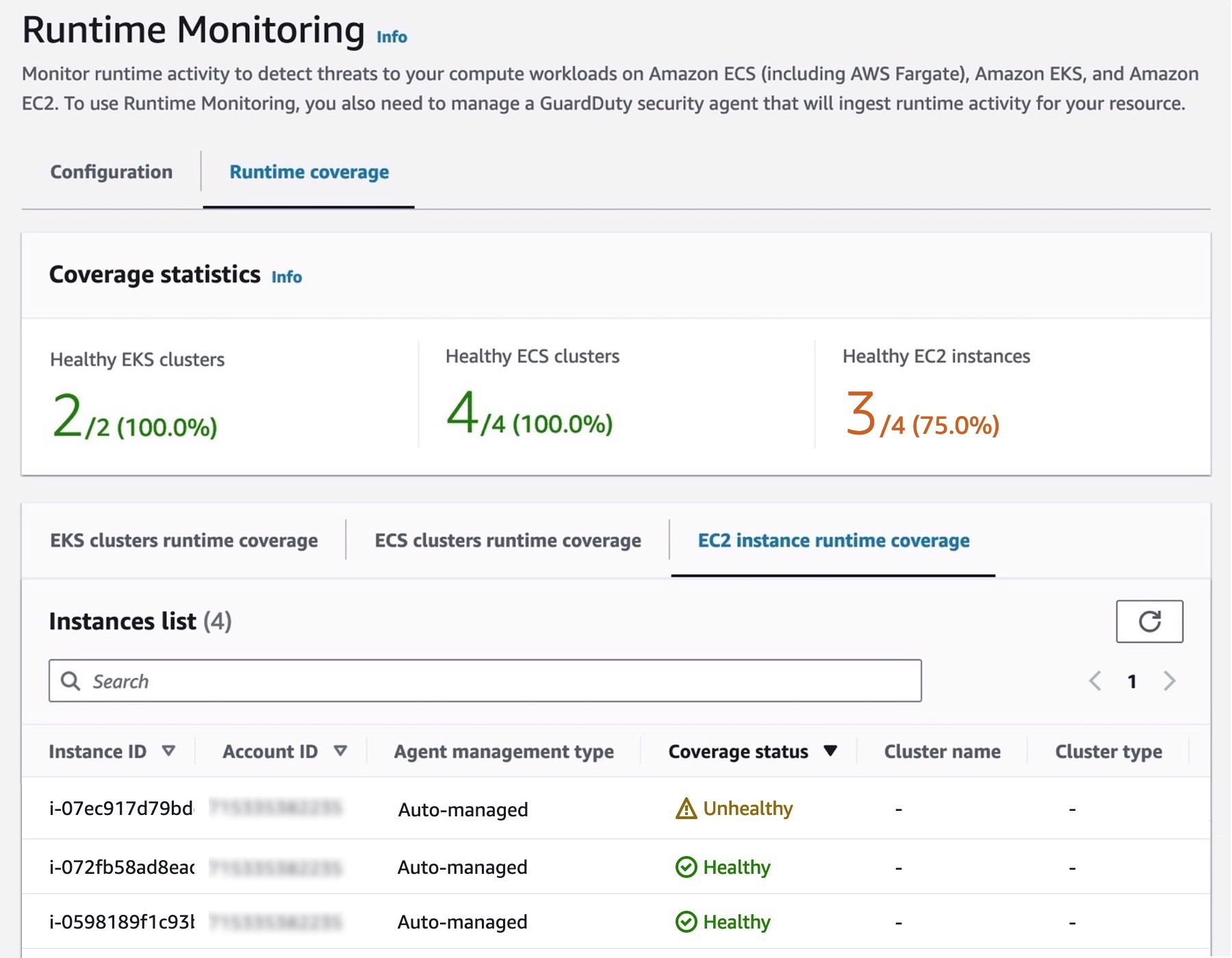

المراقبة السحابية الأصيلة

هذه الخدمات مدمجة في المنصات السحابية الكبرى، وتوفر اكتشاف التهديدات جاهزاً مع تكامل مباشر مع API الخاص بكل مزود.

-

AWS GuardDuty:

خدمة اكتشاف تهديدات مُدارة بالكامل، تحلل سجلات تدفق VPC وسجلات DNS وأحداث CloudTrail بنموذج الدفع حسب الاستخدام؛ إلا أنها مقيدة ببيئات AWS وقد تُنتج نتائج إيجابية خاطئة تستدعي الضبط الدقيق.

-

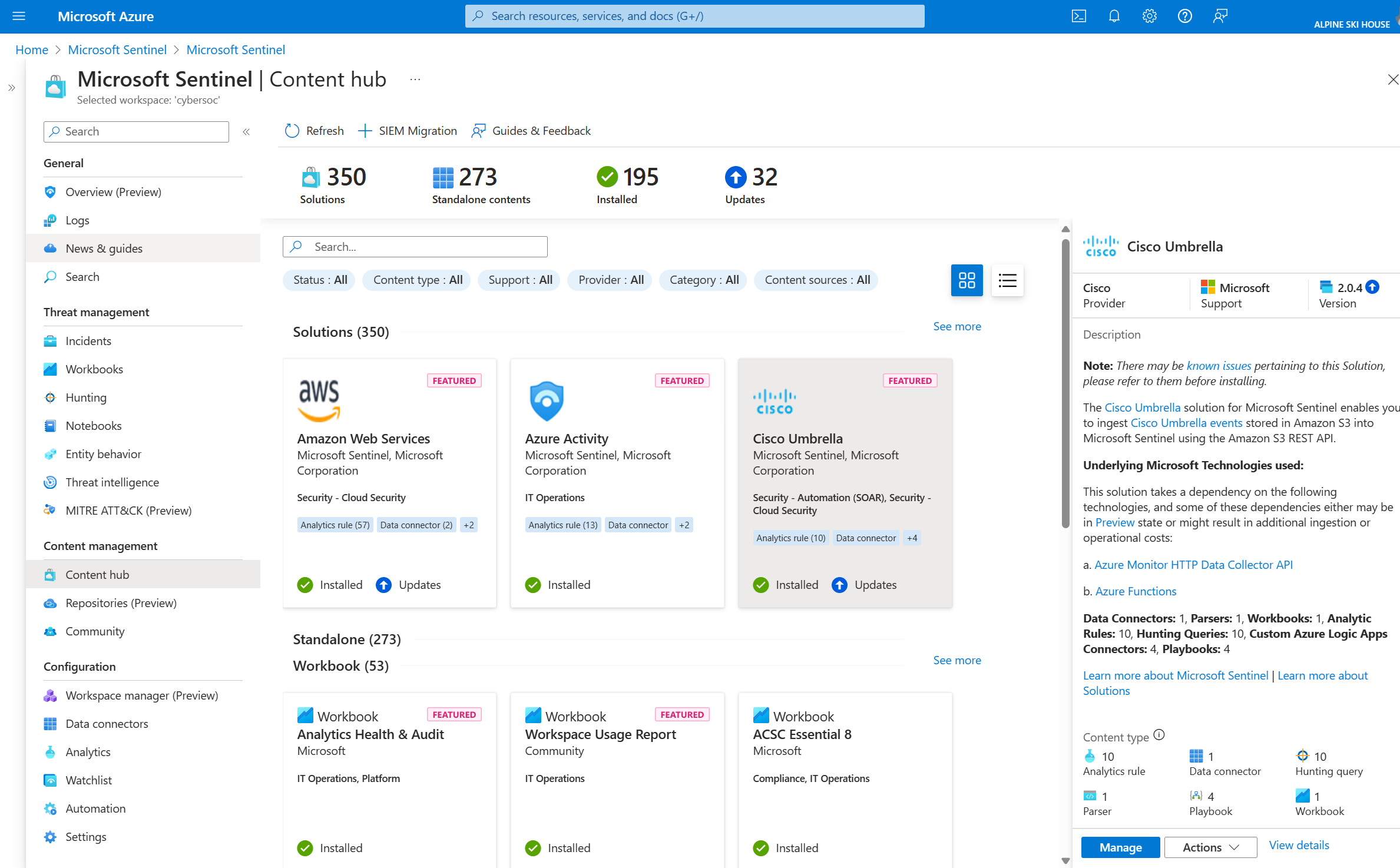

Azure Sentinel :

نظام SIEM/XDR سحابي أصيل مع موصلات مدمجة لخدمات Microsoft وتحليلات تعتمد على AI؛ غير أن تكاليف الاستيعاب تصبح غير متوقعة عند التوسع، ويتطلب الأمر وقتاً لإتقان ضبط التنبيهات.

أدوات SaaS من جهات خارجية

منصات مستقلة توفر تحليلات معمقة وتتبعاً للسلوك واستجابة آلية، وغالباً عبر بيئات سحابية متعددة.

-

منطق سومو

أداة SaaS تستوعب السجلات والمقاييس بحجم سحابي، وتوفر رؤى أمنية فورية ولوحات معلومات للامتثال؛ إلا أن ضبط القواعد المتقدمة قد يكون معقداً للفرق الجديدة.

-

بلوميرا:

خدمة اكتشاف واستجابة مستضافة مع دليل تشغيل جاهز وسير عمل تحقيق آلية؛ غير أن محدودية النظام البيئي للمورد تعني تكاملات مجتمعية أقل وميزات أقل نضجاً.

حزم المصدر المفتوح

حلول مجتمعية توفر تحكماً كاملاً في خطوط بيانات التحليل والمعالجة، وهي الأنسب للفرق التي تمتلك خبرة داخلية قوية.

-

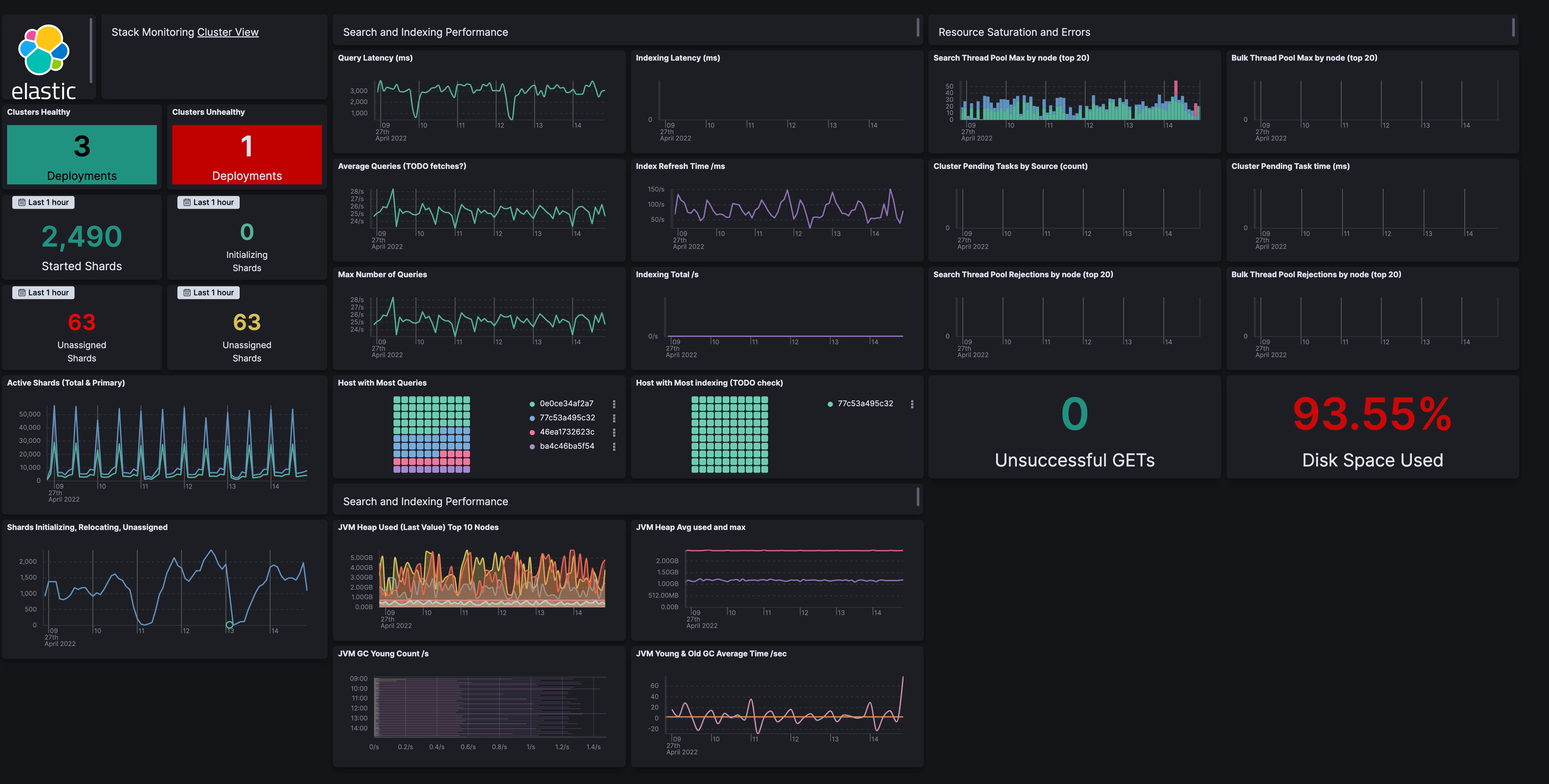

مكدس ELK

جمع شامل للسجلات وتحليلها وعرضها بلوحات معلومات فورية؛ يتطلب جهداً كبيراً في الإعداد وصيانة مستمرة لتوسيع خطوط أنابيب الفهرسة.

-

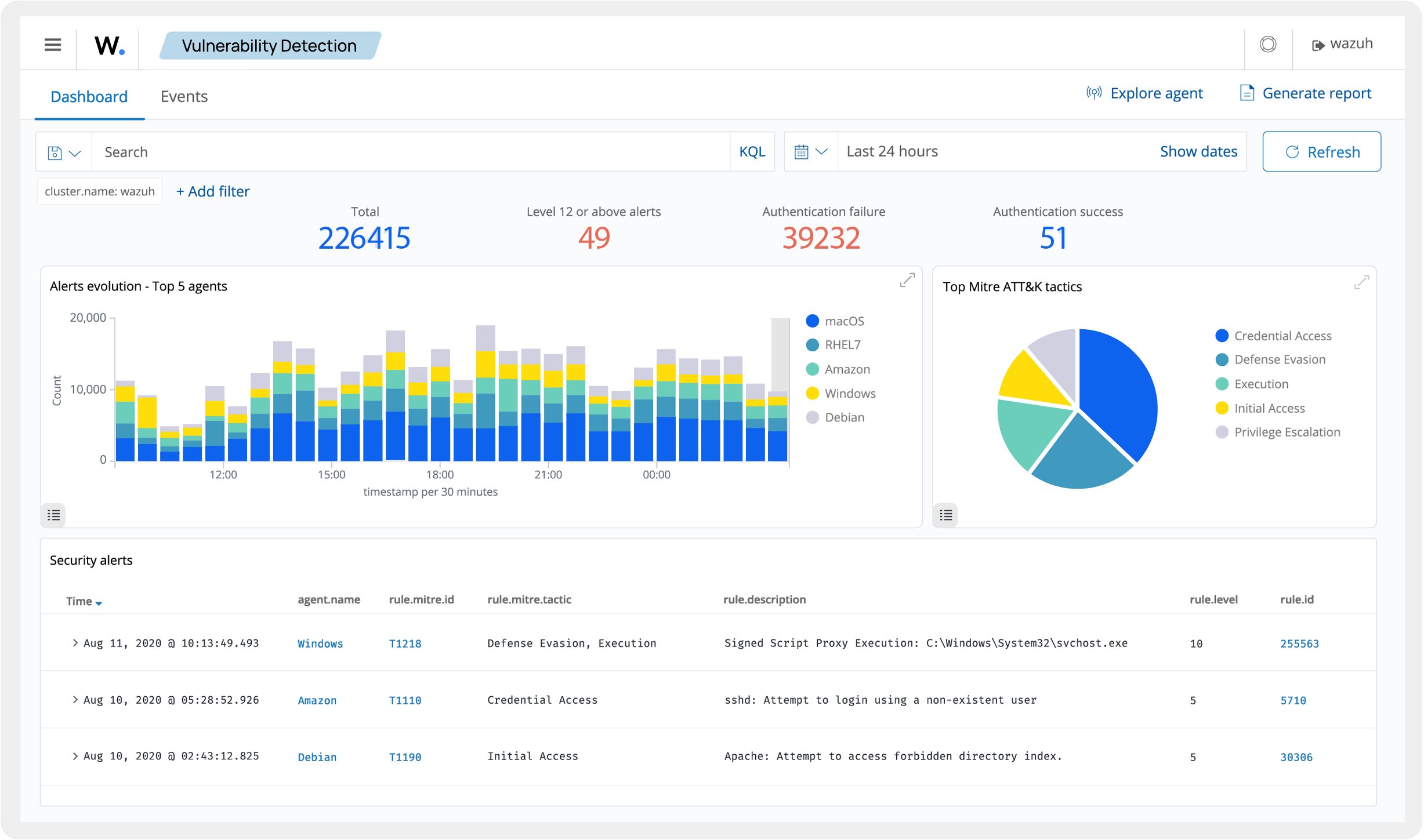

وازوه:

منصة أمنية مفتوحة المصدر تُوسّع قدرات ELK بإضافة نظام كشف التسلل المستند إلى المضيف وتقارير الامتثال؛ منحنى تعلم حاد ودعم رسمي محدود.

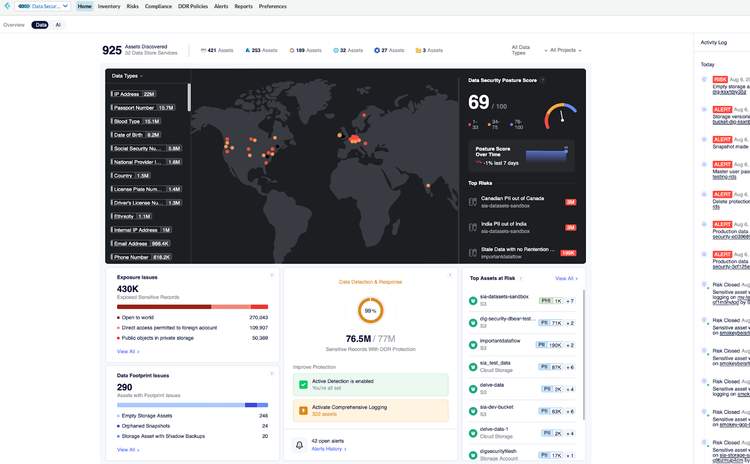

منصات CSPM وXDR الهجينة

منصات تجمع بين إدارة وضعية الأمان المستمرة والكشف عن التهديدات في وقت التشغيل، لتمنحك رؤية شاملة تغطي الإعدادات والسلوك معاً.

-

Prisma Cloud

يوفر حلاً موحداً لـ CSPM وCIEM والحماية أثناء التشغيل مع دعم الحاويات والخدمات بلا خادم؛ غير أن تعقيد الإعداد الأولي ومنحنى التعلم الحاد يُبطئان الوصول إلى القيمة الفعلية.

-

حارس CrowdStrike Falcon

حل XDR متكامل يشمل حماية نقاط النهاية وإدارة الثغرات واستخبارات التهديدات المدمجة؛ إلا أنه يُحدث أعباءً على الأداء في نقاط النهاية ويتطلب مهارات متخصصة للضبط الأمثل.

لوحات التحكم الموحدة

حلول تجمع أحداث الأمان والسجلات ومقاييس الأداء في واجهة واحدة، لتحقيق التكامل بين فرق DevOps وSecOps.

-

Datadog:

يدمج السجلات والمقاييس والتتبع ووحدات مراقبة الأمان في واجهة واحدة مع تنبيهات جاهزة للاستخدام لخدمات السحابة؛ إلا أن إعداد استيعاب السجلات معقد وتكاليف الاحتفاظ بالبيانات قد تكون مرتفعة.

-

Splunk Enterprise Security:

يتيح ربط الأحداث الأمنية على نطاق المؤسسات وتكامل استخبارات التهديدات ولوحات تحكم أمنية قابلة للتخصيص؛ غير أن تكاليف الترخيص مرتفعة ومنحنى التعلم صعب على المستخدمين الجدد.

لكل فئة مقايضاتها، سواء من حيث سهولة النشر السحابي الأصيل، أو مرونة الحلول مفتوحة المصدر، أو عمق المنصات الهجينة. اختر ما يناسب خبرة فريقك وميزانيتك ومتطلبات الامتثال لديك، للاستفادة القصوى من إعداد مراقبة أمان السحابة ومن بنية أمان السحابة ككل.

الخاتمة

بينما يظل إعداد أمان السحابة غير مكتمل من دون أمان البنية التحتية السحابية، من خلال دمج أدوات مراقبة أمان السحابة وأفضل ممارسات المراقبة الأمنية والمراقبة الأمنية المستمرة في العمليات اليومية، ستتحول من مجرد ملاحقة السجلات بشكل تفاعلي إلى دفاع استباقي حقيقي، يُبعد المهاجمين ويحافظ على أمان سحابتك طوال عام 2025.