دعني أحكي لك خيالًا بسيطًا عشناه جميعًا في طفولتنا. تخيّل أن بحوزتك نظارة سحرية تساعدك على اكتشاف كنوز خفية في مكتبة ضخمة. تجربة مختلفة تمامًا تتيح لك رؤية ما لا يراه الآخرون. الآن، تخيّل أنك تمتلك هذه القدرة على الإنترنت لاكتشاف محتوى مخفي عن العامة. تخيّل أن لديك كلمات سرية خاصة تجعل هذه النظارة أكثر دقة وفاعلية، تساعدك على إيجاد أشياء بعينها لن تصل إليها بالبحث العادي. لا يمكنك إنكار أن هذه أروع قدرة خارقة على الإطلاق. من يريد التحليق في الهواء حين يستطيع الوصول إلى أنادر المحتويات على الإنترنت؟

إن كنت مهتمًا باستكشاف هذه القدرة، فمرحبًا بك في عالم Google Dorking! في هذا المقال، سنتعرف على كيفية الوصول إلى الزوايا الخفية من الإنترنت.

ما هو Google Dorking؟

يعتمد Google Dorking على استخدام صياغة بحث متقدمة في Google للعثور على معلومات محددة متاحة للعموم على الإنترنت. هذه المعلومات موجودة فعلاً، لكنها ليست على السطح؛ للوصول إليها تحتاج إلى بعض التنقيب. يقوم Google Dorking بهذا التنقيب عبر مشغّلات وأوامر خاصة تُضيّق نطاق استعلامات البحث. بهذه الطريقة يستطيع المستخدمون تحديد معلومات حساسة، واكتشاف ثغرات أمنية، وجمع بيانات يصعب العثور عليها من خلال عمليات البحث العادية.

مشغّلات مثل site:, filetype:، و inurl: تُستخدم لتضييق نتائج البحث وتحديدها بمواقع أو أنواع ملفات أو URLs بعينها. فعلى سبيل المثال، يُعيد استخدام site:example.com filetype:pdf ملفات PDF المستضافة على example.com. ويستطيع Google Dorking الكشف عن الدلائل والمستندات السرية ورسائل الخطأ التفصيلية التي تكشف عن نقاط ضعف في أمان موقع ما.

حالات استخدام Google Dorking

لا يقتصر Google Dorking على كونه أداة للمتفضّلين. إنه أصل قوي يمكن توظيفه في سياقات مهنية وتعليمية متعددة. فيما يلي أبرز حالات الاستخدام الشائعة لـ Google Dorking:

تقييمات الأمان واختبار الثغرات

كما أوضحت سابقاً، تستطيع أوامر Google Dorking العثور على معلومات يصعب الوصول إليها في العادة. تخيّل أنك نشرت بيانات سرية عن طريق الخطأ. ماذا لو استخدم شخص ما أوامر Google Dorking للكشف عن هذه المعلومات المكشوفة؟ الحل هنا أن تبادر أنت أولاً، وتوظّف أوامر Google Dorking للكشف عن الثغرات داخل نظامك.

جمع المعلومات التنافسية Intelligence

إن كنت مطوّراً في شركة أو متخصصاً في التسويق، فإن امتلاك معرفة محدّثة يُعدّ من أهم أدواتك. يمنحك Google Dorking فرصة جمع معلومات استخباراتية تنافسية. يستخدم المسوّقون ومحللو الأعمال Google Dorking للبحث عن معلومات تتعلق ببنية مواقع المنافسين واستراتيجياتهم الرقمية والمستندات المتاحة للعموم التي قد تكشف عن خطط استراتيجية أو إطلاقات منتجات جديدة. يمكنك الاستفادة من هذه المعطيات لقياس أداء شركتك، واستشراف تحركات السوق، وبناء استراتيجيات مضادة.

البحث الأكاديمي وجمع البيانات

إن كنت باحثاً أو أكاديمياً، يساعدك Google Dorking على تدقيق استعلامات البحث واستخراج بيانات دقيقة من البحر الواسع للمعلومات المتاحة على الإنترنت. القدرة على العثور على أوراق بحثية ومجموعات بيانات ودراسات حالة ومقالات لا يسهل الوصول إليها عبر طرق البحث المعتادة تُسرّع عملية البحث لديك. وما الذي يهمّ أكثر من الكفاءة والسرعة لطالب دكتوراه يعمل تحت ضغط مواعيد صارمة؟

الكشف عن ثغرات البرامج والأنظمة

إن كنت مخترقاً أخلاقياً أو مختبر اختراق يسعى إلى تحديد ثغرات البرمجيات والإعدادات الخاطئة، فإن Google Dorking يجعل هذه العملية أكثر كفاءة. يتيح لك Google Dorking صياغة استعلامات متخصصة، يمكنك من خلالها تحديد الأنظمة التي تعمل بإصدارات برمجية معروفة بثغراتها، أو الأجهزة الشبكية ذات الإعدادات الخاطئة، أو واجهات الإدارة المكشوفة. هذا النوع من التحديد يتيح تصحيح الثغرات في الوقت المناسب وتعزيز الوضع الأمني للأنظمة في مواجهة الهجمات المحتملة.

رصد النسخ غير المرخصة من المحتوى المحمي بحقوق الملكية

إن كنت صاحب حقوق ملكية فكرية أو منشئ محتوى، يمكنك استخدام Google Dorking للعثور على نسخ غير مرخصة من أعمالك. من خلال أوامر بحث محددة، يمكنك تحديد المواقع التي تستضيف نسخاً مقرصنة من الكتب والموسيقى والأفلام والبرمجيات. يسهم هذا الجانب من Google Dorking في حماية الملكية الفكرية واتخاذ الإجراءات القانونية اللازمة في مواجهة انتهاك حقوق النشر.

أدرك أن كثيراً من حالات الاستخدام هذه موجّهة لفئات محددة. غير أنه يمكنك أيضاً توظيف Google Dorking في أغراض يومية. حتى لو كنت مستخدماً عادياً للإنترنت تتساءل عن عمق ما يحويه، فإن Google Dorking يُحسّن تجربة بحثك.

أوامر Google Dorking وأمثلة عليها

يكشف Google Dorking عن نتائج بحث لن تحصل عليها من استعلامات البحث العادية، وذلك عبر تطبيق مشغّلات بحث متقدمة. تعمل هذه المشغّلات بمنهجية مختلفة تُخبر خوارزمية بحث Google بما تبحث عنه بالتحديد. لنرَ الآن ما الذي تقدر عليه هذه المشغّلات:

Inurl: يستطيع هذا المشغّل البحثي تحديد كلمات مفتاحية بعينها داخل URL. فعلى سبيل المثال، 'inurl:admin' ستُعيد الصفحات التي تحتوي على "admin" في URL.

Filetype: يُعيد هذا المعامل جميع الملفات من النوع الذي حددته. على سبيل المثال، 'filetype:pdf site:example.com' يبحث عن ملفات PDF داخل نطاق example.com.

داخل النص: يبحث هذا المعامل عن كلمات أو عبارات محددة داخل محتوى صفحات الويب. 'intext:"confidential" filetype:pdf' يبحث عن ملفات PDF التي تحتوي على كلمة "confidential".

رابط: إذا أردت معرفة الصفحات التي تُحيل إلى URL معين، استخدم معامل البحث Link. على سبيل المثال، 'Link: https://example.com/webpage' يعرض الصفحات التي تُحيل إلى مقال محدد على موقعك.

الموقع: يُقيّد هذا المعامل نتائج البحث ليعرض فقط النتائج من موقع بعينه. على سبيل المثال، 'site:example.com' لن يُعيد سوى صفحات الويب من example.com.

Intitle: يبحث هذا المعامل عن صفحات تحتوي كلماتٍ محددة في عناوينها. على سبيل المثال، 'intitle:"index of" "password"' يساعد في العثور على صفحات قد تعرض كلمات المرور.

ذاكرة التخزين المؤقت: يعرض هذا المعامل النسخة المخزنة مؤقتاً لدى Google من صفحة ويب معينة. فمثلاً، 'cache:example.com' يعرض أحدث نسخة مخزنة لـ 'example.com' لدى Google.

أمثلة تطبيقية على Google Dorking

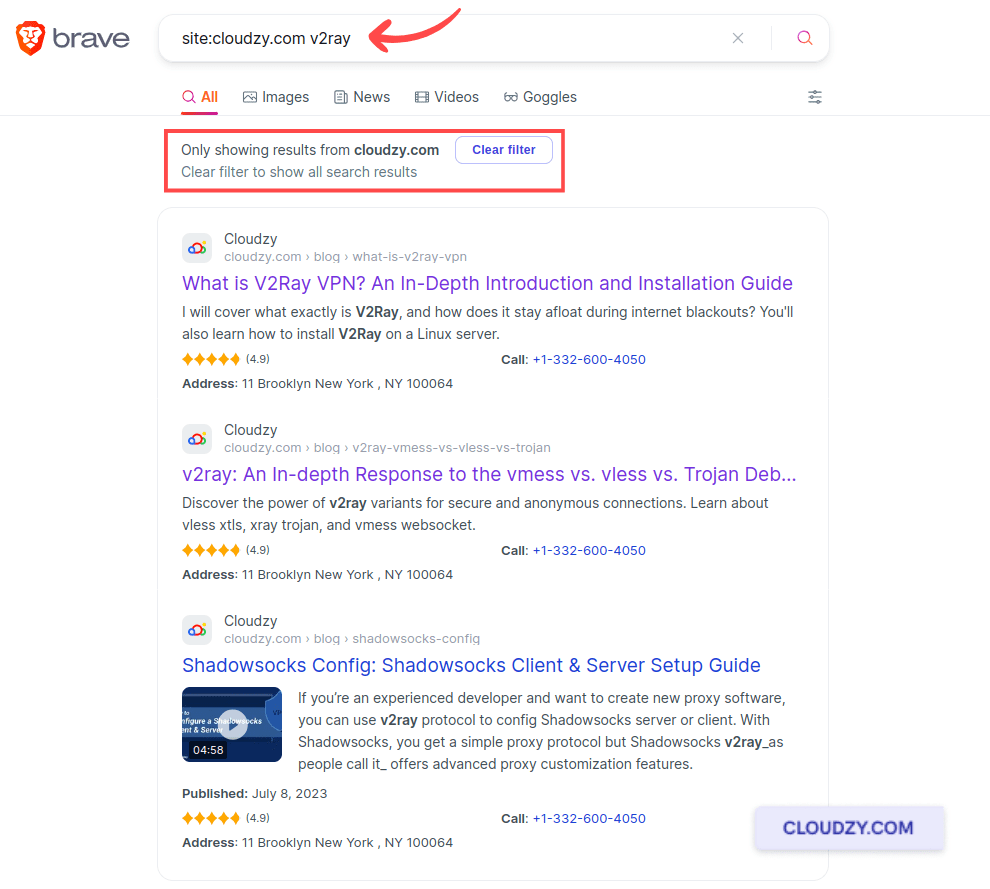

لإضافة مزيد من التفاصيل إلى حديثنا عن Google Dorking، أودّ التوسع في اثنين من هذه المعاملات. أول أمر مفيد في Google Dorking هو 'site: '. هل تمنيت يومًا أن تتمكن من تصفية الإنترنت بأكمله للعثور على محتوى من موقع واحد؟

يُركّز المعامل site على نطاق محدد، ويتيح لك البحث في محتوى موقع بعينه مباشرةً من شريط بحث Google. تخيّل أنك تبحث عن جميع المقالات المتعلقة بـ V2Ray على موقع Cloudzy. كل ما عليك فعله هو كتابة 'site:cloudzy.com v2ray'. يعرض هذا الاستعلام جميع الصفحات المتعلقة بـ V2ray على Cloudzy.

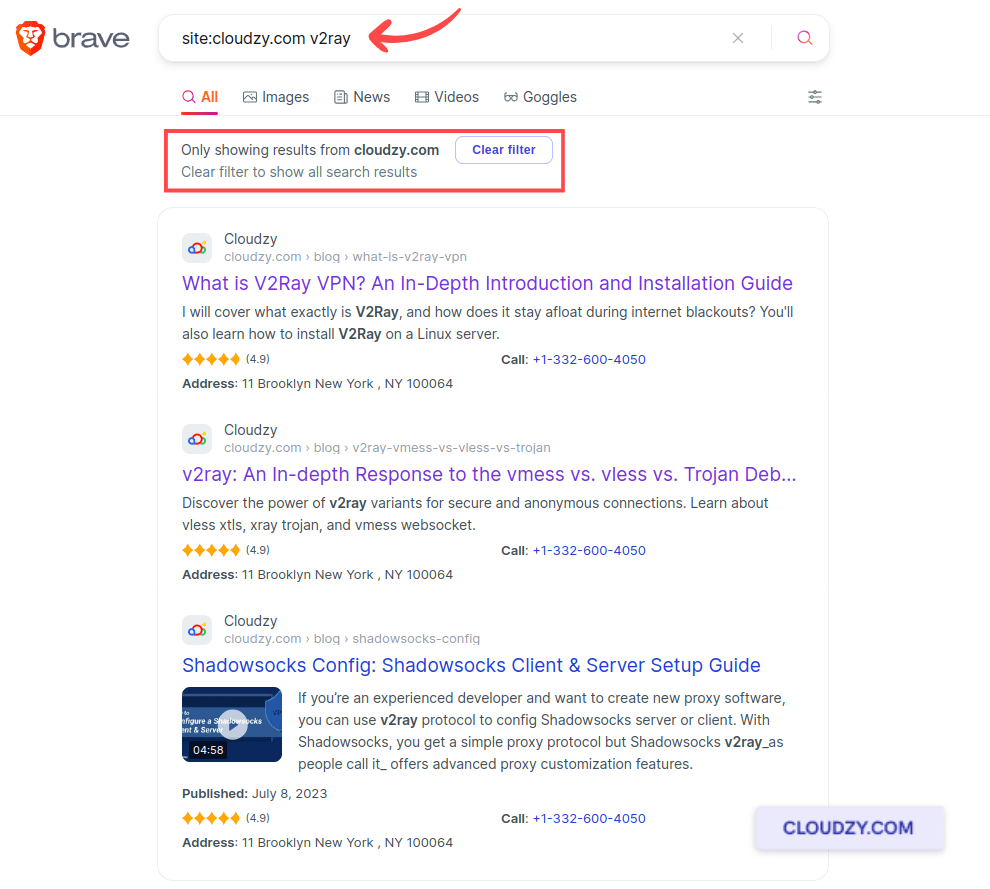

المعامل التالي في Google Dorking الذي أريد شرحه بالتفصيل هو 'filetype: ' يُعدّ هذا المعامل مفيدًا جدًا إذا كنت تبحث عن أنواع ملفات محددة. سواء كنت تبحث عن ملفات PDF أو PPT أو جداول بيانات، يقوم هذا المعامل بتصفية نتائج البحث لعرض أنواع الملفات التي تحتاجها فقط. لنقل إنك تبحث عن أوراق بحثية حول الطاقة المتجددة، وتريد مصادر مباشرة بصيغة PDF بدلًا من تصفّح صفحات الويب. إليك كيفية استخدام Google في هذه الحالة:

كما يتضح من هذا المثال، كل نتيجة في هذه الصفحة هي ملف PDF. هذا يجعل العثور على المقالات الأكاديمية والتقارير والأبحاث أسهل بكثير.

بعد أن استعرضنا أهم أوامر Google Dorking وقدّمنا مثالين عمليين، لننتقل إلى القسم التالي لنتعلم كيفية حماية بياناتنا من هذه الأوامر.

كيف تحمي أصولك الرقمية من Google Dorking

للإنترنت خصائص تشبه السيف ذا الحدين. فمن ناحية، يتيح تدفق المعلومات بحرية وإتاحتها للجميع، وهو في معظم الأحيان أمر إيجابي. لكن من ناحية أخرى، حين تنشر شيئًا على الإنترنت، عليك أن تتوقع كل أشكال الاستغلال والنشاط الخبيث. وعلى الرغم من أن Google Dorking أداة فعّالة لمتخصصي الأمن السيبراني والباحثين، فإنها تنطوي على مخاطر جدية حين يستخدمها شخص بنوايا خبيثة. في هذا القسم، ستتعلم كيفية تأمين معلوماتك وحمايتها من محاولات Google Dorking الضارة.

١. تحديث الأنظمة وتصحيحها بانتظام

كثيرًا ما يستخدم المخترقون أوامر Google Dorking للبحث عن أنظمة تعمل ببرمجيات قديمة وقابلة للاستغلال. من أكثر الطرق فاعلية لحماية أنظمتك هو إبقاء برمجياتها محدّثة دائمًا. لذا، احرص على تطبيق تصحيحات الأمان والتحديثات فور توفرها للحدّ من المخاطر.

٢. تعزيز إعدادات خادم الويب

خوادم الويب غير المُهيَّأة بشكل صحيح هدف سهل لـ Google Dorking. لحماية أصولك الرقمية، تأكد من أن إعدادات خادمك لا تكشف معلومات حساسة. ومن الطرق العملية لتحقيق ذلك: تعطيل قوائم المجلدات، والتحقق من أن الملفات كـ .git أو backup.zip غير متاحة عبر الويب. كذلك، راجع Google Hacking Database بانتظام للاطلاع على أحدث الثغرات المكتشفة وكيفية التصدي لها.

٣. مراقبة سجلات الويب وتحليلها

مراقبة سجلات الويب تساعدك على اكتشاف أنشطة Dorking المحتملة. ابحث عن أنماط غير معتادة أو ارتفاع مفاجئ في عدد الطلبات التي تتضمن أوامر Google dork. إذا أجريت هذه المراقبة بانتظام، ستتمكن من رصد هذه الأنشطة ومنع اختراق البيانات.

٤. استخدام Robots.txt وجدران حماية تطبيقات الويب

لشرح Robots.txt، دعنا نستحضر سيناريو مألوف. تخيّل أنك أحضرت شطيرتك المفضلة إلى المكتب، فوضعت عليها لافتة مكتوبًا عليها "لا تلمس!". هذه اللافتة تشبه ملف robots.txt على الموقع الإلكتروني، إذ تخبر محركات البحث كـ Google بعدم فهرسة أجزاء معينة من موقعك. لكن ماذا لو تجاهل أحد الزملاء المتجرئين هذه اللافتة وأكل الشطيرة؟ بالمثل، قد يتجاهل بعض المستخدمين الخبيثين ملف robots.txt ويحاولون الوصول إلى محتوى مخفي على الموقع. هنا يأتي دور WAF (جدار حماية تطبيقات الويب) الذي يعمل كحارس يراقب موقعك. فحتى لو تجاهل أحدهم الإشارة وحاول التسلل، يتدخل جدار الحماية ويصدّه. لذا، يُعدّ الجمع بين Robots.txt وجدران حماية تطبيقات الويب استراتيجية فعّالة للكشف عن محاولات الاستغلال التي تعتمد على Google Dorking وصدّها.

تساعدك هذه الخطوات على حماية أصولك الرقمية من تهديدات Google Dorking. المراجعة المنتظمة لإجراءاتك الأمنية وتحديثها بما يتوافق مع آخر المستجدات في Google Hacking Database يُبقي دفاعاتك متينة وفعّالة.

ورقة مرجعية لـ Google Dorking

تقدّم ورقة المرجع هذه لـ Google Dorks نظرة سريعة على أكثر أوامر Google Dorking فائدة. استخدم هذا الجدول للعثور بسهولة على الأمر الذي تحتاجه.

| الأمر | الغرض | مثال |

| site: | يبحث عن محتوى محدد داخل موقع معين. | site:example.com |

| filetype: | يبحث عن ملفات من نوع محدد. | filetype:pdf |

| intitle: | يجد الصفحات التي تحتوي على كلمات معينة في عناوينها. | intitle:"login page" |

| inurl: | يبحث عن URLs التي تحتوي على كلمة معينة. | inurl:"admin" |

| ذاكرة التخزين المؤقت: | يعرض النسخة المخزنة مؤقتاً من صفحة ويب. | cache:example.com |

| معلومات: | يعرض معلومات موجزة عن موقع معين. | info:example.com |

| ذات صلة: | يجد المواقع المشابهة للموقع المحدد. | related:example.com |

| intext: | يبحث عن نص في أي مكان داخل صفحة ويب. | intext:"confidential" |

نصائح لاستخدام ورقة الغش Google Dorking هذه:

- دمج الأوامر: يمكنك رفع دقة نتائج البحث بدمج الأوامر معاً. على سبيل المثال، استخدام site: مع filetype: يساعد على تحديد مستندات بعينها.

- فحوصات دورية: استخدم هذه الأوامر بانتظام لفحص مواقعك الخاصة بحثاً عن الثغرات أو تسريبات المعلومات غير المقصودة.

- ابقَ على اطلاع: مع تطوير أوامر جديدة ومشاركتها ضمن Google Hacking Database (GHDB)، احرص على تحديث ورقة المرجع السريع لديك لتشمل هذه الإضافات.

احصل على VPS اقتصادي أو متميز يعمل بنظام Linux لاستضافة موقعك الإلكتروني أو سطح المكتب البعيد، بأفضل الأسعار المتاحة. يعمل VPS على Linux KVM لكفاءة أعلى، ويستند إلى أجهزة قوية مع تخزين NVMe SSD لسرعة أكبر.

اقرأ المزيدخلاصة

لتعلّم Google Dorking فوائد كثيرة وتطبيقات متعددة. يمكنك توظيفه لتعزيز إجراءات الأمن السيبراني، أو للبحث عن معلومات قيّمة على الإنترنت. تذكّر دائماً استخدام هذه الأدوات بمسؤولية وبما يتوافق مع المبادئ الأخلاقية. فرغم أن Google Dorking ليس مخالفاً للقانون، إلا أن الاعتبارات الأخلاقية تستوجب الانتباه إلى كيفية استخدامه.

الأسئلة الشائعة

ما فوائد Google Dorks؟

تساعد Google Dorks على تضييق نطاق البحث للوصول إلى معلومات محددة بسرعة، مما يمكّن متخصصي الأمن السيبراني من حماية الأنظمة بصورة أكثر فاعلية. علاوة على ذلك، تُعدّ Google Dorks أداةً ممتازة للبحث، إذ توفر بيانات دقيقة يمكن الاستفادة منها في الاستخبارات التنافسية أو الأغراض الأكاديمية.

ما هي قاعدة بيانات Google hacking؟

Google Hacking Database (GHDB) هي مستودع لأوامر Google Dorking المستخدمة في الكشف عن ثغرات أمنية في المواقع والخوادم. وتُشكّل مرجعاً لمتخصصي الأمن لفهم الأساليب التي قد يتبعها المخترقون لاستغلال الثغرات التي يكشفها بحث Google، والاستعداد لها مسبقاً.