Jeśli rozważasz wybór między VPN a VPS, powinieneś wiedzieć, że VPN chroni ścieżkę Twojego ruchu sieciowego, a VPS to serwer, który wynajmujesz do uruchomienia swoich aplikacji.

Większość osób szukających tego pytania zadaje właściwie dwa różne: "Jak zabezpieczyć mój ruch internetowy na niezaufanych sieciach?" i "Czy potrzebuję serwera do hostingu lub dostępu zdalnego?". Gdy określisz swój cel, odpowiedź na pytanie VPN czy VPS staje się prosta.

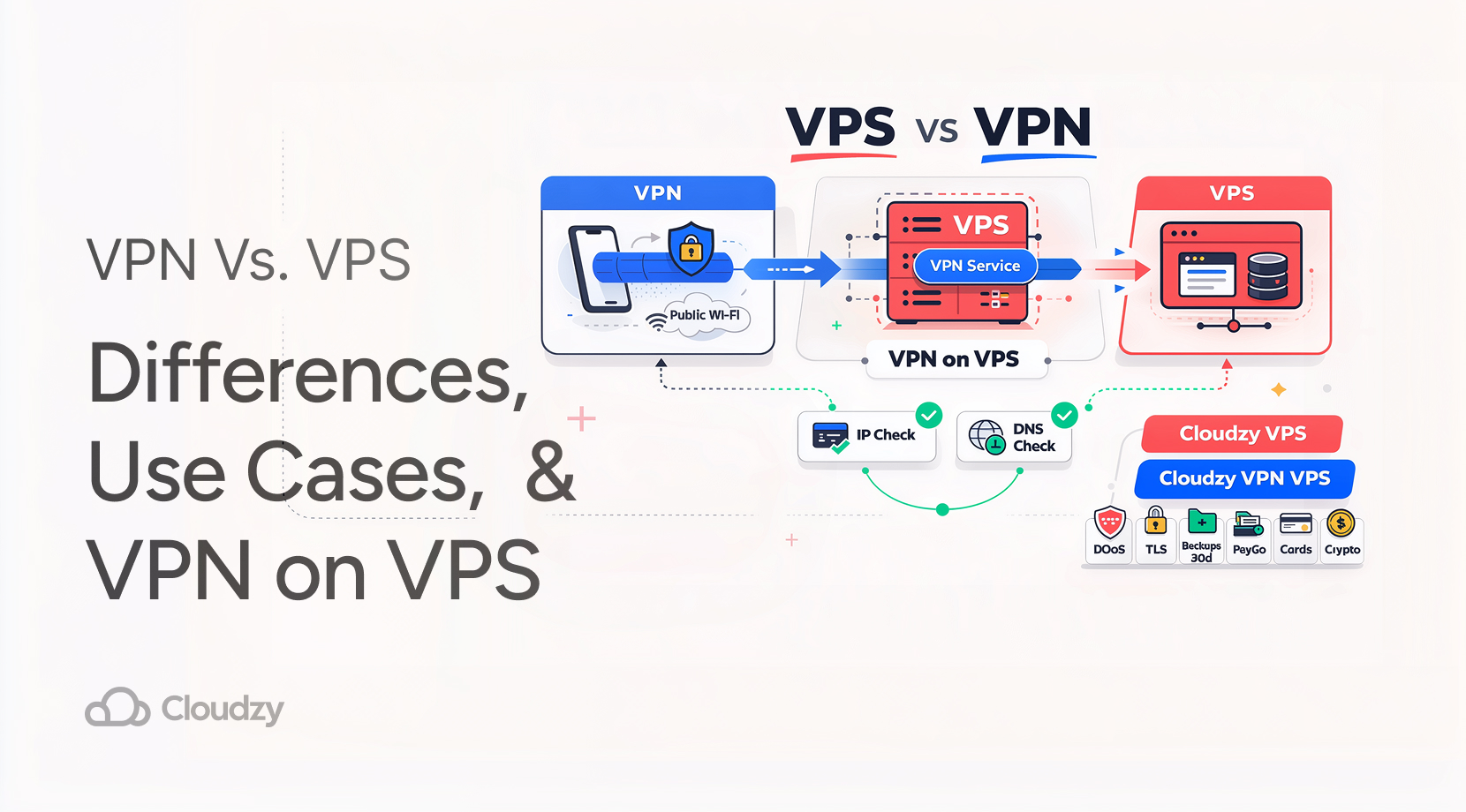

Poniżej porównamy VPN i VPS w przystępny sposób, a potem przejdziemy do praktyki — uruchamiania VPN na VPS, aby kontrolować punkt końcowy.

VPN czy VPS w 30 sekund

Zanim zagłębimy się w szczegóły, szybka charakterystyka: co to jest VPS i VPN oraz do czego służą:

| Narzędzie | Co to jest | Dobry Do | Nieprzydatne dla |

| VPN | Zaszyfrowany tunel od Twojego urządzenia do punktu końcowego VPN | Bezpieczniejsze przeglądanie w publicznych sieciach Wi-Fi, zmiana widocznego IP, zmniejszenie podsłuchu lokalnego | Hosting aplikacji, anonimowość "od razu" |

| VPS | Wirtualny serwer w centrum danych z własnym systemem operacyjnym i zasobami | Hosting stron / APIs, uruchamianie botów, staging, zawsze włączone bramy | Nie chroni ruchu na Twoim laptopie, chyba że dodasz warstwę VPN |

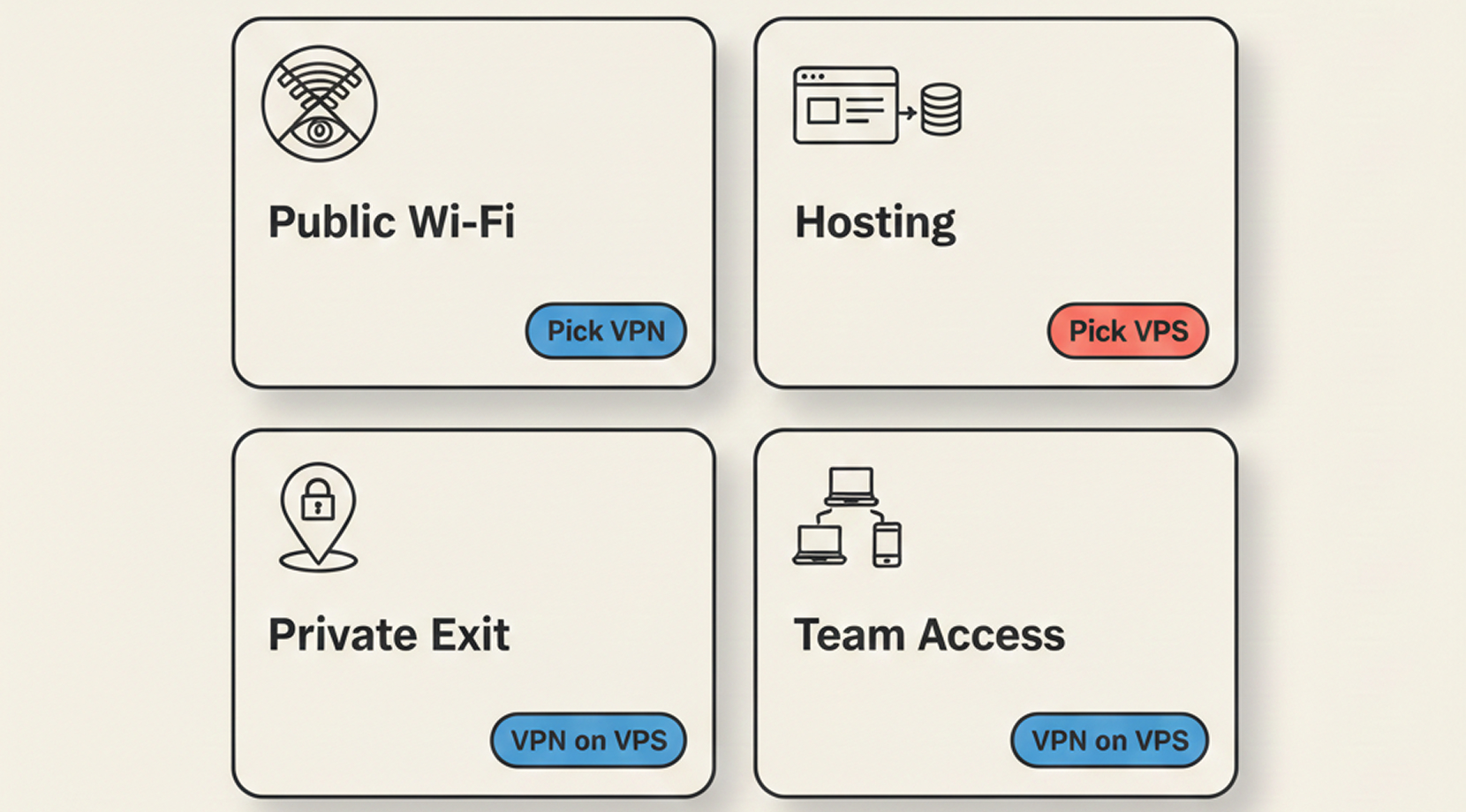

Oto checklist decyzyjny, którego używamy z klientami:

- Chcesz bezpieczniejszego ruchu w publicznym Wi-Fi? Zacznij od VPN.

- Chcesz hostować witrynę, API, bazę danych lub zawsze włączone narzędzie? Zacznij od VPS.

- Chcesz prywatny punkt końcowy VPN, którym sterują? To konfiguracja VPN na VPS — uruchamiasz VPN na VPS.

To ostatnie punto to źródło większości zamieszania, więc najpierw wyjaśnimy, jak to działa.

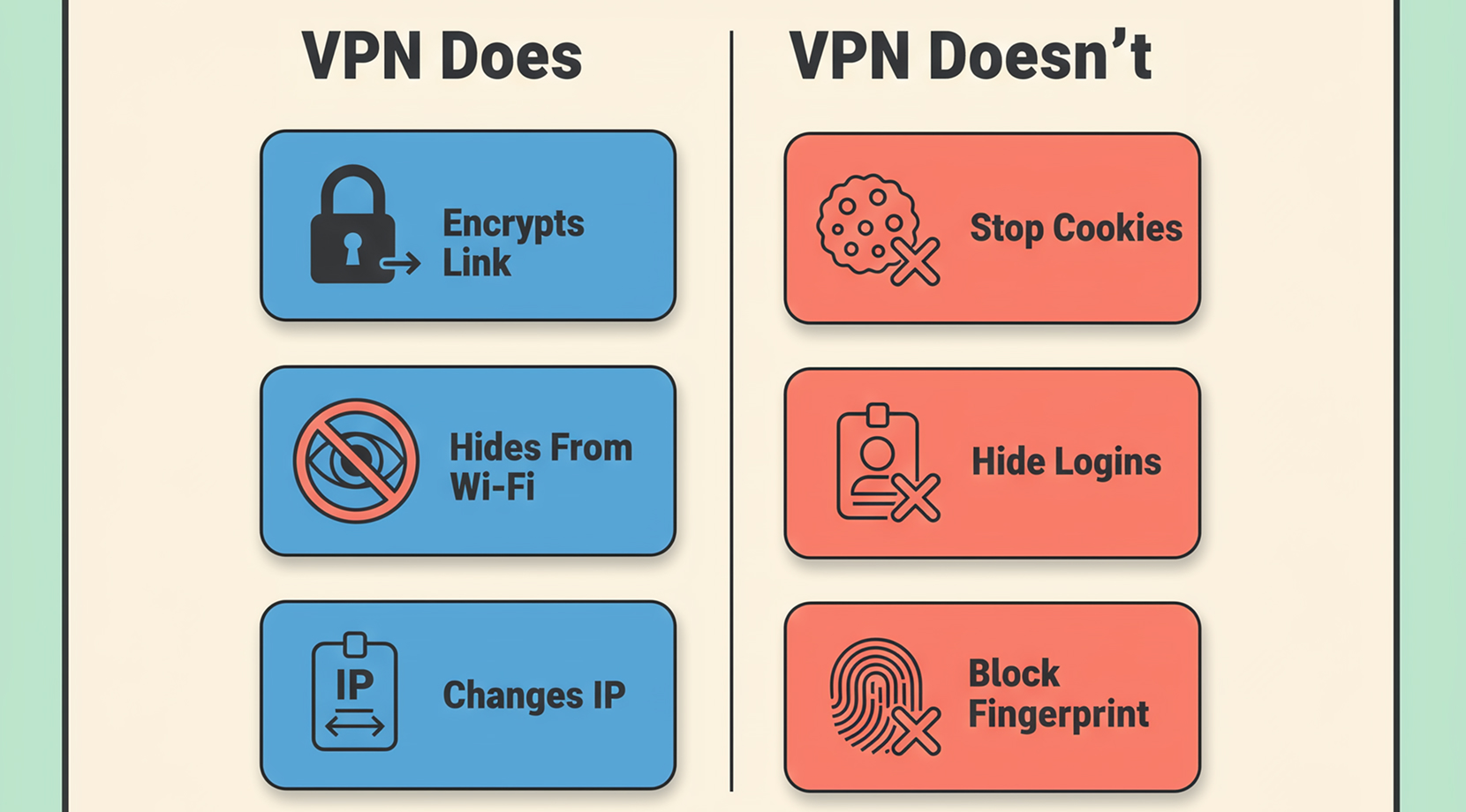

Co VPN naprawdę robi (i czego ludzie się po nim spodziewają)

VPN to zasadniczo bezpieczny tunel. Twój laptop lub telefon szyfruje ruch, przesyła go przez tunel, a punkt końcowy VPN go deszyfruje i przekierowuje do internetu. Główna zaleta: sieć Wi-Fi, na której siedzisz, i każdy podsłuchujący ruch lokalny widzą zaszyfrowane dane, a nie czytelny stream.

Ludzie również spodziewają się, że VPN ich "ukryje". W praktyce zmienia, kto widzi co. Może ukryć Twoją historię przeglądania przed siecią lokalną i zmienić widoczny IP, ale nie usuwa śledzenia i nie czyni automatycznie Twoich kont niewidocznych.

Model tunelu - wyjaśnienie

Ścieżka w jednej linii:

Urządzenie → zaszyfrowany tunel → serwer VPN → internet

Co się zmienia:

- Sieć w hotspotu, hotelu lub gościnny Wi-Fi w biurze nie mogą łatwo czytać Twojego ruchu.

- Witryny widzą adres IP serwera VPN, a nie adres IP kawiarni.

Co się nie zmienia:

- Witryny nadal widzą odciski przeglądarki, ciasteczka i Twoje logowania.

- Punkt końcowy VPN staje się nowym "miejscem", które widzi Twoje wzorce ruchu.

Jeśli zastanawiasz się, czy wybrać VPN czy VPS, to pierwszy kryzysowy punkt decyzji. VPN dotyczy ścieżki sieciowej. VPS to raczej uruchamianie oprogramowania w innym miejscu.

Szybkie testy - jak sprawdzić, czy Twój VPN działa

Zanim zaufasz tunelowi, wykonaj dwa szybkie testy. Zajmą minutę i uchronią Cię przed sytuacją "było połączone, ale nie kierowało ruchu".

- Sprawdź, czy widoczny IP się zmienia

curl -s https://api.ipify.org ; echo

Uruchom to z VPN wyłączonym, potem włączonym. Wynik powinien się zmienić. Jeśli robisz to na serwerze i nie masz pewności, jaki IP Ci przydzielono, nasze materiały dotyczące znajdowania IP VPS pomogą Ci to potwierdzić w panelu.

- Sprawdź, czy DNS nie przecieka

Najłatwiejszy test to test wycieku DNS w przeglądarce. Uruchom go raz z VPN wyłączonym, raz z nim włączonym. "Resolvery" powinny pasować do tego, czego oczekujesz od VPN.

Jeśli chcesz też sprawdzenia lokalnego:

Windows (PowerShell):

Get-DnsClientServerAddress

Linux (systemd-resolved):

resolvectl status

macOS:

scutil –dns | grep nameserver

Teraz, gdy strona VPN jest jasna, porozmawiajmy o drugiej połowie zamieszania.

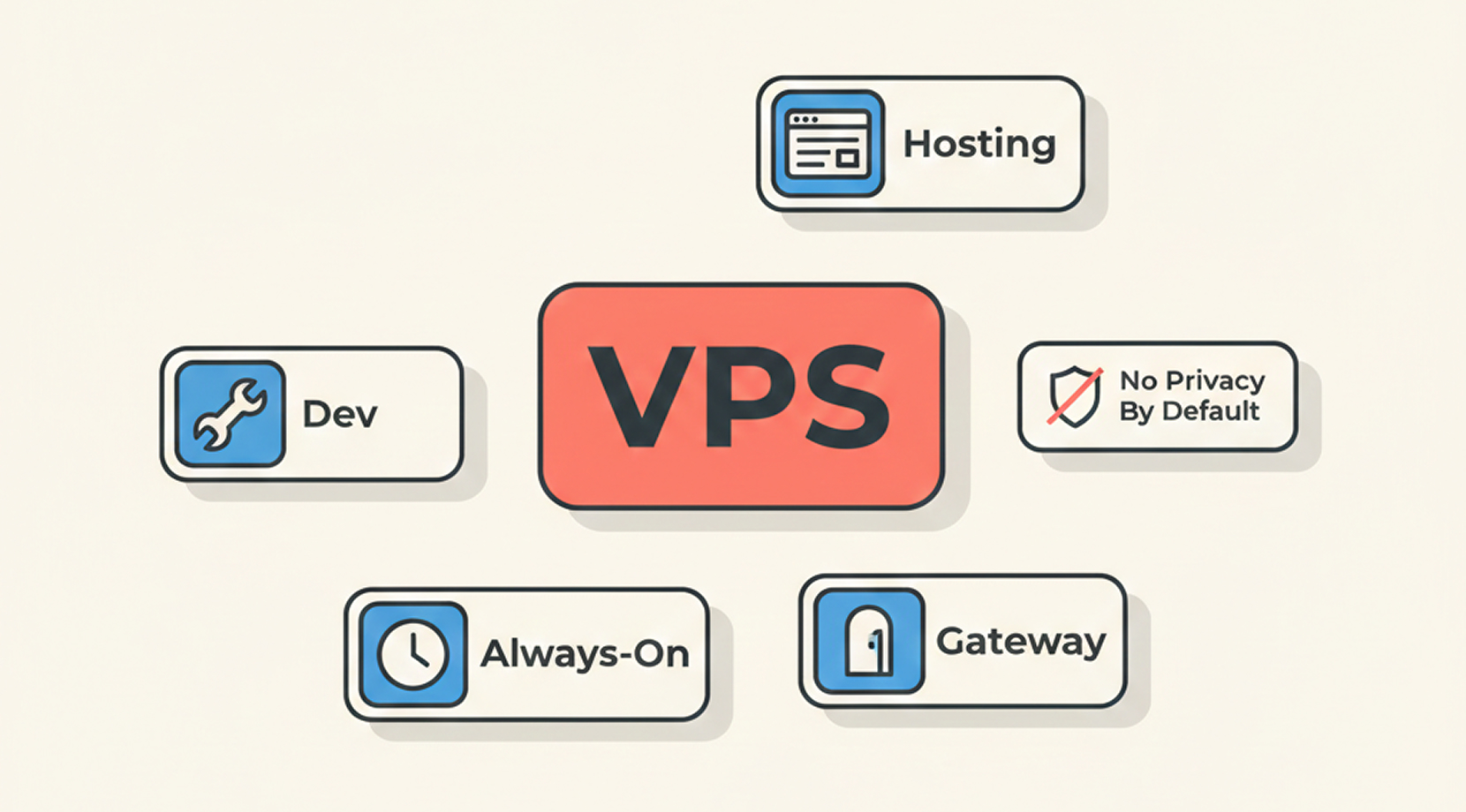

Czym jest VPS i dlaczego to nie jest domyślnie narzędzie do prywatności

VPS to wirtualna maszyna w centrum danych operatora. Dostajesz własny system operacyjny, własny dysk i przydzieloną CPU/RAM. To serwer, który wynajmujesz, gdy chcesz maszynę bez kupowania sprzętu.

Najprościej można sobie wyobrazić VPS jako mieszkanie w dużym budynku. Kontrolujesz, co się dzieje w twojej jednostce, ale nie kontrolujesz całego budynku. Dlatego VPS jest potężny, ale też dlatego "prywatność" nie pojawia się automatycznie. Prywatność to coś, co musisz skonfigurować na nim, zwykle za pomocą szyfrowania, kontroli dostępu i rozsądnych ustawień domyślnych.

Jeśli chcesz wiedzieć więcej o tym, czym jest VPS i czym się różni od innych modeli hostingu, przeczytaj nasz hosting w chmurze vs VPS pomaga połączyć wszystko w całość bez tonięcia w technicznych szczegółach.

Do czego naprawdę służy VPS

VPS jest popularny, bo rozwiązuje nudne, praktyczne problemy:

- Hosting: witryny, API, panelu sterowania lub małej bazy danych.

- Dev i staging: serwer, który bardziej przypomina produkcję niż twój laptop.

- Usługi działające non-stop: runner CI, bot, zadanie cron, węzeł monitorowania.

- Bramy: kontrolowany punkt dostępu do systemów prywatnych, stanowiący pomost do VPN i VPS w tej samej konfiguracji.

Ten ostatni punkt to przypadek, który się pokrywa - wrócimy do niego za chwilę, ale najpierw musimy dokonać czystego porównania.

Różnice między VPN a VPS (Pełne porównanie)

Różnica między VPN a VPS to nie tylko kwestia prywatności; chodzi też o to, co chcesz osiągnąć.

Jeśli szukasz różnic między VPN a VPS, wyniki będą dla ciebie bardziej pouczające niż teoretyczne opisy.

VPN to VPS dla prywatnego użytku. VPS to serwer do uruchamiania oprogramowania.

VPN vs VPS – porównanie wyników

Oto porównanie efektów, bo chcesz wiedzieć, co otrzymasz, wybierając jedno lub drugie:

| Wynik | Najlepsze Narzędzie | Dlaczego | Częsty Problem |

| Bezpieczniejsze przeglądanie na hotelowym Wi-Fi | VPN | Szyfruje połączenie lokalne | Nadal musisz dbać o bezpieczeństwo przeglądarki |

| Hostuj stronę lub API | VPS | Ty kontrolujesz stos | Musisz go zaktualizować i zabezpieczyć |

| Stały adres IP z pełną kontrolą nad serwerem | VPS | Dedykowany punkt dostępu | Reputacja IP to teraz twoja sprawa |

| Dostęp do usług domowych bez przekierowywania portów | VPN na VPS | Prywatna ścieżka + stabilne przekierowanie | Błędy w routingu marnują czas |

| Trzymaj dostęp administratora poza publicznym internetem | VPS + VPN | Umieść ścieżki administracyjne za tunelem | Łatwo się zablokować |

Jeśli ta tabela już do ciebie dotarła, świetnie. Jeśli nie, scenariusz nakładania się zwykle wszystko wyjaśnia.

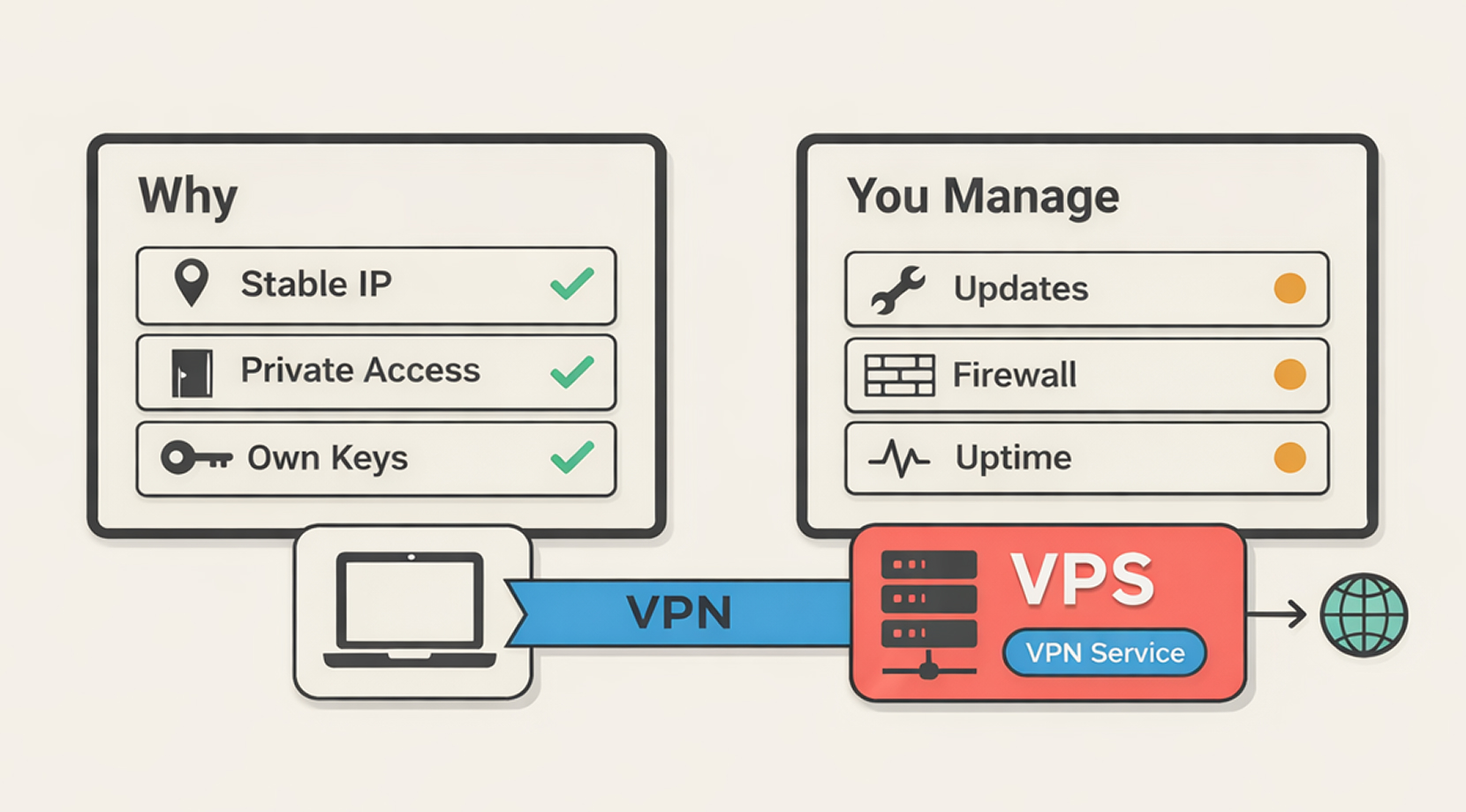

Przypadek nakładania się: uruchamianie VPN na VPS

Uruchamianie serwera VPN na VPS to moment, w którym VPN i VPS się spotykają.

Nadal używasz tunelu VPN, ale zamiast kupować subskrypcję VPN ze wspólnymi węzłami wyjściowymi, obsługujesz własny endpoint na własnym serwerze wirtualnym.

Ludzie wybierają tę ścieżkę z kilku powracających powodów:

- Chcą stabilnego endpointu do podróży, pracy zdalnej lub list dozwolonych.

- Chcą zdalnego dostępu do prywatnych narzędzi bez otwierania portów do internetu.

- Nie lubią modelu zaufania losowych aplikacji VPN i chcą mieć klucze w swoich rękach.

Z naszej perspektywy widać, że ktoś skonfiguruje to w 10 minut, a potem spędza popołudnie na routingu, regułach zapory i dziwnych zawirowaniach MTU. To koszt posiadania własnego endpointu.

Jeśli chcesz przewodnika skoncentrowanego na specyfikacji do wyboru węzła, nasz artykuł na temat najlepszy VPS do VPN to miejsce, gdzie zagłębiamy się w to, co naprawdę ma znaczenie dla VPN VPS: lokalizacja, przepustowość i jak przewidywalnie sieć się zachowuje pod obciążeniem.

Kompromisy, które ludzie niedoceniają

Internet pełny jest "po prostu samodzielnie uruchom WireGuard i gotowe". Może być tak gładko, ale nudne kompromisy nadal obowiązują:

- Przejmujesz patching i dostępność usług. Jeśli twój serwer VPN ulegnie awarii, twój dostęp zdalny też się wyłączy.

- Nie mieszasz się już ze wspólną pulą. Twój wyjściowy IP jest tylko twój. To dobrze dla list dozwolonych, ale to nie magiczny płaszcz niewidki.

- Błędy konfiguracji są częste. Klasyczne to AllowedIPs, które trasują zbyt wiele, reguły NAT, które utrudniają debugowanie, lub uruchamianie VPN w kontenerach, a potem zastanawianie się, dlaczego trasy nie działają.

Jeśli wybierzesz tę ścieżkę, trzymaj kontrole lekkie i nudne. Nudne jest dobre w sieci.

Proste kontrole dla początkujących do VPN na VPS

Celem tutaj nie jest pełny poradnik instalacji. To krótka lista kontrolna, którą możesz uruchomić na dowolnym serwerze Linux VPN, aby potwierdzić, że działa, routuje poprawnie i nie odsłania niepotrzebnych portów.

1) Sprawdź, czy usługa VPN jest uruchomiona.

Jeśli wybierasz protokół, WireGuard to nowoczesny standard w wielu samodzielnie hostowanych konfiguracjach, a OpenVPN pojawia się tam, gdzie UDP jest blokowany.

WireGuard na systemd zazwyczaj wygląda tak:

sudo systemctl status wg-quick@wg0

sudo wg show

OpenVPN zwykle przyjmuje jedną z tych postaci, w zależności od dystrybucji i pakietu:

sudo systemctl status openvpn-server@server

sudo systemctl status openvpn@server

Jeśli systemd pokazuje "active (running)" a output narzędzia wyświetla uścisk dłoni lub ostatnią transmisję, jest w porządku.

2) Sprawdź, czy na porcie VPN słucha się publicznie i tylko tam.

Na VPS:

sudo ss -lntu

Jeśli widzisz otwarty SSH (22), może to być dopuszczalne, ale traktuj go jak kontrolowany instrument, a nie domyślne ustawienie. W wielu samodzielnie hostowanych konfiguracjach ludzie zamykają SSH dla publicznego internetu i dozwalają dostępu tylko przez tunel.

Prosty przykład UFW wygląda tak:

sudo ufw status verbose

Nie chodzi o konkretną markę zapory. Chodzi o to, żeby wiedzieć, co jest otwarte.

3) Sprawdź, czy routing odpowiada Twoim zamiarom.

Tu zaczynają się błędy początkujących, dlatego zacznij od najprostszego pytania: "Tunelję cały ruch internetowy czy tylko prywatne podsieci?"

Na serwerze i kliencie przejrzyj trasy routingu:

ip route

Jeśli chcesz dostępu tylko do swojej domowej podsieci, powinieneś widzieć trasy dla tej podsieci, nie trasę domyślną dla wszystkiego. Jeśli chcesz pełnego tunelu, trasa domyślna ma sens, ale teraz bardziej zależy Ci na DNS i MTU.

4) Przygotuj plan wycofania się, zanim zaczniesz "dostrajać".

To część, którą ludzie omijają, a potem żałują. Zrób snapshot w panelu hostingu, zanim zmienisz reguły zapory, NAT lub ustawienia tunelu. W naszym zespole infrastruktury większość zgłoszeń "się zablokowałem" sięga tego jednego pominięcia.

Jeśli ten przypadek superpozycji wciąż wydaje się zbyt pracochłonny, to dobry sygnał. Wielu ludzi jest szczęśliwszych z prostą aplikacją VPN do publicznego Wi-Fi i dopiero przechodzą do konfiguracji VPN i VPS, gdy dostęp zdalny staje się prawdziwą potrzebą.

Popularne błędy w konfiguracji VPN i VPS

Ta sekcja istnieje, ponieważ te same błędy powtarzają się wciąż na nowo — w zgłoszeniach i na forach.

Symptom → Prawdopodobna przyczyna → Rozwiązanie

| Objaw | Prawdopodobna przyczyna | Napraw |

| VPN pokazuje "połączenie", ale ruch wydaje się bez zmian | Split tunneling, uszkodzona trasa lub niezgodność DNS | Sprawdź IP przed i po, następnie sprawdź resolvery DNS |

| Witryny wciąż wiedzą, gdzie się znajdujesz | Pliki cookie, konta, usługi lokalizacji urządzenia | Wyloguj się, testuj w trybie prywatnym, przejrzyj uprawnienia przeglądarki |

| Samodzielnie hostowany VPN działa wolno na urządzeniach mobilnych | Niezgodność MTU, narzut VPN na mobilnych, odległość | Testuj MTU, testuj z laptopa, wybierz bliższy region |

| WireGuard działa w domu, zawodzi w niektórych sieciach | UDP zablokowany | Użyj fallback TCP (najczęściej OpenVPN TCP port 443) lub tryb stealth. Same zmiany portu często nie pomogą, jeśli UDP jest blokowany. |

| VPS wydaje się w porządku, ale ruch VPN się zacina | Przepełniony uplink lub nasycenie CPU | Monitoruj CPU, testuj różne regiony, trzymaj konfiguracje proste |

Krótka notatka o "wolnym VPN": większość "VPN jest wolny" to zwykle fizyka. Jeśli twój endpoint VPN jest daleko, twoje pakiety mają dłuższą trasę. To powoduje opóźnienia, zanim osiągniesz limity przepustowości.

Ogólnie rzecz biorąc, gdy już zrozumiesz różnicę między VPN a VPS pod względem odległości, routingu i endpointów, większość problemów z wydajnością powinna stać się jasna.

Który Wybrać? Cztery Scenariusze z Jasnymi Odpowiedziami

Teraz, gdy rozumiesz podstawy, oto typowe przypadki użycia, które widujemy, i nasze rekomendacje dla każdego z nich.

Jeśli Chcesz Bezpieczniejsze Przeglądanie w Publicznej Sieci Wi-Fi

Wybierz VPN. To jego natywna funkcja.

W praktyce to historia lotniska i hotelu. Logujesz się do poczty, sprawdzasz bankowość i wysyłasz wiadomości robocze. Nie próbujesz niczego hostować. Po prostu chcesz zaszyfrować swój ruch w sieciach, które nie są pod twoją kontrolą.

To najczęstszy scenariusz naszych czytelników, więc artykuł jest ku niemu ukierunkowany. VPS nie jest wymagany do tego, chyba że specjalnie chcesz uruchomić swój własny endpoint.

Jeśli Potrzebujesz Serwera, aby Uruchamiać Rzeczy Online

Wybierz VPS. Jeśli hostujesz witrynę, budujesz API, uruchamiasz bota lub przygotowujesz aplikację, chcesz VPS, bo to maszyna, którą kontrolujesz.

To też miejsce, gdzie VPN i VPS się dobrze uzupełniają. Zasadniczo trzymaj aplikację dostępną publicznie na standardowych portach, ale umieść ścieżki administracyjne za VPN, aby twoja strona i SSH były niedostępne z publicznego internetu.

Jeśli chcesz praktyczną listę kontrolną "niezawodność serwera bez bólów głowy", zobacz nasz przewodnik na temat uruchamiania aplikacji biznesowych na VPS skupiający się na nawyku zmniejszającym przestoje.

Jeśli Potrzebujesz Prywatnego Wyjścia, Które Kontrolujesz

To klasyczny przypadek "chcę mój własny punkt dostępu". To też najczęstszy powód, dla którego ludzie łączą VPN i VPS.

VPN na VPS daje ci:

- Stały adres IP, który posiadasz.

- Kontrolę nad kluczami, partnerami i dostępem.

- Bramę, którą możesz umieścić w regionie odpowiadającym twoim potrzebom podróżniczym lub pracy zdalnej.

Ceną jest to, że ty zarządzasz obowiązkami: aktualizacjami, zaporą sieciową i okazjonalnym labiryntem routingu.

Jeśli Potrzebujesz Dostępu Zdalnego dla Małego Zespołu

Jeśli wdrażasz kolegów, kontrahentów lub klientów do prywatnych narzędzi, serwer VPN na VPS to czysty model. Możesz rotować klucze, cofać dostęp i prowadzić dziennik inspekcji tego, kto ma konfigurację.

To także miejsce, gdzie powinieneś pomyśleć o "długach operacyjnych". Im mniejszy zespół, tym bardziej chcesz, aby system był prosty. Proste konfiguracje, proste listy partnerów, proste reguły zapory sieciowej.

To środowisko, w którym VPN i VPS świetnie się sprawdzają i nie wymagają twoich weekendów.

Jeśli twój wniosek ze scenariuszy powyżej to "potrzebuję serwera w każdym razie, i chcę, aby dostęp prywatny był przewidywalny", czas wybrać konfigurację VPS, która jest niedroga, intuicyjna i zawiera bezpłatne wsparcie 24/7/365.

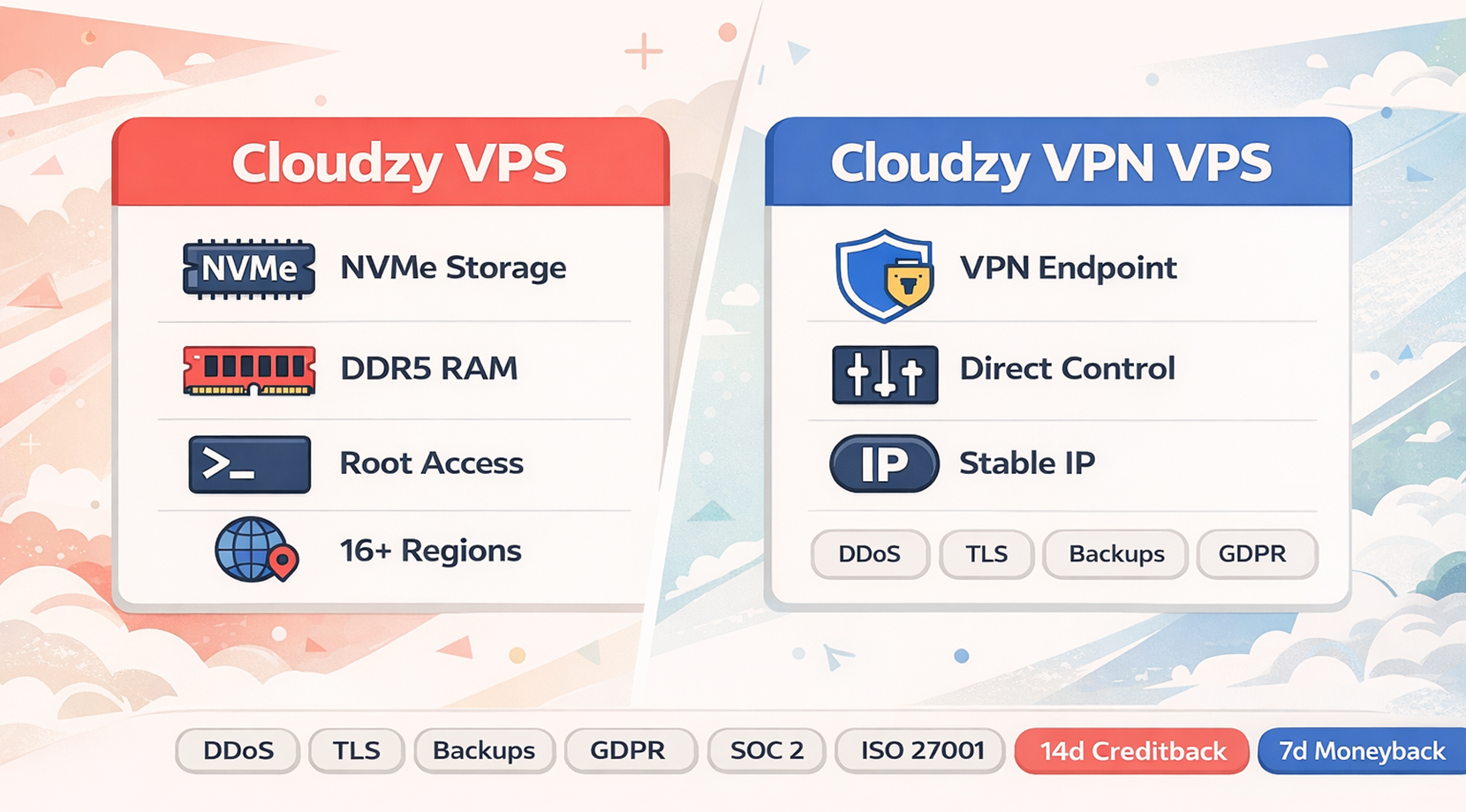

Praktyczne rozwiązanie: Cloudzy VPS do hostingu i Cloudzy VPN VPS do dostępu prywatnego

Jeśli twój rzeczywisty problem to "potrzebuję serwera w każdym razie i chcę też dostępu prywatnego", tutaj naturalnie pasuje nasz stos.

Do obciążeń hostingowych możesz kup VPS plany, które dają ci dedykowane zasoby, NVMe SSD pamięci masowej, DDR5 RAM, pełny dostęp root i lokalizacje w 12 regionach.

Możesz wdrożyć w 60 sekund, skalować wraz ze wzrostem obciążenia i płacić co godzinę, co miesiąc lub co rok.

Do konfiguracji dostępu prywatnego możesz hosting VPN VPS jest zbudowany do uruchamiania endpointu VPN na infrastrukturze, którą kontrolujesz. To ma znaczenie w przypadku, gdy VPN i VPS są częścią tego samego workflow'u.

Oprócz wydajności wbudowaliśmy w platformę wszystkie podstawowe elementy bezpieczeństwa: zaawansowaną ochronę wielowarstwową DDoS z automatycznym ograniczaniem zagrożeń, szyfrowanie TLS dla danych w tranzycie, codzienne automatyczne kopie zapasowe z 30-dniową polityką przechowywania, a także zgodność z GDPR, SOC 2 i ISO 27001.

Rozliczenia są elastyczne, z opcjami pay-as-you-go, a my akceptujemy kryptowaluty (BTC i ETH), PayPal, główne karty kredytowe i debetowe (Visa, Mastercard, Amex, Discover), a także Alipay, Skrill, Perfect Money i stablecoiny. Jeśli uruchomisz coś do testów, masz 14 dni na zwrot niewykorzystanego kredytu oraz 14-dniową gwarancję zwrotu pieniędzy.

Chodzi nie o to, żeby "kupić coś". Chodzi o rozwiązanie rzeczywistego problemu workflow'u: stabilny serwer plus stabilna ścieżka dostępu prywatnego.