O Remote Desktop Protocol (RDP) permite controlar um servidor Windows pela rede como se estivesse usando-o localmente. No Windows Server 2016, o RDP é desabilitado por padrão porque a Microsoft recomenda usar PowerShell e WinRM para gerenciamento remoto e avisa que expor a porta 3389 sem proteções pode atrair ataques.

Ainda assim, muitos administradores e usuários remotos precisam de acesso gráfico para instalar software, resolver problemas ou assistir usuários. Este guia explica como habilitar RDP no Windows Server 2016 usando quatro métodos diferentes, destacando as práticas recomendadas de segurança e estabilidade.

- Por que Habilitar RDP e Pré-requisitos

- Método 1: Habilitar RDP via Server Manager (GUI)

- Método 2: Habilitar RDP Usando PowerShell

- Método 3: Habilitar RDP via Prompt de Comando

- Método 4: Habilitar RDP via Group Policy

- Configuração de Firewall e Práticas Recomendadas de Segurança

- Solução de Problemas e Dicas de Acesso Remoto

- Pensamentos Finais

- Perguntas Frequentes

Por que Habilitar RDP e Pré-requisitos

RDP é útil quando uma interface gráfica é necessária (veja o que é RDP). No entanto, habilitá-lo deve ser uma escolha intencional. Antes de prosseguir aprendendo como habilitar RDP no Windows Server 2016, confirme que o servidor está atualizado e fica atrás de um firewall confiável.

Faça login com uma conta de administrador, saiba o endereço IP ou nome DNS da máquina e certifique-se de que você pode alcançá-lo por uma rede segura ou VPN. O Firewall do Windows precisará permitir tráfego de entrada na porta TCP 3389.

Aqui estão os pré-requisitos principais:

- Direitos de administrador: Apenas administradores podem habilitar RDP.

- Acesso à rede: Certifique-se de que você pode alcançar o servidor e que a porta 3389 está aberta.

- Contas de utilizador: Decida quais usuários não administradores precisam de acesso remoto para que você possa adicioná-los depois.

- Planejamento de segurança: Planeje usar Network Level Authentication (NLA), senhas fortes e limite a exposição a intervalos de IP confiáveis.

Depois de atender esses requisitos, escolha um método abaixo e siga as etapas sobre como habilitar RDP no Windows Server 2016.

Método 1: Habilitar RDP via Server Manager (GUI)

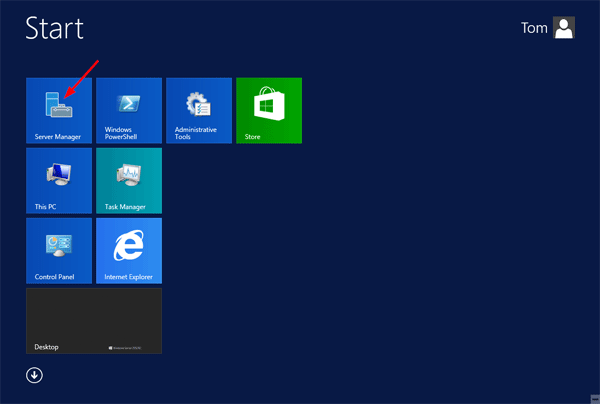

Se você não tem ideia de como ativar RDP em Windows Server 2016, o método pela interface gráfica é o mais simples:

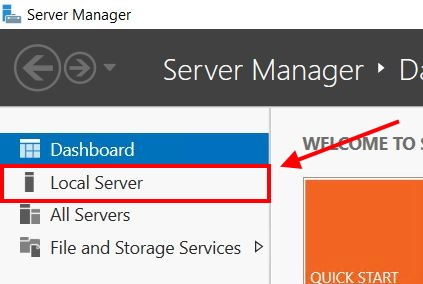

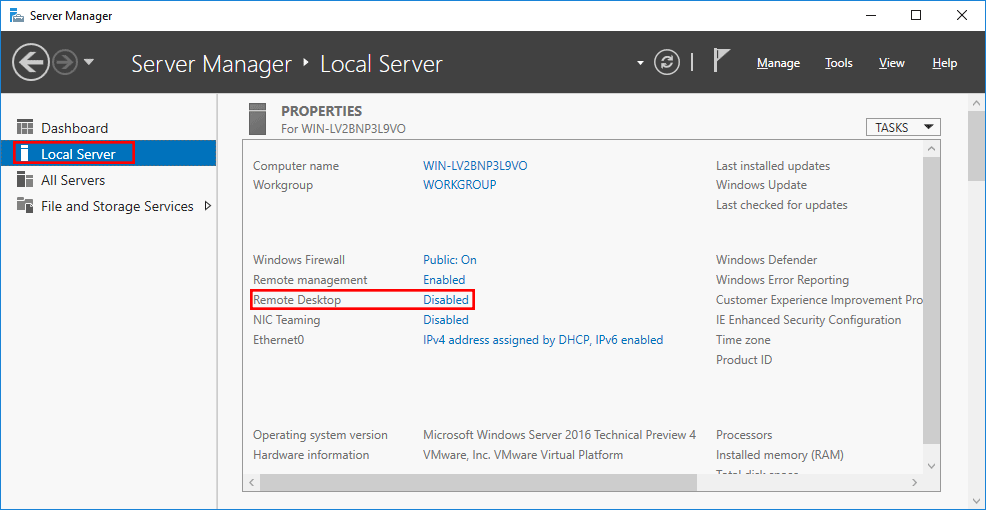

- Abra o Server Manager e selecione Servidor Local no painel esquerdo. O painel principal lista as propriedades do sistema.

- Altere as configurações de Área de Trabalho Remota: Ao lado de Área de Trabalho Remota, clique no botão azul Desabilitado ligação.

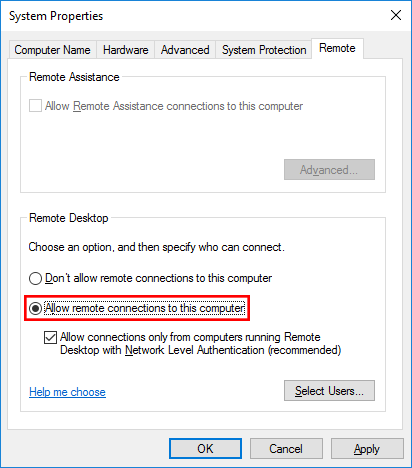

- Em Propriedades do Sistema diálogo, selecionar Permitir conexões remotas e, para melhor segurança, marque Permitir conexões apenas de computadores executando Área de Trabalho Remota com Autenticação no Nível de Rede.

- Aplique e adicione usuários: Clique Aplicar. Um prompt habilitará a regra de firewall automaticamente. Para permitir não-administradores, clique Selecionar Usuários, adicione seus nomes de usuário e clique OK.

- Verificar status: Feche e reabra o Server Manager ou pressione F5. O Área de Trabalho Remota a entrada deve mostrar Ativado. Teste o acesso da sua máquina cliente usando o Conexão de Área de Trabalho Remota aplicativo.

Este método mostra como ativar RDP em Windows Server 2016 usando a interface gráfica; se você preferir scripts, PowerShell vem a seguir.

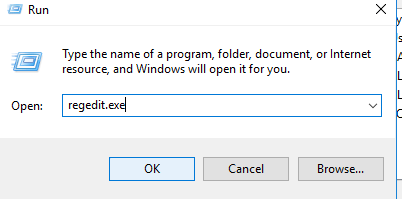

Método 2: Habilitar RDP Usando PowerShell

PowerShell é ideal para automação e cenários remotos. Nesta seção, você aprenderá como ativar RDP em Windows Server 2016 pela linha de comando:

Ativar RDP:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Abra a regra de firewall:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"Opcional: aplique NLA e adicione usuários:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Esses comandos modificam o valor do registro que controla RDP e habilitam o grupo de firewall para a porta 3389. Para executá-los em um servidor remoto, primeiro estabeleça uma sessão com Enter‑PSSession por WinRM. Se você precisa de uma alternativa apenas com texto sobre como ativar RDP em Windows Server 2016, o próximo método usa o Prompt de Comando.

Método 3: Habilitar RDP via Prompt de Comando

Se você prefere o Prompt de Comando ou está trabalhando em sistemas sem PowerShell, você pode obter o mesmo resultado. Este método mostra como ativar RDP em Windows Server 2016 usando ferramentas internas:

- Abra o Prompt de Comando com direitos de administrador.

- Defina o valor do registro:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Ative a regra de firewall:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Conceda acesso a não-administradores:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Verifique seu trabalho:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

Um valor de 0x0 confirma que o acesso remoto é permitido. Feche e reabra o Gerenciador do Servidor para atualizar seu status. Se você precisa ativar RDP em muitos servidores de uma vez, a próxima seção mostra como ativar RDP em Windows Server 2016 usando Política de Grupo.

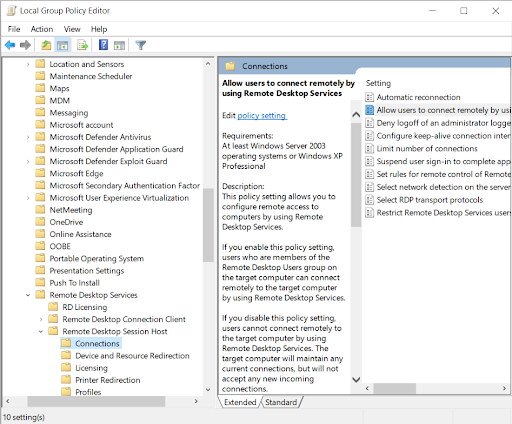

Método 4: Habilitar RDP via Group Policy

Política de Grupo é adequada para ambientes de domínio onde você precisa ativar RDP em muitos servidores. Aqueles que buscam aprender como ativar RDP em Windows Server 2016 em múltiplos computadores podem seguir estas etapas:

- Crie ou edite uma GPO: Abrir o Console de Gerenciamento de Política de Grupo pesquisando-a em Iniciar. Clique com o botão direito no seu domínio ou em uma unidade organizacional e crie uma nova GPO.

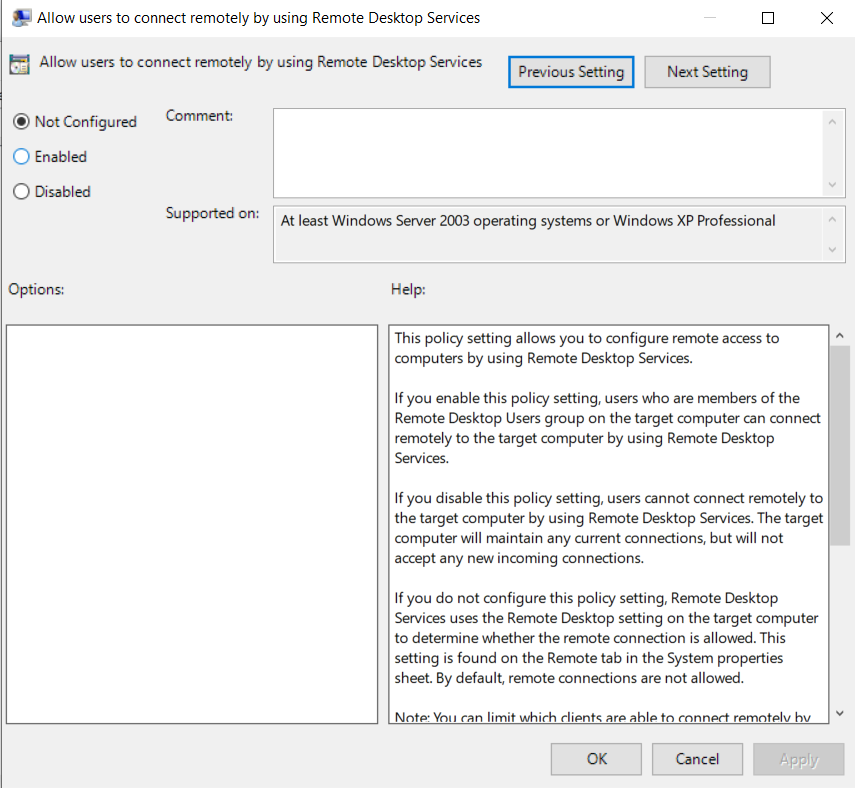

- Navegue até a configuração RDP: Sob Configuração do Computador → Modelos Administrativos → Componentes Windows → Serviços de Área de Trabalho Remota → Host da Sessão da Área de Trabalho Remota → Conexões, clique duplo Permitir que os usuários se conectem remotamente usando Serviços de Área de Trabalho Remota.

- Ative a política e NLA opcional: Escolha Ativado. Para aplicar NLA, defina Exigir autenticação do usuário para conexões remotas usando Autenticação no Nível de Rede to Ativado.

- Atualize os servidores de destino: Executar gpupdate /force em cada servidor ou aguarde o ciclo de atualização de política.

Esta abordagem padroniza as configurações RDP e é mais fácil de auditar. Você pode aumentar ainda mais a segurança editando a regra de firewall no mesmo GPO. Se não quiser fazer tudo isso manualmente, sempre há a opção de melhores provedores RDP para soluções gerenciadas comercialmente.

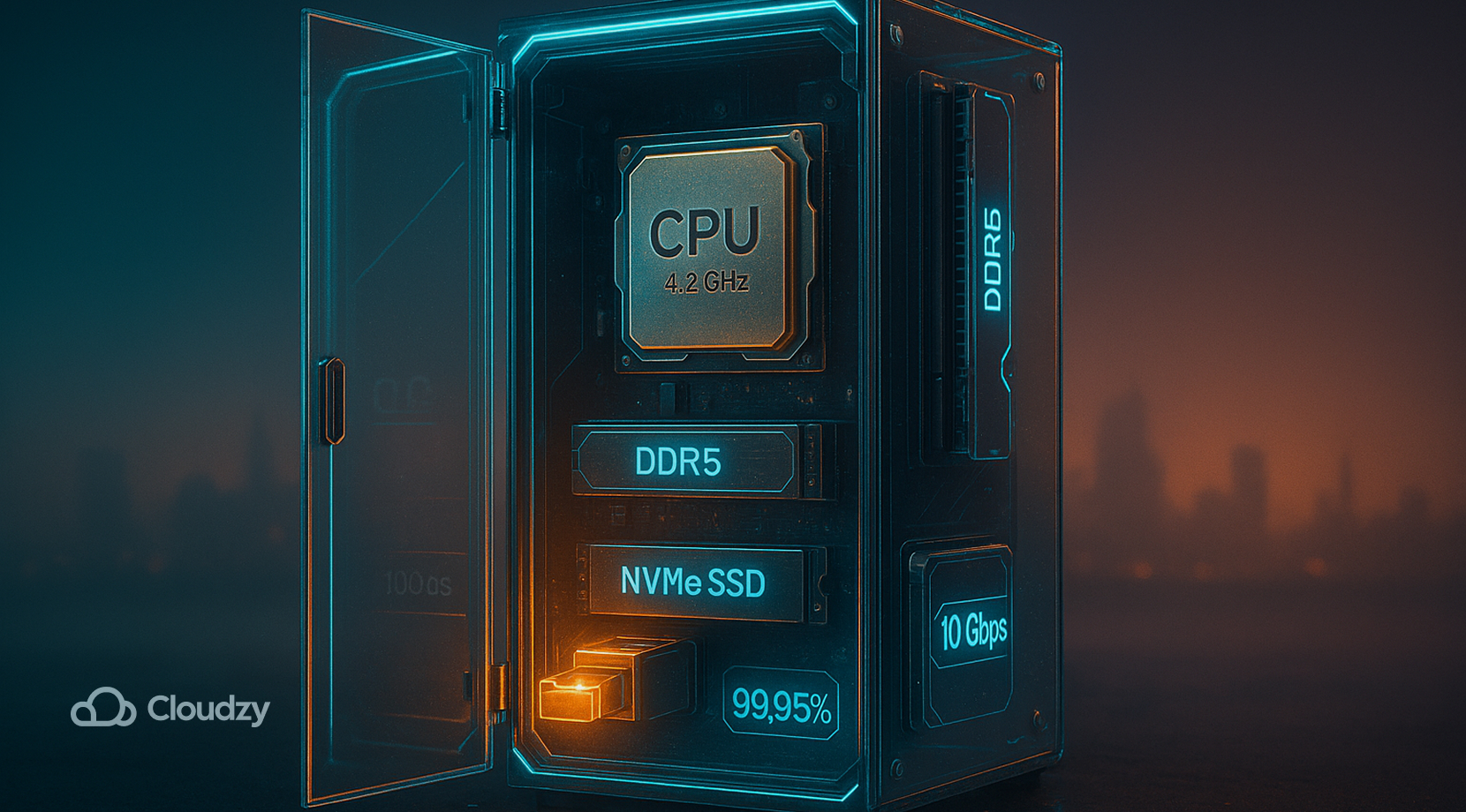

Cloudzy's RDP VPS

Você pode até pular a busca pelo melhor provedor RDP e iniciar uma área de trabalho virtual Windows com o RDP VPS da Cloudzy. Você recebe acesso total de administrador, seu Windows Server preferido (2012, 2016, 2019 ou 2022) pré-instalado, ativação instantânea e dois logins simultâneos; o serviço permanece acessível conforme você cresce com pagamento conforme o uso.

Escolha um dos nossos muitos data centers nos EUA, Europa ou Ásia para manter a latência baixa e, em seguida, escale CPU, RAM e armazenamento sem migrações. Por trás dos panos, CPUs de alta frequência CPU de até 4,2 GHz com memória DDR5, armazenamento NVMe SSD e até 10 Gbps de rede mantêm sua área de trabalho responsiva, enquanto proteção DDoS integrada, um IP estático dedicado, 99,95% de disponibilidade e suporte 24/7 mantêm você online. Pagamentos flexíveis incluem cartões, PayPal, Alipay e criptografia. Quando estiver pronto, comprar RDP.

Configuração de Firewall e Práticas Recomendadas de Segurança

Ativar RDP expõe seu servidor a tentativas de login remoto. Adote estas práticas recomendadas para minimizar o risco depois de aprender como ativar RDP no Windows Server 2016:

- Restrinja o tráfego de entrada: Limite a regra de firewall a intervalos de IP específicos. Se você não precisar de acesso da internet aberta, permita conexões apenas da sua VPN ou rede corporativa.

- Use a VPN: Use uma VPN: Forneça aos usuários remotos um túnel VPN para que RDP nunca seja exposto diretamente à internet pública.

- Exija NLA e senhas fortes: NLA autentica usuários antes de eles verem a área de trabalho. Combine com senhas complexas e autenticação multifator através do seu provedor de identidade ou tokens de hardware.

- Altere a porta padrão: Alterar a porta 3389 para um número não padrão via registro pode reduzir verificações automatizadas. Lembre-se de ajustar as regras de firewall e configurações de cliente adequadamente.

- Mantenha os sistemas atualizados: Aplique as atualizações mais recentes de Windows e patches de segurança. Exploits direcionados a RDP frequentemente dependem de software desatualizado.

Equilibrado contra conveniência, essas medidas ajudam a manter seu servidor seguro. Dito isto, você sempre pode tentar uma alternativa RDP como VNC.

Solução de Problemas e Dicas de Acesso Remoto

Mesmo quando configurado corretamente, você pode encontrar problemas ao conectar via RDP. Se você seguiu as etapas sobre como ativar RDP no Windows Server 2016 e ainda não consegue conectar, aqui estão algumas coisas que você pode tentar:

- Blocos de firewall: A regra de Firewall do Windows ainda pode estar desativada, ou um firewall externo pode bloquear a porta 3389. Analise suas regras e confirme que a porta está aberta.

- Erros de permissões: Apenas administradores e membros do Utilizadores de Acesso Remoto grupo podem conectar. Adicione os usuários necessários a esse grupo.

- Instabilidade de rede: Latência alta ou interrupções VPN podem causar timeouts. Use uma conexão estável e teste de outra rede se possível.

- Status não atualizado: O Server Manager pode continuar mostrando RDP como desabilitado até você atualizá-lo com F5 ou reabrir o console.

- Software cliente: Use o cliente oficial Microsoft Remote Desktop para seu sistema operacional. Em macOS, instale Área de Trabalho Remota da Microsoft pela App Store; em Linux, use Remmina. Usuários Android e iOS encontram o cliente móvel em suas respectivas lojas de aplicativos.

Se preferir não gerenciar RDP por conta própria após aprender a habilitar RDP em Windows Server 2016, considere um VPS Windows Server 2016 que vem com acesso remoto pré-configurado.

Pensamentos Finais

Habilitar acesso remoto é direto quando você sabe como ativar RDP em Windows Server 2016. Escolha o método Server Manager para simplicidade, PowerShell ou Command Prompt para scripts e cenários remotos, e Group Policy para consistência em toda a rede.

Independentemente do método, proteja o servidor restringindo conexões de entrada, ativando Network Level Authentication e concedendo acesso apenas aos usuários necessários. Não esqueça de testar e resolver problemas da sua configuração para garantir uma conexão confiável. Por último, mais uma vez, se preferir não se preocupar com configuração, considere um RDP VPS da Cloudzy para evitar todo esse trabalho.