💡 Nota: Tendo problemas com sua conexão de desktop remoto? Você não está sozinho. Muitos usuários de RDP enfrentam desafios semelhantes, frequentemente devido a limitações em sua configuração atual. Nós Serviço RDP VPS é a mudança que você precisa. Oferecendo RDP de alta qualidade com acesso total de administrador, garante uma experiência de desktop remoto sem problemas.

da Microsoft Protocolo de Área de Trabalho Remota (RDP) permite que você trabalhe em outro computador de qualquer lugar. Administradores de sistema e trabalhos remotos valorizam esse recurso pela flexibilidade. Mas há momentos em que a interface gráfica não está disponível ou é muito lenta, e você precisa recorrer ao console. Este guia mostra como ativar Desktop Remoto via CMD em versões modernas do Windows, cobrindo medidas de segurança, resolução de problemas e alternativas.

- Por que usar a linha de comando para Desktop Remoto?

- Requisitos de Sistema e Considerações de Segurança

- Ativar Desktop Remoto via CMD: Guia Passo a Passo

- Ativar e Verificar RDP via PowerShell

- Desabilitar Área de Trabalho Remota via Linha de Comando

- Solução de Problemas e Dicas Adicionais

- Escolhendo a Solução Correta de Área de Trabalho Remota

- Práticas Adicionais de Segurança e Gerenciamento

- Pensamentos Finais

- Perguntas Frequentes

Por que usar a linha de comando para Desktop Remoto?

Área de Trabalho Remota é uma ferramenta integrada nas edições Windows Pro, Enterprise e Education. Quando configurada, abre um canal na porta 3389 que permite fazer login remotamente. Normalmente você alteraria o recurso em Configurações, mas há bons motivos para usar o console:

- GUI corrompida ou ausente, se o aplicativo Configurações falhar ao carregar após uma atualização ou um administrador o tiver desabilitado, usar a linha de comando o coloca online rapidamente.

- Controle fino, ferramentas de linha de comando permitem definir chaves do registro, iniciar serviços e configurar regras de firewall com precisão.

- Automação e scripts remotos, administradores que gerenciam várias máquinas geralmente automatizam a habilitação de RDP por meio de scripts em vez de clicar no Windows.

Para começar, é importante reiterar que Área de Trabalho Remota é oferecida apenas nas edições Windows 11 Pro, Enterprise e Education e seus correspondentes no Windows 10. As edições Home não podem hospedar uma sessão e precisam de ferramentas de terceiros. Você também precisa de direitos de administrador e acesso de rede à máquina de destino. Esses requisitos norteiam o resto do tutorial. Se você planeja habilitar RDP via linha de comando em várias máquinas, verifique se cada host atende a essas condições.

Requisitos de Sistema e Considerações de Segurança

Antes de executar um único comando para habilitar RDP, verifique os pré-requisitos a seguir. Pular essas etapas pode causar falhas de conexão mais tarde.

- Privilégios de administrador: Faça login com uma conta que tenha direitos totais para alterar as configurações do sistema. Você não pode modificar o registro ou firewall sem essas permissões.

- Conexão de rede estável: Os computadores remoto e local devem ter acesso à internet confiável. Um cabo ou sinal Wi-Fi forte minimizará a latência.

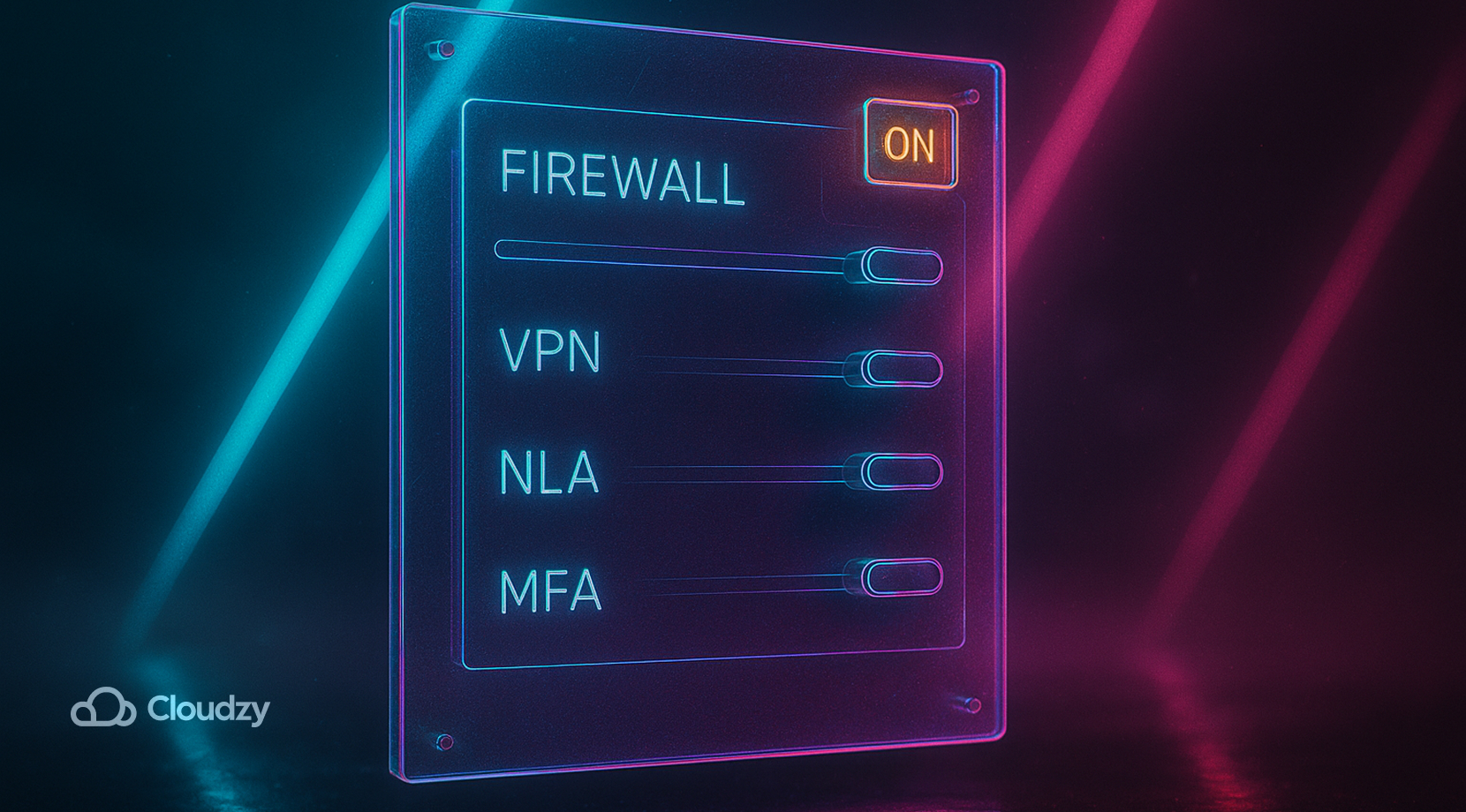

- Acesso do firewall: O Firewall do Windows Defender deve permitir tráfego de entrada na porta RDP. Ajustaremos isso mais tarde, mas se sua organização bloquear certas portas, você deve verificar primeiro.

- Autenticação no Nível de Rede e MFA: Autenticação no Nível de Rede (NLA) é habilitada por padrão para adicionar uma camada de logon antes da sessão começar. Para uma segurança ainda maior, você pode adicionar autenticação multifator à Área de Trabalho Remota por meio de ferramentas como Rublon.

Dedicar tempo para revisar essas condições ajuda a evitar perseguir erros após habilitar a área de trabalho remota via CMD. Agora você está pronto para ajustar o registro.

Precisa de um Desktop Remoto?

Precisa de um Desktop Remoto?

Servidores RDP confiáveis e de alto desempenho com 99,95% de tempo de atividade. Leve seu desktop para qualquer lugar nas principais cidades dos EUA, Europa e Ásia.

Obtenha um Servidor RDPAtivar Desktop Remoto via CMD: Guia Passo a Passo

Habilitar RDP com a linha de comando envolve editar um valor do registro, abrir uma regra de firewall, iniciar um serviço e confirmar as alterações. Em outras palavras, você está configurando a área de trabalho remota via CMD para que aceite conexões de entrada. Cada etapa inclui uma explicação para que você saiba o que os comandos estão fazendo.

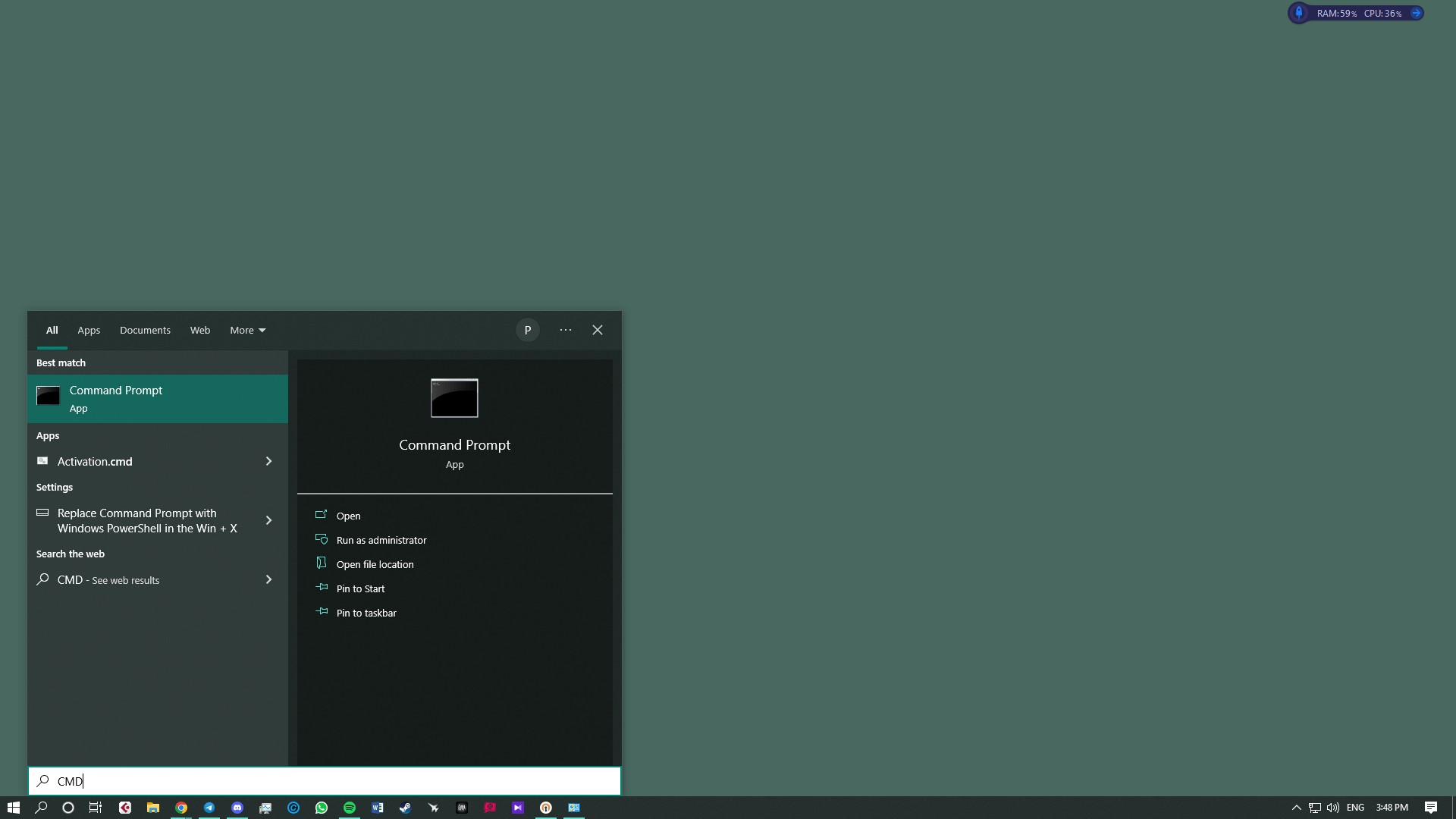

- Verifique sua conta e abra o Prompt de Comando – Certifique-se de que sua conta atual tem direitos de administrador. Clique em Iniciar, digite CMD, depois clique com o botão direito em Prompt de Comando e escolha Executar como administrador. Quando o Controle de Conta de Usuário aparecer, clique em Sim.

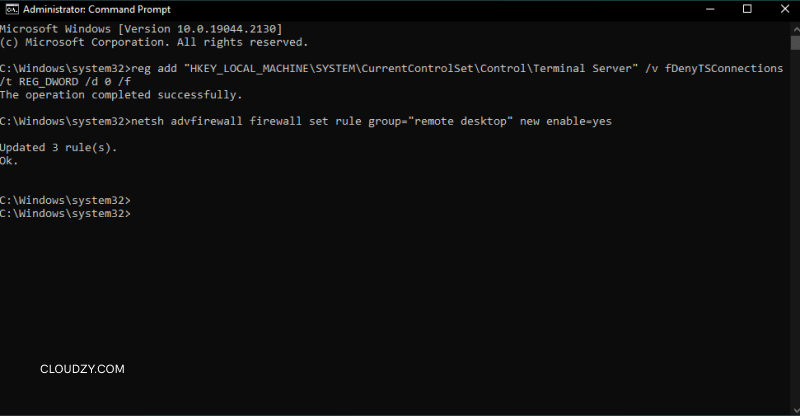

- Altere a chave do registro – Digite ou cole o comando a seguir e pressione Enter. Isso modifica a chave que controla o acesso ao host RDP e a configura para permitir conexões:

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /fEste comando escreve o valor DWORD 0 para fDenyTSConnections chave, que instrui o Windows a permitir conexões de área de trabalho remota.

- Permita a Área de Trabalho Remota através do firewall – Por padrão, o firewall pode bloquear o tráfego RDP de entrada. Execute este comando para habilitar a regra predefinida para Área de Trabalho Remota:

netsh advfirewall firewall set rule group="remote desktop" new enable=YesExecutar este comando abre a porta 3389 no Firewall do Defender Windows para redes privadas e públicas.

- Inicie o serviço Remote Desktop Services – Se o serviço que controla RDP estiver parado, você não conseguirá se conectar. Digite o comando a seguir para verificar se está em execução:

net start termservice

Esta etapa inicia o serviço TermService no Windows 10 e Windows 11. Se já estiver em execução, o comando informará.

- Confirmar ativação – Abra a caixa de diálogo Executar com Win + R e digite sysdm.cpl. Na janela Propriedades do Sistema janela, selecione a aba Remoto e verifique se Permitir conexões remotas a este computador está marcado. Você também deve garantir que apenas usuários autorizados estejam listados em Selecionar Usuários.

Ativar e Verificar RDP via PowerShell

O PowerShell oferece um ambiente ainda mais flexível para gerenciar recursos de Windows e fornece outra forma de habilitar a linha de comando RDP em sistemas compatíveis. Os comandos abaixo alcançam o mesmo resultado da seção anterior e incluem uma etapa de verificação.

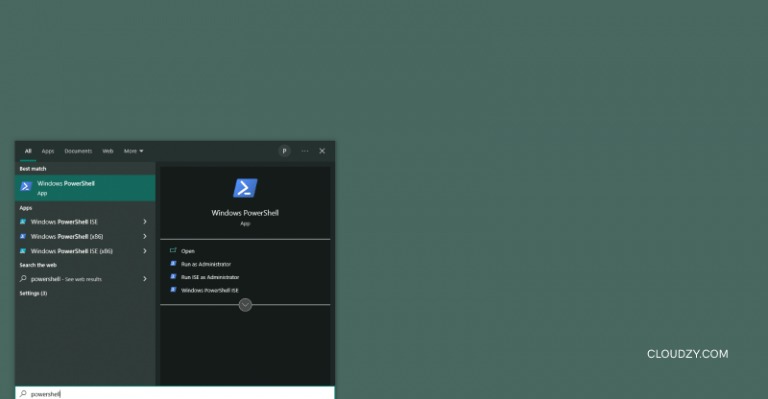

- Abra o PowerShell como administrador Pesquisar por PowerShell, clique com o botão direito no resultado e escolha Executar como administrador. Aceite o aviso de Controle de Conta de Usuário.

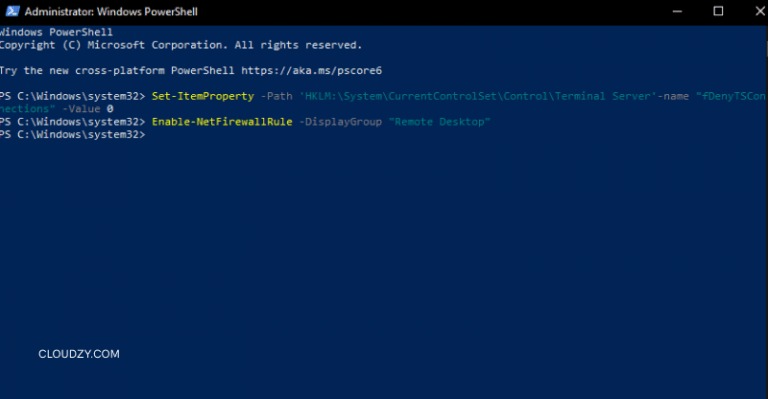

- Ativar a configuração de registro - Execute o seguinte comando para modificar a mesma: fDenyTSConnections valor por meio de um CMDlet:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0 -Force- Configurar permissões do firewall - Permita a regra Remote Desktop no Windows Defender Firewall:

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"- Iniciar o serviço - Certifique-se de que o TermService está em execução:

Start-Service -Name 'TermService'

Set-Service -Name 'TermService' -StartupType Automatic- Verificar ativação - Confirme que o valor foi alterado executando:

(Get-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server').fDenyTSConnectionsSe o comando retornar 0, o acesso remoto foi ativado. Com PowerShell, você também pode automatizar essas etapas em múltiplos computadores usando scripts e funções de remoting.

Desabilitar Área de Trabalho Remota via Linha de Comando

Às vezes, você pode optar por desativar o Remote Desktop para reduzir a superfície de ataque. Desativar o recurso é uma imagem especular de ativá-lo.

- Alternar o valor de registro - Em um Prompt de Comando administrativo, execute:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 1 /fDefinir o DWORD para 1 bloqueia qualquer nova conexão RDP.

- Bloquear a regra do firewall - Em seguida, desative a regra do firewall que permite tráfego de entrada:

netsh advfirewall firewall set rule group="remote desktop" new enable=No- Parar o serviço - Por fim, pare o serviço TermService:

net stop termserviceApós essas três etapas, a máquina não é mais acessível via RDP. Use esses comandos quando não precisar mais de acesso remoto ou antes de desativar um servidor.

Solução de Problemas e Dicas Adicionais

Mesmo seguindo os comandos perfeitamente, você pode encontrar problemas ao conectar. A tabela abaixo lista problemas comuns e correções recomendadas. Sempre comece com verificações locais antes de assumir que os comandos falharam.

| Problema | Causa Possível | Como Resolver |

| Não foi possível conectar ao host | Firewall está bloqueando a porta 3389 ou o roteador não está encaminhando conexões | Revise as configurações de firewall em Painel de Controle > Firewall do Defender Windows e confirme se as regras de Área de Trabalho Remota estão ativadas. Se conectar pela internet, configure o encaminhamento de porta no roteador e confirme que está usando o endereço externo correto. |

| Serviço não está em execução | TermService foi interrompido ou falhou | Abra um Prompt de Comando administrativo e execute iniciar serviço net start termservice novamente. Verifique o Visualizador de Eventos se o serviço falhar repetidamente. |

| Credenciais inválidas | Nome de usuário incorreto ou usuário não permitido | Apenas administradores e usuários do grupo Usuários da Área de Trabalho Remota podem fazer logon. Use o Selecionar usuários botão em Propriedades do Sistema para adicionar outras contas. |

| Desempenho lento ou desconexões | Conexão fraca ou latência alta | Use uma conexão com fio, se possível. Para conexões sem fio, aproxime-se do roteador ou reduza outro tráfego de rede. |

| Opção de Área de Trabalho Remota ausente | Edição Windows não é suportada | Atualize da edição Home para Pro ou escolha uma solução de terceiros. |

Antes de prosseguir, tenha em mente que empilhar vários usuários remotos em um host compartilhado pode criar gargalos de largura de banda. Nosso artigo sobre tipos de acesso RDP explica como migrar para um plano admin elimina esses limites e concede controle total de recursos.

Ao conectar pela primeira vez, você precisará do endereço IP e do nome do computador host. Para encontrá-los rapidamente no computador host, execute CMD e digite ipconfig para exibir o endereço IPv4. Para encontrar o nome do computador, abra Configurações > Sistema > Sobre e procure em Nome do dispositivo. Em seguida, no seu computador local, pressione Win + R, digitar mstsc, e digite o nome ou IP do servidor na janela Conexão de Área de Trabalho Remota.

A segurança é outra consideração importante. Deixar a Área de Trabalho Remota aberta com credenciais padrão convida intrusos. Sempre use senhas fortes, mantenha seus sistemas atualizados e considere autenticação multifator. Se você precisar acessar uma máquina local pela internet, uma conexão através de uma VPN ajuda a ocultar sua porta dos scanners públicos.

Escolhendo a Solução Correta de Área de Trabalho Remota

A Área de Trabalho Remota integrada é prática e econômica, mas não é a única opção. Mesmo com uma área de trabalho remota funcional via CMD, alguns administradores preferem ferramentas que oferecem sessões multiusuário ou clientes móveis. Se você usa Windows Home ou precisa de recursos como gravação de sessão ou suporte multiplataforma, considere uma ferramenta de terceiros. Programas como HelpWire e DeskIn fornecem links de conexão com um clique, contornando restrições de edição e reduzindo tempo de configuração. Porém, geralmente têm taxas de assinatura ou dependências de data center.

Cloudzy oferece servidores RDP otimizados para baixa latência com 99,95% de tempo de funcionamento, proteção DDoS e cobrança flexível. Escolha entre data centers estrategicamente localizados em Nova York, Chicago e Dallas na América do Norte, Frankfurt, Amsterdã e Londres na Europa, além de Singapura na Ásia-Pacífico, para que sua sessão sempre fique próxima aos seus usuários. Cada plano inclui armazenamento NVMe SSD, largura de banda ilimitada de 10 Gbps, licença Windows gratuita, backups de snapshot e escalabilidade instantânea de recursos, tudo com preço acessível. Quando você precisa de um host confiável para sua área de trabalho remota, pode contar com Cloudzy para comprar RDP.

Você também pode conferir outros principais provedores de RDP e compará-los com a gente para ver qual oferece os serviços e recursos que se encaixam nas suas necessidades.

Práticas Adicionais de Segurança e Gerenciamento

Assim que seu sistema aceitar conexões remotas, pense em como você gerencia e protege essas sessões ao longo do tempo. Ambientes modernos de Windows suportam clientes multiplataforma em macOS, Linux, iOS e Android, para que você se conecte de um telefone ou tablet. Mesmo com a Área de Trabalho Remota ativada, você deve atualizar regularmente suas máquinas e desabilitar o recurso quando não for mais necessário.

Para manter a administração do dia a dia simples e segura, foque nessas tarefas:

- Corrigir prontamente, aplique atualizações de Windows e patches de driver assim que forem lançados para fechar vulnerabilidades recém-descobertas.

- Use um usuário RDP dedicado, crie uma conta com privilégios limitados em vez de fazer login como administrador completo.

- DNS Dinâmico, se seu IP público muda, um serviço de DNS dinâmico garante que você sempre alcance o endereço correto.

- Mude a porta de escuta, deslocando RDP de 3389 para uma porta alta e aleatória reduz scans automatizados (lembre-se de atualizar seu firewall e roteador).

- Gerenciamento de Política de Grupo, envie configurações de Área de Trabalho Remota para múltiplas máquinas a partir de um único console, incluindo desativação rápida quando os níveis de risco aumentam.

- Implantações por script. Remoting do PowerShell ou PsExec permite ativar ou desativar RDP, redefinir serviços e auditar configurações sem fazer login em cada host.

Embora RDP forneça uma experiência gráfica suave, não é o único protocolo. Computação de Rede Virtual (VNC) é frequentemente usado em ambientes Linux, mas não possui encriptação por padrão e não compacta o tráfego tão eficientemente, enquanto Secure Shell (SSH) fornece sessões apenas de texto com encriptação forte. Escolha a ferramenta que se adequa às suas necessidades de desempenho e segurança.

Pensamentos Finais

Ativar a área de trabalho remota via CMD dá controle total sobre servidores e estações Windows, mesmo quando a interface gráfica falha. Ao atender aos requisitos do sistema, editar o registro, abrir o firewall e iniciar o serviço, você configura RDP consistentemente em várias máquinas. PowerShell oferece uma alternativa programável, e desabilitar RDP é igualmente direto quando você não precisa mais dele. No caminho, fique atento à segurança: use senhas fortes, considere autenticação multifator e limite o acesso do usuário.

Para equipes que precisam de áreas de trabalho remotas dedicadas com desempenho previsível, as ofertas Cloudzy fornecem conectividade confiável em numerosos data centres. Teste nosso serviço para manter suas sessões remotas responsivas e seguras; seu trabalho merece nada menos.