Servidores Linux VPS oferecem segurança melhor do que sistemas Windows através do seu Modelo de Segurança Linux integrado. Porém, nenhum sistema é à prova de falhas. Hackers verificam milhões de servidores diariamente procurando vulnerabilidades para explorar dados sensíveis ou usar servidores em ataques em larga escala.

Aprender a proteger um servidor Linux requer configuração deliberada. Instalações novas de VPS vêm com configurações padrão que priorizam acessibilidade sobre segurança. Entender como proteger implementações de servidor Linux protege contra ameaças em evolução mantendo a funcionalidade do sistema. Este guia mostra 20 passos essenciais para proteger infraestrutura de servidor Linux e transformar seu sistema vulnerável em uma fortaleza que repele ataques comuns.

O que é Linux VPS?

Um Linux VPS (Servidor Virtual Privado) é executado em plataformas em nuvem com recursos dedicados separados de outros usuários. Diferentemente de hospedagem compartilhada onde uma conta comprometida pode afetar outras, hospedagem segura de VPS isola seu ambiente. Porém, invasores ainda atacam servidores VPS desprotegidos para roubar dados, instalar malware ou lançar ataques contra outros sistemas.

Quando você contrata comprar Linux VPS hospedagem, o sistema operacional vem pré-instalado com configurações básicas. Essas definições padrão priorizam a facilidade de uso em detrimento da segurança, deixando seu servidor exposto a ataques automatizados que procuram por vulnerabilidades conhecidas. Implementar segurança em dados na nuvem com servidores VPS exige medidas proativas além da instalação básica.

Por Que Você Deve Proteger Seus Servidores Linux VPS

Servidores desprotegidos se tornam alvo em poucas horas após ficarem online. As organizações enfrentam agora uma média de 1.876 ataques cibernéticos por semana, representando um aumento de 75% em relação ao ano anterior. Entender como proteger a infraestrutura de servidores Linux o defende contra essas ameaças constantes que podem comprometer seu sistema.

O aspecto mais perigoso é que ataques sofisticados frequentemente passam despercebidos. Invasores podem acessar seus dados, monitorar comunicações ou usar recursos do seu servidor sem sinais óbvios de intrusão. Hospedagem VPS protegida exige medidas proativas porque invasores não anunciam sua presença. No momento em que você perceber atividade incomum, danos significativos podem ter ocorrido.

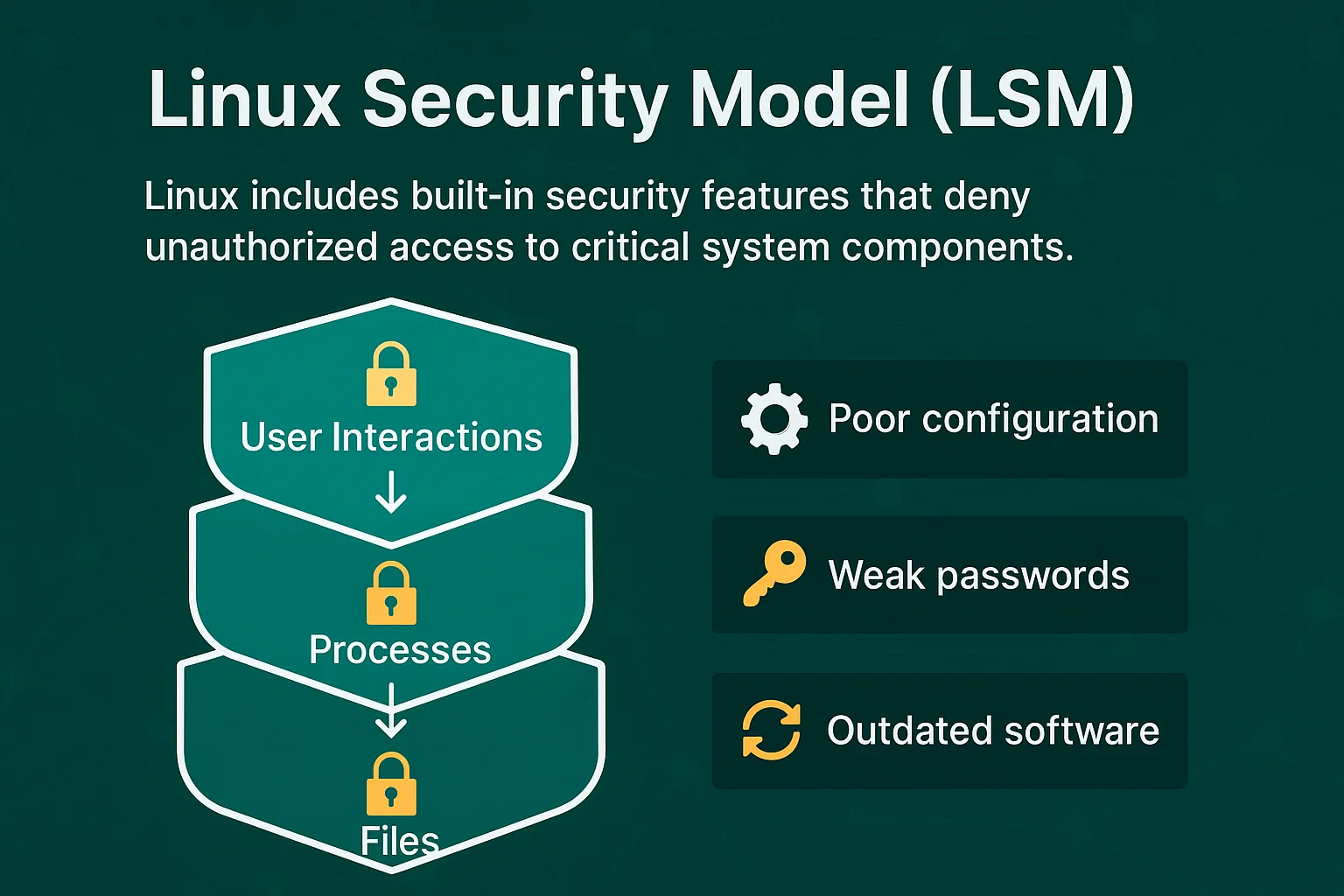

Modelo de Segurança Linux (LSM)

Linux inclui recursos de segurança integrados que negam acesso não autorizado a componentes críticos do sistema. O modelo de segurança Linux com diagrama mostra como controles de acesso protegem arquivos, processos e interações de usuários. Isso cria múltiplas camadas de segurança que tornam a exploração mais difícil em comparação com outros sistemas operacionais.

No entanto, LSMs não conseguem prevenir ataques causados por configuração inadequada, senhas fracas ou software desatualizado. Eles fornecem a base para como proteger um servidor Linux, mas exigem implementação adequada para serem efetivos em hospedagem Ubuntu VPS e outras distribuições Linux.

20 Formas de Proteger Linux VPS

Essas medidas de segurança progridem desde alterações básicas de configuração até sistemas avançados de monitoramento. Dominar como proteger ambientes de servidores Linux requer implementar essas etapas sistematicamente para construir um servidor Linux protegido que resista a vetores de ataque comuns.

Cada técnica aborda vulnerabilidades específicas que invasores exploram frequentemente. Os métodos variam de configurações fundamentais que todo servidor precisa a sistemas sofisticados de monitoramento para detecção avançada de ameaças. Algumas medidas oferecem proteção imediata enquanto outras criam resiliência de segurança a longo prazo. A ordem de implementação importa. Etapas básicas de endurecimento devem preceder ferramentas de monitoramento avançadas. Juntas, essas 20 estratégias criam camadas de segurança sobrepostas que reduzem significativamente a superfície de ataque do seu servidor.

1. Mantenha o Software Atualizado

Software desatualizado contém vulnerabilidades de segurança conhecidas que invasores exploram. Desenvolvedoras de software lançam regularmente correções que eliminam essas vulnerabilidades, tornando atualizações sua primeira linha de defesa para proteger sistemas de servidores Linux.

Configure atualizações automáticas para correções críticas de segurança:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yConfigure notificações por email para atualizações disponíveis a fim de se manter informado sobre correções de segurança que exigem revisão manual.

2. Desative o Login Root

Todo servidor Linux inclui uma conta de usuário "root" com acesso ilimitado ao sistema. Como hackers sabem que essa conta sempre existe, eles a atacam com ataques de força bruta para adivinhar senhas e ganhar controle total do servidor.

Crie um novo usuário administrativo antes de desabilitar o acesso root:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdIsso força os invasores a adivinhar tanto o nome de usuário quanto a senha, aumentando significativamente a segurança.

3. Gere um Par de Chaves SSH

Logins baseados em senha, especialmente com senhas fracas, podem ser uma vulnerabilidade. A autenticação por chave SSH oferece uma alternativa mais segura. Ao usar chaves criptográficas em vez de senhas, você garante um método de autenticação mais robusto e difícil de comprometer.

Essa medida de segurança é particularmente crítica considerando que credenciais roubadas são o vetor inicial de ataque em 24% das violações de dados segundo pesquisas de segurança. Esses ataques levam mais tempo para serem detectados e contidos do que qualquer outro método, tornando essencial a prevenção com chaves SSH.

Gere pares de chaves SSH para autenticação segura:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipChaves SSH podem ter até 4096 bits de comprimento, tornando-as exponencialmente mais seguras do que até senhas complexas.

4. Ative a Autenticação de Dois Fatores

A autenticação de dois fatores adiciona uma segunda etapa de verificação além da senha. Mesmo que os invasores obtenham sua senha, não conseguirão acessar seu servidor sem o segundo fator de autenticação.

Instale e configure a autenticação de dois fatores:

sudo apt install libpam-google-authenticator

google-authenticatorConfigure seu aplicativo autenticador móvel para gerar códigos baseados em tempo para acesso ao servidor.

5. Altere a Porta SSH

A porta padrão SSH (22) recebe constantes tentativas de ataque de ferramentas de varredura automatizadas. Mudar para uma porta customizada reduz a exposição a esses ataques automatizados. Considerando que o custo médio global de uma violação de dados atingiu US$ 4,88 milhões em 2024, até medidas simples de segurança como mudanças de porta oferecem proteção valiosa contra ameaças automatizadas.

Para a maioria das distribuições Linux:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdPara Ubuntu versão 23.04 e posteriores:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceImportante: Teste a nova porta antes de fechar sua sessão atual:

# Test connection in a new terminal

ssh username@server-ip -p 2222Atualize suas regras de firewall para permitir a nova porta:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingLembre-se de especificar a nova porta ao conectar: ssh username@server-ip -p 2222

6. Desative Portas de Rede e IPv6 Não Utilizadas

Portas de rede abertas fornecem pontos de entrada para invasores. Cada serviço em execução cria vulnerabilidades em potencial, portanto desative serviços desnecessários e suas portas associadas.

Visualize as portas abertas no momento:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnUsar iptables para gerenciar regras de firewall e fechar portas desnecessárias.

Desative IPv6 se não estiver em uso:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Atualize a configuração de rede (localize seu arquivo netplan):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Configurar um Firewall

Firewalls controlam qual tráfego de rede pode alcançar seu servidor. Bloqueiam conexões não autorizadas enquanto permitem tráfego legítimo através de portas especificadas.

Configuração Rápida do UFW:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableRegras de firewall essenciais:

| Propósito | Comando | Resultado |

| Permitir HTTP | sudo ufw allow 80 | Tráfego web permitido |

| Permitir HTTPS | sudo ufw allow 443 | Tráfego web seguro |

| Permitir porta customizada SSH | sudo ufw allow 2222 | SSH em porta customizada |

| Bloquear IP específico | sudo ufw deny from 192.168.1.100 | IP completamente bloqueado |

Verificar status do firewall:

sudo ufw status verboseEsta configuração bloqueia todo tráfego de entrada, exceto conexões SSH.

8. Instalar Aplicações Antimalware e Antivírus

Sistemas Linux podem ser infectados com malware que rouba dados, realiza mineração de criptomoedas ou fornece acesso de backdoor para atacantes. Software antimalware detecta e remove essas ameaças antes que comprometam seu sistema.

Instale ClamAV para varredura abrangente de vírus:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamExecute varreduras manuais em diretórios críticos:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removePara proteção aprimorada, instale Maldet junto com ClamAV:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useAgende varreduras automatizadas diárias com cron:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Instalar um Scanner de Rootkit

Rootkits são programas maliciosos que se ocultam profundamente no sistema operacional, frequentemente passando despercebidos pelo software antivírus padrão. Podem fornecer aos atacantes acesso persistente ao seu sistema enquanto permanecem invisíveis aos métodos de detecção normais.

Instale e configure Chkrootkit para detecção de rootkit:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDInstale o RKHunter para proteção adicional contra rootkits:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkConfigure verificações automatizadas semanais de rootkits:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logSe rootkits forem detectados, isole o servidor imediatamente e considere reinstalar o sistema operacional completamente, pois rootkits podem ser extremamente difíceis de remover sem comprometer a integridade do sistema.

10. Use Fail2Ban para Prevenção de Intrusões

O Fail2Ban monitora tentativas de login e bloqueia automaticamente endereços IP que mostram comportamento malicioso, como múltiplas tentativas de login falhadas.

Instalação Rápida:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localConfigurações Essenciais de Proteção SSH:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Valores de Configuração Principais:

| Configuração | Valor | Significado |

| maxretry | 3 | Tentativas falhadas antes do bloqueio |

| tempo de banimento | 3600 | Duração do bloqueio (1 hora) |

| encontrar hora | 600 | Janela de tempo (10 minutos) |

Iniciar e Ativar:

sudo systemctl start fail2ban

sudo systemctl enable fail2banVerificar IPs Bloqueados:

sudo fail2ban-client status sshd11. Ativar SELinux

O Linux Aprimorado para Segurança (SELinux) fornece controles de acesso obrigatórios que restringem o que os programas podem fazer, mesmo se forem comprometidos. Cria uma camada adicional de segurança além das permissões padrão do Linux.

Verificar e ativar SELinux:

sestatus

sudo setenforce enforcingAs políticas SELinux impedem que aplicações comprometidas acessem recursos do sistema não autorizados. Siga estas instruções simples para aproveitar ao máximo o SELinux para configuração ideal.

12. Proteja Arquivos, Diretórios e E-mails

Criptografe arquivos sensíveis para protegê-los de acesso não autorizado, mesmo que invasores ganhem acesso ao sistema. Isso é essencial para configurações seguras de servidor Linux que lidam com dados sensíveis.

Use GPG para criptografia de arquivos:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameDefina permissões de arquivo apropriadas para restringir acesso:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Faça Backups Regularmente

Backups regulares garantem que você possa se recuperar de incidentes de segurança, falhas de hardware ou perda de dados acidental. Backups automatizados reduzem o risco de erro humano e são um componente crítico de estratégias seguras de hospedagem VPS.

Crie scripts de backup automatizados:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logArmazene backups em múltiplos locais, incluindo armazenamento externo, seguindo a regra de backup 3-2-1.

14. Criar Particionamento de Disco

O particionamento de disco separa arquivos do sistema dos dados do usuário, limitando danos se uma partição for comprometida. Também impede que o esgotamento do espaço em disco em uma área afete todo o sistema.

Esquema de partição recomendado:

/boot – 500MB (ficheiros de arranque)

/ – 20GB (arquivos do sistema)

/home – 50GB (dados do usuário)

/var – 10GB (logs e bancos de dados)

/tmp – 2GB (ficheiros temporários)

swap – 2GB (memória virtual)

Monte partições temporárias com restrições de segurança:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Candidatar-se imediatamente

sudo mount -aVerifique a segurança da partição:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionO noexec impede que executáveis maliciosos sejam executados, nosuid desabilita bits set-user-ID, e nodev impede a criação de arquivos de dispositivo em diretórios temporários.

15. Monitorar Logs do Servidor

Os logs do servidor registram todas as atividades do sistema, fornecendo sinais de alerta precoce de incidentes de segurança. O monitoramento regular de logs ajuda a identificar padrões incomuns antes que se tornem ameaças sérias.

Logs Principais para Monitorar:

| Arquivo de Log | Propósito | Comando |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Tentativas de login | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Mensagens do sistema | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Tráfego web | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | IPs Bloqueados | sudo tail -f /var/log/fail2ban.log |

Comandos Rápidos de Análise de Logs:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Monitoramento Automatizado de Logs:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllConfigure a rotação de logs para evitar que arquivos de log consumam muito espaço em disco.

16. Use Senhas Fortes

Senhas fortes resistem a ataques de força bruta e ataques de dicionário. Senhas fracas podem ser quebradas em minutos com o poder computacional moderno.

Requisitos de senha:

- Mínimo 12 caracteres

- Mistura de letras maiúsculas, minúsculas, números e símbolos

- Sem palavras de dicionário ou informações pessoais

- Única para cada conta

Use gerenciadores de senhas para gerar e armazenar senhas complexas com segurança. Combinadas com os princípios do modelo de segurança Linux com diagrama, senhas fortes formam múltiplas camadas defensivas que protegem contra acessos não autorizados.

17. Prefira SFTP em vez de FTP

O padrão FTP transmite dados e credenciais em texto plano, tornando-os visíveis para interceptadores de rede. SFTP criptografa toda transmissão de dados, protegendo informações sensíveis e suportando arquiteturas de servidor de arquivos seguro Linux.

Configure acesso somente com SFTP:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpDesabilite serviços padrão FTP para eliminar o risco de segurança:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Habilite Atualizações Automáticas do CMS

Sistemas de Gerenciamento de Conteúdo (WordPress, Drupal, Joomla) lançam frequentemente patches de segurança. Habilitar atualizações automáticas garante que vulnerabilidades críticas sejam corrigidas rapidamente.

Para WordPress, adicione ao wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Monitore os logs de atualização para garantir compatibilidade e funcionalidade.

19. Desabilite Uploads Anônimos FTP

FTP anônimo permite que qualquer pessoa faça upload de arquivos para seu servidor sem autenticação. Isso pode fazer com que seu servidor hospede conteúdo ilegal, malware ou se torne um ponto de distribuição para ataques.

Configure vsftpd para exigir autenticação:

sudo nano /etc/vsftpd.conf# Desabilitar acesso anônimo

anonymous_enable=NO# Habilitar autenticação de usuário local

local_enable=YES

write_enable=YES

local_umask=022# Restringir usuários aos seus diretórios home

chroot_local_user=YES

allow_writeable_chroot=YES# Configurações de segurança

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOReinicie o serviço FTP:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdCrie contas de usuário FTP com permissões restritas:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsMonitore os logs de acesso FTP para atividades suspeitas:

sudo tail -f /var/log/vsftpd.log20. Configure Proteção Contra Força Bruta

Implemente múltiplas camadas de proteção contra força bruta além do Fail2Ban para se defender contra ataques automatizados sofisticados.

Configure proteções adicionais:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Use ferramentas como DenyHosts junto com Fail2Ban para proteção abrangente.

Conclusão

Proteger um servidor Linux VPS exige implementar múltiplas camadas de defesa, desde alterações de configuração básicas até sistemas avançados de monitoramento. Comece com medidas de segurança fundamentais (atualizações de software, configuração de firewall, endurecimento de SSH) antes de adicionar ferramentas sofisticadas como detecção de intrusão e monitoramento automatizado.

Um servidor Linux seguro exige manutenção contínua, não apenas configuração única. Revise os logs regularmente, atualize o software e ajuste as medidas de segurança conforme as ameaças evoluem. O investimento em configuração de segurança adequada previne violações caras de dados e mantém a confiabilidade do sistema.

Lembre-se de que essas medidas de segurança funcionam juntas – nenhuma técnica isolada oferece proteção completa. Implementar todas as 20 estratégias cria camadas de segurança sobrepostas que reduzem significativamente a vulnerabilidade do seu servidor a ataques comuns. Quer você precise de configurações seguras de servidor de arquivos Linux ou proteção de hospedagem VPS geral, essas etapas fundamentais fornecem segurança essencial.