Conexões Remote Desktop Protocol (RDP) sofrem ataques constantes de criminosos cibernéticos que exploram senhas fracas, portas expostas e controles de segurança ausentes. Entender como proteger RDP é crítico porque atacantes comprometem com sucesso 90% dos servidores RDP expostos em poucas horas.

Os riscos imediatos incluem: ataques de força bruta contra senhas, roubo de credenciais, implantação de ransomware e movimento lateral na rede. As soluções comprovadas são: acesso apenas VPN, autenticação multifator, Network Level Authentication, políticas de senhas fortes e nunca expor RDP direto à internet.

Este guia mostra exatamente como proteger conexões de desktop remoto usando medidas de segurança testadas que bloqueiam ataques antes de sucederem.

O que é RDP?

Remote Desktop Protocol (RDP) é a tecnologia da Microsoft para controlar outro computador pela rede. Transmite dados de tela, entradas de teclado e movimentos do mouse entre dispositivos, permitindo controle remoto como se você estivesse na máquina alvo.

RDP usa porta 3389 por padrão e inclui criptografia básica, mas essas configurações padrão criam vulnerabilidades de segurança significativas que atacantes exploram ativamente.

RDP é seguro?

Não. RDP não é seguro com configurações padrão.

Os fatos: RDP fornece apenas criptografia de 128 bits por padrão. Criminosos cibernéticos visam RDP em 90% dos ataques bem-sucedidos. Servidores RDP expostos à internet enfrentam milhares de tentativas de ataque diariamente.

Por que RDP falha: Autenticação padrão fraca permite ataques de força bruta. Network Level Authentication ausente expõe telas de login a atacantes. A porta padrão 3389 é constantemente escaneada por ferramentas automatizadas. Nenhuma autenticação multifator integrada deixa senhas como única proteção.

A solução: RDP fica seguro apenas quando você implementa múltiplas camadas de segurança, incluindo acesso VPN, autenticação forte, controles de rede adequados e monitoramento contínuo. Análise recente mostra que erros humanos continuam sendo a principal causa de violações de segurança, com 68% envolvendo elementos não-maliciosos como cair em engenharia social ou cometer erros de configuração.

O impacto financeiro dessas falhas de segurança é substancial. Custos de violação de dados atingiram patamares inéditos em 2024, com o custo global médio chegando a US$ 4,88 milhões por incidente — um aumento de 10% em relação ao ano anterior, impulsionado principalmente por interrupção de negócios e despesas de recuperação.

Problemas Comuns de Segurança em Conexão de Desktop Remoto

Os principais problemas de segurança em conexão de desktop remoto que criam vetores de ataque bem-sucedidos incluem:

| Categoria de Vulnerabilidade | Problemas Comuns | Método de Ataque |

| Fragilidades de Autenticação | Senhas fracas, MFA ausente | Ataques de força bruta |

| Exposição de Rede | Acesso direto à internet | Verificação automática |

| Problemas de Configuração | NLA desativado, sistemas sem patches | Exploração de vulnerabilidades conhecidas |

| Problemas de Controle de Acesso | Privilégios excessivos | Movimento lateral |

A vulnerabilidade BlueKeep (CVE-2019-0708) demonstra como esses problemas escalam rapidamente. Essa falha de execução remota de código permitiu que atacantes ganhassem controle completo do sistema sem autenticação, afetando milhões de sistemas Windows sem patches.

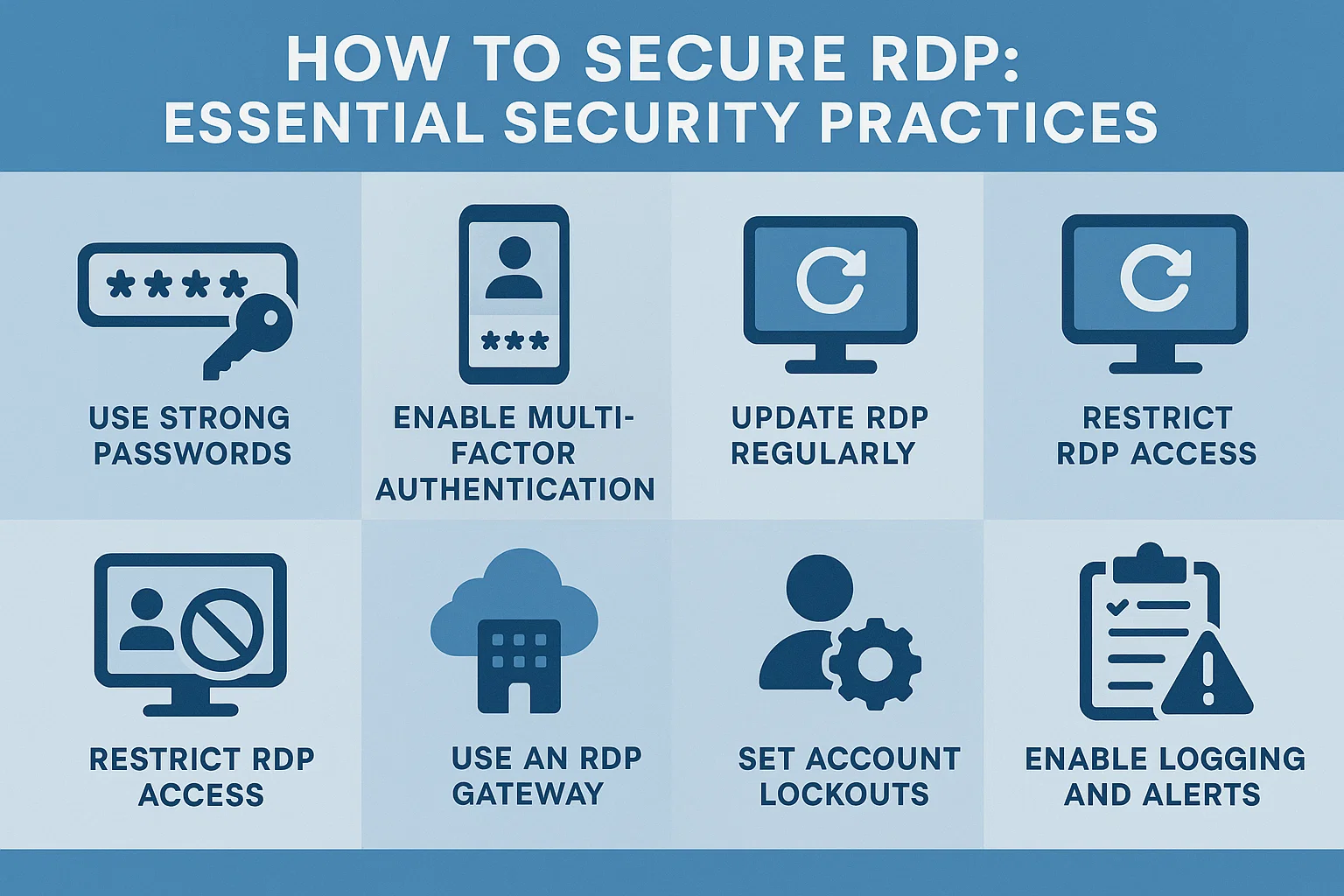

Como Proteger RDP: Práticas de Segurança Essenciais

Essas práticas recomendadas de acesso remoto fornecem proteção comprovada quando implementadas em conjunto.

Nunca Exponha RDP Diretamente à Internet

Essa regra é inegociável ao aprender como proteger RDP efetivamente. Expor RDP diretamente à internet na porta 3389 cria uma superfície de ataque imediata que ferramentas automatizadas encontrarão e explorarão em poucas horas.

Presenciei servidores receberem mais de 10.000 tentativas de login falhadas no primeiro dia de exposição à internet. Atacantes usam botnets especializadas que continuamente scanneiam serviços RDP e lançam ataques de credential stuffing contra servidores descobertos.

Implementação: Bloqueie todo acesso direto à internet para portas RDP por meio de regras de firewall e implemente políticas de acesso somente via VPN.

Use Senhas Fortes e Únicas

A segurança de senhas forma a base da segurança de desktop remoto Windows e deve atender aos padrões atuais de ameaça para resistir a métodos de ataque modernos.

Requisitos CISA que funcionam:

- Mínimo de 16 caracteres com complexidade total

- Senhas únicas nunca reutilizadas entre sistemas

- Rotação regular de contas com privilégios

- Sem palavras de dicionário ou informações pessoais

Configuração: Defina políticas de senha através da Política de Grupo em Configuração do Computador > Políticas > Windows Settings > Configurações de Segurança > Políticas de Conta > Política de Senha. Isso garante aplicação em toda a empresa.

Ativar Autenticação no Nível de Rede (NLA)

A Autenticação no Nível de Rede exige autenticação antes de estabelecer sessões RDP, fornecendo proteção essencial para proteger protocolos de conexão remota.

A NLA impede que atacantes alcancem a tela de login Windows, bloqueia tentativas de conexão que consomem muitos recursos e reduz a carga do servidor de tentativas de autenticação falhadas.

Etapas de Configuração:

- Abra Propriedades do Sistema nos servidores de destino

- Navegue até a guia Remoto

- Ativar "Permitir conexões apenas de computadores executando Área de Trabalho Remota com Autenticação no Nível de Rede"

Implemente Autenticação Multifator (MFA)

Autenticação Multifator bloqueia ataques baseados em credenciais exigindo verificação adicional além de senhas. Esta é a melhoria única mais eficaz para a segurança de conexão remota Windows.

| Método de Autenticação de Dois Fatores | Nível de Segurança | Tempo de Implementação | Melhor para |

| Autenticador Microsoft | Alto | 2-4 horas | A maioria dos ambientes |

| Verificação por SMS | Médio | 1 hora | Implantação rápida |

| Tokens de Hardware | Muito Alto | 1-2 dias | Zonas de alta segurança |

| Cartões Inteligentes | Muito Alto | 2-3 dias | Ambientes corporativos |

Microsoft Authenticator oferece o melhor equilíbrio entre segurança e usabilidade na maioria das implantações. Os usuários se adaptam rapidamente após entender os benefícios de proteção.

Exigir Acesso VPN

As conexões VPN criam túneis criptografados que protegem todo o tráfego de rede, incluindo sessões RDP. Esta abordagem fornece a proteção mais confiável para as melhores práticas de acesso remoto seguro.

Benefícios de Segurança VPN:

- Criptografia de todos os canais de comunicação

- Autenticação centralizada e registro de acesso

- Controles de acesso no nível de rede

- Restrições geográficas quando necessário

Quando os usuários se conectam através de VPN primeiro, eles se autenticam duas vezes: uma vez para os serviços VPN e novamente para as sessões RDP. Esta autenticação dupla bloqueou consistentemente acesso não autorizado em o melhores provedores RDP implementações.

Configurar um Jump Host

Jump hosts servem como pontos de entrada controlados para acesso interno RDP, fornecendo monitoramento centralizado e controles de segurança que aprimoram as implantações seguras de área de trabalho remota.

Arquitetura do Jump Host:

- Servidor dedicado acessível apenas através de VPN

- Registro e gravação completa de sessão

- Controles de acesso granulares por usuário

- Monitoramento de segurança automatizado

Jump hosts funcionam melhor quando combinados com ferramentas de gerenciador de conexão que automatizam o processo multi-salto mantendo trilhas de auditoria completas.

Proteja RDP com Certificados SSL

Certificados SSL/TLS oferecem criptografia aprimorada além da segurança padrão RDP e previnem ataques man-in-the-middle que podem interceptar credenciais e dados de sessão.

Implementação de Certificado:

- Gere certificados para todos os servidores RDP

- Configure os serviços RDP para exigir autenticação por certificado

- Implante informações da autoridade de certificação em sistemas clientes

- Monitore expiração e renovação de certificados

Certificados profissionais de autoridades confiáveis oferecem melhor segurança do que certificados auto-assinados e simplificam a configuração de clientes em ambientes corporativos.

Restrinja o Acesso com Soluções PAM

Soluções de Gerenciamento de Acesso Privilegiado (PAM) fornecem controle abrangente sobre o acesso RDP, implementando permissões just-in-time e gerenciamento automático de credenciais para proteger protocolos de conexão remota.

Recursos do PAM:

- Provisionamento de acesso temporário baseado em solicitações aprovadas

- Rotação e injeção automática de senhas

- Monitoramento e gravação de sessão em tempo real

- Decisões de acesso baseadas em risco usando análise comportamental

Delinea Secret Server integra-se ao Active Directory enquanto fornece os controles avançados necessários para implementações de segurança de desktop remoto Windows corporativas.

Configuração Avançada de Segurança

Essas configurações complementam práticas essenciais de segurança e fornecem proteção em profundidade.

Altere a Porta Padrão RDP

Alterar RDP da porta 3389 bloqueia ferramentas de varredura automatizada que visam especificamente a porta padrão. Embora não seja proteção abrangente, mudanças de porta reduzem tentativas de ataque em aproximadamente 80% com base em análise de logs.

Implementação: Modifique configurações do registro ou use Política de Grupo para atribuir portas personalizadas, depois atualize regras de firewall para permitir a nova porta enquanto bloqueia 3389.

Configure Políticas de Bloqueio de Conta

Políticas de bloqueio de conta desabilitam automaticamente contas após tentativas repetidas de autenticação falhada, fornecendo proteção eficaz contra ataques de força bruta.

Configuração de Política de Grupo:

- Acesse Configuração do Computador > Políticas > Configurações Windows > Configurações de Segurança > Políticas de Conta > Política de Bloqueio de Conta

- Defina o limite de bloqueios: 3 a 5 tentativas falhadas

- Configure a duração do bloqueio: 15 a 30 minutos

- Equilibre os requisitos de segurança com a produtividade dos usuários

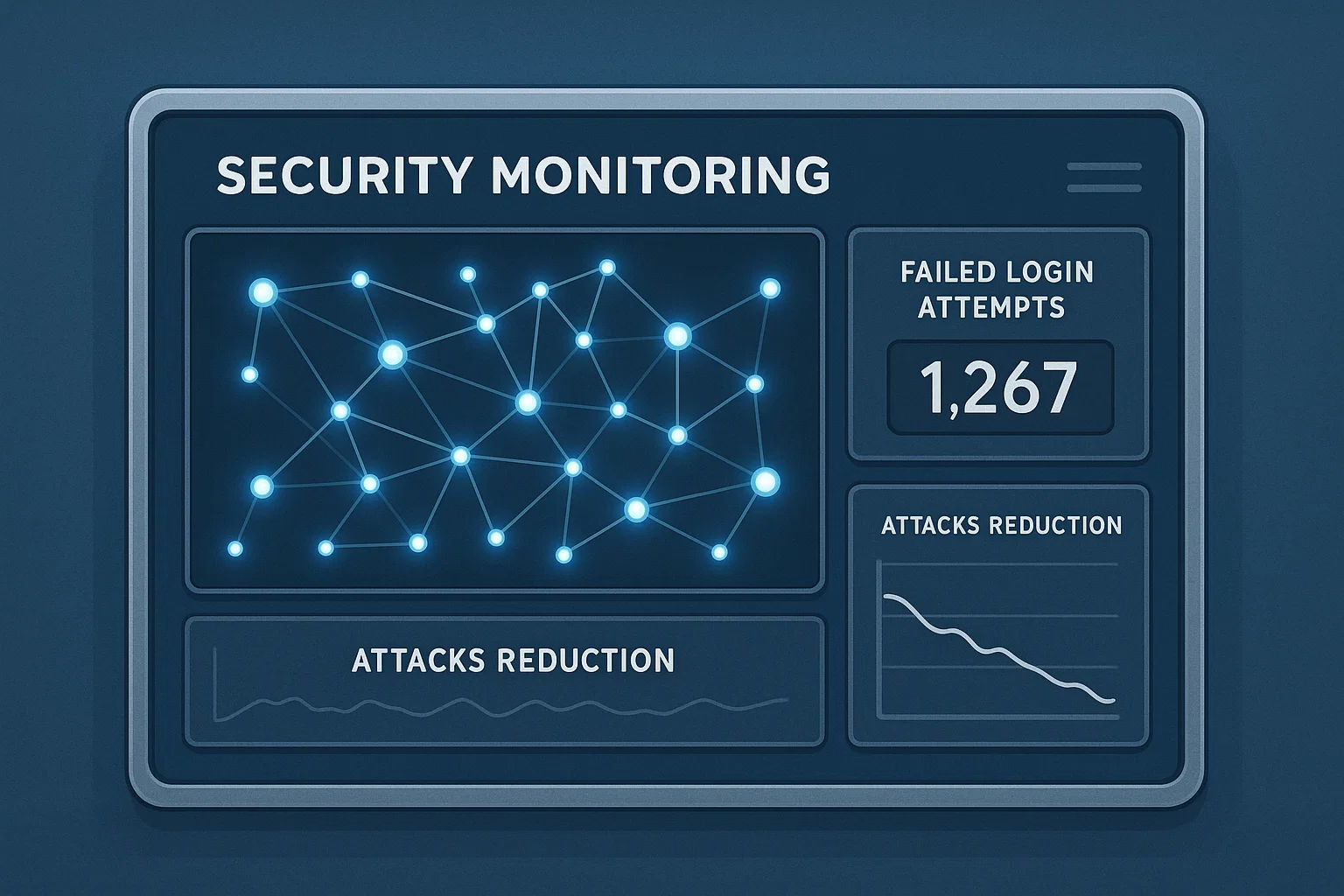

Monitore a Atividade RDP

Sistemas SIEM (Security Information and Event Management) oferecem monitoramento centralizado que correlaciona eventos RDP com outros dados de segurança para identificar ameaças e padrões de ataque.

Requisitos de Monitoramento:

- Coleta de Log de Eventos Windows para todos os servidores RDP

- Alertas automatizados para falhas de autenticação

- Detecção de anomalias geográficas nas fontes de conexão

- Integração com feeds de inteligência de ameaças

Plataformas de gerenciador de conexão oferecem visibilidade adicional sobre comportamentos de sessão e ajudam a identificar padrões de acesso anômalo que exigem investigação.

Gerenciamento Unificado de Sessões

Plataformas modernas permitem gerenciar várias sessões remotas para RDP e SSH através de interfaces unificadas, fornecendo políticas de segurança consistentes entre diferentes métodos de acesso.

Benefícios do Gerenciamento Unificado:

- Ponto único de autenticação para todo acesso remoto

- Políticas de segurança consistentes entre protocolos

- Gravação de sessão centralizada e trilhas de auditoria

- Experiência do usuário simplificada com segurança mantida

Implementação do Delinea Secret Server

Soluções corporativas como Delinea Secret Server oferecem gerenciamento abrangente de acesso remoto privilegiado com cofre de credenciais integrado que elimina exposição de senhas enquanto mantém trilhas de auditoria completas.

Fluxo de Trabalho PRA:

- Usuários solicitam acesso através da plataforma centralizada

- O sistema valida identidade e permissões contra políticas definidas

- Credenciais são automaticamente recuperadas e injetadas nas sessões

- Todas as atividades de sessão são registradas em tempo real

- O acesso é encerrado automaticamente em intervalos agendados

Esta abordagem impede roubo de credenciais enquanto fornece os registros de auditoria detalhados necessários para conformidade com frameworks de segurança.

Medidas de Segurança Adicionais

Estas medidas complementares reforçam as práticas de segurança essenciais e oferecem proteção em camadas para a segurança abrangente do RDP. Enquanto as práticas essenciais formam sua defesa principal, implementar estes controles suplementares reduz ainda mais as superfícies de ataque e fortalece sua postura geral de segurança.

Mantenha o Software Atualizado

Atualizações de segurança regulares resolvem vulnerabilidades recém-descobertas que atacantes exploram ativamente. Vulnerabilidades críticas do RDP como BlueKeep (CVE-2019-0708) e DejaBlue demonstram a importância de patches oportunos e os riscos severos de atualizações atrasadas.

A janela de tempo para patching cria um período de vulnerabilidade perigoso. Pesquisas indicam que organizações levam significativamente mais tempo para aplicar correções de segurança do que os atacantes precisam para explorá-las - em média 55 dias para remediar 50% das vulnerabilidades críticas, enquanto a exploração em massa geralmente começa dentro de apenas cinco dias após a divulgação pública.

Gerenciamento de Atualizações

- Implantação automatizada de patches para todos os sistemas com RDP habilitado

- Assinatura de Boletins de Segurança da Microsoft

- Teste de atualizações em ambientes de staging antes da produção

- Procedimentos de patch de emergência para vulnerabilidades críticas

Gerenciamento de Sessão

A configuração adequada de sessão impede que conexões inativas permaneçam disponíveis para exploração.

| Configuração | Valor | Benefício de Segurança |

| Tempo Limite de Inatividade | 30 minutos | Desconexão automática |

| Limite de Sessão | 8 horas | Reautenticação forçada |

| Limite de Conexão | 2 por usuário | Impedir sequestro |

Desabilite Recursos Arriscados

Os recursos de redirecionamento do RDP podem criar caminhos de exfiltração de dados e devem ser desabilitados a menos que especificamente necessários.

| Recurso | Risco | Desabilitar Método |

| Área de transferência | Roubo de dados | Política de Grupo |

| Impressora | Injeção de malware | Modelos Administrativos |

| Unidade de disco | Acesso a ficheiros | Configurações de Registro |

Conclusão

Aprender a proteger RDP requer implementar múltiplas camadas de segurança em vez de depender de um único método de proteção. A abordagem mais eficaz combina acesso VPN, autenticação forte, monitoramento adequado e atualizações regulares.

Nunca exponha RDP diretamente à internet independentemente de outras medidas de segurança. Em vez disso, implemente políticas com VPN em primeiro lugar ou soluções RDP Gateway que fornecem canais de acesso controlado com capacidades completas de auditoria.

A segurança eficaz do RDP exige atenção contínua a ameaças emergentes e avaliações regulares de segurança para manter a efetividade da proteção. Para soluções gerenciadas profissionalmente, considere hosting de servidores RDP provedores que implementam medidas de segurança abrangentes por padrão.