Các server Linux VPS cung cấp bảo mật tốt hơn so với hệ thống Windows thông qua Linux Security Model tích hợp sẵn. Tuy nhiên, không có hệ thống nào hoàn toàn an toàn. Các cuộc tấn công đang quét hàng triệu server hàng ngày, tìm kiếm các lỗ hổng để khai thác dữ liệu nhạy cảm hoặc sử dụng server cho các cuộc tấn công quy mô lớn.

Tìm hiểu cách bảo mật server Linux đòi hỏi cấu hình cẩn thận. Các cài đặt mới của VPS đi kèm với các cài đặt mặc định ưu tiên tính tiện lợi hơn bảo mật. Hiểu cách bảo mật các triển khai server Linux giúp bảo vệ chống lại các mối đe dọa ngày càng phát triển trong khi duy trì chức năng hệ thống. Hướng dẫn này chỉ cho bạn 20 bước thiết yếu để bảo mật cơ sở hạ tầng Linux server và biến hệ thống dễ bị tấn công của bạn thành một pháo đài chắc chắn chống lại các cuộc tấn công phổ biến.

Linux VPS là gì?

Linux VPS (Virtual Private Server) chạy trên các nền tảng điện toán đám mây với các tài nguyên riêng, tách biệt khỏi các người dùng khác. Không giống như shared hosting nơi một tài khoản bị xâm phạm có thể ảnh hưởng đến những người khác, hosting VPS an toàn cô lập môi trường của bạn. Tuy nhiên, những kẻ tấn công vẫn nhắm mục tiêu vào các server VPS không được bảo vệ để đánh cắp dữ liệu, cài đặt phần mềm độc hại hoặc khởi động các cuộc tấn công chống lại các hệ thống khác.

Khi bạn đặt hàng mua Linux VPS hosting, hệ điều hành đã được cài đặt sẵn với các thiết lập cơ bản. Những cấu hình mặc định này ưu tiên tính dễ sử dụng hơn là bảo mật, để máy chủ của bạn tiếp xúc với các cuộc tấn công tự động quét tìm các lỗ hổng phổ biến. Để bảo mật dữ liệu trên cloud với máy chủ VPS cần có những biện pháp chủ động vượt quá cài đặt cơ bản.

Tại Sao Bạn Nên Bảo Mật Máy Chủ Linux VPS

Máy chủ không được bảo mật sẽ trở thành mục tiêu trong vòng vài giờ sau khi đi vào hoạt động. Các tổ chức hiện đang phải đối mặt với trung bình 1.876 cuộc tấn công mạng mỗi tuần, tăng 75% so với năm trước. Hiểu rõ cách bảo mật cơ sở hạ tầng máy chủ Linux giúp bạn chống lại những mối đe dọa liên tục này có thể làm tổn hại đến hệ thống.

Khía cạnh nguy hiểm nhất là các cuộc tấn công tinh vi thường không bị phát hiện. Kẻ tấn công có thể truy cập dữ liệu của bạn, giám sát liên lạc, hoặc sử dụng tài nguyên máy chủ của bạn mà không có dấu hiệu xâm nhập rõ ràng. Hosting VPS được bảo mật yêu cầu các biện pháp chủ động vì kẻ tấn công không thông báo sự hiện diện của họ. Khi bạn phát hiện hoạt động bất thường, thiệt hại đáng kể có thể đã xảy ra.

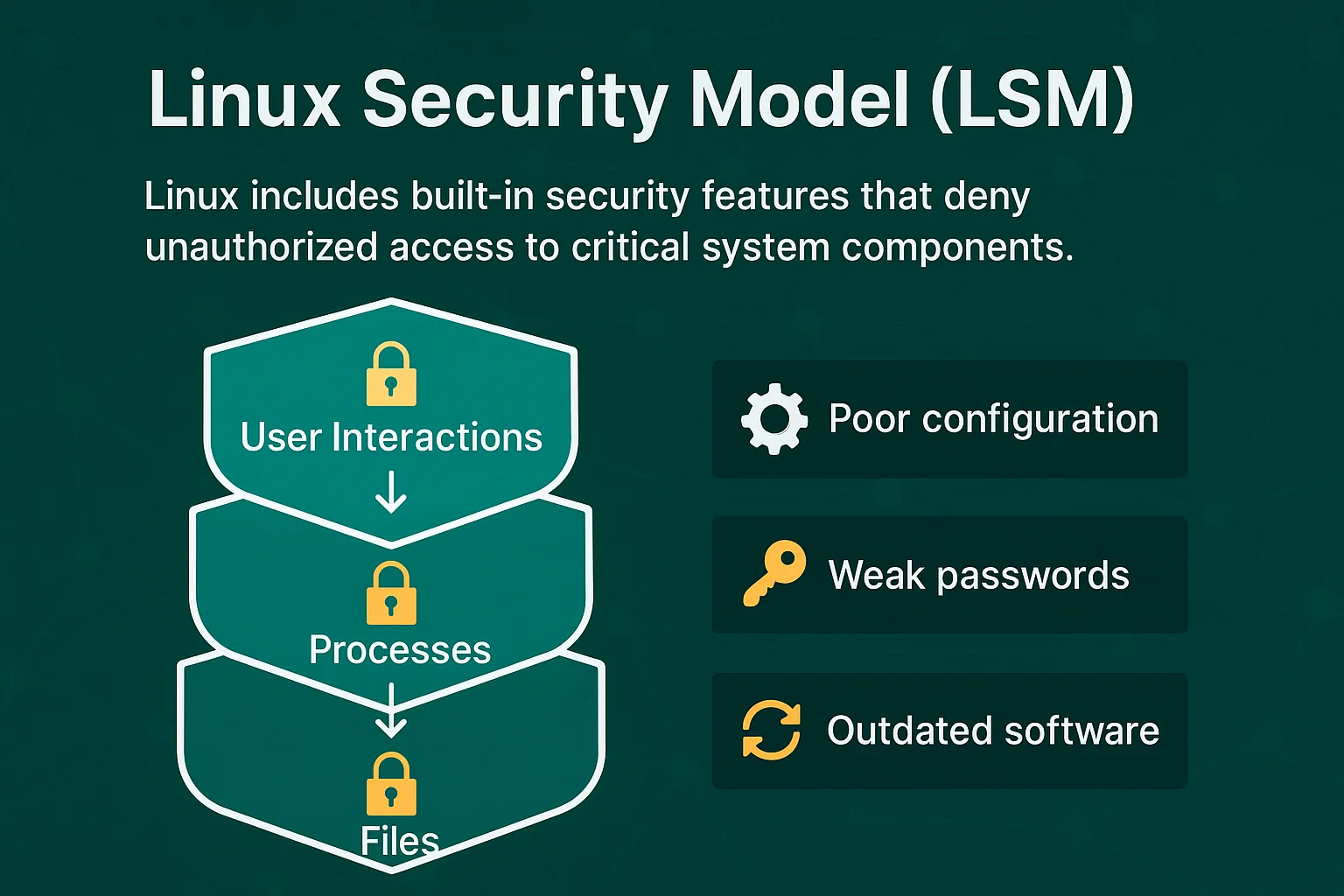

Mô Hình Bảo Mật Linux (LSM)

Linux bao gồm các tính năng bảo mật tích hợp sẵn từ chối quyền truy cập trái phép vào các thành phần hệ thống quan trọng. Mô hình bảo mật Linux kèm sơ đồ cho thấy cách kiểm soát truy cập bảo vệ tệp, quy trình, và tương tác người dùng. Điều này tạo ra nhiều lớp bảo mật làm cho việc khai thác trở nên khó khăn hơn so với các hệ điều hành khác.

Tuy nhiên, LSM không thể ngăn chặn các cuộc tấn công gây ra bởi cấu hình kém, mật khẩu yếu, hoặc phần mềm lỗi thời. Chúng cung cấp nền tảng cho cách bảo mật máy chủ Linux, nhưng đòi hỏi triển khai đúng cách để có hiệu quả với hosting Ubuntu VPS và các bản phân phối Linux khác.

20 Cách Bảo Mật Máy Chủ Linux VPS

Những biện pháp bảo mật này tiến hành từ những thay đổi cấu hình cơ bản đến các hệ thống giám sát nâng cao. Nắm vững cách bảo mật các môi trường máy chủ Linux đòi hỏi phải triển khai những bước này một cách có hệ thống để xây dựng một máy chủ Linux an toàn chống lại các vector tấn công phổ biến.

Mỗi kỹ thuật giải quyết những lỗ hổng cụ thể mà kẻ tấn công thường khai thác. Các phương pháp dao động từ những cấu hình cơ bản mà mọi máy chủ cần đến các hệ thống giám sát tinh vi để phát hiện mối đe dọa nâng cao. Một số biện pháp cung cấp bảo vệ tức thì trong khi những biện pháp khác tạo ra sự bền vững bảo mật lâu dài. Thứ tự triển khai rất quan trọng. Các bước cứng hóa cơ bản nên được thực hiện trước các công cụ giám sát nâng cao. Cùng với nhau, 20 chiến lược này tạo ra những lớp bảo mật chồng chéo làm giảm đáng kể bề mặt tấn công của máy chủ.

1. Cập Nhật Phần Mềm Thường Xuyên

Phần mềm lỗi thời chứa các lỗ hổng bảo mật đã biết mà kẻ tấn công khai thác. Các nhà phát triển phần mềm thường xuyên phát hành các bản vá sửa các lỗ hổng này, giúp cập nhật trở thành phòng tuyến đầu tiên bảo vệ hệ thống máy chủ Linux của bạn.

Cấu hình cập nhật tự động cho các bản vá bảo mật quan trọng:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yThiết lập thông báo qua email cho các bản cập nhật có sẵn để luôn cập nhật thông tin về những bản vá bảo mật cần xem xét thủ công.

2. Vô Hiệu Hóa Quyền Truy Cập Root

Mỗi máy chủ Linux đều có một tài khoản người dùng "root" với quyền truy cập hệ thống không giới hạn. Vì những kẻ hack biết tài khoản này luôn tồn tại, họ nhắm vào nó bằng các cuộc tấn công brute force để đoán mật khẩu và kiểm soát toàn bộ máy chủ.

Tạo một tài khoản quản trị mới trước khi vô hiệu hóa quyền truy cập root:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdĐiều này buộc kẻ tấn công phải đoán cả tên người dùng lẫn mật khẩu, tăng đáng kể tính bảo mật.

3. Tạo Cặp Khóa SSH

Đăng nhập bằng mật khẩu, đặc biệt là mật khẩu yếu, có thể là lỗ hổng bảo mật. Xác thực khóa SSH cung cấp một giải pháp an toàn hơn. Bằng cách sử dụng khóa mã hóa thay vì mật khẩu, bạn đảm bảo phương pháp xác thực mạnh hơn và khó bị phá vỡ hơn.

Biện pháp bảo mật này đặc biệt quan trọng vì thông tin đăng nhập bị đánh cắp là nguyên nhân khởi đầu trong 24% vụ rò rỉ dữ liệu theo nghiên cứu bảo mật. Những cuộc tấn công này mất nhiều thời gian hơn để phát hiện và khắc phục so với bất kỳ phương pháp nào khác, làm cho việc phòng ngừa bằng khóa SSH trở nên cần thiết.

Tạo cặp khóa SSH để xác thực an toàn:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipKhóa SSH có thể dài tới 4096 bit, an toàn hơn rất nhiều so với ngay cả những mật khẩu phức tạp.

4. Kích hoạt Xác thực Hai Yếu tố

Xác thực hai yếu tố thêm một bước xác minh bên ngoài mật khẩu. Ngay cả khi kẻ tấn công lấy được mật khẩu của bạn, họ vẫn không thể truy cập máy chủ mà không có yếu tố xác thực thứ hai.

Cài đặt và cấu hình xác thực hai yếu tố:

sudo apt install libpam-google-authenticator

google-authenticatorCấu hình ứng dụng xác thực trên điện thoại để tạo mã dựa trên thời gian để truy cập máy chủ.

5. Thay đổi Cổng SSH

Cổng SSH mặc định (22) liên tục nhận những nỗ lực tấn công từ các công cụ quét tự động. Thay đổi sang cổng tùy chỉnh làm giảm phơi nhiễm với các cuộc tấn công tự động. Biết rằng chi phí trung bình toàn cầu của một vụ rò rỉ dữ liệu đạt 4,88 triệu đô la vào năm 2024, ngay cả những biện pháp bảo mật đơn giản như thay đổi cổng cũng cung cấp bảo vệ quý báu chống lại các mối đe dọa tự động.

Đối với hầu hết các bản phân phối Linux:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdĐối với Ubuntu 23.04 và các phiên bản sau:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceQuan trọng: Kiểm tra cổng mới trước khi đóng phiên hiện tại của bạn:

# Test connection in a new terminal

ssh username@server-ip -p 2222Cập nhật quy tắc tường lửa để cho phép cổng mới:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingNhớ chỉ định cổng mới khi kết nối: ssh tên_người_dùng@địa_chỉ_ip_máy_chủ -p 2222

6. Vô hiệu hóa Cổng Mạng và Dịch vụ IPv6 Không sử dụng

Các cổng mạng mở cung cấp điểm vào cho kẻ tấn công. Mỗi dịch vụ đang chạy tạo ra những lỗ hổng tiềm ẩn, vì vậy hãy vô hiệu hóa các dịch vụ không cần thiết và các cổng liên quan của chúng.

Xem các cổng hiện đang mở:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnSử dụng iptables quản lý các quy tắc tường lửa và đóng các cổng không cần thiết.

Vô hiệu hóa IPv6 nếu không cần thiết:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Cập nhật cấu hình mạng (tìm tệp netplan thực tế của bạn):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Cấu hình Tường lửa

Tường lửa kiểm soát lưu lượng mạng nào có thể truy cập máy chủ của bạn. Chúng chặn các kết nối trái phép trong khi cho phép lưu lượng hợp pháp đi qua các cổng được chỉ định.

Cài đặt UFW nhanh:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableCác quy tắc tường lửa thiết yếu:

| Mục đích | Lệnh | Kết quả |

| Cho phép HTTP | sudo ufw allow 80 | Cho phép lưu lượng web |

| Cho phép HTTPS | sudo ufw allow 443 | Lưu lượng web an toàn |

| Cho phép cổng tùy chỉnh SSH | sudo ufw allow 2222 | SSH trên cổng tùy chỉnh |

| Chặn IP cụ thể | sudo ufw deny from 192.168.1.100 | IP bị chặn hoàn toàn |

Kiểm tra trạng thái tường lửa:

sudo ufw status verboseCấu hình này chặn tất cả lưu lượng đến ngoại trừ các kết nối SSH.

8. Cài đặt ứng dụng chống phần mềm độc hại và chống virus

Hệ thống Linux có thể bị nhiễm phần mềm độc hại gây đánh cắp dữ liệu, khai thác tiền điện tử hoặc cung cấp quyền truy cập backdoor cho kẻ tấn công. Phần mềm chống phần mềm độc hại phát hiện và loại bỏ những mối đe dọa này trước khi chúng làm tổn hại hệ thống của bạn.

Cài đặt ClamAV để quét virus toàn diện:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamChạy quét thủ công trên các thư mục quan trọng:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeĐể bảo vệ nâng cao, cài đặt Maldet cùng với ClamAV:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useLên lịch quét tự động hàng ngày bằng cron:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Cài đặt trình quét Rootkit

Rootkit là các chương trình độc hại ẩn sâu trong hệ điều hành, thường không được phát hiện bởi phần mềm antivirus tiêu chuẩn. Chúng có thể cung cấp cho kẻ tấn công quyền truy cập liên tục vào hệ thống của bạn trong khi vẫn ẩn khỏi các phương pháp phát hiện bình thường.

Cài đặt và cấu hình Chkrootkit để phát hiện rootkit:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDCài đặt RKHunter để bảo vệ thêm chống rootkit:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkTạo quét rootkit tự động hàng tuần:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logNếu phát hiện rootkit, hãy cách ly máy chủ ngay lập tức và cân nhắc cài đặt lại hệ điều hành hoàn toàn. Rootkit rất khó loại bỏ hoàn toàn mà không ảnh hưởng đến tính toàn vẹn của hệ thống.

10. Sử dụng Fail2Ban để Ngăn chặn Xâm nhập

Fail2Ban giám sát các nỗ lực đăng nhập và tự động chặn các địa chỉ IP có hành vi độc hại, chẳng hạn như các nỗ lực đăng nhập thất bại lặp lại.

Cài đặt Nhanh:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localCài đặt Bảo vệ SSH Cần thiết:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Giá trị Cấu hình Chính:

| Cài đặt | Giá trị | Ý nghĩa |

| maxretry | 3 | Số lần thất bại trước khi bị cấm |

| thời gian cấm | 3600 | Thời lượng cấm (1 giờ) |

| tìm thời gian | 600 | Cửa sổ thời gian (10 phút) |

Khởi động và Kích hoạt:

sudo systemctl start fail2ban

sudo systemctl enable fail2banKiểm tra IP bị Cấm:

sudo fail2ban-client status sshd11. Bật SELinux

Security-Enhanced Linux (SELinux) cung cấp các kiểm soát truy cập bắt buộc hạn chế những gì các chương trình có thể làm, ngay cả khi chúng bị xâm phạm. Nó tạo ra một lớp bảo vệ bổ sung vượt ra ngoài các quyền Linux tiêu chuẩn.

Kiểm tra và kích hoạt SELinux:

sestatus

sudo setenforce enforcingCác chính sách SELinux ngăn chặn các ứng dụng bị xâm phạm từ truy cập các tài nguyên hệ thống không được phép. Hãy làm theo hướng dẫn ngắn gọn để tận dụng tối đa SELinux cho cấu hình tối ưu.

12. Bảo vệ Tệp, Thư mục và Email

Mã hóa các tệp nhạy cảm để bảo vệ chúng khỏi truy cập trái phép, ngay cả khi kẻ tấn công có quyền truy cập hệ thống. Điều này rất cần thiết cho các cấu hình máy chủ tệp Linux an toàn xử lý dữ liệu nhạy cảm.

Sử dụng GPG để mã hóa tệp:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameĐặt quyền tệp thích hợp để hạn chế truy cập:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Sao lưu Thường xuyên

Các bản sao lưu thường xuyên đảm bảo bạn có thể phục hồi từ các sự cố bảo mật, lỗi phần cứng hoặc mất dữ liệu do nhân tạo. Các bản sao lưu tự động giảm rủi ro lỗi con người và tạo thành một thành phần quan trọng của các chiến lược lưu trữ VPS an toàn.

Tạo các tập lệnh sao lưu tự động:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logLưu trữ các bản sao lưu ở nhiều vị trí, bao gồm lưu trữ ngoài công ty, tuân theo quy tắc sao lưu 3-2-1.

14. Tạo phân vùng đĩa

Phân vùng đĩa tách các tệp hệ thống khỏi dữ liệu người dùng, giới hạn thiệt hại nếu một phân vùng bị xâm phạm. Nó cũng ngăn chặn việc một khu vực hết dung lượng ảnh hưởng đến toàn bộ hệ thống.

Sơ đồ phân vùng được đề xuất:

/boot – 500MB (tệp khởi động)

/ – 20GB (tệp hệ thống)

/home – 50GB (dữ liệu người dùng)

/var – 10GB (nhật ký và cơ sở dữ liệu)

/tmp – 2GB (tệp tạm thời)

swap – 2GB (bộ nhớ ảo)

Gắn các phân vùng tạm thời với các hạn chế bảo mật:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstabÁp dụng ngay

sudo mount -aXác minh bảo mật phân vùng:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionCái noexec tùy chọn ngăn chặn các tệp thực thi độc hại chạy, nosuid vô hiệu hóa các bit set-user-ID, và nodev ngăn chặn việc tạo các tệp thiết bị trong thư mục tạm thời.

15. Giám sát nhật ký máy chủ

Nhật ký máy chủ ghi lại tất cả các hoạt động hệ thống, cung cấp các dấu hiệu cảnh báo sớm về các sự cố bảo mật. Giám sát nhật ký thường xuyên giúp xác định các mẫu bất thường trước khi chúng trở thành mối đe dọa nghiêm trọng.

Nhật ký chính cần giám sát:

| Tệp nhật ký | Mục đích | Lệnh |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Các lần đăng nhập | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Tin nhắn hệ thống | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Lưu lượng web | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | IP bị chặn | sudo tail -f /var/log/fail2ban.log |

Các Lệnh Phân Tích Nhật Ký Nhanh:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Giám Sát Nhật Ký Tự Động:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllThiết lập xoay vòng nhật ký để tránh các tập tin nhật ký chiếm quá nhiều không gian đĩa.

16. Sử Dụng Mật Khẩu Mạnh

Mật khẩu mạnh chống lại các cuộc tấn công brute force và tấn công từ điển. Mật khẩu yếu có thể bị phá vỡ trong vài phút bằng sức mạnh tính toán hiện đại.

Yêu cầu mật khẩu:

- Tối thiểu 12 ký tự

- Kết hợp chữ hoa, chữ thường, số và ký tự đặc biệt

- Không chứa các từ trong từ điển hoặc thông tin cá nhân

- Độc lập cho mỗi tài khoản

Sử dụng trình quản lý mật khẩu để tạo và lưu trữ mật khẩu phức tạp một cách an toàn. Kết hợp với các nguyên tắc mô hình bảo mật Linux khác, mật khẩu mạnh tạo thành nhiều lớp phòng thủ bảo vệ chống lại truy cập trái phép.

17. Ưu Tiên SFTP Hơn FTP

FTP tiêu chuẩn truyền dữ liệu và thông tin xác thực dưới dạng văn bản thuần túy, làm cho chúng hiển thị đối với những kẻ nghe trộm mạng. SFTP mã hóa tất cả truyền dữ liệu, bảo vệ thông tin nhạy cảm và hỗ trợ các kiến trúc máy chủ tệp an toàn Linux.

Định cấu hình quyền truy cập chỉ SFTP:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpVô hiệu hóa các dịch vụ FTP tiêu chuẩn để loại bỏ rủi ro bảo mật:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Bật Cập Nhật Tự Động CMS

Các Hệ Thống Quản Lý Nội Dung (WordPress, Drupal, Joomla) thường xuyên phát hành các bản vá bảo mật. Bật cập nhật tự động đảm bảo các lỗ hổng nghiêm trọng được vá kịp thời.

Đối với WordPress, thêm vào wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Giám sát nhật ký cập nhật để đảm bảo tính tương thích và chức năng.

19. Vô Hiệu Hóa Tải Lên FTP Ẩn Danh

FTP ẩn danh cho phép bất kỳ ai tải tệp lên máy chủ của bạn mà không cần xác thực. Điều này có thể dẫn đến máy chủ của bạn lưu trữ nội dung bất hợp pháp, phần mềm độc hại hoặc trở thành điểm phân phối cho các cuộc tấn công.

Định cấu hình vsftpd để yêu cầu xác thực:

sudo nano /etc/vsftpd.conf# Vô hiệu hóa quyền truy cập ẩn danh

anonymous_enable=NO# Bật xác thực người dùng cục bộ

local_enable=YES

write_enable=YES

local_umask=022# Giới hạn người dùng vào thư mục chính của họ

chroot_local_user=YES

allow_writeable_chroot=YES# Cài đặt bảo mật

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOKhởi động lại dịch vụ FTP:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdTạo tài khoản người dùng FTP với quyền hạn chế:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsGiám sát nhật ký truy cập FTP để phát hiện hoạt động đáng ngờ:

sudo tail -f /var/log/vsftpd.log20. Cấu hình Bảo vệ Chống Brute Force

Triển khai nhiều lớp bảo vệ chống brute force ngoài Fail2Ban để phòng chống các cuộc tấn công tự động tinh vi.

Cấu hình bảo vệ bổ sung:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Sử dụng các công cụ như DenyHosts cùng với Fail2Ban để có bảo vệ toàn diện.

Kết luận

Bảo mật máy chủ Linux VPS đòi hỏi triển khai nhiều lớp phòng thủ, từ những thay đổi cấu hình cơ bản đến các hệ thống giám sát nâng cao. Bắt đầu với các biện pháp bảo mật cơ bản (cập nhật phần mềm, cấu hình tường lửa, cứng hóa SSH) trước khi thêm các công cụ phức tạp như phát hiện xâm nhập và giám sát tự động.

Máy chủ Linux an toàn đòi hỏi bảo trì liên tục, không phải chỉ cấu hình một lần. Thường xuyên xem xét nhật ký, cập nhật phần mềm và điều chỉnh các biện pháp bảo mật khi các mối đe dọa thay đổi. Đầu tư vào cấu hình bảo mật phù hợp sẽ ngăn chặn các vi phạm dữ liệu tốn kém và duy trì độ tin cậy của hệ thống.

Hãy nhớ rằng các biện pháp bảo mật này hoạt động cùng nhau — không có kỹ thuật nào cung cấp bảo vệ hoàn chỉnh. Triển khai cả 20 chiến lược tạo ra các lớp bảo mật chồng lấp nhau giúp giảm đáng kể lỗ hổng của máy chủ bạn trước các cuộc tấn công phổ biến. Cho dù bạn cần cấu hình máy chủ tệp an toàn Linux hay bảo vệ lưu trữ VPS được bảo mật chung, những bước cơ bản này cung cấp bảo mật cần thiết.