مع تسارع التكنولوجيا بوتيرة متلاحقة، تتحسّن جودة الحياة وتتوسّع إمكانياتنا على الإنترنت. غير أن التكنولوجيا، كما كان الحال دائماً عبر التاريخ، تشبه العملة ذات الوجهين: وجه بنّاء ووجه مدمّر. الهجمات الإلكترونية والاختراق الخبيث هي الوجه المظلم للشبكة، وقد شهدت ارتفاعاً حاداً في العقد الماضي مع تصاعد تعقيد أساليبها. ومن أكثر هذه الهجمات شيوعاً هجوم الحرمان من الخدمة الموزّع، المعروف اختصاراً بـ DDoS. وهو في جوهره نسخة متطورة من هجوم الحرمان من الخدمة (DoS). وفي حين أن أساليب هجومية كثيرة كانت تُثير الرعب في السابق، كفيروس حصان طروادة الشهير، ثم باتت من الماضي، فإن أسلوب DDoS في مهاجمة الشبكات والخوادم أثبت صموده وما زال يُستخدم حتى اليوم بفعالية كبيرة. بالطبع، ثمة أساليب للتصدّي له ومنعه. لكن ماذا نفعل حين تتعرّض شبكتنا المنزلية لهذا النوع من الهجمات؟ في هذا المقال، سأستعرض عشرة حلول وأساليب وقائية لحماية الشبكات المنزلية من هجمات DDoS. لكن قبل ذلك، لنضبط التعريفات أولاً.

ما هو هجوم DDoS؟

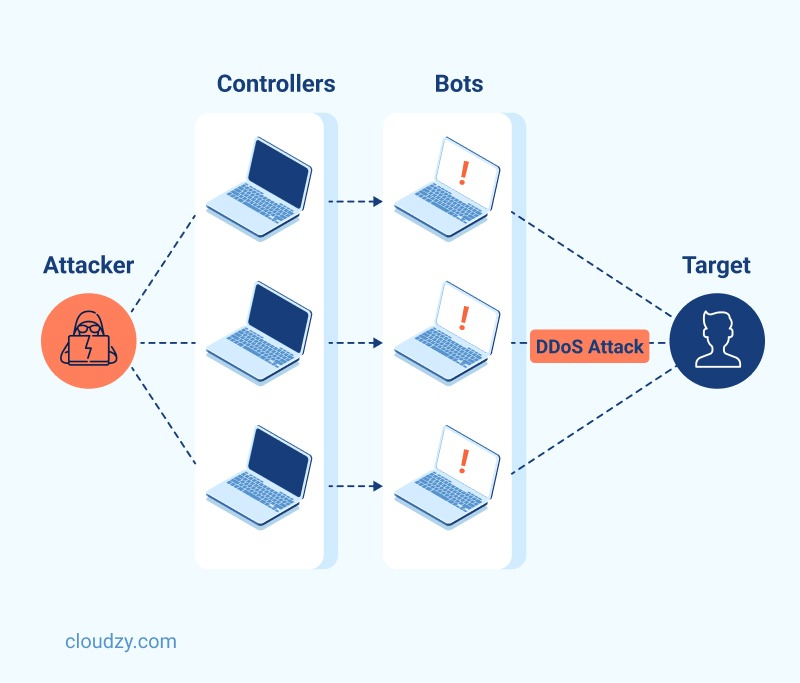

خلافاً للتصوّر الشائع، DDoS هو هجوم وليس عملية اختراق. فالمهاجم لا يسعى للسيطرة على شبكتك أو خادمك، بل يهدف إلى تعطيلهما وإيقافهما. وعلى الرغم من تعدد أساليب هجوم DDoS التي تندرج ضمن ثلاث فئات رئيسية، فإن النمط العام لجميعها يسير على منوال واحد تقريباً. ففي هجوم DDoS، يُغرق المهاجم الشبكة أو الخادم المستهدف بموجة ضخمة من الطلبات الشبكية المزيّفة.

هذا الحجم الهائل من الطلبات الوهمية والسرعة الفائقة في إرسالها تستنزف عرض النطاق الترددي لشبكتك أو خادمك، وتُجبره على تخصيص كل موارده لمعالجتها. والنتيجة: إما أن يعجز الخادم عن الاستجابة للمهام والطلبات الأخرى بسبب نفاد موارد المعالجة، أو أن ينهار كلياً. يُطلق المهاجم هذه الهجمات عادةً عبر مجموعة من الأجهزة المبرمجة لإرسال الطلبات بصورة متواصلة، وتُعرف هذه الأجهزة بشبكة "البوتنت". ونظراً لاعتماد الشبكات المنزلية على عرض نطاق ترددي مخصّص من خادم مركزي يعود لمزوّد خدمة الإنترنت، فإن تعطيلها بهجوم DDoS أسهل نسبياً مقارنةً بخادم تديره بنفسك. لذا تغدو حماية الراوتر من هجمات DDoS أمراً ضرورياً.

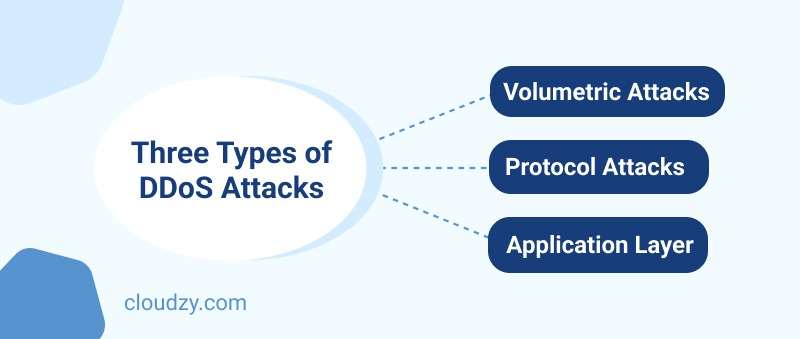

أنواع هجمات DDoS الثلاثة

من المهم أن تعرف الفئات الثلاث الرئيسية التي يلجأ إليها المهاجم في هجمات DDoS للإضرار بشبكتك المنزلية. هذه الفئات الثلاث ليست أساليب هجوم بحد ذاتها، بل هي أُطر عامة تندرج تحت كل منها عدة أساليب هجوم مختلفة. دعنا نستعرضها بإيجاز.

الهجمات الحجمية

كما يوحي الاسم، تعتمد الهجمات الحجمية على الكم الهائل من الطلبات لتحقيق هدفها. ولهذا السبب، فهي النوع الأكثر شيوعاً من هجمات DDoS والآلية بسيطة للغاية: يكتفي المهاجم بإرسال أكبر قدر ممكن من حركة المرور غير المشروعة بهدف إسقاط الخادم. يستهدف المخترق DNS الخاص بك، وإن لم تكن الموجة الأولى من الطلبات والحركة غير المرغوب فيها كافية، فبإمكانه إعادة الكرة مراراً وتكراراً. تشيع الهجمات الحجمية لأنها سهلة التنفيذ ولا تتطلب خبرة متقدمة. والجانب الإيجابي في ذلك أن الحماية من DDoS على الشبكات المنزلية أسهل في مواجهة هذا الأسلوب.

هجمات البروتوكول

الهجمات القائمة على البروتوكول تتطلب جهداً أكبر في التنفيذ، غير أن تأثيرها على الشبكة المنزلية يكون أشد وطأة. يحتاج المهاجم في هذا الأسلوب إلى تأسيس قدر أساسي من الاتصال بين شبكتك وشبكته، فيرسل ما يُعرف بمصافحة "TCP". قبول هذه المصافحة يؤدي إلى تبادل مجموعة من البيانات الأولية تشمل عناوين IP و DNS. بعد ذلك، لا يُكمل المخترق طلب المصافحة، بل يستغل البيانات التي حصل عليها لإرسال طلبات مصافحة TCP متواصلة بعناوين IP مزيفة تلو الأخرى. معالجة هذه الطلبات ورفضها يستهلك النطاق الترددي، مما يُثقل الخادم حتى ينهار.

طبقة التطبيقات

هجمات DDoS على طبقة التطبيقات هي الأكثر ذكاءً من بين أساليب الهجوم، إذ تُوظّف موارد التطبيق أو الخادم ضد نفسه. ويُشير الاسم أيضاً إلى أن الهجوم لا يستهدف البنية الأساسية للخادم، بل يقع على "طبقة التطبيقات" الخاصة بالبيانات المستضافة عليه. فإن كان الخادم يستضيف موقعاً إلكترونياً، يتولى المخترق طلب تحميل قسم فرعي غير موجود من الموقع بصفة متكررة، مما يضطر الخادم إلى الرد بحزمة تُخبره بأن هذا القسم غير موجود. يواصل المهاجم إرسال الطلبات حتى يعجز الخادم عن الاستجابة لأي طلب، سواء أكان مشروعاً أم لا.

هجمات اليوم الصفري وأساليب هجوم DDoS الأخرى

لكل فئة من الفئات الثلاث السابقة لهجمات DDoS عدد من أساليب الهجوم التي تندرج تحتها. ومن أبرز الأساليب الشائعة في فئة هجمات البروتوكول فيضان TCP و فيضان SYN. أما في الهجمات الحجمية، فنجد فيضان ICMP, هجوم Ping of Death، و فيضان UDP. وفي طبقة التطبيقات، يبرز طريقة سلوولوريس. هذه الأساليب جميعها موثقة توثيقاً جيداً وتوجد طرق للتصدي لها على الشبكات المنزلية والخوادم المستقلة على حد سواء. بيد أن ثمة فئة أخرى من هجمات DDoS تُعرف بـ هجمات اليوم الصفريوكما يوحي الاسم، فإن هذه الهجمات هي أساليب لم يُكتشف وجودها بعد، ولا تُكشف إلا حين تُستخدم لأول مرة ضد ضحية جديدة. وبسبب الطابع المتغير لمفهوم هجمات DDoS، فإن أشكالها متعددة وتعتمد أساليب مختلفة في كل مرة. وتُعدّ هجمات يوم الصفر ثمينة لأن أسلوبها لم يُرصد بعد، مما يجعل الافتراض السائد أن هذه الأساليب محفوظة للاستخدام ضد أهداف كبرى. وقد كانت جميع الأساليب التي ذكرتها سابقاً تُصنَّف في وقتها ضمن هجمات يوم الصفر. غير أن هذه الهجمات، بشكل عام، هي آخر ما يجب أن تقلق بشأنه عند الحديث عن حماية شبكتك المنزلية من DDoS.

يُعدّ فيضان HTTP من أبرز هجمات DDoS. وللوقاية منه، يُنصح بشدة بحماية HTTP الخاص بك أثناء التصفح على المتصفحات كـ Chrome.

الدوافع وراء هجوم DDoS

تتباين الدوافع وراء كل هجوم DDoS، لكن ثمة نمطاً عاماً يمكن استخلاصه فيما يتعلق بأسبابها الجذرية. تقع الهجمات الكبرى عادةً لسببين رئيسيين: أولهما الابتزاز، إذ حين تنجح مجموعة من المخترقين في تعطيل الحضور الرقمي لشركة ما، فإنها تُشلّ قدراتها التسويقية والتشغيلية بشكل حاد، مما يجعل الضحية في أحيان كثيرة تُفضّل الدفع للمهاجمين لإيقاف الهجوم. أما السبب الثاني، فهو توجيه رسالة سياسية أو المشاركة في نشاط احتجاجي.

أما حين يستهدف هجوم DDoS شبكة منزلية، فقد تختلف الدوافع نسبياً. في الغالب تكون الأسباب شخصية، وإن لم تكن كذلك، فمن المرجح أنك أنت أو مزوّد خدمة الإنترنت الخاص بك وقعتم ضحية لمخطط ابتزاز. ومن المعروف أيضاً أن بعض اللاعبين يلجؤون إلى هجمات DDoS ضد منافسيهم في جلسات اللعب الجماعي بهدف إحداث تأخر في الاتصال وكسب ميزة على حسابهم. بشكل عام، احتمالية تعرض شبكتك المنزلية لهجوم DDoS موجّه ضدك شخصياً تبقى منخفضة، لكن ماذا تفعل إن حدث ذلك؟ إليك عشر طرق لحماية شبكتك المنزلية من DDoS.

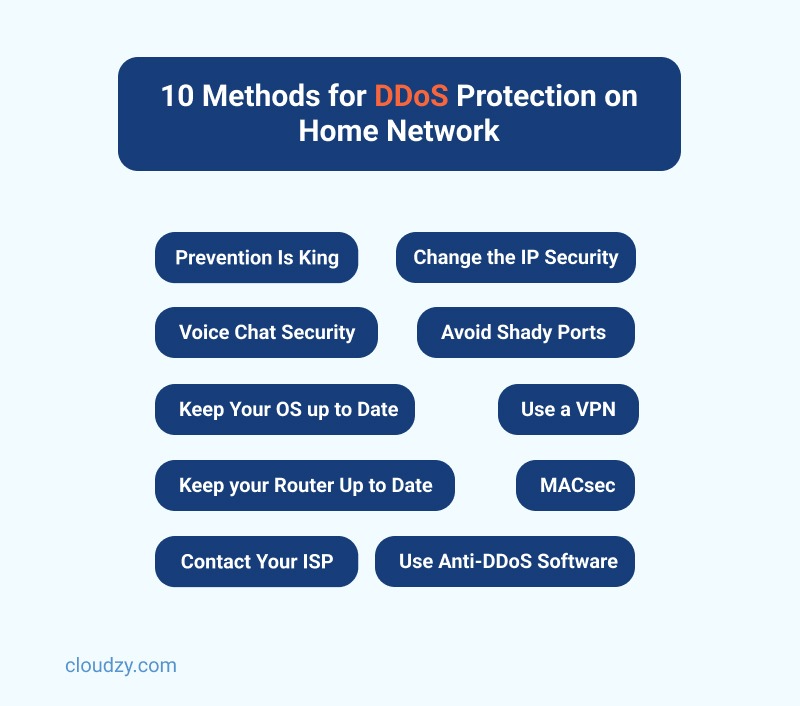

10 طرق لحماية الشبكة المنزلية من DDoS

قبل الشروع في شرح هذه الطرق، تجدر الإشارة إلى أن أياً منها ليس حلاً مطلقاً بمفرده في التصدي لهجمات DDoS، بل يجب توظيفها معاً في آنٍ واحد للوقاية الفعلية من DDoS على الشبكة المنزلية.

١. الوقاية أساس الحماية

هذه النقطة ليست أسلوباً تقنياً بالمعنى الحرفي للتصدي لهجمات DDoS، بل هي منهجية تفكير. تُعدّ هجمات DDoS من أكثر أنواع النشاط الخبيث شيوعاً على الإنترنت. لذا، ومهما بدا احتمال تعرض شبكتك المنزلية لمثل هذا الهجوم ضئيلاً، يُنصح بشدة بإجراء بحثك الخاص واتخاذ كل الإجراءات الوقائية والاحترازية الممكنة مسبقاً. فلا أحد من ضحايا هجمات DDoS الناجحة كان مستعداً لها. وهذا يُثبت بوضوح أن بعض الخيارات التي سنستعرضها لاحقاً في هذا المقال يجب تطبيقها الآن، قبل أن يصل الهجوم إلى شبكتك المنزلية.

٢. غيّر إعدادات أمان IP

عنوان IP هو هويتك الرقمية، وهو الوسيلة الرئيسية لتمييزك وتمييز أجهزتك وشبكتك على الإنترنت. لهذا السبب بالذات، يكون هو نقطة الانطلاق الأولى لأي هجوم محتمل يستهدفك. يُنصح بأن تحرص، عند ممارسة أي نشاط إلكتروني محفوف بالمخاطر، على إخفاء عنوان IP الخاص بك. والأفضل من ذلك، اعتماد استراتيجية عنوان IP المتغير بالطلب من مزوّد خدمة الإنترنت تغيير عنوانك المخصص بصفة دورية. سيجعل ذلك استهدافك أمراً أصعب بكثير.

٣. استخدم VPN

كثيراً ما يعمل مهاجمو DDoS على قوائم ضخمة من عناوين IP يجمعونها من نطاقات عامة. واحتمال وجود عنوانك ضمن إحدى هذه القوائم قائم دائماً. لذا، وتماشياً مع ما ذكرته حول أمان IP، يُعدّ استخدام شبكة VPN خياراً مناسباً. فهي لن تكتفي بإخفاء عنوان IP الحقيقي وتغييره كلياً، بل ستُشفّر بياناتك أيضاً. مما يجعل شنّ هجوم DDoS ناجح على شبكتك المنزلية أمراً أصعب بشكل ملحوظ. وهذا سبب إضافي لمعرفة سبب استخدام VPN.

٤. MACsec

IEEE 802.1AE، المعروف بـ MACsec، هو بروتوكول شبكي يجعل جوانب معينة من اتصالك، كـ Ethernet و VLAN، محصّنة ضد أي هجوم DDoS مكثّف. تجدر الإشارة إلى أن إعداد بروتوكول MACsec لتوفير الحماية من DDoS على شبكة منزلية أمر معقد نسبياً ويتطلب خبرة تقنية. ومع ذلك، يبقى من أكثر الأساليب فاعلية في التصدي لهجمات مثل man-in-the-middle و DDoS. إن كانت شبكتك المنزلية تتعرض باستمرار لمثل هذه الهجمات، فإن تطبيق MACsec سيُسهم إسهاماً كبيراً في حمايتها.

٥. استخدم برامج مكافحة DDoS

هذا الخيار هو الأكثر مباشرةً على الإطلاق. فبرامج مكافحة DDoS مصمَّمة خصيصاً للتعرف على الأنماط التي تعتمدها أساليب هجمات DDoS المختلفة. وبمجرد التحقق من أن حركة المرور الواردة خبيثة، تقوم إما بحجب الاتصال أو قطع الصلة بين الجهاز الخبيث وشبكتك كلياً عبر حجب عنوان IP الخاص به. وثمة خيارات موثوقة عديدة في هذا المجال، منها SolarWinds' Security Event Manager، الذي يوفر أيضاً حماية من الهجمات التي تستغل بروتوكولات الوصول عن بُعد مثل SSH.

٦. حافظ على تحديث نظام التشغيل

لا يمكنني التأكيد بما يكفي على أهمية إبقاء نظام التشغيل لديك محدَّثاً. وينطبق هذا على جميع الأجهزة المتصلة بشبكتك المنزلية، سواء أكانت Linux أو macOS أو Windows على أجهزة الكمبيوتر، أم Android أو iOS على هواتفك. من الضروري تحديث جميع هذه الأجهزة إلى أحدث إصدار متاح. فإصدارات نظام التشغيل القديمة تُعدّ من أكثر نقاط الضعف الأمنية استغلالاً، إذ تُتيح للمهاجم اختراق الجهاز غير المحدَّث أولاً، ثم شنّ هجومه على الشبكة بأكملها.

٧. تجنَّب المنافذ المشبوهة

كثيرون منا يستخدمون يومياً برامج ترفيهية وتواصلية تعتمد على منافذ نقل بيانات محددة بين الجهاز والخدمة. أبرز الأمثلة على ذلك: Steam وNetflix وDiscord وSkype وSpotify وXbox Live وغيرها. وبينما تكون المنافذ الرسمية آمنة، ثمة منافذ بديلة قد تُستخدم لحلّ بعض الأخطاء أو الوصول إلى محتوى جديد. غير أن المخاطرة بأمن شبكتك لا تستحق هذا. أنصحك بعدم استخدام هذه المنافذ المشبوهة تحت أي ظرف، والالتزام دائماً بالمنافذ الرسمية لكل خدمة. وإلا، فإن شنّ هجمات كهجوم إغراق TCP يصبح أمراً سهلاً للمهاجم.

٨. حافظ على تحديث جهاز التوجيه

هذا جانب بالغ الأهمية لأمن شبكتك المنزلية. لن يحميك تحديث الراوتر من DDoS على الشبكة المنزلية فحسب، بل سيُعزز حمايتك من جميع أنواع النشاط الخبيث عبر الإنترنت. وكما هو الحال مع الأجهزة المتصلة بالشبكة، تُصدر أجهزة المودم والراوتر بدورها تحديثات برمجية تستهدف تحسين الأمان، وتكون الإصدارات القديمة أضعف حمايةً مقارنةً بالأحدث. اختراق جهاز التوجيه هو السيناريو الأسوأ على الإطلاق، إذ يتحول الجهاز إلى هدف مركزي للهجوم وأداة في يد المهاجم في الوقت ذاته، حيث يستخدمه لإرباك الشبكة وإغراقها. احرص على تحديث الراوتر دائماً.

٩. أمان المحادثات الصوتية

من المعروف أن خدمات مثل Skype وحتى Discord قد تعاني من ثغرات على مستوى الأمان الأساسي. يستغل المهاجمون ذلك بإرسال طلب دردشة صوتية أو مكالمة فيديو مُحمَّل بحزمة UDP لإنشاء اتصال أولي، ثم الانتقال إلى شنّ هجوم DDoS شامل. لذا، كقاعدة عامة، لا تقبل أبداً طلبات الدردشة الصوتية أو مكالمات الفيديو من أشخاص مجهولين على الإنترنت. وهذا يتسق مع النصيحة الأولى في هذا المقال: اعتمد دائماً نهج الحذر الاستباقي للوقاية من هجمات DDoS بدلاً من التعامل معها بعد وقوعها. كذلك يُستحسن استخدام برامج تواصل لا تكشف بياناتك.

١٠. تواصل مع مزوّد خدمة الإنترنت

إن لم تكن تمتلك الخبرة التقنية الكافية لتطبيق الحلول الواردة في هذه القائمة، أو إذا تعرّضت لهجوم شامل أدى إلى توقف الشبكة كلياً، فالحل الوحيد هو التواصل مع مزوّد خدمة الإنترنت. بوصفهم مشرفين على الخادم، يستطيعون تغيير عنوان IP الخاص بك لإيقاف الهجوم الجاري، ثم حجب عنوان IP المسؤول عن شنّ هجوم DDoS. كثير من مزوّدي الإنترنت يقدمون أيضاً حماية أساسية من DDoS، لذا فاختيار أحدهم يُسهم بدوره في تعزيز حمايتك.

خلاصة

تُعدّ هجمات DDoS من أكثر أنواع النشاط الخبيث إزعاجاً على الإطلاق. فرغم أنها لا تستهدف بياناتك الشخصية مباشرةً، إلا أن صعوبة تتبع المهاجم وإيقاف الهجوم تجعلها مزعجة بشكل استثنائي. ولا تقتصر هجمات DDoS على نوع محدد من الخوادم أو المضيفين، بل يمكن أن تطالك حتى حين تستخدم خدمات الوصول عن بُعد كـ VPS. لذا يُنصح بشدة باختيار مزوّد VPS يتمتع بمستوى عالٍ من الحماية الأساسية ضد هجمات DDoS، وقادر على إيقاف الهجوم فور وقوعه. تقدم Cloudzy خدمات متميزة VPS محمي من هجمات DDoS ستريحك من القلق بشأن DDoS نهائياً. كما تتميز Cloudzy بأكثر من ١٢ موقعاً جغرافياً، وباقات مرنة، واتصال عالي الجودة، ومعدل تشغيل ٩٩٫٩٥٪، مع ضمان استرداد المبلغ خلال سبعة أيام.

استضافة VPS عالية الأداء بأسعار تنافسية

استضافة VPS عالية الأداء بأسعار تنافسية

استفد من استضافة VPS المتاحة بأسعار معقولة لحالات استخدام متعددة، منها: استضافة المواقع والألعاب، والتداول، وخادم سطح المكتب البعيد، وتطوير التطبيقات واختبارها.

احصل على VPS عالي الكفاءةالأسئلة الشائعة

هل يمكن أن تتعرض الشبكة المنزلية لهجوم DDoS؟

نعم. ليس هذا ممكناً فحسب، بل إن الشبكات المنزلية عرضة بشكل خاص للانهيار تحت وطأة هجوم DDoS قوي، نظراً لاعتمادها على موارد محدودة مخصصة من خادم مركزي.

هل توجد أجهزة توجيه مزودة بحماية من DDoS؟

نعم، ويُنصح بشدة باستخدامها. وبما أن هذه الحماية تأتي في شكل برمجيات، فبعض أجهزة التوجيه القديمة التي لم تتضمنها أصلاً باتت تحصل عليها عبر التحديثات. وهذا يؤكد أهمية الحفاظ على تحديث الراوتر.

كيف أكتشف هجوم DDoS على شبكتي المنزلية؟

ثمة علامات واضحة تدل على تعرُّض شبكتك لهجوم DDoS، منها: انخفاض حاد في سرعة الشبكة، وأخطاء انتهاء المهلة. كما تُعدّ ارتفاعات حركة المرور المتكررة وفق نمط منتظم مؤشراً صريحاً على ذلك.