اتصالات Remote Desktop Protocol (RDP) تتعرض لهجمات متواصلة من مجرمي الإنترنت الذين يستغلون كلمات المرور الضعيفة، والمنافذ المكشوفة، وغياب ضوابط الأمان. معرفة كيفية تأمين RDP أمر بالغ الأهمية، إذ ينجح المهاجمون في اختراق ٩٠٪ من خوادم RDP المكشوفة في غضون ساعات.

المخاطر الفورية تشمل: هجمات القوة الغاشمة على كلمات المرور، وسرقة بيانات الاعتماد، ونشر برامج الفدية، والتحرك الأفقي داخل الشبكة. الحلول المجربة هي: الوصول عبر VPN فقط، والمصادقة متعددة العوامل، والمصادقة على مستوى الشبكة (NLA)، وسياسات كلمات مرور صارمة، وعدم كشف RDP مباشرةً على الإنترنت.

يوضح هذا الدليل بالتفصيل كيفية تأمين اتصالات سطح المكتب البعيد باستخدام تدابير أمنية مجرَّبة تصدّ الهجمات قبل أن تنجح.

ما هو RDP؟

بروتوكول سطح المكتب البعيد (RDP) هو تقنية من Microsoft تتيح التحكم في جهاز كمبيوتر آخر عبر الشبكة. يقوم بنقل بيانات الشاشة ومدخلات لوحة المفاتيح وحركات الفأرة بين الأجهزة، مما يتيح التحكم عن بُعد كأنك جالس أمام الجهاز مباشرةً.

يستخدم RDP المنفذ 3389 افتراضيًا ويتضمن تشفيرًا أساسيًا، غير أن هذه الإعدادات الافتراضية تُفرز ثغرات أمنية خطيرة يستغلها المهاجمون بنشاط.

هل RDP آمن؟

لا. RDP غير آمن بإعداداته الافتراضية.

الحقائق: لا يوفر RDP سوى تشفير 128-bit افتراضيًا. يستهدف مجرمو الإنترنت RDP في ٩٠٪ من الهجمات الناجحة. تتعرض خوادم RDP المكشوفة على الإنترنت لآلاف محاولات الاختراق يوميًا.

أوجه القصور في RDP: المصادقة الافتراضية الضعيفة تفتح الباب لهجمات القوة الغاشمة. غياب المصادقة على مستوى الشبكة يكشف شاشات تسجيل الدخول للمهاجمين. المنفذ الافتراضي 3389 تفحصه الأدوات الآلية باستمرار. وغياب المصادقة متعددة العوامل يجعل كلمة المرور الحماية الوحيدة.

الحل: لا يصبح RDP آمنًا إلا عند تطبيق طبقات أمان متعددة، تشمل وصول VPN، والمصادقة القوية، وضوابط الشبكة المناسبة، والمراقبة المستمرة. تكشف التحليلات الأخيرة أن الأخطاء البشرية لا تزال السبب الرئيسي للاختراقات الأمنية، إذ تنطوي ٦٨٪ منها على عوامل بشرية غير متعمدة كالوقوع ضحية للهندسة الاجتماعية أو ارتكاب أخطاء في الإعداد.

والتداعيات المالية لهذه الإخفاقات الأمنية كبيرة. بلغت تكاليف اختراق البيانات مستويات قياسية في عام ٢٠٢٤، إذ وصل المتوسط العالمي للتكلفة إلى ٤٫٨٨ مليون دولار لكل حادثة، بارتفاع ١٠٪ عن العام السابق، مدفوعًا في الأساس بتعطل الأعمال وتكاليف الاسترداد.

أبرز مشكلات أمان اتصال سطح المكتب البعيد

المشكلات الرئيسية في أمان اتصال سطح المكتب البعيد التي تُشكّل نقاط دخول ناجحة للمهاجمين تشمل:

| فئة الثغرة | المشكلات الشائعة | أسلوب الهجوم |

| ضعف المصادقة | كلمات مرور ضعيفة، وغياب MFA | هجمات القوة الغاشمة |

| التعرض الشبكي | وصول مباشر إلى الإنترنت | فحص تلقائي |

| مشكلات في الإعداد | تعطيل NLA وأنظمة غير مُحدَّثة | استغلال ثغرات معروفة |

| مشكلات في التحكم بالوصول | صلاحيات مفرطة | التحرك الجانبي داخل الشبكة |

ثغرة BlueKeep (CVE-2019-0708) مثال صريح على مدى سرعة تصاعد هذه المشكلات. هذه الثغرة في تنفيذ التعليمات البرمجية عن بُعد أتاحت للمهاجمين السيطرة الكاملة على الأنظمة دون أي مصادقة، وطالت ملايين أنظمة Windows التي لم تُحدَّث.

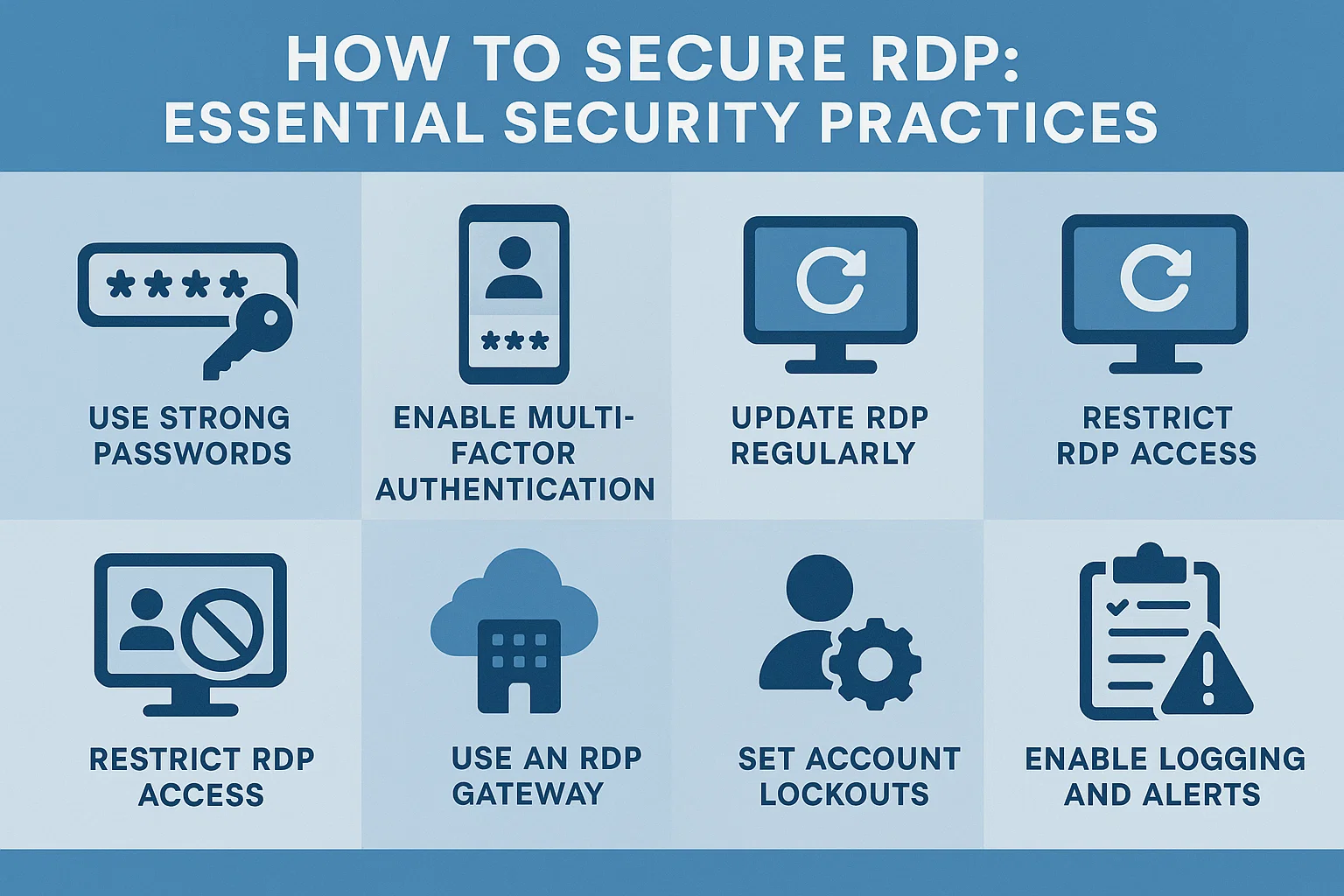

كيفية تأمين RDP: ممارسات الأمان الأساسية

ممارسات الأمان التالية للوصول عن بُعد توفر حماية مُثبتة عند تطبيقها معاً.

لا تعرِّض RDP مباشرةً للإنترنت

هذه القاعدة غير قابلة للتفاوض عند تعلّم كيفية تأمين RDP بفعالية. تعريض المنفذ 3389 مباشرةً للإنترنت يُنشئ سطح هجوم فوري تكتشفه الأدوات الآلية وتستغله في غضون ساعات.

رأيت بنفسي خوادم تلقّت أكثر من 10٬000 محاولة تسجيل دخول فاشلة خلال اليوم الأول من تعرضها للإنترنت. يستخدم المهاجمون شبكات بوت متخصصة تفحص باستمرار خدمات RDP وتشنّ هجمات حشو بيانات الاعتماد على الخوادم التي تعثر عليها.

التطبيق: احجب جميع وصول مباشر من الإنترنت إلى منافذ RDP عبر قواعد جدار الحماية، وطبِّق سياسات وصول حصرية عبر VPN فقط.

استخدم كلمات مرور قوية وفريدة

أمان كلمات المرور هو الأساس الذي يقوم عليه أمان سطح المكتب البعيد في Windows، ويجب أن يرقى إلى مستوى التهديدات الحالية لمقاومة أساليب الهجوم الحديثة.

متطلبات CISA الفعّالة:

- 16 حرفاً كحدٍّ أدنى مع تعقيد كامل

- كلمات مرور فريدة لا تُعاد على أي نظام آخر

- تغيير دوري لحسابات ذات الصلاحيات المرتفعة

- لا تتضمن كلمات من القاموس أو معلومات شخصية

الإعداد: طبِّق سياسات كلمات المرور عبر Group Policy من المسار: Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Password Policy. هذا يضمن تطبيق السياسة على مستوى النطاق بالكامل.

تفعيل المصادقة على مستوى الشبكة (NLA)

تشترط المصادقة على مستوى الشبكة إتمام التحقق من الهوية قبل إنشاء جلسات RDP، مما يوفر حماية أساسية لبروتوكولات الاتصال عن بُعد.

تحول NLA دون وصول المهاجمين إلى شاشة تسجيل الدخول Windows، وتمنع محاولات الاتصال المُستنزِفة للموارد، وتُخفف الحمل الواقع على الخادم جراء محاولات المصادقة الفاشلة.

خطوات الإعداد:

- افتح خصائص النظام على الخوادم المستهدفة

- انتقل إلى تبويب Remote

- فعّل خيار "Allow connections only from computers running Remote Desktop with Network Level Authentication"

فعّل المصادقة متعددة العوامل (MFA)

تُوقف المصادقة متعددة العوامل الهجمات القائمة على سرقة بيانات الاعتماد، إذ تشترط خطوة تحقق إضافية تتجاوز كلمة المرور. وهي أكثر تحسين منفرد فعالية لتأمين اتصالات سطح المكتب البعيد Windows.

| طريقة MFA | مستوى الأمان | وقت التطبيق | الأنسب لـ |

| مصرح Microsoft | عالية | من ساعتين إلى ٤ ساعات | معظم البيئات |

| التحقق عبر SMS | متوسط | ساعة واحدة | نشر سريع |

| الرموز المادية | عالية جداً | من يوم إلى يومين | بيئات الأمان العالي |

| البطاقات الذكية | عالية جداً | من يومين إلى ٣ أيام | بيئات المؤسسات |

يوفر Microsoft Authenticator أفضل توازن بين الأمان وسهولة الاستخدام في معظم حالات النشر. يتأقلم المستخدمون معه بسرعة حين يدركون ما يقدمه من حماية.

اشتراط وصول VPN

اتصالات VPN تُنشئ أنفاقاً مشفرة تحمي جميع حركة مرور الشبكة، بما في ذلك جلسات RDP. يوفر هذا الأسلوب أكثر طرق الحماية موثوقيةً للوصول الآمن عن بُعد.

مزايا أمان VPN:

- تشفير جميع قنوات الاتصال

- مصادقة مركزية وتسجيل للوصول

- ضوابط وصول على مستوى الشبكة

- قيود جغرافية عند الحاجة

عندما يتصل المستخدمون عبر VPN أولاً، يمرون بمصادقة مزدوجة: مرة لخدمات VPN ومرة أخرى لجلسات RDP. أثبتت هذه المصادقة المزدوجة فعاليتها المتواصلة في صد محاولات الوصول غير المصرح به في قواعد أفضل مزودي RDP عمليات التنفيذ.

إعداد خادم وسيط (Jump Host)

يعمل خادم Jump Host كنقطة دخول محكومة للوصول الداخلي عبر RDP، مع توفير مراقبة مركزية وضوابط أمان تُعزز أمان بيئات سطح المكتب البعيد.

بنية Jump Host:

- خادم مخصص لا يمكن الوصول إليه إلا عبر VPN

- تسجيل كامل وتوثيق للجلسات

- ضوابط وصول تفصيلية لكل مستخدم

- مراقبة أمنية آلية

يُحقق Jump Host أفضل النتائج عند دمجه مع أدوات إدارة الاتصال التي تُؤتمت عملية التنقل متعدد المراحل مع الحفاظ على سجلات تدقيق كاملة.

تأمين RDP بشهادات SSL

توفر شهادات SSL/TLS تشفيراً أقوى من الحماية الافتراضية لـ RDP، وتحول دون هجمات الوسيط التي قد تعترض بيانات الاعتماد ومحتوى الجلسات.

تطبيق الشهادات:

- إصدار شهادات لجميع خوادم RDP

- تكوين خدمات RDP لاشتراط مصادقة الشهادات

- توزيع معلومات جهة إصدار الشهادات على أنظمة العملاء

- مراقبة انتهاء صلاحية الشهادات وتجديدها

الشهادات الصادرة عن جهات موثوقة توفر أماناً أفضل من الشهادات الموقعة ذاتياً، وتُبسط إعداد العملاء في البيئات المؤسسية.

تقييد الوصول باستخدام حلول PAM

توفر حلول إدارة الوصول المتميز (PAM) تحكمًا شاملًا في وصول RDP، من خلال تطبيق أذونات آنية وإدارة آلية للبيانات الاعتمادية لتأمين بروتوكولات الاتصال عن بُعد.

إمكانات PAM:

- تزويد وصول مؤقت بناءً على الطلبات المعتمدة

- تدوير كلمات المرور وحقنها تلقائيًا

- مراقبة الجلسات وتسجيلها في الوقت الفعلي

- قرارات الوصول المستندة إلى المخاطر باستخدام تحليلات السلوك

يتكامل Delinea Secret Server مع Active Directory مع توفير ضوابط متقدمة ضرورية لتأمين اتصالات سطح المكتب البعيد لـ Windows على مستوى المؤسسات.

إعدادات الأمان المتقدمة

تُكمل هذه الإعدادات ممارسات الأمان الأساسية وتوفر حماية متعددة الطبقات.

تغيير منفذ RDP الافتراضي

تغيير منفذ RDP من المنفذ 3389 يمنع أدوات المسح الآلي التي تستهدف المنفذ الافتراضي تحديدًا. وإن لم يكن حمايةً شاملة، فإن تغيير المنفذ يُقلل محاولات الهجوم بنحو ٨٠٪ استنادًا إلى تحليل السجلات.

التطبيق: عدّل إعدادات السجل أو استخدم Group Policy لتعيين منافذ مخصصة، ثم حدّث قواعد جدار الحماية للسماح بالمنفذ الجديد وحظر المنفذ 3389.

تكوين سياسات قفل الحساب

تُعطّل سياسات قفل الحساب الحسابات تلقائيًا بعد تكرار محاولات المصادقة الفاشلة، مما يوفر حماية فعالة ضد هجمات القوة الغاشمة.

إعداد Group Policy:

- انتقل إلى Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Account Lockout Policy

- تعيين حد القفل: ٣-٥ محاولات فاشلة

- تكوين مدة القفل: ١٥-٣٠ دقيقة

- الموازنة بين متطلبات الأمان وإنتاجية المستخدم

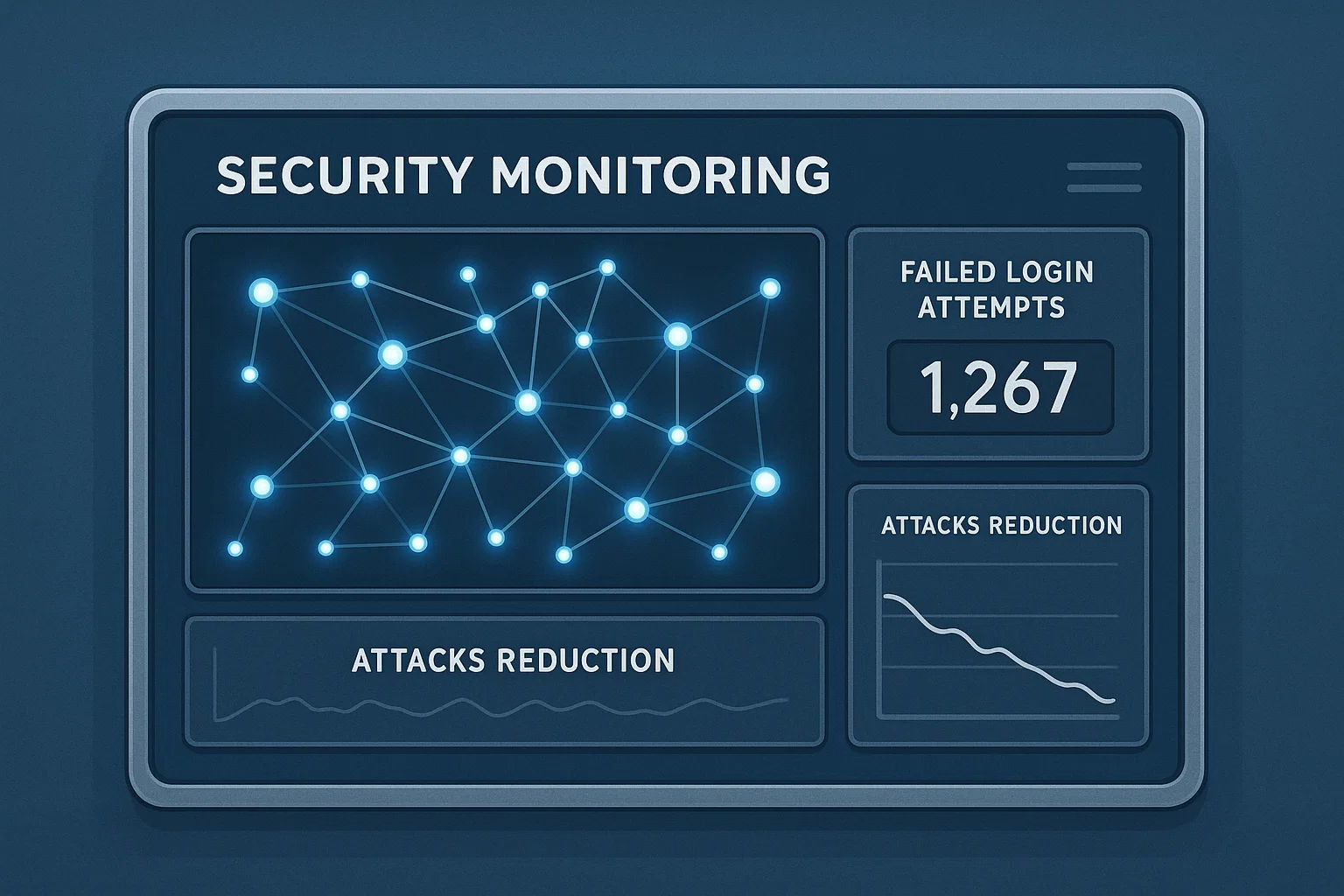

مراقبة نشاط RDP

توفر أنظمة SIEM (إدارة معلومات الأمان والأحداث) مراقبةً مركزيةً تربط أحداث RDP ببيانات الأمان الأخرى للكشف عن التهديدات وأنماط الهجوم.

متطلبات المراقبة:

- جمع سجل أحداث Windows لجميع خوادم RDP

- تنبيهات تلقائية لحالات فشل المصادقة

- الكشف عن الشذوذات الجغرافية في مصادر الاتصال

- التكامل مع مصادر معلومات التهديدات

يمكن لمنصات إدارة الاتصالات توفير رؤية أعمق لسلوكيات الجلسات والمساعدة في رصد أنماط الوصول غير الاعتيادية التي تستدعي التحقيق.

إدارة الجلسات الموحدة

تدعم المنصات الحديثة إدارة جلسات بعيدة متعددة لكل من RDP وSSH عبر واجهات موحدة، مما يضمن تطبيق سياسات أمنية متسقة عبر مختلف أساليب الوصول.

مزايا الإدارة الموحدة:

- نقطة مصادقة واحدة لجميع عمليات الوصول عن بُعد

- سياسات أمنية متسقة عبر البروتوكولات المختلفة

- تسجيل مركزي للجلسات وسجلات تدقيق شاملة

- تجربة مستخدم مبسطة دون المساس بالأمان

تطبيق Delinea Secret Server

توفر حلول مثل Delinea Secret Server إدارة شاملة للوصول المميز عن بُعد، مع خزينة اعتمادات متكاملة تلغي الحاجة إلى كشف كلمات المرور مع الحفاظ على سجلات تدقيق كاملة.

مسار عمل PRA:

- يطلب المستخدمون الوصول عبر المنصة المركزية

- يتحقق النظام من الهوية والصلاحيات وفق السياسات المحددة

- تُسترجع بيانات الاعتماد تلقائياً وتُحقن في الجلسات

- تُسجَّل جميع أنشطة الجلسة في الوقت الفعلي

- ينتهي الوصول تلقائياً عند انقضاء الفترات المجدولة

يحول هذا النهج دون سرقة بيانات الاعتماد، مع توفير سجلات التدقيق التفصيلية اللازمة للامتثال لأطر الأمان المعتمدة.

تدابير أمنية إضافية

تُكمّل هذه التدابير الممارسات الأمنية الأساسية وتوفر حماية متعددة الطبقات لأمان RDP بشكل شامل. وبينما تُشكّل الممارسات الجوهرية خط الدفاع الأول، فإن تطبيق هذه الضوابط التكميلية يقلص سطح الهجوم ويعزز وضعك الأمني العام.

الحفاظ على تحديث البرامج

تعالج تحديثات الأمان الدورية الثغرات المكتشفة حديثاً التي يستغلها المهاجمون بشكل نشط. وقد كشفت ثغرات RDP البارزة مثل BlueKeep (CVE-2019-0708) وDejaBlue عن مدى أهمية التصحيح في الوقت المناسب والمخاطر الجسيمة الناجمة عن التأخر في تطبيق التحديثات.

يُفرز الجدول الزمني للتصحيح نافذة ثغرات خطيرة. تشير الأبحاث إلى أن المؤسسات تستغرق وقتاً أطول بكثير في تطبيق إصلاحات الأمان مقارنةً بما يحتاجه المهاجمون لاستغلالها - إذ يبلغ متوسط الوقت اللازم لمعالجة 50% من الثغرات الحرجة 55 يوماً، في حين يبدأ الاستغلال الواسع عادةً في غضون خمسة أيام فحسب من الإفصاح العلني.

إدارة التحديثات:

- نشر تلقائي للتصحيحات على جميع الأنظمة المُمكَّنة بـ RDP

- الاشتراك في نشرات أمان Microsoft

- اختبار التحديثات في بيئات التجهيز قبل الإطلاق في بيئة الإنتاج

- إجراءات التصحيح الطارئ للثغرات الحرجة

إدارة الجلسات

يمنع ضبط الجلسات بشكل صحيح بقاء الاتصالات غير النشطة متاحةً للاستغلال.

| الإعداد | القيمة | الفائدة الأمنية |

| مهلة الخمول | 30 دقيقة | قطع الاتصال تلقائياً |

| حد الجلسة | 8 ساعات | إعادة المصادقة إلزامياً |

| حد الاتصالات | اتصالان لكل مستخدم | منع الاختطاف |

تعطيل الميزات الخطرة

يمكن لميزات إعادة التوجيه في RDP أن تُتيح مسارات لتسريب البيانات، وينبغي تعطيلها ما لم تكن مطلوبة بشكل صريح.

| الميزة | المخاطرة | طريقة التعطيل |

| الحافظة | سرقة البيانات | نهج المجموعة |

| الطابعة | حقن البرمجيات الخبيثة | القوالب الإدارية |

| محرك الأقراص | الوصول إلى الملفات | إعدادات السجل |

خلاصة

تأمين RDP يتطلب تطبيق طبقات حماية متعددة، لا الاعتماد على أسلوب واحد. المقاربة الأكثر فعالية تجمع بين التحكم في وصول VPN، والمصادقة القوية، والمراقبة المستمرة، والتحديثات الدورية.

لا تعرّض RDP مباشرةً للإنترنت بصرف النظر عن الإجراءات الأمنية الأخرى. بدلاً من ذلك، طبّق سياسات VPN-أولاً أو حلول RDP Gateway التي توفر قنوات وصول محكومة مع إمكانيات تدقيق كاملة.

أمان RDP الفعّال يستلزم متابعة مستمرة للتهديدات المستجدة وإجراء تقييمات أمنية دورية للحفاظ على مستوى الحماية. للحصول على حلول مُدارة احترافياً، فكّر في استضافة خوادم RDP التي تُطبّق إجراءات أمنية شاملة بصورة افتراضية.