Muévete rápido, paga solo por lo que usas y delega el mantenimiento de parches a otro, y el argumento sigue convenciendo. Pero la luna de miel termina cuando llegan facturas de almacenamiento desorbitadas o una política S3 mal configurada deja un bucket completamente expuesto. Con la experiencia acumulada, veo los mismos grandes desafíos del cloud repetirse en distintas arquitecturas e industrias. Si los identificamos desde el principio, evitamos la mayoría de los problemas y el equipo puede centrarse en publicar funcionalidades en lugar de apagar incendios.

Por qué estos problemas no desaparecen con Go

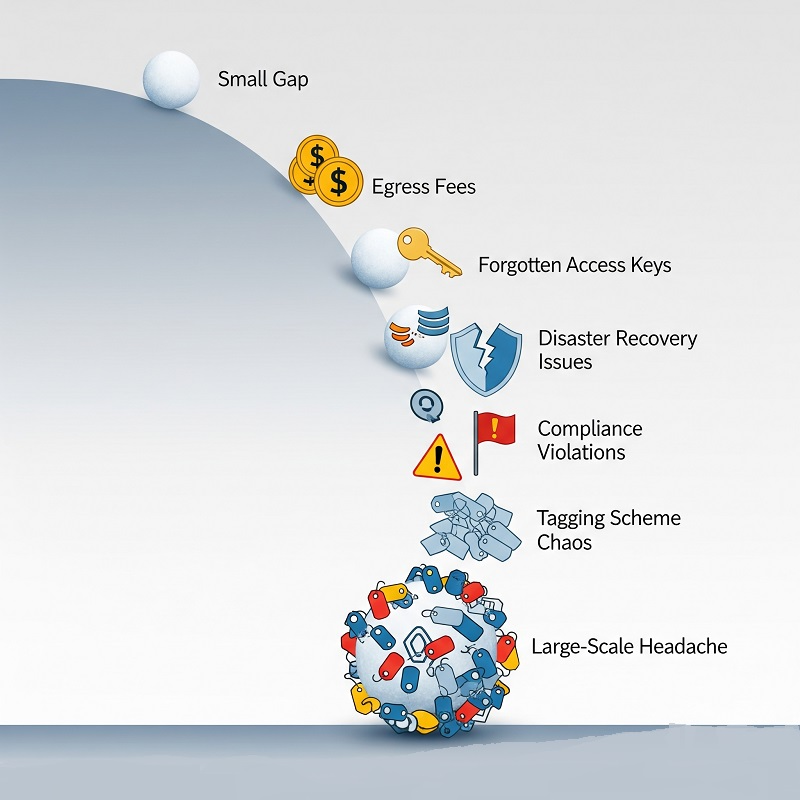

Los fallos en la nube rara vez tienen una causa única y catastrófica. Se acumulan a partir de pequeñas brechas que se van sumando en la arquitectura, los procesos y los equipos. Antes de profundizar en cada categoría, aquí tienes un resumen de las señales que indican que algo más grave está pasando:

- Un pico repentino en las tarifas de egreso borra dos meses de margen.

- Una clave de acceso olvidada alimenta una campaña de minería de criptomonedas que dura toda la noche.

- Una interrupción regional pone a prueba un plan de recuperación ante desastres que nadie había ensayado.

- Una auditoría de cumplimiento detecta datos sensibles sin etiquetar almacenados en object storage.

- Diez equipos adoptan diez esquemas de etiquetado distintos, así que los informes de imputación de costes parecen jeroglíficos.

Cada síntoma remite a uno o más conjuntos de riesgo fundamentales. Ten ese mapa siempre a mano; guía cada paso de mitigación que viene después.

Riesgos del cloud computing

Los estudios del sector apuntan de forma consistente a siete conjuntos de riesgo fundamentales que explican la mayoría de los incidentes en todos los sectores. Aunque estas categorías se solapan entre sí, en conjunto describen los principales desafíos del cloud computing con los que los equipos se encuentran día a día, desde desbordamientos de costes hasta exfiltración de datos:

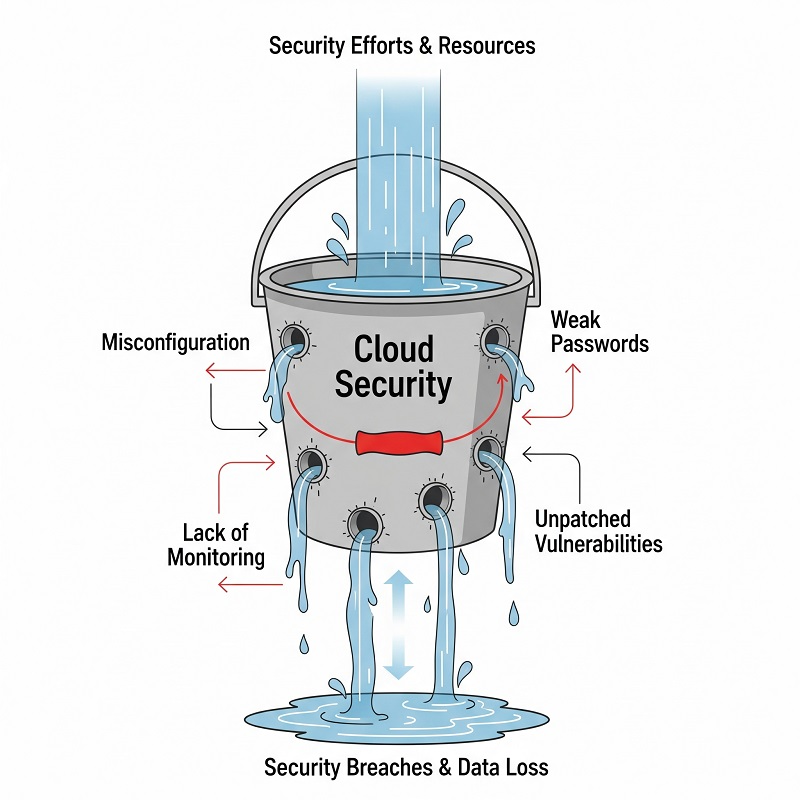

Mala configuración y privilegios excesivos

Hasta los ingenieros más experimentados hacen clic donde no deben de vez en cuando. Un grupo de seguridad demasiado permisivo o un bucket de almacenamiento público convierte una herramienta interna en un punto débil expuesto a internet.

Errores frecuentes

- Reglas con comodín 0.0.0.0/0 en puertos de administración.

- Roles de IAM que conceden acceso completo mucho después de que termina una migración.

Filtraciones y brechas de datos

Cuando una mala configuración abre la puerta, los datos salen. Las brechas de datos son un problema recurrente en la seguridad en la nube, y rara vez empiezan con exploits sofisticados de zero-day; se producen a través de endpoints expuestos o credenciales caducadas.

Amenazas internas y administradores en la sombra

No todos los riesgos vienen de fuera. El personal externo que conserva privilegios tras su contrato, o los empleados que arrancan servicios no autorizados, crean puntos ciegos que el monitoreo estándar no detecta.

APIs inseguros y exposición en la cadena de suministro

Toda aplicación nativa en la nube depende de SDKs y APIs de terceros. La falta de límites de tasa o las librerías sin parchear invitan al abuso, convirtiendo una función inofensiva en una superficie de ataque.

Visibilidad limitada y vacíos en el monitoreo

Si los logs están en una cuenta y las alertas en otra, los incidentes se prolongan mientras los equipos buscan contexto a contrarreloj. Los puntos ciegos ocultan tanto la degradación del rendimiento como las intrusiones activas.

Los problemas de seguridad que quitan el sueño a los equipos

Los principios descritos en nuestro artículo sobre qué es la seguridad en la nube ofrecen una base sólida, pero los atacantes más avanzados siguen colándose si las empresas no automatizan la revisión de logs, el MFA y el diseño de mínimo privilegio. Sin esas salvaguardas, los principales problemas de seguridad en la nube pasan de ser algo abstracto a algo urgente. Los Herramientas de seguridad en la nube ayudan a reducir el tiempo de detección, pero solo cuando los equipos los integran en el flujo de trabajo diario.

Puntos clave:

- Mapea todos los endpoints externos y analiza semanalmente si hay exposición no intencionada.

- Rota las claves automáticamente; trata las credenciales de larga duración como deuda técnica.

- Envía los registros de auditoría a un SIEM centralizado y configura alertas sobre anomalías, no sobre errores brutos.

Sorpresas Operativas y Financieras

La alta disponibilidad parece sencilla hasta que un clúster de base de datos multi-AZ empieza a duplicar tu factura. Entre los principales desafíos del cloud computing que pasan desapercibidos, la deriva de costes ocupa un lugar destacado. Los tickets de soporte se acumulan cuando las familias de instancias quedan obsoletas o cuando los límites de capacidad frenan los eventos de escalado.

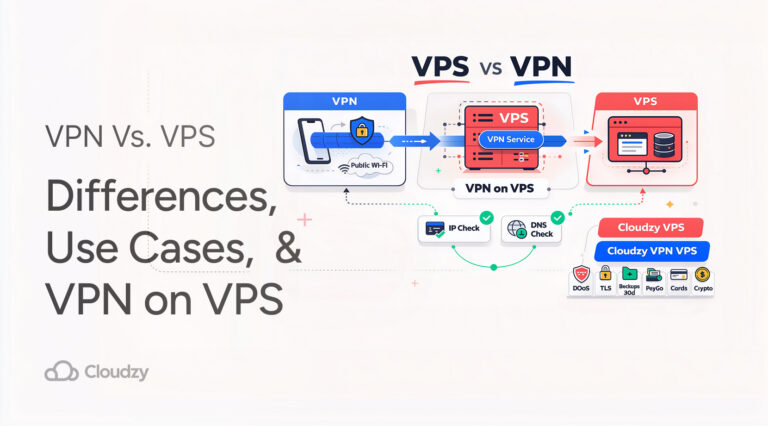

Los equipos que necesitan un control más granular a veces migran los servicios sensibles a la latencia a un VPS Cloud más ligero. Al anclar las cargas de trabajo a vCPUs garantizadas, evitan los efectos de vecino ruidoso sin perder flexibilidad de proveedor.

Problemas Habituales de Cloud en el Frente Operativo

- Límites mal aprovisionados que bloquean picos de tráfico repentinos.

- Dependencia del proveedor que ralentiza y encarece los cambios en el plano de datos.

- Cargos inesperados por transferencia entre regiones durante las pruebas de conmutación por error.

Goobernanza y Riesgos de Cumplimiento

Los auditores hablan su propio idioma, y el cloud añade jerga nueva encima. Cuando las políticas de etiquetado, retención y cifrado se descuidan, los hallazgos se multiplican rápidamente. La tabla siguiente recoge cuatro brechas frecuentes que aparecen en las revisiones de preparación:

| Brecha de Cumplimiento | Causa Habitual | Probabilidad | Impacto en el Negocio |

| Datos personales sin clasificar almacenados en object storage | Inventario de datos incompleto | Medio | Multas, daño reputacional |

| Sin MFA en cuentas privilegiadas | Velocidad por encima del proceso | Alta | Toma de control de cuenta |

| Plan de recuperación ante desastres sin probar nunca | Presión sobre los recursos | Medio | Interrupciones prolongadas |

| Funcionalidades propietarias profundamente integradas | Comodidad en el momento del desarrollo | Bajo | Salida costosa, migración lenta |

Nótese cómo cada fila remite a uno de los desafíos de computación mencionados arriba. La visibilidad, el mínimo privilegio y las pruebas repetibles forman la base de cualquier ciclo de auditoría exitoso.

Atacando los puntos críticos

No existe una solución mágica, pero un enfoque por capas reduce el riesgo de forma progresiva. Agrupo las tácticas en tres bloques:

- Refuerza los cimientos

- Define cada cuenta con infraestructura como código; las alertas de desvío detectan cambios no autorizados.

- Aplica MFA a nivel del proveedor de identidad, no por aplicación.

- Automatiza la detección y la respuesta

- Centraliza los registros y agrúpalos con etiquetas de recursos para que las alertas expliquen qué falló, no solo dónde falló.

- Inicia copias en un entorno de pruebas cada semana para validar parches antes de que lleguen a producción.

- Planifica para lo inevitable

- Haz simulacros reales: corta un servicio y observa cómo reaccionan los paneles; las lecciones aprendidas así calан más hondo que cualquier presentación.

- Mantén una imagen limpia y portable lista para usar; la opción Comprar servidor en la nube de un solo clic actúa como válvula de seguridad cuando una región falla.

Adopta primero lo que encaje en tu stack y amplía la cobertura después. Las mejoras pequeñas, como el etiquetado automático o la rotación diaria de claves, se acumulan con el tiempo.

Conclusiones

La adopción de la nube sigue una curva ascendente, así que ignorar sus puntos críticos no es una opción. Al mapear tu entorno frente al principales desafíos del cloud computing descrita aquí, detectas puntos débiles a tiempo, mantienes el gasto bajo control y permites que los desarrolladores publiquen funciones con confianza. El camino nunca termina del todo, pero con una visión clara, buenas herramientas y el hábito de revisar periódicamente, la nube sigue siendo un motor de crecimiento y no una fuente de alertas a medianoche.

Velocidad, consistencia y protección sólida vienen integradas en Cloudzy's Cartera VPS Cloud. Cada instancia se apoya en almacenamiento NVMe, CPUs de alta frecuencia y rutas Tier-1 redundantes, lo que significa que las cargas de trabajo arrancan rápido y se mantienen ágiles incluso durante picos de tráfico. Cortafuegos de nivel empresarial, inquilinos aislados y parches continuos protegen el sistema sin ralentizar nada. Si quieres comprar un Servidor en la Nube que cumpla todos los requisitos de seguridad y fiabilidad, no busques más.