Distribuisci in fretta, paghi solo quello che usi, e deleghi le patch a qualcun altro. Il discorso funziona ancora. Ma la luna di miele finisce quando arrivano bollette di storage fuori controllo o una policy S3 dimenticata lascia un bucket completamente aperto. Dall'esperienza sul campo, vedo gli stessi problemi critici nel cloud computing ripetersi tra stack e settori diversi. Identificandoli presto, eviti la maggior parte dei guai e tieni il team focalizzato sul rilascio di feature invece di spegnere incendi.

Perché questi problemi non spariscono da soli

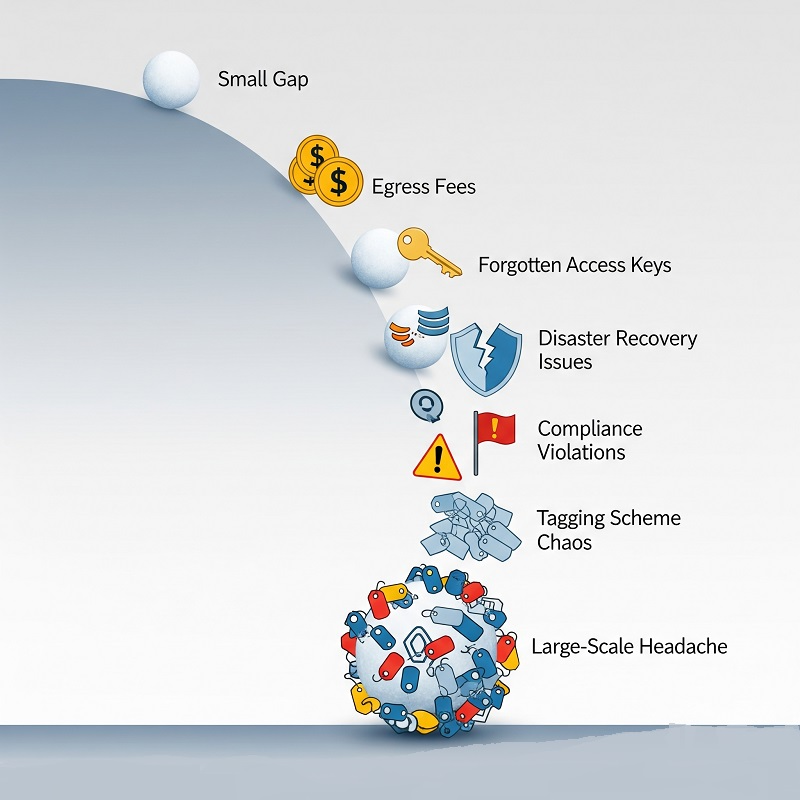

I fallimenti nel cloud raramente nascono da un singolo bug catastrofico. Accumulano da piccoli buchi che si sommano su architettura, processo e persone. Prima di approfondire ogni categoria, ecco una panoramica dei segnali che indicano qualcosa di più serio:

- Un aumento improvviso delle spese di uscita cancella due mesi di margine.

- Una chiave di accesso dimenticata alimenta un attacco di crypto-mining nel giro di una notte.

- Un'interruzione a livello di regione mette alla prova un piano di disaster recovery che nessuno ha mai provato.

- Un audit di conformità scopre dati sensibili senza etichette parcheggiati nello storage di oggetti.

- Dieci team adottano dieci schemi di tagging diversi, rendendo i report di chargeback illeggibili.

Ogni sintomo riconduce a uno o più rischi centrali. Tieni questa mappa a portata di mano; guiderà ogni passo della mitigazione.

Rischi del cloud computing

Gli studi del settore indicano costantemente sette categorie di rischio principali che rappresentano la maggior parte degli incidenti tra i vari settori. Sebbene queste categorie si sovrappongano, insieme disegnano le sfide principali nel cloud computing che i team affrontano quotidianamente, dai costi impazziti alla perdita di dati:

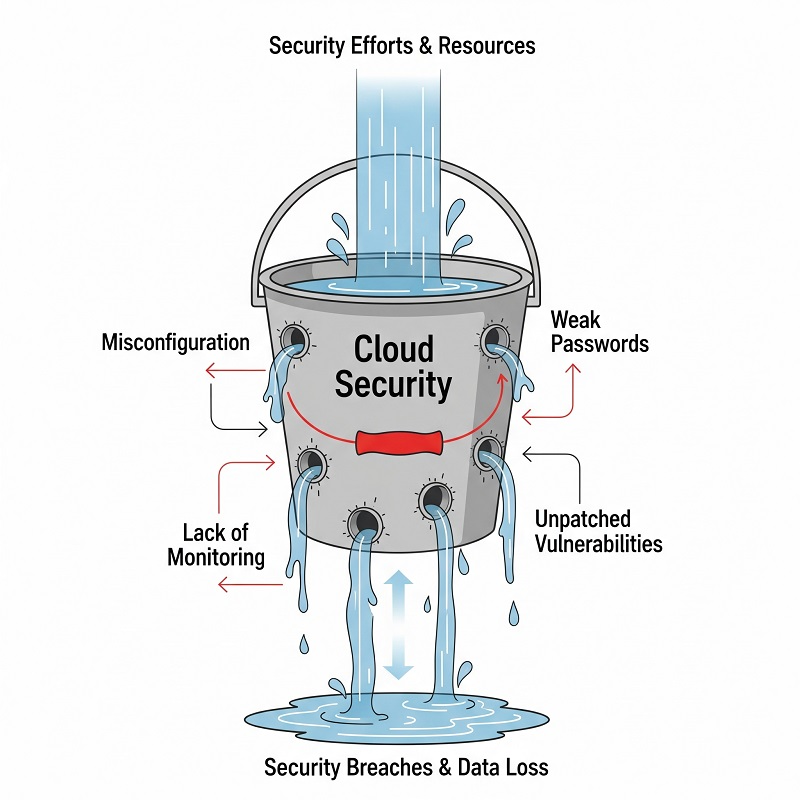

Misconfigurazioni e Privilegi Eccessivi

Anche gli ingegneri più esperti a volte sbagliano clic sulla console. Un gruppo di sicurezza troppo permissivo o un bucket di archiviazione pubblico trasformano uno strumento interno in un rischio esposto a Internet.

Errori comuni

- Jolly 0.0.0.0/0 regole sulle porte amministrative.

- Ruoli IAM che concedono accesso completo molto tempo dopo il completamento di una migrazione.

Violazione e Perdita di Dati

Una volta che le misconfigurazioni aprono la porta, i dati si disperdono. Violazioni di Dati sono un problema ricorrente nella sicurezza del cloud e raramente iniziano con sofisticati zero-day; fluiscono attraverso endpoint esposti o credenziali obsolete.

Minacce Interne e Admin Ombra

Non tutti i rischi vengono da fuori. Lo staff esterno che conserva privilegi acquisiti, oppure dipendenti che avviano servizi non autorizzati, creano punti ciechi che il monitoraggio standard non rileva.

Insecure APIs e Esposizione della Supply Chain

Ogni app nativa del cloud si appoggia su SDK e APIs di terze parti. Limiti di rate mancanti o librerie non patchate invitano abusi, trasformando una funzione apparentemente innocua in una superficie di attacco.

Visibilità Limitata e Lacune nel Monitoraggio

Se i log risiedono in un account e gli alert in un altro, gli incidenti si trascinano mentre i team cercano il contesto. I punti ciechi nascondono sia le derive di performance che le intrusioni attive.

Preoccupazioni di Sicurezza che Tengono Svegli i Team

I principi descritti nel nostro articolo su cos'è la sicurezza cloud forniscono una base solida, ma gli attaccanti sofisticati si insinuano lo stesso a meno che le aziende non automatizzino la revisione dei log, MFA e il design con privilegi minimi. Senza quelle protezioni, i principali problemi di sicurezza nel cloud computing passano da astratti a urgenti. Moderno Gli strumenti di sicurezza cloud riducono il tempo di rilevamento, ma solo quando i team li integrano nel flusso di lavoro quotidiano.

Punti chiave:

- Mappa ogni endpoint esterno; esegui la scansione per esposizioni non intenzionali ogni settimana.

- Ruota le chiavi automaticamente; considera le credenziali longeve come debito tecnico.

- Invia i log di audit a un SIEM centralizzato, quindi avvisa su anomalie anziché errori grezzi.

Sorprese Operative e Finanziarie

L'alta disponibilità sembra semplice finché un cluster di database multi-AZ non inizia a raddoppiare la bolletta. Tra i sfide principali nel cloud computing nascosti in bella vista, la deriva dei costi si posiziona tra i principali. I ticket di supporto si accumulano quando le famiglie di istanze vengono deprecate, o quando i limiti di capacità limitano gli eventi di scale-up.

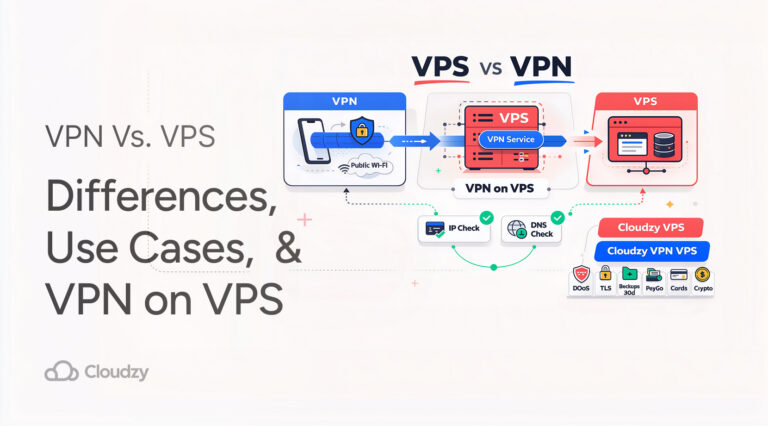

I team che hanno bisogno di un controllo granulare a volte spostano i servizi sensibili alla latenza verso un setup lightweight VPS Cloud dedicato. Fissando i carichi di lavoro su vCPUs garantiti, evitano effetti noisy-neighbor mantenendo la flessibilità del provider.

Problemi Cloud Comuni dal Lato Operativo

- Limiti sottodimensionati che bloccano picchi di traffico improvvisi.

- Lock-in del vendor che rende i cambiamenti del data-plane lenti e costosi.

- Spese di trasferimento cross-region inaspettate durante i test di failover.

GoGovernance e Insidie di Conformità

I revisori parlano un loro dialetto, e il cloud aggiunge nuovo gergo oltre a quello. Quando tagging, retention e politiche di encryption derivano, i risultati si moltiplicano velocemente. La tabella qui sotto evidenzia quattro gap frequenti che incontro durante i review di readiness:

| Lacuna di conformità | Trigger Tipico | Probabilità | Impatto Commerciale |

| Dati personali non classificati archiviati in object storage | Inventario dati mancante | Medio | Multe, danno al marchio |

| Nessun MFA su account privilegiati | Velocità rispetto al processo | Alto | Acquisizione account |

| Piano di disaster-recovery mai testato | Pressione delle risorse | Medio | Downtime prolungato |

| Funzionalità proprietarie profondamente integrate | Comodità al momento della build | Basso | Uscita costosa, migrazione rallentata |

Nota come ogni riga si ricollega a una delle nostre sfide computazionali sopra. Visibilità, least privilege e testing ripetibile formano la spina dorsale di qualsiasi ciclo di audit riuscito.

Affrontare i Punti Critici

Non esiste una soluzione definitiva, ma un approccio stratificato riduce il rischio velocemente. Raggruppo le tattiche in tre categorie:

- Consolida le fondamenta

- Codifica l'infrastruttura di ogni account; gli avvisi di drift catturano i cambiamenti inattesi.

- Applica MFA a livello di identity provider, non per ogni applicazione.

- Automatizza rilevamento e risposta

- Centralizza i log, poi aggregali con tag delle risorse per ottenere avvisi che spiegano cosa cosa si è rotto, non solo che qualcosa dove si è rotto.

- Avvia copie sandbox ogni settimana per testare i patch prima che raggiungano la produzione.

- Preparati all'inevitabile

- Simula scenari di crisi: spegni un servizio e osserva i dashboard oscillare; le lezioni rimangono impresse meglio di qualsiasi presentazione.

- Tieni un'immagine pulita e portabile sempre pronta; un semplice click Acquista Cloud Server funge da valvola di sicurezza quando le regioni vanno in crisi.

Adotta prima i componenti che si adattano al tuo stack, poi amplia la copertura. Piccole vittorie, come l'auto-tagging o la rotazione giornaliera delle chiavi, si accumulano nel tempo.

Considerazioni Finali

L'adozione del cloud continua a salire, quindi ignorarne i punti critici non è un'opzione. Mappando il tuo ambiente rispetto a quanto sfide principali nel cloud computing descritto qui, individui i punti deboli in anticipo, mantieni i costi prevedibili e lasci che i developer rilascino funzionalità con sicurezza. Il percorso non finisce mai veramente, ma con visione chiara, strumenti solidi e l'abitudine di controllare regolarmente, il cloud rimane un acceleratore piuttosto che una fonte di problemi notturni.

Velocità, coerenza e protezione impeccabile sono integrati nel portfolio VPS Clouddi Cloudzy. Ogni istanza sfrutta storage NVMe, CPU ad alta frequenza e percorsi Tier-1 ridondanti, il che significa che i carichi di lavoro si avviano rapidamente e rimangono responsivi anche durante picchi di traffico. Firewall di qualità enterprise, tenant isolati e patch continuativi proteggono lo stack senza rallentarlo. Se vuoi acquistare un Server Cloud che soddisfa tutti i requisiti di sicurezza e affidabilità, non cercare oltre!