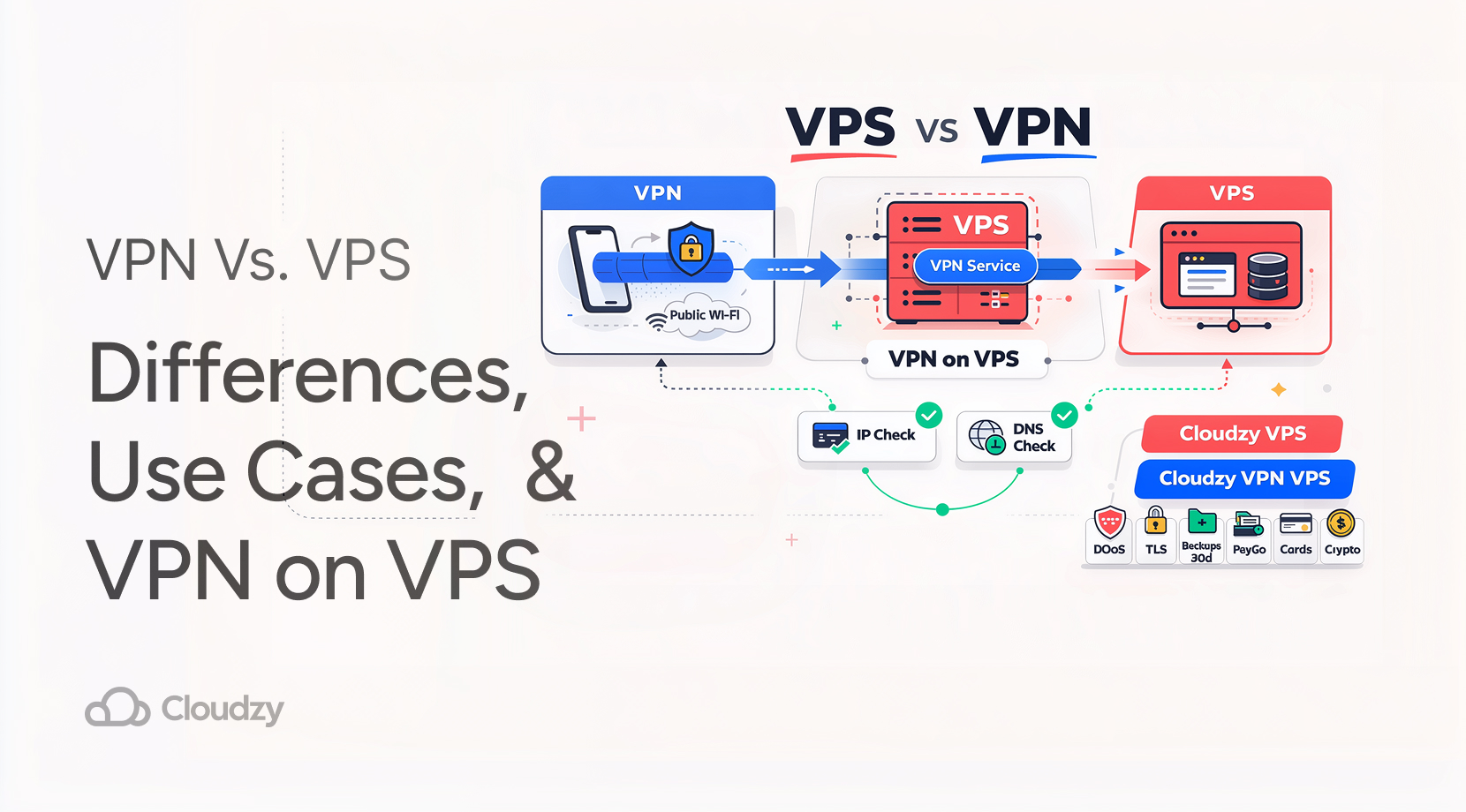

Als je twijfelt tussen een VPN en een VPS, weet dan dat een VPN het pad van je internetverkeer beveiligt, terwijl een VPS een server is die je huurt om dingen op te draaien.

De meeste mensen die dit opzoeken, stellen eigenlijk twee verschillende vragen: "Hoe houd ik mijn internetverkeer privé op onbetrouwbare netwerken?" en "Heb ik een server nodig voor hosting of externe toegang?" Zodra je je doel helder hebt, is de keuze tussen VPN en VPS eenvoudig te maken.

Hieronder vergelijken we VPN en VPS in begrijpelijke taal, en gaan we ook in op de combinatie: een VPN-server draaien op een VPS, zodat jij het eindpunt beheert.

VPN versus VPS in 30 seconden

Voordat we in de details duiken, eerst een korte uitleg van wat VPS en VPN zijn en waar ze voor dienen:

| Gereedschap | Wat het is | Geschikt voor | Niet geschikt voor Good |

| VPN | Een versleutelde tunnel van je apparaat naar een VPN-eindpunt | Veiliger browsen op openbare Wi-Fi, je zichtbare IP-adres wijzigen, lokaal meekijken beperken | Apps hosten of standaard "anoniem" zijn |

| VPS | Een virtuele server in een datacenter met eigen besturingssysteem en resources | Websites en APIs hosten, bots draaien, staging, altijd-actieve gateways | Het verkeer van je laptop beveiligen, tenzij je een VPN-laag toevoegt |

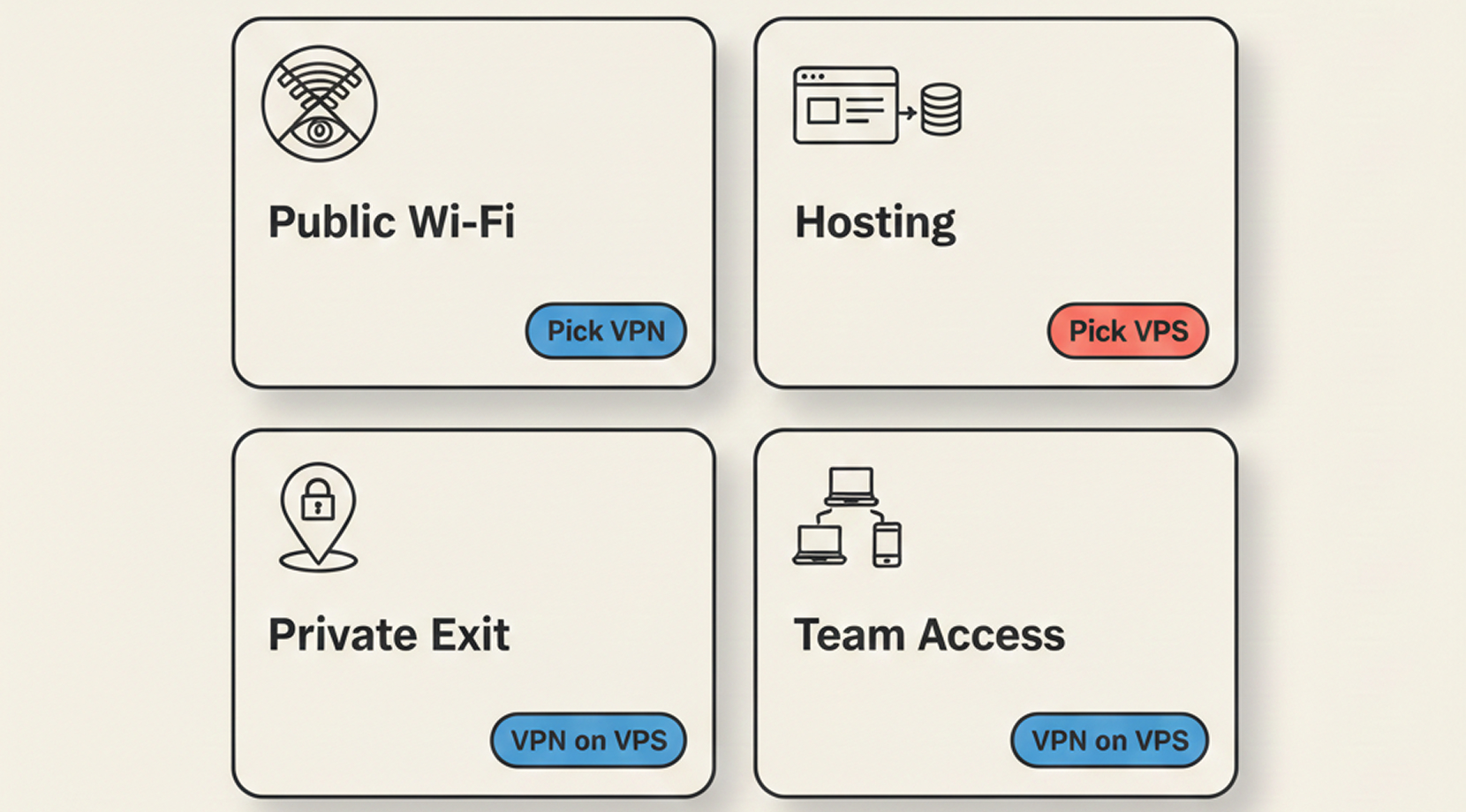

Dit is de snelle beslischecklist die we met klanten gebruiken:

- Wil je veiliger verkeer op openbare Wi-Fi? Begin met een VPN.

- Wil je een site, API, database of een altijd-actieve tool hosten? Begin met een VPS.

- Wil je een privé VPN-eindpunt dat je zelf beheert, dan kom je uit bij VPN-op-een-VPS: je draait de VPN gewoon op een VPS.

Die laatste situatie zorgt voor de meeste verwarring, dus laten we eerst het juiste mentale model opbouwen.

Wat een VPN Actuallijk doet (en wat mensen verwachten dat het doet)

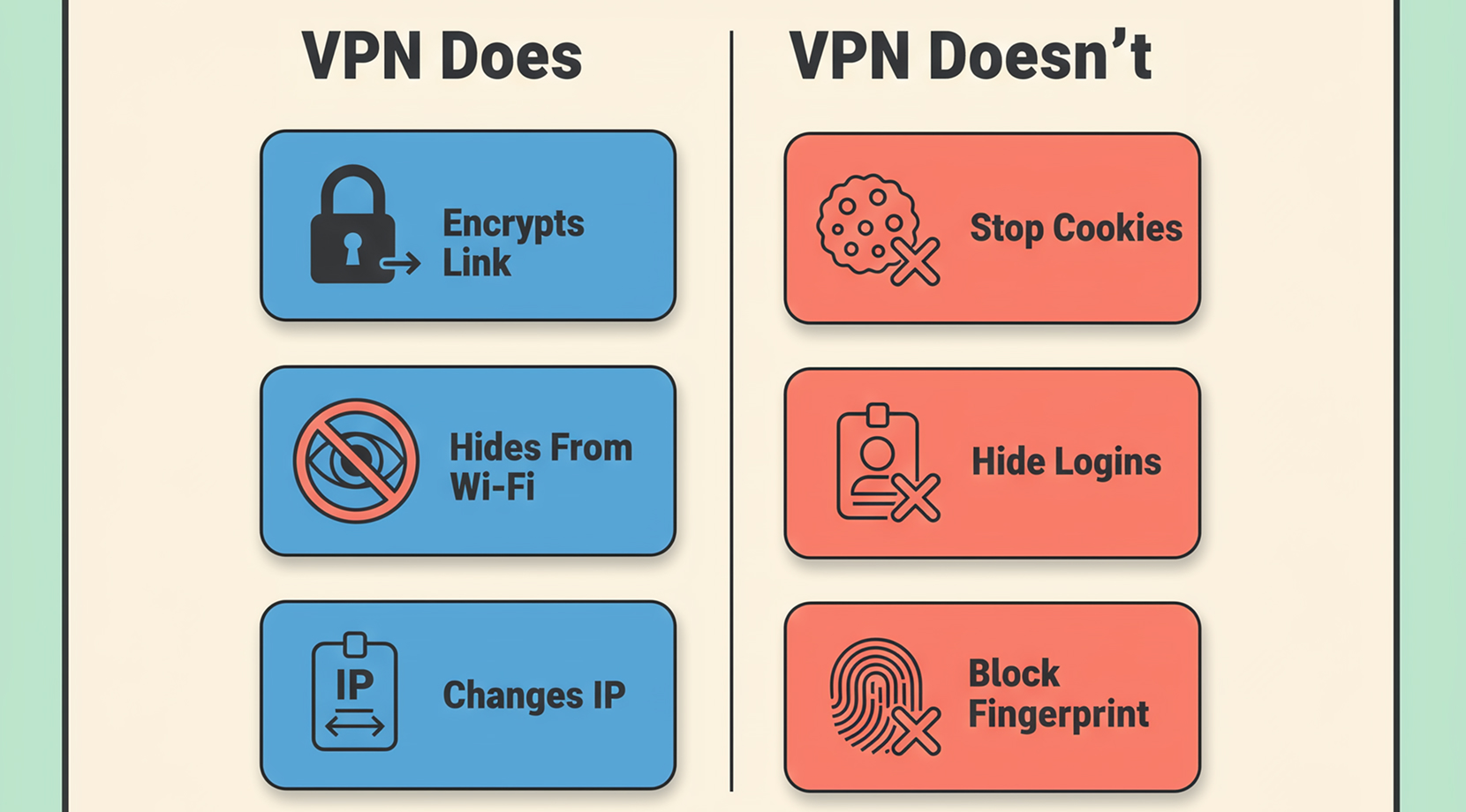

Een VPN is het best te zien als een beveiligde tunnel. Je laptop of telefoon versleutelt het verkeer, stuurt het door die tunnel, en het VPN-eindpunt ontsleutelt het en stuurt het door naar het internet. Het grote voordeel: het Wi-Fi-netwerk waarop je zit, en iedereen die het lokale netwerk afluistert, ziet alleen versleuteld verkeer in plaats van leesbare data.

Mensen verwachten ook dat een VPN hen "verbergt". In de praktijk bepaalt het wie wat kan zien. Het kan je browsegedrag verbergen voor het lokale netwerk en je zichtbare IP-adres wijzigen, maar het wist geen tracking en maakt je accounts niet onzichtbaar.

Het tunnelmodel in gewone taal

De route in één regel:

Apparaat → versleutelde tunnel → VPN-server → internet

Wat is veranderd:

- Het hotspot-, hotelnetwerk of gastnetwerk op kantoor kan je verkeer niet zomaar lezen.

- Websites zien het IP-adres van de VPN-server, niet dat van het café.

Wat er niet verandert:

- Sites zien nog steeds je browserfingerafdruk, cookies en ingelogde accounts.

- Het VPN-eindpunt wordt de nieuwe "locatie" die je verkeerspatronen ziet.

Als je twijfelt tussen VPN en VPS, is dit het eerste scheidspunt. Een VPN gaat over het netwerkpad. Een VPS draait meer om software ergens anders uitvoeren.

Snelle checks om te bevestigen dat je VPN goed werkt

Controleer een tunnel altijd even voor je hem vertrouwt. Dat kost een minuut en voorkomt het klassieke probleem: verbonden, maar geen verkeer doorgestuurd.

- Controleer of je zichtbare IP verandert

curl -s https://api.ipify.org ; echo

Voer het commando uit met de VPN uit, daarna aan. De uitvoer moet veranderen. Als je dit op een server doet en je weet niet zeker welk IP je hebt gekregen, legt onze gids over het vinden van je VPS IP-adres uit hoe je dat in het paneel kunt controleren.

- Controleer of DNS niet lekt

De eenvoudigste manier is een DNS-lektest in je browser. Voer hem uit met de VPN uit, daarna opnieuw met hem aan. De weergegeven resolvers moeten overeenkomen met wat je van je VPN verwacht.

Wil je ook een lokale check doen:

Windows (PowerShell):

Get-DnsClientServerAddress

Linux (systemd-resolved):

resolvectl status

macOS:

scutil –dns | grep nameserver

Nu het VPN-gedeelte duidelijk is, bespreken we de andere kant van de verwarring.

Wat een VPS Actuallijk is (en waarom het standaard geen privacytool is)

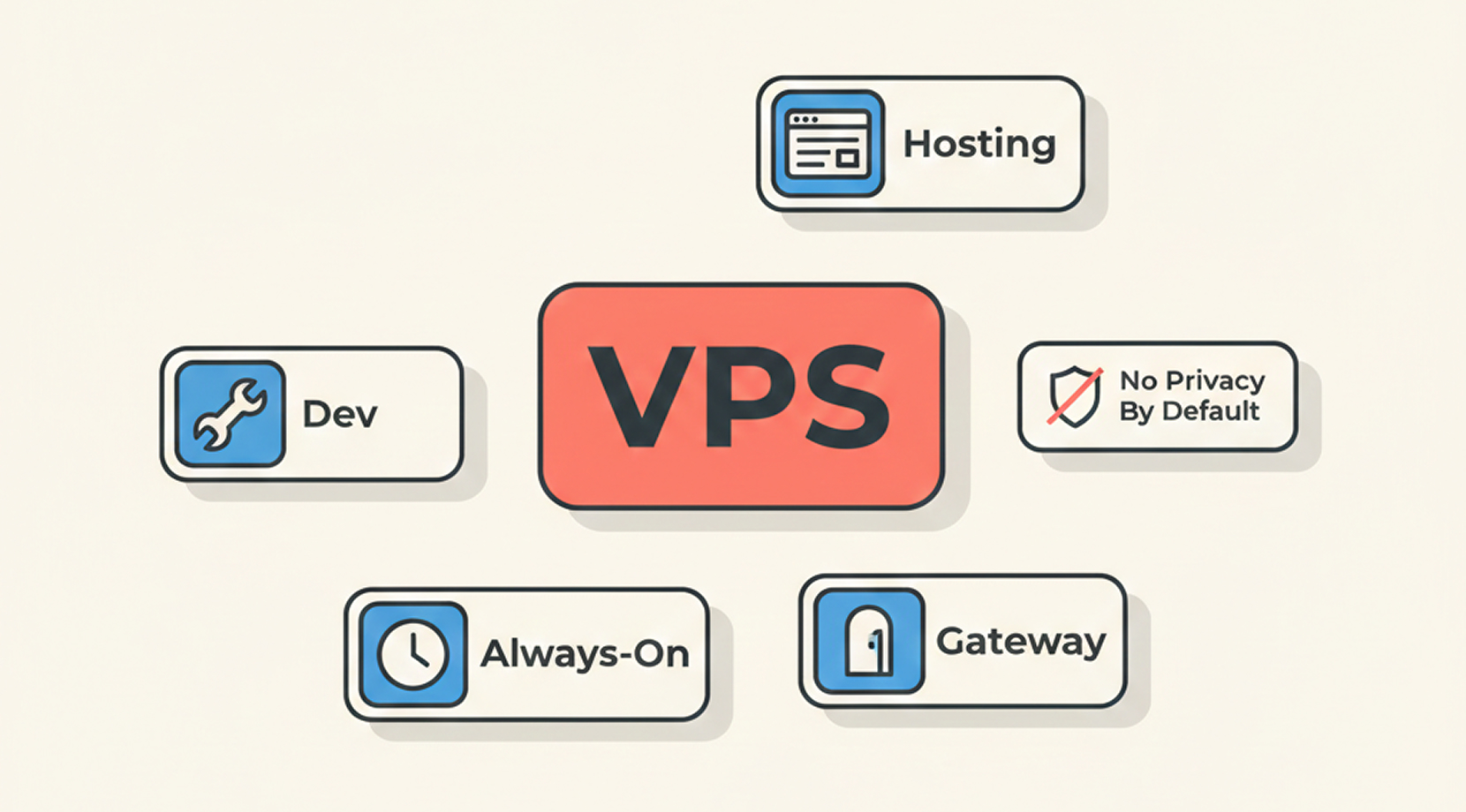

Een VPS is een virtuele machine in het datacenter van een provider. Je krijgt je eigen OS, je eigen schijf en toegewezen CPU/RAM. Het is wat je huurt als je een server wilt zonder hardware te kopen.

Een handige manier om een VPS te zien: het is een appartement in een groot gebouw. Je bepaalt wat er in jouw unit gebeurt, maar je hebt geen controle over het hele gebouw. Dat maakt een VPS krachtig, maar ook waarom privacy niet vanzelf komt. Privacy is iets wat je er bovenop instelt, doorgaans met encryptie, toegangscontrole en verstandige standaardinstellingen.

Wil je meer context over wat een VPS is en hoe het verschilt van andere hostingmodellen, dan legt onze vergelijking van cloudhosting versus VPS de verschillen duidelijk uit zonder dat je verdwaalt in technisch jargon.

Waarvoor je een VPS in de praktijk gebruikt

Een VPS is populair omdat het alledaagse, praktische problemen oplost:

- Hosting: een website, API, dashboard of kleine database.

- Ontwikkeling en staging: een omgeving die dichter bij productie zit dan je laptop.

- Always-on services: een CI runner, een bot, een cron job, een monitoring node.

- Gateways: een gecontroleerd toegangspunt tot privésystemen, en de verbinding tussen VPN en VPS binnen dezelfde configuratie.

Dat laatste punt is het overlapsscenario waar we zo op terugkomen, maar eerst een heldere vergelijking.

Verschil tussen VPN en VPS (volledige vergelijking)

Het verschil tussen VPN en VPS gaat niet alleen over privacy, maar ook over wat je wilt bereiken.

Als je zoekt naar het verschil tussen VPN en VPS, leer je meer van de uitkomsten dan van definities.

Een VPN is voor privétransport. Een VPS is voor het draaien van software.

VPN vs VPS op basis van uitkomst

Hier is de vergelijking op basis van uitkomsten, want wat telt is het eindresultaat van je keuze:

| Uitkomst | Beste Tool | Waarom | Veelgebruikte Valstrik |

| Veiliger browsen op hotel-Wi-Fi | VPN | Versleutelt de lokale verbinding | Je hebt nog steeds goede browserhygiëne nodig |

| Host een website of API | VPS | Jij beheert de stack | Je moet zelf patchen en beveiligen |

| Een vast IP-adres met volledige servercontrole | VPS | Dedicated eindpunt | IP-reputatie is nu "jouw probleem" |

| Toegang tot thuisdiensten zonder port-forwarding | VPN op een VPS | Privépad + stabiele relay | Routeringsfouten kosten tijd |

| Beheertoegang van het publieke internet afhouden | VPS + VPN | Beheerroutes achter de tunnel plaatsen | Jezelf buitensluiten gaat verrassend snel |

Als deze tabel al iets heeft duidelijk gemaakt, mooi. Zo niet, dan maakt het overlapsscenario het meestal helder.

Het overlapsscenario: een VPN draaien op een VPS

Een VPN-server draaien op een VPS is waar VPN en VPS eindelijk samenkomen.

Je gebruikt nog steeds een VPN-tunnel, maar in plaats van een VPN-abonnement met gedeelde exitnodes te kopen, beheer je je eigen eindpunt op je eigen virtuele server.

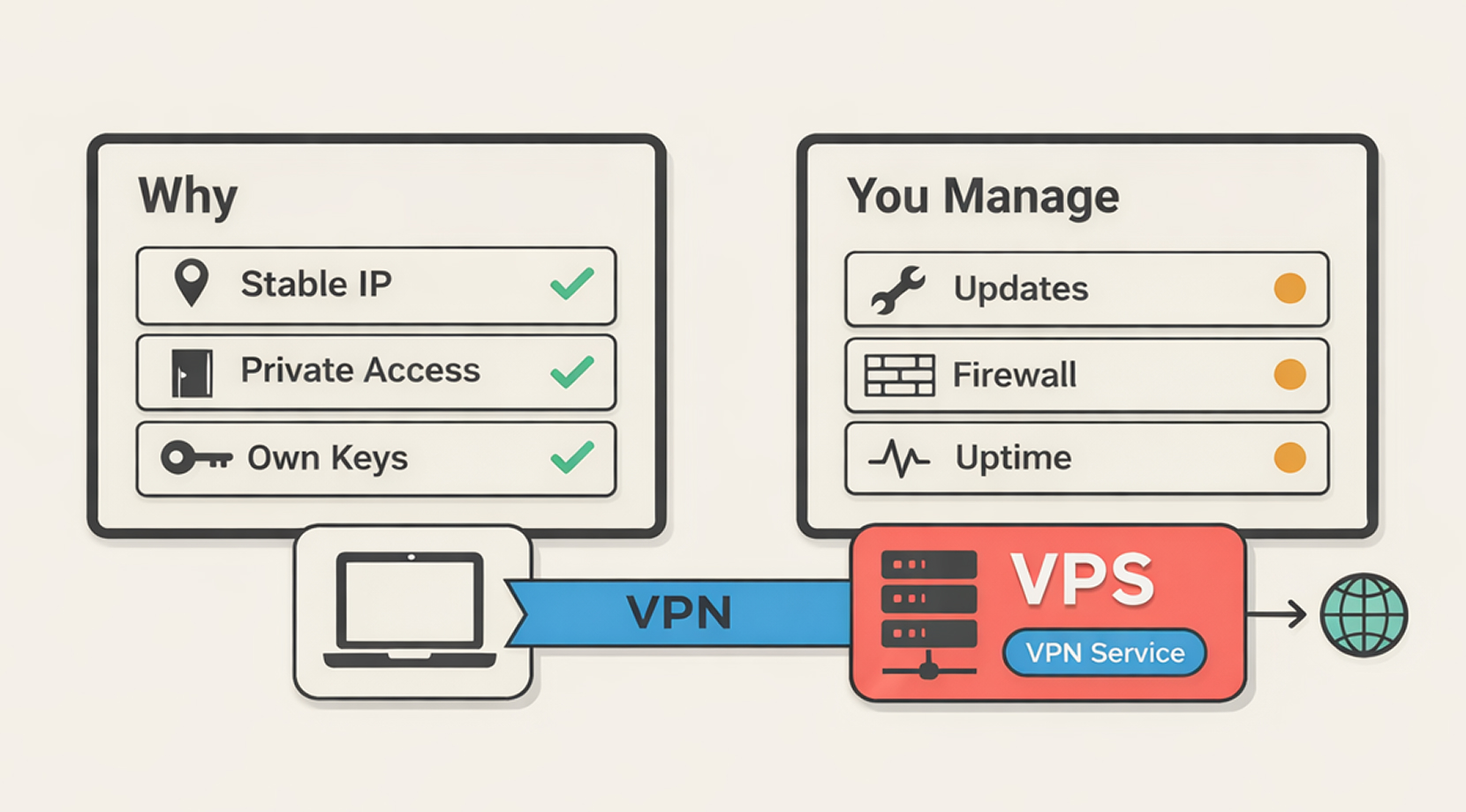

Mensen kiezen voor deze aanpak om een aantal terugkerende redenen:

- Ze willen een stabiel eindpunt voor reizen, werken op afstand of allowlists.

- Ze willen op afstand toegang tot privétools zonder poorten open te stellen naar het internet.

- Ze vertrouwen het trustmodel van willekeurige VPN-apps niet en willen zelf de sleutels in handen houden.

Wat we zelf zien: iemand heeft het in 10 minuten opgezet, en brengt de middag door met routing, firewallregels en MTU-eigenaardigheden. Dat is de prijs van een eigen eindpunt.

Als je een specificatiegerichte gids wilt voor het kiezen van een node, gaat onze post over de beste VPS voor VPN dieper in op wat er echt toe doet bij een VPN VPS: locatie, bandbreedte en hoe voorspelbaar het netwerk gedraagt onder belasting.

De afwegingen die mensen onderschatten

Het internet staat vol met 'host WireGuard gewoon zelf, en je bent klaar.' Het kan zo soepel gaan, maar de saaie afwegingen blijven van toepassing:

- Je bent zelf verantwoordelijk voor updates en uptime. Als je VPN-server uitvalt, valt ook je toegang op afstand weg.

- Je gaat niet meer op in een gedeelde pool. Je exit-IP is uniek van jou. Handig voor allowlists, maar geen tovermiddel.

- Misconfiguraties komen vaak voor. De klassieke valkuilen zijn AllowedIPs die te veel routeert, NAT-regels die debuggen bemoeilijken, of VPN draaien in containers en je daarna afvragen waarom routes niet werken.

Als je voor deze aanpak kiest, houd de checks dan licht en saai. Saai is goed in networking.

Beginnersvriendelijke checks voor een VPN op een VPS

Het doel hier is geen volledige installatiehandleiding. Het is een korte checklist die je op elke Linux VPN-server kunt uitvoeren om te bevestigen dat hij actief is, routeert en geen extra poorten blootstelt.

1) Controleer of de VPN-service actief is.

Als je een protocol kiest, WireGuard is de moderne standaard in veel zelfgehoste setups, en OpenVPN duikt nog op op plaatsen waar UDP geblokkeerd wordt.

WireGuard op systemd ziet er doorgaans zo uit:

sudo systemctl status wg-quick@wg0

sudo wg show

OpenVPN ziet er vaak uit als een van de volgende, afhankelijk van de distro en packaging:

sudo systemctl status openvpn-server@server

sudo systemctl status openvpn@server

Als systemd 'active (running)' toont en de tool-uitvoer een handshake of recente overdracht laat zien, zit je goed.

2) Controleer of alleen de VPN-poort publiek luistert.

Op de VPS:

sudo ss -lntu

Als je SSH (22) open ziet staan, kan dat prima zijn, maar behandel het als een bewust hulpmiddel, niet als standaard. In veel zelfgehoste omgevingen houden mensen SSH gesloten voor het publieke internet en staan ze het alleen toe via de tunnel.

Een eenvoudig UFW-patroon ziet er zo uit:

sudo ufw status verbose

Het gaat er niet om welke firewall je gebruikt. Het gaat erom dat je weet wat er open staat.

3) Controleer of de routering overeenkomt met je bedoeling.

Hier gaan beginners de mist in, dus begin met de eenvoudigste vraag: 'Tunnel ik al het internetverkeer, of alleen privésubnetten?'

Bekijk de routes op zowel server als client:

ip route

Als je alleen toegang wilt tot je thuissubnet, zou je routes voor dat subnet moeten zien, geen standaardroute voor al het verkeer. Wil je een volledige tunnel, dan is een standaardroute logisch, maar dan moet je extra letten op DNS en MTU.

4) Maak een rollback-plan voordat je gaat 'optimaliseren'.

Dit is het deel dat mensen overslaan en later betreuren. Maak een snapshot in je hostingpaneel voordat je firewallregels, NAT of tunnelinstellingen aanpast. Bij ons infra-team zijn de meeste 'ik heb mezelf buitengesloten'-tickets terug te herleiden tot het overslaan van precies die stap.

Als dit overlapsscenario nog steeds te veel werk lijkt, is dat een duidelijk signaal. Veel mensen zijn prima af met een eenvoudige VPN-app voor openbare wifi, en gaan pas aan de slag met VPN- en VPS-omgevingen als externe toegang een echte behoefte wordt.

Veelgemaakte fouten bij VPN en VPS

Dit onderdeel bestaat omdat dezelfde fouten steeds terugkomen, in tickets en in forumthreads.

Symptoom → Waarschijnlijke oorzaak → Oplossing

| Symptoom | Waarschijnlijke oorzaak | Repareren |

| VPN is 'verbonden' maar het verkeer lijkt ongewijzigd | Split tunneling, kapotte routering of DNS-mismatch | Controleer je IP voor en na de verbinding, en controleer vervolgens de DNS-resolvers |

| Sites weten nog steeds waar je bent | Cookies, accounts, locatiediensten van het apparaat | Uitloggen, testen in privémodus, browsermachtigingen controleren |

| Zelfgehoste VPN is traag op mobiel | MTU-mismatch, overhead van mobiele VPN, afstand | Test MTU, test vanaf een laptop, kies een dichter bij gelegen regio |

| WireGuard werkt thuis, maar faalt op sommige netwerken | UDP geblokkeerd | Gebruik een TCP fallback (vaak OpenVPN TCP 443) of stealth-modus. Alleen de poort wijzigen helpt vaak niet als UDP geblokkeerd is. |

| VPS voelt soepel, maar VPN-verkeer heeft jitter | Overbelaste uplink of CPU-verzadiging | Bewaak CPU, test verschillende regio's, houd configuraties eenvoudig |

Een snelle opmerking Over 'trage VPN': veel 'VPN is traag'-klachten zijn gewoon fysica. Als je VPN-eindpunt ver weg staat, leggen je pakketjes een langere weg af. Dat merk je als lag, nog voordat je tegen bandbreedtelimieten aanloopt.

Als je eenmaal het verschil begrijpt tussen VPN en VPS - qua afstand, routing en eindpunten - worden de meeste prestatieproblemen vanzelf duidelijk.

Welke kies je? Vier scenario's met directe antwoorden

Nu je de basis begrijpt, zijn hier de meest voorkomende situaties die wij zien en wat wij voor elk aanbevelen:

Als je veiliger wilt browsen op openbare Wi-Fi

Kies een VPN. Dat is precies waarvoor het gemaakt is.

In de praktijk is dit het verhaal van de luchthaven en het hotel. Je logt in op je e-mail, checkt je bankzaken en stuurt werkmails. Je wilt niets hosten. Je wilt alleen je verkeer versleuteld houden op netwerken die je niet beheert.

Dit is het meest voorkomende scenario onder onze lezers, en daarom richten we dit artikel er hoofdzakelijk op. Een VPS is hiervoor niet nodig, tenzij je bewust je eigen eindpunt wilt draaien.

Als je een server nodig hebt om iets online te draaien

Kies een VPS. Als je een site host, een API bouwt, een bot draait of een app test, heb je een VPS nodig: het is een machine die jij beheert.

Dit is ook waar VPN en VPS goed samenwerken. Houd de publiek toegankelijke app op standaardpoorten, maar zet beheerpaden achter een VPN, zodat je dashboard en SSH niet bereikbaar zijn via het open internet.

Als je een praktische checklist wilt voor 'serverbetrouwbaarheid zonder gedoe', richt onze gids over zakelijke apps draaien op een VPS zich op gewoonten die downtime verminderen.

Als je een privé-exitpunt wilt dat jij beheert

Dit is het klassieke 'ik wil mijn eigen eindpunt'-geval. Het is ook de meest voorkomende reden waarom mensen VPN en VPS combineren.

Een VPN op een VPS geeft je:

- Een vast IP-adres dat van jou is.

- Volledige controle over sleutels, peers en toegang.

- Een gateway die je in een regio kunt plaatsen die past bij je reisschema of werkplek op afstand.

Het nadeel is dat je het beheer zelf doet: updates, firewall en af en toe een vervelend routeringsprobleem.

Als je externe toegang nodig hebt voor een klein team

Als je collega's, freelancers of klanten toegang wilt geven tot interne tools, is een VPN-server op een VPS een overzichtelijke aanpak. Je kunt sleutels roteren, toegang intrekken en bijhouden wie een configuratie heeft.

Dit is ook het moment om na te denken over 'ops debt.' Hoe kleiner het team, hoe meer je wil dat het systeem simpel blijft. Eenvoudige configuraties, overzichtelijke peer-lijsten, simpele firewallregels.

Dat is precies de omgeving waarin VPN en VPS goed werken zonder dat ze je weekenden opslokken.

Als je conclusie uit de bovenstaande scenario's is: 'Ik heb toch al een server nodig en wil betrouwbare privétoegang,' dan is het tijd om een VPS-setup te kiezen die betaalbaar is, prettig werkt en zelfs gratis 24/7/365 support biedt.

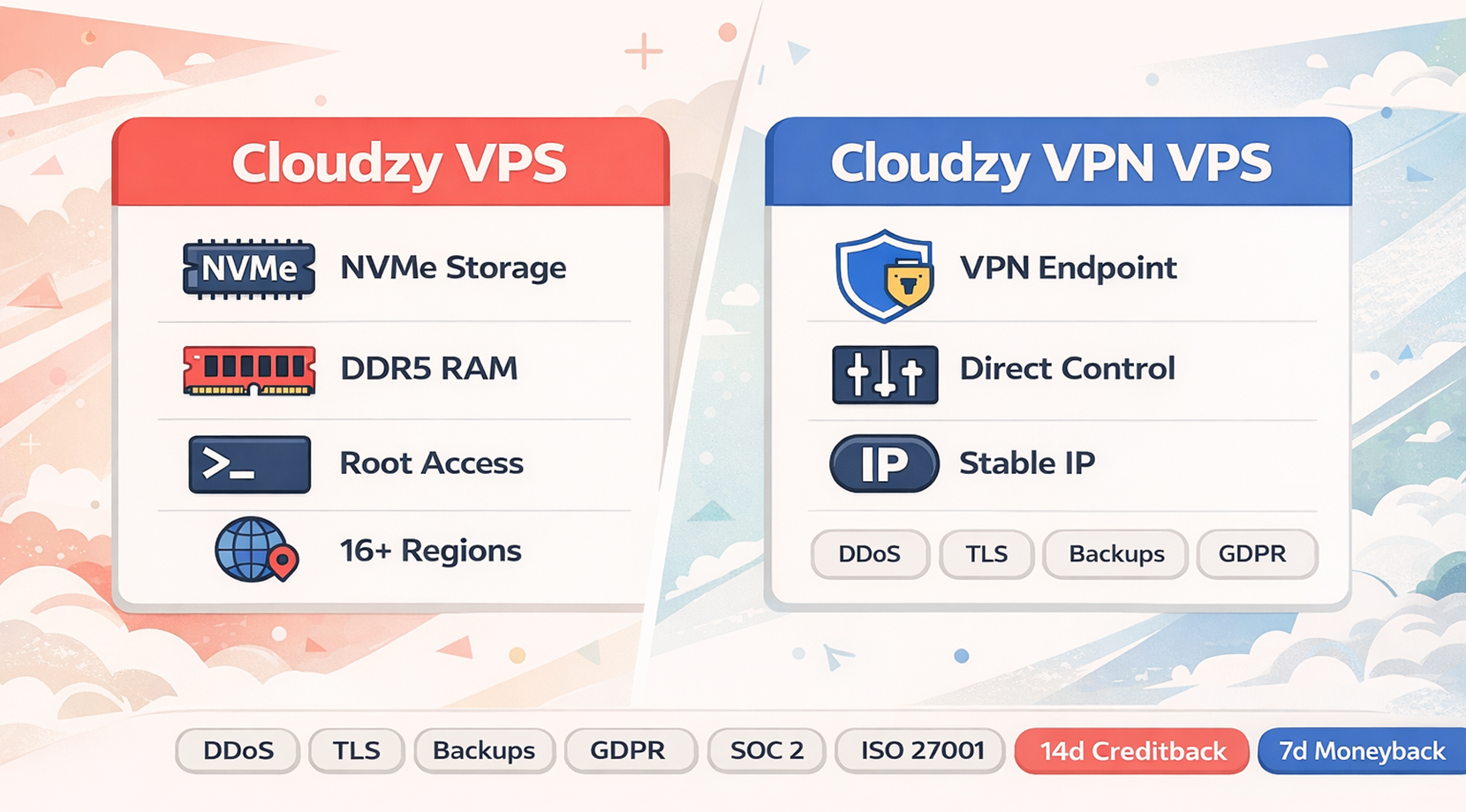

Een praktische oplossing: Cloudzy VPS voor hosting en Cloudzy VPN VPS voor privétoegang

Als je eigenlijke probleem is 'ik heb toch al een server nodig en wil ook privétoegang,' dan past onze stack daar direct op aan.

Voor het draaien van workloads kun je koop VPS abonnementen kiezen met dedicated resources, NVMe SSD opslag, DDR5 RAM, volledige root-toegang en locaties in 12 regio's.

Je kunt binnen 60 seconden deployen, opschalen naarmate je workload groeit, en per uur, maand of jaar betalen.

Voor privétoegang biedt onze VPN VPS-hosting is ontworpen om een VPN-eindpunt te draaien op infrastructuur die jij beheert. Dat is belangrijk als VPN en VPS onderdeel zijn van dezelfde workflow.

Naast prestaties hebben we ook de minder glamoureuze beveiligingsonderdelen in het platform ingebouwd: geavanceerde meerlaagse DDoS-bescherming met automatische mitigatie, TLS-versleuteling voor data in transit, dagelijkse geautomatiseerde back-ups met een bewaarperiode van 30 dagen, en naleving van GDPR, SOC 2 en ISO 27001.

Facturering is flexibel, met pay-as-you-go-opties. We accepteren crypto (BTC en ETH), PayPal, de gangbare credit- en debetkaarten (Visa, Mastercard, Amex, Discover), Alipay, Skrill, Perfect Money en stablecoins. Start je iets op om te testen, dan geldt een tegoed-teruggarantie van 14 dagen voor ongebruikt tegoed en een geld-terug-garantie van 14 dagen.

Het gaat er niet om 'iets te kopen.' Het gaat om het oplossen van het eigenlijke workflowprobleem: een betrouwbare server en een betrouwbaar privétoegangspad.