Pracuj szybko, płać tylko za to, co używasz, a łatanie pozostaw komuś innemu - ta obietnica wciąż przyciąga. Ale urok mija, gdy pojawiają się szalone rachunki za magazynowanie lub zapomniana polityka S3 pozostawia bucket otwartym. Z doświadczenia wiem, że te same główne problemy cloud computingu się powtarzają niezależnie od stosu czy branży. Wychwytując je wcześnie, unikamy większości bólów głowy i utrzymujemy zespół skoncentrowany na dostarczaniu funkcji, zamiast gasić pożary.

Dlaczego Te Problemy Nie Chcą Się Go

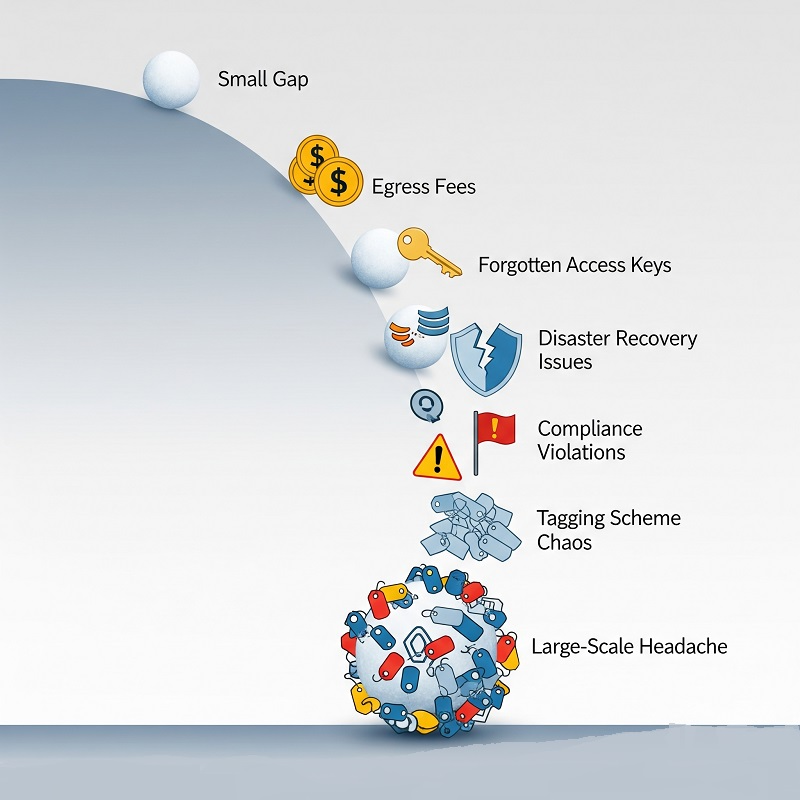

Awarie chmury rzadko wynikają z jednego katastrofalnego błędu. Wynikają z małych luk, które się kumulują w architekturze, procesach i zespołach. Zanim przejdziemy do każdej kategorii, oto przegląd symptomów wskazujących na głębsze problemy:

- Nagły wzrost opłat za wychodzący transfer zniweluje dwumiesięczny zysk.

- Zapomniane klucze dostępu służą do nocnego wydobywania kryptowalut.

- Awaria w całym regionie testuje plan odzyskiwania, który nikt nigdy nie ćwiczył.

- Audyt zgodności ujawnia wrażliwe dane bez etykiet porzucone w magazynie obiektów.

- Dziesięć zespołów przyjmuje dziesięć schematów tagowania, przez co raporty rozliczeniowe są nieczytelne.

Każdy symptom sięga jedną lub kilku fundamentalnych kategorii ryzyka. Trzymaj tę mapę blisko; będzie ją kierować każdy krok łagodzenia problemu.

Ryzyka przetwarzania w chmurze

Badania branżowe konsekwentnie wskazują siedem fundamentalnych kategorii ryzyka, które odpowiadają za większość incydentów w różnych sektorach. Choć te kategorie się na siebie nakładają, razem tworzą mapę głównych wyzwań przetwarzania w chmurze z którymi zespoły spotykają się na co dzień, od przekroczeń kosztów po kradzieże danych:

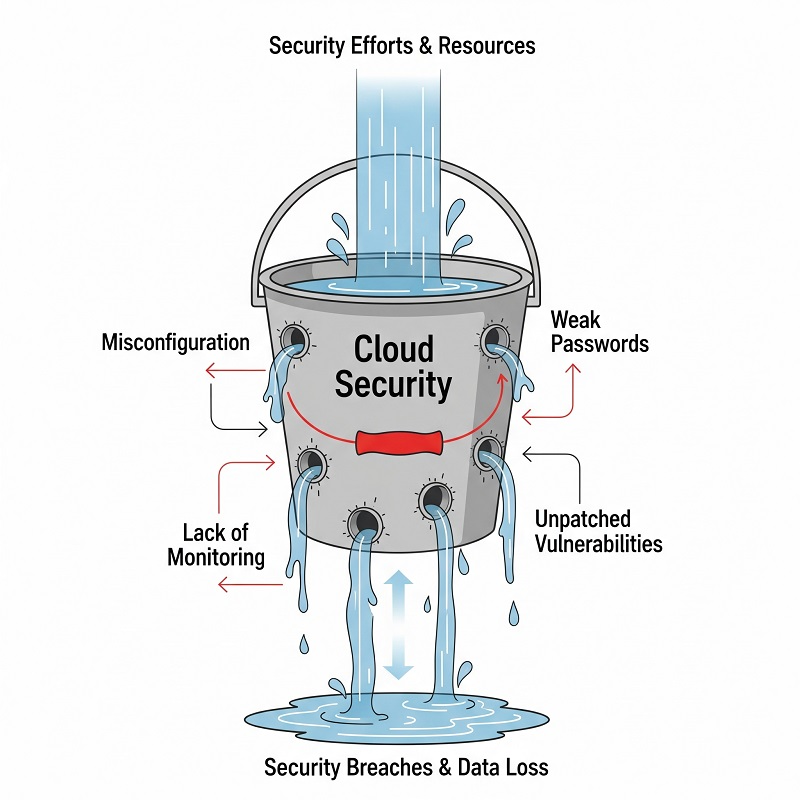

Błędy konfiguracji i nadmierne uprawnienia

Nawet doświadczeni inżynierowie czasami pomylą przycisk w konsoli. Zbyt permisywna grupa bezpieczeństwa lub publiczny magazyn obiektów zamienia narzędzie wewnętrzne w zagrożenie dostępne publicznie.

Częste pomyłki

- Wildcard 0.0.0.0/0 reguły dotyczące portów administracyjnych.

- Role IAM przyznające pełny dostęp długo po zakończeniu migracji.

Naruszenie danych i wycieki

Gdy błędy konfiguracji otwierają drzwi, dane wychodzą. Naruszenia danych to powtarzający się problem bezpieczeństwa chmury i rzadko zaczynają się od zaawansowanych zero-day; przepływają przez odsłonięte punkty końcowe lub nieaktualne dane dostępu.

Zagrożenie wewnętrzne i nieautoryzowani administratorzy

Nie każde ryzyko pochodzi spoza firmy. Pracownicy kontraktowi zachowujący uprawnienia lub pracownicy uruchamiający nieautoryzowane usługi tworzą martwe punkty, które standardowy monitoring propuści.

Niezabezpieczone komponenty i zagrożenia z łańcucha dostaw

Każda aplikacja natywna dla chmury polega na zewnętrznych SDK i komponentach. Brakujące limity szybkości lub nieaktualizowane biblioteki zapraszają do nadużyć, zamieniając nieszkodliwą funkcję w powierzchnię ataku.

Ograniczona widoczność i luki w monitorowaniu

Jeśli dzienniki znajdują się na jednym koncie a alerty na innym, incydenty się przedłużają, podczas gdy zespoły walczą o kontekst. Martwe punkty ukrywają zarówno dryft wydajności, jak i aktywne włamania.

Zagrożenia bezpieczeństwa, które nie dają spać zespołom

Zasady opisane w naszym artykule na temat co to jest bezpieczeństwo chmury stanowią solidną podstawę, lecz zaawansowani atakujący wciąż się przedostają, jeśli firmy nie automatyzują przeglądu logów, MFA i projektowania z najmniejszymi uprawnieniami. Bez tych zabezpieczeń poważne problemy bezpieczeństwa w chmurze stają się rzeczywistą groźbą. Nowoczesny Narzędzia bezpieczeństwa w chmurze skracają czas detekcji, ale tylko wtedy, gdy zespoły włączą je do codziennego workflow.

Kluczowe wnioski:

- Zmapuj wszystkie zewnętrzne punkty końcowe; skanuj pod kątem niezamierzonego ujawnienia co tydzień.

- Obracaj kluczami automatycznie; traktuj długowieczne poświadczenia jako dług techniczny.

- Prześlij logi audytu do centralnego SIEM, następnie generuj alerty na podstawie anomalii, nie surowych błędów.

Zaskoczenia operacyjne i finansowe

Wysoka dostępność brzmi prosto, dopóki klaster bazy danych obejmujący wiele stref dostępności nie zacznie podwajać rachunku. Wśród głównych wyzwań przetwarzania w chmurze ukrytych na widoku problem dryfu kosztów zajmuje czołowe miejsce. Zgłoszenia pomocy technicznej się multiplikują, gdy rodziny instancji wychodzą z użytku lub limity pojemności hamują skalowanie.

Zespoły potrzebujące precyzyjnej kontroli czasem przenoszą usługi wrażliwe na opóźnienia do lekką VPS Cloud konfigurację. Poprzez przypięcie obciążeń do gwarantowanych vCPU unikają efektu hałaśliwego sąsiada przy zachowaniu elastyczności dostawcy.

Typowe problemy chmury po stronie operacyjnej

- Niedoestymowane limity blokujące nagłe skoki ruchu.

- Vendor lock-in spowalniający zmiany data-plane i drożejący.

- Nieoczekiwane opłaty za transfer danych między regionami podczas testów failover.

Gozarządzanie i pułapki zgodności

Audytorzy mówią własnym dialektem, a chmura dodaje do tego nową terminologię. Gdy tagi, polityki retencji i szyfrowania się rozmijają, stwierdzenia rosną szybko. Tabela poniżej wyróżnia cztery częste luki, które napotykam podczas przeglądu gotowości:

| Luka w zgodności | Typowy Wyzwalacz | Prawdopodobieństwo | Wpływ na Biznes |

| Niesklasyfikowane dane osobowe przechowywane w magazynie obiektów | Brak inwentaryzacji danych | Średni | Grzywny, uszkodzenie reputacji marki |

| Brak MFA na kontach uprzywilejowanych | Szybkość ponad proces | Wysoki | Przejęcie konta |

| Plan odtwarzania po awarii nigdy nie testowany | Obciążenie zasobów | Średni | Przedłużona niedostępność |

| Własnościowe funkcje głęboko wbudowane | Wygoda w fazie budowania | Niski | Droga migracja, spowolniona zmiana |

Zwróć uwagę, jak każdy wiersz wiąże się z jednym z naszych wyzwań technicznych wymienionych powyżej. Widoczność, zasada najmniejszych uprawnień i powtarzalne testy stanowią fundament każdego udanego cyklu audytu.

Rozwiązywanie bolączek

Nie istnieje uniwersalne rozwiązanie, ale warstwowe podejście szybko zmniejsza ryzyko. Podzielam taktyki na trzy kategorie:

- Wzmocnij fundamenty

- Konfiguruj każde konto za pomocą infrastruktury jako kodu; alerty o zmianach wyłapią nieprzewidziane modyfikacje.

- Egzekwuj MFA na poziomie dostawcy tożsamości, nie w każdej aplikacji.

- Zautomatyzuj wykrywanie i reagowanie

- Centralizuj logi, następnie agreguj je za pomocą tagów zasobów, aby alerty wyjaśniały co co się zepsuło, nie tylko gdzie się zepsuło.

- Co tydzień uruchamiaj kopie piaskownicy, aby testować zestawy poprawek przed produkcją.

- Przygotuj się na nieuniknione

- Przeprowadź symulacje awaryjne: wyłącz usługę i obserwuj ruchy dashboardów; lekcje zostają w pamięci lepiej niż slajdy.

- Utrzymuj czystą, przenośną kopię systemową w gotowości; jeden klik Kup serwer w chmurze działa jako zawór bezpieczeństwa, gdy regiony ulegną awarii.

Zaadoptuj elementy, które pasują do twojego stosu, następnie rozszerz zasięg. Małe sukcesy, takie jak automatyczne tagowanie czy codzienne rotacje kluczy, dają efekt kumulacyjny.

Ostateczne Przemyślenia

Adopcja chmury idzie w górę, więc ignorowanie jej wyzwań nie jest opcją. Mapując swoje środowisko względem głównych wyzwań przetwarzania w chmurze wyzwań opisanych tutaj, wczesnie identyfikujesz słabe punkty, utrzymujesz koszty przewidywalne i pozwalasz deweloperom wdrażać funkcje z pewnością. Podróż nigdy się naprawdę nie kończy, ale z jasnym widzeniem, solidnymi narzędziami i nawykiem regularnych przeglądów chmura pozostaje akceleratorem, a nie źródłem nocnych alertów.

Szybkość, spójność i nieprzenikniona ochrona są wbudowane w portfolio chmury VPS. Każda instancja bazuje na pamięci NVMe, szybkich CPU-ach i nadmiarowych trasach Tier-1 — obciążenia startują szybko i pozostają responsywne nawet przy nagłych wzrostach ruchu. Firewalle klasy enterprise, izolowani najemcy i ciągłe łatki zabezpieczają cały stos bez wpływu na wydajność. Jeśli szukasz Serwer w chmurze który spełnia wszystkie wymagania bezpieczeństwa i niezawodności, znaleźliśmy dla Ciebie rozwiązanie!