Zabezpieczenie połączenia RDP

Remote Desktop Protocol (RDP) jest krytycznym narzędziem do zdalnej

administracji, umożliwiając użytkownikom kontrolę systemów z dowolnego miejsca. Jednak

jego powszechne stosowanie uczyniło go głównym celem ataków siłowych.

Te ataki wykorzystują słabe hasła, próbując uzyskać nieautoryzowany

dostęp do systemów. W dobie pracy zdalnej zabezpieczenie RDP stało się niezwykle

ważne.

Kompleksowy

Przewodnik poprawy bezpieczeństwa RDP

Stosując się do poniższych rekomendacji, wzmocnisz

obronę twojego zdalnego środowiska pulpitu przed nieautoryzowanym

dostępem i zagrożeniami cybernetycznymi.

Zmiana nazwy

konta Administrator i zabezpieczenie dostępu użytkowników

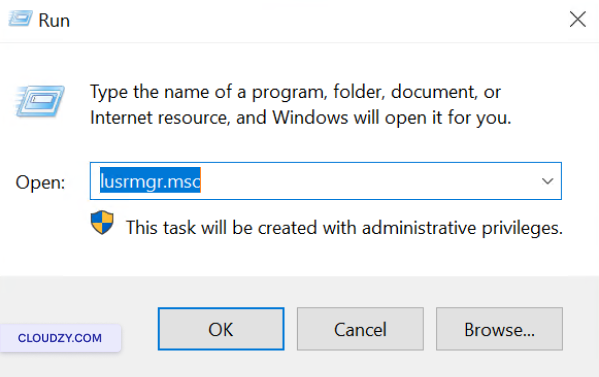

Naciśnij Klawisz Windows + R, wpisz

lusrmgr.msci naciśnij Enter otworzyć

Menedżera Użytkowników i Grup lokalnych.

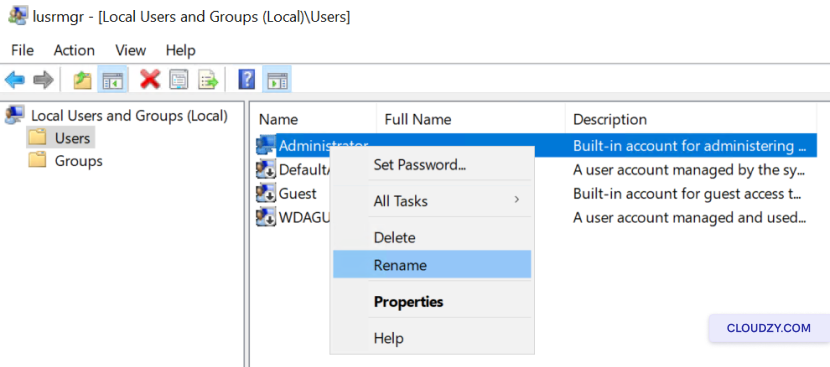

Aby zmienić nazwę konta Administrator:

- W środkowym okienku kliknij prawym przyciskiem myszy na

Administrator konto i wybierz

Zmień nazwę.

- Wpisz nową nazwę dla konta administratora i naciśnij

Enter.

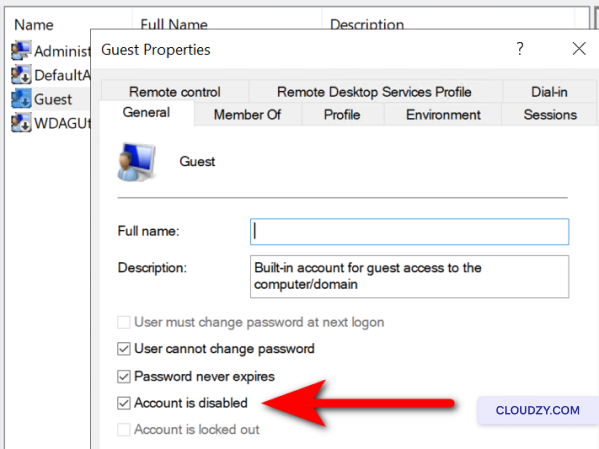

Aby wyłączyć konto Gościa:

-

Znajdź i dwukrotnie kliknij konto Gościa.

-

Zaznacz Konto jest wyłączone pole wyboru i kliknij

on OK.

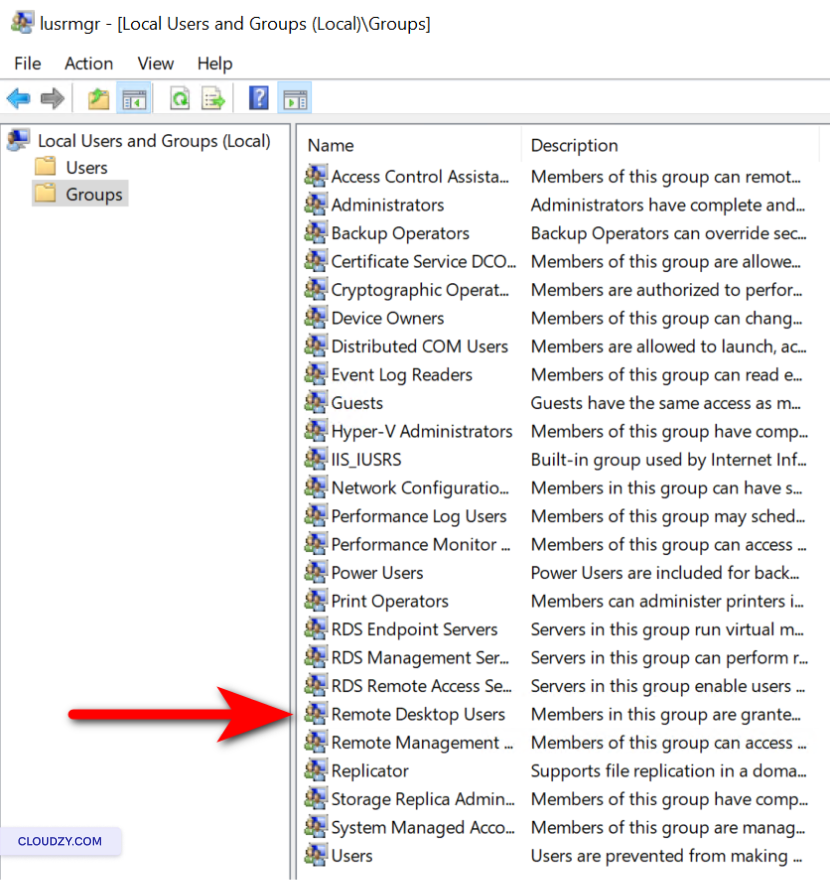

Aby regularnie sprawdzać uprawnienia dostępu RDP:

-

Kliknij na Grupy w lewym okienku.

-

Kliknij dwukrotnie na Użytkownicy Pulpitu Zdalnego

grupa -

Przejrzyj listę autoryzowanych użytkowników. Aby usunąć użytkownika, wybierz

go i kliknij Usuń. Aby dodać użytkownika, kliknij

Dodaj i wpisz niezbędne dane. -

Kliknij Zastosuj i wtedy OK to

potwierdź wszelkie zmiany.

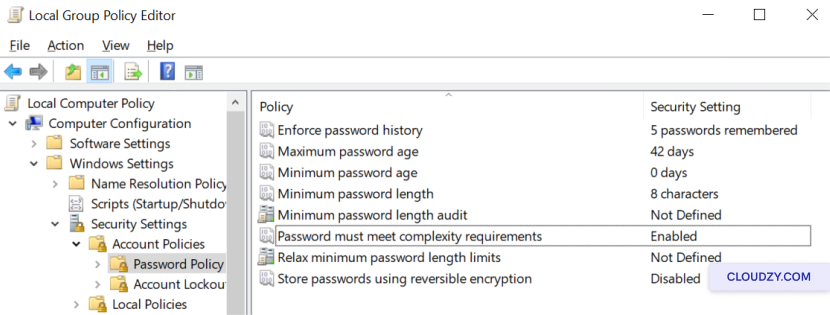

Wdrażanie

Silna polityka haseł

-

Otwórz Edytor zasad grupy, naciskając Klawisz Windows +

R, pisanie gpedit.msc w oknie Uruchamianie

dialog. -

Przejdź do Konfiguracja komputera > Ustawienia Windows >

Ustawienia zabezpieczeń > Zasady konta > Zasady haseł. -

Określ minimalną długość hasła i wymagania dotyczące złożoności, aby

Zwiększ bezpieczeństwo. -

Wymuś historię haseł, aby zniechęcić do ponownego użycia ostatnich

hasła.

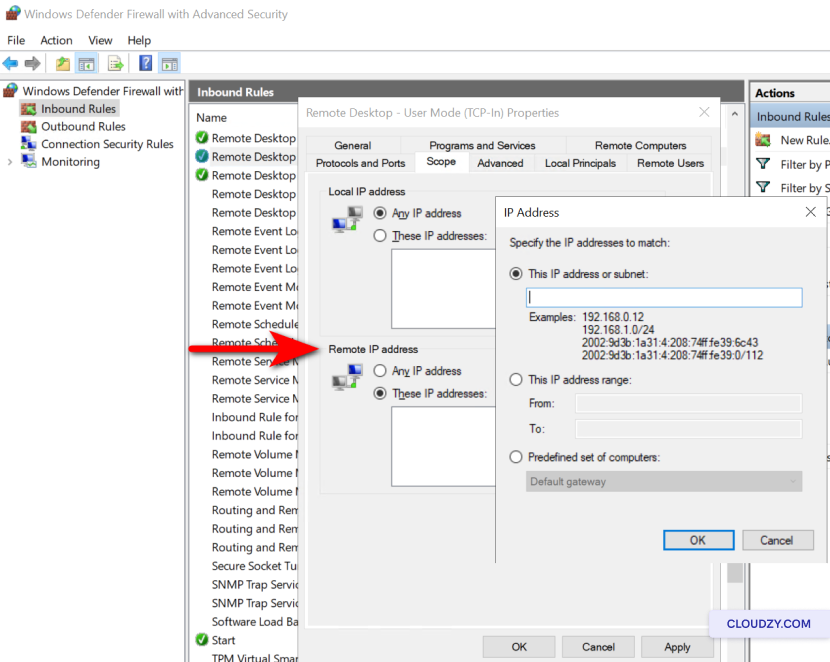

Ograniczanie

Dostęp RDP przez konfigurację zapory sieciowej

-

Otwórz Zapora systemu Windows z zaawansowanymi ustawieniami bezpieczeństwa by

pisanie wf.msc w oknie Run (klawisz Windows +

R). -

Kliknij na Reguły przychodzące po lewej stronie

okno. -

Znajdź reguły dla Pulpit zdalny – Tryb użytkownika

(TCP-In) i Pulpit zdalny – Tryb użytkownika

(UDP-In). -

Kliknij prawym przyciskiem myszy każdą regułę i wybierz

Właściwości. -

Pod Zakres karta, kliknij na Te adresy IP

adresy w Zdalny adres IP

sekcja. -

Kliknij Dodaj i określ adresy IP, które są

autoryzowane do nawiązywania połączeń RDP. -

Potwierdź zmiany klikając OK i zapewniać

reguły są włączone.

Konfigurowanie

Wieloetapowe uwierzytelnianie

-

Wybierz rozwiązanie MFA kompatybilne z konfigurацją RDP (na przykład Bezpieczeństwo Duo, Microsoft

Entra). -

Postępuj zgodnie z instrukcją instalacji i konfiguracji dostawcy MFA

aby zintegrować je ze środowiskiem RDP. -

Zarejestruj użytkowników i skonfiguruj dodatkowe metody uwierzytelniania, takie jak

aplikacje mobilne lub tokeny sprzętowe.

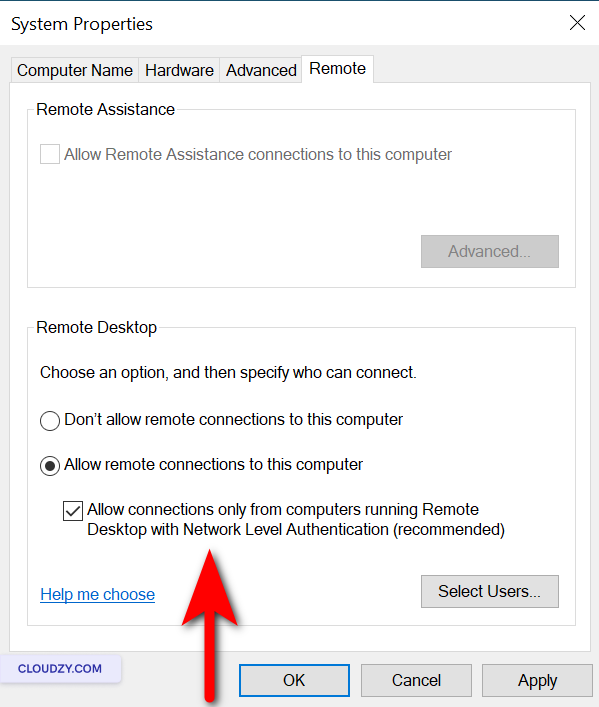

Włączanie sieci

Uwierzytelnianie poziomu

- Kliknij prawym przyciskiem na Ten PC i wybierz

Właściwości.

-

Kliknij na Ustawienia zdalne.

-

Pod Pulpit zdalny, upewnij się Pozwól

połączenia tylko z komputerów, na których działa Remote Desktop z Network

Uwierzytelnianie poziomu jest wybrane.

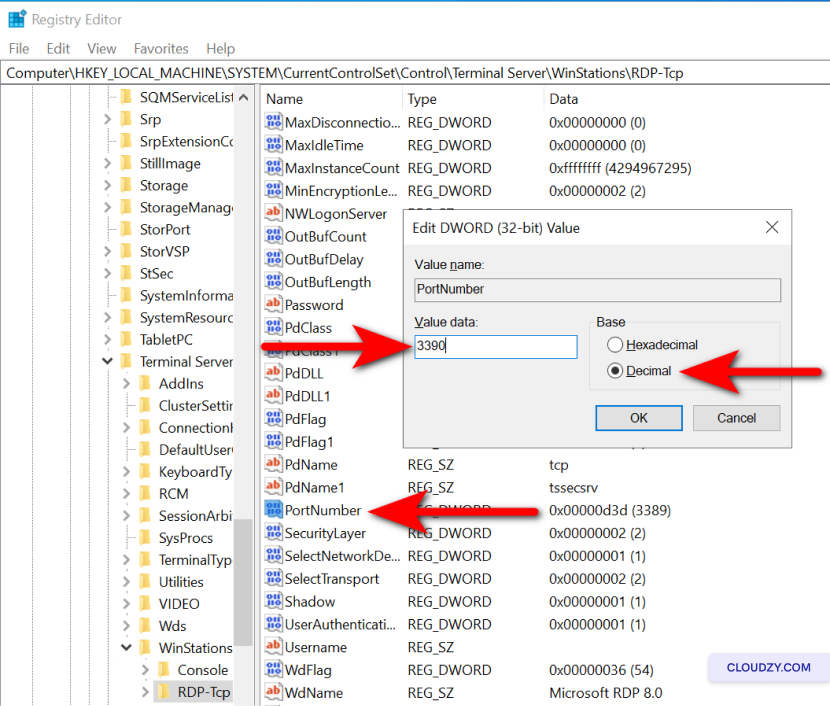

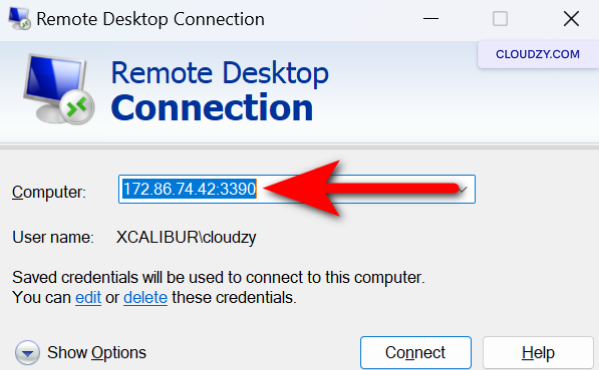

Zmiana domyślnego portu RDP

Port

-

Naciśnij Klawisz Windows + R aby otworzyć okno Run

dialog. -

Typ regedit i naciśnij Enter to

otwórz Edytor rejestru. -

Przejdź do HKEY_LOCAL_MACHINE\Server-Tcp.

-

Znajdź PortNumber podklucz, kliknij go dwukrotnie

wybierz Dziesiętnyi wpisz nowy numer portu.

- Kliknij na OKzamknij Edytor rejestru i zaktualizuj

reguły zapory odpowiednio.

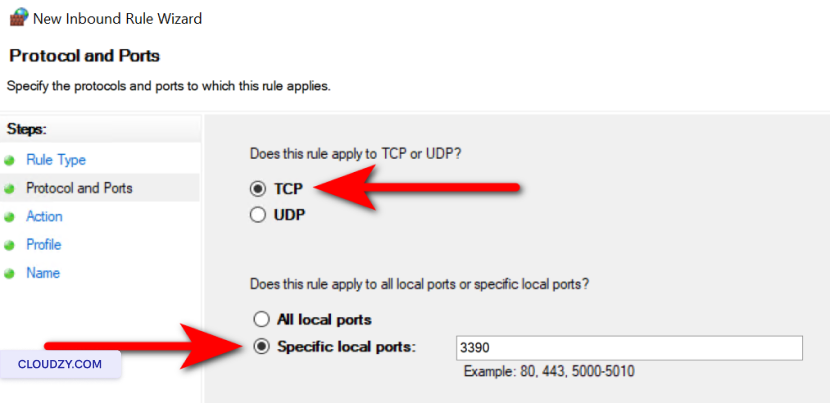

Teraz, aby zezwolić nowy port przez Windows

Zapora sieciowa:

-

Otwórz Firewall Windows, naciskając Klawisz Windows +

R, pisanie wf.msc. -

W lewym okienku kliknij Przychodzące

Zasady. -

Kliknij na Nowa Reguła w prawym okienku.

-

Wybierz Port i kliknij na

Następny. -

Wybierz TCP i określ nowy numer portu, który

ustawiłeś w Edytorze rejestru, a następnie kliknij Dalej.

-

Wybierz Zezwól na połączenie i kliknij na

Następny. -

Upewnij się Domena, Prywatnyi

Publiczny są zaznaczone, aby zdefiniować zakres reguły, jak

potrzeba, a następnie kliknij Dalej. -

Nadaj regule nazwę, na przykład Niestandardowy port RDP,

i kliknij na Zakończ. -

Uruchom ponownie system, a następnie upewnij się, że nawiążesz połączenie przez nowy

port.

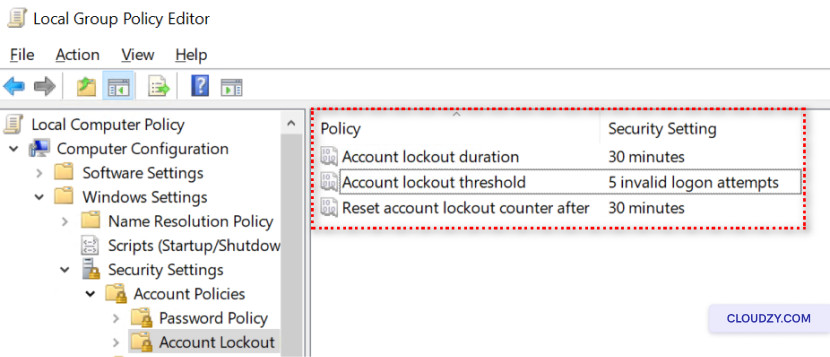

Konfigurowanie

Zasady blokady konta

-

Otwórz Edytor zasad grupy, naciskając Klawisz Windows +

R i pisanie gpedit.msc. -

Przejdź do Konfiguracja komputera > Ustawienia Windows >

Ustawienia zabezpieczeń > Zasady konta > Blokada konta

Polityka. -

Ustaw Próg blokady konta, Okres blokady konta

czas trwaniai Resetuj licznik blokady konta

po, do odpowiednich wartości.

Aktualizacja systemów i

Oprogramowanie

-

Włącz automatyczne aktualizacje w ustawieniach Windows Update.

-

Regularnie sprawdzaj dostępne aktualizacje dla całego oprogramowania używanego w połączeniu

z RDP. -

Instaluj aktualizacje podczas zaplanowanych okien konserwacyjnych, aby zminimalizować

przerwa

Wdrażanie

Rozwiązania antywirusowe i przed złośliwym oprogramowaniem

-

Wybierz reputowane oprogramowanie antywirusowe i przed złośliwym oprogramowaniem.

-

Zainstaluj oprogramowanie zgodnie z instrukcjami producenta.

instrukcje -

Skonfiguruj oprogramowanie do automatycznej aktualizacji i regularnego skanowania

skany.

Przeprowadzanie

Regularne audyty bezpieczeństwa i konfiguracja alertów

-

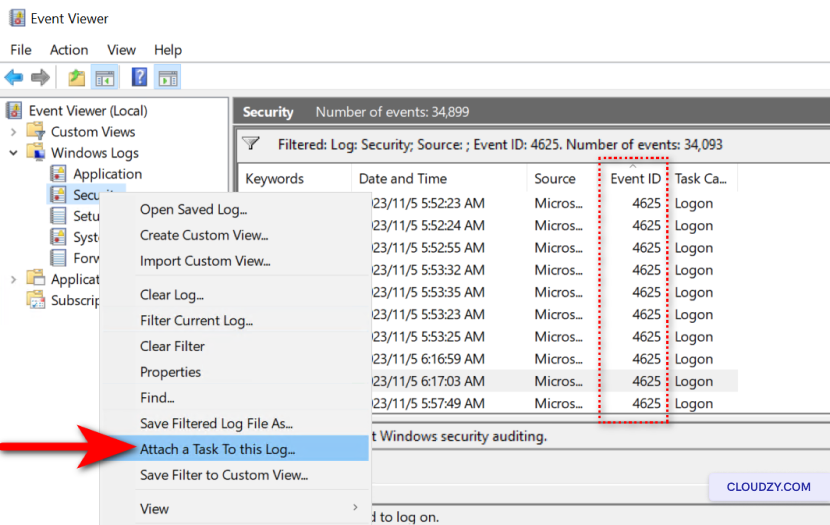

Otwórz Podgląd zdarzeń, wpisując eventvwr.msc in

okno Uruchom (klawisz Windows + R). -

Przejdź do Windows Dzienniki > Bezpieczeństwo i szukaj identyfikatora zdarzenia

4625. -

Aby skonfigurować alerty, kliknij prawym przyciskiem myszy na Bezpieczeństwo i

wybierz Dołącz zadanie do tego dziennika…. -

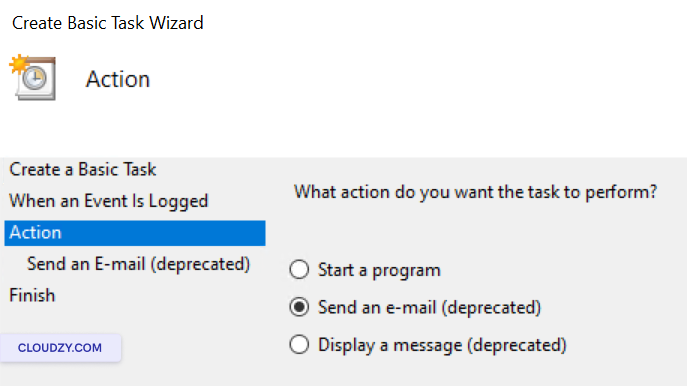

Postępuj zgodnie z kreatorem, aby utworzyć zadanie wyzwalane przez

instancje identyfikatora zdarzenia 4625.

- Wybierz akcję, taką jak wysłanie wiadomości e-mail lub wyświetlenie komunikatu, gdy

zadanie zostanie wyzwolone.

- Ukończ kreatora i nazwij zadanie, aby ułatwić identyfikację.

Korzystanie z VPNs do

Dodatkowe Zabezpieczenia

-

Określ potrzebę VPN na podstawie wymagań bezpieczeństwa

oraz poufności danych dostępnych za pośrednictwem RDP. -

Wybierz renomowanego dostawcę VPN lub skonfiguruj własny VPN, jeśli

posiadasz takie możliwości. -

Zainstaluj i skonfiguruj oprogramowanie klienckie VPN na wszystkich urządzeniach, które

będą używać RDP. -

Przeszkolić użytkowników, aby łączyli się z VPN przed uruchomieniem sesji RDP

aby upewnić się, że ruch pulpitu zdalnego jest szyfrowany i

zabezpieczyć -

Regularnie aktualizuj i utrzymuj infrastrukturę VPN, aby

wyeliminować wszelkie luki w bezpieczeństwie i upewnić się, że jest odporna na

zagrożenia

Wzmocnij RDP jak cyfrową twierdzę. Regularne aktualizacje i sprawdzone

praktyki to twoje czujne wartowniki, zapewniające, że obrona sieci

pozostaje nieprzeparta. Bądź czujny i proaktywny — bezpieczeństwo cyberfizyczne zależy od ciebie

to się robi. Jeśli masz pytania, skontaktuj się z naszym supportem

zespół przez przesyłanie

bilet.

Również w Bezpieczeństwie

Powiązane przewodniki.

Potrzebujesz pomocy w czymś innym?

Mediana czasu odpowiedzi poniżej 1 godziny. Prawdziwi ludzie, nie boty.