Các kết nối Giao thức Máy tính Để bàn (RDP) liên tục bị tấn công từ những kẻ lừa đảo mạng người khai thác mật khẩu yếu, các cổng tiếp xúc và những điều khiển bảo mật bị thiếu. Hiểu cách bảo mật RDP là rất quan trọng bởi vì những kẻ tấn công thành công làm tổn hại 90% máy chủ RDP tiếp xúc trong vòng vài giờ.

Các rủi ro cấp bách bao gồm: các cuộc tấn công mật khẩu vét cạn, trộm thông tin đăng nhập, triển khai ransomware và chuyển động mạng ngang hàng. Các giải pháp được chứng minh là: Quyền truy cập VPN, xác thực đa yếu tố, Xác thực Cấp Mạng, các chính sách mật khẩu mạnh và không bao giờ tiếp xúc RDP trực tiếp với internet.

Hướng dẫn này cho bạn thấy chính xác cách bảo mật các kết nối máy tính để bàn từ xa bằng cách sử dụng các biện pháp bảo mật được kiểm tra dừng các cuộc tấn công trước khi chúng thành công.

RDP là gì?

Giao thức Máy tính Để bàn (RDP) là công nghệ của Microsoft để điều khiển máy tính khác qua mạng. Nó truyền dữ liệu màn hình, đầu vào bàn phím và chuyển động của chuột giữa các thiết bị, cho phép kiểm soát từ xa như thể bạn đang ngồi ở máy đích.

RDP sử dụng cổng 3389 theo mặc định và bao gồm mã hóa cơ bản, nhưng những cài đặt mặc định này tạo ra các lỗ hổng bảo mật đáng kể mà những kẻ tấn công chủ động khai thác.

RDP có an toàn không?

Không. RDP không an toàn với các cài đặt mặc định.

Những sự thật: RDP chỉ cung cấp mã hóa 128-bit theo mặc định. Những kẻ lừa đảo mạng nhắm mục tiêu RDP trong 90% các cuộc tấn công thành công. Những máy chủ RDP tiếp xúc với internet phải đối mặt với hàng nghìn nỗ lực tấn công hàng ngày.

Tại sao RDP thất bại: Xác thực mặc định yếu cho phép các cuộc tấn công vét cạn. Xác thực Cấp Mạng bị thiếu tiếp xúc màn hình đăng nhập cho những kẻ tấn công. Cổng mặc định 3389 liên tục bị quét bởi các công cụ tự động. Không có xác thực đa yếu tố tích hợp sẵn để lại mật khẩu là bảo vệ duy nhất.

Giải pháp: RDP trở nên an toàn chỉ khi bạn triển khai nhiều lớp bảo mật, bao gồm truy cập VPN, xác thực mạnh, các điều khiển mạng thích hợp và giám sát liên tục. Phân tích gần đây cho thấy lỗi con người vẫn là nguyên nhân chính gây ra vi phạm bảo mật, với 68% liên quan đến các yếu tố con người không phải là malicious như rơi vào bẫy kỹ thuật xã hội hoặc mắc lỗi cấu hình.

Tác động tài chính của những thất bại bảo mật này rất đáng kể. Chi phí vi phạm dữ liệu lên đến mức cao kỷ lục năm 2024, với chi phí trung bình toàn cầu đạt $4,88 triệu trên mỗi sự cố - tăng 10% so với năm trước, phần lớn do ngưng dừng kinh doanh và chi phí phục hồi.

Các vấn đề bảo mật kết nối Remote Desktop phổ biến

Các vấn đề bảo mật kết nối remote desktop chính tạo ra các vector tấn công thành công bao gồm:

| Danh mục Lỗ hổng | Các Vấn Đề Thường Gặp | Phương Pháp Tấn Công |

| Các Lỗ Hổng Xác Thực | Mật khẩu yếu, thiếu MFA | Tấn công brute-force |

| Phơi Nhiễm Mạng | Truy cập trực tiếp từ internet | Quét tự động |

| Sự cố cấu hình | Vô hiệu hóa NLA, hệ thống chưa được vá lỗi | Khai thác các lỗ hổng đã biết |

| Vấn đề kiểm soát truy cập | Quyền hạn quá mức | Di chuyển ngang |

Lỗ hổng BlueKeep (CVE-2019-0708) cho thấy những vấn đề này leo thang nhanh chóng như thế nào. Lỗi thực thi mã từ xa này cho phép kẻ tấn công giành quyền kiểm soát hoàn toàn hệ thống mà không cần xác thực, ảnh hưởng đến hàng triệu hệ thống Windows chưa được vá lỗi.

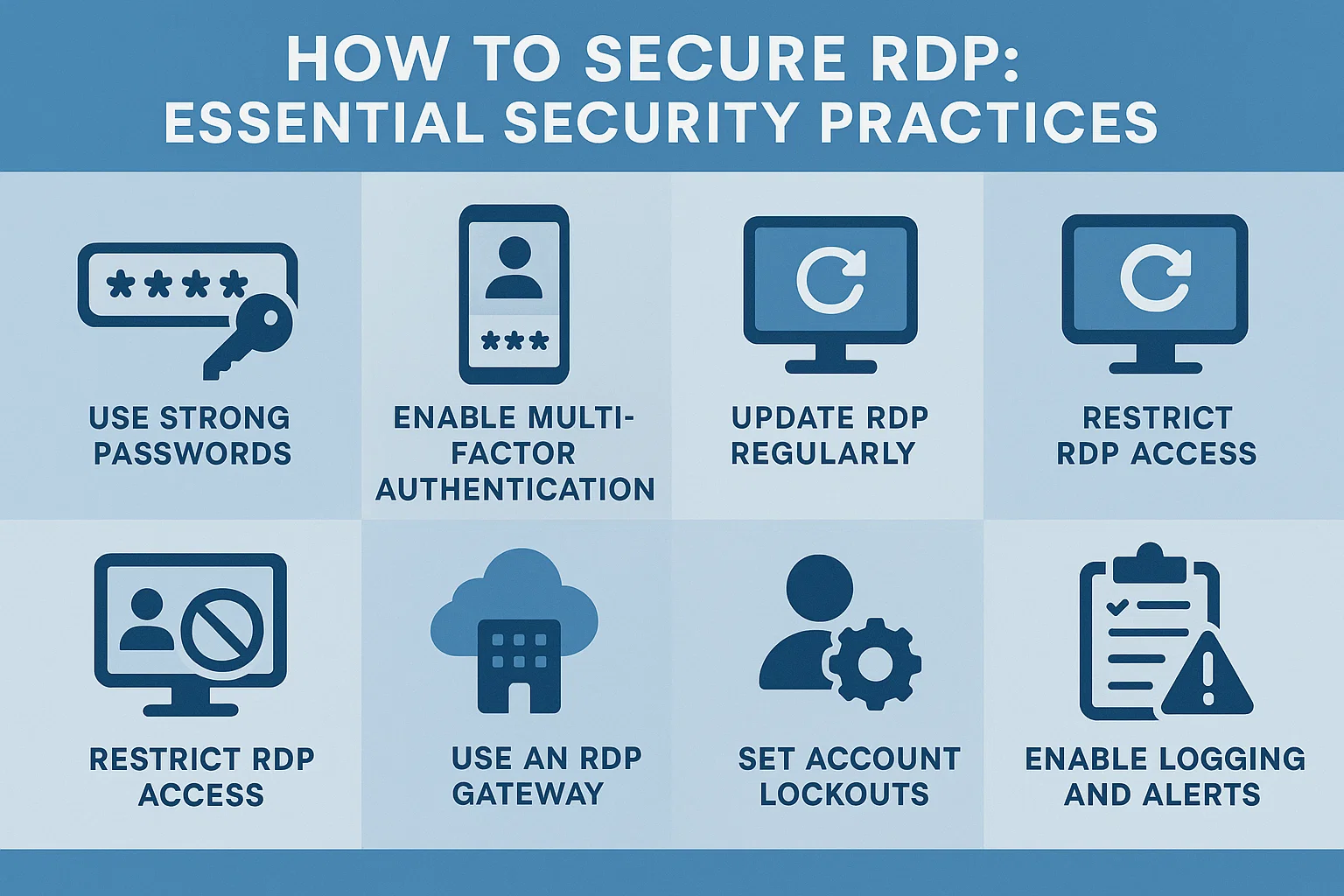

Cách bảo mật RDP: các biện pháp bảo mật cần thiết

Những biện pháp thực hành bảo mật truy cập từ xa này cung cấp bảo vệ đã được chứng minh khi áp dụng cùng nhau.

Không bao giờ để lộ RDP trực tiếp lên Internet

Nguyên tắc này không thể thương lượng khi học cách bảo mật RDP hiệu quả. Để lộ cổng 3389 trực tiếp trên internet tạo ra bề mặt tấn công tức thì mà các công cụ tự động sẽ phát hiện và khai thác trong vòng vài giờ.

Tôi đã chứng kiến các máy chủ nhận được hơn 10.000 lần cố gắng đăng nhập thất bại trong ngày đầu tiên bị lộ lên internet. Những kẻ tấn công sử dụng botnet chuyên dụng liên tục quét tìm các dịch vụ RDP và khởi động các cuộc tấn công credential stuffing trên các máy chủ được phát hiện.

Triển khai: Chặn tất cả truy cập trực tiếp từ internet đến các cổng RDP thông qua các quy tắc tường lửa và triển khai các chính sách chỉ cho phép truy cập VPN.

Sử Dụng Mật Khẩu Mạnh và Duy Nhất

Bảo mật mật khẩu tạo thành nền tảng của bảo mật remote desktop Windows và phải đáp ứng các tiêu chuẩn đe dọa hiện tại để chống lại các phương pháp tấn công hiện đại.

Các yêu cầu CISA có hiệu quả:

- Tối thiểu 16 ký tự với độ phức tạp đầy đủ

- Mật khẩu duy nhất không bao giờ được sử dụng lại trên các hệ thống

- Xoay vòng thường xuyên các tài khoản có quyền cao

- Không chứa các từ trong từ điển hoặc thông tin cá nhân

Cấu hình: Đặt chính sách mật khẩu thông qua Group Policy tại Computer Configuration > Policies > Windows Settings > Security Settings > Account Policies > Password Policy. Điều này đảm bảo thực thi trên toàn bộ miền.

Bật Network Level Authentication (NLA)

Network Level Authentication yêu cầu xác thực trước khi thiết lập các phiên RDP, cung cấp bảo vệ thiết yếu cho các giao thức kết nối từ xa.

NLA ngăn chặn những kẻ tấn công truy cập màn hình đăng nhập Windows, chặn các nỗ lực kết nối tiêu tốn tài nguyên, và giảm tải máy chủ từ các nỗ lực xác thực thất bại.

Các bước cấu hình:

- Mở System Properties trên các máy chủ đích

- Chuyển đến tab Remote

- Bật "Chỉ cho phép kết nối từ những máy tính chạy Remote Desktop với Network Level Authentication"

Triển Khai Xác Thực Đa Yếu Tố (MFA)

Multi-Factor Authentication ngăn chặn các cuộc tấn công dựa trên thông tin đăng nhập bằng cách yêu cầu xác minh bổ sung ngoài mật khẩu. Đây là cải thiện hiệu quả nhất duy nhất cho bảo mật kết nối Remote Desktop Windows.

| Phương pháp MFA | Mức bảo mật | Thời gian triển khai | Tốt nhất cho |

| Microsoft Authenticator xác thực | Cao | 2-4 giờ | Hầu hết các môi trường |

| Xác minh SMS | Trung bình | 1 giờ | Triển khai nhanh chóng |

| Mã thông báo phần cứng | Rất cao | 1-2 ngày | Các vùng bảo mật cao |

| Thẻ Thông Minh | Rất cao | 2-3 ngày | Môi trường doanh nghiệp |

Microsoft Authenticator cung cấp sự cân bằng tốt nhất giữa bảo mật và khả năng sử dụng trong hầu hết các triển khai. Người dùng thích nghi nhanh chóng khi hiểu rõ lợi ích bảo vệ.

Yêu cầu Quyền truy cập VPN

Các kết nối VPN tạo ra các đường hầm được mã hóa bảo vệ tất cả lưu lượng mạng, bao gồm các phiên RDP. Cách tiếp cận này cung cấp bảo vệ đáng tin cậy nhất cho các phương pháp hay nhất về truy cập từ xa an toàn.

Lợi ích bảo mật VPN:

- Mã hóa tất cả các kênh giao tiếp

- Xác thực tập trung và ghi nhật ký truy cập

- Kiểm soát truy cập cấp mạng

- Hạn chế địa lý khi cần thiết

Khi người dùng kết nối thông qua VPN trước tiên, họ xác thực hai lần: một lần cho các dịch vụ VPN và một lần khác cho các phiên RDP. Xác thực kép này đã liên tục chặn truy cập trái phép trong cái nhà cung cấp RDP tốt nhất triển khai

Thiết lập Jump Host

Jump host đóng vai trò là các điểm vào được kiểm soát cho truy cập RDP nội bộ, cung cấp giám sát tập trung và các kiểm soát bảo mật nâng cao bảo mật cho các triển khai Remote Desktop.

Kiến trúc Jump Host:

- Máy chủ chuyên dụng chỉ có thể truy cập thông qua VPN

- Ghi nhật ký và ghi lại phiên hoàn chỉnh

- Kiểm soát truy cập chi tiết theo từng người dùng

- Giám sát bảo mật tự động

Jump host hoạt động tốt nhất khi kết hợp với các công cụ quản lý kết nối tự động hóa quá trình multi-hop đồng thời duy trì đầy đủ nhật ký kiểm toán.

Bảo mật RDP bằng Chứng chỉ SSL

Chứng chỉ SSL/TLS cung cấp mã hóa nâng cao vượt quá bảo mật mặc định của RDP và ngăn chặn các cuộc tấn công man-in-the-middle có thể chặn thông tin xác thực và dữ liệu phiên.

Triển khai Chứng chỉ:

- Tạo chứng chỉ cho tất cả máy chủ RDP

- Cấu hình các dịch vụ RDP để yêu cầu xác thực chứng chỉ

- Triển khai thông tin cơ quan cấp chứng chỉ đến hệ thống khách

- Giám sát hết hạn chứng chỉ và gia hạn

Chứng chỉ chuyên nghiệp từ các cơ quan đáng tin cậy cung cấp bảo mật tốt hơn chứng chỉ tự ký và đơn giản hóa cấu hình khách trong môi trường doanh nghiệp.

Hạn chế Quyền truy cập Sử dụng Giải pháp PAM

Các giải pháp Quản lý Quyền truy cập Đặc quyền (PAM) cung cấp kiểm soát toàn diện quyền truy cập RDP, triển khai quyền just-in-time và quản lý thông tin xác thực tự động để bảo mật các giao thức kết nối từ xa.

Khả năng PAM:

- Cấp phép truy cập tạm thời dựa trên các yêu cầu được phê duyệt

- Xoay vòng mật khẩu tự động và tiêm mật khẩu

- Giám sát phiên làm việc và ghi âm theo thời gian thực

- Quyết định truy cập dựa trên rủi ro sử dụng phân tích hành vi

Delinea Secret Server tích hợp với Active Directory đồng thời cung cấp các kiểm soát nâng cao cần thiết cho các triển khai bảo mật máy tính để bàn từ xa Windows cấp doanh nghiệp.

Cấu hình Bảo mật Nâng cao

Các cấu hình này bổ sung các thực hành bảo mật thiết yếu và cung cấp bảo vệ theo chiều sâu.

Thay đổi Cổng RDP Mặc định

Thay đổi RDP từ cổng 3389 chặn các công cụ quét tự động nhắm mục tiêu cổng mặc định. Mặc dù không phải là biện pháp bảo vệ toàn diện, thay đổi cổng giảm các nỗ lực tấn công khoảng 80% dựa trên phân tích nhật ký.

Triển khai: Sửa đổi cài đặt đăng ký hoặc sử dụng Group Policy để gán các cổng tùy chỉnh, sau đó cập nhật các quy tắc tường lửa để cho phép cổng mới đồng thời chặn 3389.

Cấu hình Chính sách Khóa Tài khoản

Chính sách khóa tài khoản tự động vô hiệu hóa tài khoản sau khi có nhiều nỗ lực xác thực không thành công, cung cấp bảo vệ hiệu quả chống lại các cuộc tấn công brute-force.

Cấu hình Chính sách Nhóm:

- Điều hướng đến Cấu hình Máy tính > Chính sách > Cài đặt Windows > Cài đặt Bảo mật > Chính sách Tài khoản > Chính sách Khóa Tài khoản

- Đặt ngưỡng khóa: 3-5 lần thất bại

- Cấu hình thời gian khóa: 15-30 phút

- Cân bằng yêu cầu bảo mật với năng suất người dùng

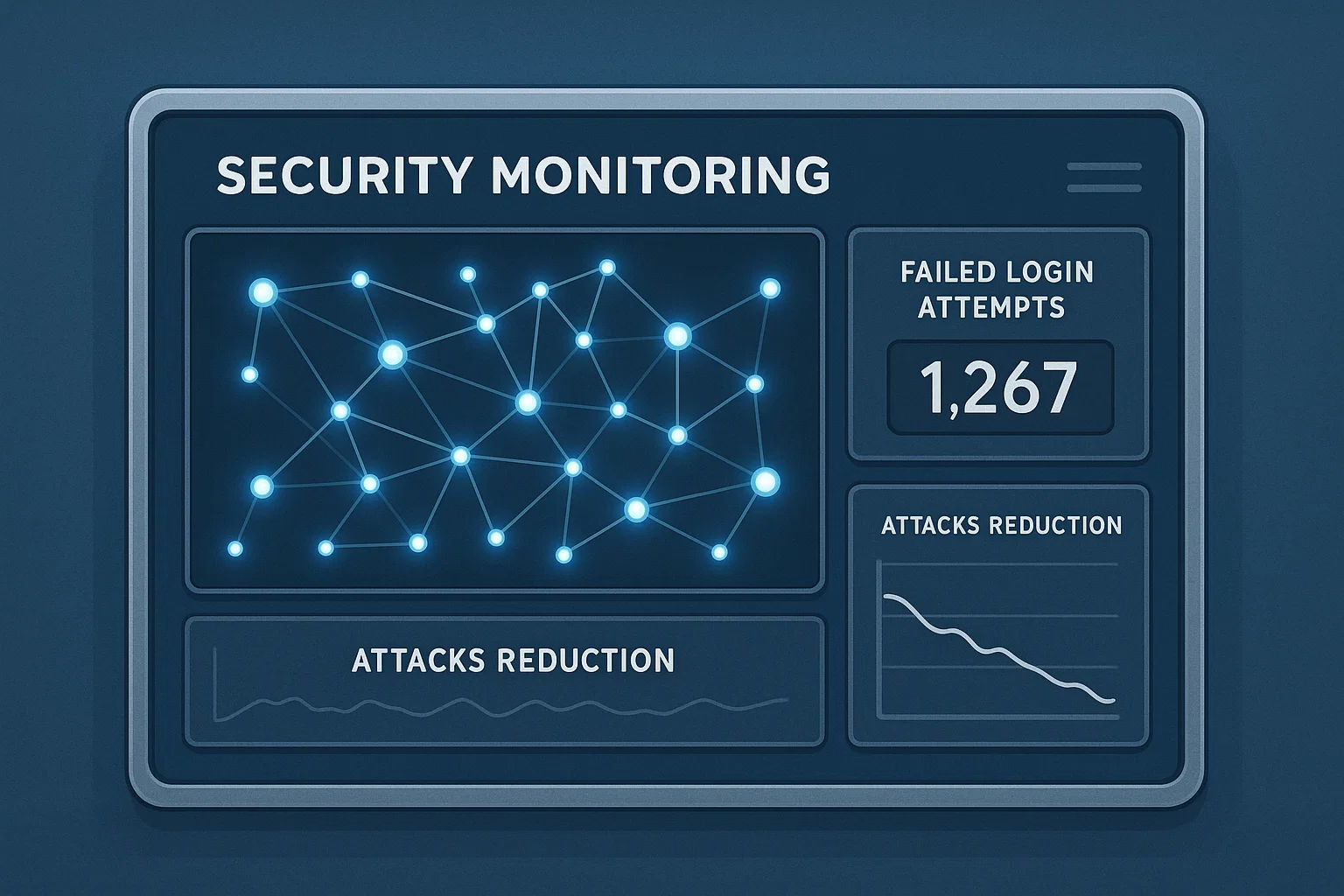

Giám sát Hoạt động RDP

Hệ thống SIEM (Quản lý Sự kiện và Thông tin Bảo mật) cung cấp giám sát tập trung, liên kết các sự kiện RDP với dữ liệu bảo mật khác để phát hiện mối đe dọa và các mẫu tấn công.

Yêu cầu giám sát:

- Thu thập Nhật ký Sự kiện Windows cho tất cả máy chủ RDP

- Cảnh báo tự động cho các lỗi xác thực

- Phát hiện bất thường địa lý cho các nguồn kết nối

- Tích hợp với các nguồn thông tin về mối đe dọa

Các nền tảng quản lý kết nối có thể cung cấp khả năng hiển thị bổ sung vào hành vi phiên làm việc và giúp xác định các mẫu truy cập bất thường cần được kiểm tra.

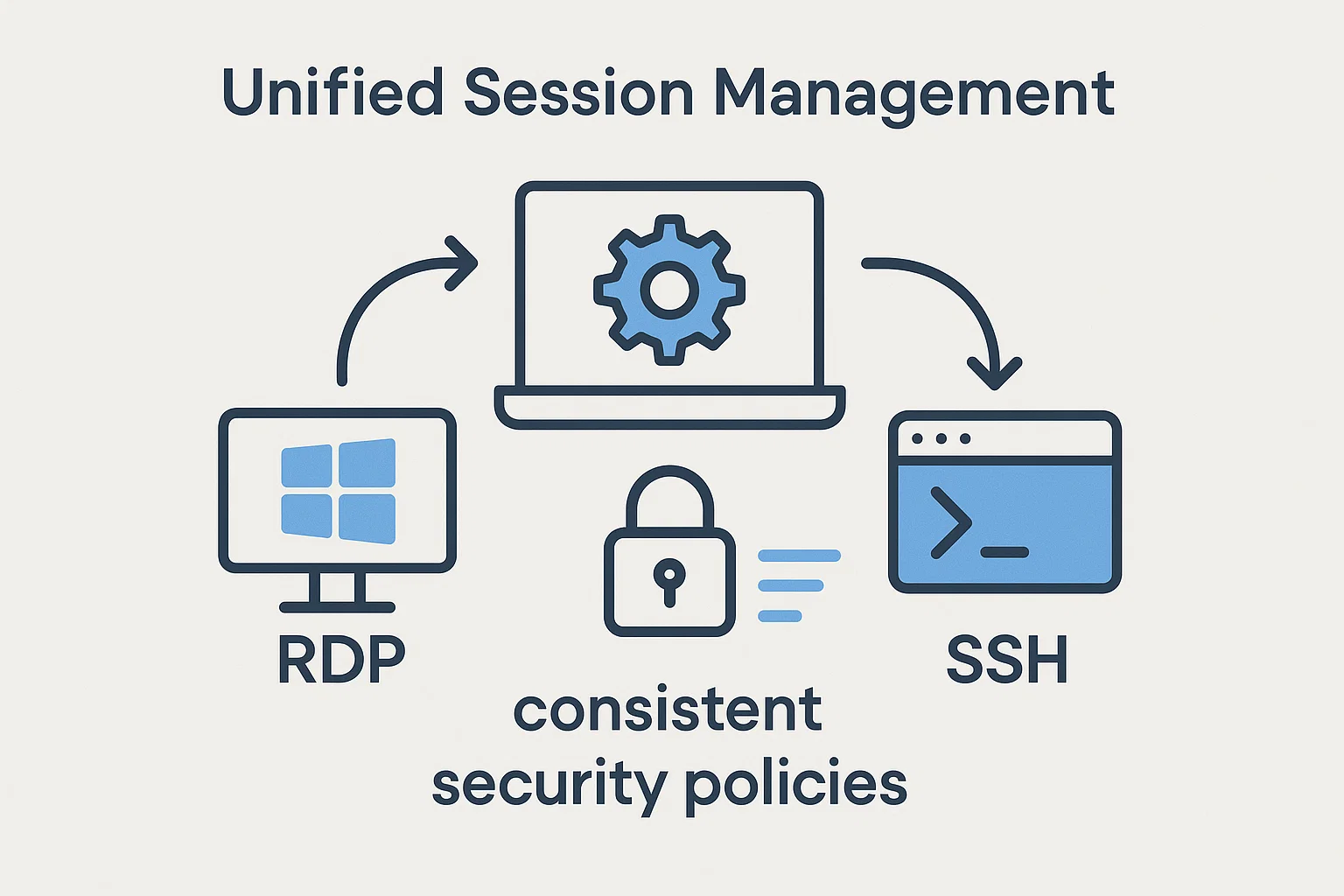

Quản lý Phiên làm việc Thống nhất

Các nền tảng hiện đại hỗ trợ quản lý nhiều phiên làm việc từ xa cho cả RDP và SSH thông qua các giao diện thống nhất, cung cấp chính sách bảo mật nhất quán trên các phương thức truy cập khác nhau.

Lợi ích Quản lý Thống nhất:

- Điểm xác thực duy nhất cho tất cả truy cập từ xa

- Chính sách bảo mật nhất quán trên các giao thức

- Ghi âm phiên làm việc tập trung và nhật ký kiểm toán

- Trải nghiệm người dùng đơn giản hóa với bảo mật được duy trì

Triển khai Delinea Secret Server

Các giải pháp doanh nghiệp như Delinea Secret Server cung cấp quản lý truy cập từ xa có đặc quyền toàn diện với kho lưu trữ thông tin đăng nhập tích hợp, loại bỏ rủi ro tiết lộ mật khẩu đồng thời duy trì nhật ký kiểm toán hoàn chỉnh.

Quy trình PRA:

- Người dùng yêu cầu truy cập thông qua nền tảng tập trung

- Hệ thống xác nhận danh tính và quyền hạn dựa trên các chính sách được xác định

- Thông tin đăng nhập được tự động truy xuất và đưa vào các phiên làm việc

- Tất cả hoạt động phiên được ghi nhận theo thời gian thực

- Quyền truy cập tự động chấm dứt theo các khoảng thời gian đã lên lịch

Cách tiếp cận này ngăn chặn đánh cắp thông tin xác thực đồng thời cung cấp nhật ký kiểm toán chi tiết cần thiết để tuân thủ các khung bảo mật.

Các biện pháp bảo mật bổ sung

Những biện pháp bổ sung này hỗ trợ các hoạt động bảo mật cốt lõi và cung cấp bảo vệ nhiều lớp toàn diện cho bảo mật RDP. Mặc dù các hoạt động cơ bản là tuyến phòng thủ chính của bạn, triển khai các biện pháp kiểm soát bổ sung này còn giúp giảm thiểu bề mặt tấn công và tăng cường tư thế bảo mật tổng thể.

Giữ phần mềm cập nhật

Các bản cập nhật bảo mật thường xuyên giải quyết các lỗ hổng mới được phát hiện mà những kẻ tấn công đang tích cực khai thác. Các lỗ hổng RDP nghiêm trọng như BlueKeep (CVE-2019-0708) và DejaBlue cho thấy tầm quan trọng của việc vá lỗi kịp thời và những rủi ro nghiêm trọng của việc cập nhật trì hoãn.

Lịch trình vá lỗi tạo ra một cửa sổ lỗ hổng nguy hiểm. Nghiên cứu cho thấy rằng các tổ chức mất nhiều thời gian hơn đáng kể để áp dụng các bản sửa lỗi bảo mật so với thời gian mà những kẻ tấn công cần để khai thác chúng - trung bình 55 ngày để khắc phục 50% lỗ hổng quan trọng, trong khi khai thác hàng loạt thường bắt đầu chỉ trong vòng năm ngày kể từ khi công khai.

Quản lý cập nhật:

- Triển khai vá lỗi tự động cho tất cả các hệ thống hỗ trợ RDP

- Đăng ký nhận các bản tin bảo mật Microsoft

- Kiểm tra các bản cập nhật trong môi trường dàn dựng trước khi triển khai vào sản xuất

- Quy trình vá lỗi khẩn cấp cho các lỗ hổng quan trọng

Quản lý Phiên

Cấu hình phiên đúng cách ngăn chặn các kết nối không hoạt động khỏi bị sử dụng để khai thác.

| Cài đặt | Giá trị | Lợi Ích Bảo Mật |

| Hết thời gian chờ | 30 phút | Ngắt kết nối tự động |

| Giới hạn Phiên | 8 giờ | Buộc xác thực lại |

| Giới Hạn Kết Nối | 2 trên mỗi người dùng | Ngăn chặn chiếm quyền |

Vô hiệu hóa các tính năng rủi ro

Các tính năng chuyển hướng RDP có thể tạo ra các đường dẫn rò rỉ dữ liệu và nên bị vô hiệu hóa trừ khi được yêu cầu cụ thể.

| Tính năng | Rủi ro | Tắt Phương Thức |

| Khay nhớ tạm | Trộm cắp dữ liệu | Chính sách nhóm |

| Máy in | Tiêm nhiễm phần mềm độc hại | Mẫu hành chính |

| Ổ đĩa | Truy cập tập tin | Cài đặt Registry |

Kết luận

Học cách bảo mật RDP đòi hỏi phải triển khai nhiều lớp bảo mật thay vì dựa vào một phương pháp bảo vệ duy nhất. Cách tiếp cận hiệu quả nhất kết hợp quyền truy cập VPN, xác thực mạnh, giám sát thích hợp và cập nhật thường xuyên.

Không bao giờ để lộ RDP trực tiếp ra internet bất kể các biện pháp bảo mật khác. Thay vào đó, triển khai các chính sách ưu tiên VPN hoặc các giải pháp Gateway RDP cung cấp các kênh truy cập được kiểm soát với khả năng kiểm toán hoàn chỉnh.

Bảo mật RDP hiệu quả đòi hỏi phải chú ý liên tục đến các mối đe dọa mới nổi và thực hiện đánh giá bảo mật thường xuyên để duy trì hiệu quả bảo vệ. Để có các giải pháp được quản lý chuyên nghiệp, hãy xem xét dịch vụ lưu trữ máy chủ RDP các nhà cung cấp triển khai các biện pháp bảo mật toàn diện theo mặc định.