يتيح بروتوكول سطح المكتب البعيد (RDP) التحكم الكامل في خادم Windows عبر الشبكة كأنك تستخدمه محلياً. في Windows Server 2016، يكون RDP معطّلاً افتراضياً لأن Microsoft توصي باستخدام PowerShell وWinRM لإدارة الخوادم عن بُعد، وتحذر من أن كشف المنفذ 3389 دون ضمانات أمنية قد يفتح الباب أمام الهجمات.

مع ذلك، يحتاج كثير من المسؤولين والعاملين عن بُعد إلى وصول رسومي لتثبيت البرامج، أو استكشاف الأخطاء، أو مساعدة المستخدمين. يشرح هذا الدليل كيفية تفعيل RDP في Windows Server 2016 بأربع طرق مختلفة، مع أبرز الممارسات الموصى بها للأمان والاستقرار.

- لماذا تفعيل RDP والمتطلبات الأساسية

- الطريقة الأولى: تفعيل RDP عبر Server Manager (واجهة رسومية)

- الطريقة الثانية: تفعيل RDP باستخدام PowerShell

- الطريقة الثالثة: تفعيل RDP عبر موجه الأوامر

- الطريقة الرابعة: تفعيل RDP عبر سياسة المجموعة

- إعداد جدار الحماية وأفضل الممارسات الأمنية

- استكشاف الأخطاء ونصائح الوصول عن بُعد

- الخاتمة

- الأسئلة الشائعة

لماذا تفعيل RDP والمتطلبات الأساسية

RDP مفيد عندما تكون الواجهة الرسومية ضرورية (انظر ما هو RDP). غير أن تفعيله يجب أن يكون قراراً مدروساً. قبل المضي في تعلم كيفية تفعيل RDP في Windows Server 2016، تأكد من أن الخادم محدَّث ويقع خلف جدار حماية موثوق.

سجّل الدخول بحساب مسؤول، وتأكد من معرفة عنوان IP للجهاز أو اسم DNS، وتحقق من إمكانية الوصول إليه عبر شبكة آمنة أو VPN. يجب أن يسمح جدار حماية Windows بالاتصالات الواردة على منفذ TCP 3389.

إليك المتطلبات الأساسية:

- صلاحيات المسؤول: لا يمكن تفعيل RDP إلا من قِبل المسؤولين.

- الوصول إلى الشبكة: تأكد من إمكانية الوصول إلى الخادم وأن المنفذ 3389 مفتوح.

- حسابات المستخدمين: حدِّد المستخدمين غير المسؤولين الذين يحتاجون إلى وصول عن بُعد حتى تتمكن من إضافتهم لاحقاً.

- تخطيط الأمان: استخدم مصادقة مستوى الشبكة (NLA) وكلمات مرور قوية، وقيِّد الوصول بنطاقات IP موثوقة.

بعد استيفاء هذه المتطلبات، اختر إحدى الطرق أدناه واتبع الخطوات لتفعيل RDP في Windows Server 2016.

الطريقة الأولى: تفعيل RDP عبر Server Manager (واجهة رسومية)

إذا لم تكن تعرف كيفية تفعيل RDP في Windows Server 2016، فإن الطريقة الرسومية هي الأبسط:

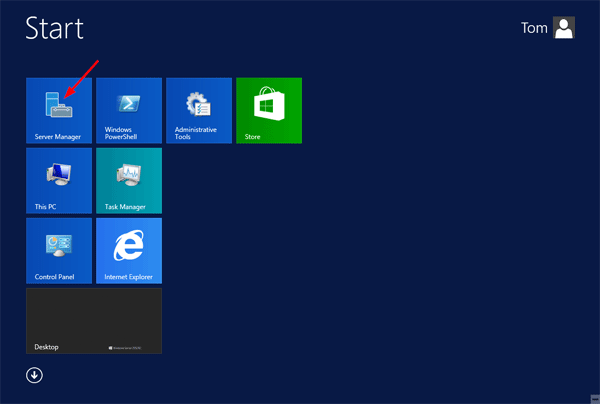

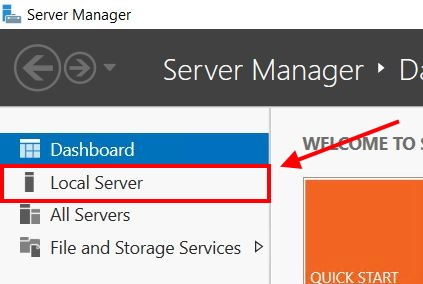

- افتح Server Manager ثم اختر خادم محلي في الجزء الأيسر. يعرض الجزء الرئيسي خصائص النظام.

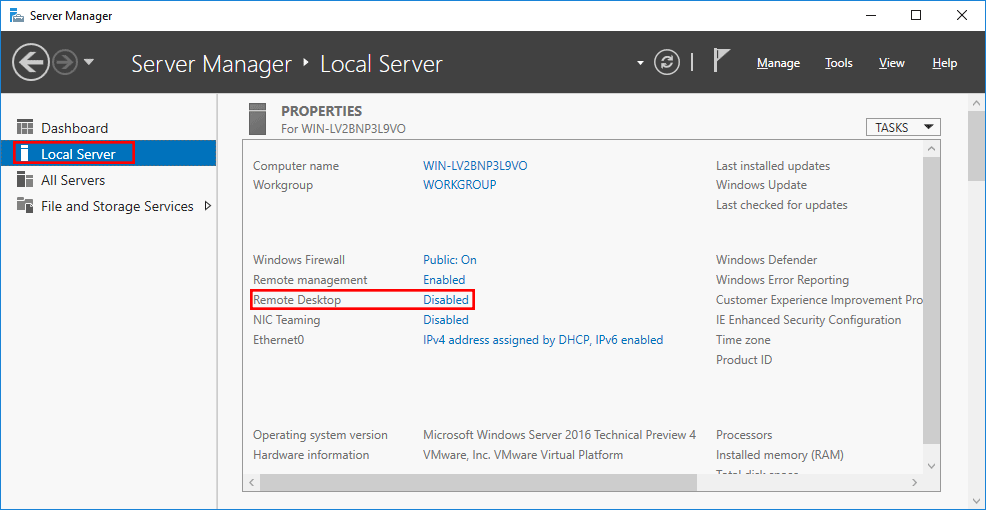

- تغيير إعدادات سطح المكتب البعيد: بجانب سطح المكتب البعيد، انقر على الرابط الأزرق معطّل .

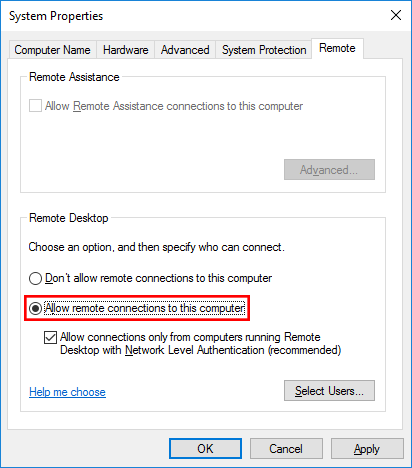

- في خصائص النظام في مربع الحوار، اختر السماح بالاتصالات عن بُعد وللحصول على أمان أفضل، فعِّل خيار السماح بالاتصالات فقط من أجهزة الكمبيوتر التي تعمل بـ Remote Desktop مع المصادقة على مستوى الشبكة.

- تطبيق الإعدادات وإضافة المستخدمين: انقر على تطبيق. ستظهر رسالة لتفعيل قاعدة جدار الحماية تلقائياً. للسماح لغير المسؤولين، انقر على اختر المستخدمين، أضف أسماء المستخدمين، ثم انقر على OK.

- التحقق من الحالة: أغلق Server Manager وأعد فتحه، أو اضغط على F5. و سطح المكتب البعيد يجب أن يظهر الإدخال مُفعَّل. اختبر الوصول من جهازك باستخدام تطبيق اتصال سطح المكتب البعيد .

تشرح هذه الطريقة كيفية تفعيل RDP في Windows Server 2016 عبر الواجهة الرسومية؛ إن كنت تفضل السكريبتات، فالخطوة التالية مخصصة لـ PowerShell.

الطريقة الثانية: تفعيل RDP باستخدام PowerShell

يُعدّ PowerShell الخيار الأمثل لسيناريوهات الأتمتة والإدارة عن بُعد. في هذا القسم، ستتعلم كيفية تفعيل RDP في Windows Server 2016 عبر سطر الأوامر:

تفعيل RDP:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

فتح قاعدة جدار الحماية:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"اختياري: تفعيل NLA وإضافة المستخدمين:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

تعدّل هذه الأوامر قيمة الريجستري التي تتحكم في RDP وتفعّل مجموعة جدار الحماية للمنفذ 3389. لتشغيلها على خادم بعيد، أنشئ أولاً جلسة باستخدام Enter‑PSSession عبر WinRM. إن كنت تبحث عن بديل نصي لكيفية تفعيل RDP في Windows Server 2016، فالطريقة التالية تعتمد على موجه الأوامر.

الطريقة الثالثة: تفعيل RDP عبر موجه الأوامر

إن كنت تفضل موجه الأوامر أو تعمل على أنظمة لا تتوفر فيها PowerShell، يمكنك الوصول إلى النتيجة ذاتها. توضح هذه الطريقة كيفية تفعيل RDP في Windows Server 2016 باستخدام الأدوات المدمجة:

- افتح موجه الأوامر بصلاحيات المسؤول.

- تعيين قيمة الريجستري:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- تفعيل قاعدة جدار الحماية:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- منح المستخدمين العاديين حق الوصول:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- تحقق من النتيجة:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

القيمة 0x0 تؤكد أن الوصول عن بُعد مسموح به. أغلق Server Manager وأعد فتحه لتحديث حالته. إن كنت بحاجة إلى تفعيل RDP على عدة خوادم في آنٍ واحد، يوضح القسم التالي كيفية تفعيل RDP في Windows Server 2016 باستخدام Group Policy.

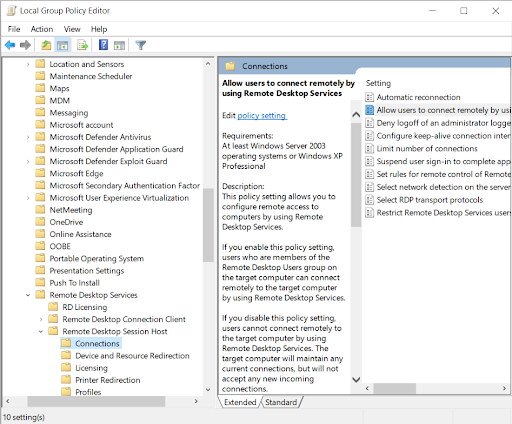

الطريقة الرابعة: تفعيل RDP عبر سياسة المجموعة

سياسة المجموعة مناسبة لبيئات النطاق التي تحتاج فيها إلى تفعيل RDP على عدد كبير من الخوادم. يمكن لمن يريد معرفة كيفية تفعيل RDP في Windows Server 2016 على أجهزة متعددة اتباع الخطوات التالية:

- إنشاء كائن GPO جديد أو تعديل موجود: افتح ملف وحدة تحكم إدارة سياسة المجموعة عبر البحث عنها في قائمة Start. انقر بزر الماوس الأيمن على النطاق أو وحدة تنظيمية، ثم أنشئ كائن GPO جديداً.

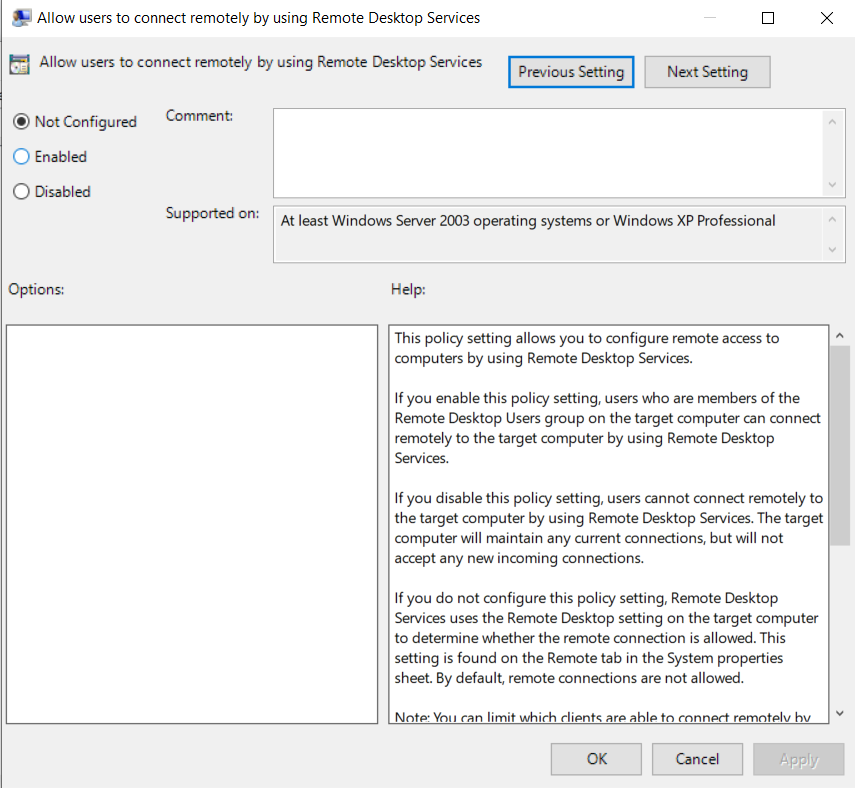

- الانتقال إلى إعداد RDP: ضمن تكوين الكمبيوتر → القوالب الإدارية → مكونات Windows → خدمات سطح المكتب البعيد → مضيف جلسة سطح المكتب البعيد → الاتصالات، انقر نقراً مزدوجاً على السماح للمستخدمين بالاتصال عن بُعد عبر Remote Desktop Services.

- تفعيل السياسة وإعداد NLA الاختياري: اختر مُفعَّل. لفرض NLA، عيّن طلب مصادقة المستخدم للاتصالات البعيدة باستخدام Network Level Authentication to مُفعَّل.

- تحديث الخوادم الهدف: شغّل الأمر gpupdate /force على كل خادم، أو انتظر دورة تحديث السياسة التلقائية.

يُوحّد هذا الأسلوب إعدادات RDP ويُسهّل عملية التدقيق. يمكنك تعزيز الأمان أكثر بتعديل قاعدة جدار الحماية ضمن كائن GPO ذاته. إن كنت لا ترغب في الاهتمام بكل هذا بنفسك، يمكنك دائماً الاختيار من بين أفضل مزودي RDP للحلول المُدارة تجارياً.

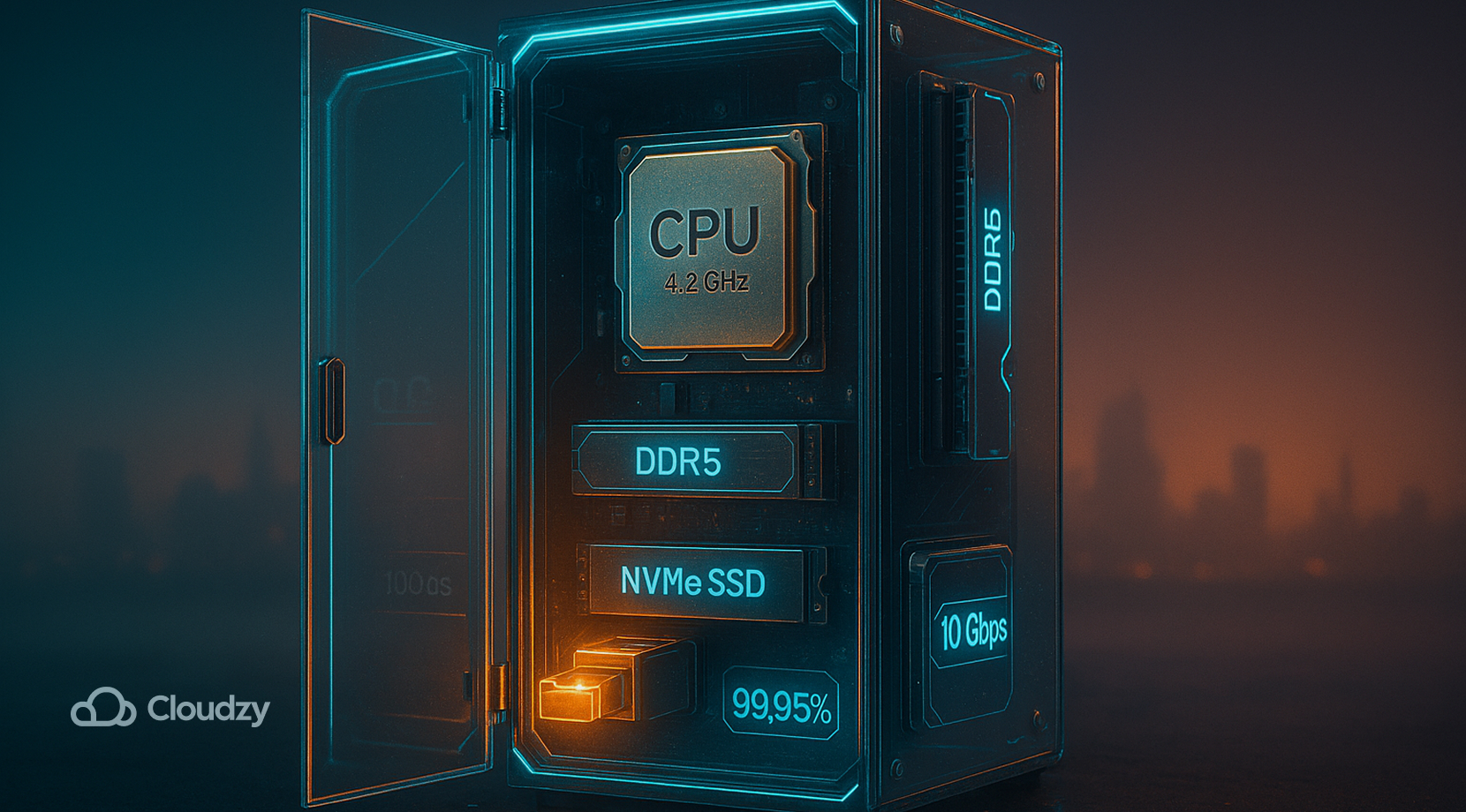

RDP VPS من Cloudzy

يمكنك تجاوز البحث عن أفضل مزود لـ RDP وتشغيل سطح مكتب افتراضي يعمل بنظام Windows مباشرةً عبر خدمة RDP VPS من Cloudzy. ستحصل على صلاحيات المدير الكاملة، وإصدار Windows Server الذي تفضله (2012 أو 2016 أو 2019 أو 2022) مثبتاً مسبقاً، مع تفعيل فوري وإمكانية تسجيلَي دخول متزامنَين؛ وتبقى التكلفة معقولة مع نموّك بفضل نموذج الدفع حسب الاستخدام PAYG.

اختر أحد مراكز البيانات الكثيرة لدينا في الولايات المتحدة أو أوروبا أو آسيا لتقليل زمن الاستجابة، ثم قم بتوسيع CPU و RAM والتخزين دون الحاجة إلى هجرة البيانات. تحت الغطاء، معالجات CPU عالية التردد تصل إلى 4.2 GHz مع ذاكرة DDR5، وتخزين NVMe SSD، وشبكة تصل إلى 10 Gbps تحافظ على استجابة سطح مكتبك، فيما تبقيك متصلاً حماية DDoS المدمجة وعنوان IP ثابت مخصص وضمان تشغيل بنسبة 99.95% ودعم على مدار الساعة. خيارات الدفع مرنة وتشمل البطاقات وPayPal وAlipay والعملات المشفرة. حين تكون جاهزاً، اشترِ RDP.

إعداد جدار الحماية وأفضل الممارسات الأمنية

تفعيل RDP يُعرّض خادمك لمحاولات تسجيل الدخول عن بُعد. اتّبع هذه الممارسات الأفضل للحدّ من المخاطر بعد أن تتعلم كيفية تفعيل RDP في Windows Server 2016:

- تقييد حركة المرور الواردة: قيّد قاعدة جدار الحماية بنطاقات IP محددة. إن لم تكن بحاجة إلى الوصول من الإنترنت المفتوح، فاسمح فقط بالاتصالات القادمة من شبكة VPN أو الشبكة المؤسسية.

- استخدم VPN: زوّد المستخدمين عن بُعد بنفق VPN حتى لا يكون RDP مكشوفاً مباشرةً على الإنترنت العام.

- اشترط NLA وكلمات مرور قوية: يُوثّق NLA هوية المستخدمين قبل أن يصلوا إلى سطح المكتب. ادمج ذلك مع كلمات مرور معقدة والمصادقة متعددة العوامل عبر موفر الهوية الخاص بك أو مفاتيح الأجهزة.

- غيّر المنفذ الافتراضي: تغيير المنفذ 3389 إلى رقم غير قياسي عبر السجل يُقلل من عمليات الفحص الآلي. لا تنسَ تحديث قواعد جدار الحماية وإعدادات العميل وفقاً لذلك.

- حافظ على تحديث الأنظمة: طبّق آخر تحديثات Windows وتصحيحات الأمان. كثير من الثغرات التي تستهدف RDP تعتمد على برامج قديمة.

مع الأخذ بعين الاعتبار متطلبات الراحة والسهولة، تُساعد هذه الإجراءات في الحفاظ على أمان خادمك. ومع ذلك، يمكنك دائماً تجربة بديل RDP مثل VNC.

استكشاف الأخطاء ونصائح الوصول عن بُعد

حتى مع الإعداد الصحيح، قد تواجه مشكلات في الاتصال عبر RDP. إن اتبعت خطوات تمكين RDP في Windows Server 2016 ولم تتمكن من الاتصال بعد، إليك بعض الأمور التي يمكنك تجربتها:

- حجب جدار الحماية: قد تكون قاعدة جدار حماية Windows لا تزال معطّلة، أو قد يحجب جدار حماية خارجي المنفذ 3389. راجع قواعدك وتأكد من أن المنفذ مفتوح.

- أخطاء الصلاحيات: يُسمح بالاتصال فقط للمسؤولين وأعضاء مجموعة مستخدمو سطح المكتب البعيد أضف المستخدمين المطلوبين إلى تلك المجموعة.

- عدم استقرار الشبكة: قد يُسبب ارتفاع زمن الاستجابة أو انقطاعات VPN انتهاء مهلة الاتصال. استخدم اتصالاً مستقراً وجرّب الاتصال من شبكة أخرى إن أمكن.

- عدم تحديث الحالة: قد يظل Server Manager يُبلّغ عن RDP على أنه معطّل حتى تُحدّثه باستخدام F5 أو إعادة فتح وحدة التحكم.

- برنامج العميل: استخدم عميل Microsoft Remote Desktop الرسمي لنظام تشغيلك. على macOS، ثبّت سطح المكتب البعيد من Microsoft من App Store؛ وعلى Linux، استخدم Remmina. يمكن لمستخدمي Android وiOS العثور على تطبيق الجوال في متاجر التطبيقات الخاصة بكل منصة.

إذا كنت تفضّل تجنّب إدارة RDP بنفسك بعد تعلّم كيفية تفعيله في Windows Server 2016، فاطّلع على خادم Windows Server 2016 الافتراضي يأتي مع إمكانية الوصول عن بُعد مهيَّأة مسبقًا.

الخاتمة

تفعيل الوصول عن بُعد أمر مباشر متى عرفت كيفية تفعيل RDP في Windows Server 2016. استخدم طريقة Server Manager للبساطة، أو PowerShell أو موجّه الأوامر للسيناريوهات البرمجية والبعيدة، أو Group Policy لتوحيد الإعدادات على مستوى النطاق.

بصرف النظر عن الطريقة المختارة، أمّن الخادم عبر تقييد الاتصالات الواردة، وتفعيل Network Level Authentication، ومنح الوصول للمستخدمين المطلوبين فقط. لا تنسَ اختبار الإعداد واستكشاف أخطائه للتأكد من موثوقية الاتصال. وأخيرًا، إن كنت تفضّل عدم الاشتغال بالإعدادات، فكّر في RDP VPS من Cloudzy لتجنّب كل ذلك.