Buscaste Chrome Remote Desktop y encontraste la expresión «riesgo de seguridad» asociada a él. Es una pregunta legítima, y merece una respuesta concreta, no una tranquilidad vaga ni una lista de advertencias sin contexto.

Este artículo analiza los problemas de seguridad reales de Chrome Remote Desktop: qué protege bien la herramienta, dónde están las verdaderas carencias y qué pasos concretos las corrigen. Tanto si eres un usuario doméstico como un profesional de TI, los riesgos son los mismos; lo que cambia son las consecuencias.

¿Qué tan seguro es Chrome Remote Desktop?

Chrome Remote Desktop se mantiene bajo los estándares de infraestructura de Google, y sus protecciones por defecto son reales, no decorativas. El fallo de seguridad de Chrome Remote Desktop que más usuarios encuentran no está en la capa de cifrado, sino en la configuración de la cuenta y en la configuración de red.

Hacer una revisión de seguridad de Chrome Remote Desktop implica analizar tanto lo que viene activado por defecto como lo que configuras después. Vale la pena examinar bien los puntos fuertes de la herramienta antes de entrar en las carencias, porque descartarla sin más lleva a malas decisiones en ambos sentidos.

Cifrado: TLS/SSL y AES

Toda transmisión de CRD pasa por un túnel cifrado con TLS/SSL y una capa adicional de cifrado AES. Los datos que viajan entre tu dispositivo y el equipo remoto no pueden ser leídos por ningún tercero en tránsito, incluido el operador de red o tu proveedor de internet.

El PIN y los códigos de un solo uso se verifican en el lado del cliente y nunca se envían a los servidores de Google en texto legible. El contenido de la sesión viaja a través de Ruta directa, STUN o TURN/relay según las condiciones de red; todas las sesiones de escritorio remoto están completamente cifradas en los tres modos, según la propia documentación de Google.

Para uso personal en una red de confianza, el nivel de cifrado de Chrome Remote Desktop es el mismo que se aplica en las transacciones financieras en línea. La mayoría de los usuarios subestima lo sólida que es esta base antes de que los problemas de configuración empiecen a importar.

Autenticación con cuenta Google y verificación en dos pasos

Acceder a CRD requiere una cuenta Google activa y autenticada, respaldada por protecciones contra fuerza bruta, detección de inicios de sesión sospechosos y alertas de apropiación de cuentas a nivel de plataforma. Esta base de autenticación es genuinamente sólida y diferencia a CRD de las herramientas que dependen únicamente de contraseñas independientes.

Activar la verificación en dos pasos reduce considerablemente el riesgo de que una contraseña comprometida derive en la toma de control de la cuenta en cualquier despliegue de CRD. No elimina las amenazas posteriores a la autenticación, como el robo de tokens de sesión, por lo que funciona mejor como una capa dentro de un enfoque más amplio de protección del acceso.

Nuestro artículo sobre ¿Qué es Chrome Remote Desktop? explica en detalle el modelo de acceso completo y el proceso de configuración. Los problemas de seguridad del escritorio remoto de Chrome se vuelven mucho más concretos una vez que se entiende cómo funciona la capa de autenticación, y es exactamente ahí donde comienza la siguiente sección.

Riesgos de seguridad de Chrome Remote Desktop

Los problemas de seguridad de Chrome Remote Desktop se corresponden directamente con patrones de brechas documentados en toda la industria. Según el Informe de Sophos sobre amenazas activas: primer semestre de 2024, los ciberdelincuentes abusaron del protocolo de escritorio remoto en el 90 % de los ataques gestionados por el equipo de respuesta a incidentes de Sophos en 2023.

Los servicios remotos externos fueron el principal método de acceso inicial en el 65 % de esos casos, en más de 150 investigaciones que abarcaron 23 países. Estas cifras cubren las herramientas de escritorio remoto en general; las secciones siguientes identifican dónde se aplican esos patrones a CRD en particular.

Privacidad

CRD está integrado en el ecosistema de cuentas de Google. Las marcas de tiempo de conexión, los identificadores de dispositivo y la frecuencia de acceso están todos vinculados a esa cuenta. El problema de seguridad de Chrome Remote Desktop de Google aquí es estructural: el modelo de identidad de la herramienta vive íntegramente dentro de una sola cuenta de Google.

Una cuenta comprometida mediante phishing o el secuestro de un token de navegador le da a un atacante visibilidad directa sobre todos los dispositivos remotos registrados. No se trata de una brecha aislada de acceso remoto, sino de un compromiso total de la cuenta Google: la exposición se extiende a cada servicio vinculado, documento y contacto almacenado en esa cuenta.

Vulnerabilidad en redes WiFi públicas

Chrome Remote Desktop usa WebRTC como vía de conexión, con la negociación inicial gestionada a través de los servicios de Google antes de que se establezca una sesión directa, STUN o TURN/relay. En redes no confiables o públicas, el enrutamiento del tráfico y las condiciones de visibilidad de red introducen riesgos que una red privada controlada no tendría.

Esas condiciones importan porque los entornos de WiFi público están fuera de tu control. Usar CRD sin precauciones adicionales en una red compartida amplía tu superficie de exposición más allá de lo que la capa de cifrado por sí sola puede cubrir.

Una VPN puede reducir la exposición en redes no confiables, pero es una capa adicional, no una solución para todos los riesgos relacionados con CRD.

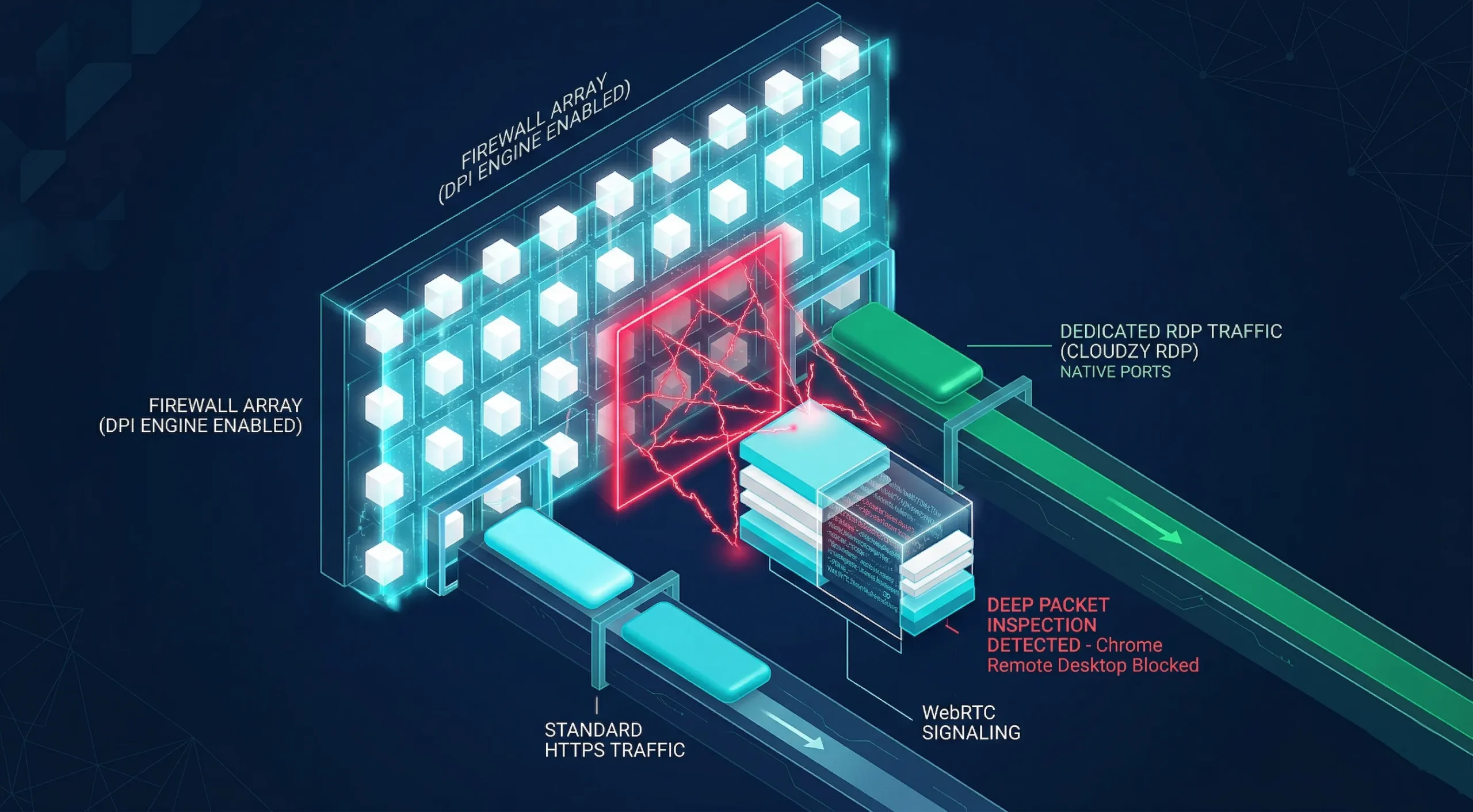

Problemas de firewall y compatibilidad

La mayoría de los routers domésticos permiten el tráfico de CRD sin ninguna configuración. Las redes corporativas con inspección profunda de paquetes pueden identificar el componente de señalización WebRTC y bloquearlo sin notificar al usuario. En redes con restricciones, los administradores pueden necesitar permitir el servicio URLs más tráfico en TCP/UDP 443 y 3478.

Desde el punto de vista del usuario, la conexión simplemente falla sin ningún mensaje de error que indique la causa real. He rastreado este patrón de fallo en entornos empresariales y se diagnostica erróneamente de forma sistemática como un fallo de la aplicación CRD en lugar de un conflicto con la política del cortafuegos.

Si aparecen errores de certificado SSL en la misma red, Cómo corregir el mensaje «No es seguro» de HTTPS en Chrome cubre la resolución de problemas relacionados a nivel de puertos que aplica en el mismo entorno de cortafuegos y que suele resolver ambos problemas en una sola revisión.

Credenciales potencialmente débiles

El PIN mínimo de CRD es de seis dígitos numéricos. Ese umbral no es suficiente para nada más allá del uso personal ocasional. La mayoría de los usuarios eligen patrones predecibles, lo que reduce el espacio de búsqueda práctico y hace que los ataques de fuerza bruta sean mucho más viables de lo que sugiere la cantidad de dígitos.

La reutilización de contraseñas en la cuenta de Google agrava el problema. Una brecha en cualquier servicio no relacionado puede proporcionar a los atacantes una credencial verificada para usarla contra la cuenta de Google que controla el acceso a todos los dispositivos CRD registrados.

Según el Informe de IBM sobre el coste de una filtración de datos 2024, las credenciales robadas fueron el principal vector de ataque inicial en 2024, y representaron el 16% de todas las brechas analizadas en 604 organizaciones estudiadas en 12 ubicaciones.

Las brechas basadas en credenciales tardaron una media de 292 días en detectarse y contenerse, el ciclo de vida más largo de cualquier tipo de ataque del estudio. Los riesgos de seguridad del escritorio remoto de Chrome asociados a credenciales débiles siguen exactamente este patrón en la práctica.

Desventajas de Chrome Remote Desktop

Dicho esto, los problemas de seguridad del escritorio remoto de Google van más allá de las amenazas activas. CRD fue diseñado específicamente para uso personal y soporte remoto básico; las limitaciones que se describen a continuación son decisiones de diseño deliberadas y se convierten en factores determinantes en cualquier despliegue profesional.

Sin controles empresariales

En los despliegues estándar de CRD en Windows, Mac o Linux, no hay grabación de conexiones ni controles de acceso basados en roles. Los entornos ChromeOS gestionados sí ofrecen acceso a la consola de administración y registro de auditoría a nivel de sesión a través de Chrome Enterprise, pero esos controles no están disponibles fuera de ese contexto gestionado.

Este es el punto en el que los evaluadores de TI descartan sistemáticamente CRD para uso organizacional. Una única conexión no registrada a datos regulados puede suponer un incumplimiento normativo sin posibilidad de subsanación, incluso cuando todos los demás pasos de seguridad están en vigor.

Dependencia de la cuenta y límites de rendimiento

Si la cuenta de Google vinculada a CRD deja de ser accesible, el acceso remoto puede interrumpirse, por lo que no es buena idea que una sola cuenta de consumidor sea la única vía de acceso a una máquina crítica. Evaluar esta dependencia antes del despliegue es fundamental para cualquier equipo que ejecute CRD en sistemas productivos o de negocio.

Los códigos de acceso de soporte son de un solo uso, y durante una sesión de uso compartido en curso se le pide al anfitrión cada 30 minutos que confirme si desea continuar. La transferencia de archivos está disponible en sesiones remotas de ChromeOS gestionado, pero no en los despliegues estándar de Windows, Mac y Linux.

Más allá de las funcionalidades ausentes, la huella de memoria de Chrome combinada con una conexión remota activa genera una carga medible en el hardware del equipo anfitrión, lo que degrada el rendimiento en máquinas antiguas en la práctica.

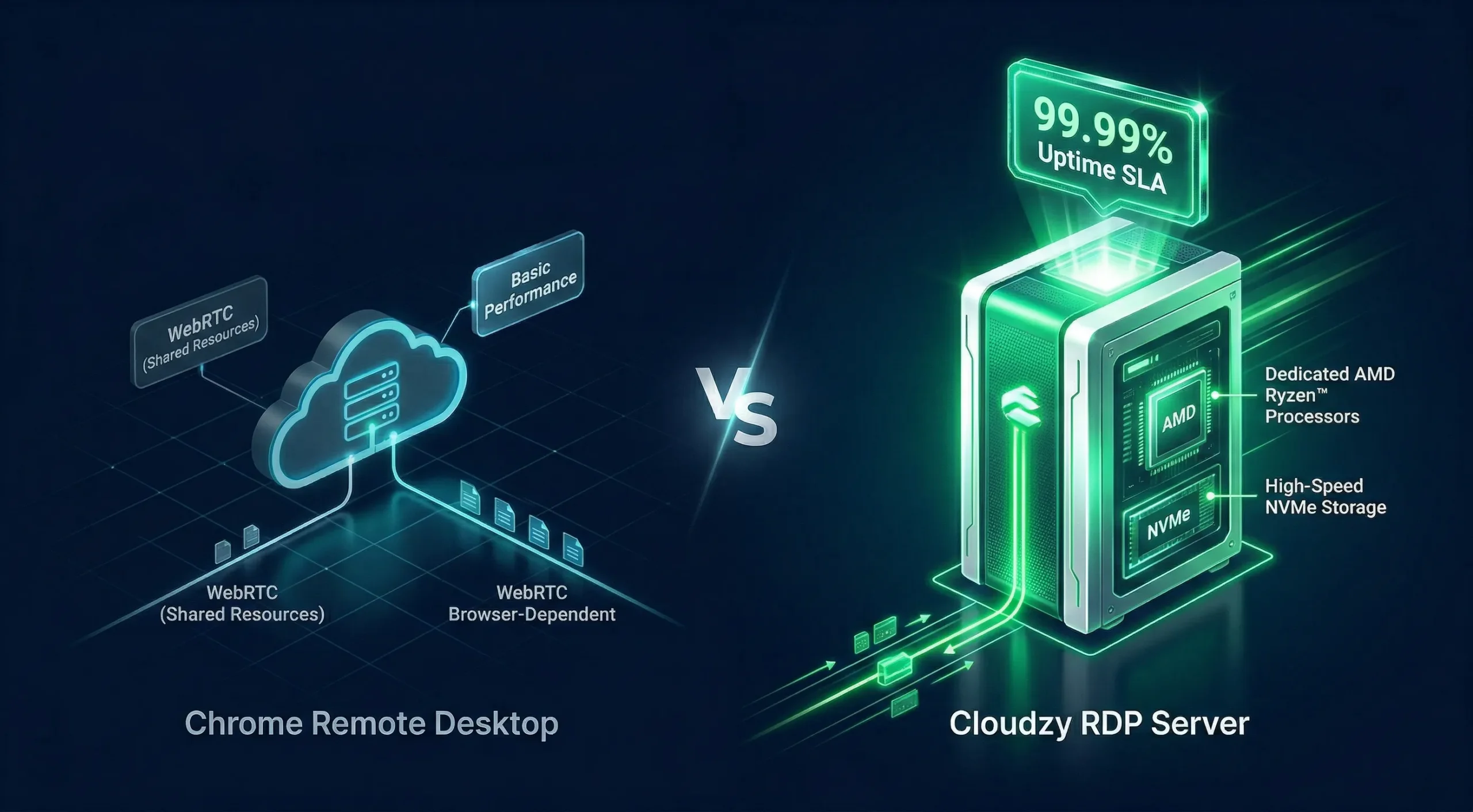

Para desarrollo, administración de servidores o flujos de trabajo profesionales, un Servidor RDP elimina estas limitaciones. En Cloudzy, nuestros servidores funcionan con procesadores AMD Ryzen 9 a más de 4,2 GHz, con hasta 40 Gbps de red y un SLA de disponibilidad del 99,95% SLA.

Chrome Remote Desktop vs. servidor RDP de Cloudzy

| Característica | Escritorio Remoto de Chrome | Servidor RDP de Cloudzy |

| Velocidad de red | Variable, enrutamiento WebRTC | Hasta 40 Gbps dedicados |

| Procesador | Depende del hardware del equipo anfitrión | AMD Ryzen 9, turbo a más de 4,2 GHz |

| Protección DDoS | Ninguno | Protección DDoS gratuita |

| Protocolo | WebRTC sobre HTTPS | RDP en una instancia aislada con KVM |

| Registros de auditoría | No disponible | Registro de eventos de conexión a nivel de SO mediante Windows Event Viewer |

| Acuerdo de nivel de servicio de tiempo de disponibilidad | Ninguno | 99.95% |

| Transferencia de archivos | Limitado; disponible solo en ChromeOS gestionado | Soporte nativo de RDP |

| Dependencia de cuenta | Una sola cuenta de Google | Credenciales independientes de Windows |

¿Es seguro Google Remote Desktop?

«Google Remote Desktop» y «Chrome Remote Desktop» son el mismo producto. Por eso los problemas de seguridad y las vulnerabilidades de Google Remote Desktop aparecen bajo ambos nombres en foros y documentación oficial. La arquitectura, los riesgos y los pasos de refuerzo son idénticos.

Google Remote Desktop es seguro para uso personal cuando está bien configurado. TLS/SSL junto con cifrado AES cumple el estándar del sector; con 2FA activo, la capa de autenticación cubre los tipos de amenazas más habituales tanto en despliegues personales como de equipos pequeños.

Para equipos con requisitos de cumplimiento normativo, trazabilidad de auditoría o redundancia de acceso, CRD se queda corto como herramienta independiente. El riesgo de seguridad de Google Remote Desktop crece en proporción a la sensibilidad de los sistemas a los que se accede y al número de usuarios implicados.

¿Cómo mejorar la seguridad de Chrome Remote Desktop?

Cada riesgo de seguridad identificado anteriormente tiene una solución directa. Los pasos están ordenados por impacto; síguelos de arriba a abajo para mejorar tu configuración de forma rápida y efectiva, sin complejidad técnica innecesaria.

Activa la verificación en dos pasos en tu cuenta de Google

Abre myaccount.google.com, selecciona Seguridad y luego Verificación en dos pasos. Elige una aplicación de autenticación o una llave de seguridad física como segundo factor. Esta sola acción elimina el vector de ataque por credenciales que, según datos de IBM de 2024, tarda un promedio de 292 días en detectarse.

La llave de seguridad física ofrece la mayor protección contra el phishing; la aplicación de autenticación es la opción más práctica para la mayoría de los usuarios. Los equipos que activan este paso reducen significativamente su exposición a ataques basados en credenciales, aunque amenazas posteriores a la autenticación, como el robo de cookies de sesión, siguen siendo un riesgo independiente que hay que gestionar.

Configura un PIN largo y complejo

Usa al menos 8 caracteres, combina letras y números, y evita cualquier secuencia vinculada a datos personales. Para actualizar un PIN existente, abre remotedesktop.google.com/access, localiza el dispositivo en el panel Dispositivos remotos y selecciona el icono del lápiz.

Cambiar el PIN periódicamente es importante, especialmente después de cualquier acceso temporal compartido o si la cuenta de Google muestra actividad de inicio de sesión sospechosa. Los PIN numéricos cortos son una de las vulnerabilidades más explotadas en los despliegues de CRD que revisamos.

Usa una VPN en cualquier red pública o compartida

Conéctate a tu VPN antes de abrir CRD en cualquier red que no controles personalmente. Elige un proveedor con una política verificada de cero registros y un kill switch que corte el acceso a Internet si la VPN se desconecta de forma inesperada, eliminando así la ventana de exposición.

La mayoría de los usuarios que no usan la VPN en redes públicas nunca han tenido un incidente visible, lo que genera una falsa sensación de que el riesgo a nivel de red es puramente teórico. Trata el uso de la VPN como algo no negociable en cualquier subred compartida.

Activa el modo Curtain en Windows

El modo Curtain impide que la pantalla física del equipo anfitrión muestre la actividad remota durante una conexión CRD activa. Cualquier persona frente al anfitrión solo verá una pantalla bloqueada, independientemente de lo que esté haciendo el usuario remoto. Requiere Windows Professional, Ultimate, Enterprise o Server.

La configuración completa del modo Curtain de Google requiere cuatro claves de registro en Windows. Establece RemoteAccessHostRequireCurtain en 1 bajo HKLM\Software\Policies\Google\Chrome, fDenyTSConnections en 0 y UserAuthentication en 0 bajo la ruta de Terminal Server, y en Windows 10 establece también SecurityLayer en 1 bajo la ruta RDP-Tcp.

Google advierte que si falta algún paso, la sesión se termina de inmediato. Una vez configuradas todas las claves, reinicia el servicio de host de CRD para aplicar los cambios.

Esta configuración se usa con poca frecuencia en entornos de oficina compartida, y la mayoría de los equipos de TI la configuran en menos de cinco minutos.

Mantén Chrome siempre actualizado

CRD funciona sobre la infraestructura de Chrome, por lo que un navegador sin parches equivale a un host de CRD sin parches. En 2025, Chrome registró 205 CVEs publicados con una puntuación CVSS media de 7,9; varios implicaban fallos de ejecución remota de código que afectaban directamente a hosts de CRD activos.

Abre Chrome, ve a Ayuda, luego a Acerca de Google Chrome, y comprueba el estado de la versión actual. Google recomienda mantener las actualizaciones automáticas activadas para que los parches de seguridad se apliquen en cuanto estén disponibles. Retrasar o bloquear las actualizaciones de Chrome deja vulnerabilidades conocidas abiertas en cualquier host de CRD activo.

Conclusión

Chrome Remote Desktop incluye protecciones reales: cifrado TLS/SSL, acceso mediante PIN y un modelo de autenticación compatible con 2FA. Para uso personal con las medidas de refuerzo aplicadas, es una opción sólida para el acceso remoto cotidiano en redes de confianza.

La limitación estructural es que todo el modelo de acceso depende de una única cuenta de Google. Ya sea por consistencia de rendimiento, registro de cumplimiento normativo o fiabilidad de la infraestructura, los problemas de seguridad en entornos profesionales apuntan sistemáticamente hacia una solución dedicada. Para los equipos que han superado CRD, los servidores KVM de Cloudzy ofrecen una base más fiable.

La herramienta adecuada depende del contexto. CRD resuelve bien el acceso personal. En cuanto entran en juego el cumplimiento normativo, el tiempo de actividad o el acceso multiusuario, la arquitectura debe estar a la altura de lo que está en juego.