Las contraseñas siguen siendo la principal barrera entre los hackers y tus cuentas, pero el 81% de las brechas de datos tienen su origen en credenciales débiles o robadas. Solo un tercio de los estadounidenses usa gestores de contraseñas, lo que deja a millones de personas expuestas al robo de credenciales y al secuestro de cuentas. La pregunta clave es si puedes confiar en un tercero para custodiar tu bóveda de contraseñas.

Esta guía te explica cómo alojar el gestor de contraseñas Bitwarden en tu propio VPS para tener control total. Aprenderás a instalarlo paso a paso en Windows Server 2025 y en Ubuntu 24.04 LTS, además de las medidas de seguridad necesarias para que solo tú puedas acceder a tu bóveda.

¿Qué vas a crear (y por qué en un VPS)?

Cuando alojas Bitwarden en tu propio servidor, creas una infraestructura privada de gestión de contraseñas bajo tu control. Esta configuración te da control total sobre dónde se almacenan las credenciales, cómo se hacen las copias de seguridad y quién puede acceder a ellas.

¿Por qué elegir un VPS para Bitwarden?

Un servidor privado virtual ofrece el equilibrio ideal entre control, rendimiento y coste para la gestión de contraseñas.

Soberanía total sobre tus datos

Tu almacén de contraseñas nunca sale de la infraestructura que controlas. A diferencia de los servicios en la nube, tus datos cifrados residen en los servidores que eliges, en las ubicaciones que tú determines.

Disponibilidad continua

Un VPS funciona sin interrupciones, por lo que tu almacén de contraseñas está disponible desde cualquier lugar en cualquier momento. No necesitas mantener ordenadores personales encendidos las veinticuatro horas del día.

Recursos dedicados

Los planes de VPS ofrecen recursos garantizados de CPU, RAM y almacenamiento que no se comparten con las cargas de trabajo de otros usuarios. El rendimiento se mantiene constante independientemente de lo que hagan otros clientes.

Escalabilidad

A medida que tus necesidades de gestión de contraseñas crecen, desde el uso personal hasta el despliegue en equipos o empresas, los planes de VPS pueden adaptarse. Empieza con un plan pequeño y amplía cuando lo necesites.

Coste reducido

El alojamiento en un VPS cuesta mucho menos que mantener hardware físico dedicado. Obtienes un aislamiento y un control similares sin la inversión inicial.

Seguridad profesional

Los proveedores de VPS de confianza ofrecen protección DDoS, copias de seguridad periódicas y seguridad de red de nivel empresarial. Implementar todo esto de forma independiente resultaría caro y llevaría mucho tiempo.

¿Cuáles son los requisitos para el alojamiento propio?

Necesitas conocer las especificaciones de hardware para alojar Bitwarden en tu propio servidor. Esto te ayuda a elegir el plan de VPS adecuado y a evitar problemas de rendimiento más adelante.

Requisitos de hardware para Windows Server

Para un despliegue correcto en Windows Server 2025, necesitas estas especificaciones mínimas.

Procesador: x64, mínimo CPU a 1,4GHz; recomendado x64, dual-core a 2GHz

RAM: 6GB minimum; 8GB or more recommended for production use.

Almacenamiento: 76GB minimum; 90GB recommended for production deployments.

Docker: Docker Desktop con Engine 26.0+ (se recomienda 27.x) y Compose; compatibilidad con Hyper-V (no WSL2)

Windows Server 2025 requiere compatibilidad con virtualización anidada. Los usuarios de Azure deben usar máquinas virtuales Standard D2s v3 con el tipo de seguridad configurado en Standard, no en Trusted launch.

Requisitos de hardware para Linux

Las distribuciones Linux consumen menos recursos. Para alojar Bitwarden de forma independiente en Ubuntu 24.04 LTS, Debian 12 o Rocky Linux 9, estos son los requisitos.

Procesador: x64, mínimo CPU a 1,4GHz; recomendado x64, dual-core a 2GHz

RAM: 2GB minimum; 4GB or more recommended for multiple users

Almacenamiento: 12GB minimum; 25GB recommended for production

Docker: Docker Engine 26.0+ (se recomienda 27.x) y Docker Compose

Linux es la opción más eficiente. Consume aproximadamente un tercio de la RAM que requieren los despliegues de Windows Server, con una funcionalidad idéntica.

Comparativa de rendimiento:

| Métrica | Linux (Ubuntu 24.04) | Servidor Windows 2025 |

| RAM mínima | 2GB | 6GB |

| Almacenamiento mínimo | 12GB | 76GB |

| Sobrecarga de Docker | Menor | Mayor (Hyper-V) |

| Complejidad de actualización | Sencilla | Moderada |

| Recursos de la comunidad | Extensos | Moderada |

| Tiempo de configuración inicial | 15-30 minutos | 30-60 minutos |

Cómo elegir tu proveedor de VPS

Para alojar Bitwarden de forma independiente necesitas un VPS con acceso root completo, soporte para Docker y una IP pública estable. También necesitas alto rendimiento de red y disponibilidad fiable para que tu gestor de contraseñas se sincronice al instante en todos tus dispositivos.

En Cloudzy, ofrecemos la infraestructura de alto rendimiento que exige esta carga de trabajo. Nuestros planes de alojamiento VPS con Docker funcionan con procesadores AMD Ryzen 9 (hasta 5,7 GHz) y almacenamiento NVMe, lo que proporciona la velocidad de hilo único necesaria para las operaciones de bases de datos cifradas.

Respaldamos esto con conexiones de red de hasta 40 Gbps y un SLA de disponibilidad del 99,95 %, para que tu gestor de contraseñas esté siempre accesible. Además, ofrecemos servidores en 12 ciudades de todo el mundo, para que alojes tus datos donde prefieras.

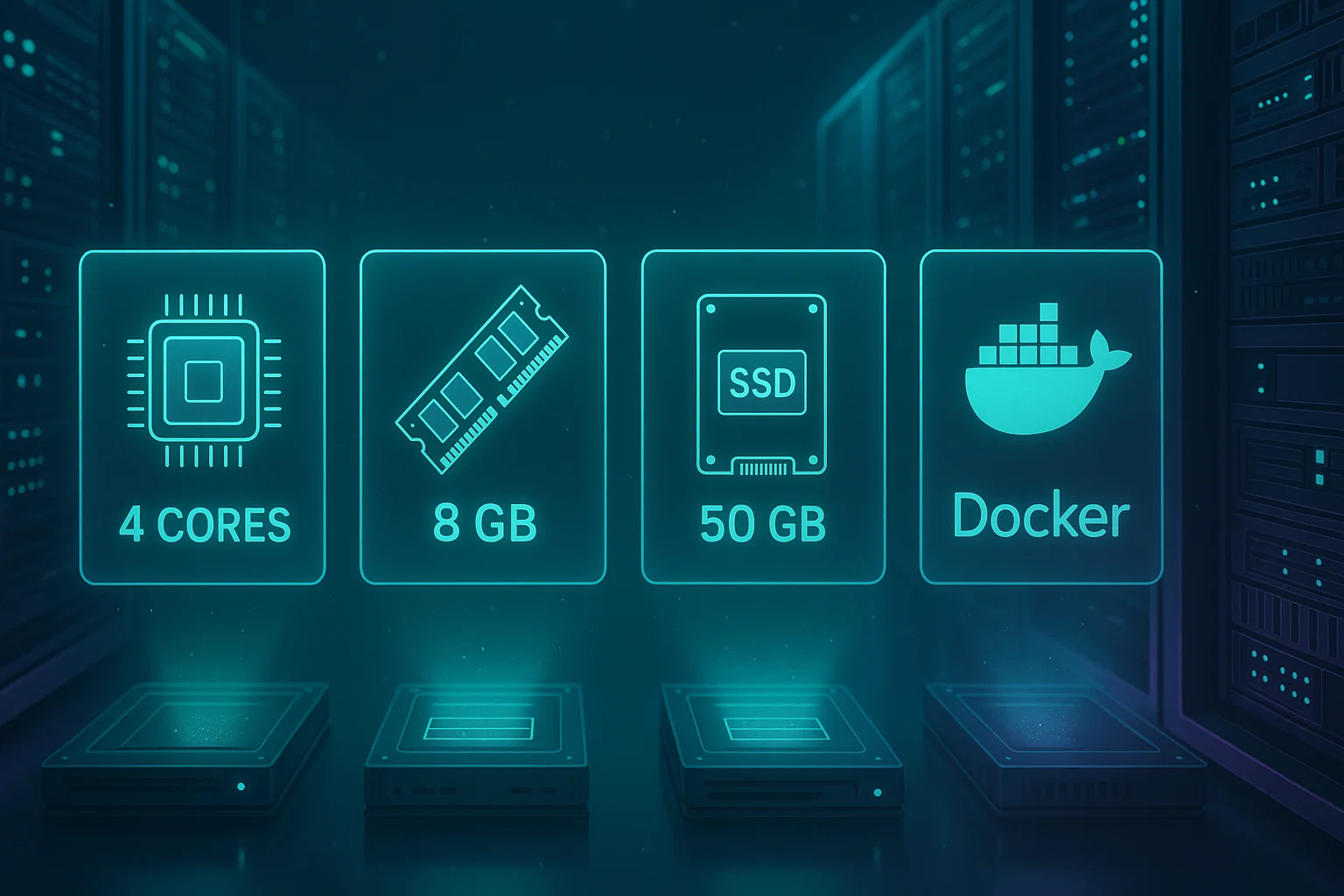

Configuraciones recomendadas:

- Para uso personal (menos de 10 usuarios): 2 núcleos CPU, 4 GB RAM, 25 GB de almacenamiento NVMe.

- Para equipos (10-50 usuarios): 4 núcleos CPU, 8 GB RAM, 50 GB de almacenamiento NVMe.

¿Qué debes preparar antes de instalar?

Antes de empezar la instalación, reúne estos elementos para facilitar el proceso.

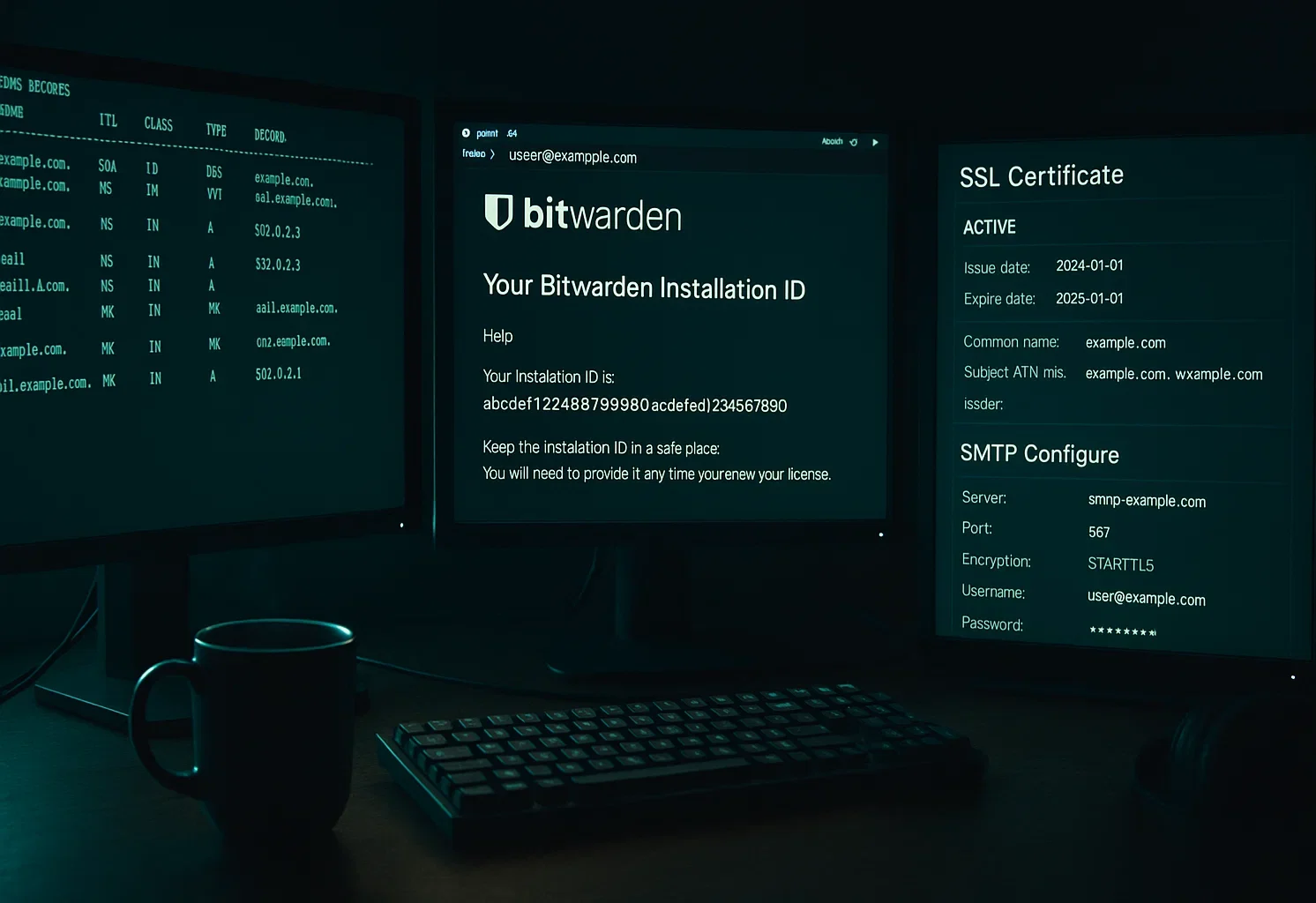

1. Nombre de dominio y registros DNS

Configura un nombre de dominio (como vault.tudominio.com) con registros A de DNS apuntando a la dirección IP de VPS. Bitwarden funciona mejor con un nombre de dominio. Usar solo una dirección IP limita las opciones de SSL y complica la gestión de certificados.

2. ID y clave de instalación de Bitwarden

Visita el portal de alojamiento de Bitwarden e introduce una dirección de correo válida. Recibirás tu ID de instalación y tu clave de instalación por correo. Guarda ambos valores en un lugar seguro, los necesitarás durante la configuración.

3. Credenciales de acceso a VPS

Confirma que tienes lo siguiente preparado:

- Credenciales de acceso SSH para servidores Linux

- Acceso a Escritorio Remoto (RDP) para servidores Windows

- Permisos de administrador o root

4. Plan de certificados SSL

Decide cómo gestionarás el cifrado SSL/TLS:

- Generación automática de certificados con Let's Encrypt durante la instalación

- Certificados SSL obtenidos previamente de una autoridad de certificación

- Certificados autofirmados, solo para entornos de prueba

5. Datos del servidor SMTP

Para invitar usuarios y verificar direcciones de correo, necesitarás las credenciales del servidor SMTP:

- Nombre de host y puerto SMTP

- Usuario y contraseña de autenticación

- Dirección de correo del remitente

Sin configurar SMTP, no podrás invitar usuarios ni verificar direcciones de correo. El sistema seguirá funcionando para la cuenta de administrador inicial.

¿Cómo se instala en Linux (Ubuntu/Debian/Rocky)?

Esta guía usa Ubuntu 24.04 LTS. Los pasos funcionan igual en Debian 12 y Rocky Linux 9 con los ajustes correspondientes en el gestor de paquetes. Siguiendo estos pasos podrás alojar el gestor de contraseñas Bitwarden en cualquiera de estas distribuciones Linux.

Paso 1: Configuración inicial del servidor

Conéctate a tu Linux VPS por SSH y actualiza el sistema:

sudo apt update && sudo apt upgrade -yVerifica que los puertos 80 (HTTP) y 443 (HTTPS) estén abiertos en tu firewall. Con UFW en Ubuntu:

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw reloadPaso 2: Instalar Docker Engine

Bitwarden se ejecuta dentro de contenedores Docker. Docker Engine es la base de tu instalación. Instala Docker Engine 26.0+ y el plugin Docker Compose V2:

sudo apt install docker.io docker-compose-plugin -y

sudo systemctl enable --now docker

sudo systemctl status dockerEl enable --now Este comando inicia Docker de inmediato y hace que arranque automáticamente tras cada reinicio del servidor.

Verifica que la instalación se completó correctamente:

docker --version

docker compose version

Both commands should return version numbers. Docker Engine should be 26.0 or higher, Docker Compose should be 2.0 or higher.Paso 3: Crear el usuario y el directorio de Bitwarden

Ejecutar Bitwarden con un usuario dedicado sin privilegios de root es una buena práctica de seguridad. Esto limita el impacto potencial si la aplicación se ve comprometida. Crea esta cuenta de usuario dedicada:

sudo adduser bitwardenElige una contraseña segura cuando el sistema te la solicite. Esta contraseña protege el acceso por SSH si alguna vez necesitas iniciar sesión directamente como el usuario de Bitwarden.

Crea un grupo Docker si no existe (la mayoría de los sistemas ya lo tienen):

sudo groupadd dockerAñade el usuario de Bitwarden al grupo Docker. Esto le da permiso para ejecutar comandos de Docker sin sudo:

sudo usermod -aG docker bitwardenCrea el directorio de instalación de Bitwarden con permisos restringidos:

sudo mkdir /opt/bitwarden

sudo chmod -R 700 /opt/bitwarden

sudo chown -R bitwarden:bitwarden /opt/bitwardenEl 700 Este permiso garantiza que solo el usuario de Bitwarden pueda leer, escribir o ejecutar archivos en este directorio. Así proteges tu base de datos de contraseñas frente a otros usuarios del sistema.

Cambia al usuario de Bitwarden para completar el resto de los pasos de instalación:

sudo su - bitwarden

cd /opt/bitwardenPaso 4: Descargar y ejecutar el script de instalación

Descarga el script de instalación de Bitwarden:

curl -Lso bitwarden.sh "https://func.bitwarden.com/api/dl/?app=self-host&platform=linux" && chmod 700 bitwarden.shInicia la instalación:

./bitwarden.sh installPaso 5: Configurar las opciones de instalación

El instalador solicitará varios valores:

Nombre de dominio: Introduce el registro DNS que hayas configurado (vault.yourdomain.com)

Certificado SSL: Tipo Y si quieres que Let's Encrypt genere un certificado, o N si ya tienes uno

ID de instalación: Introduce el ID desde https://bitwarden.com/host/

Clave de instalación: Introduce la clave desde https://bitwarden.com/host/

Sigue los pasos restantes según la opción de certificado SSL que hayas elegido. El proceso de instalación descargará las imágenes Docker y configurará el entorno.

Paso 6: Configurar los ajustes de correo

Edita el archivo de entorno:

nano ./bwdata/env/global.override.envIntroduce tus credenciales de SMTP:

globalSettings__mail__smtp__host=smtp.yourprovider.com

globalSettings__mail__smtp__port=587

globalSettings__mail__smtp__ssl=false

globalSettings__mail__smtp__startTls=true

[email protected]

globalSettings__mail__smtp__password=yourpasswordGuarda el archivo (Ctrl+X, luego Y, luego Enter).

Paso 7: Iniciar Bitwarden

Arranca tu instancia de Bitwarden:

./bitwarden.sh startEl primer arranque descarga todas las imágenes Docker desde GitHub Container Registry. Esto puede tardar varios minutos. Verifica que todos los contenedores estén en ejecución:

docker psDeberías ver varios contenedores de Bitwarden con el estado «Up».

Accede al dominio que configuraste (https://vault.yourdomain.com) desde un navegador. Verás la página de inicio de sesión del vault web de Bitwarden. Crea tu cuenta principal para empezar a usar el gestor de contraseñas.

¿Cómo se instala en un servidor Windows (PowerShell)?

Esta sección cubre la instalación en Windows Server 2025 con PowerShell. El proceso es equivalente al de Linux, pero utiliza comandos específicos de Windows para alojar Bitwarden en tu VPS Windows.

Paso 1: Configuración inicial de Windows

Conéctate a tu VPS Windows mediante el Protocolo de Escritorio Remoto (RDP). RDP proporciona la interfaz gráfica completa necesaria para configurar Docker Desktop.

Asegúrate de que el cortafuegos de Windows permite el tráfico en los puertos 80 y 443. Abre PowerShell como administrador y ejecuta:

New-NetFirewallRule -DisplayName "Allow HTTP" -Direction Inbound -Protocol TCP -LocalPort 80 -Action Allow

New-NetFirewallRule -DisplayName "Allow HTTPS" -Direction Inbound -Protocol TCP -LocalPort 443 -Action AllowPaso 2: Instalar Docker Desktop

Docker Desktop no tiene soporte oficial para Windows Server. Es posible que encuentres problemas de estabilidad. Recomendamos Linux para una experiencia más fiable.

Descarga e instala Docker Desktop para Windows desde https://www.docker.com/products/docker-desktop/. Durante la instalación, desmarca «Usar WSL2 en lugar de Hyper-V». Bitwarden necesita el modo Hyper-V para funcionar.

Tras la instalación, abre Docker Desktop y ve a Configuración → Recursos. Asigna al menos 4 GB a RAM. Esto proporciona RAM de Windows a Docker.

Paso 3: Crear el usuario y el directorio de Bitwarden

Abre PowerShell con privilegios de administrador y crea el usuario de Bitwarden:

$Password = Read-Host -AsSecureStringIntroduce una contraseña segura cuando se te solicite. Luego crea la cuenta de usuario:

New-LocalUser "Bitwarden" -Password $Password -Description "Bitwarden Local Admin"Añade el usuario de Bitwarden al grupo docker-users:

Add-LocalGroupMember -Group "docker-users" -Member "Bitwarden"Crea el directorio de instalación de Bitwarden:

mkdir C:\BitwardenEn Docker Desktop, ve a Configuración → Recursos → Compartir archivos. Añade C:\Bitwarden a la lista de recursos. Haz clic en Aplicar y reiniciar.

Paso 4: Descarga el script de instalación de Bitwarden

Ve al directorio de Bitwarden:

cd C:\BitwardenDescarga el script de instalación:

Invoke-RestMethod -OutFile bitwarden.ps1 -Uri "https://func.bitwarden.com/api/dl/?app=self-host&platform=windows"Ejecuta el instalador:

.\bitwarden.ps1 -installPaso 5: Configurar las opciones de instalación

Las indicaciones del instalador son las mismas que en la instalación de Linux:

Nombre de dominio: Introduce el nombre de dominio configurado en DNS

Certificado SSL: Enter Y para el certificado de Let's Encrypt, o N si proporcionas el tuyo propio

ID de instalación: Desde https://bitwarden.com/host/

Clave de instalación: Desde https://bitwarden.com/host/

Completa el resto de las indicaciones según la opción de configuración de SSL que hayas elegido.

Paso 6: Configurar el correo y arrancar

Editar C:\Bitwarden\bwdata\env\global.override.env con tu configuración de SMTP y reinicia Bitwarden:

.\bitwarden.ps1 -restartAccede a tu almacén de Bitwarden en tu dominio configurado para crear tu cuenta maestra.

¿Cuál es la forma más rápida de verificar y reforzar la seguridad?

Una vez que hayas instalado Bitwarden password manager en tu propio servidor, verifica que la instancia funciona correctamente antes de añadir usuarios o importar contraseñas.

Pasos de verificación

Comprobación del certificado SSL: Abre tu dominio de Bitwarden en un navegador web (https://vault.yourdomain.com). Deberías ver la pantalla de inicio de sesión del vault web de Bitwarden, un icono de candado en la barra de direcciones y ninguna advertencia de "No es seguro".

Si aparecen advertencias de certificado, revisa la sección de configuración de SSL.

Creación de la cuenta de administrador: Haz clic en "Crear cuenta" en la pantalla de inicio de sesión. Usa una contraseña maestra segura de al menos 12 caracteres que combine mayúsculas, minúsculas, números y símbolos. Anota esta contraseña y guárdala en un lugar seguro sin conexión.

Bitwarden no puede recuperar contraseñas maestras perdidas.

Prueba de la aplicación cliente: Instala la extensión de navegador o la aplicación móvil de Bitwarden. Antes de iniciar sesión, pulsa el icono de ajustes, cambia "Server URL" por tu dominio autoalojado, guarda los cambios y vuelve al inicio de sesión.

Introduce tus credenciales y comprueba que puedes añadir una nueva entrada de contraseña, que se sincroniza con el vault web y que puedes recuperarla desde la extensión del navegador.

Estado de los contenedores Docker: Verifica que todos los contenedores están en ejecución.

Linux:

cd /opt/bitwarden

docker psWindows:

cd C:\Bitwarden

docker psSalida esperada: entre 5 y 7 contenedores listados, todos con el estado "Up" en la columna STATUS. Los nombres de los contenedores incluyen: bitwarden-web, bitwarden-api, bitwarden-identity, bitwarden-attachments, bitwarden-icons, bitwarden-mssql, bitwarden-nginx.

Si algún contenedor muestra "Exited" o no aparece, consulta los logs: docker compose logs [nombre-contenedor]

Lista de verificación de seguridad

Activa la autenticación de dos factores: Configura 2FA para tu cuenta de administrador cuanto antes. Bitwarden admite aplicaciones de autenticación, correo electrónico y claves de hardware como segundo factor de verificación.

Configura las reglas del firewall: Restringe SSH (puerto 22 en Linux) o RDP (puerto 3389 en Windows) a direcciones IP conocidas. Considera usar fail2ban en Linux para bloquear intentos de fuerza bruta.

Configura copias de seguridad periódicas: Haz una copia de seguridad de /opt/bitwarden/bwdata (Linux) o C:\Bitwarden\bwdata (Windows) de forma programada. Este directorio contiene tu base de datos y la configuración. Guarda las copias de seguridad fuera del servidor para una recuperación ante desastres real.

Renovación automática del certificado: Si usas Let's Encrypt, comprueba que la renovación esté configurada. Pruébala con el siguiente comando: ./bitwarden.sh renewcert en Linux.

Deshabilitar el registro de nuevos usuarios: Tras crear las cuentas necesarias, deshabilita el registro de nuevos usuarios para evitar altas no autorizadas. Edita global.override.env y añade: globalSettings__disableUserRegistration=true y luego reinicia Bitwarden.

Configurar el acceso al portal de administración: Autoriza direcciones de correo específicas para acceder al portal de administración del sistema. Añade [email protected] a tu archivo de configuración.

Revisar los registros de acceso: Monitor /opt/bitwarden/bwdata/logs (Linux) o C:\Bitwarden\bwdata\logs (Windows) semanalmente para detectar patrones de actividad sospechosa.

¿Cómo mantener y actualizar Bitwarden de forma segura?

El mantenimiento regular mantiene tu instancia segura y en buen estado. Seguir unas prácticas de mantenimiento adecuadas te permite alojar Bitwarden de forma fiable durante años.

Proceso de actualización

Bitwarden publica actualizaciones con parches de seguridad y nuevas funciones. Actualiza tu instancia cada mes o cuando se anuncien actualizaciones de seguridad a través de los canales oficiales.

Proceso de actualización de Linux:

cd /opt/bitwarden

./bitwarden.sh updateself

./bitwarden.sh update

./bitwarden.sh startEl updateself actualiza el propio script de instalación, mientras que actualiza descarga las nuevas imágenes de Docker.

Proceso de actualización de Windows:

cd C:\Bitwarden

.\bitwarden.ps1 -updateself

.\bitwarden.ps1 -update

.\bitwarden.ps1 -startEstrategia de copias de seguridad

Tu directorio bwdata contiene todo: la base de datos, los archivos de configuración, los certificados SSL y los registros. Configurar copias de seguridad automáticas es un paso imprescindible cuando alojas Bitwarden password manager en tu propio servidor.

Qué incluir en la copia de seguridad:

Base de datos: Linux usa bwdata/mssql/data (SQL Server); Windows usa bwdata/mssql/data.

Configuración: El bwdata/env el directorio contiene variables de entorno, la configuración de SMTP y los datos de configuración del dominio.

Certificados SSL: Se encuentran en bwdata/ssl si usas certificados personalizados en lugar de Let's Encrypt.

Script de copia de seguridad automática (Linux):

#!/bin/bash

# Save as /home/bitwarden/backup-bitwarden.sh

BACKUP_DIR="/home/bitwarden/backups"

DATE=$(date +%Y%m%d-%H%M%S)

# Create backup directory if it doesn't exist

mkdir -p $BACKUP_DIR

# Create compressed backup

cd /opt/bitwarden

tar -czf $BACKUP_DIR/bitwarden-backup-$DATE.tar.gz bwdata/

# Keep only last 30 days of backups

find $BACKUP_DIR -name "bitwarden-backup-*.tar.gz" -mtime +30 -delete

# Optional: Copy to remote storage

# rsync -az $BACKUP_DIR/ user@remoteserver:/backups/bitwarden/Dale permisos de ejecución al script y añádelo al crontab:

chmod +x /home/bitwarden/backup-bitwarden.sh

# Run daily at 2 AM

crontab -e

# Add this line:

0 2 * * * /home/bitwarden/backup-bitwarden.shCopia de seguridad en Windows (PowerShell):

# Run as scheduled task

$Date = Get-Date -Format "yyyyMMdd-HHmmss"

$BackupPath = "C:\Backups\Bitwarden"

New-Item -ItemType Directory -Force -Path $BackupPath

Compress-Archive -Path "C:\Bitwarden\bwdata" -DestinationPath "$BackupPath\bitwarden-backup-$Date.zip"

# Clean old backups (older than 30 days)

Get-ChildItem -Path $BackupPath -Filter "*.zip" |

Where-Object {$_.LastWriteTime -lt (Get-Date).AddDays(-30)} |

Remove-ItemGuarda las copias de seguridad fuera del servidor usando rsync, almacenamiento en la nube cifrado o un VPS de copia de seguridad independiente. Las copias almacenadas en el propio servidor no te protegen ante fallos de hardware. Para la transferencia segura de archivos de las copias de seguridad a ubicaciones remotas, considera protocolos cifrados como SFTP o FTPS.

Monitorización

Configura una monitorización básica para detectar problemas antes de que afecten a los usuarios:

Estado de los contenedores: Comprueba que todos los contenedores Docker siguen en ejecución a lo largo del día.

Espacio en disco: Supervisa el espacio disponible en el directorio bwdata para evitar la corrupción de la base de datos por disco lleno.

Caducidad del certificado SSL: Verifica que los certificados se renuevan según lo previsto y que no han caducado de forma inesperada.

Revisión de registros: Revisa los registros de errores semanalmente para detectar actividad inusual o fallos de autenticación.

Pruebas de recuperación

Prueba el proceso de restauración de copias de seguridad cada trimestre para poder recuperarte ante una pérdida de datos:

- Detener Bitwarden

- Renombrar el directorio bwdata actual

- Restaurar desde la copia de seguridad

- Iniciar Bitwarden y verificar que funciona correctamente

- Si todo es correcto, eliminar el directorio antiguo

Linux vs. Windows: ¿cuál elegir?

Ambas plataformas permiten alojar Bitwarden de forma autónoma. Cada una tiene ventajas claras y puntos débiles que conviene tener en cuenta.

Ventajas de Linux

Eficiencia de recursos: Linux requiere un mínimo de aproximadamente 2 GB RAM frente a los 4 GB mínimos de Windows, lo que se traduce en un menor coste de alojamiento mes a mes.

Menor consumo de recursos del sistema: Linux dedica más recursos a ejecutar Bitwarden que al propio sistema operativo.

Actualizaciones más sencillas: Los gestores de paquetes simplifican las actualizaciones del sistema. La integración con Docker es nativa y directa, sin capas adicionales.

Soporte de la comunidad: La comunidad de autoalojamiento usa mayoritariamente Linux. Encontrarás más guías y recursos de resolución de problemas disponibles en línea.

Coste: La mayoría de las distribuciones Linux son gratuitas, lo que elimina los costes de licencia del sistema operativo.

Ventajas de Windows Server

Familiaridad: Los administradores de sistemas con experiencia en Windows Server pueden aplicar sus conocimientos desde el primer día.

Integración: Mayor compatibilidad con infraestructuras basadas en Windows y entornos Active Directory existentes.

Herramientas de gestión: Las herramientas de administración de Windows Server pueden ser preferibles en entornos con una fuerte dependencia de Windows.

Soporte: Opciones de soporte comercial de Microsoft para resolución de problemas y asistencia técnica.

Comparativa de rendimiento

| Métrica | Linux (Ubuntu 24.04) | Servidor Windows 2025 |

| RAM mínima | 2GB | 6GB |

| Almacenamiento mínimo | 12GB | 76GB |

| Sobrecarga de Docker | Menor | Mayor (Hyper-V) |

| Complejidad de actualización | Sencilla | Moderada |

| Recursos de la comunidad | Extensos | Moderada |

| Tiempo de configuración inicial | 15-30 minutos | 30-60 minutos |

Recomendación

Opta por Linux salvo que tengas requisitos específicos de Windows Server. Ubuntu 24.04 LTS ofrece el mejor equilibrio entre estabilidad, eficiencia de recursos y soporte comunitario. El período de soporte de cinco años encaja bien con los ciclos de vida habituales de los despliegues VPS.

Resolución de problemas (respuestas rápidas)

Bitwarden no arranca: Si los contenedores fallan o el vault es inaccesible, comprueba primero el estado del servicio Docker. En Linux, ejecuta sudo systemctl status docker. En Windows, verifica que Docker Desktop esté activo. Revisa los registros de errores con registros de docker compose para detectar conflictos de puertos o problemas de permisos de archivos que impidan el inicio.

Dominio inaccesible: Si ves errores de tiempo de espera de conexión, comprueba que los registros A de tu DNS apunten a la IP del VPS. Asegúrate de que tu cortafuegos permite los puertos 80 y 443. Ejecuta docker ps para confirmar que todos los contenedores muestran "Up". Si alguno aparece como "Exited", revisa los registros de ese contenedor en concreto.

Fallos en el correo electrónico: Si los usuarios no reciben las invitaciones, verifica la configuración de SMTP en bwdata/env/global.override.env. La mayoría de los proveedores requieren el puerto 587 con StartTLS. Prueba SMTP de forma independiente para descartar problemas de credenciales, o consulta identity.txt registros de errores de rechazo en el lado del servidor.

Errores de certificado SSL: Los avisos del navegador normalmente indican que la validación de Let's Encrypt ha fallado. Confirma que el puerto 80 está abierto al acceso público. Para renovar certificados caducados, fuerza la renovación con ./bitwarden.sh renewcert (Linux) o .\bitwarden.ps1 -renewcert (Windows).

Uso elevado de memoria: Si el VPS se ralentiza, usa estadísticas de docker para identificar los contenedores que consumen más recursos. Reiniciar Bitwarden puede aliviar fugas de memoria temporalmente. Sin embargo, si el problema persiste, es probable que necesites actualizar a un plan con 4 GB+ de RAM.

Una actualización rompe la instalación: Haz siempre una copia de seguridad de tu directorio bwdata antes de actualizar. Si una actualización falla, restaura ese directorio y vuelve a la versión anterior. Revisa las notas de la versión oficial para detectar cambios incompatibles antes de intentar la actualización de nuevo.

Consulta las notas de la versión en https://github.com/bitwarden/server/releases para detectar cambios incompatibles antes de actualizar.

Alternativa: Vaultwarden para despliegues ligeros

Para quienes buscan una opción que consuma menos recursos, Vaultwarden es una alternativa muy interesante. Vaultwarden es un servidor compatible con Bitwarden no oficial, escrito en Rust, que requiere muchos menos recursos.

Ventajas de Vaultwarden

Requisitos mínimos de recursos: Vaultwarden funciona correctamente con tan solo 512 MB de RAM. Esto lo hace adecuado para dispositivos de bajo consumo como la Raspberry Pi.

Compatible con los clientes de Bitwarden: Puedes usar las mismas aplicaciones, extensiones y clientes móviles oficiales de Bitwarden. Solo tienes que apuntarlos a la URL de tu servidor Vaultwarden.

Funciones premium incluidas: Vaultwarden ofrece funciones premium como la generación de TOTP y los adjuntos de archivos, sin necesidad de una licencia de pago de Bitwarden.

Despliegue más rápido: La instalación suele completarse en menos de 10 minutos en sistemas Linux, sin pasos de configuración complejos.

Cuándo elegir Vaultwarden

Vaultwarden es ideal para:

- Uso personal o equipos pequeños (menos de 10 usuarios)

- Planes VPS con recursos limitados y poco RAM

- Usuarios familiarizados con software respaldado por la comunidad

- Entornos que priorizan la eficiencia de recursos sobre el soporte comercial

Cuándo elegir Bitwarden oficial

Usa Bitwarden oficial si necesitas:

- Despliegues empresariales que requieren contratos de soporte comercial

- Organizaciones que exigen auditorías de seguridad y certificaciones oficiales

- Despliegues con más de 50 usuarios y uso concurrente intensivo

- Entornos que necesitan garantías de soporte para integraciones con terceros

Ambas opciones ofrecen una gestión de contraseñas sólida. La elección depende de tus limitaciones de recursos, requisitos de soporte y escala.

Conclusión

Alojar Bitwarden en tu propio servidor te da control total sobre la seguridad y la soberanía de tus datos, y puedes tenerlo listo en menos de una hora. Con un coste medio de filtraciones en 2025 de 4,44 millones de dólares, gestionar tus propias credenciales reduce el riesgo sin renunciar a la comodidad de un gestor de contraseñas moderno.

Para proteger tu instancia, activa la autenticación en dos pasos de inmediato y configura copias de seguridad automáticas fuera del servidor. Ten en cuenta que la contraseña maestra no tiene recuperación posible por diseño, así que guárdala físicamente en papel en lugar de en formato digital.

Por último, garantiza la continuidad a largo plazo suscribiéndote a las actualizaciones de seguridad y probando la restauración de tus copias de seguridad cada trimestre. Estos hábitos de mantenimiento sencillos mantienen tu vault accesible y protegido frente a la pérdida de datos.