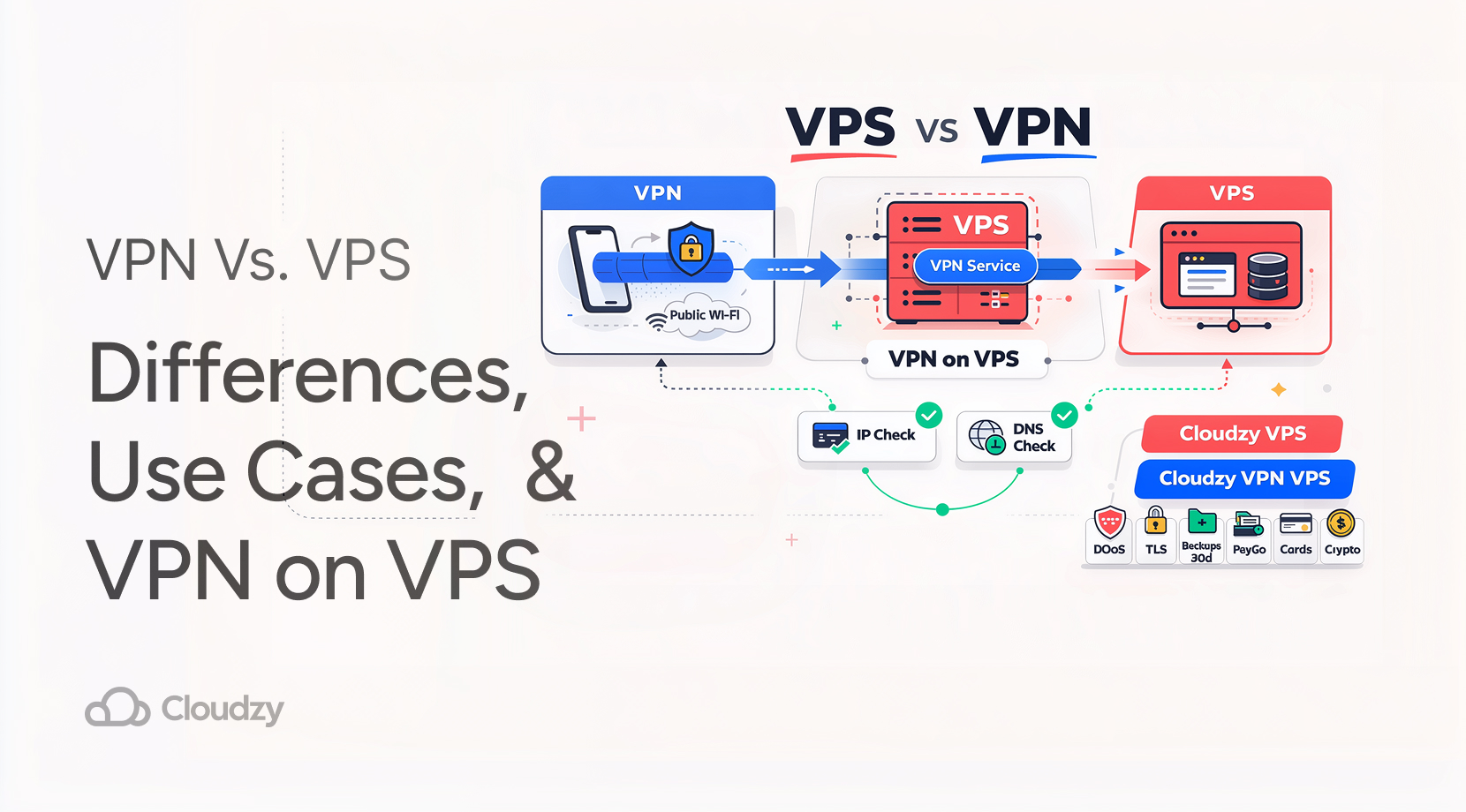

VPN と VPS のどちらを選ぶか迷っているなら、まず基本を押さえるべきです。VPN はトラフィックの経路を保護し、VPS はあなたが借りるサーバーです。

このトピックを検索している人のほとんどは、実は2つの異なる質問をしています。「スケッチーなネットワークでインターネットトラフィックをプライベートに保つにはどうすればいいか」と「ホスティングまたはリモートアクセス用のサーバーが必要か」です。目標を明確にすれば、VPN vs VPS の質問に答えるのは簡単になります。

以下では、VPN と VPS をわかりやすく比較し、次に実践的なユースケース(エンドポイントを制御するために VPS 上で VPN を実行する場合)について説明します。

VPN対VPS 30秒で解説

詳細に入る前に、VPS と VPN が何であり、何に適しているかについて、簡単に説明します。

| ツール | それが何であるか | 最適な用途 | 向きません |

| VPN | あなたのデバイスからVPNエンドポイントへの暗号化されたトンネル | 公共Wi-Fiでより安全なブラウジング、表示されるIPアドレスの変更、ローカルスニッピングの軽減 | ホスティングアプリ、デフォルトで「匿名」 |

| VPS | データセンター内の仮想サーバー、独自のOSとリソース付き | Webサイト/APIのホスティング、ボットの実行、ステージング、常時接続ゲートウェイ | あなたのVPN層を追加しない限り、ラップトップのトラフィックを保護します |

これは、顧客と一緒に使う迅速な判断チェックリストです。

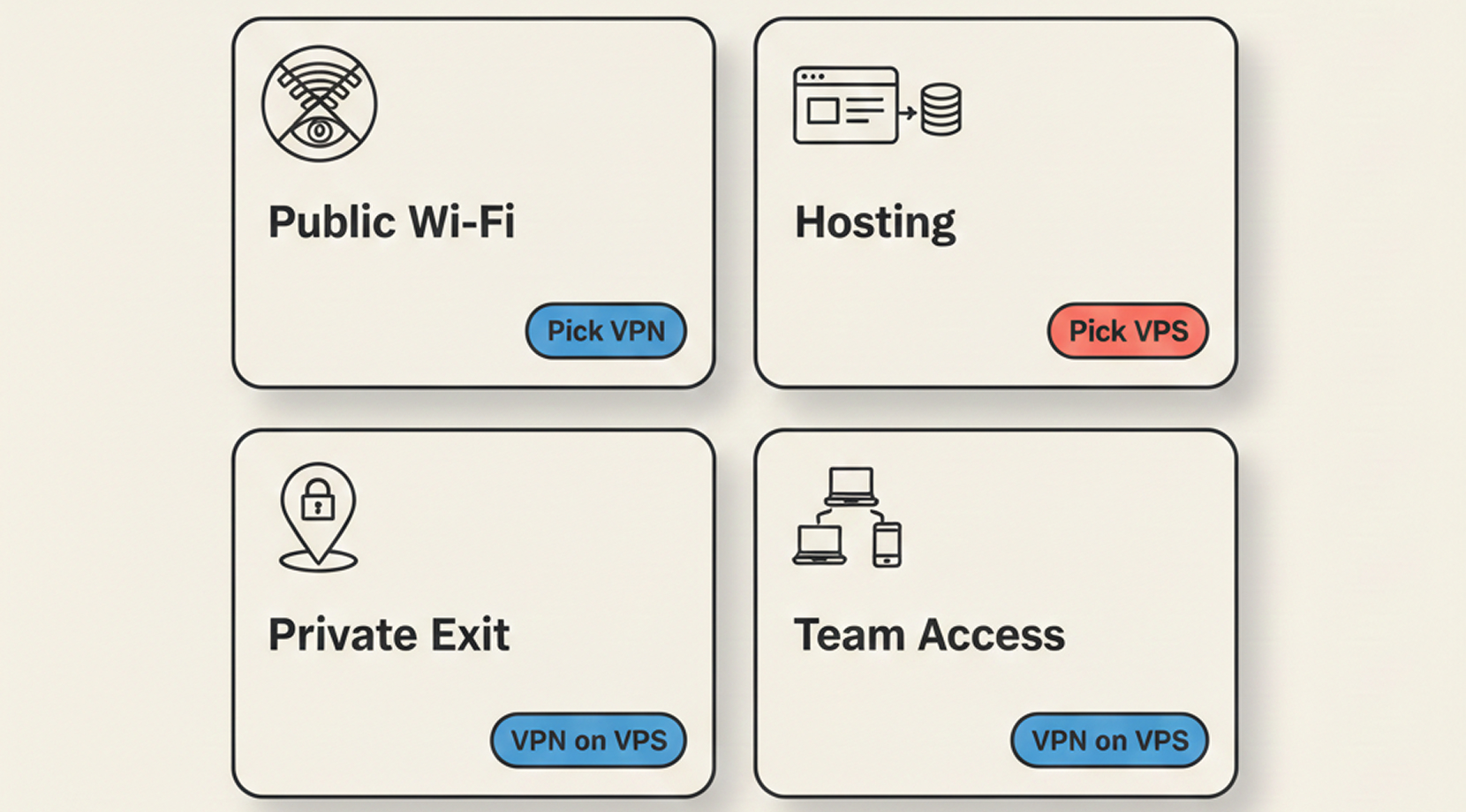

- 公共Wi-Fiのトラフィックをより安全にしたい場合は、VPN から始めましょう。

- サイト、API、データベース、または常時稼働ツールをホストしたい場合は、VPS から始めましょう。

- 自分が制御するプライベートな VPN エンドポイントが必要な場合は、VPS 上で VPN を実行することになるため、VPN-on-a-VPS の領域に入ります。

最後の項目が混乱の大部分の原因なので、まずメンタルモデルを構築しましょう。

VPNが実際にすること(そして人々がVPNに期待すること)

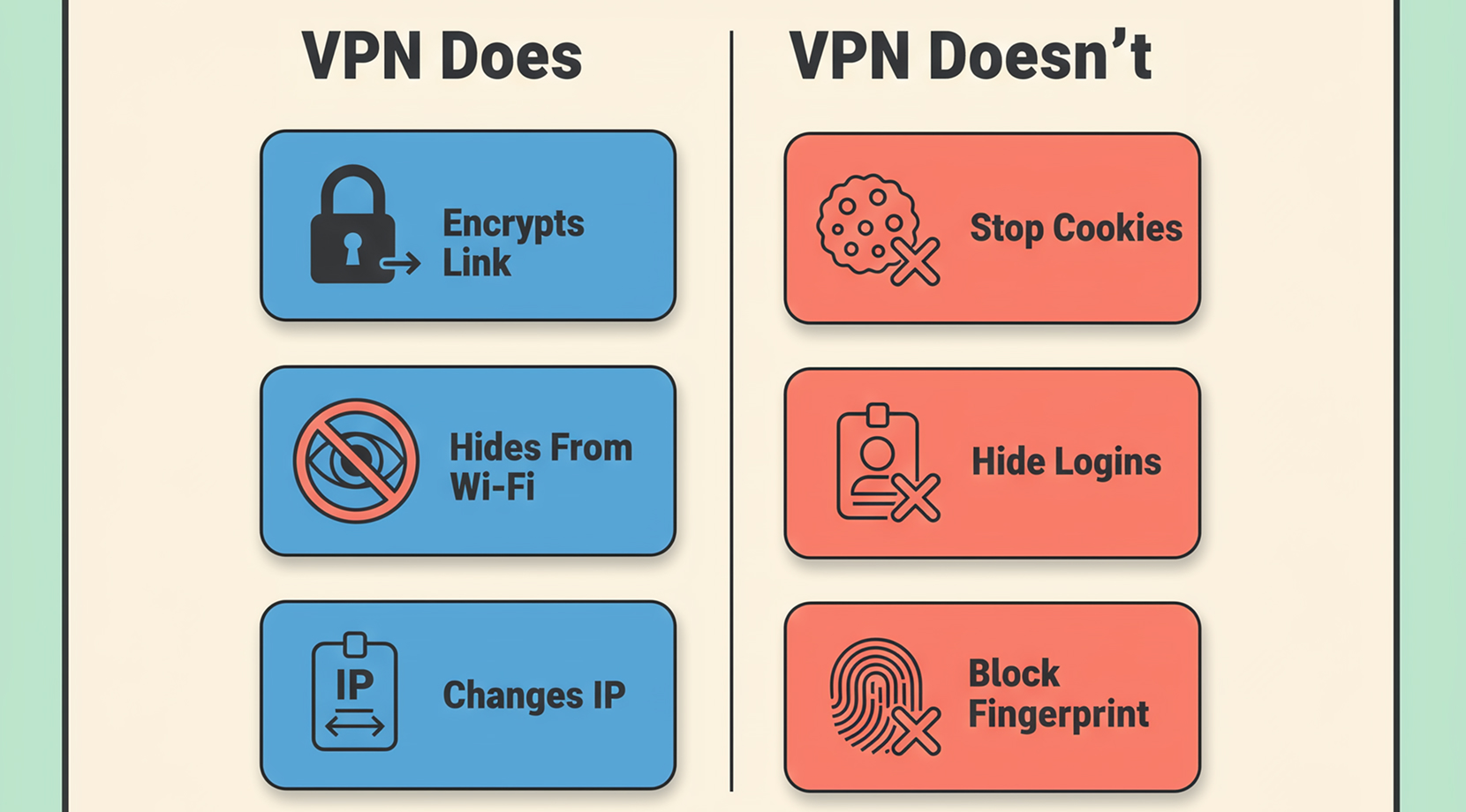

VPN はセキュアなトンネルと考えるのが最適です。ノートパソコンやスマートフォンがトラフィックを暗号化し、そのトンネルを通して送信すると、VPN エンドポイントがそれを復号化してインターネットに転送します。大きな利点は、あなたが接続しているWi-Fiと、ローカルネットワークをスニッフィングしている人には、読みやすいストリームではなく、暗号化されたトラフィックが見えるということです。

VPN が自分を「隠す」ことを期待する人もいます。実際には、誰が何を見られるかが変わります。ローカルネットワークからのブラウジングを隠し、表示IPアドレスをシフトさせることができますが、トラッキングを削除することはできませんし、アカウントを魔法のように非表示にすることもできません。

トンネルモデル(簡潔説明)

そのパスを1行で示すと:

デバイス → 暗号化トンネル → VPN サーバー → インターネット

何が変わった

- ホットスポット、ホテルネットワーク、またはオフィスゲストWi-Fiはあなたのトラフィックを簡単には読むことができません。

- ウェブサイトには VPN サーバーの IP アドレスが表示され、コーヒーショップの IP アドレスは表示されません。

変わらないもの:

- サイトは引き続きあなたのブラウザーフィンガープリント、クッキー、およびアカウントログインを確認できます。

- VPN エンドポイントは、あなたのトラフィックパターンを見る新しい「場所」になります。

VPN と VPS のどちらかの選択に悩んでいるなら、ここが最初の分岐点です。VPN はネットワークパスのためのものです。VPS はどちらかというと、他の場所でソフトウェアを実行することに関するものです。

クイックチェック:VPN が正常に機能していることを確認する方法

トンネルを信頼する前に、2つの簡単なチェックを実行してください。1分で終わり、「接続されているが、ルーティングされていない」というトラップから救ってくれます。

- あなたの見えるIPの変更を確認する

curl -s https://api.ipify.org ; echo

VPN をオフにしてから、オンにした状態で実行します。出力が変わるはずです。サーバー上でこれを行っていて、割り当てられたIPが何かわからない場合でも、IPアドレスの確認に関するガイドが役に立ちます。 VPS のIP アドレスを見つける パネルで確認できます。

- DNSがリークしていないことを確認

最も簡単なチェックは、ブラウザーで DNS リークテストを実行することです。VPN をオフにした状態で1回実行し、次にオンにした状態で再度実行します。「リゾルバー」は、VPN から予期されるものと一致する必要があります。

ローカル検証も必要なら:

Windows (PowerShell):

Get-DnsClientServerAddress

Linux (systemd-resolved):

resolvectl status

macOS:

scutil –dns | grep nameserver

VPNの側面がはっきりしたので、混乱のもう片方について話しましょう。

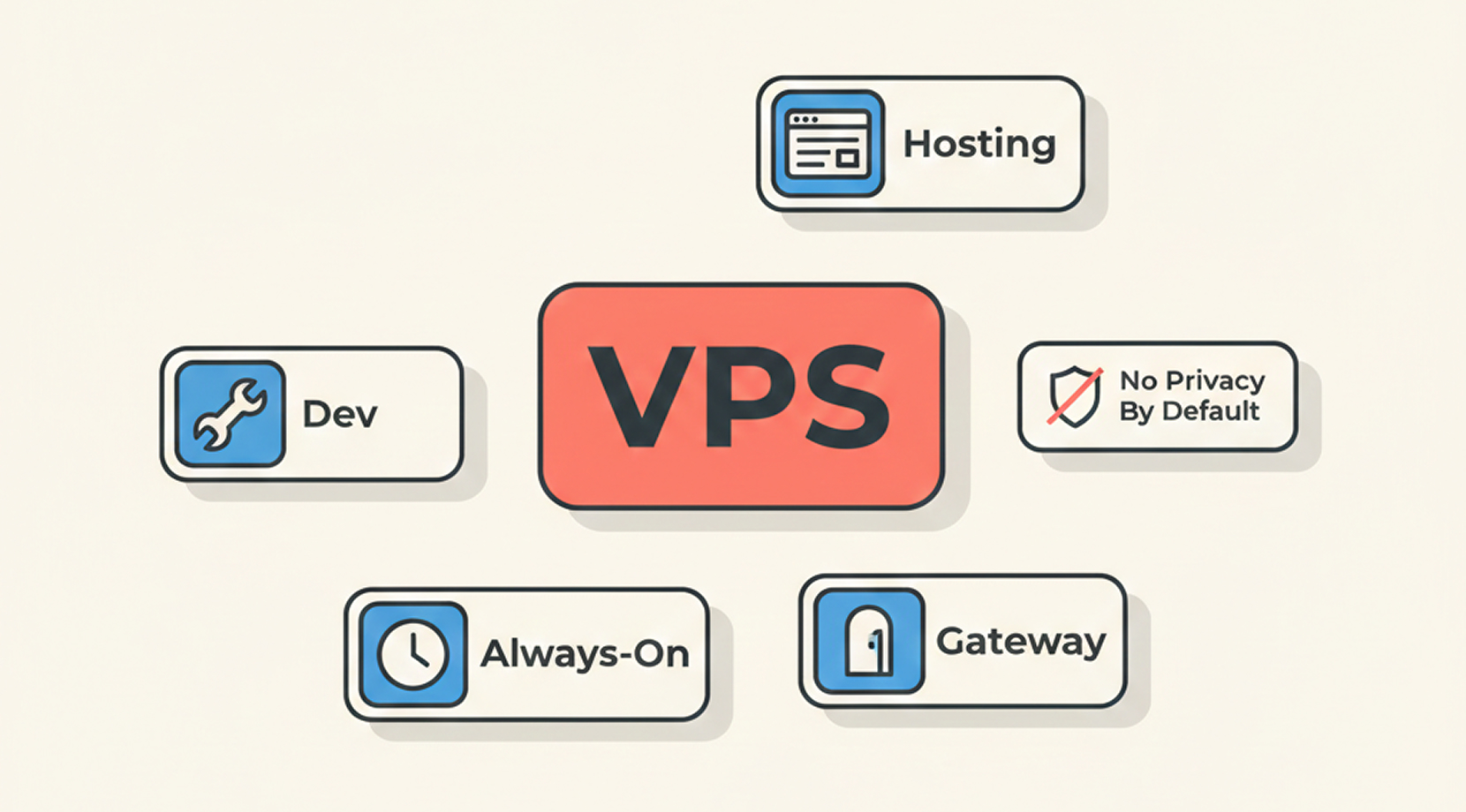

VPSが実際に何であるか(そしてなぜデフォルトではプライバシーツールではないのか)

VPSはプロバイダーのデータセンター内の仮想マシンです。独自のOS、独自のディスク、割り当てられたCPU/RAMを取得します。ハードウェアを購入せずにサーバーが必要な場合にレンタルするものです。

VPSの簡単なイメージは、大きなビルの一室です。ユニットの中身はあなたがコントロールできますが、ビル全体はコントロールできません。だからVPSは強力ですが、同時に「プライバシー」は自動的には確保されません。プライバシーはその上に構築するもので、通常は暗号化、アクセス制御、そして適切なデフォルト設定を使って実現します。

VPSが何であり、他のホスティングモデルとどう違うかについてさらに知りたい場合は、こちらの解説をご覧ください。 クラウドホスティング対VPS 技術用語に迷わされることなく、全体像をつかむことができます。

実生活でVPSを使用する目的

VPSが人気なのは、地味だけど実務的な問題を解決するからです:

- ウェブサイト、API、ダッシュボード、小規模なデータベースのホスティング。

- 開発環境とステージング環境:ラップトップよりも本番環境に近い環境。

- 常時稼働サービス:CI ランナー、ボット、cron ジョブ、モニタリングノード。

- ゲートウェイ:プライベートシステムへの管理された入口で、これが同じセットアップ内で VPN と VPS を結ぶ橋になります。

最後の項目は後ほど説明する重複ケースですが、まずは明確な比較が必要です。

VPNとVPSの違い(完全比較)

VPN と VPS の違いはプライバシーだけではなく、実現したい目的についても関係しています。

VPN と VPS の違いを検索すれば、定義よりも用途から理解する方が簡潔です。

VPN はプライベート通信用です。VPS はソフトウェアを実行するためのものです。

VPN対VPS:結果による比較

以下は用途に基づいた比較です。どちらを使うとどうなるのかを知りたいはずです:

| 結果 | 最高のツール | なぜ | よくある落とし穴 |

| ホテルWi-Fiでの安全なブラウジング | VPN | ローカルホップを暗号化 | ブラウザを常に清潔に保つ必要があります |

| ウェブサイトまたはAPIをホストする | VPS | スタックを制御します | セキュアにするため、修正とアップデートが必要です |

| 専用IPとフルサーバーコントロールを取得 | VPS | 専用エンドポイント | IPレピュテーションは今やあなたの問題です |

| ポート転送なしでホームサービスにアクセス | VPS上のVPN | プライベートパス + 安定リレー | ルーティングエラーは時間を無駄にします |

| 管理者アクセスをパブリックインターネットから遮断する | VPS + VPN | トンネルの背後に管理者パスを配置する | 自分自身をロックアウトするのは簡単です |

この表ですぐに理解できたなら、それで十分です。そうでなければ、重複シナリオを見ると通常はピンときます。

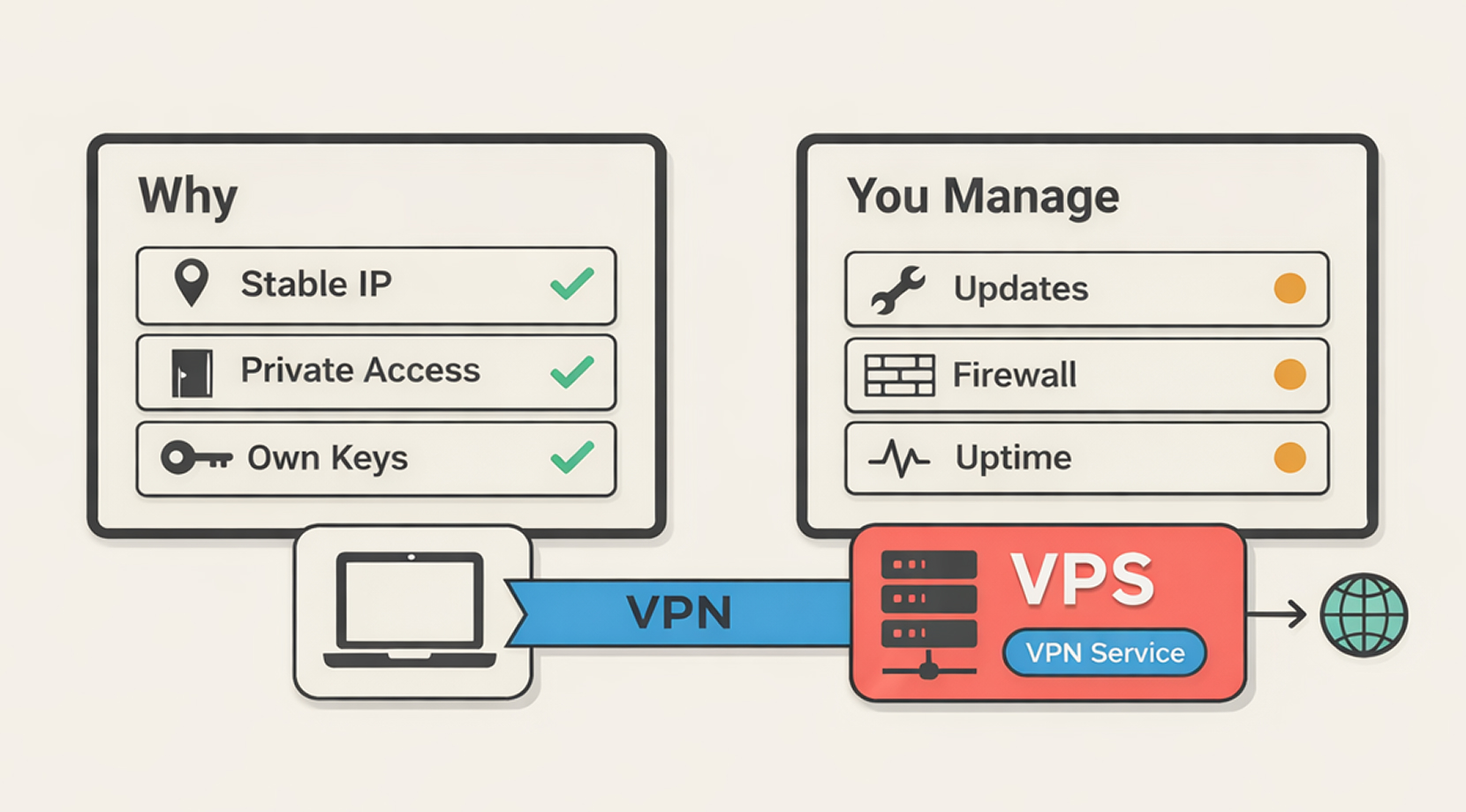

重複ケース:VPS 上で VPN を実行する

VPS 上で VPN サーバーを実行することが、VPN と VPS が実際に出会う場面です。

VPN トンネルはまだ使っていますが、共有の出口ノードを持つ VPN サブスクリプションを購入する代わりに、自分の仮想サーバー上で独自のエンドポイントを運用します。

この方法を選ぶ人には、いくつか共通した理由があります:

- 出張、リモートワーク、許可リストのための安定したエンドポイントが欲しい。

- ポートをインターネットに公開せずにプライベートツールへのリモートアクセスが欲しい。

- ランダムな VPN アプリの信頼モデルが好きではなく、鍵を自分の手に持ちたい。

私たちの側からすると、誰かが 10 分で設定を完了して、その後ずっとルーティング、ファイアウォールルール、MTU の問題に取り組んでいるという光景をよく見かけます。それがエンドポイントを自分で持つ代償です。

スペック重視でノードを選びたいなら、こちらの記事で詳しく解説しています。 VPS は VPN に最適 VPN VPSで本当に大事なこと、つまりロケーション、帯域幅、負荷時のネットワーク安定性について深掘りしています。

人々が過小評価するトレードオフ

ネット上には「WireGuardを自分でホストするだけで終わり」という情報があふれています。確かにそれくらい簡単なこともありますが、つきまとう現実的なトレードオフは残ります。

- パッチ適用とサービス稼働の責任はあなたにあります。VPNサーバーが落ちれば、リモートアクセスも一緒に落ちます。

- 共有プールに紛れ込む必要がなくなります。あなたの出口IPはユニークです。ホワイトリスト管理には便利ですが、すべてをカバーするわけではありません。

- 設定ミスはよくあります。典型的な間違いは、AllowedIPsで多すぎるルートを許可する、NATルールでデバッグを難しくする、またはVPNをコンテナ内で実行してからルートが機能しない理由を不思議に思うなどです。

このルートを選ぶなら、チェック項目はシンプルで退屈なものに留めてください。ネットワークでは退屈さが価値です。

VPS上のVPNのための初心者向けチェック

ここの目的は完全なインストール手順ではありません。任意のLinux VPNサーバーで実行でき、それが動いていて、ルーティングができて、余分なポートを開いていないことを確認するための短いチェックリストです。

1) VPNサービスが実行中か確認します。

プロトコルを選ぶなら WireGuard は多くの自社ホスト環境でのモダンな標準で、 OpenVPN UDPがブロックされる場所でもまだ表示されます。

WireGuardをsystemdで実行するのは一般的にこのような形です。

sudo systemctl status wg-quick@wg0

sudo wg show

OpenVPNの場合、ディストロやパッケージ方式によって、通常はこれらのいずれかです。

sudo systemctl status openvpn-server@server

sudo systemctl status openvpn@server

systemdが「active (running)」と表示され、ツール出力がハンドシェイクまたは最近の転送を示していれば、良い状態です。

2) VPNポートだけが公開でリッスンしているか確認します。

VPS上で:

sudo ss -lntu

SSH (22) が開いているのが見えたら、それは問題ないかもしれませんが、デフォルトではなく、管理されたツールとして扱ってください。多くの自社ホスト環境では、SSHをパブリックインターネットから閉じ、トンネル経由でのみアクセスを許可しています。

UFWの簡単なパターンはこのような感じです。

sudo ufw status verbose

重要なのは特定のファイアウォール製品ではなく、何が開いているかを把握することです。

3) ルーティングが意図と一致していることを確認してください。

初心者がここで間違えるので、最もシンプルな質問から始めてください。「すべてのインターネットトラフィックをトンネルするか、それともプライベートサブネットだけか。」

サーバーとクライアントの両方でルートを調べます。

ip route

ホームサブネットへのアクセスだけが必要なら、すべてのデフォルトルートではなく、そのサブネットのルートが見えるはずです。フルトンネルを望むなら、デフォルトルートは理にかなっていますが、その場合はDNSとMTUをより気にする必要があります。

4) チューニングする前に、ロールバック計画を立てます。

これをスキップして後悔する人は多いです。ファイアウォールルール、NAT、またはトンネル設定を変更する前に、ホスティングパネルでスナップショットを取ってください。私たちのインフラチームでは、「ロックアウトしてしまった」というチケットの大部分は、この1ステップをスキップしたことに遡ります。

ただし、このオーバーラップのケースがまだ手に余る感じなら、それは良い信号です。多くの人は、パブリックWi-Fi用の単純なVPNアプリで満足していて、リモートアクセスが本当に必要になってはじめてVPNとVPSのセットアップに進みます。

VPNとVPSの使用でよくある間違い

このセクションが存在するのは、同じ間違いがチケットとフォームスレッドで何度も繰り返されているからです。

症状 → 考えられる原因 → 解決方法

| 症状 | 考えられる原因 | 修正 |

| VPN は「接続中」ですがトラフィックは変わっていないように見えます | スプリットトンネリング、破損したルーティング、またはDNSの不一致 | IPアドレスを接続前後でチェックしてから、DNSリゾルバーをチェックしてください |

| サイトはまだあなたの場所を知っています | クッキー、アカウント、デバイスロケーションサービス | ログアウトし、プライベートモードでテストし、ブラウザの権限を確認してください |

| 自己ホストされたVPNはモバイルで遅い | MTUの不一致、モバイルVPNのオーバーヘッド、距離 | MTUをテストして、ノートパソコンからテストし、より近いリージョンを選択する |

| WireGuardは自宅では機能しますが、一部のネットワークでは失敗します | UDP ブロック中 | TCP フォールバック(よくOpenVPN TCP 443)またはステルスモードを使用する。ポート変更だけでは、UDPがブロックされている場合は役に立たないことが多い。 |

| VPSは安定しているようですが、VPNのトラフィックは揺らぎが生じています | 上り回線の輻輳またはCPU飽和 | CPUを監視し、異なるリージョンをテストし、設定をシンプルに保つ |

さっとしたメモ 「低速VPN」について:「VPNが遅い」というのは、多くの場合は物理的な問題にすぎない。VPNエンドポイントが遠く離れていれば、パケットは長い経路を通ることになる。これは帯域幅の限界に達する前にラグとして現れる。

全体的には、VPNとVPSの違い、距離、ルーティング、エンドポイントを理解すれば、ほとんどのパフォーマンス問題が明確になるはずだ。

どれを選ぶべきか?4つのシナリオ、明確な答え

基本的な理解ができたので、ここで一般的なユースケースと、それぞれに対する推奨事項を紹介する。

公衆Wi-Fiでより安全なブラウジングをご希望の場合

VPNを選択する。これがその本来の役割だ。

実際には、これは空港とホテルの話だ。メールにサインインし、銀行をチェックし、仕事のメッセージを送信している。何もホストするつもりはなく、単に自分でコントロールしていないネットワーク上のトラフィックを暗号化したいだけだ。

これが最も一般的な読者シナリオであり、この記事はそれに向けて重点を置いている。特に自分のエンドポイントを実行したい場合を除き、VPSは必須ではない。

オンラインで何かを実行するサーバーが必要な場合

VPSを選択する。サイトをホストしている、APIを構築している、ボットを実行している、またはアプリをステージングしている場合は、コントロール可能なマシンであるためVPSが必要だ。

これもVPNとVPSが相性よく機能する場面だ。基本的には、公開アプリケーションは通常のポートで保持しながら、管理パスはVPNの後ろに配置して、ダッシュボードとSSHをオープンインターネットから遮断する。

実用的な「サーバー信頼性の手間なし」チェックリストが必要な場合は、ダウンタイムを削減する習慣に焦点を当てた当社のガイドを参照。 ビジネスアプリをVPS上で実行 ダウンタイムを削減する習慣に焦点を当てている。

もしあなたが管理する専用出口が必要な場合

これは定番の「自分のエンドポイントが欲しい」というケースだ。これはまたVPNとVPSを組み合わせる最も一般的な理由でもある。

VPS上のVPNは次をもたらす。

- 自分が所有する安定したIP。

- キー、ピア、アクセスの完全な管理。

- 旅行またはリモートワークのニーズに合わせてリージョンに配置できるゲートウェイ。

代わりに、メンテナンスは自分で行う必要がある。更新、ファイアウォール、時々ルーティングの落とし穴がある。

小規模なチームのリモートアクセスが必要な場合

同僚、契約者、クライアントをプライベートツールにオンボーディングしている場合、VPS上のVPNサーバーはクリーンなモデルだ。キーをローテーション、アクセスを取り消し、誰が設定を持っているかの監査証跡を保持できる。

ここで「オペレーション負債」について考えるべき場面でもある。チームが小さいほど、システムがシンプルであることを望む傾向が強い。シンプルな設定、シンプルなピアリスト、シンプルなファイアウォールルール。

このような環境では、VPNとVPSは仕事をうまくこなし、週末を消費しない。

上記のシナリオから「とにかくサーバーが必要で、プライベートアクセスで予測可能な環境が欲しい」という結論に至ったのであれば、手頃な価格で直感的で、さらに24/7/365の無料サポートも付いているVPSセットアップを選ぶ時が来ました。

実用的な解決策:ホスティング用のCloudzy VPS、プライベートアクセス用のCloudzy VPN VPS

実際の問題が「とにかくサーバーが必要であり、同時にプライベートアクセスも欲しい」という場合、ここが当社スタックが自然に適合する場面だ。

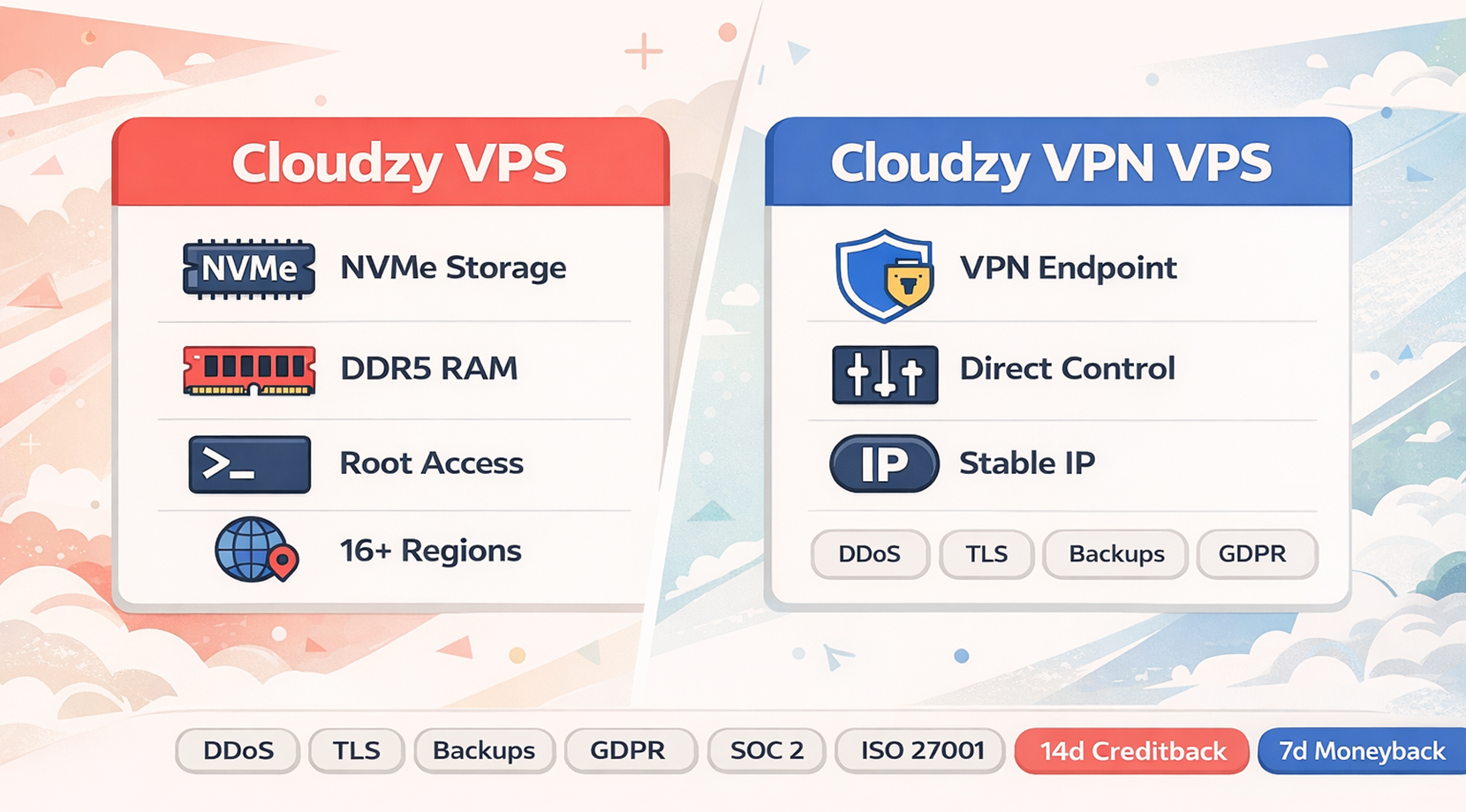

ワークロードをホストするには、 VPSを購入 専有リソース、NVMe SSD ストレージ、DDR5 RAM、フルルートアクセス、12リージョン全体でのロケーションを提供するプランが利用できます。

60秒でデプロイでき、ワークロードの成長に合わせてスケールでき、時間単位、月単位、または年単位で料金を支払えます。

プライベートアクセスのセットアップには、 VPN VPS ホスティング は、あなたが管理するインフラストラクチャ上で VPN エンドポイントを実行するために構築されています。VPN と VPS が同じワークフローの一部である場合は重要です。

パフォーマンスに加えて、自動軽減機能を備えた高度なマルチレイヤー DDoS 保護、転送中のデータ用 TLS 暗号化、30日の保持ポリシー付きの日次自動バックアップ、および GDPR、SOC 2、ISO 27001 への準拠を含む、セキュリティの基本機能をプラットフォームに組み込んでいます。

課金は柔軟で、従量課金オプションを提供しており、暗号資産(BTC および ETH)、PayPal、主要なクレジットカードおよびデビットカード(Visa、Mastercard、Amex、Discover)、Alipay、Skrill、Perfect Money、ステーブルコインに対応しています。テスト用にセットアップした場合、14日間の未使用クレジット返金と14日間のマネーバック保証があります。

重要なのは「ものを買う」ことではなく、実際のワークフロー問題を解決することです。予測可能なサーバーと予測可能なプライベートアクセスパスが必要です。