Snel schakelen, alleen betalen voor wat je gebruikt en patches aan iemand anders overlaten: dat klinkt aantrekkelijk. Maar de eerste enthousiasme verdwijnt zodra onverwacht hoge opslagkosten binnenkomen of een vergeten S3-policy een bucket onbeveiligd laat staan. Uit opgedane ervaring zie ik steeds dezelfde grote uitdagingen bij cloud computing opduiken, door de hele stack en branche heen. Door ze vroeg in kaart te brengen, voorkom je de meeste problemen en blijft het team gefocust op het uitbrengen van nieuwe functies in plaats van brandjes blussen.

Waarom deze problemen blijven Go

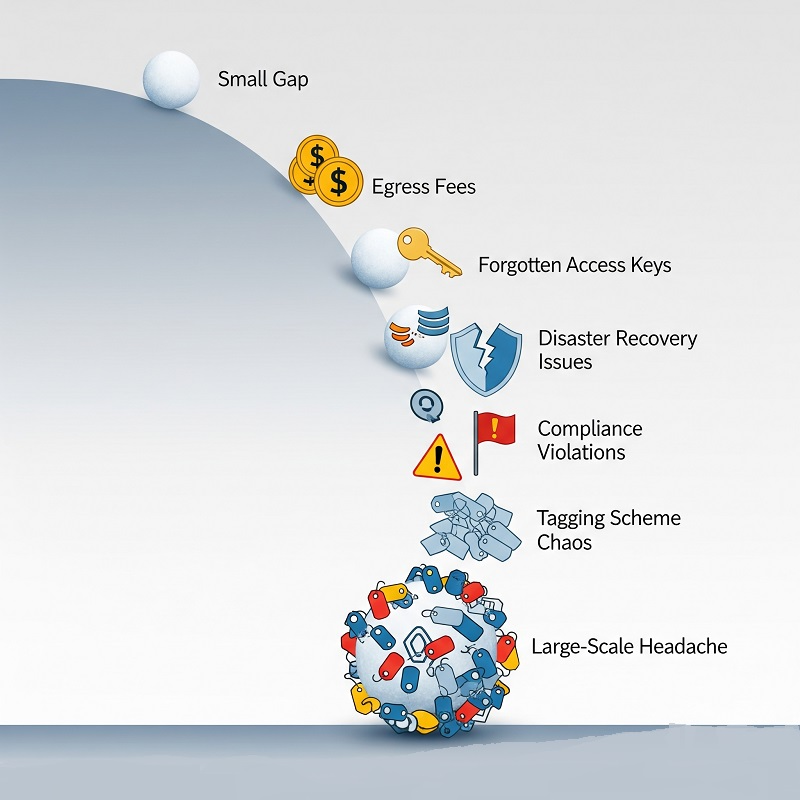

Cloudstoringen ontstaan zelden door één grote bug. Ze ontstaan doordat kleine tekortkomingen zich opstapelen in architectuur, processen en mensen. Voordat we elke categorie doorlopen, een overzicht van signalen die wijzen op een dieper liggend probleem:

- Een plotselinge piek in egress-kosten veegt twee maanden aan marge weg.

- Een vergeten toegangssleutel voedt een nacht van ongewenst crypto-minen.

- Een regionale storing test een disaster recovery-plan dat niemand heeft geoefend.

- Een compliance-audit markeert ongelabelde gevoelige data die in objectopslag staat.

- Tien teams hanteren tien verschillende tagschema's, waardoor kostenrapportages onleesbaar worden.

Elk signaal herleid zich tot een of meer kernrisico's. Houd die kaart bij de hand; hij stuurt elke mitigatiestap die volgt.

Risico's van cloud computing

Brancheonderzoek wijst consequent op zeven kernrisicocategorieën die het merendeel van de incidenten in alle sectoren verklaren. Hoewel deze categorieën in elkaar overlopen, brengen ze samen de voornaamste uitdagingen voor cloud computing in kaart waarmee teams dagelijks te maken krijgen, van kostenexplosies tot datalekken:

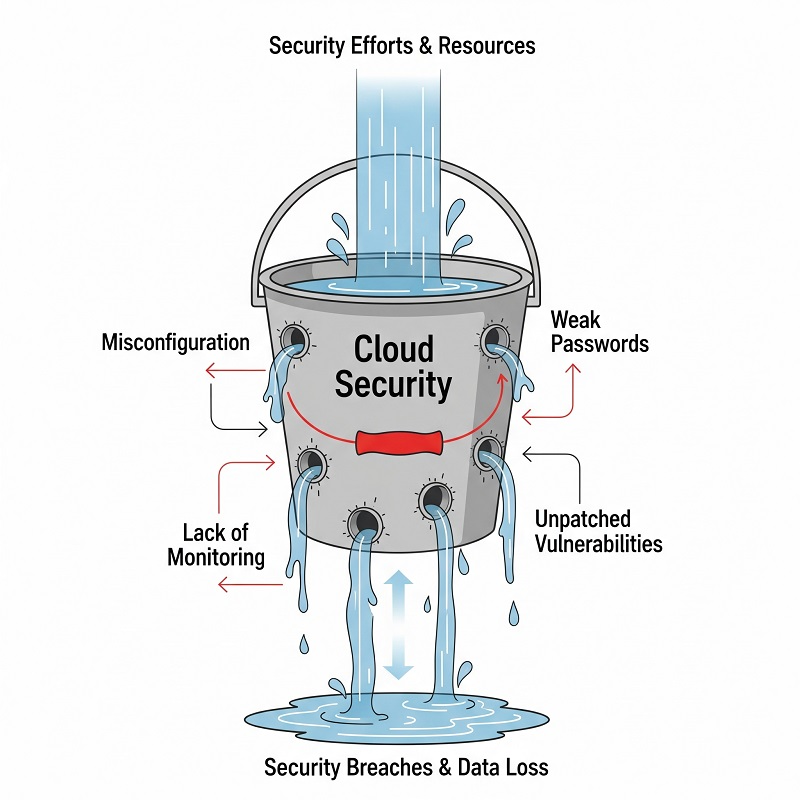

Misconfiguratie en te ruime rechten

Zelfs ervaren engineers klikken weleens op de verkeerde instelling. Een te permissieve security group of een publieke storage bucket maakt van een intern tool een kwetsbaar systeem dat rechtstreeks op het internet hangt.

Veelgemaakte fouten

- Wildcard 0.0.0.0/0 regels op adminpoorten.

- IAM-rollen die volledige toegang verlenen lang nadat een migratie is afgerond.

Datalekken

Zodra misconfiguraties de deur openzetten, vertrekt data. Gegevensinbreuken zijn een terugkerend probleem in cloudbeveiliging, en ze beginnen zelden met geavanceerde zero-days. Ze lopen via blootgestelde endpoints of verlopen inloggegevens.

Insider-dreiging en schaduwbeheerders

Niet elk risico komt van buitenaf. Contractmedewerkers met aanhoudende privileges, of medewerkers die eigenmachtig services starten, creëren blinde vlekken die standaardmonitoring mist.

Onveilige APIs en supply chain-risico's

Elke cloud-native applicatie is afhankelijk van externe SDK's en APIs. Ontbrekende rate limits of ongepatchte bibliotheken nodigen uit tot misbruik en maken van een onschuldige functie een aanvalsoppervlak.

Beperkt zicht en monitoringgaten

Als logs in de ene account staan en alerts in de andere, lopen incidenten lang door terwijl teams naar context zoeken. Blinde vlekken verbergen zowel prestatieverlies als actieve inbraken.

Beveiligingszorgen die teams 's nachts wakker houden

De principes uit ons artikel over wat is cloudbeveiliging bieden een solide uitgangspunt, maar geavanceerde aanvallers glippen er toch doorheen als bedrijven logbeoordeling, MFA en least-privilege-ontwerp niet automatiseren. Zonder die vangrails gaan de voornaamste beveiligingsproblemen in cloud computing van abstract naar urgent. Moderne Cloud-beveiligingstools helpen de detectietijd te verkorten, maar alleen als teams ze inbedden in de dagelijkse workflow.

Belangrijkste punten:

- Breng elk extern endpoint in kaart en scan wekelijks op onbedoelde blootstelling.

- Roteer sleutels automatisch; behandel langlevende inloggegevens als technische schuld.

- Stuur auditlogs naar een centrale SIEM en stel alerts in op afwijkingen, niet op ruwe fouten.

Operationele en financiële verrassingen

Hoge beschikbaarheid klinkt eenvoudig, totdat een multi-AZ databasecluster je factuur verdubbelt. Onder de voornaamste uitdagingen voor cloud computing die zich verbergen in het zicht, staat kostendrift hoog op de lijst. Supporttickets stapelen zich op zodra instance-families worden afgeschaft of capaciteitslimieten opschaalgebeurtenissen afremmen.

Teams die gedetailleerde controle nodig hebben, verplaatsen latentiegevoelige services soms naar een lichtgewicht VPS Cloud opzet. Door workloads te koppelen aan gegarandeerde vCPUs, omzeilen ze het 'noisy neighbor'-effect zonder in te leveren op providerkeuze.

Veelvoorkomende cloudproblemen op operationeel vlak

- Te krappe limieten die plotselinge verkeerspieken blokkeren.

- Vendor lock-in die wijzigingen op het datavlak traag en kostbaar maakt.

- Onverwachte kosten voor cross-region dataoverdracht tijdens failover-tests.

Goovernance en compliance-valkuilen

Auditors spreken hun eigen taal, en de cloud voegt daar nieuwe jargon aan toe. Als tagging-, retentie- en versleutelingsbeleid uit de pas lopen, stapelen de bevindingen zich snel op. De onderstaande tabel belicht vier veelvoorkomende hiaten die ik tegenkom tijdens gereedheidsreviews:

| Nalevingskloof | Typische trigger | Waarschijnlijkheid | Bedrijfsimpact |

| Niet-geclassificeerde persoonsgegevens opgeslagen in objectopslag | Ontbrekende data-inventarisatie | Gemiddeld | Boetes, reputatieschade |

| Geen MFA op bevoorrechte accounts | Snelheid boven proces | Hoog | Accountovernaming |

| Disaster-recoveryplan nooit getest | Resourcedruk | Gemiddeld | Langdurige downtime |

| Propriëtaire functies diep ingebed | Gemak tijdens de bouwfase | Laag | Kostbaar vertrek, vertraagde migratie |

Merk op hoe elke rij teruggrijpt op een van de bovengenoemde computinguitdagingen. Zichtbaarheid, minimale rechten en herhaalbaar testen vormen de ruggengraat van een geslaagde auditcyclus.

De pijnpunten aanpakken

Er bestaat geen wondermiddel, maar een gelaagde aanpak verkleint het risico snel. Ik deel de tactieken op in drie categorieën:

- Versterk de Basis

- Zet elk account op via infrastructure-as-code; drift-alerts signaleren ongewenste wijzigingen voordat ze problemen veroorzaken.

- Dwing MFA af op het niveau van de identity provider, niet per applicatie.

- Automatiseer Detectie en Respons

- Centraliseer logs en combineer ze met resource-tags, zodat alerts uitleggen wat er wat stuk is gegaan, niet alleen waar het is kapot.

- Start wekelijks sandbox-kopieën om patchsets te testen voordat ze naar productie gaan.

- Plan voor het Onvermijdelijke

- Voer game-day scenario's uit: trek de stekker uit een service en kijk hoe de dashboards reageren. Dat levert meer inzicht op dan een presentatie.

- Houd een schone, draagbare image klaar; een one-click Cloud Server Kopen optie werkt als een veiligheidsklep wanneer regio's uitvallen.

Begin met de onderdelen die het beste passen bij jouw stack en breid de dekking daarna uit. Kleine verbeteringen, zoals automatisch taggen of dagelijkse sleutelrotatie, stapelen zich op in de loop van de tijd.

Laatste Gedachten

Cloud-adoptie blijft groeien, dus de bijbehorende uitdagingen negeren is geen optie. Door je omgeving af te toetsen aan de voornaamste uitdagingen voor cloud computing die hier worden beschreven, spoor je zwakke plekken vroeg op, houd je uitgaven voorspelbaar en kunnen developers met vertrouwen nieuwe functionaliteit uitbrengen. Het werk is nooit echt af, maar met een helder overzicht, degelijke tooling en een gewoonte van regelmatige evaluatie blijft de cloud een versneller in plaats van een bron van nachtelijke alarmen.

Snelheid, consistentie en airtight beveiliging zijn standaard inbegrepen in Cloudzy's VPS Cloud-portefeuille. Elke instantie draait op NVMe-opslag, hoogfrequente CPUs en redundante Tier-1-verbindingen, waardoor workloads snel opstarten en responsief blijven, ook bij piekbelasting. Enterprise-grade firewalls, geïsoleerde tenants en doorlopende patching beveiligen de stack zonder de prestaties te beïnvloeden. Wil je een Cloudserver die aan alle beveiligings- en betrouwbaarheidseisen voldoet, dan ben je hier aan het juiste adres.