Rychle se posuňte vpřed, plaťte jen za to, co skutečně používáte, a delegujte údržbu na profesionály. Hezký plán. Jenže realita je jiná. Přijdou účty za ukládání dat, které nikoho nenapadly, nebo zapomenutá S3 politika zpřístupní váš bucket všem. Z vlastní praxe vím, že stejné problémy s cloud computingem se opakují znovu a znovu, ať už se díváte na jakýkoliv stack nebo průmysl. Když je identifikujete včas a postavíte se jim čelem, vyhnete se většině problémů a váš tým se soustředí na vývoj funkcí místo hasituat.

Proč se tyto problémy nechtějí Go jít pryč

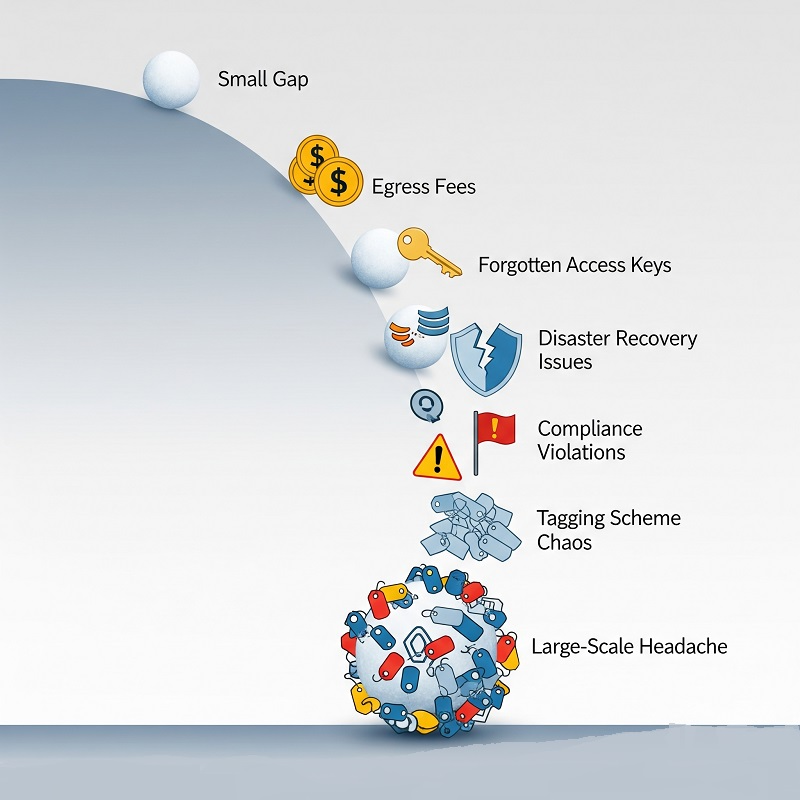

Selhání v cloudu zřídka pramení z jediné katastrofální chyby. Jsou výsledkem řady drobných nedostatků, které se hromadí v architektuře, procesech i týmu. Než se pustíme do podrobné analýzy, zde je přehled příznaků, které naznačují hlubší problém:

- Náhlý nárůst nákladů za odchozí data vygumuje dva měsíce zisku.

- Zapomenutý přístupový klíč rozpoutá přes noc těžbu kryptoměn.

- Výpadek v celé oblasti testuje plán obnovy po katastrofě, který nikdo netrénoval.

- Audit compliance odhalí citlivá data bez štítků v objektovém úložišti.

- Deset týmů si zvolí deset různých schémat značení, takže zprávy o přiřazení nákladů vypadají jako hieroglyfy.

Každý příznak lze vysledovat zpět k jedné nebo více základním zdrojům rizika. Mějte tuto mapu po ruce; průvodce vám ji poskytne při každém kroku zmírňování.

Rizika cloud computingu

Průmyslové studie konzistentně poukazují na sedm základních zdrojů rizika, které jsou odpovědné za většinu incidentů v různých sektorech. Přestože se tyto kategorie navzájem prolínají, dohromady mapují hlavní výzvy, kterým čelí týmy cloud computingu v každodenní praxi, od překročení rozpočtu až po exfiltraci dat:

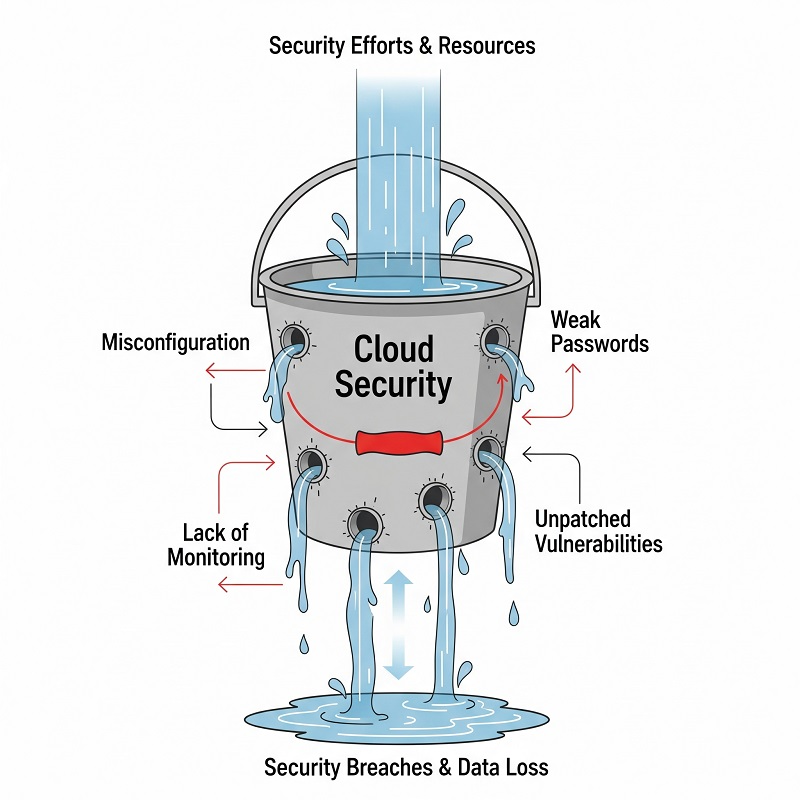

Chybná konfigurace a nadměrná oprávnění

I zkušení inženýři si občas špatně kliknou na přepínač v konzoli. Příliš permisivní skupina zabezpečení nebo veřejné úložiště se změní z interního nástroje na slabinu přístupnou z internetu.

Běžné chyby

- Zástupný znak 0.0.0.0/0 pravidla na administračních portech.

- Role IAM, které udělují plný přístup dlouho po dokončení migrace.

Úniky a odcizení dat

Jakmile chybné konfigurace otevřou dveře, data odcházejí. Porušení dat jsou trvalým problémem v bezpečnosti cloudu a zřídka začínají sofistikovaným zero-day; proudí skrz exponované koncové body nebo zastaralé přihlašovací údaje.

Hrozby z vnitřku a stínové administrátoři

Ne všechna rizika přicházejí zvnějšku. Smluvní pracovníci s udržovanými právy nebo zaměstnanci, kteří spustí neoprávněné služby, vytvářejí slepá místa, která standardní monitorování nedetekuje.

Nezabezpečená API a rizika z dodavatelského řetězce

Každá cloud-native aplikace spoléhá na SDK a API třetích stran. Chybějící omezení sazby nebo neopravené knihovny vybízejí k útokům a mění nevinnou funkcionalitu na místo zranitelné vůči útokům.

Omezená viditelnost a mezery v monitorování

Pokud se logy nacházejí v jednom účtu a výstrahy v jiném, incidenty se protahují, zatímco týmy shánějí kontext. Slepá místa skrývají jak pomalý výkon, tak aktivní vniknutí.

Bezpečnostní problémy, které drží týmy v noci vzhůru

Principy popsané v našem článku o čím je cloudová bezpečnost poskytují solidní základnu, přesto důmyslní útočníci projdou, pokud firmy neautomatizují kontrolu protokolů, MFA a design s minimálními právy. Bez těchto ochranných mechanismů se závažné bezpečnostní problémy v cloud computingu změní z abstraktních na urgentní. Moderní Nástroje cloud bezpečnosti pomohou zkrátit čas detekce, jen když je týmy zapojí do denního pracovního toku.

Klíčové poznatky:

- Namapujte každý externí endpoint a kontrolujte nežádoucí expozici každý týden.

- Rotujte klíče automaticky a dlouhodobé přihlašovací údaje považujte za technický dluh.

- Posílajte audit logy do centrálního SIEM a pak upozorňujte na anomálie místo na samotné chyby.

Operační a finanční překvapení

Vysoká dostupnost zní jednoduše, dokud databázový cluster s více zónami nedvojnásobí váš účet. Mezi hlavní výzvy, kterým čelí týmy cloud computingu skryté v plánu, cost drift patří mezi nejhorší. Support tickety se hromadí, když se instance rodiny zastarají nebo když limity kapacity zpomalí škálování.

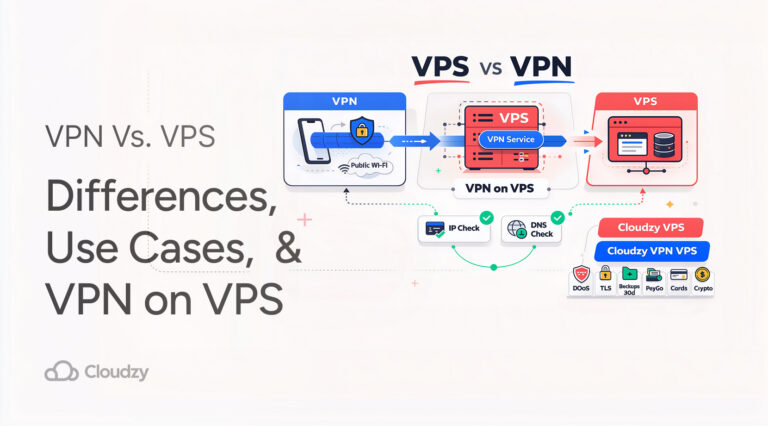

Týmy, které potřebují jemně nastavitelnou kontrolu, někdy přesunou služby citlivé na latenci na lehčí VPS Cloud nastavení. Připnutím workloadů k zaručeným vCPUs se vyhnou efektům hlasitého souseda a zároveň si zachovají flexibilitu u poskytovatele.

Běžné cloud problémy na operační úrovni

- Nedostatečně zřízené limity blokující náhlé špičky v provozu.

- Vendor lock-in zpomalující změny v data plane a zvyšující náklady.

- Neočekávané poplatky za přenos dat mezi regiony během failover testů.

GosprávCE a pitfalls compliance

Auditoři mluví svým vlastním dialektem a cloud přidává nový žargon. Když se tagging, uchovávání a šifrování posunují, zjištění se množství rychle. Tabulka níže upozorňuje na čtyři časté mezery, na které narazím během readiness reviews:

| Nedodržení požadavků | Typická aktivace | Pravděpodobnost | Obchodní dopad |

| Neklasifikovaná osobní data uložená v objektovém úložišti | Chybějící inventář dat | Střední | Pokuty, poškození značky |

| Chybí MFA na privilegovaných účtech | Rychlost místo procedur | Vysoká | Převzetí účtu |

| Plán obnovy po havárii nikdy netestován | Tlak na prostředky | Střední | Prodloužená výpadka |

| Proprietární funkce hluboko zapuštěné | Pohodlí v čase buildování | Nízký | Drahý exit, pomalá migrace |

Všimněte si, jak se každý řádek vztahuje k jedné z našich výzev výše. Viditelnost, princip nejmenší výhody a opakovatelné testování tvoří páteř každého úspěšného auditu.

Řešení bolestivých míst

Neexistuje žádné univerzální řešení, ale vrstvený přístup rychle snižuje rizika. Taktiky rozděluju do tří skupin:

- Posílení základu

- Nastav každý účet infrastrukturou jako kódem; upozornění na změny chytají nepředvídané úpravy.

- Vynuť MFA na úrovni poskytovatele identity, ne v jednotlivých aplikacích.

- Automatizuj detekci a odpověď

- Centralizuj logy a agreguj je podle zdrojů, aby upozornění vysvětlila, co se porouchalo co ne jen to, že se porouchalo kde Rozbilo se.

- Spusť kopie sandboxu týdně a testuj sady oprav dřív, než se dostanou do produkce.

- Plánuj na nevyhnutelné

- Simuluj herní dny: vypni službu a sleduj, jak se změní dashboardy; poučení zůstane lépe než ve slidech.

- Drž čistý, přenosný obraz v pohotovosti; jedním kliknutím Koupit Cloud Server je aktivován bezpečnostní ventil, když regiony selžou.

Přijmi prvky, které se hodí do tvého stacku, pak rozšiř pokrytí. Malé výhry, jako je automatické tagování nebo denní rotace klíčů, se časem sčítají.

Závěrečné myšlenky

Cloud adoption se drží vzestupné linie, takže ignorovat její bolestivá místa není možnost. Mapováním svého prostředí podle hlavní výzvy, kterým čelí týmy cloud computingu popsaných zde odhalíš slabé místa včas, udržíš náklady předvídatelné a umožníš vývojářům nasazovat funkce s důvěrou. Cesta nikdy skončit nemusí, ale se zřetelným pohledem, solidními nástroji a zvykem pravidelné kontroly zůstane cloud akcelerátor místo zdroje nočních výzev.

Rychlost, konzistence a neprůstřelná ochrana jsou zabudované v portfoliu VPS Cloud. Každá instance běží na úložišti NVMe, vysokofrekvenčních CPUs a redundantních trasách Tier-1, takže úlohy spustí rychle a zůstávají responsivní i při nárůstu zátěže. Enterprise firewalls, izolovaní tenanti a nepřetržité aktualizace zajistí bezpečnost bez snížení výkonu. Pokud chcete koupit Cloudový server které splňuje všechny požadavky na zabezpečení a spolehlivost, nehledejte dál!