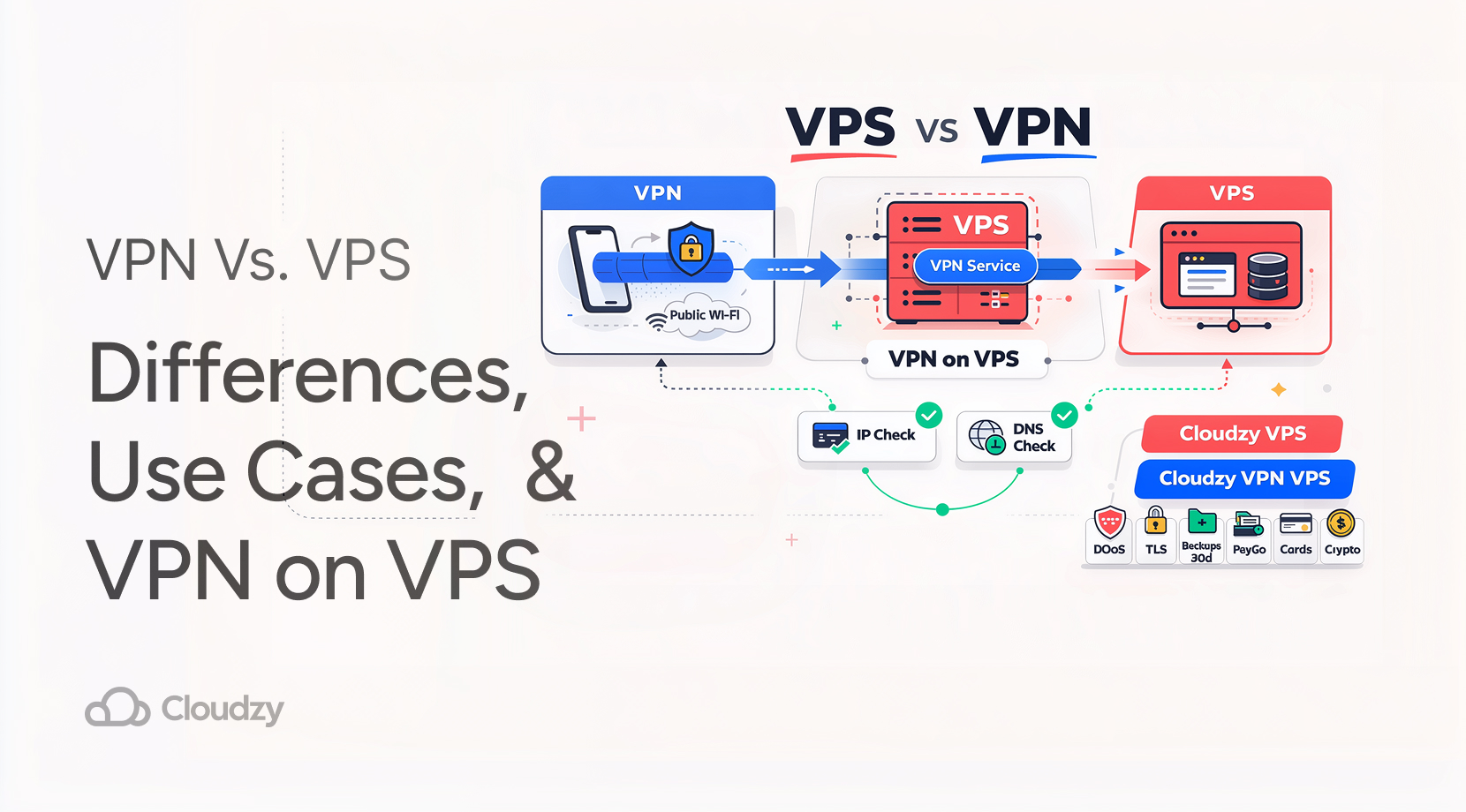

Hvis du prøver at vælge mellem en VPN og VPS, skal du først vide at en VPN beskytter ruten din trafik tager, og en VPS er en server du lejer til at køre ting på.

De fleste der søger på dette stiller egentlig to forskellige spørgsmål: "Hvordan holder jeg min internettrafik privat på usikre netværk?" og "Har jeg brug for en server til hosting eller fjernadgang?" Når du har navngivet dit mål, bliver det let at svare på VPN vs VPS spørgsmålet.

Nedenfor sammenligner vi VPN vs VPS i klart sprog, og bliver derefter praktisk med overlappelsestilfeldet med at køre en VPN server på en VPS så du kontrollerer slutpunktet.

VPN vs VPS på 30 sekunder

Før vi dykker ned i detaljerne, lad os have et hurtigt overblik over, hvad VPS og VPN er, og hvad de kan bruges til:

| Værktøj | Hvad det er | Velegnet til | Ikke Good For |

| VPN | En krypteret tunnel fra din enhed til et VPN-endpoint | Mere sikker browsing på offentlig Wi-Fi, skjul din IP-adresse, mindre lokal overvågning | Host apps og være anonym som standard |

| VPS | En virtuel server i et datacenter med eget OS og ressourcer | Host hjemmesider og APIs, kør bots, staging og altid-tilgængelige gateways | Beskytter din laptops trafik, medmindre du tilføjer et VPN-lag |

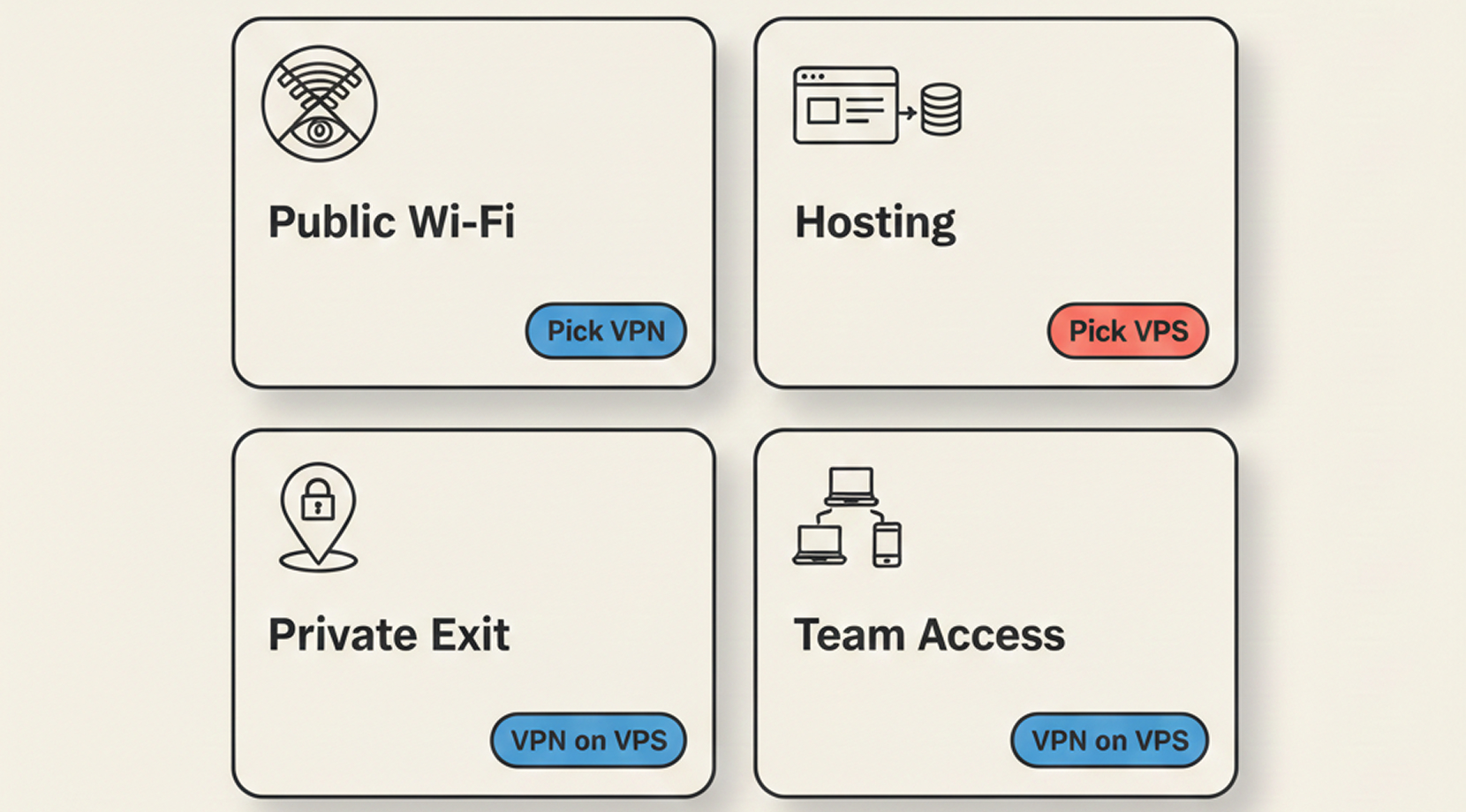

Her er tjeklisten, vi bruger med kunder:

- Vil du have mere sikker trafik på offentlig Wi-Fi, start med en VPN.

- Vil du hoste et site, API, database eller altid-tilgængeligt værktøj, start med en VPS.

- Vil du have et privat VPN-endpoint, du styrer, er du i VPN-på-VPS-territoriet, fordi du kører VPN på en VPS.

Det sidste punkt er hvor det meste forvirring bor, så lad os bygge mentalmodellen først.

Hvad en VPN Actually gør (og hvad folk forventer, den gør)

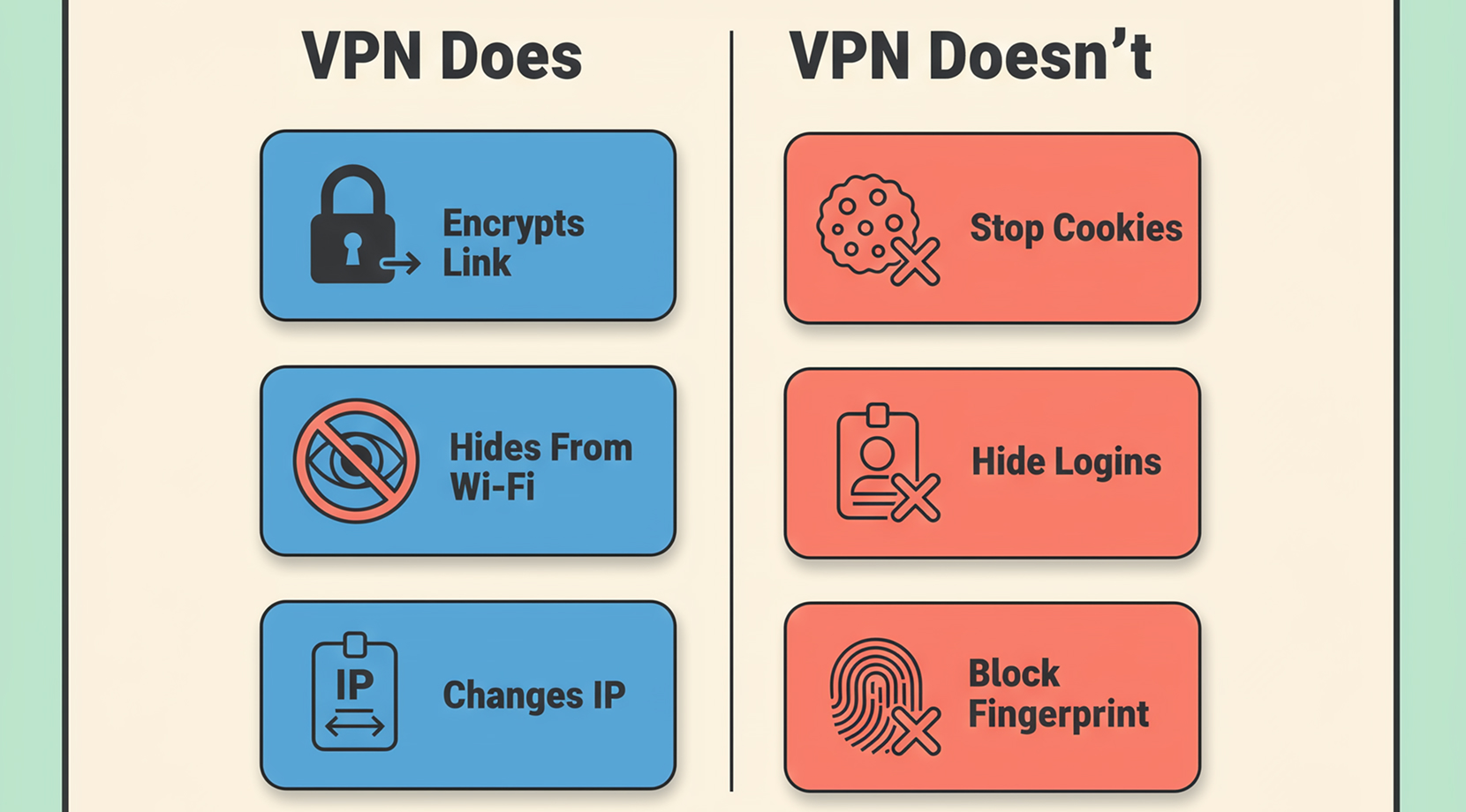

En VPN bedst opfattes som en sikker tunnel. Din laptop eller telefon krypterer trafik, sender den gennem tunnelen, og VPN-endpointet dekrypterer den og videresender den til internettet. Den store fordel er, at Wi-Fi-nettet du sidder på, og alle, der aflytter det lokale netværk, ser krypteret trafik i stedet for en læsbar stream.

Folk forventer også, at en VPN "gemmer" dem. I praksis ændrer den hvem der kan se hvad. Den kan gemme din browsing fra det lokale netværk og ændre din synlige IP-adresse, men den sletter ikke sporing, og den gør dine konti ikke magisk usynlige.

Tunnel-modellen i klart dansk

Her er stien på én linje:

Enhed → krypteret tunnel → VPN-server → internet

Hvad ændres:

- Hotspottet, hotelnetværket eller kontorrettens Wi-Fi kan ikke nemt læse din trafik.

- Hjemmesider ser VPN-serverens IP, ikke kaféens IP.

Det, der ikke ændrer sig:

- Sites kan stadig se dine browser fingerprints, cookies og kontoindlogginger.

- VPN-endpointet bliver det nye "sted", der ser dine trafikmønstre.

Hvis du er usikker på valget mellem VPN og VPS, er det her det første vigtige skel. VPN bruges til netværksstien. VPS handler mere om at køre software et helt tredje sted.

Hurtige tjek der viser, at din VPN virker

Før du stoler på en tunnel, skal du lave to hurtige tjek. De tager et minut og sparer dig for fælden 'det var forbundet, men dirigerede ikke trafik'.

- Bekræft at din synlige IP-adresse ændrer sig

curl -s https://api.ipify.org ; echo

Kør den med VPN slukket, så tændt. Output bør ændre sig. Hvis du kører dette på en server og ikke engang er sikker på, hvilken IP du fik tildelt, kan vores guide om at finde din VPS IP-adresse hjælpe dig med at bekræfte det i panelet.

- Bekræft at DNS ikke siver ud

Det nemmeste tjek er en DNS-lækagetest i din browser. Kør den én gang med VPN slukket, så igen med den tændt. 'Resolverne' bør stemme overens med det, du forventer fra din VPN.

Hvis du også vil have et lokalt tjek:

Windows (PowerShell):

Get-DnsClientServerAddress

Linux (systemd-resolved):

resolvectl status

macOS:

scutil –dns | grep nameserver

Nu hvor VPN-siden er klar, skal vi tale om den anden halvdel af forvirringen.

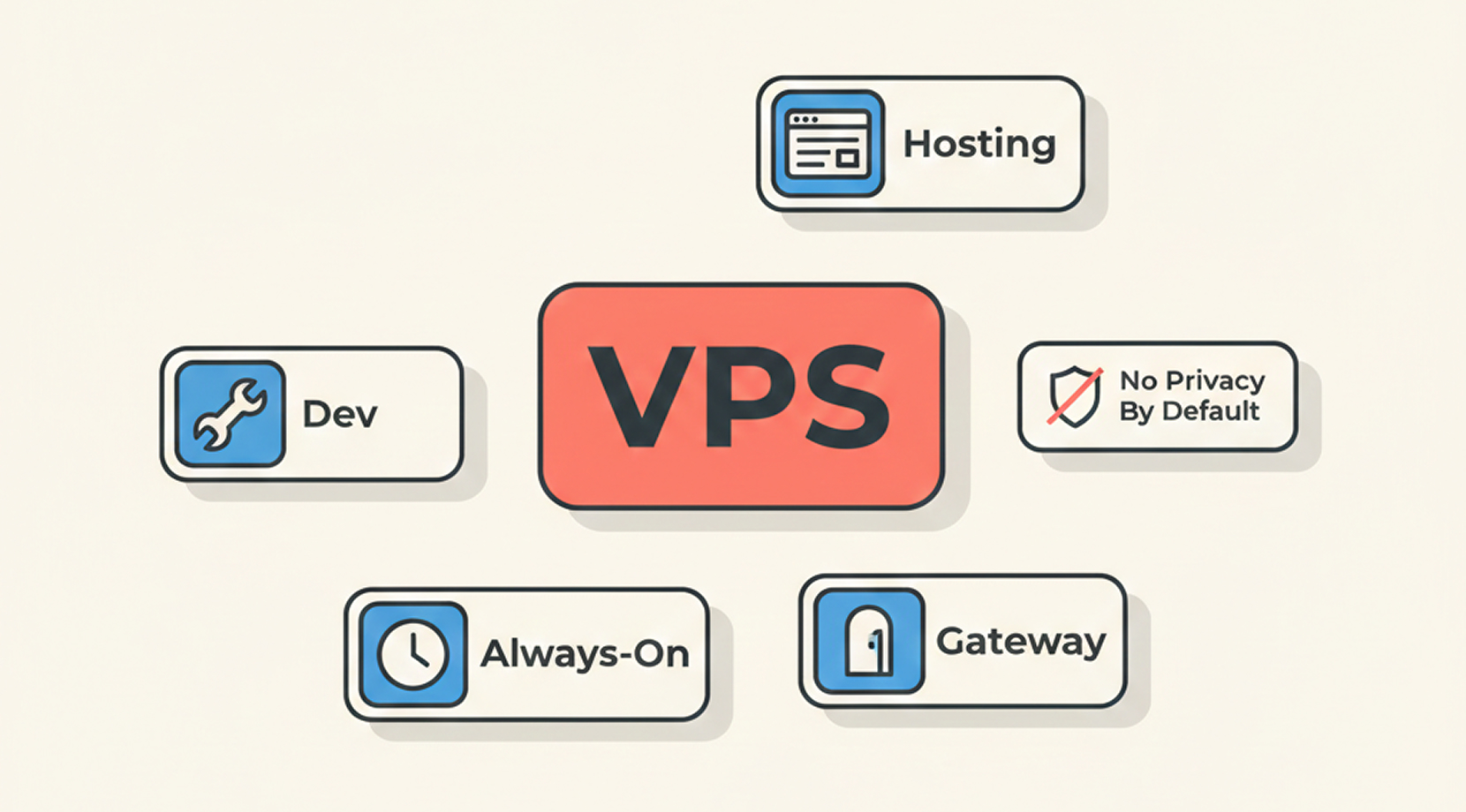

Hvad en VPS er (og hvorfor det ikke er et privatlivsværktøj som standard)

En VPS er en virtuel maskine i en udbyder's datacenter. Du får dit eget OS, din egen disk og tildelt CPU/RAM. Det er det, du lejer når du vil have en server uden at købe hardware.

En simpel mental billede af en VPS er, at det er en lejlighed i en stor bygning. Du kontrollerer, hvad der er inde i din enhed, men du kontrollerer ikke hele bygningen. Det er derfor, en VPS er kraftfuld, men også hvorfor 'privatlivsbeskyttelse' ikke er automatisk. Privatlivsbeskyttelse er noget, du opsætter oven på det, normalt med kryptering, adgangskontrol og fornuftige standarder.

Hvis du vil have mere kontekst om, hvad en VPS er, og hvordan det adskiller sig fra andre hostingmodeller, hjælper vores oversigt over cloud hosting mod VPS med at forbinde prikkerne uden at blive lost i teknisk jargon.

Hvad du bruger en VPS til i praksis

En VPS er populær, fordi den løser praktiske, kedelige problemer:

- Hosting: et website, API, dashboard eller lille database.

- Development og staging: en server, der ligner produktionsmiljøet tættere end en bærbar computer.

- Altid aktive tjenester: en CI-runner, en bot, et cron-job, en overvågningsnode.

- Gateways: et kontrolleret adgangspunkt til private systemer, som er forbindelsen til VPN og VPS i samme opsætning.

Det sidste punkt er den overlapningscase, vi kommer til snart, men først skal vi have en præcis sammenligning.

Forskel Mellem VPN og VPS (Fuldstændig Sammenligning)

Forskellen mellem VPN og VPS handler ikke kun om privatliv, men også om det arbejde, du gerne vil udføre.

Hvis du søger efter forskellen mellem VPN og VPS, får du mere klarhed ud af resultater end fra definitioner.

En VPN er til privat transport. En VPS er til at køre software.

VPN mod VPS Efter Resultat

Her er sammenligningen set ud fra resultater, fordi du gerne vil vide enderesultatet af at bruge den ene eller den anden:

| Resultat | Bedste værktøj | Hvorfor | Almindelig Faldgrube |

| Mere sikker browsing på hotelwi-fi | VPN | Krypterer den lokale forbindelse | Du skal stadig have god browserhygiejne |

| Host et website eller API | VPS | Du kontrollerer stacken | Du skal selv patche og sikre den |

| Få en fast IP med fuld serverkontrol | VPS | Dedikeret endpoint | IP-omdømme er nu "dit ansvar" |

| Få adgang til hjemmeservices uden port-forward | VPN på en VPS | Privat sti plus stabil relay | Routingfejl koster tid |

| Hold administratoradgang væk fra det offentlige internet | VPS + VPN | Læg administratorsti bag tunnelen | Det er let at låse sig selv ude |

Hvis denne tabel allerede gjorde det klik for dig, fint. Hvis ikke, gør overlapningsscenariet normalt det klart.

Overlapningscasen: Køre en VPN på en VPS

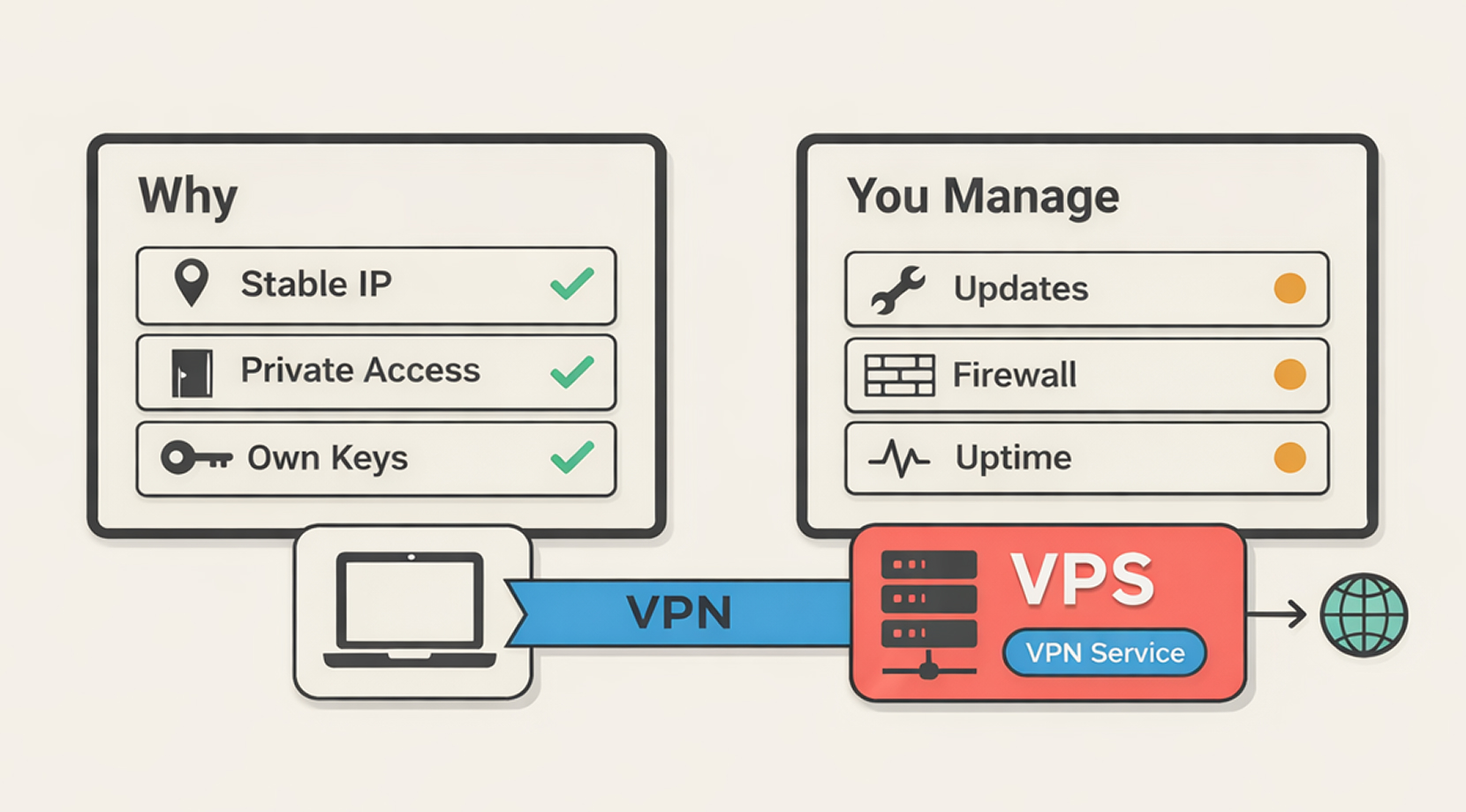

At køre en VPN server på en VPS er hvor VPN og VPS endelig mødes.

Du bruger stadig en VPN tunnel, men i stedet for at købe et VPN abonnement med delte exit-noder, styrer du din egen endepunkt på din egen virtuelle server.

Folk vælger denne løsning af nogle tilbagevendende grunde:

- De har brug for en stabil endepunkt til rejse, fjernarbejde eller allowlists.

- De ønsker fjernacces til private værktøjer uden at eksponere porte til internettet.

- De kan ikke lide tillidsmodellen i tilfældige VPN apps og vil have nøglerne i deres hænder.

Fra vores side ser vi, at nogen sætter det op på 10 minutter, og bruger derefter eftermiddagen på routing, firewall-regler og MTU-quirks. Det er prisen for at eje endepunktet.

Hvis du ønsker en specifikationsfokuseret guide til at vælge en node, er vores artikel om bedste VPS til VPN det sted, hvor vi dykker dybere ned i, hvad der rent faktisk betyder noget for en VPN VPS: placering, båndbredde og hvor forudsigelig netværket føles under belastning.

De afvejninger, som folk undervurderer

Internettet er fyldt med "bare host WireGuard selv, og du er færdig." Det kan være så glat, men de kedelige afvejninger gælder stadig:

- Du overtager ansvar for patches og service-oppetid. Hvis din VPN server går ned, går din fjernacces ned med den.

- Du blander dig ikke længere ind i en delt pulje. Din exit-IP er unik for dig. Det er godt for allowlists, men det er ikke en magisk kappe.

- Fejlkonfigurationer er almindelige. De klassiske er AllowedIPs som router for meget, NAT-regler som gør debugging sværere, eller at køre VPN inde i containere og så undre sig over, hvorfor ruter ikke virker.

Hvis du vælger denne vej, hold tjekket enkelt og kedelig. Kedelig er godt inden for netværk.

Begyndervenlige tjeklister for VPN på VPS

Formålet her er ikke en fuldstændig installationsvejledning. Det er en kort tjekliste, du kan køre på enhver Linux VPN server for at bekræfte, at den er aktiv, router korrekt og ikke eksponerer ekstra porte.

1) Bekræft, at VPN servicen kører.

Hvis du vælger en protokol, WireGuard er det moderne valg i mange self-hosted setups, og OpenVPN dukker stadig op på steder hvor UDP bliver blokeret.

WireGuard på systemd ser typisk sådan ud:

sudo systemctl status wg-quick@wg0

sudo wg show

OpenVPN ser ofte ud som en af disse, afhængigt af distro og pakning:

sudo systemctl status openvpn-server@server

sudo systemctl status openvpn@server

Hvis systemd viser "active (running)" og værktøjet viser et handshake eller nylig datatrafik, er du på rette vej.

2) Bekræft at kun VPN-porten lytter offentligt.

På VPS:

sudo ss -lntu

Hvis du ser SSH (22) åben, kan det være fint, men behandl det som et styret værktøj, ikke som standard. I mange selvhostede setups holder folk SSH lukket for det offentlige internet og tillader det kun gennem tunnelen.

Et simpelt UFW-mønster ser sådan ud:

sudo ufw status verbose

Pointen er ikke et specifikt firewallmærke. Pointen er: ved hvad der er åbent.

3) Bekræft at routing stemmer overens med dine intentioner.

Det er her nybegyndere tager fejl, så start med det simpleste spørgsmål: "Skal jeg tunnel al internettrafikk, eller kun private subnets?"

Kontroller routerne på server og klient:

ip route

Hvis du kun ønsker adgang til dit hjemmenetværk, bør du se ruter for det pågældende netværk, ikke en standardrute for alt. Hvis du gerne vil have fuld tunnel, giver en standardrute mening, men nu er du mere opmærksom på DNS og MTU.

4) Lav en tilbagerulningsplan, før du "justerer".

Det er den del, folk springer over, så fortryder det senere. Tag et snapshot i dit hostingpanel, før du ændrer firewall-regler, NAT eller tunnel-indstillinger. I vores infrastrukturteam stammer de fleste "Jeg låste mig selv ude"-billetter fra at springe det ene trin over.

Hvis denne overlappende sag stadig føles som for meget arbejde, er det et godt signal. Mange mennesker er gladere med en simpel VPN-app til offentligt Wi-Fi, og de går kun ind i VPN- og VPS-setups, når fjernedsteder bliver et faktisk behov.

Almindelige fejl, folk laver med VPN og VPS

Dette afsnit findes, fordi de samme fejl dukker op igen og igen, i billetter og i forumtråde.

Symptom → Sandsynlig årsag → Løsning

| Symptom | Sandsynlig årsag | Løs |

| VPN er "forbundet", men trafikken ser uændret ud | Split tunneling, ødelagt routing eller DNS-mismatch | Tjek IP før/efter, kontroller derefter DNS-resolvere |

| Websteder ved stadig hvor du er | Cookies, konti, enhedslokationstjenester | Log ud, test i privat tilstand, gennemgå browserrettigheder |

| Selvhostet VPN er langsomt på mobil | MTU-mismatch, mobil VPN-overhead, afstand | Test MTU, test fra en bærbar computer, vælg en nærmere region |

| WireGuard virker derhjemme, fejler på nogle netværk | UDP blokeret | Brug en TCP fallback (ofte OpenVPN TCP port 443) eller stealth-mode. Portændringer alene hjælper ofte ikke, hvis UDP er blokeret. |

| VPS føles fint, men VPN-trafik ryster | Overbelastet uplink eller CPU-mætning | Overvåg CPU, test forskellige regioner, hold konfigurationer simple |

En hurtig bemærkning om "langsom VPN": meget af "VPN er langsom" er bare fysik. Hvis dit VPN-endepunkt er langt væk, tager dine pakker en længere vej. Det viser sig som forsinkelse, før du rammer båndbreddegrænser.

Alt i alt, når du først forstår forskellen mellem VPN og VPS med hensyn til afstand, routing og endepunkter, burde de fleste præstationsproblemer blive klare.

Hvad bør du vælge? Fire scenarier med helt klare svar

Nu hvor du har styr på det grundlæggende, her er typiske use cases, vi ser, og hvad vi anbefaler for hver enkelt:

Hvis du ønsker sikrere browsing på offentligt Wi-Fi

Vælg en VPN. Det er dens naturlige formål.

I virkeligheden er det lufthavns- og hotelhistorien. Du logger ind i e-mail, tjekker banktjenester og sender arbejdsmeddelelser. Du forsøger ikke at hoste noget. Du vil bare have din trafik krypteret på netværk, du ikke kontrollerer.

Dette er det mest almindelige læserscenario, så vi vægtlægger artiklen mod det. En VPS er ikke påkrævet til dette, medmindre du specifikt ønsker at køre dit eget endepunkt.

Hvis du har brug for en server til at køre ting online

Vælg en VPS. Hvis du hoster et websted, bygger en API, kører en bot eller iscenesætter en app, vil du have en VPS, fordi det er en maskine, du kontrollerer.

Her kan VPN og VPS også passe godt sammen. Grundlæggende holder du den offentligt tilgængelige app på normale porte, men sætter admin-stier bag en VPN, så dit dashboard og SSH er lukket for det åbne internet.

Hvis du ønsker en praktisk tjekliste for "serverpålidelighed uden hovedpine", vores guide om kørsel af forretningsapps på en VPS fokuserer på vaner, der reducerer nedetid.

Hvis du ønsker en privat exit, som du kontrollerer

Dette er det klassiske "jeg vil have mit eget endepunkt"-tilfælde. Det er også den mest almindelige grund til, at mennesker kombinerer VPN og VPS.

En VPN på en VPS giver dig:

- En stabil IP-adresse, du ejer.

- Kontrol over nøgler, peers og adgang.

- En gateway, du kan placere i en region, der passer til dine rejse- eller remote arbejdsbehov.

Prisen er, at du håndterer vedligeholdelsen selv: opdateringer, firewall og lejlighedsvise routingproblemer.

Hvis Du Har Brug for Fjernadgang til et Lille Team

Hvis du onboarder kolleger, underleverandører eller klienter til private værktøjer, er en VPN-server på en VPS en ren løsning. Du kan rotere nøgler, tilbagekalde adgang og holde styr på, hvem der har en config.

Det er også her, du bør tænke på 'ops debt'. Jo mindre teamet er, desto mere vil du have systemet til at være simpelt. Enkle configs, enkle peer-lister, enkle firewall-regler.

Det er præcis det miljø, hvor VPN og VPS fungerer godt uden at kræve dine weekender.

Hvis dit takeaway fra scenarierne ovenfor er 'Jeg har brug for en server alligevel, og jeg vil have privat adgang til at føles forudsigelig', så er det tid til at vælge en VPS-opsætning, der er prisvenlig, intuitiv og endda kommer med gratis 24/7/365-support.

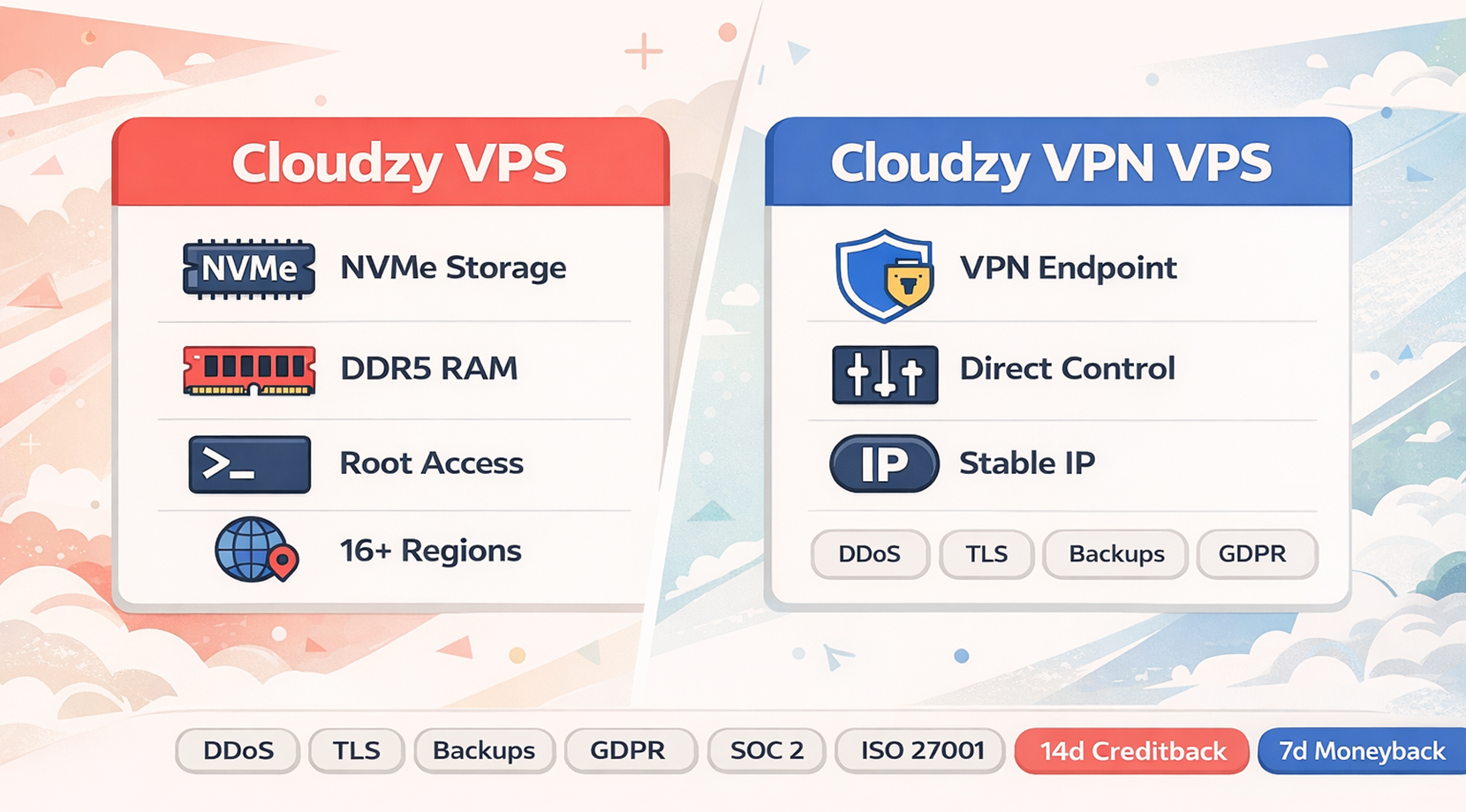

En Praktisk Løsning: Cloudzy VPS til Hosting og Cloudzy VPN VPS til Privat Adgang

Hvis dit reelle problem er 'Jeg har brug for en server alligevel, og jeg vil også gerne have privat adgang', så passer vores stack naturligt ind.

Til hosting af arbejdsbelastninger kan du køb VPS planer, der giver dig dedikerede ressourcer, NVMe SSD lagerplads, DDR5 RAM, fuldstændig root-adgang og lokationer på tværs af 12 regioner.

Du kan implementere på 60 sekunder, skalere som din arbejdsbelastning vokser, og betale pr. time, pr. måned eller årligt.

Til private adgangsopsætninger er vores VPN VPS hosting bygget til at køre et VPN-endpoint på infrastruktur, du kontrollerer. Det betyder noget i overlapssituationen, hvor VPN og VPS er del af samme workflow.

Ud over performance har vi også bygget de kedelige sikkerhedselementer ind i platformen, herunder avanceret multi-lag DDoS-beskyttelse med automatisk reduktion, TLS-kryptering for data i transit, daglige automatiserede backups med 30-dages opbevaringspolitik plus overholdelse af GDPR, SOC 2 og ISO 27001.

Fakturering er fleksibel med pay-as-you-go-muligheder, og vi understøtter krypto (BTC og ETH), PayPal, større kredit- og debitkort (Visa, Mastercard, Amex, Discover) plus Alipay, Skrill, Perfect Money og stablecoins. Hvis du starter noget for at teste, får du en 14-dages kredittilbageføring for ubrugt tid og 14-dages pengene-tilbage-garanti.

Pointen er ikke 'køb en ting'. Pointen er at løse det faktiske workflow-problem: en forudsigelig server plus en forudsigelig privat adgangssti.