La monitorización de seguridad en la nube recopila registros, métricas y eventos de cada parte de tu infraestructura cloud: máquinas virtuales, contenedores, sistemas de identidad, flujos de red y aplicaciones. Todo ello para construir una imagen en tiempo real de cómo se comporta tu entorno.

Al supervisar y analizar esos datos de forma continua, los equipos pueden detectar accesos no autorizados o configuraciones incorrectas antes de que se produzca una brecha. Con flujos de alerta claros y playbooks automatizados, la monitorización de seguridad pasa a formar parte de las operaciones diarias, en lugar de convertirse en una crisis de fin de semana.

¿Qué es la monitorización de seguridad en la nube?

La monitorización de seguridad en la nube es la práctica de observar y analizar de forma continua los recursos nativos de la nube, como instancias de cómputo, buckets de almacenamiento, funciones serverless y controles de red, para detectar amenazas, vulnerabilidades o brechas de cumplimiento en tiempo real.

Funciona agregando telemetría de red procedente de firewalls y grupos de seguridad, y desplegando agentes de recopilación ligeros en máquinas virtuales y contenedores, con seguimiento de:

- Registros de máquinas virtuales y contenedores

- Solicitudes API y eventos de autenticación

- Flujos de red, consultas DNS y conexiones de endpoints

- Métricas de salud del sistema y estadísticas de rendimiento

- Comportamiento de usuarios en todos los entornos

Esos flujos de datos alimentan un motor de análisis centralizado, normalmente una plataforma SIEM o XDR, que normaliza los formatos de registro, aplica reglas de correlación y ejecuta análisis de comportamiento para identificar anomalías. En lugar de gestionar consolas separadas, los equipos disponen de un único panel donde las alertas están priorizadas, los tickets se abren automáticamente y los scripts de remediación pueden ejecutarse sin intervención manual.

¿Cuáles son los componentes principales de la monitorización de seguridad en la nube?

Toda configuración de seguridad se apoya en unos pocos bloques fundamentales. En un entorno cloud, estos elementos actúan como sensores, filtros y alarmas: recopilan datos, detectan comportamientos anómalos y desencadenan respuestas rápidas.

- Agentes y recopiladores de datos en VMs, contenedores y cargas de trabajo serverless

- Pipelines de agregación de registros compatibles con múltiples clouds y esquemas normalizados

- Motores de detección de anomalías basados en machine learning para identificar desviaciones en el uso

- Flujos de alerta integrados en plataformas de ticketing y automatización

En conjunto, estas piezas ofrecen cobertura completa: la telemetría bruta se recopila, normaliza y analiza en busca de anomalías, y se convierte en acciones concretas. Este enfoque permite a tu equipo centrarse en las amenazas reales, sin perderse en un mar de ruido.

La importancia de la monitorización de seguridad en la nube

La monitorización de seguridad en la nube tiene un papel clave en la protección de las operaciones digitales. En 2025, los ataques en la nube son más rápidos, más sofisticados y están mejor financiados que nunca. Por eso es tan importante:

- Sin puntos ciegos: Desde entornos on-premise hasta multi-cloud, mantienes visibilidad completa de extremo a extremo.

- Detección de amenazas internas: El seguimiento de las acciones de usuarios privilegiados permite detectar el uso indebido antes de que escale.

- Análisis basado en datos: El análisis histórico de tendencias detecta brechas de política o recursos de TI en la sombra.

- Habilitación de DevSecOps: Detecta configuraciones incorrectas en los pipelines de CI/CD antes de llegar a producción.

- Protección de la reputación: La detección y divulgación rápidas mantienen la confianza de los clientes y la satisfacción de los reguladores.

Pero ante la creciente complejidad de los ciberataques, necesitarás algo más que monitorización de seguridad en la nube; también necesitarás un software de ciberseguridad.

Ventajas de la monitorización de seguridad en la nube

Monitorizar tu nube sin seguridad es como cerrar la puerta principal con llave y dejar las ventanas abiertas de par en par. Combinar seguridad y monitorización es como los equipos modernos se mantienen protegidos, y aquí te explicamos por qué:

- Detección proactiva de amenazas: ¿Picos de tráfico repentinos? ¿Accesos a horas inusuales? ¿Direcciones IP desconocidas? Las reglas automatizadas marcan actividad sospechosa para que detectes los ataques a tiempo.

- Respuesta a incidentes más rápida: Integrar las alertas en herramientas de chatops o ticketing reduce considerablemente el tiempo medio de detección: los analistas dejan de perseguir logs en múltiples consolas y las alertas se conectan directamente con tus herramientas de automatización. Cuando se notifica a tu equipo, la instancia maliciosa ya está aislada.

- Cumplimiento normativo simplificado: La monitorización de cumplimiento en la nube centraliza los logs de auditoría, desde cambios de privilegios hasta eventos API, en informes unificados y listos para usar según estándares como PCI-DSS o HIPAA, ahorrando horas de trabajo manual.

- Reducción de costes: Las alertas tempranas sobre buckets de almacenamiento expuestos o roles con permisos excesivos evitan costosas investigaciones de brechas y multas.

- Supervisión a cualquier escala: El software de monitorización en la nube gestiona métricas de decenas de cuentas sin ampliar el equipo, con la misma visibilidad sobre cientos de recursos que tenías cuando eran diez.

- Detección de patrones de amenaza: La monitorización de seguridad continua revela ataques lentos y silenciosos: escaladas de permisos sutiles, movimiento lateral y abuso interno.

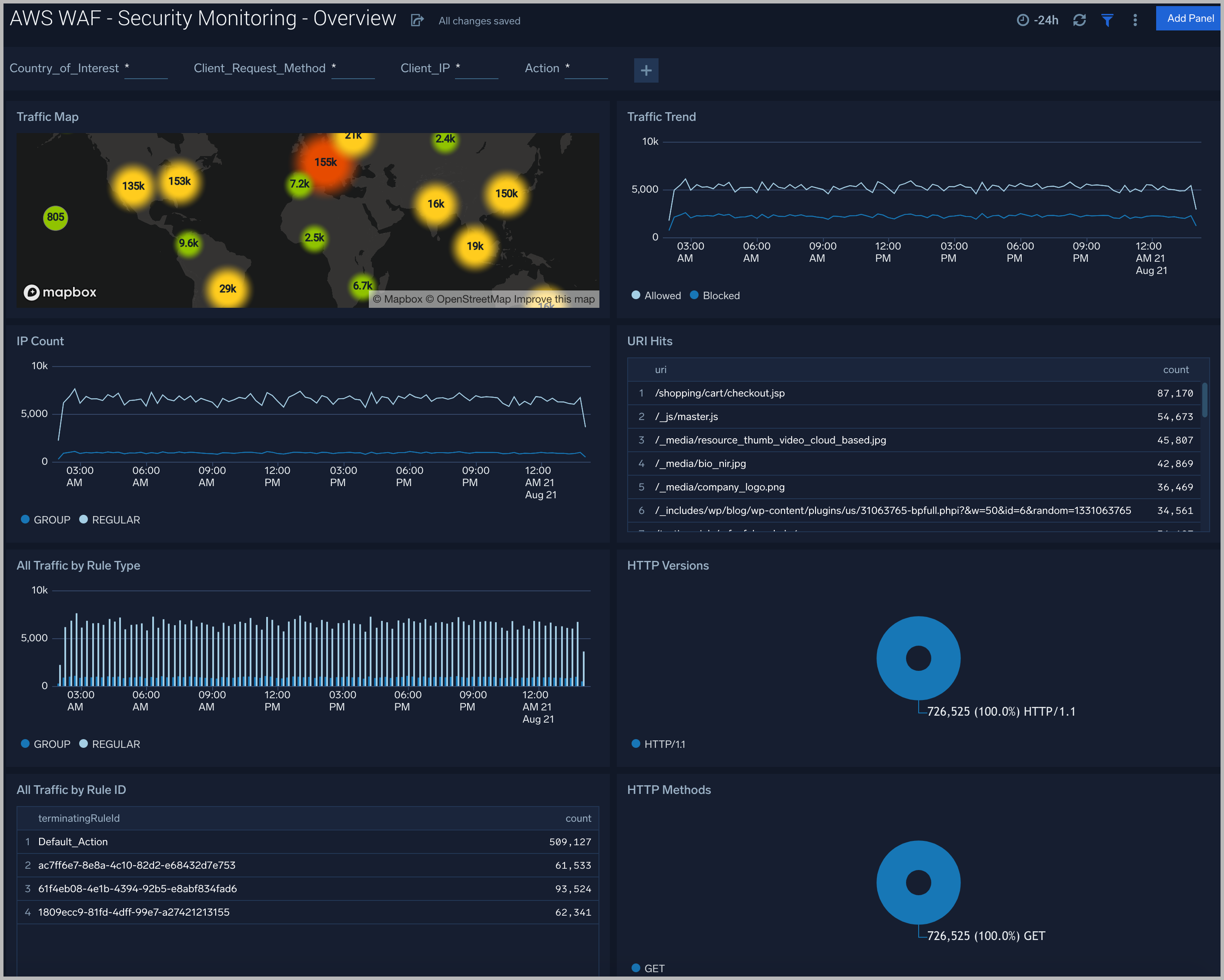

- Vista unificada: Un único panel aplica políticas de seguridad y monitorización coherentes en AWS, Azure, GCP y nubes privadas.

Funciones clave de las soluciones avanzadas de monitorización en la nube

Estas soluciones de monitorización en la nube combinan métricas de rendimiento (CPU, memoria, red) y eventos de seguridad (inicios de sesión fallidos, infracciones de políticas), ofreciéndote una visión de 360° sobre los riesgos.

- Herramientas de monitorización de seguridad en la nube con conectores preconfigurados para AWS, Azure y GCP, lo que reduce considerablemente el tiempo de integración.

- La monitorización de seguridad continua captura eventos 24/7 sin intervención manual.

- Analítica de comportamiento que aprende los patrones habituales y reduce los falsos positivos centrándose en anomalías reales.

- Scripts de remediación automatizados o funciones serverless para aislar recursos comprometidos y deshabilitar cuentas en cuestión de segundos.

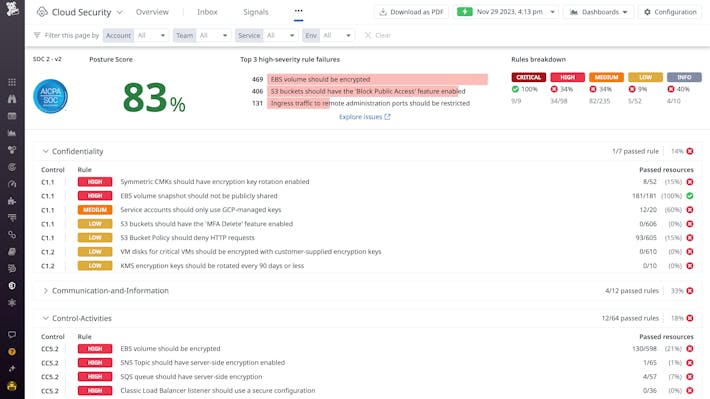

- Paneles personalizados para directivos, equipos de cumplimiento y analistas de seguridad, cada uno con vistas adaptadas, desglose de datos y la posibilidad de marcar comportamientos específicos de tu caso de uso.

- Centros de integración que conectan escáneres de vulnerabilidades, fuentes de inteligencia de amenazas y herramientas de gestión de incidencias para una visibilidad completa.

- Informes de cumplimiento con paneles preconfigurados (HIPAA, GDPR, PCI-DSS).

Estas funcionalidades son las que convierten la seguridad en la monitorización cloud en algo más que un firewall o un antivirus adicional: pasa a ser una capa de control activa sobre toda tu infraestructura en la nube y vulnerabilidades en la nube.

Retos de la monitorización de seguridad en la nube

Estos son los problemas más habituales con los que se encuentran los equipos, independientemente de la calidad de sus herramientas:

- Sobrecarga de volumen de datos: Capturar todos los logs de decenas de servicios pone a prueba el almacenamiento y las pipelines de análisis. Aplica muestreo y filtrado para reducir el ruido.

- Fatiga por alertas: Un exceso de notificaciones de baja severidad puede enmascarar amenazas críticas. Ajusta periódicamente los umbrales y las reglas de supresión para mantener el ruido bajo control.

- Complejidad multicloud: Cada proveedor utiliza formatos de log distintos. Adoptar un esquema común como OpenTelemetry ayuda a normalizar los datos entre AWS, Azure y GCP.

- Falta de especialización: Escribir reglas de correlación eficaces y ajustar los motores de análisis requiere una experiencia difícil de encontrar. Los servicios gestionados o los programas de formación pueden ayudar a cubrir esa brecha.

- Problemas de latencia: Las subidas de logs por lotes pueden retrasar las alertas. Las arquitecturas de ingesta en streaming ofrecen menor latencia para una respuesta más rápida.

Cómo superar los obstáculos

- Usa estándares abiertos como OpenTelemetry para un logging unificado

- Aplica limitación de tasa o muestreo en las fuentes de alto volumen desde el origen

- Documenta runbooks que vinculen alertas con pasos automatizados de contención

Estas tácticas ayudan a madurar tu ecosistema de seguridad y monitorización hasta convertirlo en una defensa proactiva. Para configuraciones privadas, puede que te interese un nube privada.

Buenas prácticas para la monitorización de seguridad en la nube

Incluso con el mejor sistema, es necesario seguir buenas prácticas de monitorización en la nube. La buena noticia es que son bastante fáciles de repetir:

- Define playbooks claros: Asocia cada alerta a una respuesta (notificar, aislar o escalar) para que tu equipo sepa exactamente qué hacer.

- Automatiza la remediación: Intégrate con infraestructura como código o funciones serverless para bloquear IPs maliciosas o rotar credenciales comprometidas automáticamente.

- Aplica el principio de mínimo privilegio: Restringe quién puede modificar las reglas de monitorización de seguridad o acceder a los logs sin procesar, reduciendo el riesgo interno.

- Revisa las reglas con regularidad: A medida que tu infraestructura en la nube evoluciona, elimina alertas obsoletas y ajusta los umbrales para adaptarlos a las nuevas líneas base.

- Integra la gestión de postura: Vincula las comprobaciones de cumplimiento en la nube con la monitorización continua de seguridad para una cobertura de extremo a extremo.

- Adopta buenas prácticas de monitorización en la nube: Combina datos de rendimiento y seguridad en paneles unificados para ofrecer a DevOps y SecOps una visión compartida.

Lista de verificación de incorporación

- Activa el registro por defecto en cada nueva VM o contenedor

- Cifra los flujos de logs en tránsito hacia tu SIEM/XDR

- Programa auditorías trimestrales de las reglas de correlación

- Incorpora las alertas del escáner de vulnerabilidades a tus flujos de monitorización

Al codificar estos pasos, los equipos pueden incorporar nuevas cargas de trabajo sin perder visibilidad ni control. Todo esto crea un proceso de seguridad y monitorización más sólido en todo tu entorno, ya sea público, privado o híbrido.

Soluciones de monitorización de seguridad en la nube: tipos y ejemplos

La elección de la solución de monitorización de seguridad en la nube adecuada depende de tu entorno, nivel técnico y escala. A continuación se presentan cinco tipos de solución (nativas de la nube, SaaS de terceros, stacks de código abierto, híbridos CSPM y XDR, y paneles unificados), cada uno con dos herramientas recomendadas.

Monitorización nativa de la nube

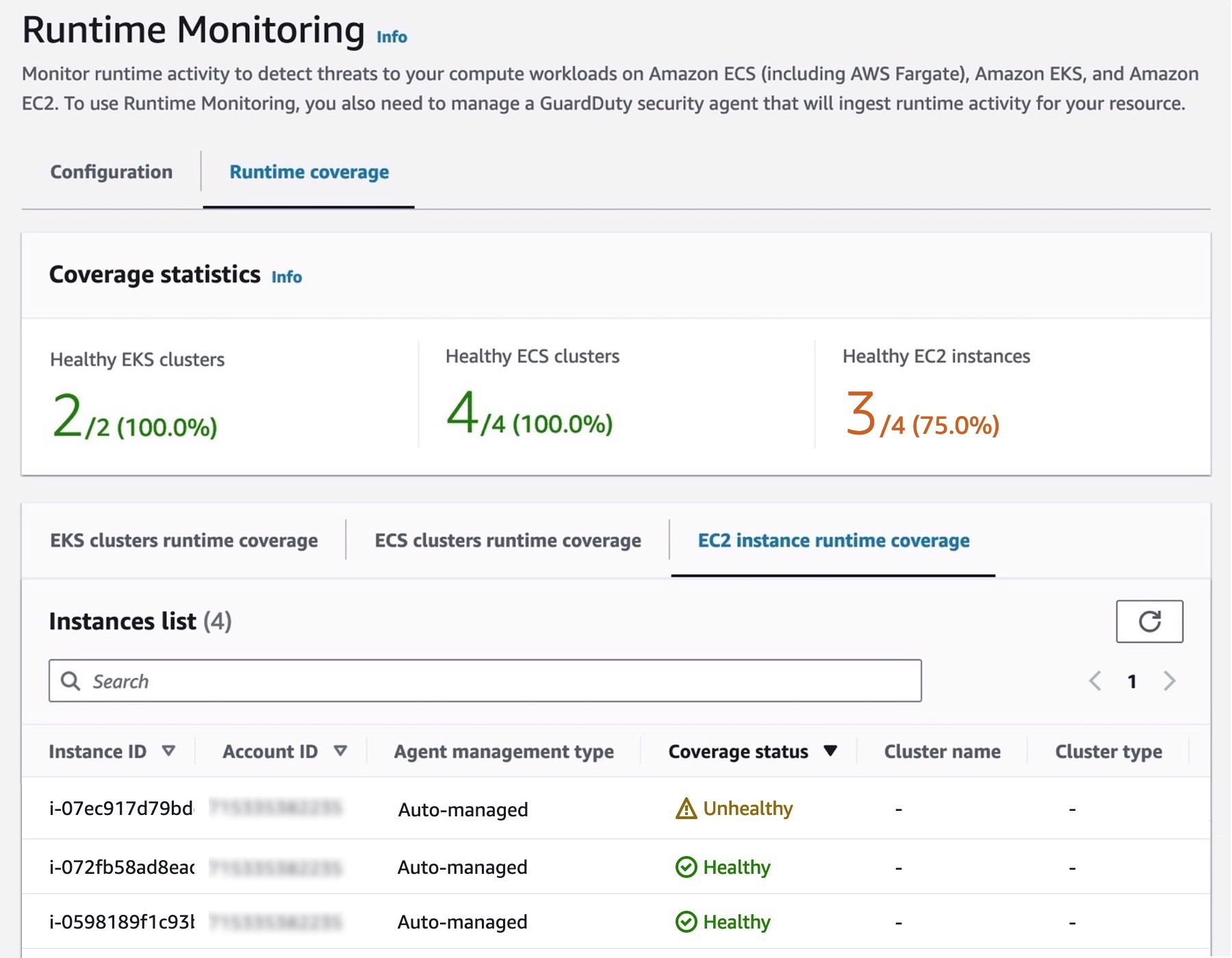

Integrados en las principales plataformas cloud, estos servicios ofrecen detección de amenazas lista para usar e integración con los servicios del proveedor API.

-

AWS GuardDuty:

Detección de amenazas completamente gestionada que analiza logs de flujo de VPC, logs DNS y eventos de CloudTrail con precios de pago por uso. Limitado a entornos AWS y puede generar falsos positivos que requieren ajuste.

-

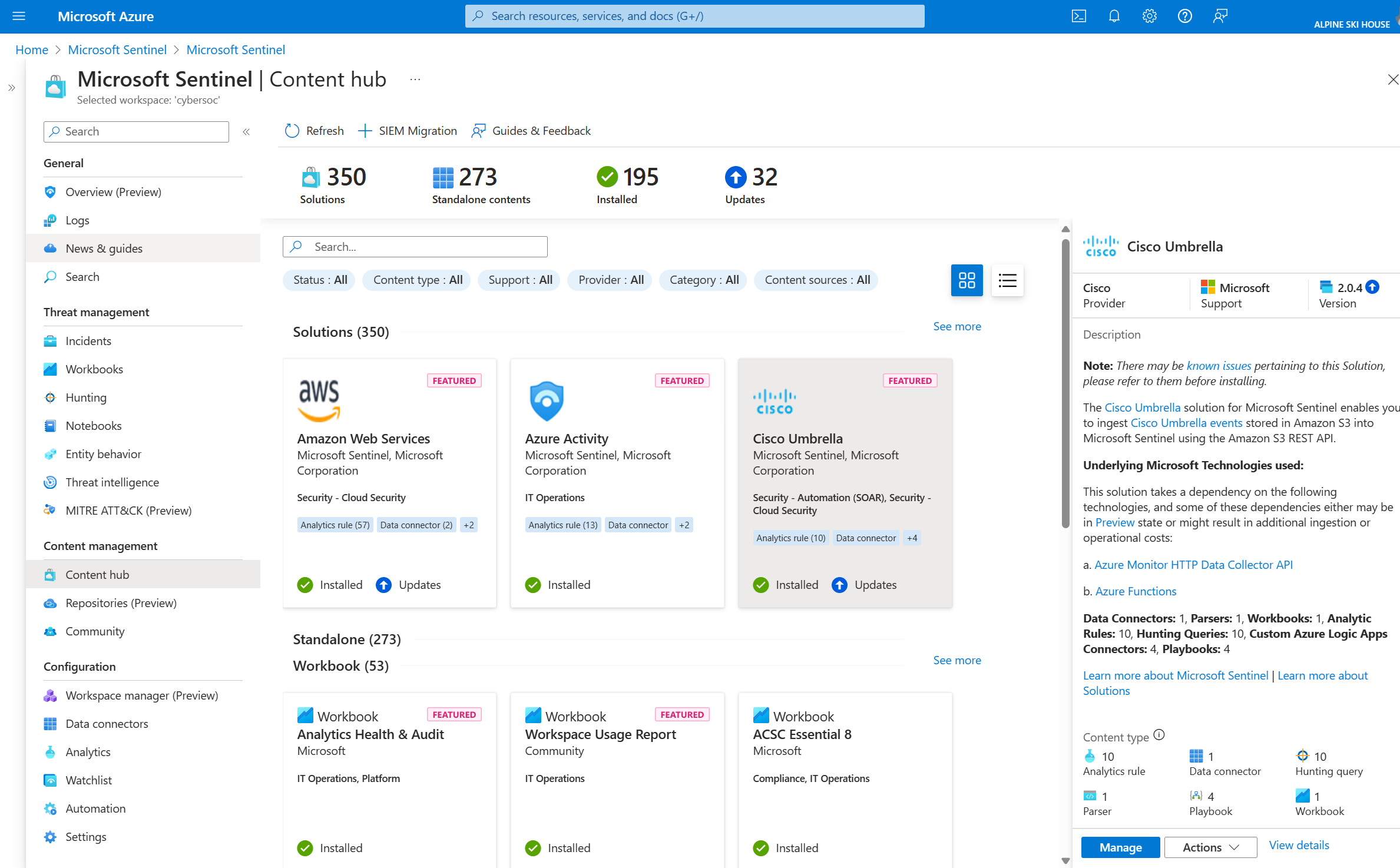

Azure Sentinel:

SIEM/XDR nativo en la nube con conectores integrados para servicios de Microsoft y analítica basada en IA. Los costes de ingesta a escala son impredecibles y la curva de aprendizaje para afinar alertas es considerable.

SaaS de terceros

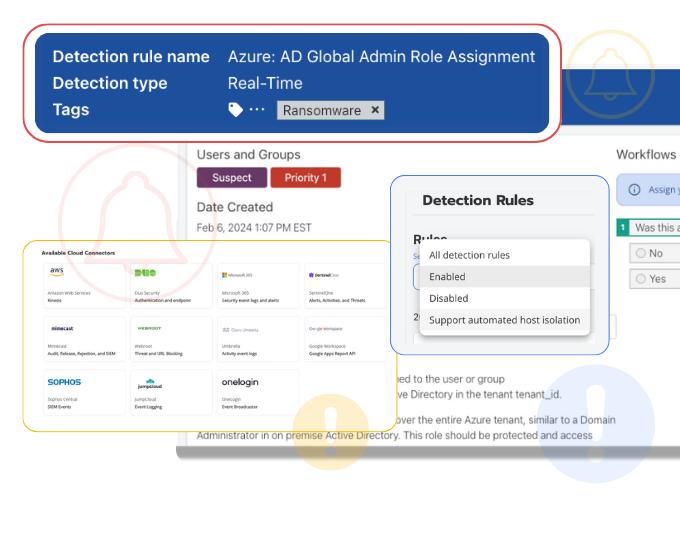

Plataformas independientes con analítica avanzada, seguimiento de comportamiento y respuesta automatizada, generalmente compatibles con múltiples entornos cloud.

-

Sumo Logic

Analítica SaaS que ingiere logs y métricas a escala cloud, con información de seguridad en tiempo real y paneles de cumplimiento. La configuración avanzada de reglas puede resultar compleja para equipos sin experiencia previa.

-

Blumira:

Detección y respuesta hospedada con playbooks predefinidos y flujos de investigación automatizados. El ecosistema de proveedores es más reducido, lo que se traduce en menos integraciones comunitarias y una funcionalidad menos madura.

Stacks de código abierto

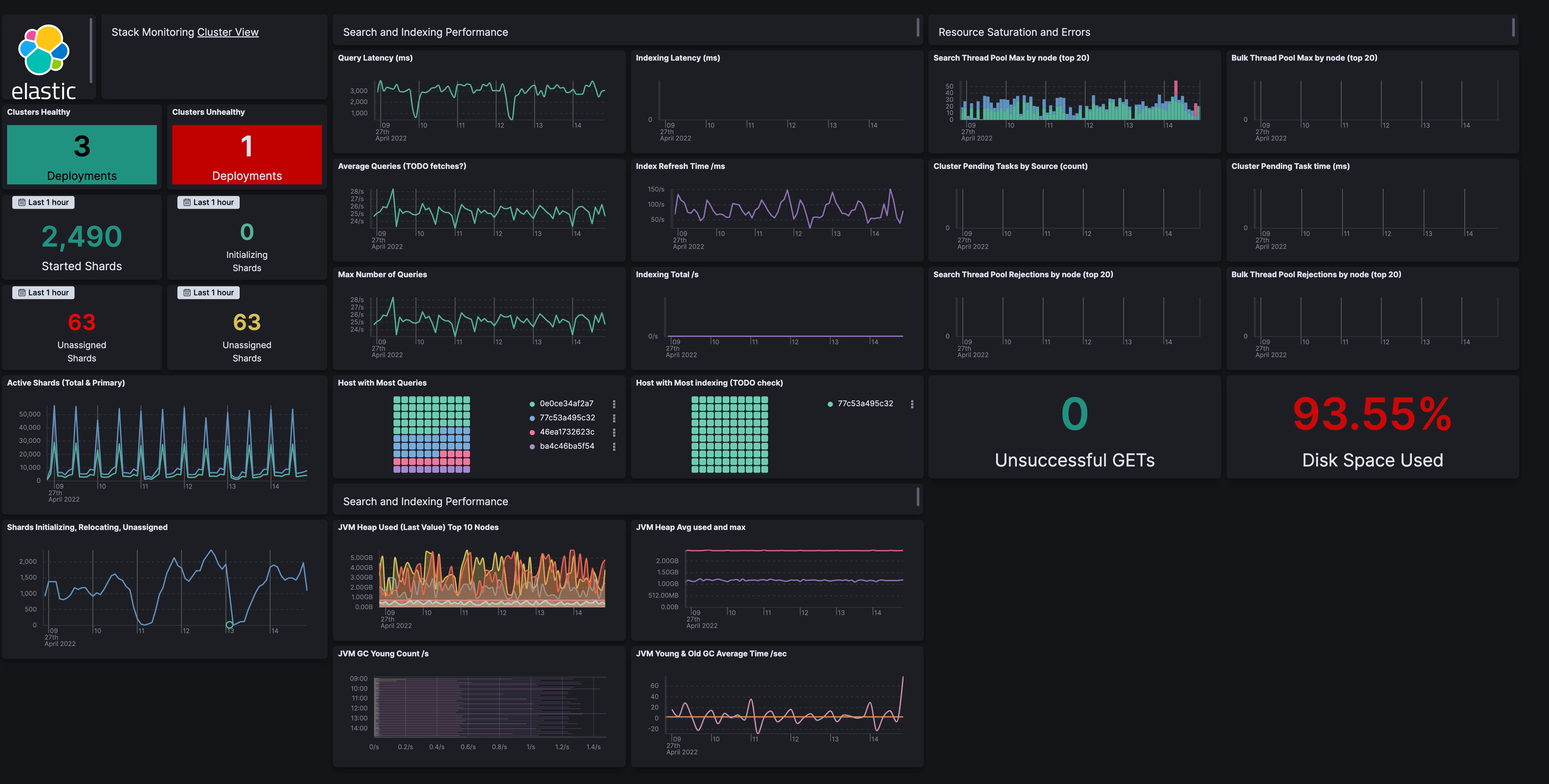

Soluciones mantenidas por la comunidad que ofrecen control total sobre los pipelines de datos y el análisis. Son la mejor opción para equipos con experiencia técnica interna sólida.

-

Stack ELK:

Recopilación, análisis y visualización de logs con paneles en tiempo real. Requiere una configuración inicial importante y mantenimiento continuo para escalar los pipelines de indexación.

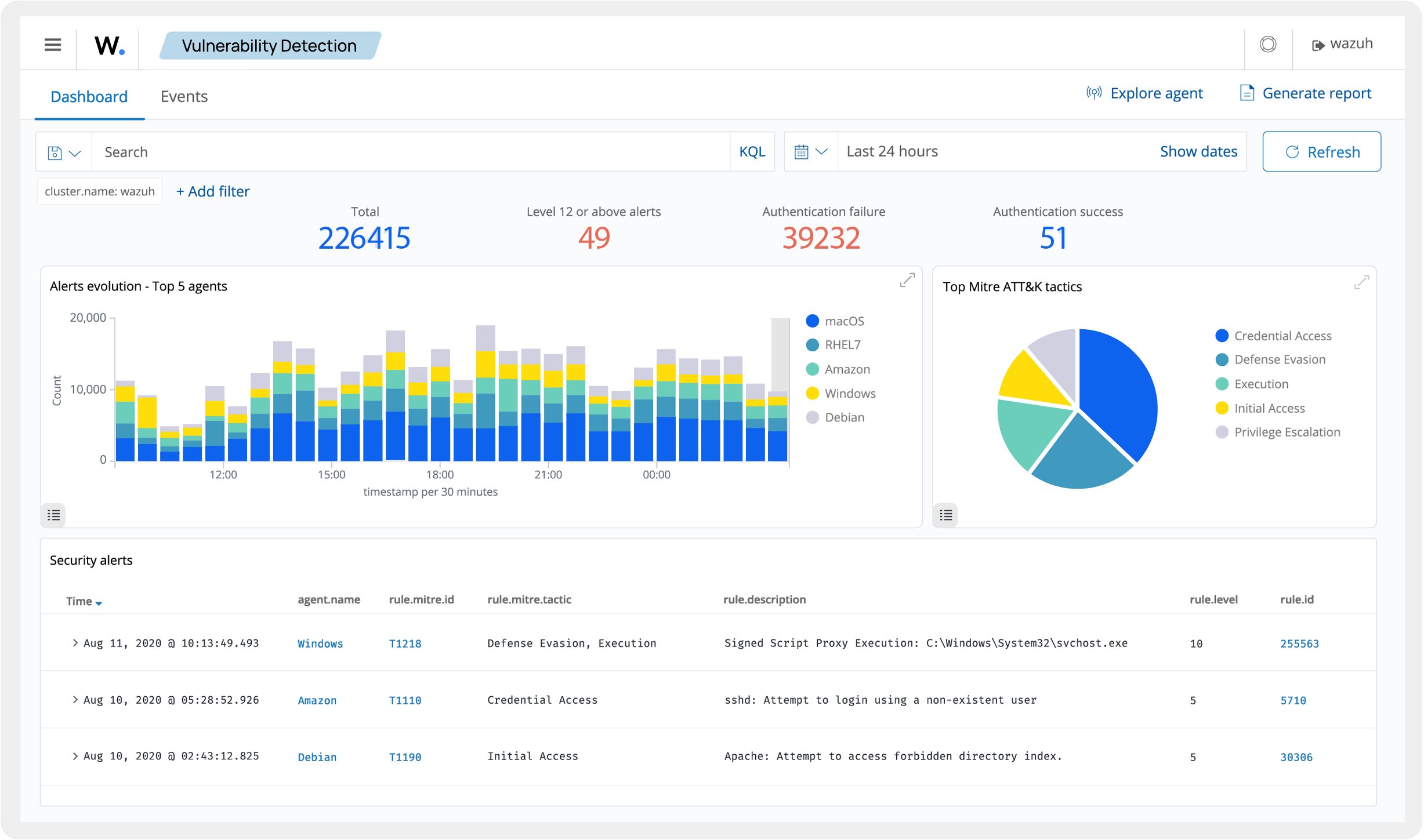

-

Wazuh:

Plataforma de seguridad de código abierto que extiende ELK con detección de intrusiones en el host e informes de cumplimiento. La curva de aprendizaje es pronunciada y los canales de soporte oficial son limitados.

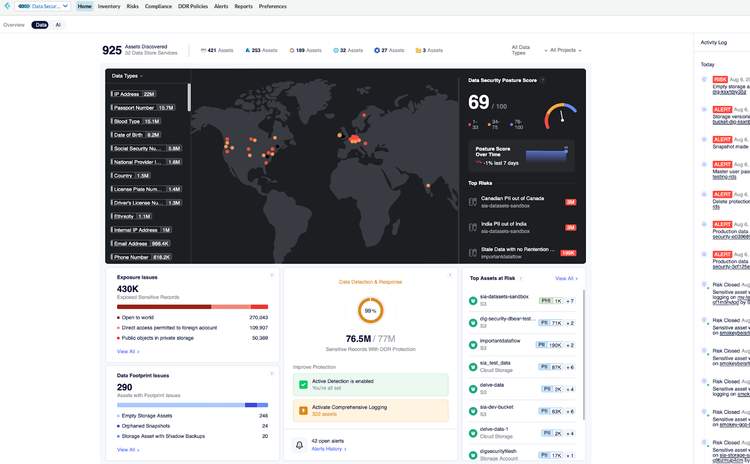

Híbridos CSPM y XDR

Plataformas que combinan la gestión continua de la postura de seguridad con la detección de amenazas en tiempo de ejecución, ofreciendo visibilidad tanto sobre la configuración como sobre el comportamiento.

-

Nube Prisma

CSPM, CIEM y defensa en tiempo de ejecución unificados, con soporte para contenedores y funciones serverless; la complejidad de la configuración inicial y una curva de aprendizaje pronunciada ralentizan el tiempo hasta obtener valor.

-

Guardián de CrowdStrike Falcon

XDR de pila completa con protección de endpoints, gestión de vulnerabilidades e inteligencia de amenazas integrada; genera sobrecarga de rendimiento en los endpoints y requiere conocimientos especializados para ajustarlo correctamente.

Paneles unificados

Soluciones que concentran eventos de seguridad, registros y métricas de rendimiento en una sola pantalla, conectando DevOps y SecOps.

-

Datadog:

Combina registros, métricas, trazas y módulos de monitorización de seguridad en una sola interfaz, con alertas preconfiguradas para servicios en la nube; la configuración de ingesta de registros es compleja y los costes de retención de datos pueden dispararse.

-

Splunk Seguridad Empresarial:

Correlación avanzada, integración de inteligencia de amenazas y paneles de seguridad personalizables; el coste de las licencias es elevado y la curva de aprendizaje para nuevos usuarios es pronunciada.

Cada categoría tiene sus compromisos: la facilidad de los despliegues nativos en la nube, la flexibilidad del código abierto o la profundidad de las plataformas híbridas. Ajusta tu elección a los conocimientos de tu equipo, el presupuesto y los requisitos normativos para sacar el máximo partido a tu configuración de monitorización de seguridad en la nube y a tu arquitectura de seguridad en la nube en general.

Conclusiones

Una configuración fiable de seguridad en la nube no está completa sin seguridad en infraestructura cloud; al incorporar herramientas de monitorización de seguridad en la nube, buenas prácticas de monitorización y vigilancia continua a las operaciones diarias, pasarás de perseguir registros de forma reactiva a defenderte de forma proactiva, manteniendo a los atacantes a raya y tu nube protegida durante todo 2025.