En esta configuración de MikroTik L2TP VPN, L2TP gestiona el túnel mientras IPsec se encarga del cifrado y la integridad; combinarlos te da compatibilidad nativa con clientes sin necesidad de agentes de terceros. Validar los límites del hardware criptográfico sigue siendo una prioridad absoluta.

Ignorar la sobrecarga de encapsulación que introduce esta pila de doble protocolo acaba asfixiando los despliegues antes de que procesen un solo megabyte.

¿Qué es MikroTik L2TP VPN?

Por diseño, L2TP funciona únicamente como un puente de transporte sin cifrado propio. No ofrece absolutamente ningún cifrado inherente para el tráfico que circula por redes hostiles.

Para añadir cifrado e integridad, los arquitectos de red combinan L2TP con IPsec; el resultado es una pila de doble protocolo donde L2TP envuelve el túnel e IPsec protege la carga útil. Esta arquitectura híbrida sigue siendo la opción preferida para garantizar compatibilidad con sistemas heredados sin recurrir a agentes de terceros.

Entender esta dependencia de doble protocolo determina directamente cómo debes configurar las excepciones del firewall. Tu configuración MikroTik VPN fallará de inmediato si el enrutamiento UDP o el proceso de encapsulación IPsec subyacente falla.

Cómo funciona

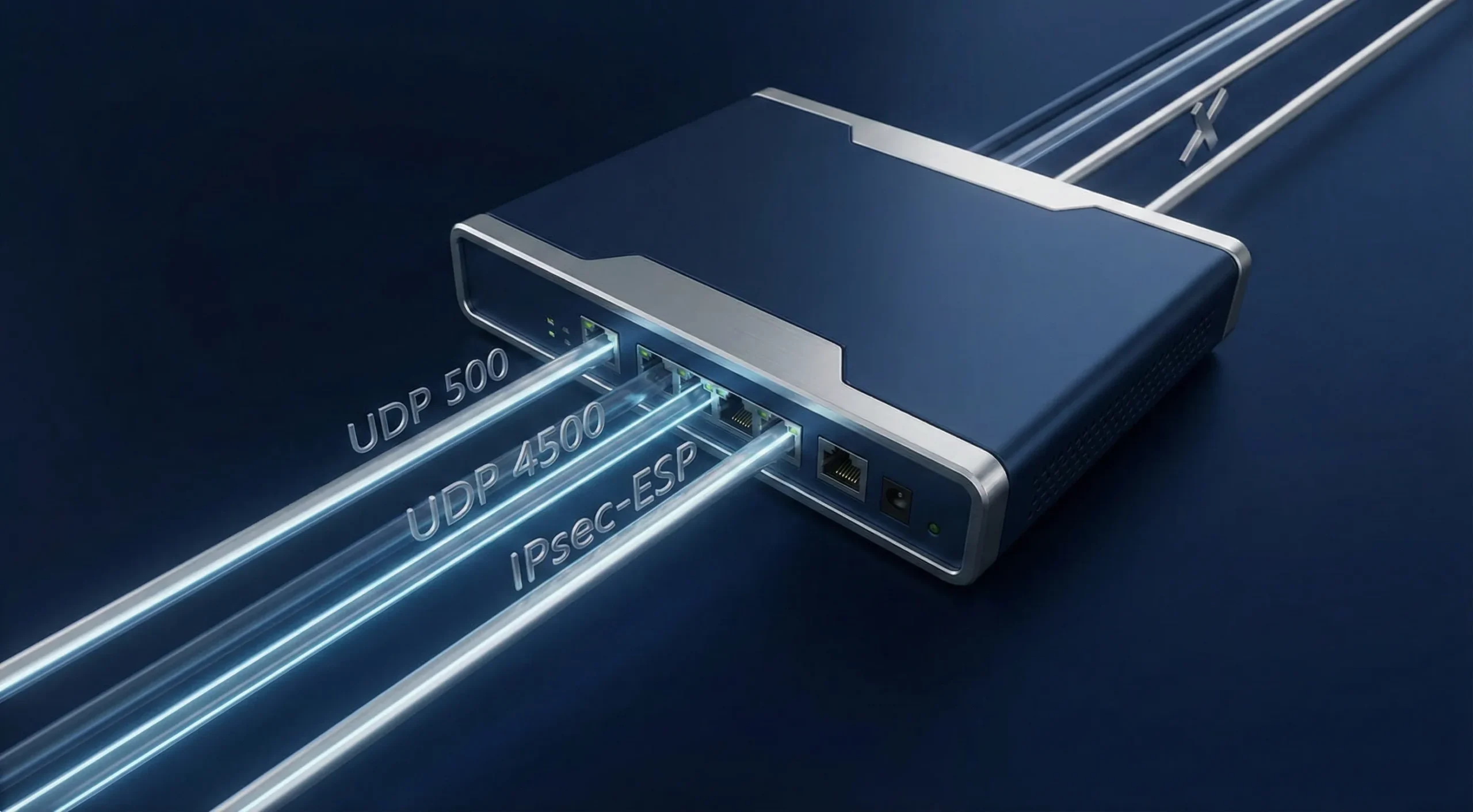

Establecer esta conexión segura requiere un proceso de negociación de red preciso en dos fases. La Fase 1 de IKE negocia primero la asociación de seguridad criptográfica usando tu Clave precompartida.

Una vez establecida esta capa de protección, la Fase 2 construye el túnel L2TP directamente dentro de la carga útil cifrada. Si alguna de las fases falla por un error en la PSK, una propuesta incompatible, los puertos UDP 500/4500 bloqueados o problemas con el manejo de NAT, el túnel no se levantará. En algunos casos límite de NAT-T con Windows, también puede ser necesario un cambio en el registro.

El proceso de doble encapsulación

Los datos en tránsito en una configuración MikroTik L2TP VPN pasan por un proceso de empaquetado complejo. Entran en una trama PPPestándar, se encapsulan mediante el protocolo L2TP y se protegen con IPsec ESP.

Esta sobrecarga acumulada incrementa considerablemente el tamaño de los paquetes, llevándolos muy por encima de los límites estándar de Unidad Máxima de Transmisión del segmento de red. Este aumento brusco provoca inevitablemente una fragmentación intensa de paquetes en entornos de alta latencia.

Si en tu empresa priorizas la velocidad sobre el tunneling profundo, consulta nuestra guía sobre la configuración Shadowsocks, que ofrece una alternativa con menor sobrecarga. El tunneling pesado suele ser excesivo para aplicaciones web empresariales sencillas.

¿Cómo configurar MikroTik L2TP VPN?

Desplegar un servidor protegido en RouterOS v7 exige precisión total. Para una configuración limpia, asigna al router una dirección pública accesible o un nombre DNS estable. Se recomienda una IP pública estática, aunque no es obligatoria en todos los casos.

Haz una copia de seguridad de la configuración de inmediato: unas políticas IPsec incorrectas pueden dejarte sin acceso. Consulta nuestra guía sobre Reenvío de puertos en Mikrotik documentación antes de modificar cadenas de tráfico criptográfico. Sigue esta configuración MikroTik L2TP VPN al pie de la letra. Aplicar reglas de firewall a la ligera en un router de producción activo es una receta para el desastre.

Paso 1: Crear el pool de IP y el perfil PPP

Debes definir las direcciones IP locales. Los clientes que se conecten recibirán estas IPs.

- Abre el menú IP. Haz clic en la opción Pool.

- Haz clic en el botón Add. Asigna al pool el nombre vpn-pool.

- Establece el rango de IP que necesites.

- Abre el menú PPP. Haz clic en la opción Profiles.

- Haz clic en el botón Add. Asigna al perfil el nombre l2tp-profile.

- Asigna como Local Address la puerta de enlace de tu router.

- Establece Remote Address como vpn-pool.

Paso 2: Activar el servidor global e IPsec

Este paso activa el listener L2TP global en tu configuración MikroTik L2TP VPN. RouterOS añade el cifrado IPsec de forma dinámica en cuanto lo habilitas.

- Abre el menú PPP. Haz clic en la opción Interface.

- Haz clic en el botón L2TP Server.

- Marca la casilla Enabled.

- Selecciona L2TP-Profile como perfil predeterminado.

- Selecciona Require en la opción Use IPsec, salvo que necesites deliberadamente un modo sin IPsec para un entorno de laboratorio o una migración.

- Escribe una cadena compleja en el campo IPsec Secret.

Paso 3: Añadir usuarios PPP (Secrets)

El servidor necesita cuentas de usuario. Debes crear las credenciales de autenticación para los clientes remotos. La siguiente parte de la configuración MikroTik L2TP VPN se centra en el perfil PPP.

- Abre el menú PPP. Haz clic en la opción Secrets.

- Haz clic en el botón Add.

- Escribe un Name único y una Password segura.

- Establece Service como L2TP.

- Establece Profile como l2tp-profile.

Paso 4: Configurar las reglas del firewall (prioridad)

El firewall bloquea la negociación IPsec. Debes colocar estas reglas en la cadena Input.

- Acepta el puerto UDP 500. Gestiona las asociaciones de seguridad de la Fase 1.

- Acepta el puerto UDP 4500. Procesa el NAT Traversal.

- Acepta el puerto UDP 1701 para el establecimiento del enlace L2TP. Una vez configurado, el tráfico relacionado puede usar otros puertos UDP según se negocie.

- Acepta el protocolo IPsec-ESP. Esto permite las cargas cifradas del Protocolo 50.

Si los clientes VPN necesitan acceso enrutado a subredes internas, añade también reglas de coincidencia de política IPsec en la cadena forward y excluye el tráfico coincidente de srcnat/masquerade. Omitir FastTrack por sí solo no es suficiente para todos los casos de IPsec enrutado.

Pasos 5 y 6: Optimizar las políticas predeterminadas y los perfiles de peer

RouterOS usa plantillas dinámicas por defecto. Debes protegerlas manualmente.

- Abre el menú IP. Haz clic en la opción IPsec. Haz clic en la pestaña Proposals.

- Verifica el parámetro de hash sha256. Verifica el cifrado AES-256 CBC.

- Establece el grupo PFS en modp2048 como mínimo, o un grupo más fuerte si todas las plataformas cliente en uso lo admiten. No uses modp1024; el RFC 8247 lo marca como SHOULD NOT.

- Haz clic en la pestaña Profiles. Establece Hash en sha256. Establece Encryption en aes-256.

- Activa NAT Traversal si los clientes o el servidor pueden estar detrás de NAT. Esto permite que IPsec funcione correctamente sobre UDP 4500 en rutas con NAT.

Todos los valores de la propuesta, incluido el grupo PFS, el algoritmo de hash y el cifrado, deben coincidir con lo que admiten realmente las plataformas cliente; cualquier discrepancia hará que la Fase 2 falle sin aviso.

Optimización avanzada (omitir FastTrack)

La regla FastTrack predeterminada de IPv4 acelera artificialmente el reenvío de paquetes. Esto rompe los túneles IPsec con frecuencia, porque procesa los paquetes por la vía rápida antes de que ocurra el ciclo de cifrado.

Debes excluir explícitamente FastTrack para todo el tráfico criptográfico. Crea una regla Accept usando los matchers IPsec Policy=in,ipsec. Coloca esta regla por encima de FastTrack. La configuración VPN de tu MikroTik se estabilizará una vez que esté en su lugar.

Si los clientes VPN necesitan acceso enrutado a subredes internas, añade también reglas de coincidencia de política IPsec en la cadena forward y excluye el tráfico coincidente de srcnat/masquerade. Omitir FastTrack por sí solo no es suficiente para todos los casos de IPsec enrutado.

Características y ventajas

Muchos equipos siguen eligiendo una configuración MikroTik L2TP VPN frente a los modelos zero-trust para mantener la compatibilidad nativa con el sistema operativo y evitar agentes de terceros. Aun así, los administradores de sistemas experimentados siguen asumiendo la sobrecarga de IPsec precisamente para conservar una comodidad administrativa total. La integración nativa con el sistema operativo elimina de raíz los conflictos con agentes de software de terceros en los endpoints.

En mi experiencia, las herramientas nativas del sistema operativo superan siempre a los agentes de terceros de moda. Evitar estos despliegues de cliente obligatorios puede ahorrar fácilmente cientos de horas al año a los equipos de soporte. Finalizar esta configuración MikroTik L2TP VPN impone ciertas limitaciones de hardware, que se detallan a continuación.

| Área funcional | Impacto en RouterOS |

| Estándar de seguridad | El cifrado AES-256 IPsec protege contra ataques de tipo Man-in-the-Middle. |

| Compatibilidad | Compatibilidad nativa amplia en plataformas Windows y Apple, con soporte específico por plataforma y versión en otros sistemas. |

| Carga del CPU | El rendimiento de IPsec depende del modelo de router, del CPU, del patrón de tráfico, del conjunto de cifrado y del soporte de descarga. En hardware compatible, RouterOS puede usar aceleración IPsec como AES-NI. |

| Complejidad del firewall | Las reglas de firewall varían según la topología, pero L2TP/IPsec habitualmente implica UDP 500, UDP 4500, tráfico de control L2TP y gestión de políticas IPsec. |

Seguridad y compatibilidad nativa

La principal ventaja de seguridad de esta configuración MikroTik L2TP VPN es el conjunto criptográfico AES-256. Las matemáticas son sólidas. Aun así, los gateways expuestos siguen siendo objetivos prioritarios para los sistemas de escaneo automatizado. Un reciente Informe CISA 2024 confirmó que los gateways VPN expuestos representan aproximadamente el 22% de los vectores iniciales de acceso por ransomware a nivel global.

El filtrado riguroso por listas de direcciones es una prioridad innegociable. Confiar en un puerto expuesto sin filtrado de direcciones es una negligencia operativa. Si te enfrentas a inspección profunda de paquetes, consulta nuestro artículo sobre cómo desplegar una VPN ofuscada para sortear la censura activa.

Consideraciones de rendimiento (descarga por hardware)

Sin aceleración por hardware, el CPU gestiona todo el cifrado en línea, lo que puede llevar el uso de un solo núcleo al límite y reducir el rendimiento muy por debajo de la velocidad de tu línea. La propia documentación de aceleración IPsec por hardware de MikroTik lo confirma directamente.

Para mantener tus túneles IPsec a plena velocidad de línea sin cuellos de botella en el CPU, necesitas hardware que pueda con la carga real. En Cloudzy, nuestro MikroTik VPS te ofrece CPUs Ryzen 9 CPU de alta frecuencia, almacenamiento NVMe y red de 40 Gbps, diseñado específicamente para este tipo de carga de trabajo criptográfica.

Casos de uso habituales

L2TP/IPsec domina claramente los escenarios de transporte altamente aislado, más que el enrutamiento web general. Un Análisis Gartner 2025 reveló que el 41% de las redes perimetrales empresariales siguen dependiendo en gran medida de protocolos nativos para evitar los costes de licencias de terceros.

Estos protocolos heredados siguen profundamente integrados en miles de millones de dispositivos en todo el mundo. Esta configuración MikroTik L2TP VPN funciona especialmente bien cuando se aplican perímetros de firewall estrictos que restringen el acceso exclusivamente a las subredes internas de la empresa. Usar este protocolo para la navegación web en túnel completo es un uso claramente inadecuado de los recursos.

Acceso para trabajadores remotos y limitaciones en conexiones de sitio a sitio

Esta configuración de protocolo rinde al máximo cuando empleados remotos individuales se conectan a la LAN de una oficina central. Además, el encapsulado L2TP añade una latencia innecesaria y elevada a los routers de sucursales con tráfico estático.

En mi opinión, es una solución muy ineficiente para interconectar de forma permanente dos sedes físicas distintas. Para enlazar ubicaciones corporativas fijas, consulta nuestro artículo sobre cómo configurar una VPN de sitio a sitio guía.

Conclusión

Una configuración MikroTik L2TP VPN bien diseñada proporciona a tu equipo remoto acceso nativo sin necesidad de software adicional de terceros. Los protocolos modernos acaparan los titulares del sector, pero el cifrado AES-256 IPsec convierte esta arquitectura en una opción sólida para entornos empresariales.

Una configuración correcta de NAT-T ayuda a evitar algunos fallos en la Fase 2 en rutas con NAT, pero los errores de PSK, los desajustes en las propuestas y los problemas de firewall pueden seguir interrumpiendo la negociación. Ten en cuenta que L2TP e IPsec juntos añaden sobrecarga de encapsulado y reducen el MTU efectivo. El coste de rendimiento proviene del encapsulado adicional de paquetes, no de una segunda capa de cifrado.

La propia documentación de IPsec de MikroTik confirma que la aceleración por hardware utiliza un motor de cifrado integrado en el CPU para acelerar el proceso de cifrado; sin él, todo el trabajo criptográfico recae sobre el CPU principal y el rendimiento cae de forma notable.

Desplegar tu arquitectura en routers con aceleradores criptográficos nativos evita cuellos de botella en el CPU y mantiene la red funcionando a plena velocidad de línea.