Los servidores VPS con Linux ofrecen mayor seguridad que los sistemas Windows gracias a su modelo de seguridad integrado Linux Security Model. Aun así, ningún sistema es invulnerable. Los atacantes escanean millones de servidores a diario en busca de vulnerabilidades para robar datos o lanzar ataques a gran escala.

Configurar correctamente un servidor Linux es imprescindible para mantenerlo seguro. Las instalaciones nuevas de VPS vienen con ajustes predeterminados que priorizan la accesibilidad por encima de la seguridad. Saber cómo proteger una implementación de servidor Linux es clave para resistir amenazas en constante evolución sin perder funcionalidad. Esta guía presenta 20 pasos esenciales para fortalecer la infraestructura de tu servidor Linux y convertir un sistema vulnerable en uno que bloquea los ataques más comunes.

¿Qué es un VPS con Linux?

Un VPS con Linux (Virtual Private Server) corre en plataformas cloud con recursos dedicados, aislados del resto de usuarios. A diferencia del hosting compartido, donde una cuenta comprometida puede afectar a las demás, el hosting VPS seguro mantiene tu entorno aislado. Aun así, los atacantes siguen apuntando a servidores VPS sin protección para robar datos, instalar malware o lanzar ataques contra otros sistemas.

Al contratar comprar VPS con Linux hosting, el sistema operativo viene preinstalado con una configuración básica. Esa configuración predeterminada prioriza la facilidad de uso sobre la seguridad, dejando el servidor expuesto a ataques automatizados que buscan vulnerabilidades conocidas. Proteger los datos en la nube con servidores VPS requiere medidas proactivas que van más allá de la instalación inicial.

Por qué debes proteger tu VPS con Linux

Los servidores sin protección se convierten en objetivos pocas horas después de ponerse en línea. Las organizaciones enfrentan ahora una media de 1.876 ciberataques por semana, lo que representa un aumento del 75% respecto al año anterior. Saber cómo proteger la infraestructura de un servidor Linux es fundamental para resistir estas amenazas continuas.

Lo más peligroso es que los ataques sofisticados suelen pasar desapercibidos. Los atacantes pueden acceder a tus datos, interceptar comunicaciones o consumir los recursos de tu servidor sin dejar señales evidentes. Mantener un hosting VPS seguro exige medidas proactivas: los atacantes no avisan cuando entran. Para cuando detectas actividad sospechosa, el daño puede ser considerable.

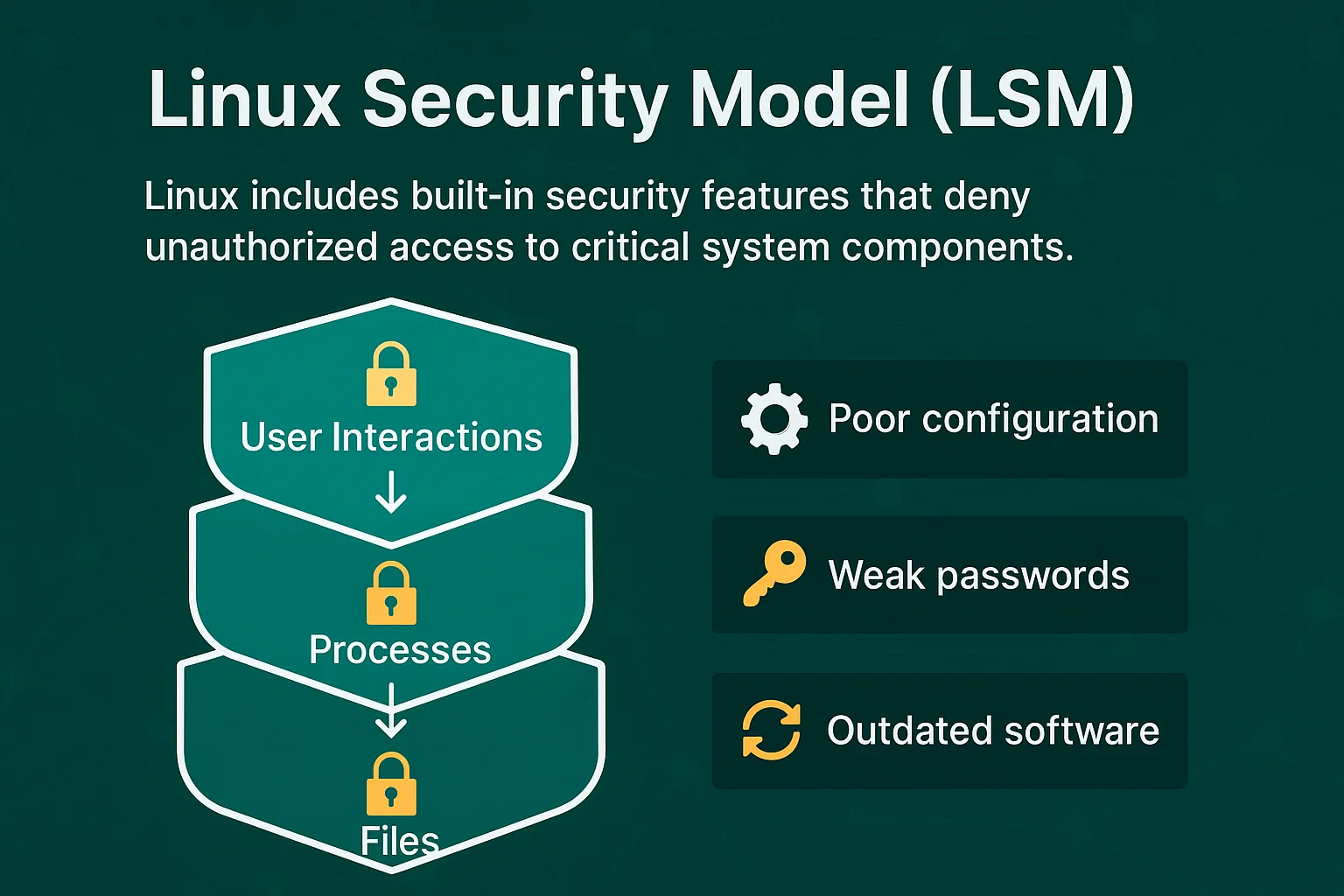

Modelo de Seguridad de Linux (LSM)

Linux incluye funciones de seguridad integradas que bloquean el acceso no autorizado a los componentes críticos del sistema. El diagrama del modelo de seguridad de Linux muestra cómo los controles de acceso protegen archivos, procesos e interacciones de usuario. Esto crea múltiples capas de seguridad que dificultan la explotación en comparación con otros sistemas operativos.

Sin embargo, los LSM no pueden prevenir ataques causados por una configuración deficiente, contraseñas débiles o software desactualizado. Proporcionan la base para saber cómo proteger un servidor Linux, pero requieren una implementación adecuada para ser eficaces en Alojamiento de Ubuntu VPS y otras distribuciones de Linux.

20 formas de proteger Linux VPS

Estas medidas de seguridad van desde cambios básicos de configuración hasta sistemas de monitorización avanzados. Dominar cómo proteger entornos de servidor Linux implica aplicar estos pasos de forma sistemática para construir un servidor Linux que resista los vectores de ataque más comunes.

Cada técnica aborda vulnerabilidades específicas que los atacantes suelen explotar. Los métodos van desde configuraciones fundamentales que todo servidor necesita hasta sistemas de monitorización sofisticados para la detección de amenazas avanzadas. Algunas medidas ofrecen protección inmediata, mientras que otras generan resiliencia de seguridad a largo plazo. El orden de implementación importa: los pasos básicos de hardening deben preceder a las herramientas de monitorización avanzadas. En conjunto, estas 20 estrategias crean capas de seguridad superpuestas que reducen significativamente la superficie de ataque de tu servidor.

1. Mantén el software actualizado

El software desactualizado contiene vulnerabilidades de seguridad conocidas que los atacantes aprovechan. Los desarrolladores publican parches de forma periódica para corregirlas, por lo que mantener el software al día es tu primera línea de defensa para proteger los sistemas de servidor Linux.

Configura las actualizaciones automáticas para los parches de seguridad críticos:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yConfigura notificaciones por correo electrónico sobre actualizaciones disponibles para estar al tanto de los parches de seguridad que requieren revisión manual.

2. Desactiva el acceso de root

Todo servidor Linux incluye una cuenta de usuario «root» con acceso ilimitado al sistema. Como los atacantes saben que esta cuenta siempre existe, la atacan con ataques de fuerza bruta para adivinar contraseñas y tomar el control total del servidor.

Crea un nuevo usuario administrativo antes de desactivar el acceso root:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdEsto obliga a los atacantes a adivinar tanto el nombre de usuario como la contraseña, lo que aumenta considerablemente la seguridad.

3. Genera un par de claves SSH

Los accesos mediante contraseña, especialmente si son débiles, pueden ser una vulnerabilidad. La autenticación con claves SSH es una alternativa más segura. Al usar claves criptográficas en lugar de contraseñas, garantizas un método de autenticación más sólido y difícil de comprometer.

Esta medida de seguridad es especialmente importante, dado que las credenciales robadas son el vector de ataque inicial en el 24 % de las filtraciones de datos según estudios de seguridad. Este tipo de ataque tarda más en detectarse y contenerse que cualquier otro método, lo que hace que la prevención mediante claves SSH sea imprescindible.

Genera pares de claves SSH para una autenticación segura:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipLas claves SSH pueden tener hasta 4096 bits de longitud, lo que las hace exponencialmente más seguras que incluso las contraseñas más complejas.

4. Habilitar la autenticación en dos pasos

La autenticación en dos pasos añade una segunda capa de verificación más allá de las contraseñas. Aunque un atacante consiga tu contraseña, no podrá acceder al servidor sin el segundo factor de autenticación.

Instala y configura la autenticación en dos pasos:

sudo apt install libpam-google-authenticator

google-authenticatorConfigura tu aplicación de autenticación móvil para generar códigos temporales de acceso al servidor.

5. Cambiar el puerto SSH

El puerto predeterminado de SSH (22) recibe intentos de ataque continuos por parte de herramientas de escaneo automatizadas. Cambiar a un puerto personalizado reduce la exposición a estos ataques automatizados. Teniendo en cuenta que el coste medio global de una filtración de datos alcanzó los 4,88 millones de dólares en 2024, incluso medidas de seguridad sencillas como cambiar el puerto ofrecen una protección valiosa frente a amenazas automatizadas.

Para la mayoría de distribuciones Linux:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdPara Ubuntu 23.04 y versiones posteriores:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceImportante: Prueba el nuevo puerto antes de cerrar tu sesión actual:

# Test connection in a new terminal

ssh username@server-ip -p 2222Actualiza las reglas del firewall para permitir el nuevo puerto:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingRecuerda especificar el nuevo puerto al conectarte: ssh nombre_de_usuario@dirección-ip-del-servidor -p 2222

6. Deshabilitar puertos de red y IPv6 que no estén en uso

Los puertos de red abiertos son puntos de entrada para los atacantes. Cada servicio en ejecución crea posibles vulnerabilidades, así que deshabilita los servicios innecesarios y los puertos asociados.

Ver los puertos abiertos actualmente:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnUsa iptables para gestionar las reglas del firewall y cerrar los puertos innecesarios.

Deshabilitar IPv6 si no es necesario:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Actualizar la configuración de red (busca tu archivo netplan real):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Configurar un firewall

Los firewalls controlan qué tráfico de red puede llegar a tu servidor. Bloquean las conexiones no autorizadas y permiten el tráfico legítimo a través de los puertos especificados.

Configuración rápida de UFW:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableReglas esenciales del firewall:

| Propósito | Comando | Resultado |

| Permitir HTTP | sudo ufw allow 80 | Tráfico web permitido |

| Permitir HTTPS | sudo ufw allow 443 | Tráfico web seguro |

| Permitir puerto personalizado SSH | sudo ufw allow 2222 | SSH en puerto personalizado |

| Bloquear una IP específica | sudo ufw deny from 192.168.1.100 | IP completamente bloqueada |

Comprobar el estado del firewall:

sudo ufw status verboseEsta configuración bloquea todo el tráfico entrante excepto las conexiones SSH.

8. Instalar aplicaciones antimalware y antivirus

Los sistemas Linux pueden infectarse con malware que roba datos, mina criptomonedas o abre puertas traseras para los atacantes. El software antimalware detecta y elimina estas amenazas antes de que comprometan el sistema.

Instalar ClamAV para un análisis de virus completo:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamEjecutar análisis manuales en los directorios críticos:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removePara mayor protección, instalar Maldet junto con ClamAV:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useProgramar análisis automáticos diarios con cron:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Instalar un escáner de rootkits

Los rootkits son programas maliciosos que se ocultan en las capas más profundas del sistema operativo y suelen pasar desapercibidos para el antivirus estándar. Pueden dar a los atacantes acceso persistente al sistema sin que los métodos de detección habituales los detecten.

Instalar y configurar Chkrootkit para la detección de rootkits:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDInstalar RKHunter para protección adicional contra rootkits:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkCrear análisis automáticos semanales de rootkits:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logSi se detectan rootkits, aísla el servidor de inmediato y considera reinstalar el sistema operativo por completo, ya que eliminar rootkits sin comprometer la integridad del sistema es extremadamente difícil.

10. Usa Fail2Ban para la prevención de intrusiones

Fail2Ban supervisa los intentos de inicio de sesión y bloquea automáticamente las direcciones IP que muestran comportamiento malicioso, como intentos de acceso fallidos repetidos.

Instalación rápida:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localConfiguración esencial de protección SSH:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Valores clave de configuración:

| Configuración | Valor | Significado |

| maxretry | 3 | Intentos fallidos antes del bloqueo |

| duración del baneo | 3600 | Duración del bloqueo (1 hora) |

| tiempo de búsqueda | 600 | Ventana de tiempo (10 minutos) |

Iniciar y habilitar:

sudo systemctl start fail2ban

sudo systemctl enable fail2banComprobar IPs bloqueadas:

sudo fail2ban-client status sshd11. Activa SELinux

Security-Enhanced Linux (SELinux) aplica controles de acceso obligatorios que limitan lo que pueden hacer los programas, incluso si están comprometidos. Añade una capa de seguridad adicional más allá de los permisos estándar de Linux.

Comprobar y habilitar SELinux:

sestatus

sudo setenforce enforcingLas políticas de SELinux impiden que las aplicaciones comprometidas accedan a recursos del sistema no autorizados. Sigue estas instrucciones breves para sacar el máximo partido a SELinux para una configuración óptima.

12. Protege archivos, directorios y correos electrónicos

Cifra los archivos sensibles para protegerlos de accesos no autorizados, incluso si un atacante consigue acceder al sistema. Esto es fundamental en configuraciones de servidor de archivos Linux que gestionan datos sensibles.

Usa GPG para cifrar archivos:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameEstablece los permisos de archivo adecuados para restringir el acceso:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Realiza copias de seguridad con regularidad

Las copias de seguridad periódicas te permiten recuperarte de incidentes de seguridad, fallos de hardware o pérdidas accidentales de datos. Automatizarlas reduce el riesgo de error humano y es un componente clave de cualquier estrategia segura de alojamiento VPS.

Crea scripts de copia de seguridad automatizados:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logGuarda las copias de seguridad en varios lugares, incluido almacenamiento externo, siguiendo la regla de copia de seguridad 3-2-1.

14. Crea particiones de disco

El particionado de disco separa los archivos del sistema de los datos de usuario, lo que limita el daño si una partición se ve comprometida. Además, evita que el agotamiento del espacio en una partición afecte al sistema completo.

Esquema de particionado recomendado:

/boot – 500MB (archivos de arranque)

/ – 20GB (archivos del sistema)

/home – 50GB (datos de usuario)

/var – 10GB (registros y bases de datos)

/tmp – 2GB (archivos temporales)

swap – 2GB (memoria virtual)

Monta las particiones temporales con restricciones de seguridad:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Aplicar inmediatamente

sudo mount -aVerifica la seguridad de las particiones:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionEl noexec la opción impide que se ejecuten archivos maliciosos, nosuid deshabilita los bits set-user-ID, y nodev impide la creación de archivos de dispositivo en directorios temporales.

15. Monitorizar los registros del servidor

Los registros del servidor almacenan toda la actividad del sistema y son una señal de alerta temprana ante incidentes de seguridad. Revisarlos con regularidad permite detectar patrones inusuales antes de que se conviertan en amenazas graves.

Registros clave a monitorizar:

| Archivo de registro | Propósito | Comando |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Intentos de inicio de sesión | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Mensajes del sistema | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Tráfico web | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | IPs bloqueadas | sudo tail -f /var/log/fail2ban.log |

Comandos rápidos para analizar registros:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Monitorización automática de registros:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllConfigura la rotación de registros para evitar que los archivos de log consuman demasiado espacio en disco.

16. Usa contraseñas seguras

Las contraseñas seguras resisten los ataques de fuerza bruta y los ataques de diccionario. Las contraseñas débiles pueden descifrarse en minutos con la potencia de cómputo actual.

Requisitos de contraseña:

- Mínimo 12 caracteres

- Combinación de mayúsculas, minúsculas, números y símbolos

- Sin palabras del diccionario ni información personal

- Única para cada cuenta

Utiliza gestores de contraseñas para generar y almacenar contraseñas complejas de forma segura. Combinadas con otros principios del modelo de seguridad Linux con diagrama, las contraseñas seguras forman múltiples capas defensivas que protegen contra el acceso no autorizado.

17. Prefiere SFTP sobre FTP

El protocolo FTP estándar transmite datos y credenciales en texto plano, lo que los expone a quienes interceptan el tráfico de red. SFTP cifra toda la transmisión de datos, protege la información sensible y es compatible con arquitecturas de servidor de archivos seguras Linux.

Configura el acceso exclusivo mediante SFTP:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpDeshabilita los servicios FTP estándar para eliminar el riesgo de seguridad:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Activa las actualizaciones automáticas del CMS

Los sistemas de gestión de contenidos (WordPress, Drupal, Joomla) publican parches de seguridad con frecuencia. Activar las actualizaciones automáticas garantiza que las vulnerabilidades críticas se corrijan sin demora.

Para WordPress, añade lo siguiente a wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Revisa los registros de actualización para verificar la compatibilidad y el correcto funcionamiento.

19. Deshabilita las subidas anónimas por FTP

FTP anónimo permite que cualquiera suba archivos a tu servidor sin autenticarse. Esto puede convertir tu servidor en un alojamiento de contenido ilegal, malware o en un punto de distribución para ataques.

Configura vsftpd para exigir autenticación:

sudo nano /etc/vsftpd.conf# Deshabilitar el acceso anónimo

anonymous_enable=NO# Habilitar autenticación de usuarios locales

local_enable=YES

write_enable=YES

local_umask=022# Restringir usuarios a sus directorios personales

chroot_local_user=YES

allow_writeable_chroot=YES# Configuración de seguridad

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOReinicia el servicio FTP:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdCrea cuentas de usuario de FTP con permisos restringidos:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsSupervisa los registros de acceso de FTP para detectar actividad sospechosa:

sudo tail -f /var/log/vsftpd.log20. Configurar protección contra ataques de fuerza bruta

Añade múltiples capas de protección contra fuerza bruta más allá de Fail2Ban para defenderte de ataques automatizados sofisticados.

Configura protecciones adicionales:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Usa herramientas como DenyHosts junto con Fail2Ban para una protección completa.

Conclusión

Proteger un VPS Linux implica implementar múltiples capas de defensa, desde cambios básicos de configuración hasta sistemas de monitorización avanzados. Empieza por las medidas fundamentales (actualizaciones de software, configuración del cortafuegos, refuerzo de SSH) antes de incorporar herramientas más avanzadas como la detección de intrusiones y la monitorización automatizada.

Un servidor Linux seguro requiere mantenimiento continuo, no una configuración puntual. Revisa los registros con regularidad, actualiza el software y ajusta las medidas de seguridad a medida que evolucionan las amenazas. Invertir en una configuración de seguridad adecuada evita brechas de datos costosas y garantiza la fiabilidad del sistema.

Estas medidas de seguridad funcionan de forma conjunta: ninguna técnica por sí sola ofrece protección completa. Implementar las 20 estrategias crea capas de seguridad superpuestas que reducen considerablemente la exposición de tu servidor a los ataques más habituales. Ya sea que necesites configuraciones de servidor de archivos Linux seguro o protección general para el alojamiento de VPS, estos pasos fundamentales ofrecen una base de seguridad sólida.