WireGuard con un clic

Si no tienes conocimientos técnicos o prefieres no encargarte tú mismo de la configuración, ofrecemos un servicio de VPN WireGuard sencillo con un solo clic.

- Inicia sesión en el panel de control de Cloudzy

- Selecciona «WireGuard» de la lista de aplicaciones

- Crea un VPS en la ubicación que prefieras con el plan que mejor se adapte a tus necesidades. Una máquina Ubuntu con especificaciones básicas será suficiente.

Una vez que tu VPS esté listo,

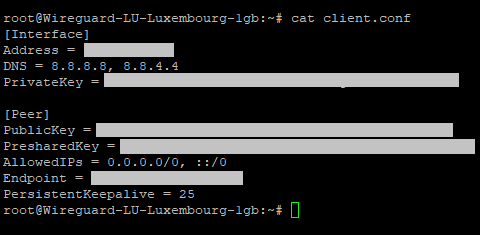

Paso 1: Inicia sesión y ejecuta el siguiente comando para ver tu configuración:

cat client.conf

Verás algo como esto:

Paso 2: Usa esta configuración para crear un nuevo túnel en tu cliente WireGuard en tu PC, y ya tendrás una conexión VPN segura.

La tecnología VPS es bastante eficaz para asignar a los usuarios una IP nueva y ocultar su dirección IP local original. Aun así, hay usuarios que buscan un nivel mayor de seguridad y anonimato en línea, y con razón: la privacidad en internet se deteriora cada vez más. Por eso, muchos han optado por combinar VPS y VPN. Algunos usan servidores VPS como servidores VPN; otros usan el VPN en on su servidor VPS, es decir, instalan y operan su VPS con un VPN activo. WireGuard, junto con otras opciones populares como OpenVPN y Cisco es una opción muy extendida, principalmente porque se adapta con facilidad al sistema operativo que vayas a usar e incluso puede emplearse para operaciones de proxy inverso. Esto ha dado lugar a servidores VPS que algunos denominan WireGuard VPS.

En este artículo nos familiarizaremos con WireGuard VPN, sus ventajas y características, y veremos cómo instalarlo en nuestro servidor VPS Ubuntu. También exploraremos la conocida función de proxy inverso de WireGuard VPN.

- WireGuard con un clic

- ¿Qué es WireGuard VPN?

- Ventajas de WireGuard VPN

- Configuración de WireGuard VPS (Ubuntu 🐧)

- Requisitos previos

- Paso 1: Actualiza tu repositorio

- Paso 2: Obtén los archivos de WireGuard VPN

- Paso 3: Obtén las claves pública y privada

- Paso 4: Configura IPv4 y IPv6

- Paso 5: Configura el reenvío de puertos y el archivo /etc/sysctl.conf

- Paso 6: Ajusta el cortafuegos (opcional)

- Paso 7: Configuración del servidor

- Proxy inverso con WireGuard

- La mejor forma de conectar VPS a la red doméstica

- Conclusión

- Preguntas frecuentes

¿Qué es WireGuard VPN?

WireGuard VPN es un cliente y servicio VPN innovador que funciona principalmente como protocolo de comunicación. Escrito originalmente por Jason A. Donenfeld en 2015, ha evolucionado hasta convertirse en software VPN de código abierto. A pesar de su corta trayectoria, WireGuard VPN destaca por su flexibilidad y su amplio conjunto de funcionalidades. WireGuard sigue en desarrollo activo y continúa incorporando nuevas características. Wireguad transmite datos a través del protocolo UDP como su protocolo VPN principal. Una de las principales promesas de WireGuard VPN es superar en rendimiento a protocolos consolidados como OpenVPN e IPsec.

WireGuard también es conocido por su interfaz minimalista y su facilidad de uso, con el usuario final como prioridad. Configurar otros clientes VPN puede ser tedioso: hay demasiadas opciones y botones. WireGuard utiliza exclusivamente el protocolo UDP, por lo que no tendrás que lidiar con configuraciones complejas, y el proceso de instalación es sencillo. En definitiva, WireGuard apunta a convertirse en la solución VPN completa tanto para usuarios avanzados como para principiantes. Pero ¿cuáles son sus principales ventajas?

Ventajas de WireGuard VPN

WireGuard VPN cuenta con una serie de ventajas que lo han hecho lo suficientemente fiable y popular como para dar lugar a lo que muchos denominan la WireGuard VPS. Entre estas ventajas se incluyen, aunque no de forma exclusiva:

- Criptografía avanzada con protocolos como Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2 y SipHash24.

- Seguridad sólida y fácil de entender, configurable con pocas líneas de código.

- Implementación de proxy inverso

- Instalación sencilla e interfaz intuitiva

- Desarrollo de código abierto, lo que te permite modificar el programa según tus necesidades o contribuir a su desarrollo.

- El cifrado AED-256 avanzado garantiza la seguridad total de los datos.

- La configuración de itinerancia integrada permite una asignación eficiente de recursos por usuario final.

- Un programa ligero que puede ejecutarse en cualquier dispositivo

- El protocolo UDP permite opciones VPN con una velocidad y latencia muy bajas.

- Compatibilidad con una gran cantidad de plataformas, incluyendo Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS y versiones de Windows a partir de la 7.

Leer también: Cómo instalar un servidor PPTP VPN en tu VPS

La gran capacidad de configuración de WireGuard y la cantidad de recursos que soporta lo hacen ideal para usuarios de VPS que cambian de dispositivo o sistema operativo con frecuencia. Empecemos con el proceso de instalación. Comenzamos con Ubuntu como representante de Linux.

Configuración de WireGuard VPS (Ubuntu 🐧)

La configuración de Wireguard VPS en un Ubuntu VPS no difiere de instalarla en un sistema local, con la diferencia importante de que primero debes iniciar sesión en tu cuenta de VPS. Así que antes de nada, asegúrate de haber iniciado sesión con el protocolo que uses para tu servidor VPS. Normalmente, aunque no siempre, el protocolo de Ubuntu es SSH, y para Windows es RDP.

Requisitos previos

Necesitarás un usuario no root con acceso sudo para ejecutar los comandos que usaremos para instalar WireGuard en VPS. Si vas a alojar un WireGuard VPN en tu WireGuard VPS, también necesitas dos servidores Ubuntu separados con versiones y parches coincidentes: uno para el alojamiento y otro como cliente. Si no quieres alojar, omite este paso opcional; con una sola cuenta de acceso sudo es suficiente.

Paso 1: Actualiza tu repositorio

Instalar cualquier programa en Ubuntu comienza por actualizar el repositorio y los paquetes del sistema. Ejecuta el siguiente comando para actualizarlos:

$ sudo apt updatePaso 2: Obtén los archivos de WireGuard VPN

Ahora ejecutamos directamente el siguiente comando para descargar e instalar WireGuard VPN:

$ sudo apt install wireguard -yEspera a que los archivos se descarguen e instalen.

Paso 3: Obtén las claves pública y privada

Necesitarás estas claves para ejecutar WireGuard VPN en tu Ubuntu. Ejecuta el siguiente comando para obtener la clave privada:

$ wg genkey | sudo tee /etc/wireguard/private.keyY luego el siguiente comando para obtener la clave pública:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyPaso 4: Configura IPv4 y IPv6

Ahora necesitamos configurar un rango de direcciones IP. Como parte de tu servidor WireGuard VPS, voy a usar un rango IP de ejemplo, pero puedes reemplazar la dirección en la línea de comandos para definir tu propio rango. Usa nano con el siguiente comando:

$ sudo nano /etc/wireguard/wg0.confLuego introduce las siguientes líneas para configurar el rango de IP:

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueEn el editor, guarda el archivo resultante.

Paso 5: Configura el reenvío de puertos y el archivo /etc/sysctl.conf

Aquí necesitamos modificar una línea en la carpeta mencionada para que la conexión funcione más adelante. Ejecuta el primer comando para abrir el archivo /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confLuego añade las siguientes líneas una a una para habilitar el reenvío:

net.ipv4.ip_forward=1

Y esta línea, si vas a usar IPv6:

net.ipv6.conf.all.forwarding=1

Abre el terminal e introduce los siguientes comandos para leer los valores de tu interfaz de entrada y salida:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

Y lo siguiente para IPv6:

net.ipv6.conf.all.forwarding = 1

Paso 6: Ajusta el cortafuegos (opcional)

En este paso, necesitamos configurar el cortafuegos, como se requiere en muchos programas de red instalados en Ubuntu. Primero, localiza la interfaz de red pública de tu servidor con este comando:

$ ip route list defaultLuego busca esta línea en la salida:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 indica la interfaz de red pública. Debes añadirla a tu tabla de IP. Abre el archivo de configuración:

$ sudo nano /etc/wireguard/wg0.confVe al final del archivo y añade el siguiente bloque de texto, simplemente cópialo y pégalo:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEElimina las líneas según si vas a usar IPv4 o IPv6. Ahora pasemos a la parte importante: abrir una excepción para los puertos UDP en los que corre WireGuard. Por defecto, este puerto es el 51820, así que es el que debemos abrir. Ejecuta el comando:

$ sudo ufw allow 51280/udpAhora activa y desactiva UFW rápidamente para aplicar los cambios realizados:

$ sudo ufw disable

$ sudo ufw enableComprueba las reglas de UFW con el siguiente comando:

$ sudo ufw statusLa salida debería tener este aspecto:

Para Acción Desde

— —— —-

51820/udp PERMITIR en Cualquier lugar

OpenSSH PERMITIR Desde Cualquier Lugar

51820/udp (v6) PERMITIR Desde cualquier lugar (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Paso 7: Configuración del servidor

Ya tienes el cliente WireGuard instalado y listo para conectarse. Puedes usar cualquier servidor que hayas creado o contratado para conectarte con él. Si quieres montar tu propio servidor WireGuard VPS para usarlo como VPN, sigue este paso.

Vamos a usar una secuencia de tres comandos para lograrlo. El primero habilita WireGuard para que arranque en cada inicio y reinicio del sistema. El segundo inicia el servicio y el tercero lo mantiene en ejecución. Introduce los comandos uno a uno:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Enhorabuena: ya tienes el cliente y tu propio servidor en funcionamiento. Puedes usar el cliente para conectarte a otro servidor, o bien arrancar el cliente WireGuard en otro equipo y conectarte a tu propio host WireGuard VPS que actúa como VPN.

Leer también: Los mejores VPS para VPN en 2022

Proxy inverso con WireGuard

Una de las características más destacadas de WireGuard VPS es su capacidad para funcionar como proxy inverso junto con herramientas como Nginx. Los proxies inversos son útiles para eludir la censura en internet. También resultan muy útiles para optimizar el flujo de datos de ciertos programas y aplicaciones hacia el host de destino. Aquí tienes una guía rápida para configurar el proxy inverso de WireGuard con Nginx.

Paso 1: Instalar Nginx

Ejecuta el siguiente comando para instalar Nginx:

sudo apt update -y && sudo apt install -y nginxA continuación, introduce esta línea para mantener el servidor web Nginx en ejecución:

sudo systemctl start nginxPaso 2: Configurar Nginx

Abre el siguiente archivo de configuración con permisos de superusuario:

/etc/nginx/nginx.conf

Busca la sección que contiene "stream{" y añade estas líneas adicionales:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Cierra nano y ejecuta el siguiente comando para verificar el archivo de configuración de Nginx:

sudo nginx -tCon estas líneas has habilitado el puerto 80, necesario para ejecutar un proxy inverso.

Paso 3: Conectarse a través del puerto 80 de HTTP

Ahora toca ponerlo todo en marcha y conectar el proxy inverso, que permitirá que varios dispositivos se conecten al VPN a través de una red bloqueada con mejor rendimiento. Primero, abre el archivo de configuración del túnel del equipo y cambia el puerto HTTP activo de 51820 a 80. Luego arranca WireGuard y conéctalo: esto creará un proxy inverso en la red usando el puerto 80. ¡Listo!

La mejor forma de conectar VPS a la red doméstica

Quienes viajan con frecuencia y necesitan la IP estática de su red laboral o doméstica para realizar ciertas tareas pueden usar WireGuard VPN en su servidor VPS para conectarse a través del VPS a sus redes de casa o del trabajo. Para ello se necesitan un servidor VPS y un VPN instalado en ese servidor. WireGuard incluye esta función de forma nativa, por lo que es una de las plataformas más eficientes para conectar tu VPN a tu red doméstica. Este despliegue de un VPS Ubuntu ofrece una experiencia de WireGuard VPN única y muy satisfactoria.

La elección obvia

La elección obvia

La mayoría de servidores que ejecutan Linux usan Ubuntu. ¿Por qué no el tuyo? Descubre por qué todo el mundo elige Ubuntu y consigue un VPS Ubuntu optimizado.

Obtén tu VPS UbuntuConclusión

Si necesitas un servidor VPS para ejecutar tu WireGuard VPN, puedes optar por el VPS Ubuntu Linux de élite de Cloudzy. Incluye las últimas actualizaciones y más de 12 centros de datos diferentes para elegir. Tiene una excelente compatibilidad con distintos servicios VPN, incluido WireGuard, y te ayudará a gestionar operaciones como proxies inversos, además de conectar el VPS a tu red de trabajo o doméstica. Los servidores Ubuntu de Cloudzy cuentan con seguridad reforzada, facturación flexible, distintas opciones de pago y una garantía de devolución de 14 días.

Preguntas frecuentes

OpenVPN vs WireGuard: ¿cuál es más rápido?

El protocolo UDP de Wireguard lo convierte en uno de los servicios VPN más rápidos del mundo, por encima incluso de OpenVPN. Eso sí, tiene algunas limitaciones, aunque ninguna de importancia.

¿WireGuard VPN es gratuito?

Sí. Wireguard es gratuito y de código abierto. Puedes instalar el cliente sin coste alguno y configurar tu propio servidor, o contratar uno si necesitas recursos dedicados. El cliente y los servicios son gratuitos.

¿Necesito reenvío de puertos para WireGuard?

Es posible que necesites redirigir algunos puertos para que WireGuard funcione en Linux. En esta guía usamos el puerto 80 para el proxy inverso y el puerto 51820 para el uso normal de VPN.