Hai cercato Chrome Remote Desktop e trovato la frase "rischio di sicurezza" associata ad esso. È una domanda legittima, e merita una risposta precisa piuttosto che rassicurazioni vaghe o un elenco di avvertenze senza contesto.

Questo articolo affronta i veri problemi di sicurezza di Chrome Remote Desktop: cosa protegge bene lo strumento, dove sono i veri gap, e i passaggi concreti per colmarli. Sia per un utente domestico che per un professionista IT, i rischi sono identici; cambiano solo le conseguenze.

Quanto È Sicuro Chrome Remote Desktop?

Chrome Remote Desktop è mantenuto secondo gli standard di infrastruttura di Google, e le sue protezioni predefinite sono reali piuttosto che cosmetiche. Il difetto di sicurezza di Chrome Remote Desktop che la maggior parte degli utenti riscontra non risiede nello strato di crittografia; si trova nella configurazione dell'account e nella configurazione della rete.

Eseguire una revisione della sicurezza di Chrome Remote Desktop significa esaminare sia ciò che viene fornito per impostazione predefinita che ciò che configuri successivamente. I punti di forza dello strumento meritano uno sguardo imparziale prima che i gap vengono messi in evidenza, poiché escluderlo categoricamente porta a decisioni sbagliate in entrambe le direzioni.

Crittografia: TLS/SSL e AES

Ogni trasmissione di CRD passa attraverso un tunnel crittografato TLS/SSL con crittografia AES sovrapposta. I dati che si spostano tra il tuo dispositivo e la macchina remota non possono essere letti da terzi in transito, inclusi l'operatore di rete o il tuo ISP.

Il PIN e i codici monouso sono verificati lato client e mai inviati ai server di Google in forma leggibile. Il contenuto della sessione viaggia su un percorso diretto, STUN, o TURN/relay a seconda delle condizioni di rete; tutte le sessioni di desktop remoto sono completamente crittografate su tutte e tre le modalità, secondo la documentazione ufficiale di Google.

Per uso personale su una rete affidabile, la sicurezza di Chrome Remote Desktop è paragonabile allo standard di crittografia applicato nelle transazioni finanziarie online. La maggior parte degli utenti sottovaluta quanto solida sia questa base prima che i gap di configurazione inizino a importare.

Autenticazione dell'Account Google e Verifica a Due Fattori

L'accesso a CRD richiede un account Google attivo e autenticato supportato da protezioni contro attacchi brute-force, rilevamento di login sospetti e avvisi di takeover dell'account a livello di piattaforma. Questa base di autenticazione è genuinamente robusta, distinguendo CRD da strumenti che si affidano a password standalone.

L'attivazione della verifica a 2 step riduce drasticamente il rischio di acquisizione dell'account tramite password su qualsiasi implementazione CRD. Non elimina le minacce post-autenticazione come i token di sessione rubati, quindi funziona meglio come uno strato all'interno di un approccio più ampio di consolidamento dell'accesso.

Il nostro articolo su Che cos'è Chrome Remote Desktop? descrive il modello di accesso completo e il processo di configurazione nei dettagli. Le preoccupazioni sulla sicurezza di Chrome remote desktop diventano molto più specifiche una volta compresi i meccanismi a livello account, ed è esattamente lì che inizia la sezione successiva.

Rischi di Sicurezza di Chrome Remote Desktop

Le preoccupazioni sulla sicurezza di Chrome Remote Desktop corrispondono direttamente ai modelli di violazione documentati nel settore. Secondo il Sophos Rapporto Avversari Attivi per 1H 2024, i criminali informatici hanno abusato di Remote Desktop Protocol nel 90% degli attacchi gestiti da Sophos incident response nel 2023.

I servizi di accesso remoto esterno sono stati il metodo di accesso iniziale principale nel 65% di questi casi, su oltre 150 investigazioni in 23 paesi. Questi dati riguardano gli strumenti di desktop remoto in generale; le sezioni seguenti identificano dove questi modelli si applicano a CRD nello specifico.

Problemi di Privacy

CRD è integrato nell'ecosistema account Google. I timestamp di connessione, gli identificatori del dispositivo e la frequenza di accesso sono tutti legati a quell'account. Il problema di sicurezza di Chrome remote desktop Google qui è strutturale: l'intero modello di identità dello strumento vive all'interno di un singolo account Google.

Un account compromesso tramite phishing o furto di token del browser offre a un attaccante visibilità diretta su tutti i dispositivi remoti registrati. Non è una violazione autonoma di accesso remoto; è un compromesso completo dell'account Google, il che significa che l'esposizione si estende a ogni servizio collegato, documento e contatto archiviato in quell'account.

Vulnerabilità del WiFi pubblico

Chrome Remote Desktop utilizza WebRTC per il suo percorso di connessione, con la negoziazione iniziale gestita tramite servizi Google prima che venga stabilita una sessione Direct, STUN o TURN/relay. Su reti non affidabili o pubbliche, il routing del traffico e le condizioni di visibilità della rete introducono rischi che una rete privata controllata non avrebbe.

Queste condizioni contano perché gli ambienti WiFi pubblici sono al di fuori del tuo controllo. L'utilizzo di CRD senza precauzioni aggiuntive su una rete condivisa amplia la tua superficie di esposizione oltre a quanto coperto dal solo strato di crittografia.

Una VPN può ridurre l'esposizione su reti non affidabili, ma è uno strato aggiuntivo, non una soluzione per ogni rischio correlato a CRD.

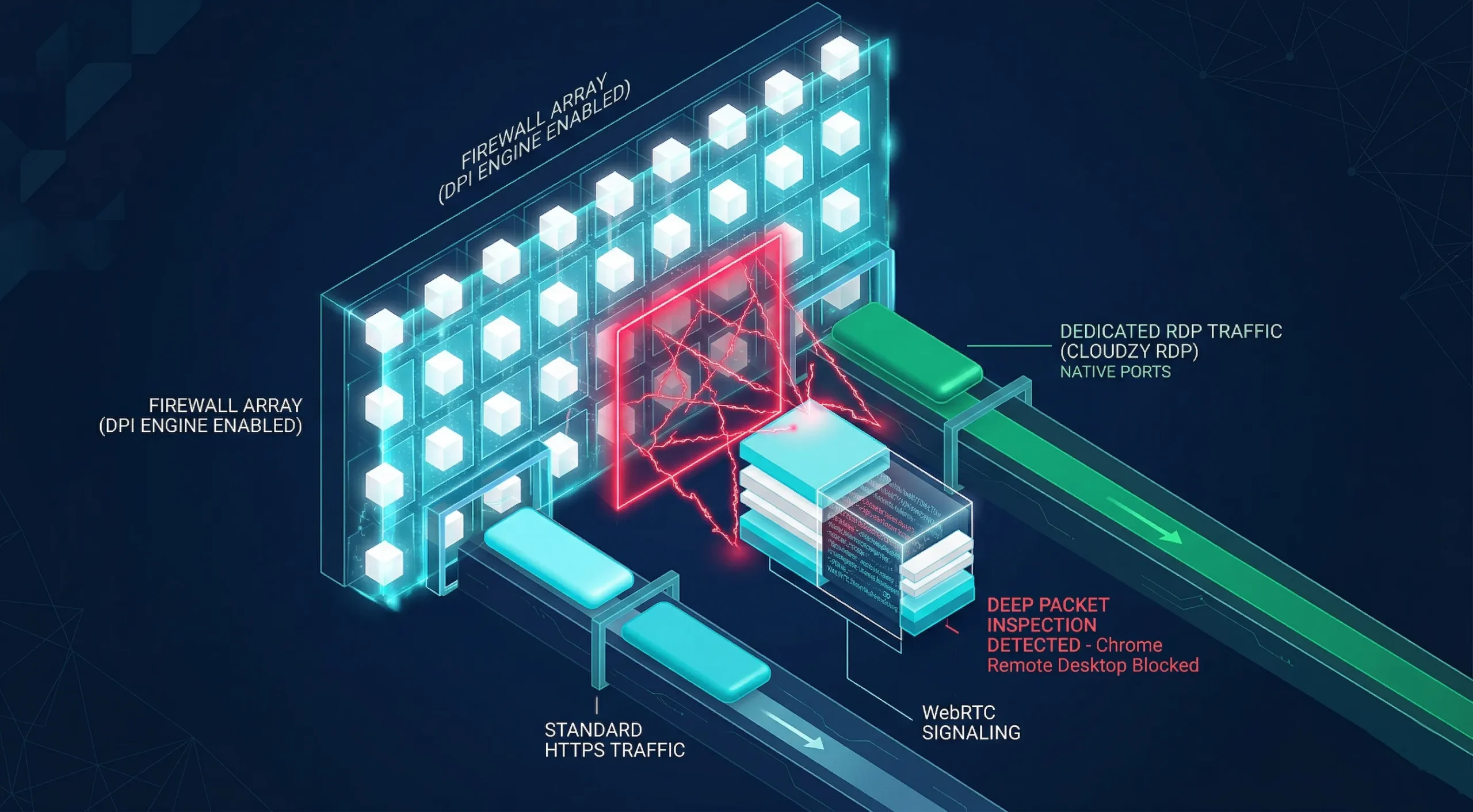

Problemi di firewall e compatibilità

La maggior parte dei router domestici passa il traffico CRD senza alcuna configurazione. Le reti aziendali che eseguono Deep Packet Inspection possono contrassegnare il componente di segnalazione WebRTC e interromperlo senza alcuna notifica all'utente. Su reti restrittive, gli amministratori potrebbero aver bisogno di consentire i service URLs di Chrome Remote Desktop più il traffico su TCP/UDP 443 e 3478.

Dal punto di vista dell'utente, la connessione semplicemente fallisce, senza alcun messaggio di errore che indichi la vera causa. Ho tracciato questo modello di errore in ambienti aziendali; viene costantemente diagnosticato erroneamente come un difetto dell'applicazione CRD piuttosto che un conflitto di policy firewall.

Se gli errori di certificato SSL stanno apparendo sulla stessa rete, Come risolvere il messaggio "Non sicuro" di HTTPS in Chrome tratta la risoluzione dei problemi a livello di porta correlata che si applica nello stesso ambiente firewall e spesso risolve entrambi i problemi in un'unica passata.

Credenziali potenzialmente deboli

Il PIN minimo di CRD è di sei cifre numeriche. Questa soglia non è sufficiente per nulla al di là dell'uso personale occasionale. La maggior parte degli utenti seleziona modelli prevedibili, il che riduce drasticamente lo spazio di ricerca pratico e rende i tentativi di brute-force molto più fattibili di quanto il conteggio delle cifre suggerirebbe.

Il riutilizzo della password a livello di account Google aggrava il problema. Una violazione presso qualsiasi servizio non correlato può fornire agli attaccanti una credenziale verificata da applicare contro l'account Google che controlla l'accesso a tutti i dispositivi CRD registrati.

Secondo Rapporto IBM sul costo di una violazione dei dati 2024, le credenziali rubate sono state il principale vettore di attacco iniziale nel 2024, rappresentando il 16% di tutte le violazioni analizzate in 604 organizzazioni studiate in 12 locations.

Le violazioni basate su credenziali hanno richiesto in media 292 giorni per essere rilevate e contenute, il ciclo di vita più lungo di qualsiasi tipo di attacco nello studio. I rischi di sicurezza di Chrome Remote Desktop legati a credenziali deboli seguono esattamente questo schema nella pratica.

Limiti di Chrome Remote Desktop

Detto questo, i problemi di sicurezza di Chrome Remote Desktop vanno oltre le minacce attuali. CRD è stato progettato per uso personale e supporto remoto di base; i limiti elencati sotto sono scelte di design intenzionali e diventano fattori decisivi per qualsiasi distribuzione professionale.

Nessun controllo Enterprise

Per distribuzioni CRD standard su Windows, Mac o Linux, non c'è registrazione della connessione e nessun controllo d'accesso basato su ruoli. Gli ambienti ChromeOS gestiti forniscono accesso alla console di amministrazione e registrazione di audit a livello di sessione tramite Chrome Enterprise, ma questi controlli non sono disponibili al di fuori di quel contesto gestito.

Notiamo che questo è il punto in cui i valutatori IT escludono costantemente CRD per l'uso organizzativo. Una singola connessione non registrata a dati regolamentati può rappresentare un fallimento di conformità senza percorso di correzione, anche quando ogni altro passo di hardening è in atto.

Dipendenza dall'account e limiti di prestazioni

Se l'account Google associato a CRD diventa inaccessibile, l'accesso remoto può essere interrotto, quindi è una cattiva idea fare di un unico account consumer il tuo unico percorso verso una macchina critica. Valutare questa dipendenza prima della distribuzione è essenziale per qualsiasi team che esegua CRD su sistemi di produzione o business-critical.

I codici di accesso al supporto sono codici monouso e durante una sessione di condivisione attiva all'host viene chiesto ogni 30 minuti di confermare la condivisione continuata. Il trasferimento di file è disponibile nelle sessioni remote ChromeOS gestite ma assente nelle distribuzioni standard Windows, Mac e Linux.

Oltre alle lacune di funzionalità, l'impronta di memoria di Chrome combinata con una connessione remota attiva applica un carico misurabile all'hardware host, degradando le prestazioni su macchine più vecchie nella pratica.

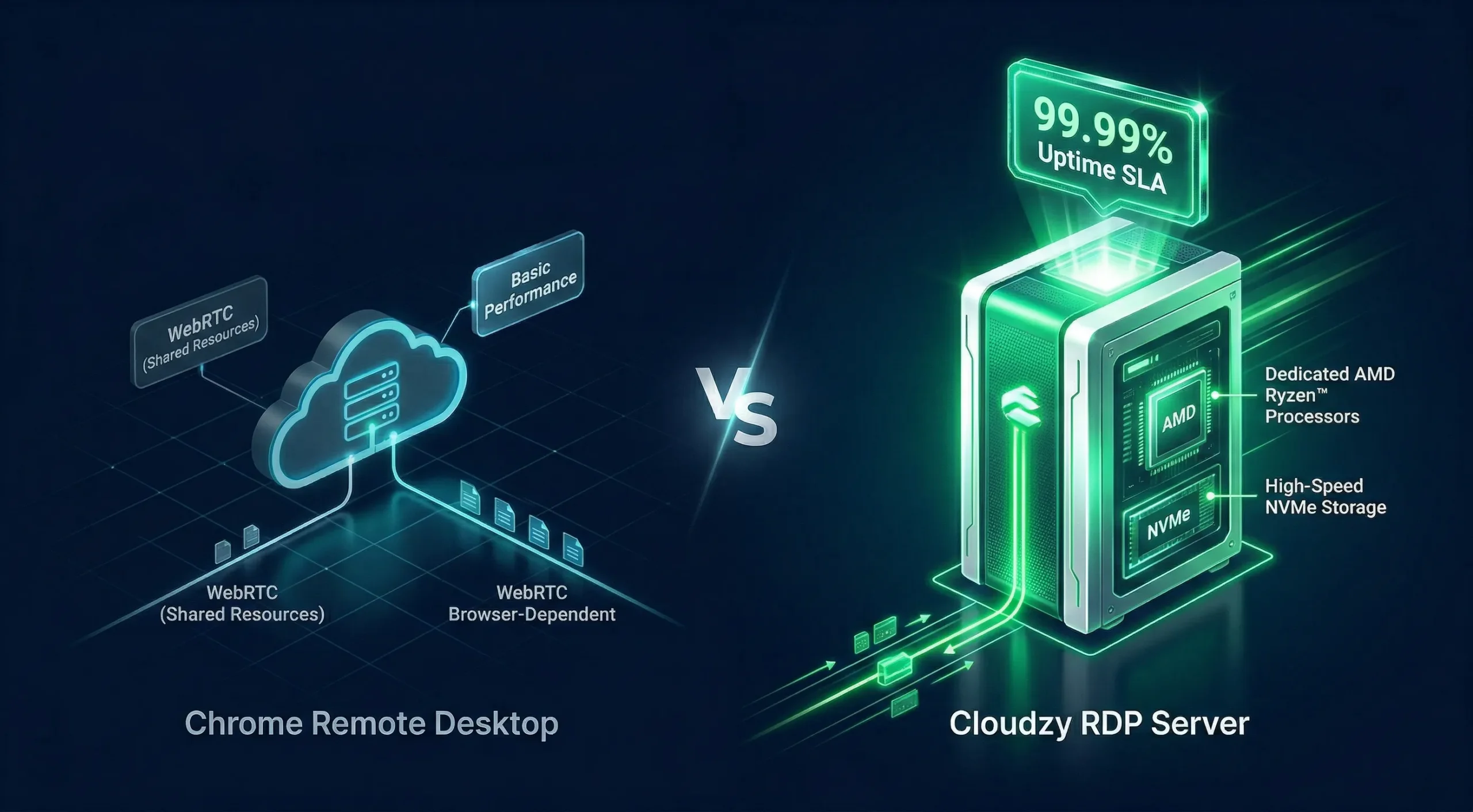

Per sviluppo, gestione del server o flussi di lavoro professionali, un server dedicato Server RDP elimina questi limiti. Su Cloudzy, i nostri server funzionano su processori AMD EPYC Ryzen 9 a 4.2+ GHz, con fino a 40 Gbps di rete e un uptime del 99.95%.

Chrome Remote Desktop vs. Server Cloudzy

| Funzione | Desktop remoto di Chrome | Server Cloudzy |

| Velocità di Rete | Variabile, instradamento WebRTC | Fino a 40 Gbps dedicati |

| Processore | Dipendente dall'hardware host | AMD EPYC Ryzen 9, boost 4.2+ GHz |

| Protezione DDoS | Nessuno | Protezione FreeDDoS |

| Protocollo | WebRTC su TLS | KVM su istanza isolata |

| Registri di Controllo | Non disponibile | Registrazione degli eventi di connessione a livello del sistema operativo tramite Visualizzatore eventi Windows |

| Tempo di attività SLA | Nessuno | 99.95% |

| Trasferimento file | Limitato; disponibile solo su ChromeOS gestito | Supporto nativo RDP |

| Dipendenza dell'Account | Un singolo account Google | Credenziali Windows indipendenti |

Google Remote Desktop è sicuro?

Google Remote Desktop e Chrome Remote Desktop sono lo stesso prodotto. Per questo motivo i problemi di sicurezza di Google Remote Desktop compaiono con entrambi i nomi nei forum e nella documentazione ufficiale. L'architettura, i rischi e le procedure di protezione sono identici.

Google Remote Desktop è sicuro per uso personale se configurato correttamente. TLS/SSL più crittografia AES rispetta gli standard del settore. Con 2FA attivo, il livello di autenticazione affronta i tipi di minaccia più comuni che colpiscono utenti singoli e piccoli team.

Per team con requisiti di conformità, audit trail o esigenze di ridondanza degli accessi, CRD non è sufficiente come strumento autonomo. Il rischio di sicurezza di Google Remote Desktop aumenta proporzionalmente alla sensibilità dei sistemi cui si accede e al numero di utenti coinvolti.

Come rendere Chrome Remote Desktop più sicuro?

Ogni rischio di sicurezza identificato sopra ha una soluzione diretta elencata di seguito. I passaggi sono ordinati per impatto. Seguili da cima a fondo per il miglioramento più veloce e significativo senza complessità tecniche superflue.

Attiva la verifica in due passaggi sul tuo account Google

Accedi a myaccount.google.com, seleziona Sicurezza, poi Verifica in 2 passaggi. Scegli un'app autenticatore o una chiave di sicurezza hardware come secondo fattore. Questo passaggio singolo chiude il tipo di violazione basata su credenziali che i dati IBM 2024 mostrano rimangono inosservati in media 292 giorni.

La chiave di sicurezza hardware offre la protezione più forte contro il phishing. L'app autenticatore è l'opzione più pratica per la maggior parte degli utenti. I team che attivano questo passaggio riducono significativamente l'esposizione agli attacchi basati su credenziali, anche se le minacce successive all'autenticazione come il furto di cookie di sessione rimangono un rischio separato da gestire.

Usa un PIN lungo e complesso

Usa almeno 8 caratteri, mescola lettere e numeri ed evita sequenze legate a dati personali. Per aggiornare un PIN esistente, apri remotedesktop.google.com/access, trova il dispositivo nel pannello Dispositivi remoti e seleziona l'icona della matita.

Cambiare il PIN periodicamente è importante, specialmente dopo qualsiasi accesso temporaneo condiviso o dopo che un account Google mostra attività di accesso sospette. I PIN numerici brevi sono tra i punti deboli più frequentemente sfruttati nelle distribuzioni CRD che esaminiamo.

Usa una VPN su qualsiasi rete pubblica o condivisa

Connettiti alla tua VPN prima di aprire CRD su qualsiasi rete che non controlli personalmente. Scegli un provider con una politica no-logs verificata e un kill switch che tagli l'accesso a Internet se la VPN si disconnette inaspettatamente, chiudendo la breve finestra di esposizione.

La maggior parte degli utenti che saltano la VPN su reti pubbliche non ha mai riscontrato un incidente visibile, il che crea una falsa sensazione che il rischio a livello di rete sia puramente teorico. Considera il passaggio VPN non negoziabile su qualsiasi subnet condivisa.

Attiva Modalità tenda su Windows

La Modalità tenda blocca lo schermo fisico del computer host dal visualizzare l'attività remota durante una connessione CRD attiva. Chiunque si trovi presso l'host vede solo una schermata bloccata, indipendentemente da ciò che fa l'utente remoto. Richiede Windows Professional, Ultimate, Enterprise o Server.

Configurazione completa di Modalità tenda di Google richiede quattro chiavi di registro su Windows. Imposta RemoteAccessHostRequireCurtain al di sotto di 1 HKLM\Software\Policies\Google\Chrome, fDenyTSConnections a 0 e UserAuthentication a 0 nel percorso Terminal Server, e su Windows 10 imposta anche SecurityLayer a 1 nel percorso RDP-Tcp.

Google avverte che un passaggio omesso interrompe immediatamente la sessione. Una volta impostati tutti i valori, riavvia il servizio host CRD per applicare la modifica.

Questa impostazione è sistematicamente sottoutilizzata nelle distribuzioni di uffici condivisi, e la maggior parte dei team IT la configura in meno di cinque minuti.

Mantieni Chrome Sempre Aggiornato

CRD funziona sull'infrastruttura di Chrome, quindi un browser non aggiornato significa un host CRD non aggiornato. Nel 2025, Chrome ha registrato 205 CVE pubblicate con un punteggio CVSS medio di 7.9; diversi includevano falle di esecuzione di codice remoto che colpivano direttamente gli host CRD attivi.

Apri Chrome, vai a Guida, quindi Informazioni su Google Chrome, e verifica lo stato della versione attuale. Google consiglia di mantenere gli aggiornamenti automatici abilitati in modo che le patch di sicurezza vengano applicate non appena disponibili. Ritardare o bloccare gli aggiornamenti di Chrome lascia vulnerabilità note aperte su qualsiasi host CRD attivo.

Conclusione

Chrome Remote Desktop include protezioni reali: crittografia TLS/SSL, accesso basato su PIN, e un modello di autenticazione compatibile con 2FA. Per un uso personale con i passaggi di hardening applicati, è una scelta solida per le esigenze quotidiane di accesso remoto su reti affidabili.

Il limite strutturale è che l'intero modello di accesso dipende da un unico account Google. Che si tratti di coerenza delle prestazioni, registrazione della conformità, o affidabilità dell'infrastruttura, i problemi di sicurezza in ambienti professionali rimandano costantemente a una soluzione dedicata. Per i team che hanno superato CRD, i server basati su KVM di Cloudzy offrono una base più affidabile.

Lo strumento giusto dipende dal tuo contesto. CRD risolve bene il problema dell'accesso personale. Una volta che entrano in gioco conformità, uptime, o accesso multi-utente, l'architettura deve adeguarsi agli obiettivi.