Remote Desktop Protocol (RDP) è uno strumento critico per l'amministrazione

remota, che consente agli utenti di controllare i sistemi da remoto. Tuttavia,

il suo uso diffuso lo ha reso un bersaglio primario per gli attacchi brute force.

Questi attacchi sfruttano password deboli, cercando di ottenere accesso non autorizzato

ai sistemi. Con l'aumento del lavoro remoto, proteggere RDP è diventato più critico che mai.

più che mai.

Completo

Guida al Rafforzamento della Sicurezza di RDP

Seguendo le raccomandazioni di seguito, potenzierai

le difese del tuo ambiente desktop remoto contro accessi non autorizzati

e minacce informatiche.

Ridenominazione

dell'Account Administrator e Protezione dell'Accesso Utente

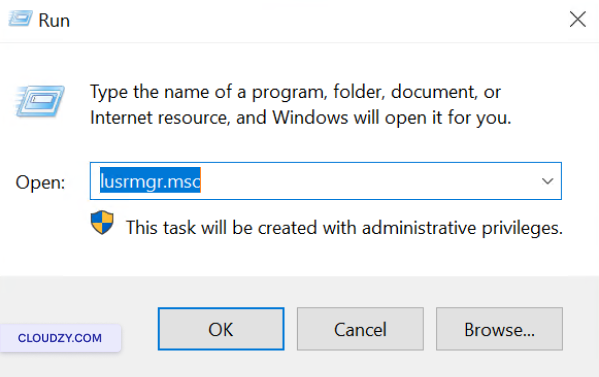

Premi Tasto Windows + R, digita

lusrmgr.msc, e premi Enter aprire

di Local Users and Groups Manager.

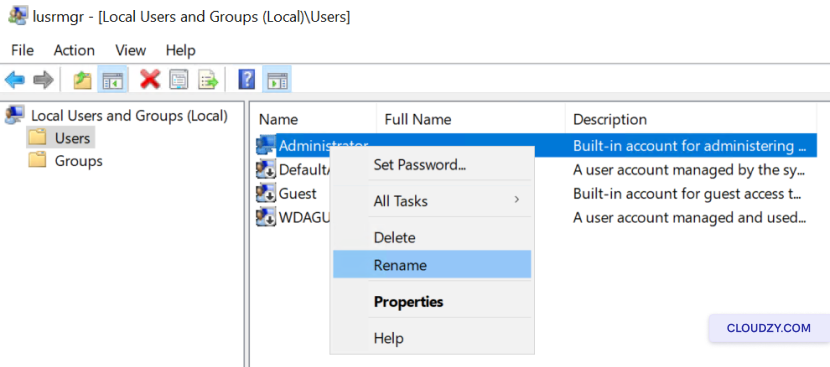

Per rinominare l'account Administrator:

- Nel riquadro centrale, fai clic con il pulsante destro del mouse su

Administrator l'account e seleziona

Rinomina.

- Inserisci il nuovo nome per l'account administrator e premi

Enter.

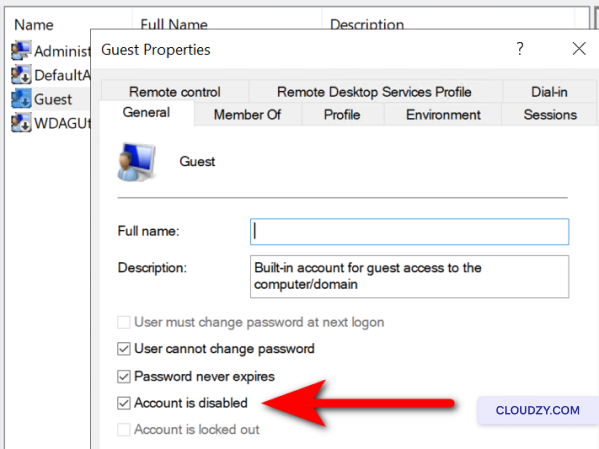

Per disabilitare l'account Guest:

-

Individua e fai doppio clic sull'account Guest.

-

Seleziona Account disabilitato casella di controllo e fai clic su

on OK.

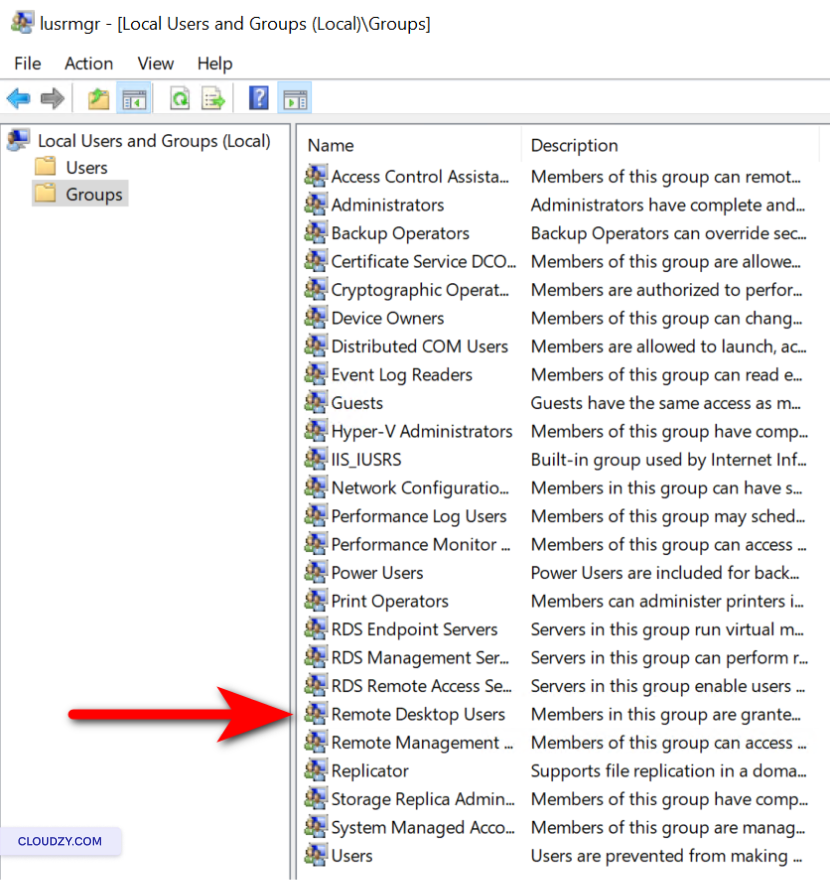

Per verificare regolarmente i permessi di accesso a RDP:

-

Fare clic su Gruppi nel riquadro sinistro.

-

Fai doppio clic su Utenti Desktop Remoto

gruppo -

Esamina l'elenco degli utenti autorizzati. Per rimuovere un utente, selezionalo

e fai clic su Rimuovi. Per aggiungere un utente, fai clic su

Aggiungi e inserisci i dettagli necessari. -

Fai clic Applica e poi OK to

conferma le modifiche.

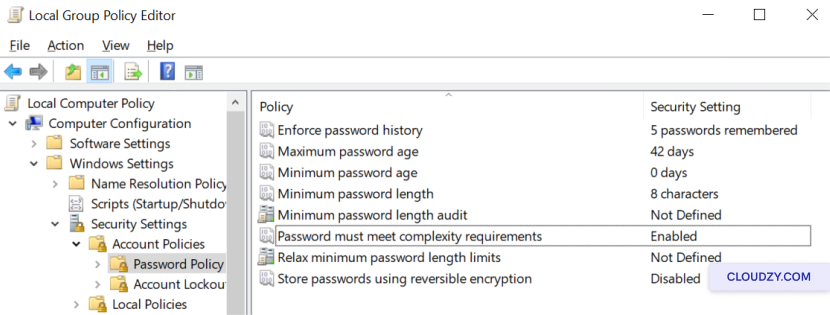

Implementazione di una

Criteri password robusti

-

Apri l'Editor Criteri di gruppo premendo Tasto Windows +

R, digitando gpedit.msc nella finestra Esegui

dialogo. -

Vai a Configurazione computer > Impostazioni Windows >

Impostazioni di sicurezza > Criteri account > Criteri password. -

Definisci la lunghezza minima della password e i requisiti di complessità per

Aumenta la sicurezza. -

Applica la cronologia delle password per evitare il riutilizzo di password

password.

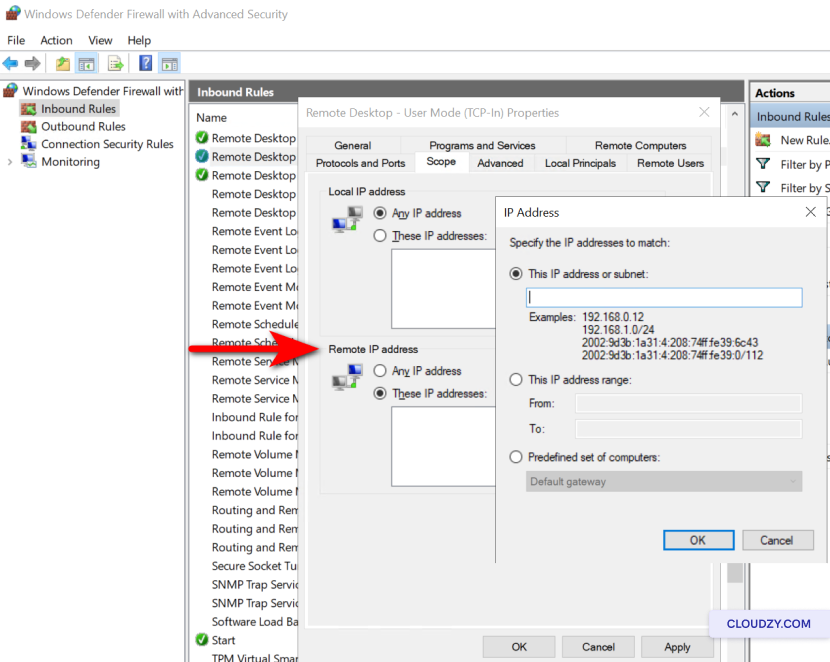

Limitazione

Accesso RDP tramite configurazione firewall

-

Apri Firewall Windows con sicurezza avanzata by

digitazione wf.msc nella finestra di dialogo Esegui (tasto Windows +

R). -

Fare clic su Regole in entrata a sinistra

pane. -

Individua le regole per Desktop remoto - Modalità utente

(TCP-In) e Desktop remoto - Modalità utente

(UDP-In). -

Fai clic con il pulsante destro su ogni regola e seleziona

Proprietà. -

Sotto il Ambito scheda, fai clic su Questi IP

indirizzi nel Indirizzo IP remoto

sezione. -

Fai clic Aggiungi e specifica gli indirizzi IP che sono

autorizzati a stabilire connessioni RDP. -

Conferma le modifiche facendo clic su OK e assicurare

le regole sono abilitate.

Configurazione

Autenticazione Multi-Fattore

-

Scegli una soluzione MFA compatibile con la tua configurazione RDP (ad es. Sicurezza Duo, Microsoft

Entra). -

Segui la guida di installazione e configurazione del provider MFA specifico

per integrarla con il tuo ambiente RDP. -

Registra gli utenti e configura metodi di autenticazione secondaria come

app mobile o token hardware.

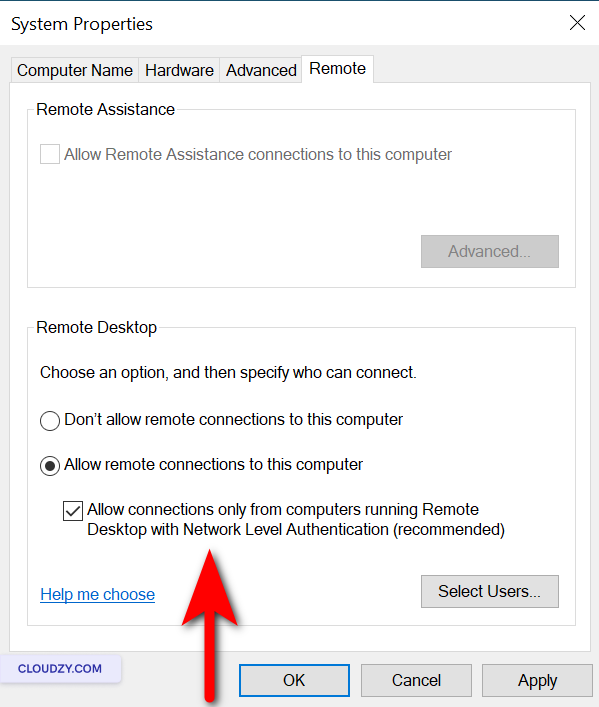

Abilitazione della rete

Autenticazione a Livelli

- Fai clic con il pulsante destro su Questo PC e seleziona

Proprietà.

-

Fare clic su Impostazioni remote.

-

Sotto Desktop Remoto, assicurati Consenti

connessioni solo da computer che eseguono Remote Desktop con Network

Autenticazione a Livelli è selezionato.

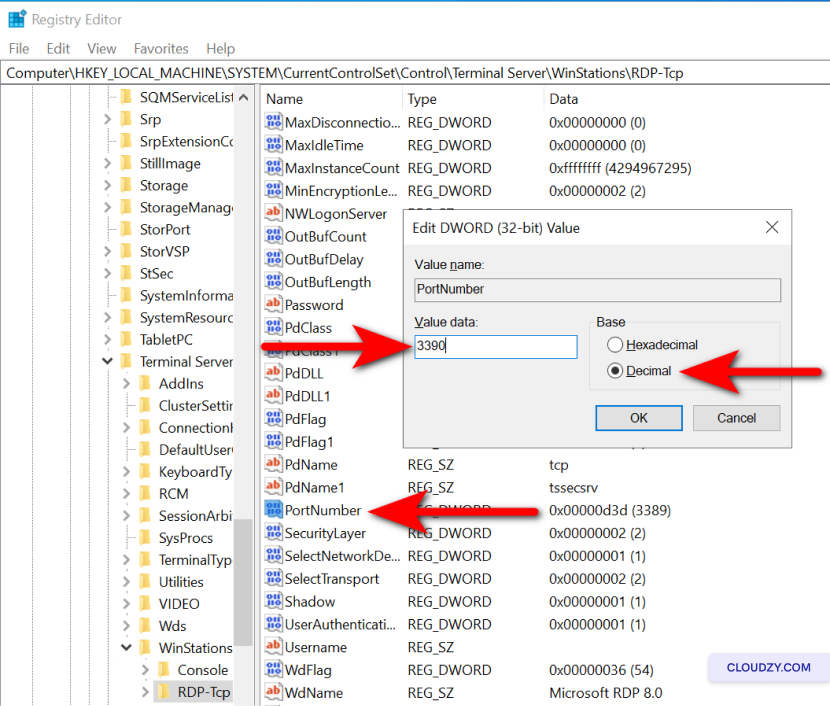

Modifica della porta RDP predefinita

Port

-

Premi Tasto Windows + R per aprire Esegui

dialogo. -

Tipo regedit e premi Enter to

aprire l'Editor del Registro. -

Passare a HKEY_LOCAL_MACHINEServer-Tcp.

-

Trova PortNumber sottochiave, fai doppio clic su di essa,

seleziona Decimale, e immetti un nuovo numero di porta.

- Fare clic su OK, chiudi l'Editor del Registro e aggiorna

le tue regole firewall di conseguenza.

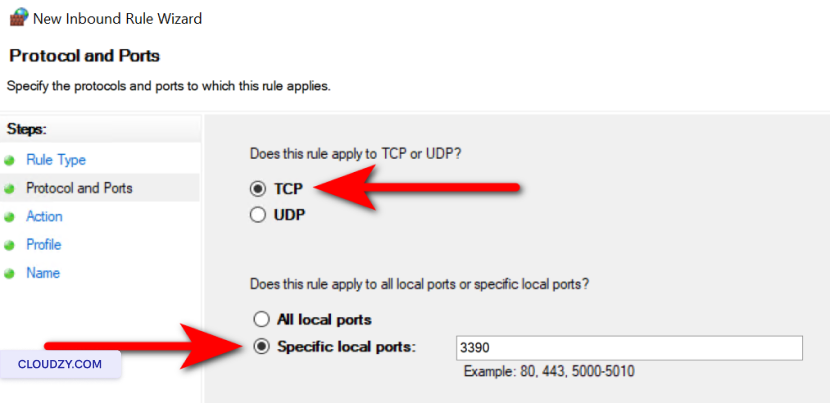

Ora, per consentire la nuova porta attraverso Windows

Firewall:

-

Apri il firewall Windows premendo Tasto Windows +

R, digitando wf.msc. -

Nel riquadro sinistro, fai clic su In arrivo

Regole. -

Fare clic su Nuova Regola nel riquadro destro.

-

Seleziona Port e fai clic su

Successivo. -

Scegli TCP e specifica il nuovo numero di porta che hai

impostato nell'Editor del Registro, quindi fai clic su Avanti.

-

Seleziona Consenti la connessione e fai clic su

Successivo. -

Assicurati Dominio, Privato, e

Pubblico sono selezionati per definire l'ambito della regola come

necessario, quindi fai clic su Avanti. -

Dai un nome alla regola, ad esempio Porta RDP personalizzata,

e fai clic su Finito. -

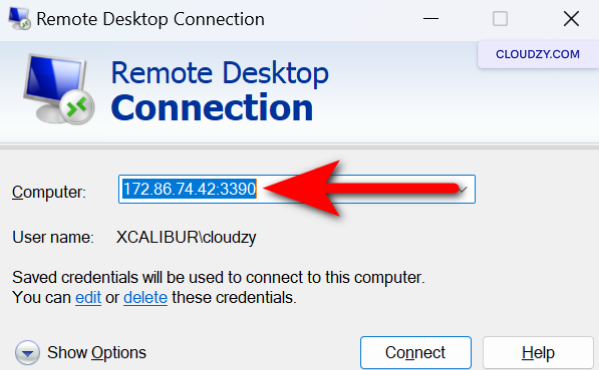

Riavvia il sistema e assicurati di connetterti tramite la nuova

porta

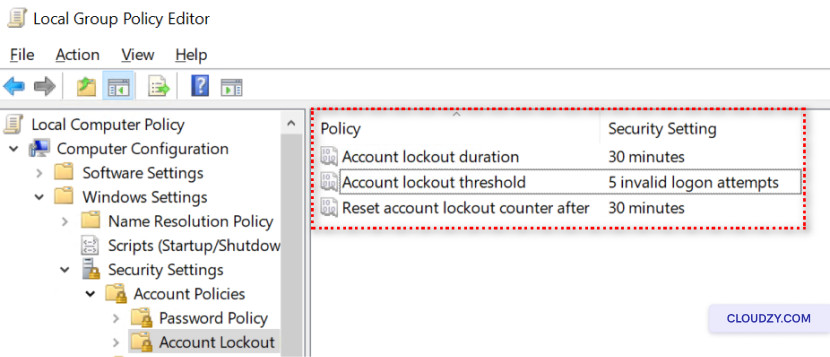

Configurazione

Criteri di blocco account

-

Accedi all'Editor Criteri di gruppo premendo Tasto Windows +

R e digitazione gpedit.msc. -

Vai a Configurazione computer > Impostazioni Windows >

Impostazioni di sicurezza > Criteri account > Blocco account

Politica. -

Imposta Soglia di blocco account, Blocco account

durata, e Reimposta contatore blocco account

dopoI see the text you want translated, but ",to appropriate values." appears to be a sentence fragment. Could you provide more context? For example: - Is this part of a button label? - A tooltip or instruction? - Part of a longer sentence? This will help me provide the most accurate translation in Italian.

Aggiornamento dei sistemi e

Software

-

Abilita gli aggiornamenti automatici nelle impostazioni di aggiornamento Windows.

-

Verifica regolarmente gli aggiornamenti di tutti i software utilizzati in combinazione

con RDP. -

Applica gli aggiornamenti durante le finestre di manutenzione pianificate per minimizzare

interruzione.

Distribuzione

Soluzioni antivirus e anti-malware

-

Seleziona un software antivirus e anti-malware affidabile.

-

Installa il software seguendo le istruzioni del produttore.

istruzioni. -

Imposta il software per l'aggiornamento automatico ed esegui scansioni regolari.

scansioni.

Conduzione

Audit di sicurezza regolari e configurazione degli avvisi

-

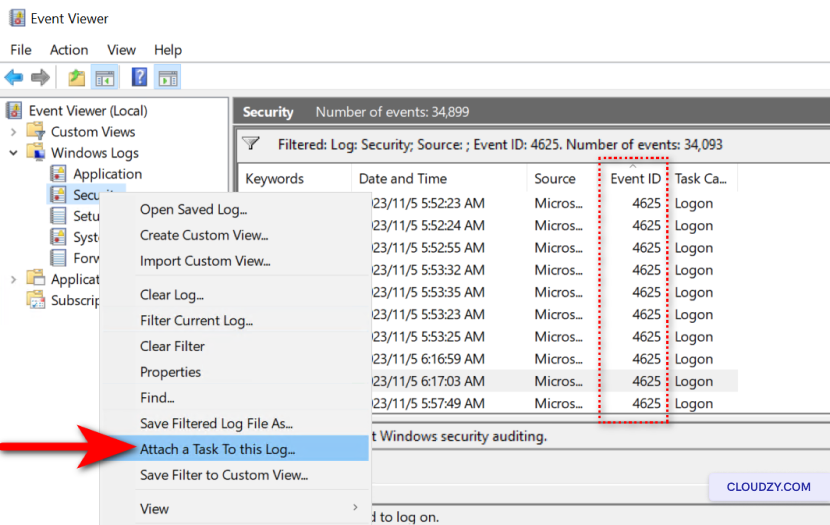

Apri il Visualizzatore eventi digitando eventvwr.msc in

la finestra di dialogo Esegui (Windows + R). -

Vai a Windows Registri > Sicurezza e cerca l'ID evento

4625. -

Per configurare gli avvisi, fai clic con il pulsante destro del mouse su Sicurezza e

seleziona Collega attività al registro.... -

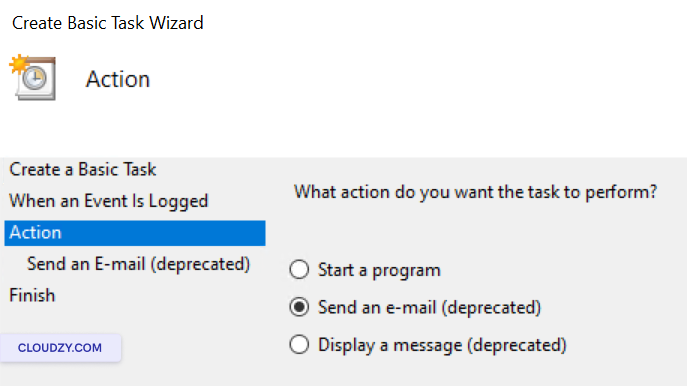

Segui la procedura guidata per creare un'attività attivata da più

istanze dell'ID evento 4625.

- Scegli un'azione come l'invio di un'email o la visualizzazione di un messaggio quando

l'attività è stata avviata.

- Completa la procedura guidata e dai un nome al task per identificarlo facilmente.

Utilizzo di VPNs per

Sicurezza Aggiuntiva

-

Valuta se hai bisogno di un VPN in base ai tuoi requisiti di sicurezza

e la sensibilità dei dati accessibili tramite RDP. -

Scegli un provider VPN affidabile oppure configura il tuo VPN se

hai tutto quello che serve. -

Installa e configura il software client VPN su tutti i dispositivi che

utilizzerà RDP. -

Forma gli utenti a connettersi a VPN prima di avviare RDP

della sessione per garantire che il traffico del desktop remoto sia crittografato e

proteggere -

Aggiorna e mantieni regolarmente l'infrastruttura VPN per affrontare

eventuali vulnerabilità di sicurezza e garantire che rimane protetto da

minacce.

Proteggi il tuo RDP come una fortezza digitale. Aggiornamenti regolari e

le pratiche sono le tue sentinelle vigili, che garantiscono le difese della tua rete

rimani protetto. Stai vigile e proattivo: la tua sicurezza informatica dipende da te

su di esso. Se hai domande, contatta pure il nostro supporto

team by invio di

biglietto.

Anche in Sicurezza

Guide correlate.

Hai bisogno di aiuto su altro?

Tempo di risposta mediano inferiore a 1 ora. Persone vere, non bot.